Планирование параметров безопасности по умолчанию

Управлять безопасностью бывает сложно из-за распространенных атак, связанных с удостоверениями, таких как распыление паролей, повторное воспроизведение и фишинг, которые становятся все более популярными. Параметры безопасности по умолчанию обеспечивают безопасность параметров по умолчанию, которыми Майкрософт управляет от имени организаций для обеспечения безопасности клиентов до тех пор, пока организации не будут готовы к управлению собственной историей безопасности удостоверений. Параметры безопасности по умолчанию обеспечивают предварительно настроенные настройки безопасности, такие как:

Требование регистрации всех пользователей для многофакторной проверки подлинности.

требовать от администраторов прохождения многофакторной проверки подлинности;

Блокировка устаревших протоколов проверки подлинности.

требовать от пользователей прохождения многофакторной проверки подлинности при необходимости;

Защита привилегированных действий, таких как доступ к порталу Azure..

Доступность

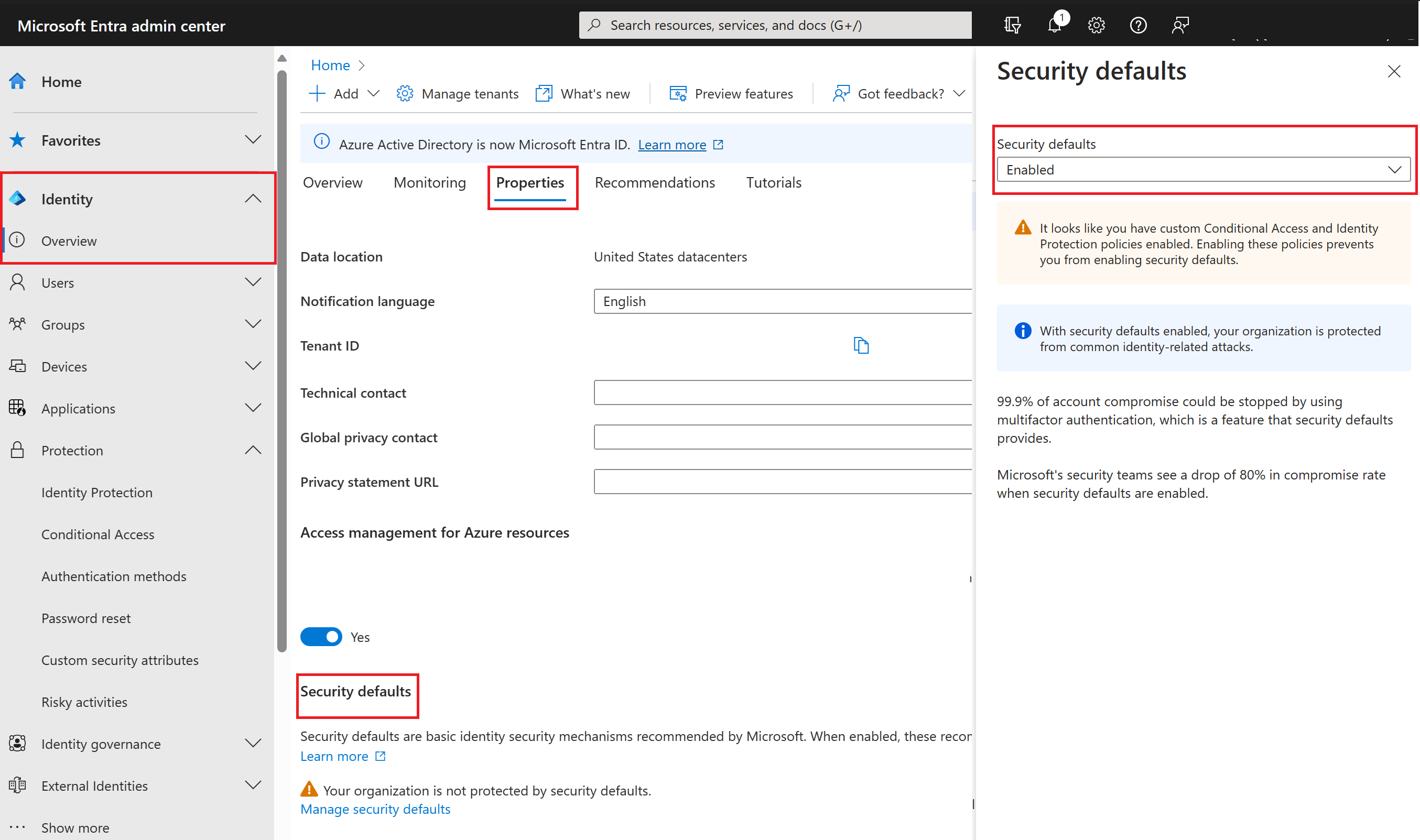

Microsoft предоставляет параметры безопасности по умолчанию для всех. Цель состоит в том, чтобы гарантировать наличие бесплатного базового уровня безопасности у всех организаций. Включить параметры безопасности по умолчанию можно на портале Azure. Если ваш клиент создан после 22 октября 2019 г., возможно, параметры безопасности по умолчанию уже включены. Для защиты всех пользователей функция параметров безопасности по умолчанию внедряется для всех новых созданных арендаторов.

Для кого они предназначены?

| Кто должен использовать значения безопасности по умолчанию? | Кто не должен использовать значения по умолчанию безопасности? |

|---|---|

| Организации, которым требуется повысить уровень безопасности, но они не знают, как и где начать | Организации, которые в настоящее время используют политики условного доступа для объединения сигналов, принятия решений и соблюдения организационных политик |

| Организации, использующие бесплатный уровень лицензирования Идентификатора Microsoft Entra | Организации с лицензиями Microsoft Entra ID Premium |

| Организации со сложными требованиями к безопасности, которые гарантируют использование условного доступа |

Примененные политики

Единая регистрация для многофакторной проверки подлинности

Все пользователи вашей организации должны зарегистрироваться для многофакторной аутентификации (MFA). У пользователей есть 14 дней для регистрации для многофакторной проверки подлинности в идентификаторе Microsoft Entra ID с помощью приложения Microsoft Authenticator. Через 14 дней пользователь не сможет войти в систему до прохождения регистрации. 14-дневный период начинается с первого успешного интерактивного входа после включения параметров безопасности по умолчанию.

Защита администраторов

Пользователи с привилегированным доступом имеют больше прав в вашей среде. Из-за возможностей этих учетных записей при работе с ними следует соблюдать осторожность. Наиболее распространенный способ повышения защиты привилегированных учетных записей — использовать более строгую форму проверки учетной записи при входе в систему. В идентификаторе Microsoft Entra можно получить более надежную проверку учетной записи, требуя многофакторной проверки подлинности.

После завершения регистрации с многофакторной проверкой подлинности следующие девять ролей администратора Microsoft Entra потребуются для выполнения дополнительной проверки подлинности при каждом входе:

- Глобальный администратор

- Администратор SharePoint

- Администратор Exchange

- Администратор условного доступа

- Администратор безопасности

- Администратор службы технической поддержки

- администратора выставления счетов;

- Администратор пользователей

- Администратор проверки подлинности

Защита всех пользователей

Мы часто считаем, что дополнительные уровни проверки подлинности требуются только для учетных записей администратора. Администраторы имеют широкие возможности доступа к конфиденциальным сведениям и могут вносить изменения в параметры, относящиеся к подписке. Но злоумышленники часто выбирают конечных пользователей своими жертвами.

Получив доступ, злоумышленники могут запросить доступ к закрытой информации от имени владельца исходной учетной записи. Они могут даже скачать весь каталог, чтобы выполнить фишинговую атаку по всей организации.

Один из распространенных способов улучшения защиты для всех пользователей — требование более надежной проверки учетной записи, например, многофакторной аутентификации. После завершения регистрации многофакторной аутентификации пользователям будет предложено пройти дополнительную проверку подлинности при необходимости. Эта функция защищает все приложения, зарегистрированные в идентификаторе Microsoft Entra, включая приложения SaaS.

Блокировка устаревших методов проверки подлинности

Чтобы предоставить пользователям простой доступ к облачным приложениям, идентификатор Microsoft Entra поддерживает различные протоколы проверки подлинности, включая устаревшую проверку подлинности. Традиционная проверка подлинности — это запрос проверки подлинности, выполненный:

- Клиенты, которые не используют современную проверку подлинности (например, клиент Office 2010). Современная проверка подлинности охватывает клиентов, которые реализуют протоколы, такие как OAuth 2.0, для поддержки таких функций, как многофакторная проверка подлинности и смарт-карты. Традиционная проверка подлинности обычно поддерживает менее безопасные механизмы, такие как пароли.

- Клиенты, которые используют почтовые протоколы, такие как IMAP, SMTP или POP3.

Сегодня большинство попыток входа в систему поступает от устаревших методов проверки подлинности. Традиционная проверка подлинности не поддерживает многофакторную аутентификацию. Даже если в каталоге включена политика многофакторной аутентификации, злоумышленник может аутентифицироваться с помощью старого протокола и обойти эту проверку.

После включения параметров безопасности по умолчанию в клиенте все запросы проверки подлинности, созданные с помощью старого протокола, будут заблокированы. Параметры безопасности по умолчанию блокируют базовую проверку подлинности Exchange Active Sync.