Реализация элементов управления приложения

Функция управления настройками условного доступа для приложений позволяет в режиме реального времени отслеживать и контролировать доступ пользователей к приложениям и сеансы с помощью политик доступа и сеансов. Политики доступа и сеанса используются на портале Microsoft Defender for Cloud Apps для дальнейшего уточнения фильтров и задания действий, выполняемых с пользователем.

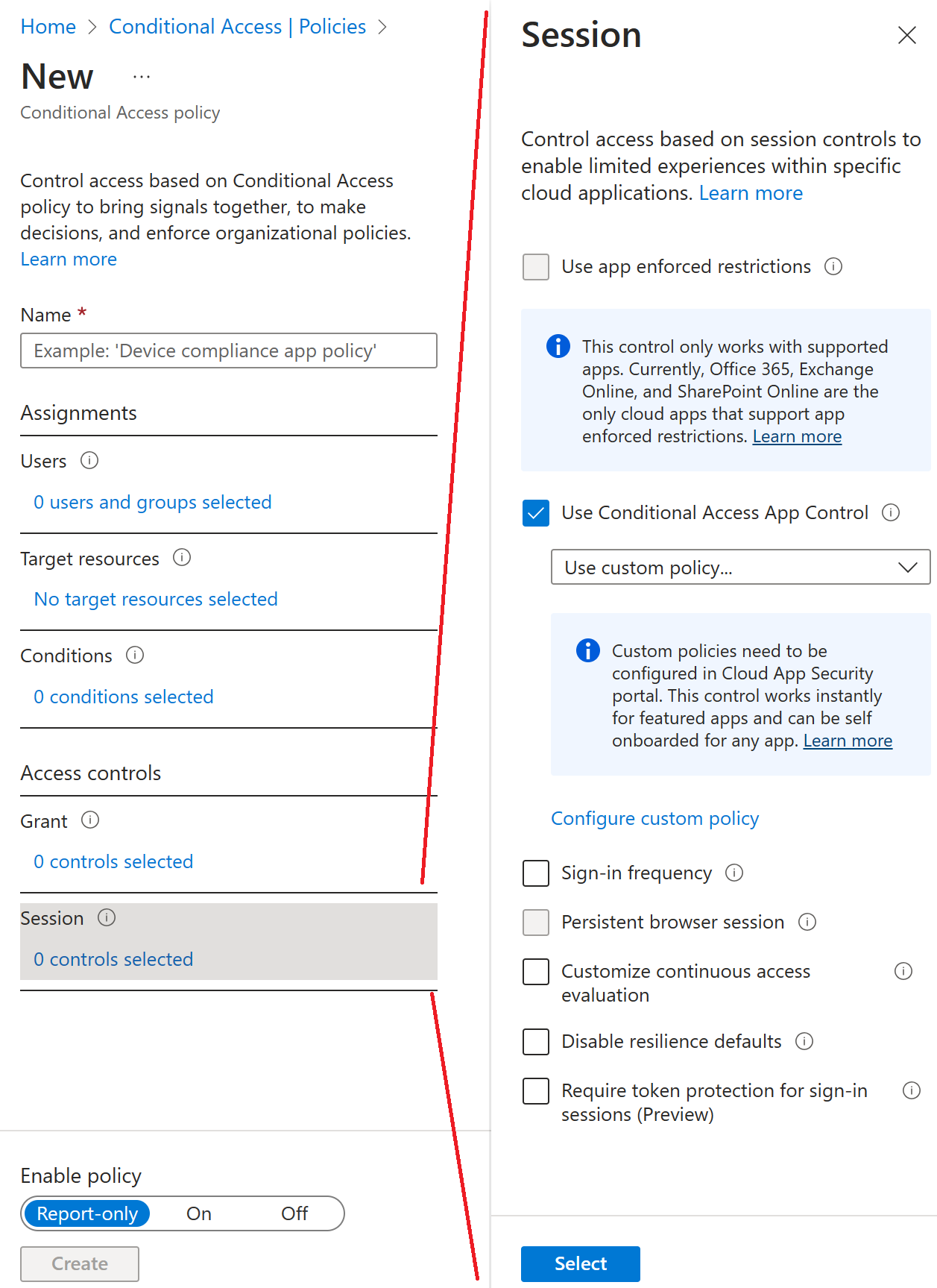

Управление условным доступом приложений

Элемент управления условным доступом использует архитектуру обратного прокси-сервера и однозначно интегрирован с условным доступом Microsoft Entra. Условный доступ Microsoft Entra позволяет применять элементы управления доступом к приложениям вашей организации на основе определенных условий. Условия позволяют определить, к кому (пользователи или группы пользователей), к чему (облачные приложения) и где (расположения и сети) применяется политика условного доступа. Определив условия, вы можете направлять пользователей в Microsoft Defender for Cloud Apps, чтобы защитить данные с помощью Управления условным доступом к приложениям, применяя такие возможности, как условный доступ и управление сеансами.

С помощью политик доступа и сеансов вы можете:

- Предотвращение кражи данных. Вы можете заблокировать загрузку, вырезание, копирование и печать конфиденциальных документов, например, на неуправляемым устройствах.

- Защита при скачивании. Вместо блокирования возможности скачивания конфиденциальных документов, можно потребовать, чтобы документы были помечены и защищены с помощью Azure Information Protection. Это действие гарантирует защиту документа и доступ пользователей ограничен в потенциально рискованном сеансе.

- Запрет на передачу файлов без метки. Прежде чем конфиденциальный файл будет отправлен, распространен и использован другими пользователями, важно убедиться, что у него есть правильная метка и защита. Вы можете заблокировать возможность отправки файлов без меток, которые содержат конфиденциальные данные, пока пользователь не классифицирует содержимое.

- Мониторинг сеансов пользователей на соответствие требованиям: Когда пользователи с повышенным риском входят в приложения, осуществляется их мониторинг, а все их действия в рамках сеанса регистрируются. Благодаря этому вы можете исследовать и анализировать действия пользователя, чтобы понять, где и при каких условиях необходимо применять политики сеансов в будущем.

- Блокировка доступа. Вы можете выборочно заблокировать доступ для отдельных приложений и пользователей в зависимости от нескольких факторов риска. Например, можно включить блокировку, если используются сертификаты клиента для управления устройством.

- Блокировка настраиваемых действий. Некоторые приложения связаны с уникальными сценариями использования, которые могут представлять угрозу, включая отправку сообщений с конфиденциальным содержимым в такие приложения, как Microsoft Teams или Slack. В таких сценариях можно выполнять проверку сообщений на наличие конфиденциального содержимого и блокировать их в реальном времени.

Практическое руководство. Требование политики защиты приложений и утвержденного клиентского приложения для доступа к облачному приложению с помощью условного доступа

Сотрудники регулярно используют мобильные устройства как в личных целях, так и для выполнения рабочих задач. Организации хотят обеспечить продуктивность работы и при этом предотвратить потери данных в связи с потенциально небезопасными приложениями. С помощью Условного доступа организации могут ограничить доступ к утвержденным клиентским приложениям с поддержкой современной проверки подлинности.

В этой статье описываются три сценария настройки политик условного доступа для таких ресурсов, как Office 365, Exchange Online и SharePoint Online.

Примечание.

Чтобы требовать утвержденные клиентские приложения для устройств iOS и Android, эти устройства должны сначала зарегистрироваться в Microsoft Entra ID.

Сценарий 1: для Microsoft 365 приложений требуется утвержденное клиентское приложение

В этом сценарии компания Contoso приняла решение, что пользователи, использующие мобильные устройства, могут получить доступ ко всем Microsoft 365 службам, если они используют утвержденные клиентские приложения, такие как Outlook Mobile, OneDrive и Microsoft Teams. Все их пользователи уже входят с учетными данными Microsoft Entra и имеют назначенные им лицензии, которые включают Microsoft Entra ID Premium P1 или P2, а также Microsoft Intune.

Организации должны выполнить следующие действия, чтобы требовать использования утвержденного клиентского приложения на мобильных устройствах.

Шаг 1: Политика для современных клиентов проверки подлинности на Android и iOS, требующая использования утвержденного клиентского приложения при доступе к Exchange Online.

Войдите в Центр администрирования Microsoft Entra в качестве администратора безопасности или администратора условного доступа.

Перейдите к Идентификация, затем Защита, а потом Условный доступ.

Нажмите кнопку +Создать политику.

Присвойте политике имя. Мы рекомендуем организациям присваивать политикам понятные имена.

В разделе Назначения выберите Пользователи и группы.

- В разделе Включить выберите Все пользователи или конкретные Пользователи и группы, к которым вы хотите применить эту политику.

- Нажмите кнопку Готово.

В разделах Облачные приложения или действия, Включить выберите Office 365.

В разделе Условиявыберите Платформы устройств.

- Задайте для параметра Настроить значение Да.

- Включите Android и iOS.

В разделе Условия выберите Клиентские приложения (предварительная версия).

Задайте для параметра Настроить значение Да.

Выберите Мобильные приложения и настольные клиенты и Современные клиенты проверки подлинности.

В разделах Элементы управления доступом, Предоставить выберите Предоставить доступ, Требовать утвержденное клиентское приложение, а затем нажмите Выбрать.

Подтвердите параметры и задайте для параметра Включить политику значение Включить.

Нажмите Создать, чтобы создать и включить политику.

Шаг 2. Настройка политики условного доступа Microsoft Entra для Exchange Online с помощью ActiveSync (EAS).

Перейдите к Идентификация, затем Защита, а потом Условный доступ.

Нажмите кнопку +Создать политику.

Присвойте политике имя. Мы рекомендуем организациям присваивать политикам понятные имена.

В разделе Назначения выберите Пользователи и группы.

- В разделе Включить выберите Все пользователи или конкретные Пользователи и группы, к которым вы хотите применить эту политику.

- Нажмите кнопку Готово.

В разделах Облачные приложения или действия,Включить выберите Office 365 Exchange Online.

В разделе Условия

Клиентские приложения (предварительная версия)

- Задайте для параметра Настроить значение Да.

- Выберите мобильные приложения и настольные клиенты и клиенты Exchange ActiveSync.

В разделах Элементы управления доступом, Предоставить выберите Предоставить доступ, Требовать утвержденное клиентское приложение, а затем нажмите Выбрать.

Подтвердите параметры и задайте для параметра Включить политику значение Включить.

Нажмите Создать, чтобы создать и включить политику.

Шаг 3. Настройка политики защиты приложений Intune для клиентских приложений iOS и Android.

Инструкции по созданию политик защиты приложений для Android и iOS см. в статье Создание и назначение политик защиты приложений.

Сценарий 2: для Exchange Online и SharePoint Online требуется утвержденное клиентское приложение

В этом сценарии Компания Contoso решила, что пользователи могут получать доступ только к данным электронной почты и SharePoint на мобильных устройствах, если они используют утвержденное клиентское приложение, например Outlook mobile. Все их пользователи уже входят с учетными данными Microsoft Entra и имеют назначенные им лицензии, которые включают Microsoft Entra ID Premium P1 или P2, а также Microsoft Intune.

Организации должны выполнить три действия, чтобы требовать использования утвержденного клиентского приложения на мобильных устройствах и клиентах Exchange ActiveSync.

Шаг 1: Политика для клиентов современных аутентификаций на платформах Android и iOS, требующая использование утвержденного клиентского приложения при доступе к Exchange Online и SharePoint Online.

Войдите в Центр администрирования Microsoft Entra в качестве администратора безопасности или администратора условного доступа.

Перейдите к Идентификация, затем Защита, а потом Условный доступ.

Выберите Новая политика.

Присвойте политике имя. Мы рекомендуем организациям присваивать политикам понятные имена.

В разделе Назначения выберите Пользователи и группы.

- В разделе Включить выберите Все пользователи или конкретные Пользователи и группы, к которым вы хотите применить эту политику.

- Нажмите кнопку Готово.

В разделах Облачные приложения или действия, Включить выберите Office 365 Exchange Online и Office 365 SharePoint Online.

В разделе Условиявыберите Платформы устройств.

- Задайте для параметра Настроить значение Да.

- Включите Android и iOS.

В разделе Условия выберите Клиентские приложения (предварительная версия).

- Задайте для параметра Настроить значение Да.

- Выберите Мобильные приложения и настольные клиенты и Современные клиенты проверки подлинности.

В разделах Элементы управления доступом, Предоставить выберите Предоставить доступ, Требовать утвержденное клиентское приложение, а затем нажмите Выбрать.

Подтвердите параметры и задайте для параметра Включить политику значение Включить.

Нажмите Создать, чтобы создать и включить политику.

Шаг 2. Политика для клиентов Exchange ActiveSync, требующих использования утвержденного клиентского приложения.

Перейдите к Идентификация, затем Защита, а потом Условный доступ.

Выберите Новая политика.

Присвойте политике имя. Мы рекомендуем организациям присваивать политикам понятные имена.

В разделе Назначения выберите Пользователи и группы.

- В разделе Включить выберите Все пользователи или конкретные Пользователи и группы, к которым вы хотите применить эту политику.

- Нажмите кнопку Готово.

В разделах Облачные приложения или действия,Включить выберите Office 365 Exchange Online.

В разделе Условия

Клиентские приложения (предварительная версия)

- Задайте для параметра Настроить значение Да.

- Выберите мобильные приложения и настольные клиенты и клиенты Exchange ActiveSync.

В разделах Элементы управления доступом, Предоставить выберите Предоставить доступ, Требовать утвержденное клиентское приложение, а затем нажмите Выбрать.

Подтвердите параметры и задайте для параметра Включить политику значение Включить.

Нажмите Создать, чтобы создать и включить политику.

Шаг 3. Настройка политики защиты приложений Intune для клиентских приложений iOS и Android.

Инструкции по созданию политик защиты приложений для Android и iOS см. в статье Создание и назначение политик защиты приложений.

Обзор политик защита приложений

Политики защиты приложений (APP) — это правила, которые обеспечивают безопасность данных организации или их содержание в управляемом приложении. Политикой может быть правило, которое применяется, когда пользователь пытается получить доступ или переместить «корпоративные» данные, или набор действий, которые запрещены или отслеживаются, когда пользователь находится внутри приложения. Если к приложению применяются политики защиты приложений, оно может управляться с помощью Intune.

Политики защиты приложений MAM позволяют управлять данными организации и защищать их в приложении. Благодаря MAM без регистрации (MAM-WE) рабочим или учебным приложением, содержащим конфиденциальные данные, можно управлять практически на любом устройстве, включая личные устройства в сценариях принеси свое устройство (BYOD). Многие приложения для повышения продуктивности, такие как приложения Microsoft Office, могут управляться через Intune MAM.

Как защитить данные приложения

Ваши сотрудники используют мобильные устройства как в личных целях, так и для выполнения рабочих задач. Предоставляя сотрудникам возможности для продуктивной работы, вы также желаете предотвратить потерю данных, как намеренную, так и случайную. Вы также хотите защитить корпоративные данные, доступ к которым осуществляется с устройств, которыми вы не управляете.

Политики защиты приложений Intune можно использовать независимо от любого решения управления мобильными устройствами (MDM). Эта независимость помогает защитить данные вашей компании как при регистрации устройств в системе управления, так и без неё. Реализуя политике уровня приложений, вы можете ограничить доступ к ресурсам компании и держать данные в области контроля ИТ-отдела.

политики защиты приложений на устройствах

политики защиты приложений можно конфигурировать для приложений, работающих на устройствах, которые:

Зарегистрированные в Microsoft Intune: обычно эти устройства принадлежат корпоративным.

Устройства, зарегистрированные в стороннем решении по управлению мобильными устройствами. Обычно это устройства, принадлежащие компании.

Примечание.

Политики управления мобильными приложениями не следует использовать с сторонними решениями для управления мобильными приложениями или безопасными контейнерными решениями.

Устройства, не зарегистрированные в каком-либо решении по управлению мобильными устройствами. К этой категории обычно относятся устройства, которые принадлежат сотрудникам и не управляются и не регистрируются в Intune или других решениях MDM.

Внимание

Вы можете создать политики управления мобильными приложениями для мобильных приложений Office, которые подключаются к службам Microsoft 365. Вы также можете защитить доступ к локальным почтовым ящикам Exchange, создав политики защиты приложений Intune для Outlook для iOS/iPadOS и Android с поддержкой гибридной современной проверки подлинности. Прежде чем использовать эту функцию, убедитесь, что вы соответствуете требованиям Outlook для iOS/iPadOS и Android. политики защита приложений не поддерживаются для других приложений, которые подключаются к локальным службам Exchange или SharePoint.

Преимущества использования политик защиты приложений

Ниже перечислены важные преимущества от использования политик защиты приложений.

Защита данных компании на уровне приложения. Так как для управления мобильными приложениями не требуется управление устройствами, вы можете защитить корпоративные данные как на управляемых, так и неуправляемых устройствах. Управление сосредоточено на удостоверении пользователя, которое удаляет требование для управления устройствами.

Производительность конечных пользователей не затрагивается, а политики не применяются при использовании приложения в личном контексте. Политики применяются только в рабочем контексте, что дает возможность защищать корпоративные данные без касания персональных данных.

Политики защиты приложений обеспечивают защиту на уровне приложения. Например, доступны следующие возможности:

- запрашивать ПИН-код для открытия приложения в рабочем контексте;

- управлять обменом данными между приложениями;

- запрещать сохранение данных корпоративных приложений в личном хранилище.

MDM дополняет MAM в обеспечении защиты устройства. Например, можно требовать ПИН-код для доступа к устройству или развертывать управляемые приложения на устройстве. Вы также можете развертывать приложения на устройствах с помощью решения MDM, чтобы повысить контроль над управлением приложениями.

Использование MDM с политиками защиты приложений дает дополнительные преимущества, но компании могут использовать политики защиты приложений одновременно с MDM и без него. Давайте рассмотрим пример, в котором сотрудник одновременно использует выданный компанией телефон и личный планшет. В этой ситуации телефон компании регистрируется в решении MDM и защищается политиками защиты приложений, а личное устройство только защищается политиками защиты приложений.

Если вы применяете политику MAM к пользователю без настройки состояния устройства, пользователь получит политику MAM как на устройстве BYOD, так и на управляемом Intune устройстве. Вы также можете применить политику MAM на основе управляемого состояния. Поэтому при создании политики защиты приложений рядом со всеми типами приложений выберите "Нет". Затем сделайте следующее:

- Применение менее строгой политики MAM к управляемым устройствам Intune и применение более строгой политики MAM к устройствам без регистрации MDM.

- Примените политику MAM только к незарегистрированных устройствам.