Реализация управления сеансами и непрерывной оценки доступа

В сложных развертываниях организациям может потребоваться ограничить сеансы проверка подлинности. Данные сценарии могут включать:

- Доступ к ресурсам с неуправляемого или общего устройства.

- Доступ к конфиденциальным данным из внешней сети.

- Высокоприоритетные пользователи и руководители бизнеса.

- Критически важные бизнес-приложения.

Элементы управления условным доступом позволяют создавать политики, ориентированные на конкретные варианты использования в организации, не затрагивая всех пользователей.

Прежде чем углубляться в подробные сведения о настройке политики, давайте рассмотрим конфигурацию по умолчанию.

Частота входа пользователя

Периодичность входа определяет период времени, по истечении которого пользователю будет предложено войти снова при попытке доступа к ресурсу.

Настройка Microsoft Entra ID по умолчанию для частоты входа пользователя в систему предусматривает скользящий период в 90 дней. Запрос пользователям на ввод учетных данных часто кажется разумным, но это может обернуться против них: пользователи, которые приучены вводить свои учетные данные автоматически, могут невольно ввести их в окно запроса, созданное злоумышленниками.

Может показаться тревожным, что пользователя не просят войти заново; на самом деле любое нарушение ИТ-политики приведет к аннулированию сессии. Некоторые примеры включают изменение пароля, несоответствующее устройство или отключение учетной записи. Вы также можете явным образом отозвать сеансы пользователей с помощью PowerShell. Конфигурация идентификатора Microsoft Entra id по умолчанию сводится к "не спрашивайте пользователей предоставить свои учетные данные, если безопасность сеансов не изменилась".

Параметр частоты входа работает с приложениями, которые реализовали протоколы OAUTH2 или OIDC в соответствии со стандартами. Большинство приложений для Windows, Mac и мобильных устройств, включая следующие веб-приложения, соответствуют параметру.

- Word, Excel, PowerPoint Онлайн

- OneNote Online

- Office.com

- Портал администрирования Microsoft 365

- Обмен онлайн

- SharePoint и OneDrive

- Веб-клиент команд

- Dynamics CRM онлайн

- Портал Azure

Параметр частоты входа работает с приложениями SAML, если они не удаляют собственные файлы cookie и регулярно перенаправляются обратно в Microsoft Entra ID для проверки подлинности.

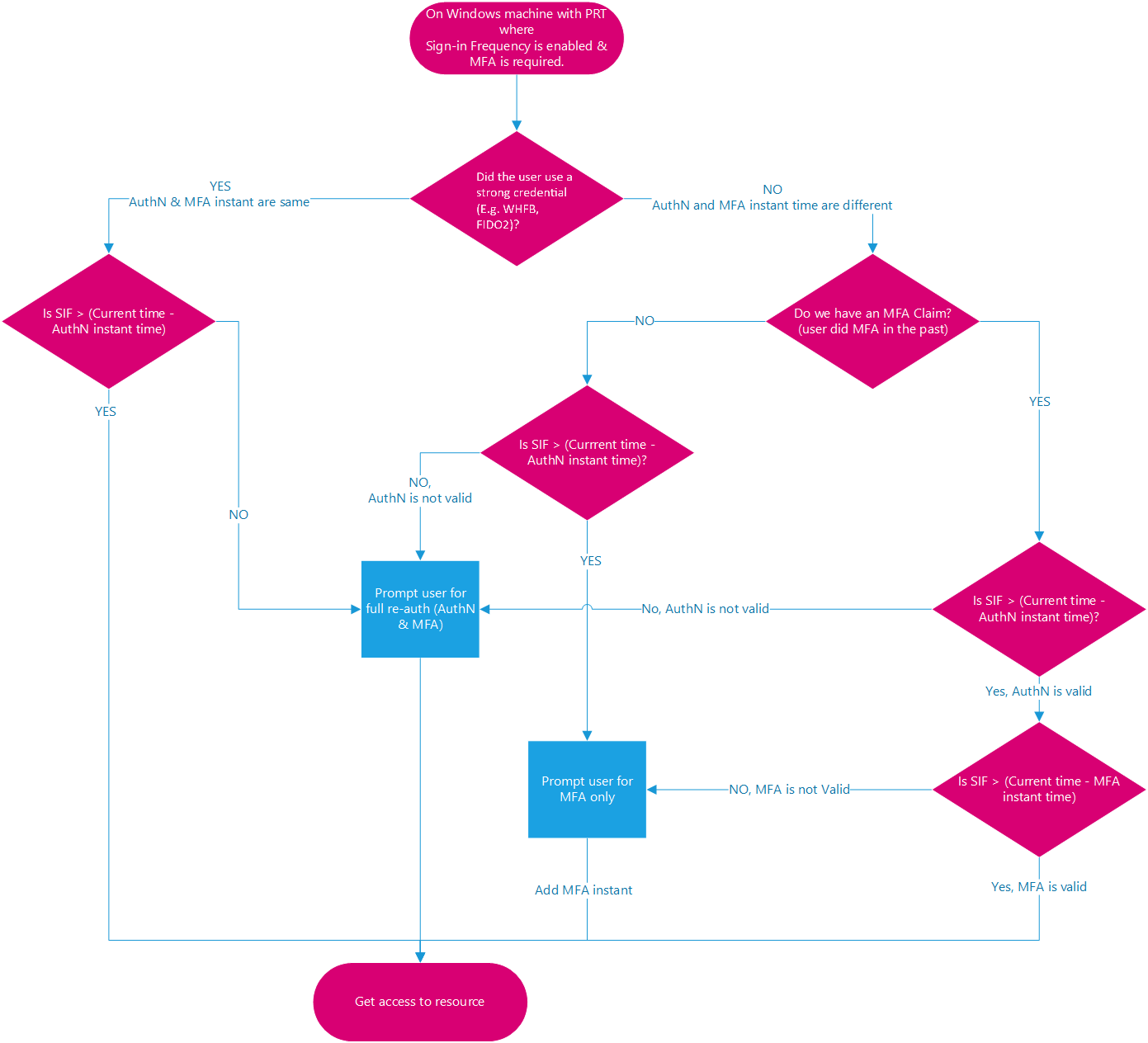

Частота входа пользователя и многофакторная проверка подлинности

Частота входа в систему ранее применялась только к первой аутентификации на устройствах, присоединенных к Microsoft Entra, устройствах с гибридным подключением к Microsoft Entra и зарегистрированных устройствах Microsoft Entra. Для наших клиентов не существовало простого способа повторного применения многофакторной проверки подлинности (MFA) на этих устройствах. На основе отзывов клиентов, частота входа будет также применяться для многофакторной аутентификации.

Частота входа пользователя и идентификаторы устройств

Если у вас есть устройства с присоединением к Microsoft Entra, с гибридным присоединением к Microsoft Entra или зарегистрированные в Microsoft Entra, когда пользователь разблокирует свое устройство или выполняет вход в интерактивном режиме, это событие также будет соответствовать политике частоты входа. В следующих двух примерах частота входа пользователя равна одному часу:

Пример 1:

- В 00:00 пользователь входит на свое устройство, присоединенное к Windows 10 Microsoft Entra, и начинает работу с документом, хранящимся в SharePoint Online.

- Пользователь продолжит работать над тем же документом на устройстве в течение часа.

- В 01:00 пользователю предлагается повторно войти в зависимости от требования к частоте входа в политику условного доступа, настроенную администратором.

Пример 2:

- В 00:00 пользователь входит на свое устройство, присоединенное к Windows 10 Microsoft Entra, и начинает работу с документом, хранящимся в SharePoint Online.

- В 00:30 пользователь делает перерыв, блокируя устройство.

- В 00:45 пользователь возвращается после перерыва и разблокирует устройство.

- В 01:45 пользователю предлагается повторно войти в зависимости от требования к частоте входа в политику условного доступа, настроенную администратором с момента последнего входа в 00:45.

Сохранение сеансов просмотра

Постоянный сеанс браузера позволяет пользователям оставаться в системе после закрытия и повторного открытия окна браузера. Microsoft Entra ID по умолчанию для сохранения сеансов браузера позволяет пользователям на личных устройствах выбрать, хотят ли сохранить сеанс, показывая вопрос "Оставаться в системе?" Происходит после успешной проверки подлинности.

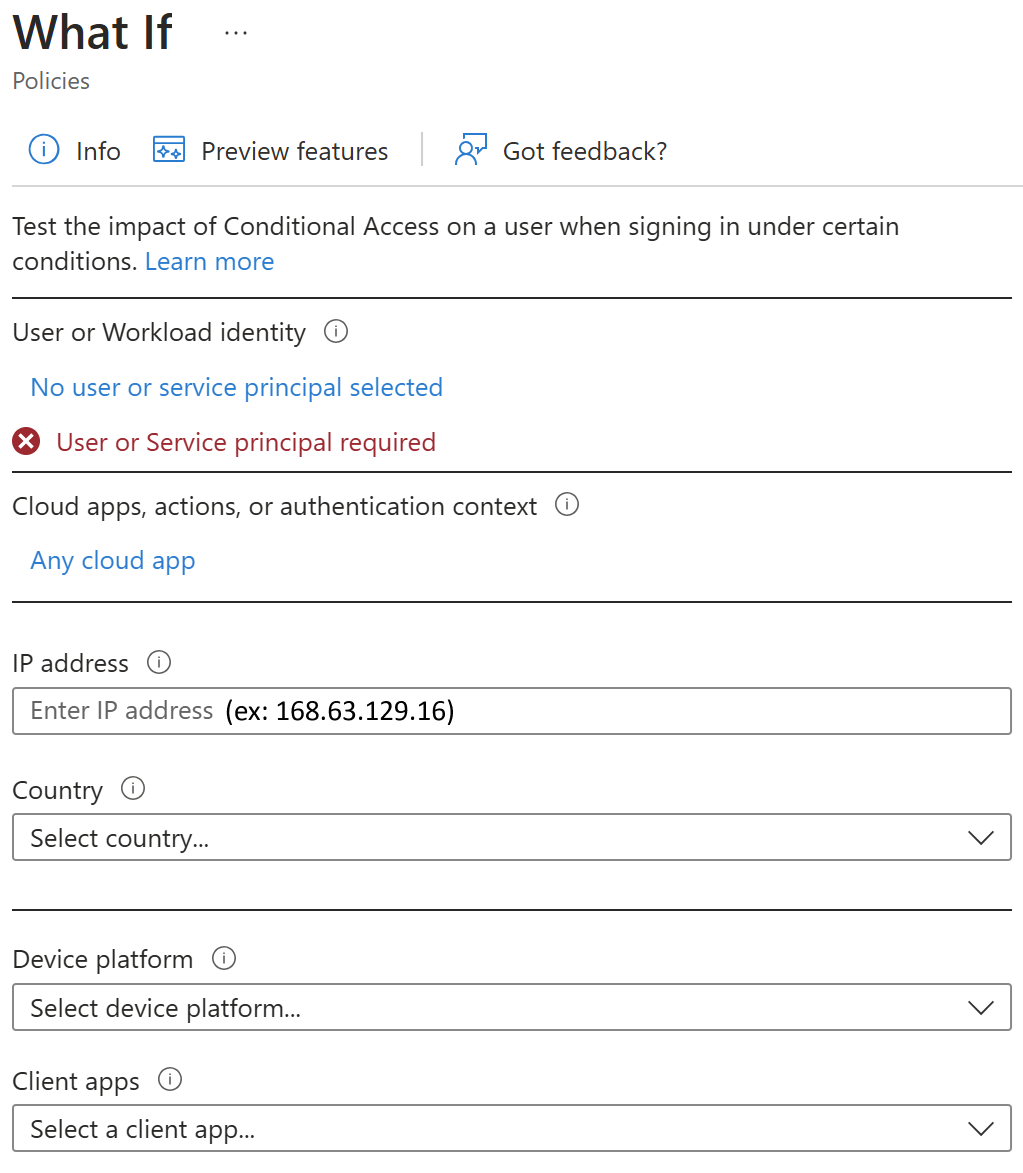

Проверка

Используйте средство What-If для имитации входа пользователя в целевое приложение и другие условия в зависимости от настройки политики. Элементы управления сеанса проверки подлинности отображаются в результатах работы средства.

Развертывание политики

Чтобы убедиться, что политика работает должным образом, рекомендуется протестировать ее перед развертыванием в рабочей среде. В идеале для проверки правильности работы новой политики следует использовать тестовый клиент.

Непрерывная оценка доступа (CAE)

Истечение срока действия и обновление токенов — это стандартный для отрасли механизм. Когда клиентское приложение, например Outlook, подключается к службе, такой как Exchange Online, запросы API авторизуются с помощью маркеров доступа OAuth 2.0. По умолчанию, маркеры доступа действительны в течение одного часа. Когда они истекают, клиент перенаправляется в Microsoft Entra ID для их обновления. Такой период обновления дает возможность повторно оценить политики доступа пользователей. Например, мы можем не обновлять токен из-за политики условного доступа или потому что пользователь отключен в каталоге.

Но существует задержка между изменением условий для пользователя и применением этих изменений политики. Своевременное реагирование на нарушения политики или проблемы безопасности требует действительно беседы между издателем токенов и доверяющей стороной (просвещенным приложением). Такой диалог предоставляет две важные возможности. Доверяющая сторона может увидеть, когда изменяются такие свойства, как местоположение в сети, и сообщить издателю маркера. Это также дает эмитенту токенов возможность сообщить проверяющей стороне о необходимости прекратить принимать токены данного пользователя из-за взлома учетной записи, деактивации или других причин. Для реализации такого диалога используется механизм непрерывной оценки доступа (Continuous access evaluation, CAE).

Преимущества

У непрерывной оценки доступа есть несколько ключевых преимуществ.

- Увольнение пользователя или изменение/сброс пароля: сеанс пользователя будет отменен практически в режиме реального времени.

- Изменение сетевого расположения: политики расположения условного доступа будут применены практически в режиме реального времени.

- Экспорт токена на компьютер за пределами доверенной сети можно предотвратить с помощью политик условного доступа, связанных с местоположением.

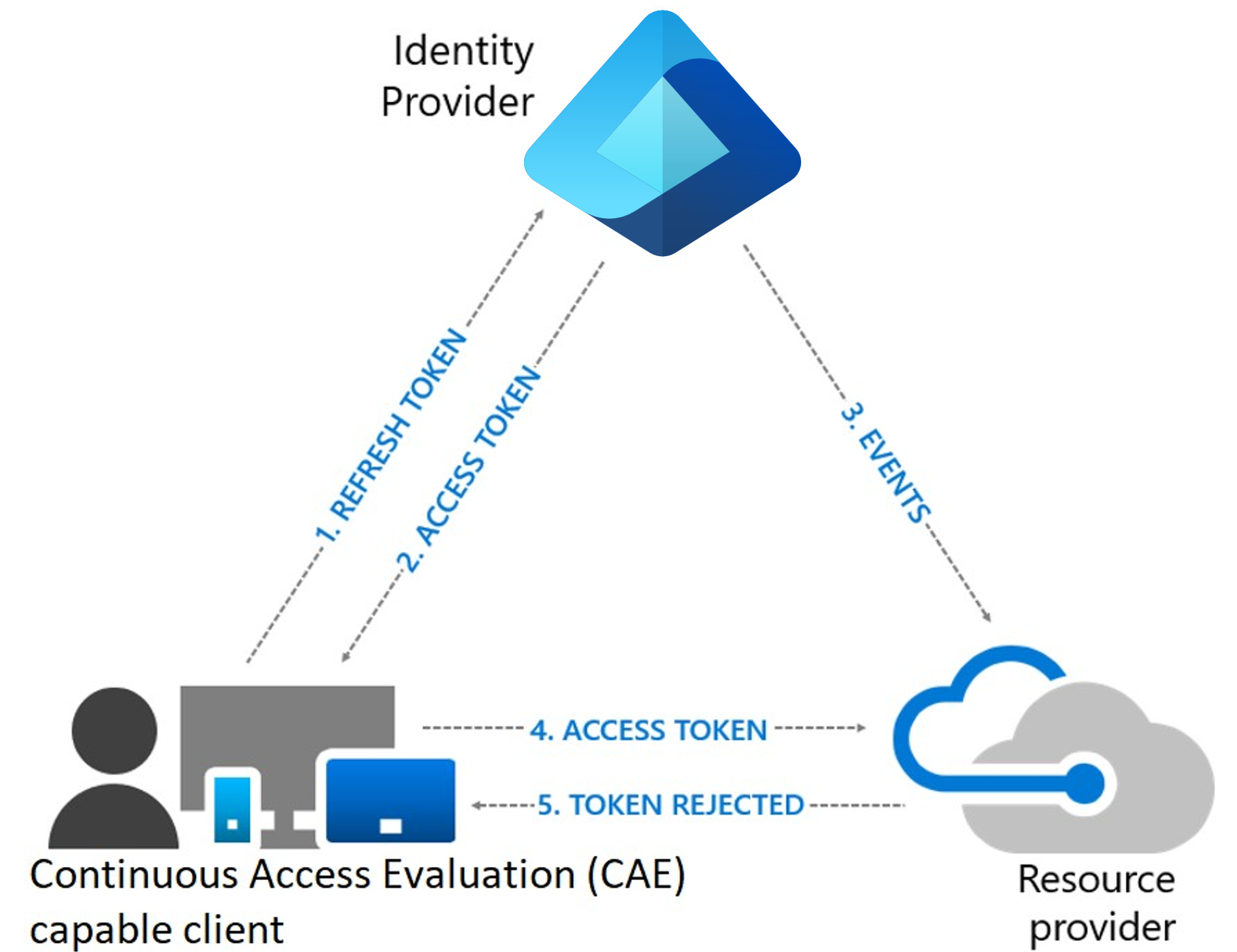

Поток процесса оценки и отзыва

- Клиент, поддерживающий CAE, предоставляет учетные данные или токен обновления идентификатору Microsoft Entra, запрашивая токен доступа для некоторого ресурса.

- Маркер доступа возвращается клиенту вместе с другими артефактами.

- Администратор явным образом отзывает все маркеры обновления для пользователя. Событие аннулирования будет отправлено поставщику ресурсов из Microsoft Entra ID.

- Маркер доступа предоставляется поставщику ресурсов. Поставщик ресурсов оценивает действительность токена и проверяет, нет ли событий отзыва для пользователя. Поставщик ресурсов использует эти сведения для принятия решения о предоставлении доступа к ресурсу.

- На этой схеме поставщик ресурсов запрещает доступ и возвращает клиенту запрос на утверждение 401+.

- Клиент с поддержкой CAE понимает запрос на утверждение 401+. Он обходит кэши и возвращается к шагу 1, отправляя маркер обновления вместе с вызовом подтверждения требования обратно в Microsoft Entra ID. Затем идентификатор Microsoft Entra переоценит все условия и предложит пользователю повторно выполнить проверку подлинности в этом случае.