Изучение возможностей Copilot в Microsoft Entra

В этом упражнении вы изучите несколько реальных сценариев, которые подчеркивают преимущества и ценность Copilot в Microsoft Entra.

Замечание

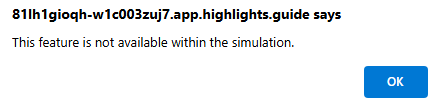

Среда для этого упражнения — это имитация, созданная из продукта. В качестве ограниченного моделирования ссылки на странице могут не быть включены, а текстовые входные данные, которые находятся за пределами указанного скрипта, могут не поддерживаться. Всплывающее сообщение отображает сообщение "Эта функция недоступна в моделировании". Когда это происходит, нажмите кнопку "ОК" и продолжайте действия упражнения.

Упражнения

Это упражнение состоит из четырех независимых задач, которые изучают возможности Security Copilot в Microsoft Entra.

Это упражнение должно занять около 30 минут.

Замечание

При вызове инструкции лаборатории для открытия ссылки на имитированную среду рекомендуется открыть ссылку в новом окне браузера, чтобы одновременно просмотреть инструкции и среду упражнений. Для этого выберите нужный ключ мыши и выберите этот параметр.

Задача. Исследование и устранение рискованных пользователей с Copilot в Microsoft Entra

Вы являетесь администратором идентификации в компании Woodgrove. Вы считаете, что в компании есть некоторые пользователи, которые могут быть скомпрометированы фишинговыми атаками. Вы хотите использовать Copilot в Microsoft Entra для просмотра любых рискованных пользователей. Если вы обнаружите какие-либо проблемы, вы можете использовать Copilot, чтобы помочь в их решении и предотвратить будущие проявления. Основной пользователь, который вы подозреваете в компрометации, — Серена Маркунат.

Откройте имитированную среду, выбрав эту ссылку: Центр администрирования Microsoft Entra.

В меню слева прокрутите вниз и откройте меню "Защита ".

Выберите "Защита идентификации " в подменю.

- Мы хотим использовать панель мониторинга для просмотра числа пользователей с высоким риском. Обратите внимание, что обнаружено более 100 рискованных действий пользователей.

- Мы вернемся к этому докладу через пару минут.

Давайте рассмотрим некоторые исследования потенциальных рискованных пользователей.

Нажмите кнопку Copilot в правом верхнем углу экрана.

Просмотрите примеры запросов, предоставляемых в Copilot.

Введите запрос показать мне наиболее рискованных пользователей и щелкните стрелку.

- Обратите внимание, что пользователь, который мы обеспокоены (Serena) находится в списке.

Просмотрите внизу ответа Copilot ссылку на отчет "Рискованные пользователи".

Выберите ссылку "Рискованные пользователи" в отчёте Entra ID Защита.

Выберите Serena Markunaite из списка "Рискованные пользователи".

- Откроется автоматическая сводка о рисках пользователя, созданная в Copilot. Теперь вы видите определенную причину, почему Серена находится под повышенным риском.

- Кроме того, обратите внимание на рекомендации Что делать.

Нам нужно немного глубже и увидеть, можно ли отслеживать это рискованное поведение пользователя. Выполняют ли они действия за пределами их нормального использования?

В диалоговом окне Copilot введите запрос "Показать мне входы" для Serena один день до и после оповещения.

- Обратите внимание на неудачную попытку входа пользователя, а затем некоторые немедленные успешные попытки с альтернативного IP-адреса. Выглядит как подозрительное поведение.

- Простой сброс пароля или многофакторной аутентификации может быть недостаточен, если злоумышленник вошел в систему. Давайте проверим, были ли внесены изменения в параметры MFA в последнее время.

Введите запрос Copilot , какие методы MFA доступны для этого пользователя?.

- Обратите внимание, что стандарт MFA компании по-прежнему установлен для "Пароль плюс Аутентификатор".

Мы изучили этот вопрос и собрали необходимую информацию. Пришло время планировать устранение атак типа «злоумышленник посередине».

Попросите копилота о рекомендациях с вопросом Что я должен сделать, чтобы устранить угрозу атаки посредника?

Прокрутите страницу вверх в окне copilot, чтобы просмотреть весь ответ.

- Ответ Copilot включает способы устранения текущих проблем. Все эти меры отлично подходят для предотвращения текущего потенциального нарушения, но не остановят будущие попытки. Что мы можем сделать?

- Напоминание. В разделе "Сведения о рискованных пользователях" предоставлены рекомендации по обеспечению безопасности для будущих атак.

Существует предложение использовать политики условного доступа для защиты этого пользователя. Используйте Copilot для получения дополнительных возможностей.

Введите команду Можно ли использовать политику условного доступа на основе рисков для автоматизации реакции на эти обнаружения?

- Обратите внимание, что можно использовать политики условного доступа. То же самое, что и предыдущие рекомендации, которые мы получили.

Попросите Copilot предоставить пошаговые инструкции по настройке политики с помощью запроса Как создать политику условного доступа на основе риска для этого пользователя?

- Просмотрите указанные действия.

Замечание

Созданные инструкции предназначены для одной политики пользователя. Корпорация Майкрософт не рекомендует создавать политику для каждого пользователя, но создавать их с помощью групп безопасности для обслуживания.

Закройте имитированную среду , выходя из браузера.

Обзор: Вы завершили эту лабораторную симуляцию. Помните, как вы могли быстро использовать Copilot, чтобы получить список рискованных пользователей, исследовать их действия, связанные с их удостоверениями, проверить, не выглядит ли учетная запись скомпрометированной, и найти способы устранения. Copilot для Microsoft Entra — это мощный инструмент для поддержки задач управления удостоверениями и доступом.

Задача: Использовать Security Copilot в Microsoft Entra для устранения неполадок с доступом

Вы являетесь администратором идентификации в компании Woodgrove. Вы являетесь членом службы технической поддержки, и вас попросили рассмотреть заявку на устранение неисправностей, которую подал удаленный сотрудник, часто работающий на безопасных объектах клиентов. Сотрудник сообщает, что он/она не может пройти проверку подлинности при работе из безопасного местоположения клиента, которое не позволяет пользователям приносить внешние устройства, включая мобильные устройства и ноутбуки. Как администратор идентификации, вы знаете, что процесс проверки подлинности настроен так, чтобы всегда использовать MFA на основе телефона, но вы хотите проанализировать попытки входа в систему пользователя. Copilot может помочь изучить и исследовать, как быстро устранить проблему входа пользователя. Пользователь — Khamala Ervello.

Откройте имитированную среду, выбрав эту ссылку: Центр администрирования Microsoft Entra.

Нажмите кнопку Security Copilot в правом верхнем углу экрана.

Введите запрос Расскажите мне подробнее о kher40@woodgrove.ms, чтобы получить детали о Khamala.

- Обратите внимание на сведения о том, что Khamala является допустимым пользователем и должен иметь доступ.

Нам нужно изучить неудачную попытку входа. Используйте запрос "Показать мне kher40@woodgrove.ms последний сбой входа" , чтобы получить представление о сбое входа.

- Обратите внимание, что точный сбой, описанный пользователем, произошел - истечение времени ожидания MFA.

- Можно ли проверить, есть ли какие-либо другие подозрительные действия?

Введите запрос в Security Copilot Было ли какое-либо необычное или рискованное поведение при попытке kher40@woodgrove.ms входа?.

- Мы не видим рискованного или необычного поведения для этого пользователя.

- Можем ли мы помочь им войти в систему, чтобы они могли работать?

Проверьте, какие методы MFA доступны в Woodgrove с помощью запроса , какой метод проверки подлинности считается MFA?.

- Обратите внимание на список доступных методов MFA и предоставленные ссылки на исследования их ценности и силы.

Секретный ключ FIDO2 — это самый безопасный вариант без необходимости проверки телефона. Можно ли проверить, зарегистрирован ли Хемала для FIDO2?

Проверьте с помощью Copilot, используя подсказку , зарегистрирован ли kher40@woodgrove.ms для аутентификации FIDO2?.

- Пользователь не настроен для FIDO2, можно ли предоставить им безпарольный доступ?

Спросите copilot, как настроить это с помощью запроса «Как я могу настроить kher40@woodgrove.ms для проверки подлинности без пароля?».

Просмотрите шаг, предоставленный Security Copilot, чтобы помочь Khamala настроить вход без пароля, что поможет устранить эту проблему.

После просмотра шагов с помощью Khamala вы можете отправить сообщение электронной почты с копией инструкций.

Закройте имитированную среду , выходя из браузера.

Обзор: Security Copilot в Microsoft Entra — ваш помощник на рабочем столе для поддержки. С помощью нескольких простых запросов вы можете подтвердить роль пользователя в компании, изучить, что их учетная запись не отображает рискованные действия и помочь им устранить проблемы входа.

Задача: Устранение уязвимостей безопасности приложений с помощью Security Copilot в Microsoft Entra

Вы являетесь администратором идентификации в компании Woodgrove. Ваша компания использовала множество корпоративных приложений в течение многих лет, и некоторые из них больше не используются. Ваше задание — отслеживать неиспользуемое приложение в клиенте Microsoft Entra и удалять их. Вы должны изучить, есть ли какие-либо подозрительные действия, связанные с приложениями или их данными в рамках работы. Инструмент Security Copilot в Microsoft Entra может помочь.

Откройте имитированную среду, выбрав эту ссылку: Центр администрирования Microsoft Entra.

Просмотрите данные, предоставленные на панели мониторинга Microsoft Entra.

Найдите раздел оценки безопасности удостоверений.

- Обратите внимание, что существуют рекомендации о том, как вы можете сделать своего арендатора ещё более защищённым.

- Обратите внимание, что один из элементов — "Удалено неиспользуемое приложение".

Нажмите кнопку Security Copilot в правом верхнем углу экрана.

Используйте запрос "Показать неиспользуемые приложения", чтобы найти неиспользуемые приложения.

- Просмотрите список приложений.

Было бы здорово знать, кто владеет этими приложениями.

Введите команду Кто являются владельцами субъектов-служб, связанных с этими приложениями?, чтобы узнать владельцев.

- Обратите внимание, что у многих из них нет владельцев.

Давайте спросим у copilot, как удалить приложения, с запросом Как мне их удалить?

Просмотрите действия, описанные для удаления приложения вручную с помощью Центра администрирования Microsoft Entra или просмотра сценариев PowerShell.

Замечание

Хотя в этой симуляции эти шаги не используются для активного удаления приложения, вы можете увидеть, как Security Copilot может легко помочь вам удалить неиспользуемые приложения.

Прокрутите страницу вверх в окне Copilot , чтобы просмотреть список приложений, первоначально предоставленных.

Найдите приложение Woodgrove Интранет, и запишите имя владельца: Брэден Гоуди (Corp).

Закройте окно Security Copilot .

Выберите меню "Избранное " в меню слева от экрана.

- Избранное — отличное место для хранения наиболее часто используемых инструментов.

Выберите рискованные действия из списка избранного.

- Кроме того, можно открыть меню "Защита" , а затем выбрать "Рискованные действия " в меню.

Найдите имя Брэдена в списке и обратите внимание, что он находится под угрозой.

Выберите его имя, чтобы открыть обзор Security Copilot о рискованном поведении.

- В их истории есть несколько незнакомых попыток входа.

Ознакомьтесь с предложениями по устранению рисков, связанных с пользователем.

Закройте имитированную среду , выходя из браузера.

Обзор: В этой симуляции вы использовали Security Copilot для быстрого выявления неиспользуемых приложений и их владельцев. Вы смогли найти пошаговые инструкции по их удалению из системы. Кроме того, вы заметили, что из трех приложений с владельцем, один владелец которого указан как Braden Goudy (Corp) не имеет связанного идентификатора пользователя. С помощью этой информации вы смогли просмотреть использование владельца приложения и найти некоторые потенциальные рискованные действия.

Задача: Изучение функции безопасности Copilot в Microsoft Entra

Вы являетесь администратором идентификации в компании Woodgrove. Вам сообщили, что пользователь Rovshan Hasanli может странно вести себя при подключении к сайту Woodgrove. Вы хотите использовать журналы аудита для исследования действий.

Откройте имитированную среду, выбрав эту ссылку: Центр администрирования Microsoft Entra.

В правом верхнем углу экрана нажмите кнопку "Security Copilot".

Начнем с простого запроса, как рассказать мне о пользователе Rovshan Hasanli?. Обратите внимание, что в ответе запроса показано, что для поля "Включена учетная запись" задано значение false, поэтому учетная запись отключена.

Нам нужно узнать сведения о пользователе из журналов аудита. Используйте запрос Показать мне события журнала аудита Microsoft Entra, инициированные этим пользователем на прошлой неделе , чтобы найти дополнительные сведения.

- Просмотрите сведения о назначении роли администратора пользователей в PIM.

- Обратите внимание, что Security Copilot запомнил, что мы уже спрашивали о Rovshan, и сохранил этот контекст. Вы могли бы также указать имя в запросе.

- Без безопасности Copilot придется открывать журналы и вручную искать записи.

Давайте проверим вход пользователя с помощью запроса "Показать мне входы в систему от этого пользователя"?.

- Это необычно, что пользователь, чья учетная запись отключена, смогла войти и использовать PIM.

Прокрутите вверх в окне Security Copilot, чтобы найти ссылку на профилем Ровшана Хасанли из первого запроса, который мы сделали в Security Copilot.

Выберите ссылку Rovshan Hasanli's Profile.

- Кроме того, вы можете перейти на страницу "Все пользователи", открыв меню слева и выбрав "Идентификация", затем "Пользователи", и затем "Все пользователи".

- Выберите поле Поиск пользователей и введите Rovshan.

- Выберите учетную запись Rovshan Hasanli .

Интересно, что учетная запись отключена в состоянии учетной записи.

Вернитесь к окнам Security Copilot и прокрутите страницу ссылки "Журналы аудита".

Выберите ссылку страница журналов аудита.

- Кроме того, вы можете перейти на страницу из меню слева, выбрав категорию Удостоверение, затем Мониторинг и работоспособность, и далее журналы входа.

Когда откроется страница, нажмите кнопку "Добавить фильтры ".

Выберите инициатор (субъект) из списка потерянных фильтров и введите Rovshan, затем выберите Применить.

- Имеется несколько мероприятий по управлению информацией о продуктах, выполняемых Ровшаном.

Снова вернитесь в окно Security Copilot и найдите страницу событий входа по ссылке.

Выберите ссылку Страница событий входа.

- Кроме того, вы можете перейти на страницу из меню слева, выбрав категорию Удостоверение, затем Мониторинг и работоспособность, и далее журналы входа.

Когда откроется страница, нажмите кнопку "Добавить фильтры ".

Выберите пользователя из списка, а затем нажмите кнопку "Применить".

Введите Rovshan в диалоговое окно.

- Просмотрите список попыток входа.

Закройте имитированную среду , выходя из браузера.

Обзор. В этой краткой симуляции вы можете увидеть, как Security Copilot от Microsoft Entra может быстро поделиться информацией о действиях конкретного пользователя. Затем Security Copilot содержит ссылки, где можно получить дополнительные сведения. Эта функция позволяет задавать вопросы о данных Microsoft Entra, не предполагая, куда идти дальше.