Улучшение Office 365 входа для Viva Engage с помощью политики автоматического ускорения

Чтобы улучшить Office 365 вход для Viva Engage, используйте политику автоматического ускорения для ускорения непосредственно в федеративный домен ADFS, минуя страницу входа Office 365.

Предварительные требования

Для выполнения команд PowerShell необходимо быть глобальным администратором в Office 365.

Скачайте и установите модуль PowerShell azure Active Directory версии 2.

Откройте административный Azure AD PowerShell и выполните следующие команды:

Важно!

Команда

Save-Moduleскачивает модуль из Интернета. На компьютере, где выполняются эти команды, требуется рабочее подключение к Интернету.Save-Module -Name AzureAD -Path <path>Install-Module -Name AzureAD

Включить политику

Выполните следующие команды:

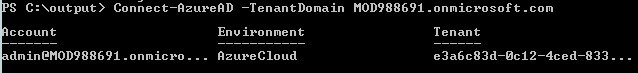

Подключитесь к Microsoft Entra ID клиента. Эта команда предлагает выполнить вход с учетными данными администратора.

connect-AzureAD [-tenantID | -tenantDomain] <tenant name>

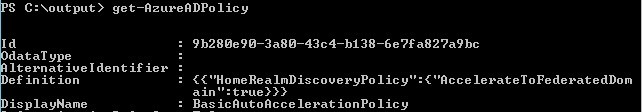

Убедитесь, что политика с таким именем уже не существует.

get-AzureADPolicyСоздайте новую политику:

Если у вас есть единый федеративный домен, который проверяет подлинность пользователей для приложений, настройте политику развития человеческих ресурсов (HRD), выполнив следующую команду:

New-AzureADPolicy -Definition @("{`"HomeRealmDiscoveryPolicy`": {`"AccelerateToFederatedDomain`":true}}") -DisplayName BasicAutoAccelerationPolicy -Type HomeRealmDiscoveryPolicyЕсли у вас есть несколько федеративных доменов и у вас есть предпочтительный домен для приложения, в котором пользователи проходят проверку подлинности, задайте политику, введя следующую команду:

` New-AzureADPolicy -Definition @("{`"HomeRealmDiscoveryPolicy`":{`"AccelerateToFederatedDomain`":true,`"PreferredDomain`":`"contoso.com`"}}") - Displ`ayName BasicAutoAccelerationPolicy -Type HomeRealmDiscoveryPolicy

Обратите внимание на идентификатор объекта созданной политики:

get-AzureADPolicy

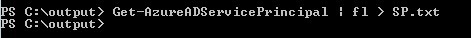

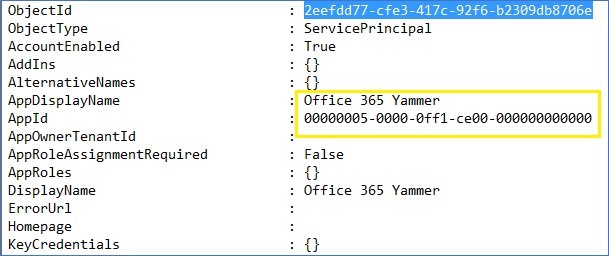

Обратите внимание на ObjectId объекта servicePrincipal для приложения Viva Engage (выходные данные перенаправления в текстовый файл для упрощения поиска). AppDisplayName будет иметь значение "Office 365 Viva Engage" с AppID 00000005-00000ff1-ce00-000000000000000

Get-AzureADServicePrincipal -All $true | fl > output.txt

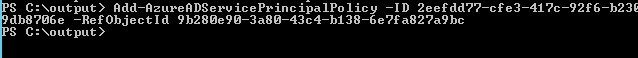

Наконец, добавьте политику для службы Viva Engage:

Add-AzureADServicePrincipalPolicy -ID <ObjectID of the Service Principal copied from #5> -RefObjectId <ObjectId of the Policy copied from #4>

Список команд по порядку

Чтобы включить политику, необходимо выполнить следующие команды. Запустите их по одной строке и просмотрите выходные данные после каждой команды:

Connect-AzureAD -TenantDomain <Tenant-Name>

get-AzureADPolicy

$PolicyId = New-AzureADPolicy -Definition

@("{`"HomeRealmDiscoveryPolicy`":{`"AccelerateToFederatedDomain`"

:true}}") -DisplayName BasicAutoAccelerationPolicyforViva Engage -Type HomeRealmDiscoveryPolicy

get-AzureADPolicy

$yamObjectId = Get-AzureADServicePrincipal -All $true | ?{$_.AppDisplayName -eq 'Office 365 Viva Engage'}

Add-AzureADServicePrincipalPolicy -Id $yamObjectId.ObjectId - RefObjectId $PolicyId.Id

Примечание. Если у вас несколько федеративных доменов, измените третью команду соответствующим образом.

Тестирование

В новом закрытом сеансе браузера войдите в Viva Engage с учетными данными пользователя из федеративного домена. Рабочий процесс входа должен пропустить страницу Microsoft Entra ID и перейти непосредственно на страницу входа в ADFS.

Сценарии

В следующей таблице перечислены потоки авторизации для этой политики.

| Вход | Поток без политики | Поток с политикой |

|---|---|---|

| Viva Engage.com |

Email адрес > Microsoft Entra входа в > ADFS |

адрес > Email Вход в ADFS |

| Viva Engage.com/mycompany.com |

Email адрес > Microsoft Entra входа в > ADFS |

адрес > Email Вход в ADFS |

Обратная связь

Ожидается в ближайшее время: в течение 2024 года мы постепенно откажемся от GitHub Issues как механизма обратной связи для контента и заменим его новой системой обратной связи. Дополнительные сведения см. в разделе https://aka.ms/ContentUserFeedback.

Отправить и просмотреть отзыв по