Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

В этой статье представлен обзор сервера политики сети (NPS) в Windows Server. Вы можете использовать NPS для создания и принудительного применения политик сетевого доступа всей организации для проверки подлинности и авторизации запросов на подключение. Вы также можете настроить NPS в качестве прокси сервиса удаленной аутентификации (RADIUS). При использовании NPS в качестве прокси-сервера RADIUS NPS перенаправит запросы на подключение к удаленному серверу RADIUS NPS или другим серверам RADIUS. Конфигурацию прокси-сервера можно использовать для балансировки нагрузки запросов на подключение и перенаправлять их в правильный домен для проверки подлинности и авторизации. NPS устанавливается при установке роли политики сети и служб доступа (NPAS) в Windows Server.

Функции NPS

Вы можете использовать NPS для централизованной настройки проверки подлинности, авторизации и учета доступа к сети и управления ими. NPS предлагает следующие функции для этой цели:

СЕРВЕР RADIUS. NPS выполняет централизованную проверку подлинности, авторизацию и учет соединений беспроводных, коммутаторов аутентификации, удаленного доступа и виртуальных частных сетей (VPN). При использовании NPS в качестве сервера RADIUS настройте следующие компоненты:

- Серверы доступа к сети, такие как беспроводные точки доступа и VPN-серверы. Вы настраиваете их в качестве клиентов RADIUS в NPS.

- Политики сети, которые NPS использует для авторизации запросов на подключение.

- Учет RADIUS. Этот компонент является необязательным. Если вы настроите его, NPS регистрирует данные учета в файлы записей на локальном жестком диске или в базе данных Microsoft SQL Server.

Дополнительные сведения см. в разделе RADIUS-сервер.

Прокси-сервер RADIUS. При использовании NPS в качестве прокси-сервера RADIUS вы настраиваете политики запросов на подключение, которые сообщают NPS:

- Укажите, какие запросы на подключение следует пересылать на другие серверы RADIUS.

- Определите целевые серверы RADIUS, на которые перенаправляются эти запросы подключения.

Кроме того, можно настроить NPS для пересылки данных учета для ведения журнала на один или несколько компьютеров в удаленной группе серверов RADIUS. Сведения о настройке NPS в качестве прокси-сервера RADIUS см. в следующих ресурсах:

- Укажите, какие запросы на подключение следует пересылать на другие серверы RADIUS.

Учет RADIUS. Вы можете настроить NPS для записи событий в локальный файл журнала или в локальный или удаленный экземпляр SQL Server. Дополнительные сведения см. в разделе ведения журнала NPS.

Вы можете настроить NPS с любым сочетанием этих функций. Например, можно настроить одно развертывание NPS в качестве сервера RADIUS для VPN-подключений. Вы также можете настроить такое же развертывание, как прокси-сервер RADIUS для пересылки определенных запросов на подключение. В частности, он может пересылать некоторые запросы членам удаленной группы серверов RADIUS для проверки подлинности и авторизации в другом домене.

Important

В предыдущих версиях Windows Server NPAS включала защиту доступа к сети (NAP), центр регистрации работоспособности (HRA) и протокол авторизации учетных данных узла (HCAP). NAP, HRA и HCAP устарели в Windows Server 2012 R2 и недоступны в Windows Server 2016 или более поздней версии. Если у вас есть развертывание NAP, использующее операционные системы ранее Windows Server 2016, вы не сможете перенести развертывание NAP в Windows Server 2016 или более поздней версии.

Параметры установки Windows Server и NPS

Доступность функций NPS зависит от параметров, которые вы выбираете при установке Windows Server:

- При использовании параметра установки сервера с графическим интерфейсом роль NPAS доступна в Windows Server. Эта роль доступна в выпусках Standard и Datacenter.

- При использовании параметра установки основных серверных компонентов роль NPAS недоступна.

СЕРВЕР RADIUS и прокси-сервер

NPS можно использовать в качестве сервера RADIUS, прокси-сервера RADIUS или обоих. В следующих разделах приведены подробные сведения об этих способах использования.

СЕРВЕР RADIUS

NPS — это реализация стандарта RADIUS, заданного группой задач разработки Интернета (IETF) в запросе комментариев (RFCs) 2865 и 2866. Как сервер RADIUS, NPS выполняет централизованную проверку подлинности, авторизацию и учет многих типов сетевого доступа. Примерами типов доступа к сети являются беспроводное подключение, аутентифицирующие коммутаторы, модемное подключение, удаленный доступ по VPN, а также подключения маршрутизатор-маршрутизатор.

Note

Сведения о развертывании NPS в качестве сервера RADIUS см. в разделе "Развертывание сервера политики сети".

NPS поддерживает использование разнородного набора беспроводного оборудования, коммутаторов, средств удаленного доступа или оборудования VPN. Вы можете использовать NPS со службой удаленного доступа, доступной в Windows Server.

NPS использует домен служб домен Active Directory (AD DS) или локальную базу данных учетных записей пользователей диспетчера учетных записей безопасности (SAM) для проверки подлинности учетных данных пользователя для попыток подключения. Если сервер под управлением NPS является членом домена AD DS, NPS использует службу каталогов в качестве базы данных учетной записи пользователя. В этом случае NPS является частью решения для единого входа. Тот же набор учетных данных используется для управления доступом к сети (аутентификации и авторизации доступа к сети) и входа в домен AD DS.

Note

NPS использует свойства удаленного доступа учетной записи пользователя и сетевые политики для авторизации подключения.

Поставщики услуг Интернета (ПОСТАВЩИКи услуг Интернета) и организации, поддерживающие доступ к сети, сталкиваются с повышенной проблемой. Им необходимо управлять всеми типами сетевого доступа из одной точки администрирования независимо от типа используемого оборудования для доступа к сети. Стандарт RADIUS поддерживает эту функцию как в однородных, так и разнородных средах. RADIUS — это протокол клиентского сервера, который позволяет оборудованию доступа к сети (используемому в качестве клиентов RADIUS) отправлять запросы проверки подлинности и учета на сервер RADIUS.

Сервер RADIUS имеет доступ к сведениям учетной записи пользователя и может проверять учетные данные проверки подлинности сетевого доступа. Если учетные данные пользователя проходят проверку подлинности и попытка подключения авторизована, сервер RADIUS разрешает доступ пользователей на основе указанных условий. Затем сервер RADIUS регистрирует подключение к сети в журнале учета. Использование RADIUS позволяет собирать и поддерживать данные для проверки подлинности пользователя сетевого доступа, авторизации и учета в центральном расположении, а не на каждом сервере доступа.

Использование NPS в качестве сервера RADIUS

NPS можно использовать в качестве сервера RADIUS в следующих случаях:

- Вы используете домен AD DS или локальную базу данных учетных записей пользователей SAM в качестве базы данных учетной записи пользователя для клиентов доступа.

- Вы используете функции удаленного доступа на нескольких серверах с телефонным подключением, VPN-серверах или роутерах с функцией коммутируемого доступа и хотите централизованно настроить как сетевые политики, так и ведение журнала подключений и учет.

- Вы выполняете аутсорсинг телефонного подключения, VPN или беспроводного доступа к поставщику услуг. Серверы доступа используют RADIUS для проверки подлинности и авторизации подключений, сделанных членами вашей организации.

- Вы хотите централизировать проверку подлинности, авторизацию и учет разнородного набора серверов доступа.

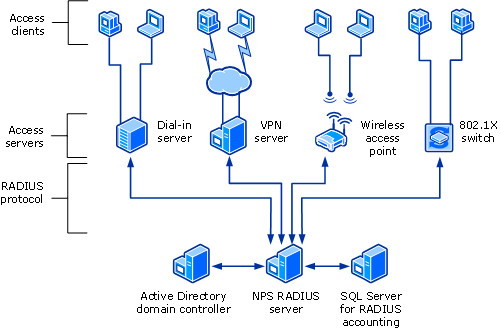

На следующей схеме показаны NPS как сервер RADIUS для различных клиентов доступа.

Прокси-сервер RADIUS

В качестве прокси-сервера RADIUS NPS пересылает проверку подлинности и учетные сообщения на серверы NPS RADIUS и другие серверы RADIUS. При использовании NPS в качестве прокси-сервера RADIUS он направляет сообщения RADIUS между клиентами RADIUS и серверами RADIUS. Клиенты RADIUS также называются серверами сетевого доступа. Серверы RADIUS выполняют проверку подлинности пользователя, авторизацию и учет попытки подключения.

Вы можете настроить неограниченное количество клиентов RADIUS и удаленных групп серверов RADIUS в NPS. Вы также можете настроить клиенты RADIUS, указав диапазон IP-адресов.

При использовании NPS в качестве прокси-сервера RADIUS он выступает в качестве центральной точки переключения или маршрутизации, через которую проходят сообщения доступа и учёта RADIUS. NPS записывает сведения в журнале учета о пересылаемых сообщениях.

Использование NPS в качестве прокси-сервера RADIUS

NPS можно использовать в качестве прокси-сервера RADIUS в следующих случаях:

Вы являетесь поставщиком услуг, который предлагает сторонние службы телефонного подключения, VPN или беспроводной сети для нескольких клиентов. Системы хранилища, подключенные к сети (NAS), отправляют запросы на подключение к прокси-серверу NPS RADIUS. В зависимости от части области имени пользователя в запросе подключения прокси-сервер NPS RADIUS перенаправит запрос подключения на сервер RADIUS. Клиент поддерживает этот сервер, который может пройти проверку подлинности и авторизовать попытку подключения.

Вы хотите предоставить проверку подлинности и авторизацию учетных записей пользователей, которые не являются членами одного из следующих доменов:

- Домен, в котором развертывание NPS является членом.

- Домен с двусторонним доверием к домену, в котором развертывание NPS является членом.

Примеры учетных записей пользователей включают учетные записи в ненадежных доменах, односторонних доверенных доменах и других доменных лесах. Вместо настройки серверов доступа для отправки запросов на подключение к серверу RADIUS NPS можно настроить их для отправки запросов на подключение к прокси-серверу RADIUS NPS. Прокси-сервер NPS RADIUS использует часть имени области пользователя и перенаправляет запрос на сервер RADIUS NPS в правильном домене или лесу. Попытки подключения учетных записей пользователей в одном домене или лесу могут быть аутентифицированы для систем NAS в другом домене или лесу.

Вы хотите выполнить проверку подлинности и авторизацию с помощью базы данных, которая не является базой данных учетной записи Windows. В этом случае запросы на подключение, соответствующие указанному имени области, перенаправляются на сервер RADIUS с доступом к другой базе данных учетных записей пользователей и данным авторизации. Примерами других пользовательских баз данных являются базы данных NetIQ eDirectory и структурированный язык запросов (SQL).

Требуется обработать большое количество запросов на подключение. В этом случае вместо настройки клиентов RADIUS для балансировки их подключения и учета на нескольких серверах RADIUS можно настроить их для отправки запросов на подключение и учет в прокси-сервер NPS RADIUS. Прокси-сервер NPS RADIUS динамически балансирует нагрузку запросов подключения и учета на нескольких серверах RADIUS и увеличивает обработку большого количества клиентов RADIUS и проверки подлинности в секунду.

Вы хотите предоставить проверку подлинности RADIUS и авторизацию для поставщиков услуг аутсорсинга и свести к минимуму конфигурацию брандмауэра интрасети. Брандмауэр интрасети находится между интрасетью и сетью периметра (сеть между интрасетью и Интернетом). Если вы размещаете NPS в сети периметра, брандмауэр между сетью периметра и интрасетью должен разрешить трафик между NPS и несколькими контроллерами домена. Если вы заменяете развертывание NPS прокси-сервером NPS, брандмауэр должен разрешить поток трафика RADIUS между прокси-сервером NPS и одним или несколькими развертываниями NPS в интрасети.

Important

NPS поддерживает аутентификацию между лесами без использования прокси-сервера RADIUS, если уровень функциональности леса составляет Windows Server 2003 или более поздней версии, а также существует двусторонняя доверительная связь между лесами. Но если в качестве метода проверки подлинности используется любой из следующих платформ с сертификатами, необходимо использовать прокси-сервер RADIUS для проверки подлинности в лесах:

- Расширяемая аутентификация уровня безопасности Protocol-Transport (EAP-TLS)

- Защищенный расширяемый протокол аутентификации безопасности слоя Protocol-Transport (PEAP-TLS)

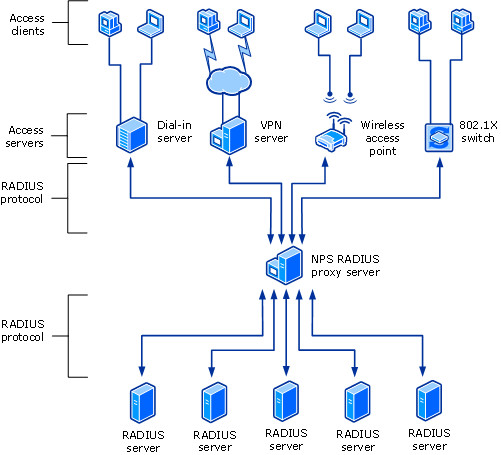

На следующей схеме показаны NPS в качестве прокси-сервера RADIUS между клиентами RADIUS и серверами RADIUS.

С помощью NPS организации также могут выполнять аутсорсинг инфраструктуры удаленного доступа поставщику услуг, сохраняя контроль над проверкой подлинности пользователей, авторизацией и учетом.

Конфигурации NPS можно создать для следующих сценариев:

- Беспроводной доступ

- Удаленный доступ через модемное соединение или VPN в организации

- Внешний телефонный или беспроводной доступ

- Доступ к Интернету

- Прошедший проверку подлинности доступ к ресурсам экстрасети для бизнес-партнеров

Примеры конфигурации сервера RADIUS и прокси-сервера RADIUS

В следующих примерах конфигурации показано, как настроить NPS в качестве сервера RADIUS и прокси-сервера RADIUS.

NPS в качестве RADIUS-сервера

В этом примере используется следующая конфигурация:

- NPS настраивается как сервер RADIUS.

- Политика запроса подключения по умолчанию является единственной настроенной политикой.

- Локальный сервер RADIUS NPS обрабатывает все запросы на подключение.

Сервер NPS RADIUS может проходить проверку подлинности и авторизовать учетные записи пользователей, которые находятся в домене сервера RADIUS NPS и в доверенных доменах.

Сервер политики сети в качестве прокси-сервера RADIUS

В этом примере NPS настраивается в качестве прокси-сервера RADIUS, который пересылает запросы на подключение. Запросы перенаправляются в удаленные группы серверов RADIUS в двух недоверенных доменах.

Политика запроса подключения по умолчанию удаляется. Для пересылки запросов к каждому из двух недоверенных доменов создаются две новые политики запросов на подключение.

В этом примере NPS не обрабатывает запросы на подключение на локальном сервере.

NPS как сервер RADIUS, так и прокси-сервер RADIUS

В этом примере используются две политики запросов на подключение:

- Политика запроса подключения по умолчанию, которая указывает, что запросы на подключение обрабатываются локально.

- Новая политика запроса на подключение. Он перенаправит запросы на подключение к серверу RADIUS NPS или другому серверу RADIUS в недоверенном домене.

Вторая политика называется политикой прокси-сервера. Сначала он отображается в упорядоченном списке политик.

- Если запрос подключения соответствует политике прокси-сервера, запрос подключения перенаправлен на сервер RADIUS в удаленной группе серверов RADIUS.

- Если запрос на подключение не соответствует политике прокси-сервера, но соответствует политике запроса подключения по умолчанию, NPS обрабатывает запрос подключения на локальном сервере.

- Если запрос на подключение не соответствует любой политике, он удаляется.

NPS в качестве сервера RADIUS с удаленными серверами учета

В этом примере локальный сервер RADIUS NPS не настроен для выполнения учета. Политика запроса подключения по умолчанию изменена так, чтобы сообщения учета RADIUS направлялись на сервер NPS RADIUS или другой сервер RADIUS в удаленной группе серверов RADIUS.

Хотя в этом примере сообщения учета пересылаются, сообщения проверки подлинности и авторизации не пересылаются. Локальный сервер RADIUS NPS выполняет функции проверки подлинности и авторизации для локального домена и всех доверенных доменов.

NPS с сопоставлением между удаленными пользователями RADIUS и локальными пользователями Windows

В этом примере NPS выступает как в качестве сервера RADIUS, так и в качестве прокси-сервера RADIUS. NPS обрабатывает каждый отдельный запрос подключения следующим образом:

- Запрос проверки подлинности перенаправлен на удаленный сервер RADIUS.

- Для авторизации используется локальная учетная запись пользователя Windows.

Чтобы реализовать эту конфигурацию, вы настраиваете атрибут удаленного RADIUS для сопоставления пользователей Windows в качестве условия политики запроса подключения. Вы также создаете учетную запись пользователя локально на сервере RADIUS. Эта учетная запись должна иметь то же имя, что и учетная запись удаленного пользователя, с которой выполняется проверка подлинности удаленного сервера RADIUS.

Configuration

Чтобы настроить NPS в качестве сервера RADIUS, можно использовать стандартную конфигурацию или расширенную конфигурацию в консоли NPS или в диспетчере серверов. Чтобы настроить NPS в качестве прокси-сервера RADIUS, необходимо использовать расширенную конфигурацию.

Стандартная конфигурация

В стандартной конфигурации мастера предоставляются для настройки NPS для следующих сценариев:

- Сервер RADIUS для подключений через телефонную линию или VPN

- RADIUS-сервер для беспроводных или проводных подключений 802.1 X

Чтобы настроить NPS с помощью мастера, откройте консоль NPS, выберите один из предыдущих сценариев и выберите ссылку для мастера.

Расширенная конфигурация

При использовании расширенной конфигурации вы вручную настраиваете NPS в качестве сервера RADIUS или прокси-сервера RADIUS.

Чтобы настроить NPS с помощью расширенной конфигурации, откройте консоль NPS и разверните раздел "Расширенная конфигурация".

В следующих разделах описаны расширенные элементы конфигурации, предоставляемые.

Настройка сервера RADIUS

Чтобы настроить NPS в качестве сервера RADIUS, необходимо настроить клиенты RADIUS, политики сети и учет RADIUS.

Инструкции по созданию этих конфигураций см. в следующих статьях:

Настройка прокси-сервера RADIUS

Чтобы настроить NPS в качестве прокси-сервера RADIUS, необходимо настроить клиенты RADIUS, удаленные группы серверов RADIUS и политики запросов на подключение.

Инструкции по созданию этих конфигураций см. в следующих статьях:

- Настройка клиентов RADIUS

- Настройка групп удаленных серверов RADIUS

- Настройка политик запроса подключения

Ведение журнала NPS

Ведение журнала NPS также называется учетом RADIUS. Вы можете настроить ведение журнала NPS в соответствии с вашими требованиями, независимо от того, используется ли NPS в качестве сервера RADIUS, прокси-сервера или любой комбинации этих конфигураций.

Чтобы настроить ведение журнала NPS, необходимо настроить события, которые вы хотите регистрировать и просматривать с помощью средства просмотра событий, а затем определить, какие другие сведения требуется записать. Кроме того, необходимо решить, где хранить журналы проверки подлинности пользователей и учетных данных. Имеются следующие варианты:

- Текстовые файлы журнала, хранящиеся на локальном компьютере

- База данных SQL Server на локальном компьютере или удаленном компьютере

Дополнительные сведения см. в разделе "Настройка учета сервера политики сети".