Настройка безопасности для библиотечных приложений

Существуют особые рекомендации по настройке безопасности на основе ролей и проверки подлинности для приложений библиотеки.

Включение или отключение проверки подлинности

Одним из факторов, которые следует учитывать, являются ли вызывающие приложения библиотеки предметом безопасности на уровне процесса проверка процесса размещения, т. е. следует ли включить или отключить проверку подлинности.

Например, если приложение библиотеки будет размещено браузером, может потребоваться получить обратные вызовы без проверки подлинности. Чтобы устранить эту необходимость, можно отключить проверку подлинности, чтобы процесс размещения не выполнял проверка безопасности для вызывающих приложений библиотеки. При отключении проверки подлинности приложение библиотеки фактически не проходит проверку подлинности. Все вызовы к нему будут успешно выполнены. Вызывающие приложения библиотеки не подвергаются проверка безопасности процесса размещения. В основном приложение библиотеки помечено как "unauthenticated", а проверка безопасности опущены для вызовов приложения библиотеки.

Сведения о включении или отключении проверки подлинности см. в разделе "Включение проверки подлинности для приложения библиотеки".

Принудительное применение проверок ролей

Другое решение заключается в том, следует ли приложению библиотеки использовать безопасность на основе ролей. Если используется безопасность на основе ролей, необходимо использовать безопасность на уровне компонентов для выполнения любых проверка доступа. Роли, назначенные приложению библиотеки, не отражаются в дескрипторе безопасности процесса. Единственная авторизация, которую может управлять приложением библиотеки, находится на уровне компонента. Дополнительные сведения о безопасности на уровне компонентов см. в разделе "Границы безопасности".

Сведения о настройке безопасности на уровне компонентов см. в разделе "Настройка уровня безопасности для проверок доступа".

Сценарии конфигурации

Чтобы лучше понять последствия принятия решения о том, следует ли приложению библиотеки использовать безопасность на основе ролей и следует ли использовать проверку подлинности приложения библиотеки, рассмотрите следующие сценарии:

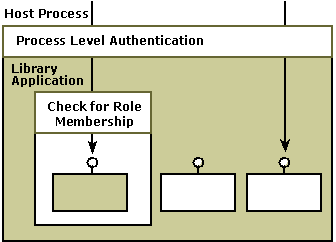

Проверка подлинности включена и используется безопасность на основе ролей. В этом сценарии проверка безопасности создаются процессом размещения, и некоторым вызывающим абонентам запрещен доступ на уровне процесса. Кроме того, проверка роли выполняются на уровне приложения библиотеки, чтобы некоторые вызывающие лица, которые сделали его через проверка безопасности на уровне процесса, отказано в доступе к приложению библиотеки при проверка членства в роли. Это обычный сценарий для приложения библиотеки COM+, использующего безопасность на основе ролей.

На следующем рисунке показан сценарий, в котором включена проверка подлинности и используется проверка роли.

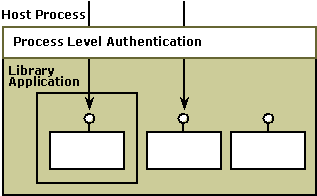

Проверка подлинности включена, а безопасность на основе ролей не используется. В этом сценарии проверка безопасности выполняются на уровне процесса, но членство в роли не проверка на уровне приложения библиотеки. Поэтому любой вызывающий объект приложения библиотеки, который делает его через проверка безопасности на уровне процесса, будет предоставлен доступ к приложению библиотеки, так как членство в роли не проверка. Эта ситуация будет существовать, когда COM-приложение, которое не использует безопасность на основе ролей, переносится в приложение библиотеки COM+.

На следующем рисунке показан сценарий, в котором включена проверка подлинности и проверка роли не используется.

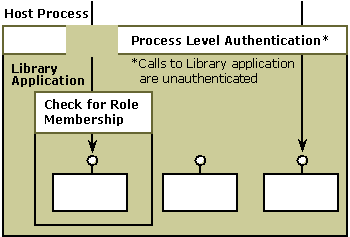

Проверка подлинности отключена и используется безопасность на основе ролей. В этом сценарии проверка безопасности выполняются на уровне процесса, но вызывающие объекты приложения библиотеки не прошли проверку подлинности. В действительности вызывающие приложения библиотеки освобождаются от проверка безопасности на уровне процесса. Так как включена проверка роли, членство в роли определяет, кто получает доступ к приложению библиотеки. Этот сценарий может быть подходящим, если проверка безопасности, которая будет выполнена процессом размещения, слишком ограничительна, но необходимо иметь некоторое ограничение доступа к приложению библиотеки или определенным интерфейсам или методам. Этот сценарий позволяет эффективно отключить безопасность процессов и по-прежнему иметь соответствующий уровень доступа проверка с помощью безопасности на основе ролей.

Сценарий отключения проверки подлинности и проверка роли используется на следующем рисунке.

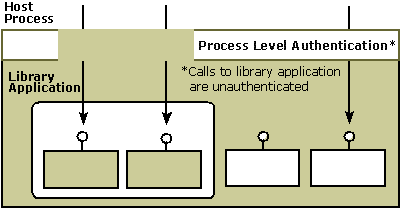

Проверка подлинности отключена, а безопасность на основе ролей не используется. В этом сценарии проверка безопасности по-прежнему выполняются на уровне процесса, но, как и в предыдущем сценарии, вызывающие приложение библиотеки всегда передают эту проверка безопасности. Поскольку проверка роли также отключены, членство в роли не проверка на уровне приложения библиотеки. По сути, любой пользователь может вызвать приложение библиотеки. Этот сценарий следует выбрать, когда объект COM должен получать неуверенные обратные вызовы, как это может быть с элементом activeX, размещенным в Интернете Обозреватель, и с оснасткой консоли управления Майкрософт. Конечно, этот COM-объект должен быть доверенным для правильного поведения при получении неавторентированных вызовов. Например, он не должен обращаться к произвольным файлам от имени вызывающих.

Сценарий отключения проверки подлинности и проверка роли не используется на следующем рисунке.

После решения о включении или отключении проверки подлинности для приложения библиотеки COM+ см . статью "Включение проверки подлинности для приложения библиотеки" для пошаговой процедуры, которая описывает отключение проверки подлинности (или включение) с помощью средства администрирования служб компонентов. Если приложение библиотеки будет использовать безопасность на основе ролей, см. раздел "Настройка безопасности на основе ролей".

См. также

Обратная связь

Ожидается в ближайшее время: в течение 2024 года мы постепенно откажемся от GitHub Issues как механизма обратной связи для контента и заменим его новой системой обратной связи. Дополнительные сведения см. в разделе https://aka.ms/ContentUserFeedback.

Отправить и просмотреть отзыв по