Bulut bulma anomali algılama ilkesi

Bulut bulma anomali algılama ilkesi, bulut uygulaması kullanımındaki olağan dışı artışları sürekli izlemenizi ayarlamanıza ve yapılandırmanıza olanak tanır. İndirilen veriler, karşıya yüklenen veriler, işlemler ve kullanıcılardaki artışlar her bulut uygulaması için dikkate alınır. Her artış, uygulamanın daha önceki kullanımlardan öğrenilmiş olan normal kullanım deseniyle karşılaştırılır. En aşırı artışlar güvenlik uyarılarını tetikler.

Bu makalede, Bulut için Microsoft Defender Uygulamalarında bulut bulma anomali algılama ilkesinin nasıl oluşturulacağı ve yapılandırıldığı açıklanır.

Önemli

Ağustos 2024'den itibaren Bulut için Microsoft Defender Uygulamaları için bulut bulma anomalisi desteği kullanımdan kaldırılmıştır. Bu nedenle, bu makalede sunulan eski yordam yalnızca bilgilendirme amacıyla sağlanır. Anomali algılamaya benzer güvenlik uyarıları almak istiyorsanız Uygulama bulma ilkesi oluşturma başlığındaki adımları tamamlayın.

Uygulama bulma ilkesi oluşturma

Bulut bulma anomalisi algılama desteği kullanımdan kaldırılmıştır ancak bir uygulama bulma ilkesi oluşturarak benzer güvenlik uyarıları alabilirsiniz:

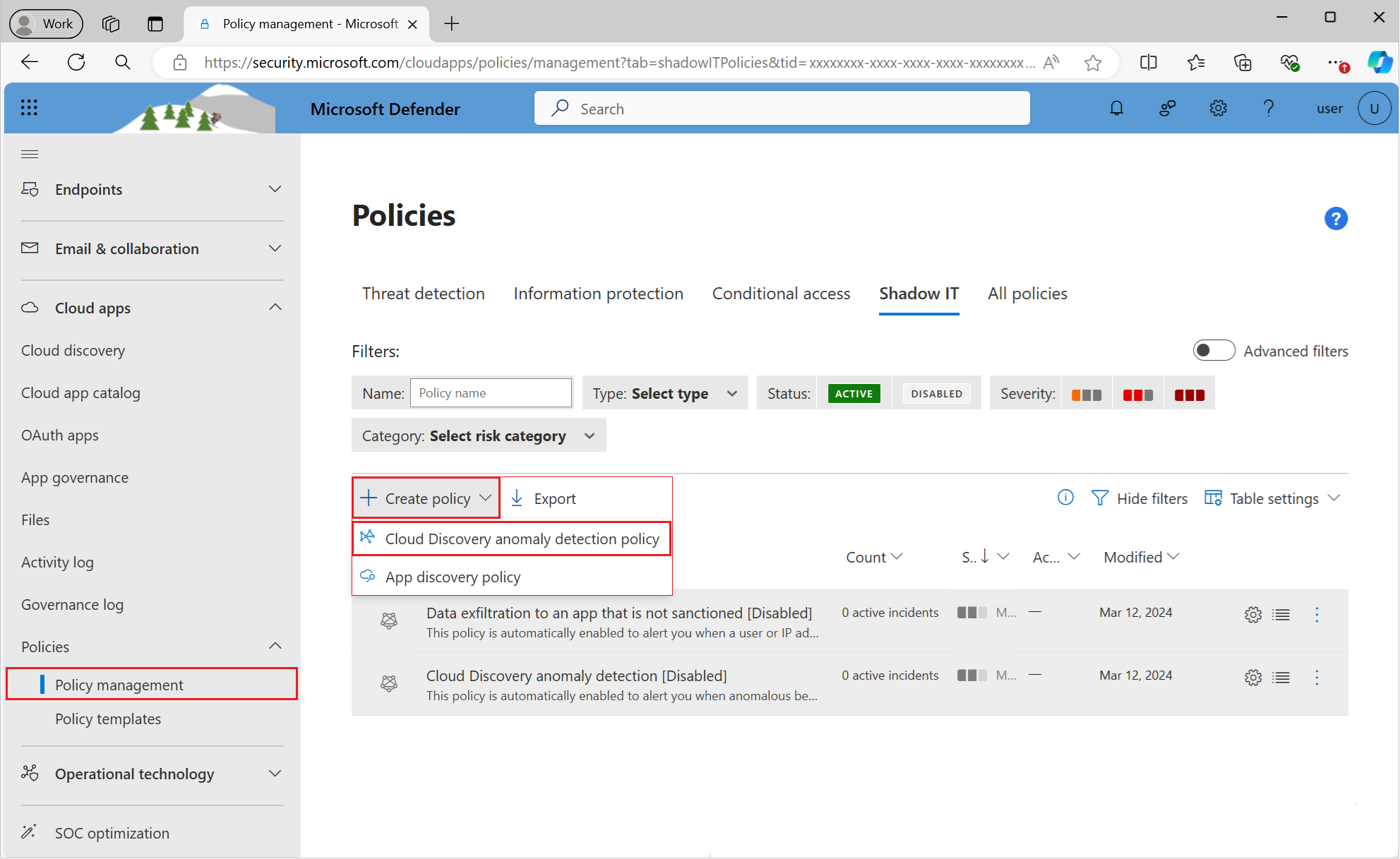

Microsoft Defender Portalı'nda soldaki menüden Cloud Apps>İlkeleri bölümünü genişletin ve İlke yönetimi'ni seçin.

İlkeler sayfasında Gölge BT sekmesini seçin.

İlke oluştur açılan menüsünü genişletin ve Uygulama bulma ilkesi seçeneğini belirleyin.

Aynı gün içinde aşağıdakilerin tümü gerçekleşirse İlke eşleşmesi tetikle seçeneğini belirleyin:

Anomali algılama ilkesi oluşturma bölümünde açıklandığı gibi ilişkili filtreleri ve ayarları yapılandırın.

(Eski) Anomali algılama ilkesi oluşturma

Her anomali algılama ilkesi için, uygulama kullanımını seçmeli olarak izlemenizi sağlayan filtreler ayarlarsınız. Uygulama, seçili veri görünümleri ve seçili başlangıç tarihi için filtreler kullanılabilir. Ayrıca, duyarlılığı ayarlayabilir ve ilkenin tetikleyebileceği uyarı sayısını belirtebilirsiniz.

Bulut bulma anomali algılama ilkesi oluşturmak için adımları izleyin:

Microsoft Defender Portalı'nda soldaki menüden Cloud Apps>İlkeleri bölümünü genişletin ve İlke yönetimi'ni seçin.

İlkeler sayfasında Gölge BT sekmesini seçin.

İlke oluştur açılan menüsünü genişletin ve Cloud Discovery anomali algılama ilkesi seçeneğini belirleyin:

Oluşturulacak ilke için parametreleri yapılandırdığınız Cloud Discovery anomali algılama ilkesi oluştur sayfası açılır.

Cloud Discovery anomali algılama ilkesi oluştur sayfasında İlke şablonu seçeneği, ilke için temel olarak kullanmak üzere aralarından seçim yapabileceğiniz şablonların listesini sağlar. Varsayılan olarak, seçenek Şablon yok olarak ayarlanır.

İlkeyi bir şablona dayandırmak istiyorsanız açılan menüyü genişletin ve bir şablon seçin:

Bulunan kullanıcılardaki anormal davranış: Bulunan kullanıcılarda ve uygulamalarda anormal davranış algılandığında uyarılar. Bu şablonu kullanarak diğer kullanıcılara kıyasla büyük miktarlarda karşıya yüklenen verileri veya kullanıcının geçmişiyle karşılaştırıldığında büyük kullanıcı işlemlerini de kontrol edebilirsiniz.

Bulunan IP adreslerinin anormal davranışı: Bulunan IP adreslerinde ve uygulamalarında anormal davranış algılandığında uyarılar. Bu şablonu, diğer IP adreslerine kıyasla büyük miktarda karşıya yüklenen verileri veya IP adresinin geçmişine kıyasla büyük uygulama işlemlerini denetlemek için kullanabilirsiniz.

Aşağıdaki görüntüde, Microsoft Defender portalında yeni ilkenin temeli olarak kullanılacak bir şablonun nasıl seç kullanılacağı gösterilmektedir:

Yeni ilke için bir İlke adı ve Açıklama girin.

Filtre seç seçeneğini kullanarak izlemek istediğiniz uygulamalar için bir filtre oluşturun.

Açılan menüyü genişletin ve eşleşen tüm uygulamaları Uygulama etiketine, Uygulamalar ve etki alanına, Kategoriye, çeşitli Risk faktörlerine veya Risk puanına göre filtrelemeyi seçin.

Daha fazla filtre oluşturmak için Filtre ekle'yi seçin.

Aşağıdaki görüntüde, Microsoft Defender portalındaki tüm eşleşen uygulamalara uygulanacak ilke için bir filtrenin nasıl seçleneceği gösterilmektedir:

Uygulama kullanım filtrelerini Uygulamaya uygula bölümünde yapılandırın:

Sürekli kullanım raporlarının nasıl izleneceğini seçmek için ilk açılan menüyü kullanın:

Tüm sürekli raporlar (varsayılan): Her kullanım artışını tüm veri görünümlerinden öğrenilen normal kullanım düzeniyle karşılaştırın.

Belirli sürekli raporlar: Her kullanım artışını normal kullanım düzeniyle karşılaştırın. Desen, artışın gözlemlendiği aynı veri görünümünden öğrenilir.

Her bulut uygulaması kullanımı için izlenen ilişkilendirmeleri belirtmek için ikinci açılan menüyü kullanın:

Kullanıcılar: Uygulama kullanımının IP adresleriyle ilişkisini yoksayın.

IP adresleri: Uygulama kullanımının kullanıcılarla ilişkisini yoksayın.

Kullanıcılar, IP adresleri (varsayılan): Kullanıcılara ve IP adreslerine göre uygulama kullanımı ilişkilendirmesini izleyin. Bu seçenek, kullanıcılar ve IP adresleri arasında sıkı bir yazışma olduğunda yinelenen uyarılar üretebilir.

Aşağıdaki görüntüde, Microsoft Defender portalında uygulama kullanım filtrelerinin nasıl yapılandırılması ve kullanım uyarılarının yükseltilmesi için başlangıç tarihi gösterilmektedir:

Yalnızca sonrasında gerçekleşen şüpheli etkinlikler için uyarı oluştur seçeneği için, uygulama kullanım uyarılarını yükseltmeye başlamak için tarihi girin.

Belirtilen başlangıç tarihinden önce uygulama kullanımında yapılan tüm artışlar yoksayılır. Ancak, normal kullanım desenini oluşturmak için başlangıç tarihinden önceki kullanım etkinliği verileri öğrenilir.

Uyarılar bölümünde uyarı duyarlılığını ve bildirimlerini yapılandırın. İlke tarafından tetiklenen uyarı sayısını denetlemenin birkaç yolu vardır:

Haftada 1.000 kullanıcı başına en fazla X anormal etkinlik için uyarıları tetikleme amacıyla Anomali algılama duyarlılığı seçin kaydırıcısını kullanın. Uyarılar, en yüksek riskli etkinlikler için tetiklenir.

İlkenin önem derecesiyle eşleşen her olay için uyarı oluştur seçeneğini belirleyin ve uyarı için diğer parametreleri ayarlayın:

Uyarıyı e-posta olarak gönder: Uyarı iletilerinin e-posta adreslerini girin. E-posta adresi başına günde en fazla 500 ileti gönderilebilir. Sayı UTC saat diliminde gece yarısı sıfırlanır.

İlke başına günlük uyarı sınırı: Açılan menüyü kullanın ve istediğiniz sınırı seçin. Bu seçenek, tek bir günde tetiklenen uyarı sayısını belirtilen değerle kısıtlar.

Power Automate'e uyarı gönderme: Bir uyarı tetiklendiğinde eylemleri çalıştırmak için bir playbook seçin. Power Automate'te playbook oluştur'u seçerek yeni bir playbook da açabilirsiniz.

Kuruluşunuzun varsayılan ayarlarını Günlük uyarı sınırı ve e-posta ayarları değerlerini kullanacak şekilde ayarlamak için Varsayılan ayarlar olarak kaydet'i seçin.

Kuruluşunuzun Günlük uyarı sınırı ve e-posta ayarları için varsayılan ayarlarını kullanmak için Varsayılan ayarları geri yükle'yi seçin.

Aşağıdaki görüntüde, Microsoft Defender portalında duyarlılık, e-posta bildirimleri ve günlük sınır gibi ilke uyarılarının nasıl yapılandırılacağını gösterilmektedir:

Yapılandırma seçeneklerinizi onaylayın ve Oluştur'u seçin.

Mevcut bir ilkeyle çalışma

İlke oluşturduğunuzda, ilke varsayılan olarak etkinleştirilir. bir ilkeyi devre dışı bırakabilir ve Düzenle ve Sil gibi diğer eylemleri gerçekleştirebilirsiniz.

İlkeler sayfasında, ilke listesinde güncelleştirilecek ilkeyi bulun.

İlke listesinde, ilke satırında sağa kaydırın ve Diğer seçenekler (...) öğesini seçin.

Açılan menüde, ilkede gerçekleştirilecek eylemi seçin.

Sonraki adım

Herhangi bir sorunla karşılaşırsanız size yardımcı olmak için buradayız. Ürün sorununuzla ilgili yardım veya destek almak için lütfen bir destek bileti açın.