Saltstack ile Linux'ta Uç Nokta için Microsoft Defender'ı dağıtma

Şunlar için geçerlidir:

- Uç Nokta için Microsoft Defender Planı 1

- Uç Nokta için Microsoft Defender Planı 2

- Microsoft Defender XDR

Uç nokta için Defender'i deneyimlemek ister misiniz? Ücretsiz deneme için kaydolun.

Bu makalede Saltstack kullanarak Linux'ta Uç Nokta için Defender'ın nasıl dağıtılacağı açıklanır. Başarılı bir dağıtım için aşağıdaki görevlerin tümünün tamamlanması gerekir:

Önemli

Bu makale, üçüncü taraf araçları hakkında bilgi içerir. Bu, tümleştirme senaryolarının tamamlanmasına yardımcı olmak için sağlanır, ancak Microsoft üçüncü taraf araçlar için sorun giderme desteği sağlamaz.

Destek için üçüncü taraf satıcıya başvurun.

Önkoşullar ve sistem gereksinimleri

Başlamadan önce, geçerli yazılım sürümü için önkoşulların ve sistem gereksinimlerinin açıklaması için Linux'ta Uç Nokta için Ana Defender sayfasına bakın.

Ayrıca, Saltstack dağıtımı için Saltstack yönetimi hakkında bilgi sahibi olmanız, Saltstack'in yüklü olması, Ana ve Minions'ı yapılandırmanız ve durumların nasıl uygulanacağını bilmeniz gerekir. Saltstack'in aynı görevi tamamlamak için birçok yolu vardır. Bu yönergelerde, paketin dağıtılmasına yardımcı olmak için apt ve unarchive gibi desteklenen Saltstack modüllerinin kullanılabilir olduğu varsayılır. Kuruluşunuz farklı bir iş akışı kullanabilir. Ayrıntılar için Saltstack belgelerine bakın.

İşte birkaç önemli nokta:

- Saltstack en az bir bilgisayara yüklenir (Saltstack bilgisayarı ana bilgisayar olarak çağırır).

- Saltstack yöneticisi yönetilen düğümleri kabul etti (Saltstack düğümleri minyon olarak çağırır) bağlantıları.

- Saltstack minions, Saltstack yöneticisiyle iletişimi çözebilir (varsayılan olarak minyonlar 'salt' adlı bir makineyle iletişim kurmaya çalışır).

- Aşağıdaki ping testini çalıştırın:

sudo salt '*' test.ping - Saltstack yöneticisi, Uç Nokta için Microsoft Defender dosyalarının dağıtılabildiği bir dosya sunucusu konumuna sahiptir (saltstack varsayılan olarak klasörü varsayılan dağıtım noktası olarak kullanır

/srv/salt)

Ekleme paketini indirme

Uyarı

Uç Nokta için Defender yükleme paketini yeniden paketlemek desteklenen bir senaryo değildir. Bunun yapılması ürünün bütünlüğünü olumsuz etkileyebilir ve kurcalama uyarılarının ve güncelleştirmelerin uygulanamaması da dahil ancak bunlarla sınırlı olmamak üzere olumsuz sonuçlara yol açabilir.

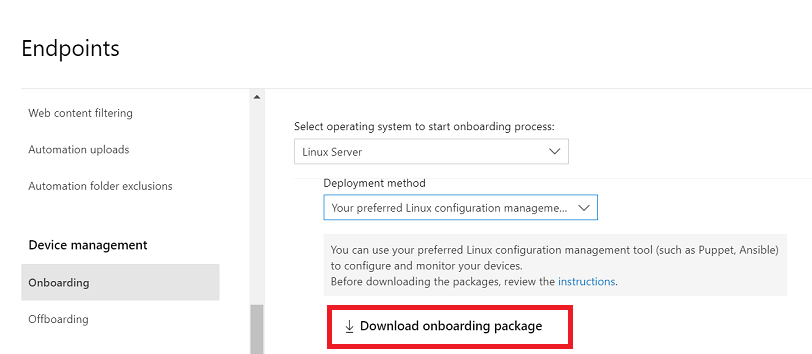

Microsoft Defender portalında Ayarlar>Uç Noktaları>Cihaz yönetimi>Ekleme'ye gidin.

İlk açılan menüde işletim sistemi olarak Linux Server'ı seçin. İkinci açılan menüde dağıtım yöntemi olarak Tercih ettiğiniz Linux yapılandırma yönetim aracını seçin.

Ekleme paketini indir'i seçin. Dosyayı olarak

WindowsDefenderATPOnboardingPackage.zipkaydedin.SaltStack Master'da, arşivin içeriğini SaltStack Server'ın klasörüne ayıklayın (genellikle

/srv/salt):ls -ltotal 8 -rw-r--r-- 1 test staff 4984 Feb 18 11:22 WindowsDefenderATPOnboardingPackage.zipunzip WindowsDefenderATPOnboardingPackage.zip -d /srv/salt/mdeArchive: WindowsDefenderATPOnboardingPackage.zip inflating: /srv/salt/mde/mdatp_onboard.json

Saltstack durum dosyaları oluşturma

Bu adımda, yapılandırma deponuzda (genellikle /srv/salt) Uç Nokta için Defender'ı dağıtmak ve eklemek için gerekli durumları uygulayan bir SaltState durum dosyası oluşturursunuz. Ardından Uç Nokta için Defender deposunu ve anahtarını ekleyin: install_mdatp.sls.

Not

Linux'ta Uç Nokta için Defender aşağıdaki kanallardan birinden dağıtılabilir:

-

insider-fast, olarak belirtilir

[channel] -

insider'lar-yavaş, şöyle ifade edilir:

[channel] -

prod,

[channel]sürüm adını kullanarak belirtilir (bkz. Microsoft Ürünleri için Linux Yazılım Deposu)

Her kanal bir Linux yazılım deposuna karşılık gelir.

Kanal seçimi, cihazınıza sunulan güncelleştirmelerin türünü ve sıklığını belirler. Insider'ların hızlı olduğu cihazlar, güncelleştirmeleri ve yeni özellikleri ilk alan cihazlardır, daha sonra insider'lar yavaş ve son olarak prod tarafından takip edilir.

Yeni özellikleri önizlemek ve erken geri bildirim sağlamak için kuruluşunuzdaki bazı cihazları insider hızlı veya insider yavaş kullanacak şekilde yapılandırmanız önerilir.

Uyarı

İlk yüklemeden sonra kanalın değiştirilmesi için ürünün yeniden yüklenmesi gerekir. Ürün kanalını değiştirmek için: Mevcut paketi kaldırın, cihazınızı yeni kanalı kullanacak şekilde yeniden yapılandırın ve paketi yeni konumdan yüklemek için bu belgedeki adımları izleyin.

Dağıtımınızı ve sürümünüzü not edin ve altında

https://packages.microsoft.com/config/[distro]/onun için en yakın girdiyi belirleyin.Aşağıdaki komutlarda ,[distro] ve [version] sözcüklerini bilgilerinizle değiştirin.

Not

Oracle Linux ve Amazon Linux 2 olması durumunda [distro] yerine "rhel" yazın. Amazon Linux 2 için [version] yerine "7" yazın. Oracle kullanmak için [version] yerine Oracle Linux sürümünü yazın.

cat /srv/salt/install_mdatp.slsadd_ms_repo: pkgrepo.managed: - humanname: Microsoft Defender Repository {% if grains['os_family'] == 'Debian' %} - name: deb [arch=amd64,armhf,arm64] https://packages.microsoft.com/[distro]/[version]/[channel] [codename] main - dist: [codename] - file: /etc/apt/sources.list.d/microsoft-[channel].list - key_url: https://packages.microsoft.com/keys/microsoft.asc - refresh: true {% elif grains['os_family'] == 'RedHat' %} - name: packages-microsoft-[channel] - file: microsoft-[channel] - baseurl: https://packages.microsoft.com/[distro]/[version]/[channel]/ - gpgkey: https://packages.microsoft.com/keys/microsoft.asc - gpgcheck: true {% endif %}Paket yüklü durumunu daha önce tanımlandığı gibi durumundan sonrasına

install_mdatp.slsadd_ms_repoekleyin.install_mdatp_package: pkg.installed: - name: matp - required: add_ms_repoEkleme dosyası dağıtımını

install_mdatp.slsdaha önce tanımlandığı şekilde öğesinininstall_mdatp_packagearkasına ekleyin.copy_mde_onboarding_file: file.managed: - name: /etc/opt/microsoft/mdatp/mdatp_onboard.json - source: salt://mde/mdatp_onboard.json - required: install_mdatp_packageTamamlanan yükleme durumu dosyası şu çıkışa benzer olmalıdır:

add_ms_repo: pkgrepo.managed: - humanname: Microsoft Defender Repository {% if grains['os_family'] == 'Debian' %} - name: deb [arch=amd64,armhf,arm64] https://packages.microsoft.com/[distro]/[version]/prod [codename] main - dist: [codename] - file: /etc/apt/sources.list.d/microsoft-[channel].list - key_url: https://packages.microsoft.com/keys/microsoft.asc - refresh: true {% elif grains['os_family'] == 'RedHat' %} - name: packages-microsoft-[channel] - file: microsoft-[channel] - baseurl: https://packages.microsoft.com/[distro]/[version]/[channel]/ - gpgkey: https://packages.microsoft.com/keys/microsoft.asc - gpgcheck: true {% endif %} install_mdatp_package: pkg.installed: - name: mdatp - required: add_ms_repo copy_mde_onboarding_file: file.managed: - name: /etc/opt/microsoft/mdatp/mdatp_onboard.json - source: salt://mde/mdatp_onboard.json - required: install_mdatp_packageYapılandırma deponuzda (genellikle

/srv/salt) uç nokta için Defender'ı kullanıma almak ve kaldırmak için gerekli durumları uygulayan bir SaltState durum dosyası oluşturun. Çıkarma durumu dosyasını kullanmadan önce, güvenlik portalından çıkarma paketini indirmeniz ve ekleme paketiyle aynı şekilde ayıklamanız gerekir. İndirilen çıkarma paketi yalnızca sınırlı bir süre için geçerlidir.Bir Kaldırma durumu dosyası

uninstall_mdapt.slsoluşturun ve dosyayı kaldırmakmdatp_onboard.jsoniçin durumu ekleyin.cat /srv/salt/uninstall_mdatp.slsremove_mde_onboarding_file: file.absent: - name: /etc/opt/microsoft/mdatp/mdatp_onboard.jsonÖnceki bölümde tanımlanan durumdan

uninstall_mdatp.slssonraremove_mde_onboarding_filedosyaya çıkarma dosyası dağıtımını ekleyin.offboard_mde: file.managed: - name: /etc/opt/microsoft/mdatp/mdatp_offboard.json - source: salt://mde/mdatp_offboard.jsonÖnceki bölümde tanımlanan durumdan sonra

offboard_mdedosyayauninstall_mdatp.slsMDATP paketinin kaldırılmasını ekleyin.remove_mde_packages: pkg.removed: - name: mdatpKaldırma durumu dosyasının tamamı aşağıdaki çıkışa benzer olmalıdır:

remove_mde_onboarding_file: file.absent: - name: /etc/opt/microsoft/mdatp/mdatp_onboard.json offboard_mde: file.managed: - name: /etc/opt/microsoft/mdatp/mdatp_offboard.json - source: salt://mde/offboard/mdatp_offboard.json remove_mde_packages: pkg.removed: - name: mdatp

Dağıtım

Bu adımda, durumu minyonlara uygularsınız. Aşağıdaki komut, ile mdetestbaşlayan ada sahip makinelere durumu uygular.

Kurma:

salt 'mdetest*' state.apply install_mdatpÖnemli

Ürün ilk kez başlatıldığında en son kötü amaçlı yazılımdan koruma tanımlarını indirir. İnternet bağlantınıza bağlı olarak bu işlem birkaç dakika kadar sürebilir.

Doğrulama/yapılandırma:

salt 'mdetest*' cmd.run 'mdatp connectivity test'salt 'mdetest*' cmd.run 'mdatp health'Kaldırma:

salt 'mdetest*' state.apply uninstall_mdatp

Günlük yükleme sorunları

Bir hata oluştuğunda yükleyici tarafından oluşturulan otomatik olarak oluşturulan günlüğü bulma hakkında daha fazla bilgi için bkz . Günlük yükleme sorunları.

İşletim sistemi yükseltmeleri

İşletim sisteminizi yeni bir ana sürüme yükseltirken, önce Linux'ta Uç Nokta için Defender'ı kaldırmanız, yükseltmeyi yüklemeniz ve son olarak cihazınızda Linux'ta Uç Nokta için Defender'ı yeniden yapılandırmanız gerekir.

Başvuru

Ayrıca bkz.

İpucu

Daha fazla bilgi edinmek mi istiyorsunuz? Teknoloji Topluluğumuzdaki Microsoft Güvenlik topluluğuyla etkileşime geçin: Uç Nokta için Microsoft Defender Teknoloji Topluluğu.

Geri Bildirim

Çok yakında: 2024 boyunca, içerik için geri bildirim mekanizması olarak GitHub Sorunları’nı kullanımdan kaldıracak ve yeni bir geri bildirim sistemiyle değiştireceğiz. Daha fazla bilgi için bkz. https://aka.ms/ContentUserFeedback.

Gönderin ve geri bildirimi görüntüleyin