Uç Nokta için Microsoft Defender dağıtımı ayarlama

Şunlar için geçerlidir:

- Uç Nokta için Microsoft Defender Planı 1

- Uç Nokta için Microsoft Defender Planı 2

- Microsoft Defender XDR

Uç Nokta için Microsoft Defender'ı deneyimlemek ister misiniz? Ücretsiz deneme için kaydolun.

Uç Nokta için Microsoft Defender dağıtırken ilk adım Uç Nokta için Defender ortamınızı ayarlamaktır.

Bu dağıtım senaryosunda aşağıdaki adımlarda size yol gösterilir:

- Lisans doğrulama

- Kiracı yapılandırması

- Ağ yapılandırması

Not

Tipik bir dağıtımda size yol göstermek amacıyla, bu senaryo yalnızca Microsoft Configuration Manager kullanımını kapsar. Uç Nokta için Defender diğer ekleme araçlarının kullanımını destekler, ancak dağıtım kılavuzunda bu senaryoları ele almayacağız. Daha fazla bilgi için bkz . Uç Nokta için Defender mimarisini ve dağıtım yöntemini belirleme.

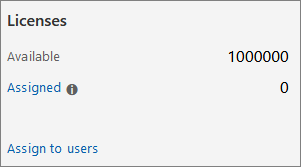

Lisans durumunu denetleme

Lisans durumunu ve uygun şekilde sağlanıp sağlanmadığını denetleme işlemi yönetim merkezi veya Microsoft Azure portal aracılığıyla yapılabilir.

Lisanslarınızı görüntülemek için Microsoft Azure portal ve Microsoft Azure portal lisansı bölümüne gidin.

Alternatif olarak, yönetim merkezinde Faturalama>Abonelikleri'ne gidin.

Ekranda sağlanan tüm lisansları ve geçerli Durumlarını görürsünüz.

Bulut Hizmeti Sağlayıcısı doğrulaması

Şirketinize sağlanan lisanslara erişmek ve lisansların durumunu denetlemek için yönetim merkezine gidin.

İş ortağı portalındanHizmetleri > Office 365 yönet'i seçin.

İş ortağı portalı bağlantısına tıklanması, Yönetici adına seçeneğini açar ve müşteri yönetim merkezine erişmenizi sağlar.

Kiracı Yapılandırması

Uç Nokta için Microsoft Defender eklemek kolaydır. Gezinti menüsünde Uç Noktalar bölümünün altındaki herhangi bir öğeyi veya ekleme işlemini başlatmak için Olaylar, Tehdit Avcılığı, İşlem merkezi veya Tehdit analizi gibi herhangi bir Microsoft Defender XDR özelliğini seçin.

Web tarayıcısından Microsoft Defender portalına gidin.

Veri merkezi konumu

Uç Nokta için Microsoft Defender verileri Microsoft Defender XDR tarafından kullanılan konumda depolar ve işler. Microsoft Defender XDR henüz açılmadıysa, Uç Nokta için Microsoft Defender'a ekleme işlemi de Microsoft Defender XDR açar ve etkin Microsoft 365 güvenlik hizmetlerinin konumuna bağlı olarak yeni bir veri merkezi konumu otomatik olarak seçilir. Seçili veri merkezi konumu ekranda gösterilir.

Ağ yapılandırması

Kuruluş, uç noktaların İnternet'e erişmek için Ara Sunucu kullanmasını gerektirmiyorsa bu bölümü atlayın.

Uç Nokta için Microsoft Defender algılayıcısı, algılayıcı verilerini raporlamak ve Uç Nokta için Microsoft Defender hizmetiyle iletişim kurmak için Microsoft Windows HTTP (WinHTTP) gerektirir. Ekli Uç Nokta için Microsoft Defender algılayıcısı LocalSystem hesabını kullanarak sistem bağlamında çalışır. Algılayıcı, Uç Nokta için Microsoft Defender bulut hizmetiyle iletişimi etkinleştirmek için Microsoft Windows HTTP Hizmetleri'ni (WinHTTP) kullanır. WinHTTP yapılandırma ayarı, Windows internet (WinINet) internet gözatma proxy ayarlarından bağımsızdır ve yalnızca aşağıdaki bulma yöntemlerini kullanarak bir ara sunucuyu bulabilir:

Otomatik bulma yöntemleri:

- Saydam ara sunucu

- Web Proxy Otomatik Bulma Protokolü (WPAD)

Ağ topolojisinde Saydam ara sunucu veya WPAD uygulanmışsa, özel yapılandırma ayarlarına gerek yoktur. Ara sunucudaki URL dışlamalarını Uç Nokta için Microsoft Defender hakkında daha fazla bilgi için, izin veren URL'ler listesi için bu belgedeki Ara Sunucu Hizmeti URL'leri bölümüne veya Cihaz ara sunucusu ve İnternet bağlantısı ayarlarını yapılandırma bölümüne bakın.

El ile statik proxy yapılandırması:

Kayıt defteri tabanlı yapılandırma

netsh komutu kullanılarak yapılandırılan WinHTTP

Yalnızca kararlı bir topolojideki masaüstleri için uygundur (örneğin: aynı proxy'nin arkasındaki şirket ağında bir masaüstü).

Ara sunucuyu kayıt defteri tabanlı statik proxy kullanarak el ile yapılandırma

Bir bilgisayarın İnternet'e bağlanmasına izin verilmiyorsa, yalnızca Uç Nokta için Microsoft Defender algılayıcının tanılama verilerini raporlamasına ve Uç Nokta için Microsoft Defender hizmetleriyle iletişim kurmasına izin verecek şekilde kayıt defteri tabanlı bir statik proxy yapılandırın. Statik proxy, grup ilkesi (GP) aracılığıyla yapılandırılabilir. Grup ilkesi aşağıdakiler altında bulunabilir:

- Yönetim Şablonları > Windows Bileşenleri > Veri Toplama ve Önizleme Derlemeleri > Bağlı Kullanıcı Deneyimi ve Telemetri Hizmeti için Kimliği Doğrulanmış Proxy kullanımını yapılandırma

- Etkin olarak ayarlayın ve Kimliği Doğrulanmış Proxy kullanımını devre dışı bırak'ı seçin

Grup İlkesi Yönetim Konsolu'nu açın.

bir ilke İçerik Oluşturucu veya kuruluş uygulamalarını temel alarak mevcut bir ilkeyi düzenleyin.

grup ilkesi düzenleyin ve Bağlı Kullanıcı Deneyimi ve Telemetri Hizmeti için Yönetim Şablonları > Windows Bileşenleri > Veri Toplama ve Önizleme Derlemeleri > Kimliği Doğrulanmış Proxy kullanımını yapılandır'a gidin.

Etkin'i seçin.

Kimliği Doğrulanmış Proxy kullanımını devre dışı bırak'ı seçin.

Yönetim Şablonları > Windows Bileşenleri > Veri Toplama ve Önizleme Derlemeleri > Bağlı kullanıcı deneyimlerini ve telemetrisini yapılandır'a gidin.

Etkin'i seçin.

Ara Sunucu Adı'nı girin.

İlke, iki kayıt defteri değerini TelemetryProxyServer REG_SZ ve DisableEnterpriseAuthProxy kayıt defteri anahtarı HKLM\Software\Policies\Microsoft\Windows\DataCollectionaltında REG_DWORD olarak ayarlar.

Kayıt defteri değeri TelemetryProxyServer aşağıdaki dize biçimini alır:

<server name or ip>:<port>

Örneğin: 10.0.0.6:8080

Kayıt defteri değeri DisableEnterpriseAuthProxy 1 olarak ayarlanmalıdır.

netsh komutunu kullanarak ara sunucuyu el ile yapılandırma

Sistem genelinde statik ara sunucuyu yapılandırmak için netsh kullanın.

Not

- Bu, varsayılan proxy ile WinHTTP kullanan Windows hizmetleri de dahil olmak üzere tüm uygulamaları etkiler.

- Topolojiyi değiştiren dizüstü bilgisayarlar (örneğin: ofisten eve) netsh ile arızalanır. Kayıt defteri tabanlı statik proxy yapılandırmasını kullanın.

Yükseltilmiş bir komut satırı açın:

- Başlangıç'a gidin ve cmd yazın.

- Komut istemi'ne sağ tıklayın ve Yönetici olarak çalıştır'ı seçin.

Aşağıdaki komutu girin ve Enter tuşuna basın:

netsh winhttp set proxy <proxy>:<port>Örneğin: netsh winhttp set proxy 10.0.0.6:8080

Alt düzey cihazlar için Ara Sunucu Yapılandırması

Down-Level cihazlar Windows 7 SP1 ve Windows 8.1 iş istasyonlarının yanı sıra Windows Server 2008 R2 ve daha önce Microsoft Monitoring Agent kullanılarak eklenmiş olan diğer sunucu işletim sistemlerini içerir. Bu işletim sistemleri, uç noktadan Azure'a iletişimi işlemek için Microsoft Yönetim Aracısı'nın bir parçası olarak yapılandırılmış ara sunucuya sahip olacaktır. Bir proxy'nin bu cihazlarda nasıl yapılandırıldığı hakkında bilgi için Microsoft Yönetim Aracısı Hızlı Dağıtım Kılavuzu'na bakın.

Proxy Hizmeti URL'leri

Bunlara v20 içeren URL'ler yalnızca Windows 10, sürüm 1803 veya Windows 11 cihazlarınız varsa gereklidir. Örneğin, us-v20.events.data.microsoft.com yalnızca cihaz Windows 10, sürüm 1803 veya Windows 11 ise gereklidir.

Uç Nokta için Microsoft Defender algılayıcısı sistem bağlamından bağlandığından bir ara sunucu veya güvenlik duvarı anonim trafiği engelliyorsa, listelenen URL'lerde anonim trafiğe izin verildiğinden emin olun.

Aşağıdaki indirilebilir elektronik tablo, ağınızın bağlanabilmesi gereken hizmetleri ve bunların ilişkili URL'lerini listeler. Bu URL'lere erişimi reddedecek bir güvenlik duvarı veya ağ filtreleme kuralı olmadığından emin olun veya bunlar için özel olarak bir izin verme kuralı oluşturmanız gerekebilir.

| Etki alanları listesinin elektronik tablosu | Açıklama |

|---|---|

| Ticari müşteriler için Uç Nokta için Microsoft Defender URL listesi | Ticari müşteriler için hizmet konumları, coğrafi konumlar ve işletim sistemi için belirli DNS kayıtlarının elektronik tablosu. Elektronik tabloyu buradan indirin. |

| Gov/GCC/DoD için Uç Nokta için Microsoft Defender URL listesi | Gov/GCC/DoD müşterileri için hizmet konumları, coğrafi konumlar ve işletim sistemi için belirli DNS kayıtlarının elektronik tablosu. Elektronik tabloyu buradan indirin. |

Sonraki adım

İpucu

Daha fazla bilgi edinmek mi istiyorsunuz? Teknoloji Topluluğumuzdaki Microsoft Güvenlik topluluğuyla Engage: Uç Nokta için Microsoft Defender Teknoloji Topluluğu.

Geri Bildirim

Çok yakında: 2024 boyunca, içerik için geri bildirim mekanizması olarak GitHub Sorunları’nı kullanımdan kaldıracak ve yeni bir geri bildirim sistemiyle değiştireceğiz. Daha fazla bilgi için bkz. https://aka.ms/ContentUserFeedback.

Gönderin ve geri bildirimi görüntüleyin