Microsoft 365'te kimlik avı önleme ilkeleri

İpucu

Office 365 Plan 2 için Microsoft Defender XDR'daki özellikleri ücretsiz olarak deneyebileceğinizi biliyor muydunuz? Microsoft Defender portalı deneme hub'ında 90 günlük Office 365 için Defender deneme sürümünü kullanın. Kimlerin kaydolabileceğini ve deneme koşullarını buradan. öğrenin.

Kimlik avı koruması ayarlarını yapılandırma ilkeleri Exchange Online posta kutuları, Exchange Online posta kutusu olmayan tek başına Exchange Online Protection (EOP) kuruluşlar ve Office 365 için Microsoft Defender kuruluşlar.

Office 365 için Microsoft Defender kuruluş örnekleri şunlardır:

- Microsoft 365 Kurumsal E5, Microsoft 365 Eğitim A5 vb.

- Microsoft 365 Kurumsal

- Microsoft 365 İş

- Eklenti olarak Office 365 için Microsoft Defender

EOP'deki kimlik avı önleme ilkeleri ile Office 365 için Defender'deki kimlik avı önleme ilkeleri arasındaki üst düzey farklar aşağıdaki tabloda açıklanmıştır:

| Özellik | Kimlik avından koruma ilkeleri EOP'de |

Kimlik avından koruma ilkeleri Office 365 için Defender |

|---|---|---|

| Otomatik olarak oluşturulan varsayılan ilke | ✔ | ✔ |

| Özel ilkeleri İçerik Oluşturucu | ✔ | ✔ |

| Ortak ilke ayarları* | ✔ | ✔ |

| Kimlik sahtekarı ayarları | ✔ | ✔ |

| İlk temas emniyet ipucu | ✔ | ✔ |

| Kimliğe bürünme ayarları | ✔ | |

| Gelişmiş kimlik avı eşikleri | ✔ |

* Varsayılan ilkede, ilke adı ve açıklaması salt okunurdur (açıklama boş olur) ve ilkenin kime uygulanacağını belirtemezsiniz (varsayılan ilke tüm alıcılar için geçerlidir).

Kimlik avı önleme ilkelerini yapılandırmak için aşağıdaki makalelere bakın:

- EOP'de kimlik avı önleme ilkelerini yapılandırma

- Office 365 için Microsoft Defender'de kimlik avı önleme ilkelerini yapılandırma

Bu makalenin geri kalanında EOP ve Office 365 için Defender kimlik avı önleme ilkelerinde kullanılabilen ayarlar açıklanmaktadır.

Ortak ilke ayarları

Aşağıdaki ilke ayarları EOP ve Office 365 için Defender kimlik avı önleme ilkelerinde kullanılabilir:

Ad: Varsayılan kimlik avı önleme ilkesini yeniden adlandıramazsınız. Özel kimlik avı önleme ilkesi oluşturduktan sonra, ilkeyi Microsoft Defender portalında yeniden adlandıramazsınız.

Açıklama Varsayılan kimlik avı önleme ilkesine açıklama ekleyemezsiniz, ancak oluşturduğunuz özel ilkelerin açıklamasını ekleyip değiştirebilirsiniz.

Kullanıcılar, gruplar ve etki alanları veBu kullanıcıları, grupları ve etki alanlarını hariç tut: İlkenin geçerli olduğu iç alıcıları tanımlamak için alıcı filtreleri. Özel ilkelerde en az bir koşul gereklidir. Koşullar ve özel durumlar varsayılan ilkede kullanılamaz (varsayılan ilke tüm alıcılar için geçerlidir). Koşullar ve özel durumlar için aşağıdaki alıcı filtrelerini kullanabilirsiniz:

- Kullanıcılar: Kuruluştaki bir veya daha fazla posta kutusu, posta kullanıcısı veya posta kişisi.

- Gruplar:

- Belirtilen dağıtım gruplarının veya posta etkin güvenlik gruplarının üyeleri (dinamik dağıtım grupları desteklenmez).

- Belirtilen Microsoft 365 Grupları.

- Etki alanları: Microsoft 365'te yapılandırılmış kabul edilen etki alanlarından biri veya daha fazlası. Alıcının birincil e-posta adresi belirtilen etki alanında.

Bir koşulu veya özel durumu yalnızca bir kez kullanabilirsiniz, ancak koşul veya özel durum birden çok değer içerebilir:

Aynı koşul veya özel durum için birden çok değer OR mantığı kullanır (örneğin, <alıcı1> veya <alıcı2>):

- Koşullar: Alıcı belirtilen değerlerden herhangi biri ile eşleşiyorsa, ilke bu değerlere uygulanır.

- Özel durumlar: Alıcı belirtilen değerlerden herhangi biri ile eşleşiyorsa, ilke bu değerlere uygulanmaz.

Farklı özel durum türleri OR mantığını kullanır (örneğin, <alıcı1 veya grup1> üyesi ya da <etki alanı1>>üyesi).< Alıcı belirtilen özel durum değerlerinden herhangi birini eşleştirirse, ilke bu değerlere uygulanmaz.

Farklı koşul türleri AND mantığı kullanır. İlkenin bu ilkeye uygulanabilmesi için alıcının belirtilen tüm koşullarla eşleşmesi gerekir. Örneğin, aşağıdaki değerlerle bir koşul yapılandırabilirsiniz:

- Kullanıcı:

romain@contoso.com - Gruplar: Yöneticiler

İlke

romain@contoso.com, yalnızca Yöneticiler grubunun da üyesiyse uygulanır. Aksi takdirde ilke ona uygulanmaz.- Kullanıcı:

İpucu

İlkenin geçerli olduğu ileti alıcılarını tanımlamak için özel kimlik avı önleme ilkelerinde Kullanıcılar, gruplar ve etki alanları ayarlarında en az bir seçim yapılması gerekir. Office 365 için Defender'daki kimlik avı önleme ilkeleri, bu makalenin devamında açıklandığı gibi kimliğe bürünme koruması alan gönderen e-posta adreslerini veya gönderen etki alanlarını belirtebileceğiniz kimliğe bürünmeayarlarına da sahiptir.

Kimlik sahtekarı ayarları

Kimlik sahtekarlığına, e-posta iletisindeki Kimden adresi (e-posta istemcilerinde gösterilen gönderen adresi) e-posta kaynağının etki alanıyla eşleşmediğinde kullanılır. Kimlik sahtekarlığı hakkında daha fazla bilgi için bkz. Microsoft 365'te kimlik sahtekarlığı önleme koruması.

Aşağıdaki kimlik sahtekarlığı ayarları EOP ve Office 365 için Defender kimlik avı önleme ilkelerinde kullanılabilir:

Kimlik sahtekarlık zekasını etkinleştirme: Kimlik sahtekarı zekasını açar veya kapatır. Açık bırakmanızı öneririz.

Kimlik sahtekarlığı zekası etkinleştirildiğinde, sahte zeka içgörüleri , kimlik sahtekarlığı zekası tarafından otomatik olarak algılanan ve izin verilen veya engellenen sahte gönderenleri gösterir. Algılanan sahte gönderenlerin içgörüden izin vermesine veya engellemesine olanak sağlamak için sahte zeka kararını el ile geçersiz kılabilirsiniz. Ancak bunu yaptığınızda, sahte gönderen sahte zeka içgörüsinden kaybolur ve yalnızca konumundaki Kiracı İzin Ver/Engelle Listeler sayfasındaki https://security.microsoft.com/tenantAllowBlockList?viewid=SpoofItemKimlik Sahtekarı gönderenler sekmesinde görünür. Alternatif olarak, kimlik sahtekarı zeka içgörüleri tarafından algılanmasalar bile Kiracı İzin Ver/Engelle Listesi'nde sahte gönderenler için el ile izin verme veya engelleme girdileri oluşturabilirsiniz. Daha fazla bilgi için aşağıdaki makalelere bakın:

- EOP'de sahte zeka içgörüleri

- Kiracı İzin Ver/Engelle Listesi'nde kimlik sahtekarlığına neden olan gönderenler

Not

- Kimlik sahtekarlığı önleme koruması Standart ve Katı önceden ayarlanmış güvenlik ilkelerinde etkinleştirilir ve varsayılan kimlik avı önleme ilkesinde ve oluşturduğunuz yeni özel kimlik avı önleme ilkelerinde varsayılan olarak etkinleştirilir.

- MX kaydınız Microsoft 365'e işaret etmiyorsa kimlik sahtekarlığı önleme korumasını devre dışı bırakmanız gerekmez; bunun yerine Bağlayıcılar için Gelişmiş Filtreleme'yi etkinleştirirsiniz. Yönergeler için bkz. Exchange Online'da Bağlayıcılar için Gelişmiş Filtreleme.

- Kimlik sahtekarlığı önleme korumasını devre dışı bırakmak yalnızca bileşik kimlik doğrulama denetimlerinden örtük kimlik sahtekarlığı korumasını devre dışı bırakır. AçıkDMARC denetimlerinin kimlik sahtekarlığı önleme korumasından ve kaynak etki alanının DMARC ilkesinin yapılandırmasından (

p=quarantineveyap=rejectDMARC TXT kaydında) nasıl etkilendiği hakkında bilgi için Kimlik sahtekarlığı koruması ve gönderen DMARC ilkeleri bölümüne bakın.

Kimliği doğrulanmamış gönderen göstergeleri: Güvenlik ipuçları & göstergeler bölümünde yalnızca kimlik sahtekarı zekası açıkken kullanılabilir. Sonraki bölümdeki ayrıntılara bakın.

Eylemler: Engellenen kimlik sahtekarlığı gönderenlerden gelen iletiler için (kimlik sahtekarlığı zekası (bileşik kimlik doğrulama hatası artı kötü amaçlı amaç) tarafından otomatik olarak engellenir veya Kiracı İzin Ver/Engelle listesinde el ile engellenir), iletilerde gerçekleştireceğiniz eylemi de belirtebilirsiniz:

İletileri alıcıların Gereksiz Email klasörlerine taşıma: Bu varsayılan değerdir. İleti posta kutusuna teslim edilir ve Gereksiz Email klasörüne taşınır. Daha fazla bilgi için bkz. Microsoft 365'te Exchange Online posta kutularında gereksiz e-posta ayarlarını yapılandırma.

İletiyi karantinaya al: İletiyi hedeflenen alıcılar yerine karantinaya gönderir. Karantina hakkında bilgi için aşağıdaki makalelere bakın:

- Microsoft 365'te karantinaya alın

- Microsoft 365'te karantinaya alınan iletileri ve dosyaları yönetici olarak yönetme

- Microsoft 365'te karantinaya alınan iletileri kullanıcı olarak bulma ve bırakma

İletiyi karantinaya al'ı seçerseniz, kimlik sahtekarlığına karşı koruma tarafından karantinaya alınan iletilere uygulanan karantina ilkesini de seçebilirsiniz. Karantina ilkeleri, kullanıcıların karantinaya alınan iletilere neler yapabileceğini ve kullanıcıların karantina bildirimleri alıp almayacağını tanımlar. Daha fazla bilgi için bkz . Karantina ilkesinin anatomisi.

Kimlik sahtekarlığına karşı koruma ve gönderen DMARC ilkeleri

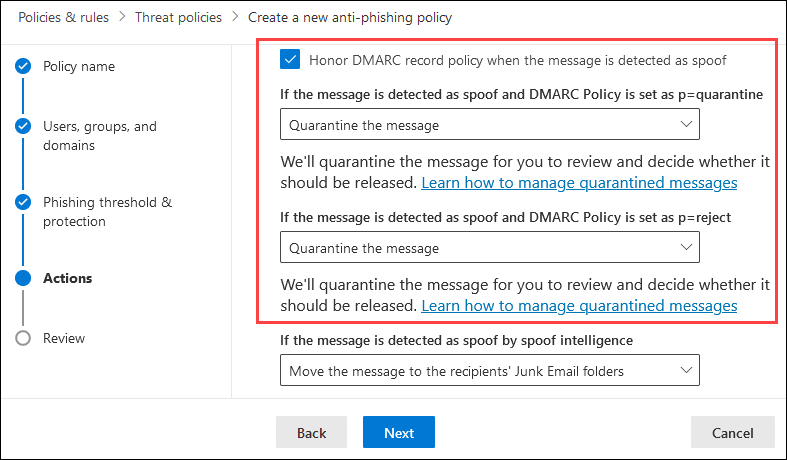

Kimlik avı önleme ilkelerinde, gönderen DMARC ilkelerindeki değerlerin mi p=reject kabul edilip edilmediğini p=quarantine denetleyebilirsiniz. bir ileti DMARC denetimlerinde başarısız olursa, gönderenin DMARC ilkesi için p=quarantine veya p=reject için ayrı eylemler belirtebilirsiniz. Aşağıdaki ayarlar söz konusu olur:

İleti sahte olarak algılandığında DMARC kayıt ilkesine saygı göster: Bu ayar, açık e-posta kimlik doğrulaması hataları için gönderenin DMARC ilkesinin yerine getirilmesini etkinleştirir. Bu ayar seçildiğinde aşağıdaki ayarlar kullanılabilir:

- İleti kimlik sahtekarı olarak algılanırsa ve DMARC İlkesi p=karantina olarak ayarlanırsa: Kullanılabilir eylemler şunlardır:

- İletiyi karantinaya al

- İletiyi alıcıların Gereksiz Email klasörlerine taşıma

- İleti kimlik sahtekarı olarak algılanırsa ve DMARC İlkesi p=reject olarak ayarlanırsa: Kullanılabilir eylemler şunlardır:

- İletiyi karantinaya al

- İletiyi reddetme

İletiyi eylem olarak karantinaya al'ı seçerseniz, kimlik sahtekarlığına karşı koruma için seçilen karantina ilkesi kullanılır.

- İleti kimlik sahtekarı olarak algılanırsa ve DMARC İlkesi p=karantina olarak ayarlanırsa: Kullanılabilir eylemler şunlardır:

Kimlik sahtekarı zekası ile gönderen DMARC ilkelerinin uyulup uyulmadığı arasındaki ilişki aşağıdaki tabloda açıklanmıştır:

| DMARC ilkesini on olarak kabul | DMARC ilkesinin kapalı olduğunu kabul | |

|---|---|---|

| Kimlik sahtekarı zekası Açık | Örtük ve açık e-posta kimlik doğrulaması hataları için ayrı eylemler:

|

Kimlik avı önleme ilkesindeki kimlik sahtekarlığı zekası eylemi tarafından kimlik sahtekarlığı olarak algılanırsa , hem örtük hem de açık e-posta kimlik doğrulaması hataları için kullanılır. Açık e-posta kimlik doğrulama hataları DMARC ilkesindeki , p=reject, p=noneveya diğer değerleri yoksayarp=quarantine. |

| Kimlik Sahtekarlık Zekası Kapalı | Örtük e-posta kimlik doğrulaması denetimleri kullanılmaz. Açık e-posta kimlik doğrulaması hataları:

|

Örtük e-posta kimlik doğrulaması denetimleri kullanılmaz. Açık e-posta kimlik doğrulaması hataları:

|

Not

Microsoft 365 etki alanı için MX kaydı Microsoft 365'in önünde yer alan bir üçüncü taraf hizmeti veya cihazı işaret ederse, DMARC ilke ayarını yalnızca gelen iletileri alan bağlayıcı için Bağlayıcılar için Gelişmiş Filtreleme etkinleştirildiğinde uygulanır.

Müşteriler, aşağıdaki yöntemleri kullanarak belirli e-posta iletileri ve/veya gönderenler için Honor DMARC ilke ayarını geçersiz kılabilir:

- Yöneticiler veya kullanıcılar , gönderenleri kullanıcının posta kutusunda Güvenilir Gönderenler listesine ekleyebilir.

- Yöneticiler kimlik sahtekarlığına sahip gönderenden gelen iletilere izin vermek için kimlik sahtekarlığına ilişkin bilgi sahtekarlık içgörülerini veya Kiracı İzin Ver/Engelle Listesi'ni kullanabilir.

- Yöneticiler, söz konusu gönderenler için iletilere izin veren tüm kullanıcılar için bir Exchange posta akışı kuralı (aktarım kuralı olarak da bilinir) oluşturur.

- Yöneticiler, reddedilen e-posta için kuruluşun DMARC ilkesinde başarısız olan tüm kullanıcılar için bir Exchange posta akışı kuralı oluşturur.

Kimliği doğrulanmamış gönderen göstergeleri

Kimliği doğrulanmamış gönderen göstergeleri, hem EOP hem de Office 365 için Defender kimlik avı önleme ilkelerinin Güvenlik ipuçları & göstergeleri bölümünde bulunan Kimlik Sahtekarlığı ayarlarının bir parçasıdır. Aşağıdaki ayarlar yalnızca kimlik sahtekarı zekası açık olduğunda kullanılabilir:

Kimlik sahtekarlığına yönelik kimliği doğrulanmamış gönderenler için göster (?): İleti SPF veya DKIM denetimlerini geçmezse ve ileti DMARC veya bileşik kimlik doğrulamasını geçmezse Kimden kutusuna gönderenin fotoğrafına bir soru işareti ekler. Bu ayar kapatıldığında, soru işareti gönderenin fotoğrafına eklenmez.

"Via" etiketini göster: Kimden adresindeki etki alanı (e-posta istemcilerinde görüntülenen ileti gönderen) DKIM imzasında veya MAIL FROM adresinden farklıysa Kimden kutusuna "via" etiketini (chris@contoso.comfabrikam.com aracılığıyla) ekler. Bu adresler hakkında daha fazla bilgi için bkz. E-posta iletisi standartlarına genel bakış.

Soru işaretinin veya "via" etiketinin belirli gönderenlerden gelen iletilere eklenmesini önlemek için aşağıdaki seçeneklere sahipsiniz:

- Kimlik sahtekarlığına sahip gönderene kimlik bilgileri içgörüsüsünde veya Kiracı İzin Ver/Engelle Listesi'nde el ile izin verin. Kimlik sahtekarlığına izin vermek, ilkede "via" etiketini göster ayarı açık olsa bile gönderenden gelen iletilerde "via" etiketinin görünmesini engeller.

- Gönderen etki alanı için e-posta kimlik doğrulamasını yapılandırın.

- Gönderenin fotoğrafındaki soru işareti için SPF veya DKIM en önemlileridir.

- "via" etiketi için, DKIM imzasında etki alanını onaylayın veya MAIL FROM adresi, Kimden adresindeki etki alanıyla eşleşir (veya bir alt etki alanıdır).

Daha fazla bilgi için bkz. Outlook.com ve Web üzerinde Outlook şüpheli iletileri tanımlama

İlk temas emniyet ipucu

İlk kişi güvenliğini göster ipucu ayarı EOP ve Office 365 için Defender kuruluşlarında kullanılabilir ve kimlik sahtekarlığı zekası veya kimliğe bürünme koruması ayarlarına bağımlılığı yoktur. Güvenlik ipucu aşağıdaki senaryolarda alıcılara gösterilir:

- Gönderenden ilk kez ileti aldıkları zaman

- Genellikle gönderenden ileti alamazlar.

Bu özellik olası kimliğe bürünme saldırılarına karşı ek bir koruma katmanı ekler, bu nedenle etkinleştirmenizi öneririz.

İlk iletişim güvenliği ipucu, iletinin X-Forefront-Antispam-Report üst bilgisindeki alanın 9,25 SFTY değeriyle denetlenır. Bu işlev, iletiye değerle Enablebirlikte X-MS-Exchange-EnableFirstContactSafetyTip adlı bir üst bilgi ekleyen posta akışı kuralları (taşıma kuralları olarak da bilinir) oluşturma gereksiniminin yerini alır, ancak bu özellik hala kullanılabilir durumdadır.

İletideki alıcı sayısına bağlı olarak, ilk iletişim güvenliği ipucu aşağıdaki değerlerden biri olabilir:

Tek alıcı:

Genellikle e-posta adresinden <>e-posta almazsınız.

Birden çok alıcı:

Bu iletiyi alan bazı kişiler genellikle e-posta adresinden <>e-posta alamaz.

Not

İletinin birden çok alıcısı varsa, ipucunun gösterilip gösterilmediği ve kime çoğunluk modelini temel aldığı. Alıcıların çoğu gönderenden hiçbir zaman ileti almadıysa veya sık sık ileti almıyorsa, etkilenen alıcılar Bu iletiyi alan bazı kişiler... ipucunu alır. Bu davranışın bir alıcının iletişim alışkanlıklarını başka bir alıcıya göstermesinden endişeleniyorsanız, ilk kişi güvenlik ipucunu etkinleştirmemeli ve bunun yerine posta akışı kurallarını ve X-MS-Exchange-EnableFirstContactSafetyTip üst bilgisini kullanmaya devam etmelisiniz.

İlk iletişim güvenliği ipucu S/MIME imzalı iletilerde damgalanmamıştır.

Office 365 için Microsoft Defender'de kimlik avı önleme ilkelerindeki özel ayarlar

Bu bölümde, yalnızca Office 365 için Defender'daki kimlik avı önleme ilkelerinde kullanılabilen ilke ayarları açıklanmaktadır.

Not

Office 365 için Defender'daki varsayılan kimlik avı önleme ilkesi, tüm alıcılar için kimlik sahtekarlığı koruması ve posta kutusu zekası sağlar. Ancak, diğer kullanılabilir kimliğe bürünme koruması özellikleri ve gelişmiş ayarlar varsayılan ilkede yapılandırılmaz veya etkinleştirilmez. Tüm koruma özelliklerini etkinleştirmek için varsayılan kimlik avı önleme ilkesini değiştirin veya ek kimlik avı önleme ilkeleri oluşturun.

Office 365 için Microsoft Defender kimlik avı önleme ilkelerindeki kimliğe bürünme ayarları

Kimliğe bürünme, iletideki gönderenin veya gönderenin e-posta etki alanının gerçek bir gönderene veya etki alanına benzediği yerdir:

- Etki alanı contoso.com örnek bir kimliğe bürünme ćóntoso.com.

- Kullanıcı kimliğe bürünme, kullanıcının görünen adıyla e-posta adresinin birleşimidir. Örneğin, Valeria Barrios (vbarrios@contoso.com) Valeria Barrios kimliğine bürünülebilir, ancak farklı bir e-posta adresiyle.

Not

Kimliğe bürünme koruması benzer etki alanlarını arar. Örneğin, etki alanınız contoso.com ise, farklı üst düzey etki alanlarını (.com, .biz vb.) ve biraz da benzer etki alanlarını denetleriz. Örneğin, contosososo.com veya contoabcdef.com contoso.com kimliğe bürünme girişimi olarak görülebilir.

Kimliğine bürünülen bir etki alanı, etki alanının amacı alıcıları aldatmak dışında yasal olarak kabul edilebilir (etki alanı kaydedilir, e-posta kimlik doğrulaması DNS kayıtları yapılandırılır vb.).

Aşağıdaki bölümlerde açıklanan kimliğe bürünme ayarları yalnızca Office 365 için Defender'daki kimlik avı önleme ilkelerinde kullanılabilir.

Kullanıcı kimliğe bürünme koruması

Kullanıcı kimliğe bürünme koruması, belirli iç veya dış e-posta adreslerinin ileti gönderen olarak kimliğine bürünülmesini engeller. Örneğin, şirketinizin Başkan Yardımcısı'ndan kendisine şirket içi bazı bilgiler göndermenizi isteyen bir e-posta iletisi alırsınız. Yapar mısın? Birçok kişi düşünmeden yanıt gönderirdi.

Kimliğe bürünmeye karşı korumak amacıyla iç ve dış gönderen e-posta adresleri eklemek için korumalı kullanıcıları kullanabilirsiniz. Kullanıcının kimliğe bürünmesinden korunan bu gönderenler listesi, ilkenin geçerli olduğu alıcı listesinden farklıdır (varsayılan ilkenin tüm alıcıları; Ortak ilke ayarları bölümündeki Kullanıcılar, gruplar ve etki alanları ayarında yapılandırılan belirli alıcılar).

Not

Her kimlik avı önleme ilkesinde kullanıcı kimliğe bürünme koruması için en fazla 350 kullanıcı belirtebilirsiniz.

Kullanıcı kimliğe bürünme koruması, gönderen ve alıcı daha önce e-posta yoluyla iletişim kurarsa çalışmaz. Gönderen ve alıcı e-posta yoluyla hiç iletişim kurmadıysa, ileti kimliğe bürünme girişimi olarak tanımlanabilir.

Bu e-posta adresi başka bir kimlik avı önleme ilkesinde kullanıcı kimliğe bürünme koruması için zaten belirtilmişse, kullanıcı kimliğe bürünme korumasına bir kullanıcı eklemeye çalışırsanız "E-posta adresi zaten var" hatasını alabilirsiniz. Bu hata yalnızca Defender portalında oluşur. Exchange Online PowerShell'de New-AntiPhishPolicy veya Set-AntiPhishPolicy cmdlet'lerinde karşılık gelen TargetedUsersToProtect parametresini kullanırsanız hata almazsınız.

Varsayılan olarak, varsayılan ilkede veya özel ilkelerde kimliğe bürünme koruması için hiçbir gönderen e-posta adresi yapılandırılmaz.

Kullanıcılar listesine korumak için iç veya dış e-posta adresleri eklediğinizde, bu gönderenlerden gelen iletiler kimliğe bürünme koruma denetimlerine tabidir. İleti, ilkenin geçerli olduğu bir alıcıya (varsayılan ilkenin tüm alıcıları; Özel ilkelerdeki kullanıcılar, gruplar ve etki alanları alıcıları). Gönderenin e-posta adresinde kimliğe bürünme algılanırsa, iletiye kimliğine bürünülen kullanıcılara yönelik eylem uygulanır.

Algılanan kullanıcı kimliğe bürünme girişimleri için aşağıdaki eylemler kullanılabilir:

Hiçbir eylem uygulamayın: Bu varsayılan eylemdir.

İletiyi diğer e-posta adreslerine yeniden yönlendirme: İletiyi hedeflenen alıcılar yerine belirtilen alıcılara gönderir.

İletileri alıcıların Gereksiz Email klasörlerine taşıma: İleti posta kutusuna teslim edilir ve Gereksiz Email klasörüne taşınır. Daha fazla bilgi için bkz. Microsoft 365'te Exchange Online posta kutularında gereksiz e-posta ayarlarını yapılandırma.

İletiyi karantinaya al: İletiyi hedeflenen alıcılar yerine karantinaya gönderir. Karantina hakkında bilgi için aşağıdaki makalelere bakın:

- Microsoft 365'te karantinaya alın

- Microsoft 365'te karantinaya alınan iletileri ve dosyaları yönetici olarak yönetme

- Microsoft 365'te karantinaya alınan iletileri kullanıcı olarak bulma ve bırakma

İletiyi karantinaya al'ı seçerseniz, kullanıcı kimliğe bürünme koruması tarafından karantinaya alınan iletilere uygulanan karantina ilkesini de seçebilirsiniz. Karantina ilkeleri, kullanıcıların karantinaya alınan iletilere neler yapabileceğini tanımlar. Daha fazla bilgi için bkz . Karantina ilkesinin anatomisi.

İletiyi teslim edin ve Gizli satırına başka adresler ekleyin: İletiyi hedeflenen alıcılara teslim edin ve iletiyi belirtilen alıcılara sessizce teslim edin.

İleti teslim etmeden önce silin: Tüm ekler de dahil olmak üzere iletinin tamamını sessizce silin.

Etki alanı kimliğe bürünme koruması

Etki alanı kimliğe bürünme koruması , gönderenin e-posta adresindeki belirli etki alanlarının kimliğine bürünülmesini engeller. Örneğin, sahip olduğunuz tüm etki alanları (kabul edilen etki alanları) veya belirli özel etki alanları (sahip olduğunuz etki alanları veya iş ortağı etki alanları). Kimliğe bürünmeyle korunan gönderen etki alanları, ilkenin geçerli olduğu alıcı listesinden farklıdır (varsayılan ilkenin tüm alıcıları; Ortak ilke ayarları bölümündeki Kullanıcılar, gruplar ve etki alanları ayarında yapılandırılan belirli alıcılar).

Not

Her kimlik avı önleme ilkesinde etki alanı kimliğe bürünme koruması için en fazla 50 özel etki alanı belirtebilirsiniz.

Belirtilen etki alanlarındaki gönderenlerden gelen iletiler kimliğe bürünme koruma denetimlerine tabidir. İleti, ilkenin geçerli olduğu bir alıcıya (varsayılan ilkenin tüm alıcıları; Özel ilkelerdeki kullanıcılar, gruplar ve etki alanları alıcıları). Gönderenin e-posta adresinin etki alanında kimliğe bürünme algılanırsa, iletiye etki alanı kimliğe bürünme eylemi uygulanır.

Varsayılan olarak, varsayılan ilkede veya özel ilkelerde kimliğe bürünme koruması için hiçbir gönderen etki alanı yapılandırılmaz.

Algılanan etki alanı kimliğe bürünme girişimleri için aşağıdaki eylemler kullanılabilir:

Hiçbir eylem uygulamayın: Bu varsayılan değerdir.

İletiyi diğer e-posta adreslerine yeniden yönlendirme: İletiyi hedeflenen alıcılar yerine belirtilen alıcılara gönderir.

İletileri alıcıların Gereksiz Email klasörlerine taşıma: İleti posta kutusuna teslim edilir ve Gereksiz Email klasörüne taşınır. Daha fazla bilgi için bkz. Microsoft 365'te Exchange Online posta kutularında gereksiz e-posta ayarlarını yapılandırma.

İletiyi karantinaya al: İletiyi hedeflenen alıcılar yerine karantinaya gönderir. Karantina hakkında bilgi için aşağıdaki makalelere bakın:

- Microsoft 365'te karantinaya alın

- Microsoft 365'te karantinaya alınan iletileri ve dosyaları yönetici olarak yönetme

- Microsoft 365'te karantinaya alınan iletileri kullanıcı olarak bulma ve bırakma

İletiyi karantinaya al'ı seçerseniz, etki alanı kimliğe bürünme koruması tarafından karantinaya alınan iletilere uygulanan karantina ilkesini de seçebilirsiniz. Karantina ilkeleri, kullanıcıların karantinaya alınan iletilere neler yapabileceğini tanımlar. Daha fazla bilgi için bkz . Karantina ilkesinin anatomisi.

İletiyi teslim edin ve Gizli satırına başka adresler ekleyin: İletiyi hedeflenen alıcılara teslim edin ve iletiyi belirtilen alıcılara sessizce teslim edin.

İleti teslim etmeden önce silin: Tüm ekler dahil olmak üzere iletinin tamamını sessizce siler.

Posta kutusu zekası kimliğe bürünme koruması

Posta kutusu zekası, sık kişileriyle kullanıcı e-posta desenlerini belirlemek için yapay zeka (AI) kullanır.

Örneğin, Gabriela Laureano (glaureano@contoso.com) şirketinizin CEO'su olduğundan, onu Kullanıcıların ilke ayarlarını korumasını sağlama bölümüne korumalı gönderen olarak eklersiniz. Ancak, ilkedeki bazı alıcılar aynı zamanda Gabriela Laureano (glaureano@fabrikam.com) adlı bir satıcıyla düzenli olarak iletişim kurar. Bu alıcıların ile glaureano@fabrikam.combir iletişim geçmişi olduğundan, posta kutusu zekası gelen glaureano@fabrikam.com iletileri bu alıcılar için kimliğe bürünme girişimi glaureano@contoso.com olarak tanımlamaz.

Not

Gönderen ve alıcı daha önce e-posta yoluyla iletişim kurdıysa, posta kutusu zekası koruması çalışmaz. Gönderen ve alıcı e-posta yoluyla hiç iletişim kurmadıysa, ileti posta kutusu zekası tarafından kimliğe bürünme girişimi olarak tanımlanabilir.

Posta kutusu zekası iki özel ayara sahiptir:

- Posta kutusu zekasını etkinleştirme: Posta kutusu zekasını açma veya kapatma. Bu ayar, yapay zekanın iletileri meşru ve kimliğine bürünülen gönderenlerden ayırt etmesine yardımcı olur. Varsayılan olarak, bu ayar açıktır.

- Kimliğe bürünme koruması için zekayı etkinleştirme: Varsayılan olarak bu ayar kapalıdır. Kullanıcıların kimliğe bürünme saldırılarına karşı korunmasına yardımcı olmak için posta kutusu zekasından öğrenilen kişi geçmişini kullanın (hem sık görüşülen kişiler hem de kişi yok). Algılanan iletilerde posta kutusu zekasının eylem gerçekleştirmesi için bu ayarın ve Posta kutusu zekasını etkinleştir ayarının her ikisinin de açık olması gerekir.

Posta kutusu zekası tarafından algılanan kimliğe bürünme girişimleri için aşağıdaki eylemler kullanılabilir:

- Hiçbir eylem uygulamayın: Bu varsayılan değerdir. Bu eylem, Posta kutusu zekasını etkinleştir özelliğinin açık olduğu ancak Zeka kimliğe bürünme korumasını etkinleştir seçeneğinin kapalı olduğu durumla aynı sonucu elde eder.

- İletiyi diğer e-posta adreslerine yeniden yönlendirme

- İletiyi alıcıların Gereksiz Email klasörlerine taşıma

- İletiyi karantinaya al: Bu eylemi seçerseniz, posta kutusu yönetim bilgileri koruması tarafından karantinaya alınan iletilere uygulanan karantina ilkesini de seçebilirsiniz. Karantina ilkeleri, kullanıcıların karantinaya alınan iletilere neler yapabileceğini ve kullanıcıların karantina bildirimleri alıp almayacağını tanımlar. Daha fazla bilgi için bkz . Karantina ilkesinin anatomisi.

- İletiyi teslim etme ve Gizli satırına başka adresler ekleme

- İleti teslim etmeden önce silme

Kimliğe bürünme güvenliği ipuçları

İletiler kimliğe bürünme girişimi olarak tanımlandığında, kimliğe bürünme güvenliği ipuçları kullanıcılara görünür. Aşağıdaki güvenlik ipuçları sağlanır:

Kullanıcı kimliğe bürünme güvenlik ipucunu göster: Kimden adresi , kullanıcı kimliğe bürünme korumasında belirtilen bir kullanıcı içerir. Yalnızca Kullanıcıların korumasını etkinleştir seçeneği açık ve yapılandırılmışsa kullanılabilir.

Bu güvenlik ipucu, iletinin X-Forefront-Antispam-Report üst bilgisindeki alanın 9,20

SFTYdeğeriyle denetlenmektedir. Metinde şöyle yazıyor:Bu gönderen, size daha önce e-posta gönderen birine benzer, ancak bu kişi olmayabilir.

Etki alanı kimliğe bürünme güvenlik ipucunu göster: Kimden adresi , etki alanı kimliğe bürünme korumasında belirtilen bir etki alanı içerir. Yalnızca Korumak için etki alanlarını etkinleştir seçeneği açık ve yapılandırılmışsa kullanılabilir.

Bu güvenlik ipucu, iletinin X-Forefront-Antispam-Report üst bilgisindeki alanın 9,19

SFTYdeğeriyle denetlenmektedir. Metinde şöyle yazıyor:Bu gönderen, kuruluşunuzla ilişkili bir etki alanının kimliğine bürüniyor olabilir.

Kullanıcı kimliğe bürünme olağan dışı karakterleri göster güvenlik ipucu: Kimden adresi, kullanıcı kimliğe bürünme korumasında belirtilen bir gönderende olağan dışı karakter kümeleri (örneğin, matematiksel simgeler ve metin veya büyük ve küçük harf karışımı) içerir. Yalnızca Kullanıcıların korumasını etkinleştir seçeneği açık ve yapılandırılmışsa kullanılabilir. Metinde şöyle yazıyor:

E-posta adresi

<email address>beklenmeyen harfler veya sayılar içeriyor. Bu iletiyle etkileşim kurmamanızı öneririz.

Not

Güvenlik ipuçları aşağıdaki iletilerde damgalanmaz:

- S/MIME imzalı iletiler.

- Kuruluş ayarlarınız tarafından izin verilen iletiler.

Güvenilir gönderenler ve etki alanları

Güvenilir gönderenler ve etki alanı, kimliğe bürünme koruması ayarlarının özel durumlarıdır. Belirtilen gönderenlerden ve gönderen etki alanlarından gelen iletiler hiçbir zaman ilke tarafından kimliğe bürünme tabanlı saldırılar olarak sınıflandırılmamaktadır. Başka bir deyişle, korumalı gönderenler, korumalı etki alanları veya posta kutusu zekası koruması eylemi bu güvenilir gönderenlere veya gönderen etki alanlarına uygulanmaz. Bu listeler için en yüksek sınır 1024 giriştir.

Not

Güvenilen etki alanı girdileri, belirtilen etki alanının alt etki alanları içermez. Her alt etki alanı için bir giriş eklemeniz gerekir.

Aşağıdaki gönderenlerden gelen Microsoft 365 sistem iletileri kimliğe bürünme girişimi olarak tanımlanırsa, gönderenleri güvenilen gönderenler listesine ekleyebilirsiniz:

noreply@email.teams.microsoft.comnoreply@emeaemail.teams.microsoft.comno-reply@sharepointonline.com

Office 365 için Microsoft Defender kimlik avı önleme ilkelerindeki gelişmiş kimlik avı eşikleri

Aşağıdaki gelişmiş kimlik avı eşikleri yalnızca Office 365 için Defender kimlik avı önleme ilkelerinde kullanılabilir. Bu eşikler, kimlik avı kararını belirlemek için iletilere makine öğrenmesi modelleri uygulama duyarlılığını denetler:

- 1 - Standart: Bu varsayılan değerdir. İletide gerçekleştirilen eylemin önem derecesi, iletinin kimlik avı (düşük, orta, yüksek veya çok yüksek güvenilirlik) olduğuna ilişkin güven derecesine bağlıdır. Örneğin, çok yüksek güvenilirlik düzeyine sahip kimlik avı olarak tanımlanan iletiler en ciddi eylemler uygulanırken, düşük güvenilirlik düzeyine sahip kimlik avı olarak tanımlanan iletilere daha az ciddi eylemler uygulanır.

- 2 - Agresif: Yüksek güvenilirlik düzeyine sahip kimlik avı olarak tanımlanan iletiler, çok yüksek bir güven derecesiyle tanımlanmış gibi ele alınır.

- 3 - Daha agresif: Orta veya yüksek düzeyde güven ile kimlik avı olarak tanımlanan iletiler, çok yüksek bir güven derecesiyle tanımlanmış gibi ele alınır.

- 4 - En agresif: Düşük, orta veya yüksek düzeyde güven ile kimlik avı olarak tanımlanan iletiler, çok yüksek güvenilirlikle tanımlanmış gibi ele alınır.

Bu ayarı artırdıkça hatalı pozitif sonuçların (iyi iletilerin kötü olarak işaretlenme olasılığı) artar. Önerilen ayarlar hakkında bilgi için bkz. Office 365 için Microsoft Defender'de kimlik avı önleme ilkesi ayarları.

Geri Bildirim

Çok yakında: 2024 boyunca, içerik için geri bildirim mekanizması olarak GitHub Sorunları’nı kullanımdan kaldıracak ve yeni bir geri bildirim sistemiyle değiştireceğiz. Daha fazla bilgi için bkz. https://aka.ms/ContentUserFeedback.

Gönderin ve geri bildirimi görüntüleyin