Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

Applies to:Azure SQL Database

Azure Synapse Analytics

Azure SQL Database veya Azure Synapse Analytics mysqlserver adlı yeni bir sunucu oluşturduğunuzda, sunucu düzeyindeki bir güvenlik duvarı sunucunun genel uç noktasına tüm erişimi engeller (mysqlserver.database.windows.net). Kolaylık olması için SQL Veritabanı hem SQL Veritabanı'na hem de Azure Synapse Analytics başvurmak için kullanılır. Bu makale Azure SQL Managed Instance için geçerli değildir. Ağ yapılandırması hakkında bilgi için bkz. Uygulamanızı Azure SQL Managed Instance bağlama.

Not

Microsoft Entra ID daha önce Azure Active Directory (Azure AD) olarak biliniyordu.

Güvenlik duvarı nasıl çalışır?

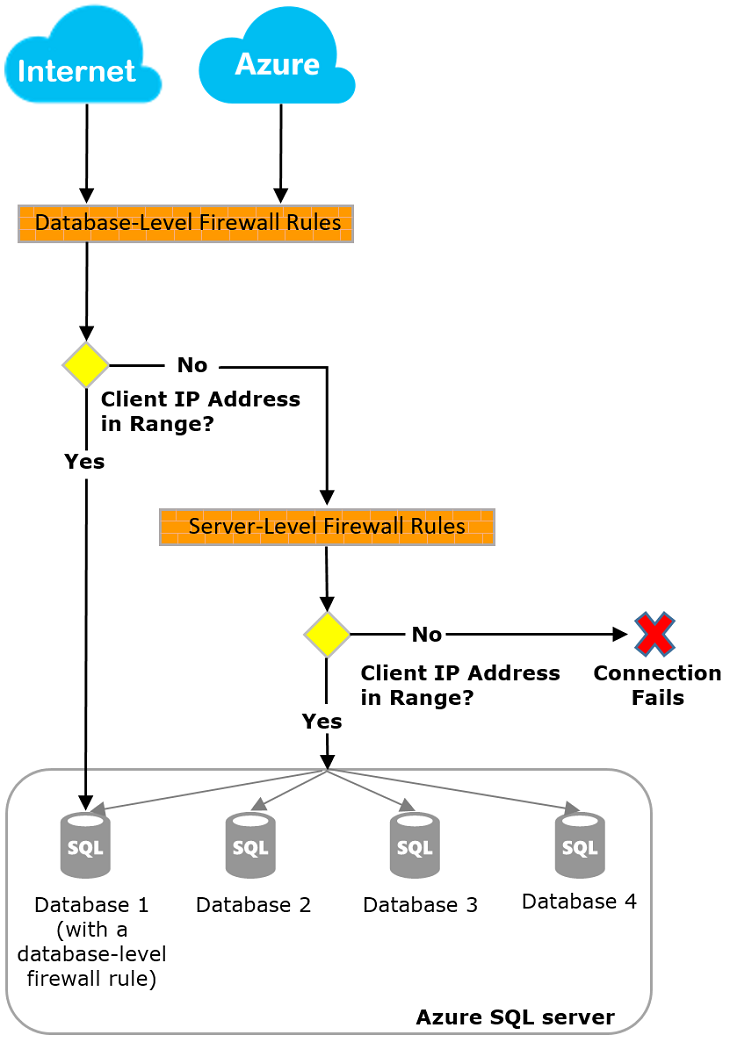

Aşağıdaki diyagramda gösterildiği gibi, İnternet'ten ve Azure bağlantı girişimlerinin sunucunuza veya veritabanınıza ulaşmadan önce güvenlik duvarından geçmesi gerekir.

Önemli

Azure Synapse yalnızca sunucu düzeyinde IP güvenlik duvarı kurallarını destekler. Veritabanı düzeyinde IP güvenlik duvarı kurallarını desteklemez.

Sunucu düzeyinde IP güvenlik duvarı kuralları

Bu kurallar, istemcilerin sunucunuzun tamamına, yani sunucu tarafından yönetilen tüm veritabanlarına erişmesini sağlar. Kurallar veritabanında depolanır master . Sunucu düzeyinde IP güvenlik duvarı kuralı sayısı üst sınırı, bir sunucu için 256 ile sınırlıdır.

Allow Azure Services and resources to access this server ayarı etkinse, bu, sunucu için tek bir güvenlik duvarı kuralı olarak sayılır.

Azure portalını, PowerShell'i veya Transact-SQL deyimlerini kullanarak sunucu düzeyinde IP güvenlik duvarı kurallarını yapılandırabilirsiniz.

Not

Azure portalı kullanılarak yapılandırılırken sunucu düzeyinde IP güvenlik duvarı kuralları sayısı üst sınırı 256 ile sınırlıdır.

- Portalı veya PowerShell'i kullanmak için abonelik sahibi veya abonelik katkıda bulunanı olmanız gerekir.

- Transact-SQL kullanmak için

masterveritabanına sunucu düzeyinde asıl oturum açma veya Microsoft Entra yöneticisi olarak bağlanmanız gerekir. (Sunucu düzeyinde ip güvenlik duvarı kuralı önce Azure düzeyinde izinlere sahip bir kullanıcı tarafından oluşturulmalıdır.)

Not

Varsayılan olarak, Azure portalından yeni bir mantıksal SQL sunucusu oluşturulurken Allow Azure Services and resources to access this server ayarı No olarak ayarlanır.

Veritabanı düzeyinde IP güvenlik duvarı kuralları

Veritabanı düzeyinde güvenlik duvarı kuralları istemcilerin belirli (güvenli) veritabanlarına erişmesini sağlar. Her veritabanı (veritabanı dahil master ) için kuralları oluşturursunuz ve bunlar tek tek veritabanında depolanır.

-

masterve kullanıcı veritabanları için yalnızca Transact-SQL deyimlerini kullanarak ve yalnızca ilk sunucu düzeyinde güvenlik duvarını yapılandırdıktan sonra veritabanı düzeyinde IP güvenlik duvarı kuralları oluşturabilir ve yönetebilirsiniz. - Veritabanı düzeyinde IP güvenlik duvarı kuralı için, sunucu düzeyinde IP güvenlik duvarı kuralında bulunan aralığın dışındaki bir IP adresi aralığını belirtirseniz, yalnızca veritabanı düzeyi aralığındaki IP adreslerine sahip istemciler veritabanına erişebilir.

- Bir veritabanı için varsayılan değer en fazla 256 veritabanı düzeyinde IP güvenlik duvarı kuralıdır. Veritabanı düzeyinde IP güvenlik duvarı kurallarını yapılandırma hakkında daha fazla bilgi için bu makalenin devamında yer alan örne bakın ve sp_set_database_firewall_rule (Azure SQL Database) konusuna bakın.

Güvenlik duvarı kurallarını ayarlama önerileri

Mümkün olduğunda veritabanı düzeyinde IP güvenlik duvarı kurallarını kullanın. Bu uygulama güvenlik düzeyini artırır ve veritabanınızı daha taşınabilir hale getirir. Yöneticiler için sunucu düzeyinde IP güvenlik duvarı kurallarını kullanın. Aynı erişim gereksinimlerine sahip birçok veritabanınız olduğunda ve her veritabanını ayrı ayrı yapılandırmak istemediğinizde de bunları kullanın.

Not

İş sürekliliği bağlamında taşınabilir veritabanları hakkında bilgi için bkz. Coğrafi geri yükleme veya yük devretme için Azure SQL Database güvenliğini yapılandırma ve yönetme.

Sunucu düzeyi ile veritabanı düzeyi IP güvenlik duvarı kurallarını karşılaştırma

Bir veritabanının kullanıcıları başka bir veritabanından tamamen yalıtılmış mı olmalıdır?

Evet ise, erişim vermek için veritabanı düzeyinde IP güvenlik duvarı kurallarını kullanın. Bu yöntem, güvenlik duvarı üzerinden tüm veritabanlarına erişime izin veren sunucu düzeyinde IP güvenlik duvarı kurallarının kullanılmasını önler. Bu, savunmanızın derinliğini azaltır.

IP adreslerindeki kullanıcıların tüm veritabanlarına erişmesi gerekiyor mu?

Evet ise, IP güvenlik duvarı kurallarını yapılandırma sayısını azaltmak için sunucu düzeyinde IP güvenlik duvarı kurallarını kullanın.

IP güvenlik duvarı kurallarını yapılandıran kişi veya ekibin yalnızca Azure portalı, PowerShell veya REST API üzerinden erişimi olur mu?

Öyleyse, sunucu düzeyinde IP güvenlik duvarı kurallarını kullanmanız gerekir. Veritabanı düzeyinde IP güvenlik duvarı kuralları yalnızca Transact-SQL aracılığıyla yapılandırılabilir.

IP güvenlik duvarı kurallarını yapılandıran kişi veya ekibin veritabanı düzeyinde üst düzey izinlere sahip olması yasak mı?

Öyleyse, sunucu düzeyinde IP güvenlik duvarı kurallarını kullanın. Transact-SQL aracılığıyla veritabanı düzeyinde IP güvenlik duvarı kurallarını yapılandırmak için veritabanı düzeyinde en az CONTROL DATABASE izniniz olmalıdır.

IP güvenlik duvarı kurallarını yapılandıran veya denetleyen kişi veya ekip, birçok (belki de yüzlerce) veritabanı için IP güvenlik duvarı kurallarını merkezi olarak mı yönetiyor?

Bu senaryoda, en iyi yöntemler gereksinimlerinize ve ortamınıza göre belirlenir. Sunucu düzeyinde IP güvenlik duvarı kurallarını yapılandırmak daha kolay olabilir, ancak betik oluşturma, veritabanı düzeyinde kuralları yapılandırabilir. Sunucu düzeyinde IP güvenlik duvarı kuralları kullansanız bile, veritabanında CONTROL iznine sahip kullanıcıların veritabanı düzeyinde IP güvenlik duvarı kuralları oluşturup oluşturmadiğini görmek için veritabanı düzeyinde IP güvenlik duvarı kurallarını denetlemeniz gerekebilir.

Sunucu düzeyinde ve veritabanı düzeyinde IP güvenlik duvarı kurallarının bir karışımını kullanabilir miyim?

Evet. Yöneticiler gibi bazı kullanıcıların sunucu düzeyinde IP güvenlik duvarı kurallarına ihtiyacı olabilir. Veritabanı uygulamasının kullanıcıları gibi diğer kullanıcılar için veritabanı düzeyinde IP güvenlik duvarı kuralları gerekebilir.

İnternet'ten bağlantılar

Bir bilgisayar sunucunuza İnternet'ten bağlanmaya çalıştığında, güvenlik duvarı ilk olarak isteğin kaynak IP adresini bağlantının istediği veritabanı için veritabanı düzeyinde IP güvenlik duvarı kurallarına göre denetler.

- Adres, veritabanı düzeyinde IP güvenlik duvarı kurallarında belirtilen bir aralık içindeyse, kuralı içeren veritabanına bağlantı verilir.

- Adres, veritabanı düzeyinde IP güvenlik duvarı kurallarındaki bir aralık içinde değilse, güvenlik duvarı sunucu düzeyinde IP güvenlik duvarı kurallarını denetler. Adres, sunucu düzeyinde IP güvenlik duvarı kurallarında yer alan bir aralık içindeyse, bağlantı verilir. Sunucu düzeyinde IP güvenlik duvarı kuralları, sunucu tarafından yönetilen tüm veritabanları için geçerlidir.

- Adres, veritabanı düzeyinde veya sunucu düzeyinde ip güvenlik duvarı kurallarından herhangi birinde yer alan bir aralık içinde değilse, bağlantı isteği başarısız olur.

Not

yerel bilgisayarınızdan Azure SQL Database erişmek için, ağınızdaki ve yerel bilgisayarınızdaki güvenlik duvarının 1433 numaralı TCP bağlantı noktasında giden iletişime izin verdiğinden emin olun.

Azure içinden bağlantılar

Azure içinde barındırılan uygulamaların SQL sunucunuza bağlanmasına izin vermek için Azure bağlantıları etkinleştirmeniz gerekir. Bunu yapmak için, başlangıç ve bitiş IP adresleri 0.0.0.0 olarak ayarlanmış bir güvenlik duvarı kuralı oluşturun. Bu kural yalnızca Azure SQL Database için geçerlidir.

Azure'dan bir uygulama sunucuya bağlanmaya çalıştığında, güvenlik duvarı bu güvenlik duvarı kuralının mevcut olduğunu doğrulayarak Azure bağlantılara izin verildiğini denetler. Bu işlem, Azure portal bölmesindeki Güvenlik duvarları ve sanal ağlar ayarlarında Azure hizmetlerinin ve kaynaklarının bu sunucuya erişmesine izin ver seçeneğini AÇIK duruma getirerek doğrudan etkinleştirilebilir. Ayarın ON olarak değiştirilmesi, AllowAllWindowsAzureIps adlı IP 0.0.0.0 - 0.0.0.0 için bir gelen güvenlik duvarı kuralı oluşturur. Kural, veritabanı master görünümünüzde görüntülenebilir. Portalı kullanmıyorsanız başlangıç ve bitiş IP adresleri 0.0.0.0 olarak ayarlanmış bir güvenlik duvarı kuralı oluşturmak için PowerShell veya Azure CLI kullanın.

Uyarı

Bu seçeneğin etkinleştirilmesi, tüm Azure hizmetlerinden, diğer müşterilerin aboneliklerinde çalıştırılan hizmetler de dahil olmak üzere bağlantılara izin verir. Bu kural, aboneliğiniz veya kaynak grubunuz için erişimi kısıtlamaz; Azure SQL Veritabanı'na dışa bağlantısı olan tüm Azure kaynakları bağlanabilir. Bu ayarı etkinleştirdiğinizde oturum açma ve kullanıcı izinlerinizin erişimi yalnızca yetkili kullanıcılarla sınırladığından emin olun.

Aşağıdaki Azure hizmetleri genellikle Azure SQL Database bağlanmak için bu kuralı kullanır:

- Azure App Service ve Azure Functions

- Azure Data Factory

- Azure Stream Analytics

- Azure Logic Apps

- Azure Power BI

- Azure AI services

Gelişmiş güvenlik için AllowAllWindowsAzureIps kuralı yerine sanal ağ hizmet uçnoktalarını veya özel uç noktaları kullanmayı göz önünde bulundurun. Bu alternatifler, tüm Azure IP adreslerine izin vermek yerine belirli alt ağlarla veya özel ağlarla bağlantıyı sınırlar.

İzinler

Azure SQL Server IÇIN IP güvenlik duvarı kuralları oluşturmak ve yönetmek için aşağıdaki rollerden birine sahip olmanız gerekir:

- SQL Server Contributor rolünde

- SQL Security Manager rolünde

- Azure SQL Server içeren kaynağın sahibi

IP güvenlik duvarı kurallarını oluşturma ve yönetme

İlk sunucu düzeyinde güvenlik duvarı ayarını Azure portal kullanarak veya Azure PowerShell, Azure CLI veya Azure REST API kullanarak program aracılığıyla oluşturursunuz. Bu yöntemleri veya Transact-SQL kullanarak ek sunucu düzeyinde IP güvenlik duvarı kuralları oluşturup yönetirsiniz.

Önemli

Veritabanı düzeyinde IP güvenlik duvarı kuralları yalnızca Transact-SQL kullanılarak oluşturulabilir ve yönetilebilir.

Performansı artırmak için sunucu düzeyinde IP güvenlik duvarı kuralları veritabanı düzeyinde geçici olarak önbelleğe alınır. Önbelleği yenilemek için bkz. DBCC FLUSHAUTHCACHE.

İpucu

Azure SQL Database ve Azure Synapse Analytics için Auditing özelliğini kullanarak sunucu düzeyinde ve veritabanı düzeyinde güvenlik duvarı değişikliklerini denetleyebilirsiniz.

Sunucu düzeyinde IP güvenlik duvarı kurallarını yönetmek için Azure portalını kullanma

Azure portalında sunucu düzeyinde ip güvenlik duvarı kuralı ayarlamak için veritabanınızın veya sunucunuzun genel bakış sayfasına gidin.

İpucu

Öğretici için bkz. Quickstart: Tek veritabanı oluşturma - Azure SQL Database.

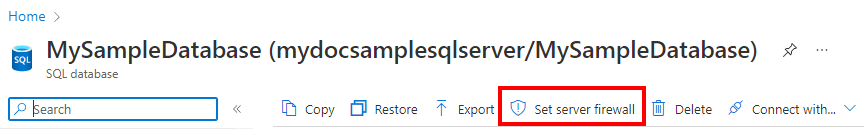

Veritabanına genel bakış sayfasından

Veritabanı genel bakış sayfasından sunucu düzeyinde bir IP güvenlik duvarı kuralı ayarlamak için, aşağıdaki görüntüde gösterildiği gibi araç çubuğunda Sunucu güvenlik duvarını ayarla'yı seçin.

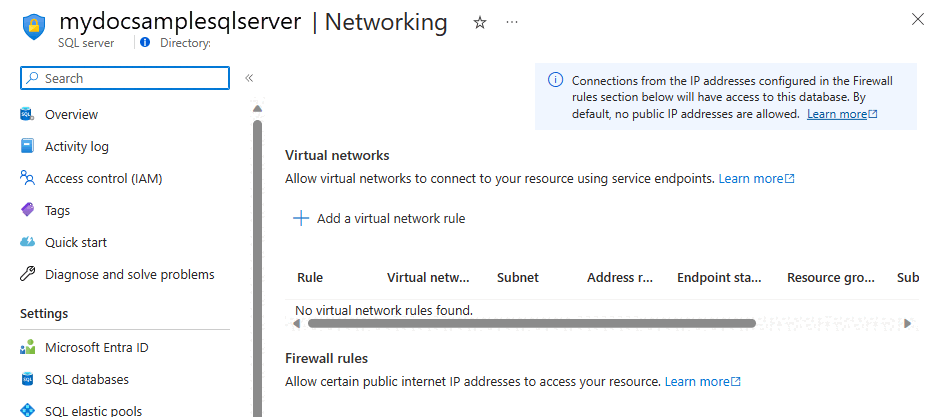

Sunucunun Ağ sayfası açılır.

Kullandığınız bilgisayarın IP adresini eklemek için Güvenlik duvarı kuralları bölümüne bir kural ekleyin ve ardından Kaydet'i seçin. Geçerli IP adresiniz için sunucu düzeyinde bir IP güvenlik duvarı kuralı oluşturulur.

Sunucuya genel bakış sayfasından

Sunucunuzun genel bakış sayfası açılır. Tam sunucu adını ( mynewserver20170403.database.windows.net gibi) gösterir ve daha fazla yapılandırma için seçenekler sağlar.

Bu sayfadan sunucu düzeyinde bir kural ayarlamak için sol taraftaki Ayarlar menüsünden Ağ'ı seçin.

Kullandığınız bilgisayarın IP adresini eklemek için Güvenlik duvarı kuralları bölümüne bir kural ekleyin ve ardından Kaydet'i seçin. Geçerli IP adresiniz için sunucu düzeyinde bir IP güvenlik duvarı kuralı oluşturulur.

IP güvenlik duvarı kurallarını yönetmek için Transact-SQL kullanma

| Katalog görünümü veya saklı yordam | Seviye | Açıklama |

|---|---|---|

| sys.firewall_rules | Sunucu | Geçerli sunucu düzeyinde IP güvenlik duvarı kurallarını görüntüler |

| sp_güvenlik_duvarı_kuralını_ayarla | Sunucu | Sunucu düzeyinde IP güvenlik duvarı kuralları oluşturur veya güncelleştirir |

| sp_güvenlik_duvarı_kuralını_sil | Sunucu | Sunucu düzeyinde IP güvenlik duvarı kurallarını kaldırır |

| sys.database_firewall_rules | Veritabanı | Geçerli veritabanı düzeyinde IP güvenlik duvarı kurallarını görüntüler |

| sp_veritabanı_güvenlik_duvarı_kuralı_ayarla | Veritabanı | Veritabanı düzeyinde IP güvenlik duvarı kurallarını oluşturur veya güncelleştirir |

| sp_delete_database_firewall_rule | Veritabanları | Veritabanı düzeyinde IP güvenlik duvarı kurallarını kaldırır |

Aşağıdaki örnek, mevcut kuralları inceler, Contoso sunucusunda bir dizi IP adresi etkinleştirir ve bir IP güvenlik duvarı kuralını siler:

SELECT * FROM sys.firewall_rules ORDER BY name;

Ardından, sunucu düzeyinde bir IP güvenlik duvarı kuralı ekleyin.

EXECUTE sp_set_firewall_rule @name = N'ContosoFirewallRule',

@start_ip_address = '192.168.1.1', @end_ip_address = '192.168.1.10'

Sunucu düzeyinde ip güvenlik duvarı kuralını silmek için sp_delete_firewall_rule saklı yordamı yürütebilirsiniz. Aşağıdaki örnek ContosoFirewallRule kuralını siler:

EXECUTE sp_delete_firewall_rule @name = N'ContosoFirewallRule'

Sunucu düzeyinde IP güvenlik duvarı kurallarını yönetmek için PowerShell kullanma

Not

Bu makalede, Azure etkileşim için önerilen PowerShell modülü olan Azure Az PowerShell modülü kullanılır. Az PowerShell modülünü kullanmaya başlamak için bkz. Azure PowerShell yükleme. Az PowerShell modülüne nasıl geçiş yapılacağını öğrenmek için bkz. AzureRM'den Az Azure PowerShell dağıtma.

Önemli

PowerShell Azure Resource Manager (AzureRM) modülü 29 Şubat 2024'te kullanım dışı bırakılmıştır. Gelecekteki tüm geliştirmelerde Az.Sql modülü kullanılmalıdır. Kullanıcıların destek ve güncelleştirmelerin devam etmesini sağlamak için AzureRM'den Az PowerShell modülüne geçmeleri tavsiye edilir. AzureRM modülü artık korunmaz veya desteklenmez. Az PowerShell modülündeki ve AzureRM modüllerindeki komutların bağımsız değişkenleri önemli ölçüde aynıdır. Uyumlulukları hakkında daha fazla bilgi için yeni Az PowerShell modülünün tanıtımı bölümüne bakınız: .

| Cmdlet | Seviye | Açıklama |

|---|---|---|

| Get-AzSqlServerFirewallRule | Sunucu | Sunucu düzeyinde geçerli güvenlik duvarı kurallarını döndürür |

| New-AzSqlServerFirewallRule | Sunucu | Sunucu düzeyinde yeni bir güvenlik duvarı kuralı oluşturur |

| Set-AzSqlServerFirewallRule | Sunucu | Sunucu düzeyinde mevcut güvenlik duvarı kuralının özelliklerini güncelleştirir |

| Remove-AzSqlServerFirewallRule | Sunucu | Sunucu düzeyinde güvenlik duvarı kurallarını kaldırır |

Aşağıdaki örnekte sunucu düzeyinde ip güvenlik duvarı kuralı ayarlamak için PowerShell kullanılır:

New-AzSqlServerFirewallRule -ResourceGroupName "myResourceGroup" `

-ServerName $servername `

-FirewallRuleName "ContosoIPRange" -StartIpAddress "192.168.1.0" -EndIpAddress "192.168.1.255"

İpucu

için$servername, tam DNS adını değil sunucu adını belirtin (örneğin, mysqldbserver.database.windows.net yerine mysqldbserver belirtin).

Hızlı başlangıç bağlamındaki PowerShell örnekleri için Azure SQL Database ile ilgili Azure PowerShell örneklerine ve Tek bir veritabanı oluşturmak ve sunucu düzeyinde güvenlik duvarı kuralı yapılandırmak için PowerShell kullanma örneklerine bakın.

SUNUCU düzeyinde IP güvenlik duvarı kurallarını yönetmek için CLI kullanma

| Cmdlet | Seviye | Açıklama |

|---|---|---|

| az sql server firewall-rule create komutu, SQL Server'da bir güvenlik duvarı kuralı oluşturur. | Sunucu | Sunucu için bir IP güvenlik duvarı kuralı oluşturur |

| az sql server firewall-rule list (az sql sunucu güvenlik duvarı kuralı listesi) | Sunucu | Sunucudaki IP güvenlik duvarı kurallarını listeler |

| az sql server güvenlik duvarı kuralı göster | Sunucu | IP güvenlik duvarı kuralının ayrıntılarını gösterir |

| az sql server güvenlik duvarı kuralı güncelleme | Sunucu | IP güvenlik duvarı kuralını güncelleştirir |

| az sql sunucu güvenlik duvarı kuralı sil | Sunucu | IP güvenlik duvarı kuralını siler |

Aşağıdaki örnek, sunucu düzeyinde ip güvenlik duvarı kuralı ayarlamak için CLI kullanır:

az sql server firewall-rule create --resource-group myResourceGroup --server $servername \

-n ContosoIPRange --start-ip-address 192.168.1.0 --end-ip-address 192.168.1.255

İpucu

$servername için sunucu adını belirtin, tam DNS adını değil. Örneğin, mysqldbserver yerine mysqldbserver.database.windows.net kullanın.

Bir hızlı başlangıç bağlamında CLI örneği için, Azure SQL Veritabanı için Azure CLI örnekleri ve Azure CLI kullanarak tek bir veritabanı oluşturma ve bir güvenlik duvarı kuralı yapılandırma belgelerine bakın.

Azure Synapse Analytics için aşağıdaki örneklere bakın:

| Cmdlet | Seviye | Açıklama |

|---|---|---|

| az synapse workspace firewall-rule create komutu, bir Synapse çalışma alanı için yeni bir güvenlik duvarı kuralı oluşturur. | Sunucu | Güvenlik duvarı kuralı oluşturma |

| az synapse workspace firewall-rule delete | Sunucu | Güvenlik duvarı kuralını silme |

| az synapse workspace firewall-rule list | Sunucu | Tüm güvenlik duvarı kurallarını listeleme |

| az synapse çalışma alanı güvenlik duvarı kuralı göster | Sunucu | Güvenlik duvarı kuralı alma |

| az synapse çalışma alanı güvenlik duvarı kuralı güncelleme | Sunucu | Güvenlik duvarı kuralını güncelleştirme |

| az synapse workspace firewall-rule wait | Sunucu | Bir güvenlik duvarı kuralı koşulu karşılanıncaya kadar CLI'yi bekleme durumuna yerleştirin |

Aşağıdaki örnekte, Azure Synapse'de sunucu düzeyinde ip güvenlik duvarı kuralı ayarlamak için CLI kullanılmaktadır:

az synapse workspace firewall-rule create --name AllowAllWindowsAzureIps --workspace-name $workspacename --resource-group $resourcegroupname --start-ip-address 0.0.0.0 --end-ip-address 0.0.0.0

Sunucu düzeyinde IP güvenlik duvarı kurallarını yönetmek için REST API kullanma

| API | Seviye | Açıklama |

|---|---|---|

| Güvenlik duvarı kurallarını listeleme | Sunucu | Geçerli sunucu düzeyinde IP güvenlik duvarı kurallarını görüntüler |

| Güvenlik duvarı kurallarını oluşturma veya güncelleştirme | Sunucu | Sunucu düzeyinde IP güvenlik duvarı kuralları oluşturur veya güncelleştirir |

| Güvenlik duvarı kurallarını silme | Sunucu | Sunucu düzeyinde IP güvenlik duvarı kurallarını kaldırır |

| Güvenlik duvarı kurallarını alma | Sunucu | Sunucu seviyesindeki IP güvenlik duvarı kurallarını alır |

Güvenlik duvarı güncelleştirmelerinin gecikme süresini anlama

Veritabanı kapsamadığı ve yük devretme iş ortağı olmadığı sürece, sunucu kimlik doğrulama modelinin güvenlik ayarlarında yapılan tüm değişiklikler için 5 dakika gecikme süresi vardır. Yük devretme iş ortağı olmayan içerilen veritabanlarında yapılan değişiklikler anında gerçekleşir. Yük devretme ortağı bulunan kapsanan veritabanları için her güvenlik güncelleştirmesi birincil veritabanında anlık olarak uygulanır, ancak ikincil veritabanının değişiklikleri yansıtması 5 dakika kadar sürebilir.

Aşağıdaki tabloda, veritabanı türüne ve yük devretme yapılandırmasına göre güvenlik ayarları değişikliklerinin gecikme süresi açıklanmaktadır:

| Kimlik doğrulaması modeli | Yük devretme yapılandırıldı | Güvenlik ayarları değişiklikleri için gecikme süresi | Latent örnekler |

|---|---|---|---|

| Sunucu kimlik doğrulaması | Evet | 5 dakika | tüm veritabanları |

| Sunucu kimlik doğrulaması | Hayı | 5 dakika | tüm veritabanları |

| Kapsanan veritabanı | Evet | 5 dakika | ikincil veritabanı |

| Kapsanan veritabanı | Hayı | yok | yok |

Güvenlik duvarı kurallarını el ile yenileme

Güvenlik duvarı kurallarının 5 dakikalık gecikme süresinden daha hızlı güncelleştirildiğini görmeniz gerekiyorsa, güvenlik duvarı kurallarını el ile yenileyebilirsiniz. Kurallarının güncelleştirilmesi gereken veritabanı örneğinde oturum açın ve DBCC FLUSHAUTHCACHE komutunu çalıştırın. Bu, veritabanı örneğinin yerel önbelleğini temizlemesine ve güvenlik duvarı kurallarını yenilemesine neden olur.

DBCC FLUSHAUTHCACHE[;]

Veritabanı güvenlik duvarı sorunlarını giderme

Azure SQL Database erişimi beklediğiniz gibi davranmadığında aşağıdaki noktaları göz önünde bulundurun.

Yerel güvenlik duvarı yapılandırması:

Bilgisayarınızın Azure SQL Database erişebilmesi için önce bilgisayarınızda 1433 numaralı TCP bağlantı noktası için bir güvenlik duvarı özel durumu oluşturmanız gerekebilir. Azure bulut sınırı içinde bağlantı oluşturmak için ek bağlantı noktaları açmanız gerekebilir. Daha fazla bilgi için, ADO.NET 4.5 için 1433'ün ötesindeki Portlar: "SQL Veritabanı: Dış vs İç" bölümüne bakın.

Ağ adresi çevirisi:

Ağ adresi çevirisi (NAT) nedeniyle, bilgisayarınız tarafından Azure SQL Database bağlanmak için kullanılan IP adresi, bilgisayarınızın IP yapılandırma ayarlarındaki IP adresinden farklı olabilir. Bilgisayarınızın Azure bağlanmak için kullandığı IP adresini görüntülemek için:

- Portala oturum açma

- Veritabanınızı barındıran sunucuda Yapılandır sekmesine gidin.

- Geçerli İstemci IP Adresiİzin Verilen IP Adresleri bölümünde görüntülenir. Bu bilgisayarın sunucuya erişmesine izin vermek için İzin Verilen IP Adresleri için Ekle'yi seçin.

İzin ver listesindeki değişiklikler henüz geçerli değildir:

Azure SQL Database güvenlik duvarı yapılandırmasındaki değişikliklerin geçerli olması beş dakikaya kadar gecikebilir.

Oturum açma yetkisi yok veya yanlış bir parola kullanıldı:

Bir oturum açmasının sunucuda izinleri yoksa veya parola yanlışsa, sunucuya bağlanma reddedilir. Güvenlik duvarı ayarı oluşturmak yalnızca istemcilere sunucunuza bağlanmayı deneme fırsatı verir. İstemcinin yine de gerekli güvenlik kimlik bilgilerini sağlaması gerekir. Oturum açma bilgilerini hazırlama hakkında daha fazla bilgi için bkz. SQL Veritabanı, SQL Managed Instance ve Azure Synapse Analytics veritabanı erişimini yetkilendirme.

Dinamik IP adresi:

Dinamik IP adresleme kullanan bir İnternet bağlantınız varsa ve güvenlik duvarından geçerken sorun yaşıyorsanız aşağıdaki çözümlerden birini deneyin:

- İnternet servis sağlayıcınızdan sunucuya erişen istemci bilgisayarlarınıza atanmış olan IP adres aralığını öğrenin. Bu IP adresi aralığını IP güvenlik duvarı kuralı olarak ekleyin.

- İstemci bilgisayarlarınız için bunun yerine statik IP adresi alma. IP adreslerini IP güvenlik duvarı kuralları olarak ekleyin.