Azure AD B2C'de Kimlik Koruması ile riski araştırma

Kimlik Koruması, Azure AD B2C kiracınız için sürekli risk algılama sağlar. Kuruluşların kimlik tabanlı riskleri keşfetmesine, araştırmasına ve düzeltmesine olanak tanır. Kimlik Koruması, Azure AD B2C kiracılarındaki kimlik risklerini araştırmak için kullanılabilecek risk raporlarıyla birlikte gelir. Bu makalede riskleri araştırmayı ve azaltmayı öğreneceksiniz.

Genel Bakış

Azure AD B2C Kimlik Koruması iki rapor sağlar. Riskli kullanıcılar raporu, yöneticilerin hangi kullanıcıların risk altında olduğunu ve algılamalarla ilgili ayrıntıları bulabileceği yerdir. Risk algılama raporu, tür, aynı anda tetiklenen diğer riskler , oturum açma girişimi konumu ve daha fazlası dahil olmak üzere her risk algılaması hakkında bilgi sağlar.

Her rapor, raporun en üstünde gösterilen dönem için tüm algılamaların listesiyle başlatılır. Raporlar, raporun üst kısmındaki filtreler kullanılarak filtrelenebilir. Yönetici istrator'lar verileri indirmeyi veya Verileri sürekli dışarı aktarmak için MS Graph API ve Microsoft Graph PowerShell SDK'sı.

Hizmet sınırlamaları ve dikkat edilmesi gerekenler

Kimlik Koruması'nı kullanırken aşağıdakileri göz önünde bulundurun:

- Kimlik Koruması varsayılan olarak açıktır.

- Kimlik Koruması, Google veya Facebook gibi yerel ve sosyal kimlikler için kullanılabilir. Sosyal kimlikler için Koşullu Erişim etkinleştirilmelidir. Sosyal hesap kimlik bilgileri dış kimlik sağlayıcısı tarafından yönetildiğinden algılama sınırlıdır.

- Azure AD B2C kiracılarında, Microsoft Entra Kimlik Koruması risk algılamalarının yalnızca bir alt kümesi kullanılabilir. Aşağıdaki risk algılamaları Azure AD B2C tarafından desteklenir:

| Risk algılama türü | Tanım |

|---|---|

| Olağandışı yolculuk | Kullanıcının son oturum açma işlemlerine göre atipik bir konumdan oturum açın. |

| Anonim IP adresi | Anonim bir IP adresinden oturum açın (örneğin: Tor tarayıcısı, anonimleştirici VPN'ler). |

| Kötü amaçlı yazılımla ilişkilendirilmiş IP adresi | Kötü amaçlı yazılım bağlantılı IP adresinden oturum açın. |

| Bilinmeyen oturum açma özellikleri | Belirli bir kullanıcı için yakın zamanda görmediğimiz özelliklerle oturum açın. |

| Yönetici onaylanan kullanıcının güvenliği aşıldı | Yönetici, bir kullanıcının gizliliğinin tehlikeye girdiğini belirtti. |

| Parola spreyi | Parola spreyi saldırısıyla oturum açın. |

| Microsoft Entra tehdit bilgileri | Microsoft'un iç ve dış tehdit bilgileri kaynakları bilinen bir saldırı düzeni tanımladı. |

Fiyatlandırma katmanı

Bazı Kimlik Koruması özellikleri için Azure AD B2C Premium P2 gereklidir. Gerekirse Azure AD B2C fiyatlandırma katmanınızı Premium P2 olarak değiştirin. Aşağıdaki tabloda Kimlik Koruması özellikleri ve gerekli fiyatlandırma katmanı özetlenmiştir.

| Özellik | P1 | P2 |

|---|---|---|

| Riskli kullanıcılar raporu | ✓ | ✓ |

| Riskli kullanıcılar rapor ayrıntıları | ✓ | |

| Riskli kullanıcılar düzeltme raporu | ✓ | ✓ |

| Risk algılama raporu | ✓ | ✓ |

| Risk algılama raporu ayrıntıları | ✓ | |

| Rapor indirme | ✓ | ✓ |

| MS Graph API erişimi | ✓ | ✓ |

Önkoşullar

- Active Directory B2C'de özel ilkeleri kullanmaya başlama bölümündeki adımları tamamlayın

- Bir web uygulaması kaydedin.

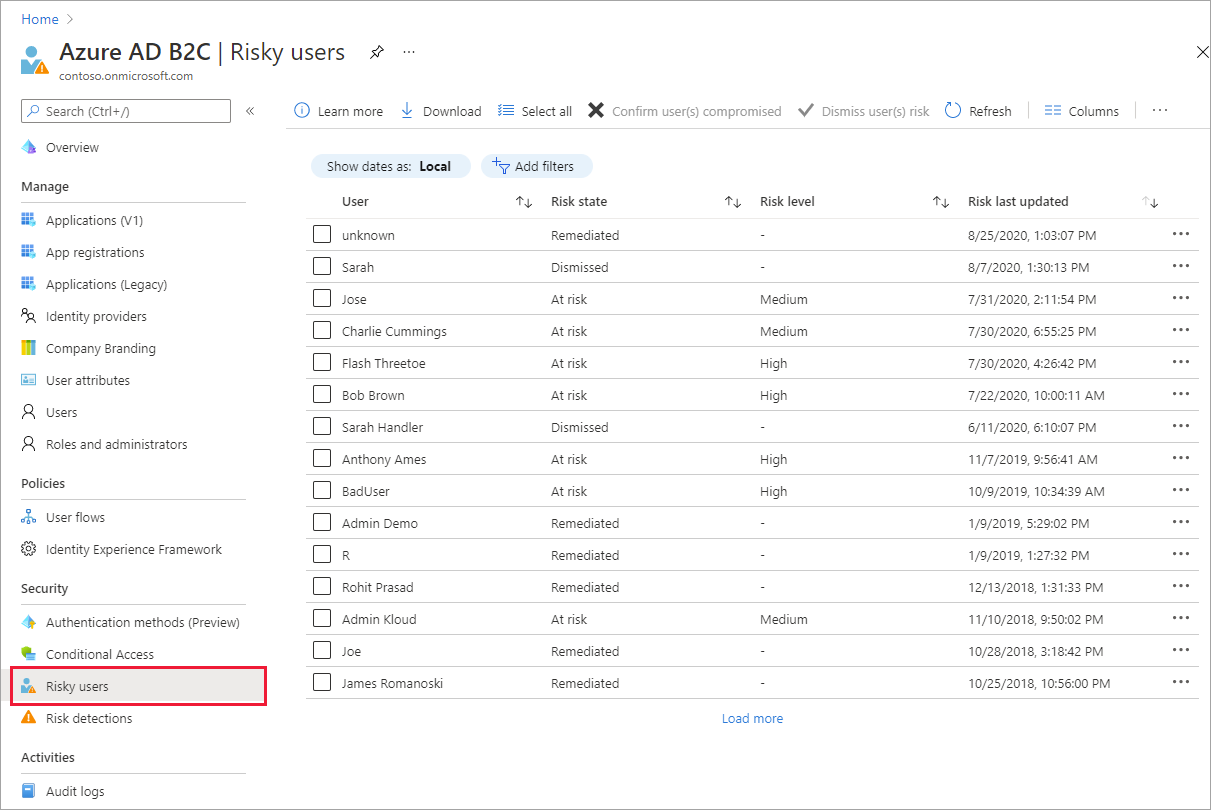

Riskli kullanıcıları araştırma

Riskli kullanıcılar raporu tarafından sağlanan bilgilerle yöneticiler şunları bulabilir:

- Hangi kullanıcıların Risk Altında olduğunu gösteren Risk durumu, riskin düzeltilmiş veya riskin Kapatılmış olduğunu gösterir

- Algılamalar hakkında ayrıntılar

- Tüm riskli oturum açma işlemleri geçmişi

- Risk geçmişi

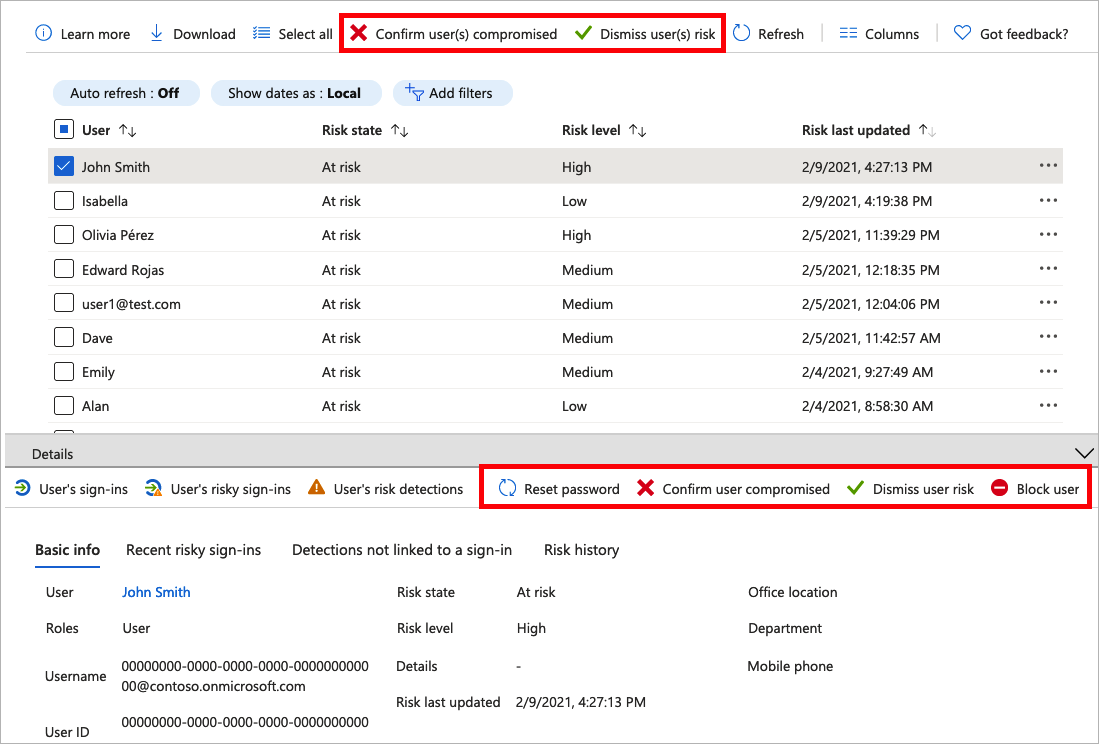

Yönetici istrator'lar bu olaylar üzerinde işlem yapmayı seçebilir. Yönetici istrator'lar şu seçenekleri belirleyebilir:

- Kullanıcı parolasını sıfırlama

- Kullanıcı güvenliğinin aşılmasına onay verme

- Kullanıcı riskini kapatma

- Kullanıcının oturum açmasını engelleme

- Azure ATP kullanarak daha fazla araştırma

Yönetici, Azure portalında veya Microsoft Graph API'sinde Kullanıcı Riskini Kapat aracılığıyla program aracılığıyla bir kullanıcının riskini kapatmayı seçebilir. Yönetici istrator ayrıcalıkları kullanıcının riskini kapatmak için gereklidir. Riski düzeltmek, riskli kullanıcı veya kullanıcı adına bir yönetici tarafından ,örneğin parola sıfırlama yoluyla gerçekleştirilebilir.

Riskli kullanıcılar raporunda gezinme

Azure Portal oturum açın.

Birden çok kiracıya erişiminiz varsa, Dizinler + abonelikler menüsünden Azure AD B2C kiracınıza geçmek için üstteki menüden Ayarlar simgesini seçin.

Azure hizmetleri'nin altında Azure AD B2C'yi seçin. Azure AD B2C'yi bulmak ve seçmek için arama kutusunu da kullanabilirsiniz.

Güvenlik bölümünde Riskli kullanıcılar'ı seçin.

Tek tek girişlerin seçilmesi, algılamaların altındaki ayrıntılar penceresini genişletir. Ayrıntılar görünümü, yöneticilerin her algılamayı araştırmasına ve üzerinde eylemler gerçekleştirmesine olanak tanır.

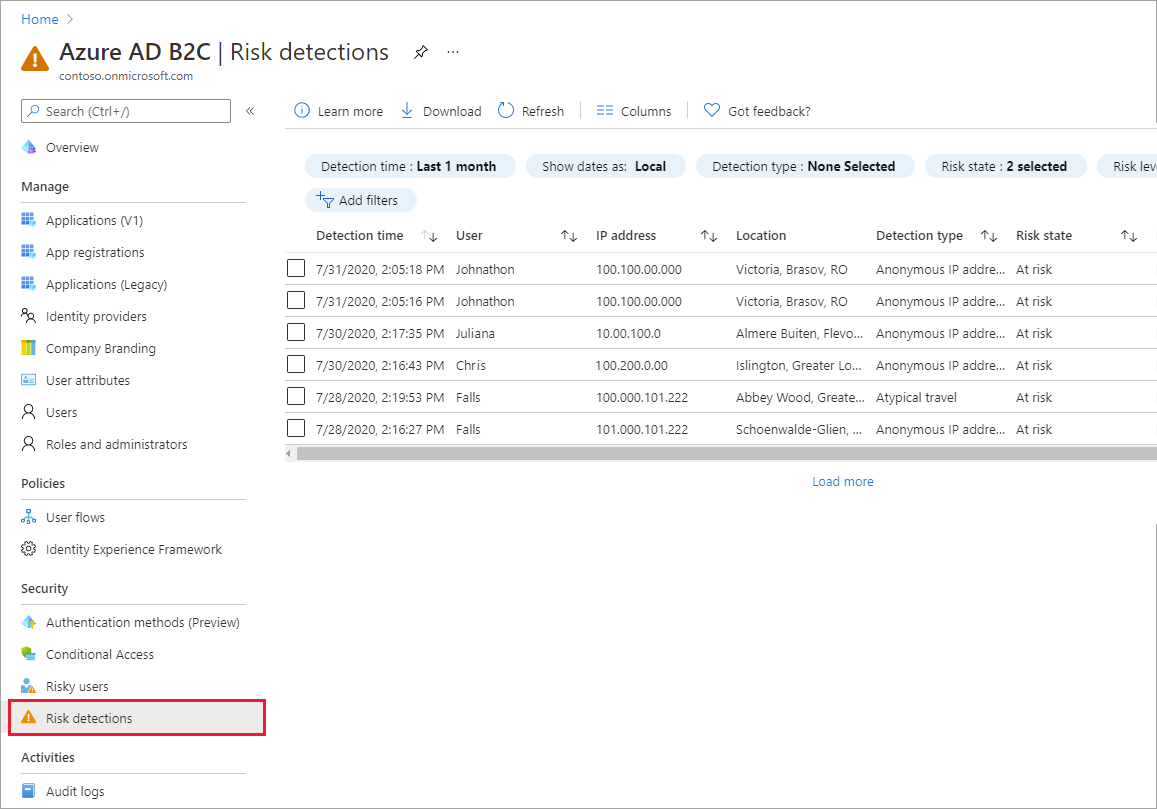

Risk algılama raporu

Risk algılama raporu, son 90 güne (üç ay) kadar filtrelenebilir veriler içerir.

Risk algılama raporu tarafından sağlanan bilgilerle yöneticiler şunları bulabilir:

- Tür de dahil olmak üzere her risk algılama hakkında bilgi.

- Aynı anda tetiklenen diğer riskler.

- Oturum açma girişimi konumu.

Yönetici istrator'lar daha sonra toplanan bilgilere göre eylemler yapmak için kullanıcının risk veya oturum açma raporuna geri dönmeyi seçebilir.

Risk algılama raporunda gezinme

Azure portalında Azure AD B2C'yi arayın ve seçin.

Güvenlik'in altında Risk algılamaları'yı seçin.

Sonraki adımlar

- Kullanıcı akışına Koşullu Erişim ekleyin.

Geri Bildirim

Çok yakında: 2024 boyunca, içerik için geri bildirim mekanizması olarak GitHub Sorunları’nı kullanımdan kaldıracak ve yeni bir geri bildirim sistemiyle değiştireceğiz. Daha fazla bilgi için bkz. https://aka.ms/ContentUserFeedback.

Gönderin ve geri bildirimi görüntüleyin