Azure Kubernetes Service üzerinde Intel SGX tabanlı gizli bilgi işlem düğümleri ile uygulama kapanım desteği

Azure gizli bilgi işlem , hassas verilerinizi kullanımdayken korumanıza olanak tanır. Intel SGX tabanlı kuşatmalar, AKS içinde kapsayıcı olarak paketlenmiş bir uygulamanın çalıştırılmasına olanak tanır. Güvenilen Yürütme Ortamı (TEE) içinde çalıştırılacak kapsayıcılar, donanım korumalı, bütünlük korumalı, doğrulanabilir bir ortamdaki düğüm çekirdeği olan diğer kapsayıcılardan yalıtım getirir.

Genel Bakış

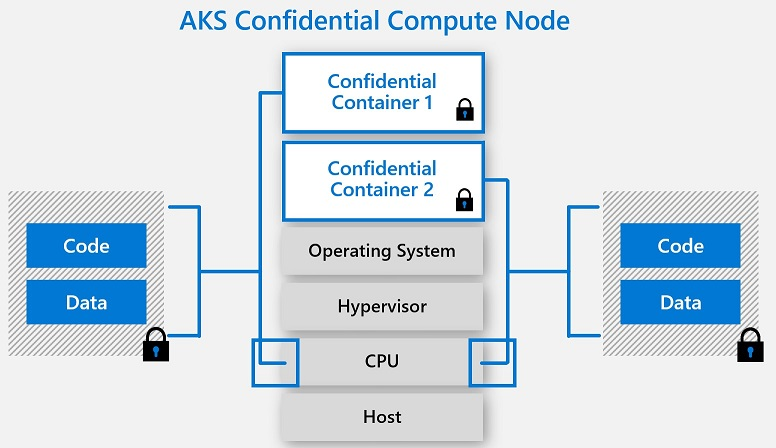

Azure Kubernetes Service (AKS), Intel SGX gizli bilgi işlem VM düğümlerini bir kümede aracı havuzları olarak eklemeyi destekler. Bu düğümler, donanım tabanlı bir TEE içinde hassas iş yüklerini çalıştırmanıza olanak sağlar. TEE'ler, kapsayıcılardan gelen kullanıcı düzeyi kodun kodu doğrudan CPU ile yürütmek için özel bellek bölgelerini ayırmasına olanak tanır. Doğrudan CPU ile yürütülen bu özel bellek bölgeleri kuşatma olarak adlandırılır. Kuşatmalar veri gizliliğinin, veri bütünlüğünün ve kod bütünlüğünün aynı düğümlerde çalışan diğer işlemlerden ve Azure operatöründen korunmasına yardımcı olur. Intel SGX yürütme modeli konuk işletim sistemi, konak işletim sistemi ve hiper yöneticinin ara katmanlarını da kaldırarak saldırı yüzeyi alanını azaltır. Bir düğümdeki kapsayıcı başına donanım tabanlı yalıtılmış yürütme modeli, uygulamaların doğrudan CPU ile yürütülmesini sağlarken, kapsayıcı başına özel bellek bloğunu şifrelenmiş halde tutar. Gizli kapsayıcılara sahip gizli bilgi işlem düğümleri sıfır güven, güvenlik planlaması ve derinlemesine savunma kapsayıcı stratejinize harika bir ek sağlar.

Intel SGX gizli bilgi işlem düğümleri özelliği

- Intel SGX güvenilen yürütme ortamı (TEE) aracılığıyla donanım tabanlı, işlem düzeyinde kapsayıcı yalıtımı

- Heterojen düğüm havuzu kümeleri (gizli ve gizli olmayan düğüm havuzlarını karıştırın)

- "confcom" AKS eklentisi aracılığıyla şifrelenmiş Sayfa Önbelleği (EPC) bellek tabanlı pod zamanlama

- Intel SGX DCAP sürücüsü önceden yüklenmiş ve çekirdek bağımlılığı yüklenmiş

- CPU tüketimi tabanlı yatay pod otomatik ölçeklendirmesi ve küme otomatik ölçeklendirmesi

- Ubuntu 18.04 2. Nesil VM çalışan düğümleri aracılığıyla Linux Kapsayıcıları desteği

AKS için Gizli Bilgi İşlem eklentisi

Eklenti özelliği, kümede gizli bilgi işlem Intel SGX özellikli düğüm havuzları çalıştırırken AKS üzerinde ek özellik sağlar. AKS'de "confcom" eklentisi aşağıdaki özellikleri etkinleştirir.

Intel SGX için Azure Cihaz Eklentisi

Cihaz eklentisi, Şifrelenmiş Sayfa Önbelleği (EPC) belleği için Kubernetes cihaz eklentisi arabirimini uygular ve cihaz sürücülerini düğümlerden kullanıma sunar. Etkili bir şekilde, bu eklenti EPC belleğini Kubernetes'teki başka bir kaynak türü olarak yapar. Kullanıcılar bu kaynakta diğer kaynaklar gibi sınırlar belirtebilir. Cihaz eklentisi, zamanlama işlevinin dışında gizli kapsayıcı dağıtımlarına Intel SGX cihaz sürücüsü izinleri atamaya yardımcı olur. Bu eklenti ile geliştirici, Intel SGX sürücü birimlerini dağıtım dosyalarına bağlamaktan kaçınabilir. AKS kümelerindeki bu eklenti, Intel SGX özellikli VM düğümü başına bir daemonset olarak çalışır. EPC bellek tabanlı dağıtım (kubernetes.azure.com/sgx_epc_mem_in_MiB) örneğinin örnek uygulaması buradadır

Platform Yazılım Bileşenleri ile Intel SGX Teklif Yardımcısı

Eklentinin bir parçası olarak AKS kümesinde Intel SGX özellikli VM düğümü başına başka bir daemonset dağıtılır. Bu daemonset, uzak bir yetki dışı kanıtlama isteği çağrıldığında gizli kapsayıcı uygulamalarınıza yardımcı olur.

Uzaktan kanıtlama işlemi gerçekleştiren kapanım uygulamalarının bir teklif oluşturması gerekir. Tırnak işareti, kapanım ana bilgisayar ortamıyla birlikte kimliğin ve uygulamanın durumunun şifreleme kanıtını sağlar. Teklif oluşturma, SGX Platformu Yazılım Bileşenleri'nin (PSW/DCAP) parçası olan Intel'in bazı güvenilir yazılım bileşenlerine dayanır. Bu PSW, düğüm başına çalışan bir daemon kümesi olarak paketlenmiş. Kapanım uygulamalarından kanıtlama teklifi isterken PSW'yi kullanabilirsiniz. AKS tarafından sağlanan hizmetin kullanılması, AKS VM düğümlerinin parçası olan Intel SGX sürücüleriyle PSW ile konaktaki diğer SW bileşenleri arasındaki uyumluluğun daha iyi korunmasına yardımcı olur. Uygulamalarınızın, kanıtlama temel öğelerini kapsayıcı dağıtımlarınızın bir parçası olarak paketlemek zorunda kalmadan bu daemonset'i nasıl kullanabileceği hakkında daha fazla bilgi için buraya bakın

Programlama modelleri

İş ortakları ve OSS aracılığıyla gizli kapsayıcılar

Gizli kapsayıcılar , en yaygın programlama dilleri çalışma zamanlarında (Python, Node, Java vb.) mevcut değiştirilmemiş kapsayıcı uygulamalarını gizli olarak çalıştırmanıza yardımcı olur. Bu paketleme modeli herhangi bir kaynak kodu değişikliğine veya yeniden derlemeye ihtiyaç duymaz ve standart Docker kapsayıcılarınızı Open-Source Projeleri veya Azure İş Ortağı Çözümleri ile paketleyerek elde edilen Intel SGX kuşatmalarında çalıştırmanın en hızlı yöntemidir. Bu paketleme ve yürütme modelinde kapsayıcı uygulamasının tüm bölümleri güvenilen sınıra (kapanım) yüklenir. Bu model, piyasada bulunan raf kapsayıcısı uygulamaları veya şu anda genel amaçlı düğümlerde çalışan özel uygulamalar için uygundur. Hazırlık ve dağıtım süreci hakkında daha fazla bilgiyi burada bulabilirsiniz

Kapanıma duyarlı kapsayıcılar

AKS'deki gizli bilgi işlem düğümleri, CPU'dan edinilebilen özel yönerge kümesini kullanmak üzere bir kapanımda çalışacak şekilde programlanmış kapsayıcıları da destekler. Bu programlama modeli, yürütme akışınızın daha sıkı denetlenmesini sağlar ve özel SDK'lar ve çerçeveler kullanılmasını gerektirir. Bu programlama modeli, en düşük Güvenilir Bilgi İşlem Tabanı (TCB) ile uygulama akışı denetiminin çoğunu sağlar. Kapanıma duyarlı kapsayıcı geliştirme, kapsayıcı uygulamasına güvenilmeyen ve güvenilen parçalar içerdiğinden, kapanım yürütüldüğü normal belleği ve Şifrelenmiş Sayfa Önbelleği (EPC) belleğini yönetmenize olanak sağlar. Kapanıma duyarlı kapsayıcılar hakkında daha fazla bilgi edinin.

Sık sorulan sorular (SSS)

Intel SGX tabanlı gizli bilgi işlem düğümleri için Azure Kubernetes Service (AKS) düğüm havuzu desteği hakkında sık sorulan bazı soruların yanıtlarını burada bulabilirsiniz

Sonraki Adımlar

Gizli bilgi işlem düğümleriyle AKS Kümesi dağıtma

Hızlı başlangıç gizli kapsayıcı örnekleri

Intel SGX Gizli VM'leri - DCsv2 SKU Listesi

Intel SGX Gizli VM'leri - DCsv3 SKU Listesi

Gizli kapsayıcılar web semineri oturumuyla derinlemesine savunma

Geri Bildirim

Çok yakında: 2024 boyunca, içerik için geri bildirim mekanizması olarak GitHub Sorunları’nı kullanımdan kaldıracak ve yeni bir geri bildirim sistemiyle değiştireceğiz. Daha fazla bilgi için bkz. https://aka.ms/ContentUserFeedback.

Gönderin ve geri bildirimi görüntüleyin