CyberArk'ı IoT için Microsoft Defender ile tümleştirme

Bu makale, CyberArk'ı IoT için Microsoft Defender ile tümleştirmeyi ve kullanmayı öğrenmenize yardımcı olur.

IoT için Defender, ICS kullanan tehdit analizi ve makine öğrenmesi ile ICS ve IIoT siber güvenlik platformları sunar.

Tehdit aktörleri, uzak masaüstü ve VPN bağlantıları aracılığıyla kritik altyapı ağlarına erişmek için güvenliği aşılmış uzaktan erişim kimlik bilgilerini kullanıyor. Bu yaklaşım, güvenilen bağlantıları kullanarak ot çevre güvenliğini kolayca atlar. Kimlik bilgileri genellikle günlük görevleri gerçekleştirmek için uzaktan erişim gerektiren denetim mühendisleri ve iş ortağı bakım personeli gibi ayrıcalıklı kullanıcılardan çalınmaktadır.

CyberARK ile birlikte IoT için Defender tümleştirmesi şunları yapmanızı sağlar:

Yetkisiz uzaktan erişimden kaynaklanan OT risklerini azaltma

OT için sürekli izleme ve ayrıcalıklı erişim güvenliği sağlama

Olay yanıtlarını, tehdit avcılığı ve tehdit modellemeyi geliştirme

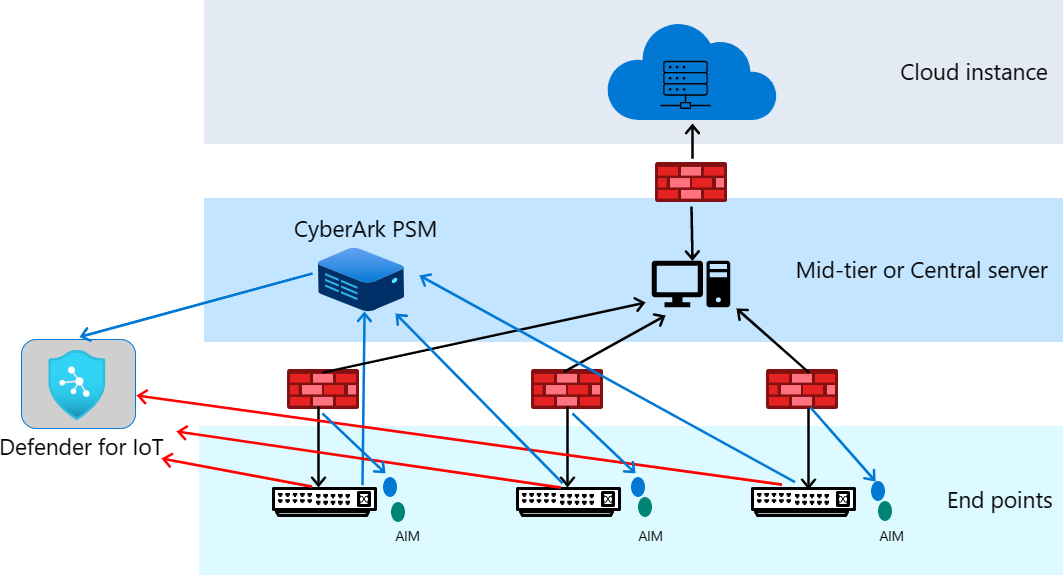

IoT için Defender gereci, anahtarlar ve yönlendiriciler gibi ağ cihazlarında bir SPAN bağlantı noktası (yansıtma bağlantı noktası) aracılığıyla IoT için Defender gerecindeki ayrılmış ağ arabirimlerine tek yönlü (gelen) bağlantı yoluyla OT ağına bağlanır.

Merkezi yönetim ve API erişimi için IoT için Defender aletinde ayrılmış bir ağ arabirimi de sağlanır. Bu arabirim, ayrıcalıklı kullanıcıları yönetmek ve uzaktan erişim bağlantılarını güvenli hale getirmek için kuruluşun veri merkezinde dağıtılan CyberArk PSM çözümüyle iletişim kurmak için de kullanılır.

Bu makalede şunları öğreneceksiniz:

- CyberArk'ta PSM'yi yapılandırma

- IoT için Defender'da tümleştirmeyi etkinleştirme

- Algılamaları görüntüleme ve yönetme

- Tümleştirmeyi durdurma

Önkoşullar

Başlamadan önce aşağıdaki önkoşullara sahip olduğunuzdan emin olun:

CyberARK sürüm 2.0.

Kuruluşunuzdaki tüm IoT için Defender gereçlerine CLI erişiminiz olduğunu doğrulayın.

Azure hesabı. Henüz bir Azure hesabınız yoksa azure ücretsiz hesabınızı bugün oluşturabilirsiniz.

IoT için Defender OT algılayıcısına Yönetici kullanıcı olarak erişim. Daha fazla bilgi için bkz . IoT için Defender ile OT izleme için şirket içi kullanıcılar ve roller.

PSM CyberArk'ı yapılandırma

CyberArk, IoT için Defender ile iletişime izin verecek şekilde yapılandırılmalıdır. Bu iletişim PSM yapılandırılarak gerçekleştirilir.

PSM'yi yapılandırmak için:

Dosyayı bulun ve açın

c:\Program Files\PrivateArk\Server\dbparam.xml.Aşağıdaki parametreleri ekleyin:

[SYSLOG]UseLegacySyslogFormat=YesSyslogTranslatorFile=Syslog\CyberX.xslSyslogServerIP=<CyberX Server IP>SyslogServerProtocol=UDPSyslogMessageCodeFilter=319,320,295,378,380Dosyayı kaydedin ve kapatın.

IoT için Defender syslog yapılandırma dosyasını

CyberX.xsldosyasınac:\Program Files\PrivateArk\Server\Syslog\CyberX.xslyerleştirin.Server Central Yönetici istration'ı açın.

Sunucuyu durdurmak için Trafik Işığını Durdur'u seçin.

Sunucuyu durdurmak için Trafik Işığını Durdur'u seçin.Sunucuyu başlatmak için Trafik Işığını Başlat'ı seçin.

IoT için Defender'da tümleştirmeyi etkinleştirme

Tümleştirmeyi etkinleştirmek için Syslog Server'ın IoT için Defender şirket içi yönetim konsolunda etkinleştirilmesi gerekir. Varsayılan olarak, Syslog Sunucusu 514 UDP bağlantı noktasını kullanarak sistemin IP adresini dinler.

IoT için Defender'ı yapılandırmak için:

IoT için Defender şirket içi yönetim konsolunuzda oturum açın, ardından Sistem Ayarlar'ne gidin.

Syslog Sunucusu'nu Açık olarak değiştirin.

(İsteğe bağlı) CLI aracılığıyla sistemde oturum açarak, adresine giderek

/var/cyberx/properties/syslog.propertiesve sonra olarak değiştirereklistener: 514/udpbağlantı noktasını değiştirin.

Algılamaları görüntüleme ve yönetme

IoT için Microsoft Defender ile CyberArk PSM arasındaki tümleştirme syslog iletileri aracılığıyla gerçekleştirilir. Bu iletiler PSM çözümü tarafından IoT için Defender'a gönderilir ve uzak oturumlar veya doğrulama hataları için IoT için Defender'a bildirilir.

IoT için Defender platformu bu iletileri PSM'den aldıktan sonra bunları ağda gördüğü verilerle ilişkilendirer. Bu nedenle, ağa uzaktan erişim bağlantılarının yetkisiz bir kullanıcı tarafından değil PSM çözümü tarafından oluşturulduğunu doğrular.

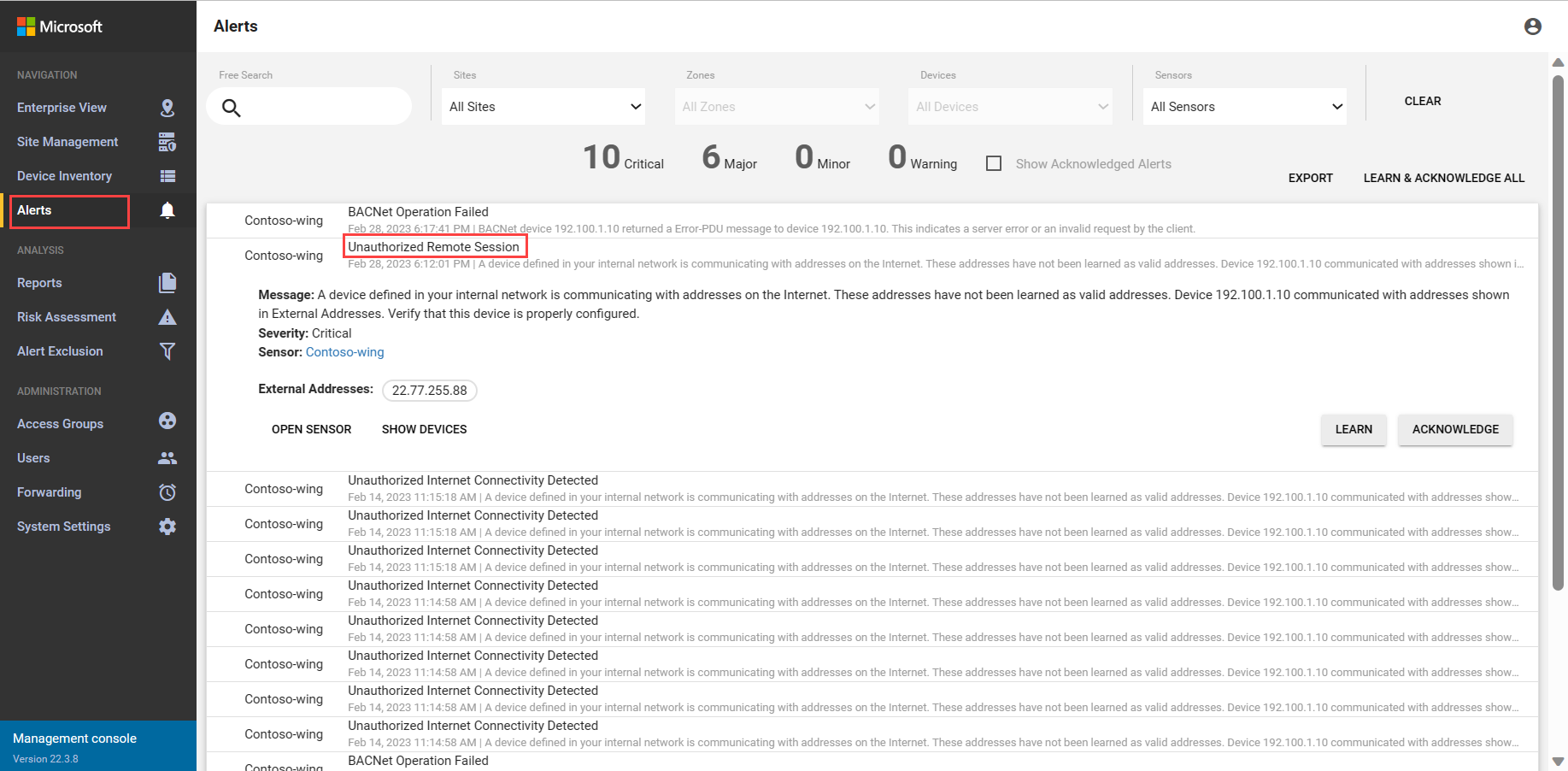

Uyarıları görüntüleme

IoT için Defender platformu PSM tarafından yetkilendirililmemiş uzak oturumları tanımladığı her zaman bir Unauthorized Remote Sessiongönderir. Anında araştırmayı kolaylaştırmak için uyarı, kaynak ve hedef cihazların IP adreslerini ve adlarını da gösterir.

Uyarıları görüntülemek için:

Şirket içi yönetim konsolunuzda oturum açın ve Uyarılar'ı seçin.

Uyarı listesinden Yetkisiz Uzak Oturum başlıklı uyarıyı seçin.

Olay zaman çizelgesi

PSM uzak bağlantıya her yetki versin, IoT için Defender Olay Zaman Çizelgesi sayfasında görünür. Olay Zaman Çizelgesi sayfasında tüm uyarıların ve bildirimlerin zaman çizelgesi gösterilir.

Olay zaman çizelgesini görüntülemek için:

Ağ algılayıcınızda oturum açın ve ardından Olay zaman çizelgesi'ne tıklayın.

PSM Uzak Oturumu başlıklı herhangi bir olayı bulun.

Denetim ve adli tıp

Yönetici oluşturucular, yerleşik veri madenciliği arabirimi aracılığıyla IoT için Defender platformunu sorgulayarak uzaktan erişim oturumlarını denetleyerek ve araştırabilir. Bu bilgiler, cihazlar, protokoller (RDP veya SSH), kaynak ve hedef kullanıcılar, zaman damgaları ve oturumların PSM kullanılarak yetkilendirilip yetkilendirilmediği gibi adli ayrıntılar da dahil olmak üzere oluşan tüm uzaktan erişim bağlantılarını tanımlamak için kullanılabilir.

Denetlemek ve araştırmak için:

Ağ algılayıcınızda oturum açın ve veri madenciliği'ne tıklayın.

Uzaktan Erişim'i seçin.

Tümleştirmeyi Durdurma

Herhangi bir zamanda tümleştirmenin iletişim kurmasını durdurabilirsiniz.

Tümleştirmeyi durdurmak için:

IoT için Defender şirket içi yönetim konsolunda Sistem Ayarlar'ne gidin.

Syslog Server seçeneğini Kapalı olarak değiştirin.

Sonraki adımlar

Geri Bildirim

Çok yakında: 2024 boyunca, içerik için geri bildirim mekanizması olarak GitHub Sorunları’nı kullanımdan kaldıracak ve yeni bir geri bildirim sistemiyle değiştireceğiz. Daha fazla bilgi için bkz. https://aka.ms/ContentUserFeedback.

Gönderin ve geri bildirimi görüntüleyin