Hızlı Başlangıç: Azure PowerShell kullanarak Azure özel DNS bölgesi oluşturma

Bu makalede, Azure PowerShell kullanarak ilk özel DNS bölgesi ve kaydınızı oluşturma adımları gösterilmektedir.

Not

Azure ile etkileşim kurmak için Azure Az PowerShell modülünü kullanmanızı öneririz. Başlamak için bkz . Azure PowerShell'i yükleme. Az PowerShell modülüne nasıl geçeceğinizi öğrenmek için bkz. Azure PowerShell’i AzureRM’den Az’ye geçirme.

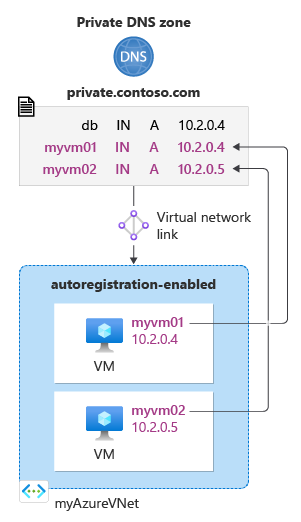

DNS bölgesi, belirli bir etki alanına yönelik DNS kayıtlarını barındırmak için kullanılır. Etki alanınızı Azure DNS'de barındırmaya başlamak için bir DNS bölgesi oluşturmanız gerekir. Ardından bu DNS bölgesinde etki alanınız için tüm DNS kayıtları oluşturulur. Sanal ağınıza özel bir DNS bölgesi yayımlamak için, bölgedeki kayıtları çözümlemesine izin verilen sanal ağların listesini belirtirsiniz. Bunlara bağlı sanal ağlar denir. Otomatik kayıt etkinleştirildiğinde Azure DNS, bir sanal makine oluşturulduğunda, ip adresini değiştirdiğinde veya silindiğinde bölge kayıtlarını da güncelleştirir.

Önkoşullar

Azure aboneliğiniz yoksa başlamadan önce ücretsiz bir hesap oluşturun.

İsterseniz Azure CLI kullanarak bu hızlı başlangıcı tamamlayabilirsiniz.

Azure Cloud Shell

Azure, tarayıcınız aracılığıyla kullanabileceğiniz etkileşimli bir kabuk ortamı olan Azure Cloud Shell'i barındırıyor. Azure hizmetleriyle çalışmak için Cloud Shell ile Bash veya PowerShell kullanabilirsiniz. Yerel ortamınıza herhangi bir şey yüklemek zorunda kalmadan bu makaledeki kodu çalıştırmak için Cloud Shell önceden yüklenmiş komutlarını kullanabilirsiniz.

Azure Cloud Shell'i başlatmak için:

| Seçenek | Örnek/Bağlantı |

|---|---|

| Kodun veya komut bloğunun sağ üst köşesindeki Deneyin'i seçin. Deneyin seçildiğinde kod veya komut otomatik olarak Cloud Shell'e kopyalanmaz. |  |

| https://shell.azure.comadresine gidin veya Cloud Shell'i tarayıcınızda açmak için Cloud Shell'i Başlat düğmesini seçin. |  |

| Azure portalının sağ üst kısmındaki menü çubuğunda Cloud Shell düğmesini seçin. |  |

Azure Cloud Shell'i kullanmak için:

Cloud Shell'i başlatın.

Kodu veya komutu kopyalamak için kod bloğundaki (veya komut bloğundaki) Kopyala düğmesini seçin.

Windows ve Linux'ta Ctrl+Shift V'yi seçerek veya macOS üzerinde Cmd+Shift++V'yi seçerek kodu veya komutu Cloud Shell oturumuna yapıştırın.

Kodu veya komutu çalıştırmak için Enter'ı seçin.

Bir kaynak grubu oluştur

Öncelikle DNS bölgesini içerecek kaynak grubunu oluşturun:

New-AzResourceGroup -name MyAzureResourceGroup -location "eastus"

Özel DNS bölgesi oluşturma

DNS bölgesi, New-AzPrivateDnsZone cmdlet’i kullanılarak oluşturulur.

Aşağıdaki örnek myAzureVNet adlı bir sanal ağ oluşturur. Ardından MyAzureResourceGroup kaynak grubunda private.contoso.com adlı bir DNS bölgesi oluşturur, DNS bölgesini MyAzureVnet sanal ağına bağlar ve otomatik kaydı etkinleştirir.

Install-Module -Name Az.PrivateDns -force

$backendSubnet = New-AzVirtualNetworkSubnetConfig -Name backendSubnet -AddressPrefix "10.2.0.0/24"

$vnet = New-AzVirtualNetwork `

-ResourceGroupName MyAzureResourceGroup `

-Location eastus `

-Name myAzureVNet `

-AddressPrefix 10.2.0.0/16 `

-Subnet $backendSubnet

$zone = New-AzPrivateDnsZone -Name private.contoso.com -ResourceGroupName MyAzureResourceGroup

$link = New-AzPrivateDnsVirtualNetworkLink -ZoneName private.contoso.com `

-ResourceGroupName MyAzureResourceGroup -Name "mylink" `

-VirtualNetworkId $vnet.id -EnableRegistration

Yalnızca ad çözümlemesi için bir bölge oluşturmak istiyorsanız (otomatik ana bilgisayar adı kaydı yok), parametresini -EnableRegistration atlayabilirsiniz.

DNS özel bölgelerini listeleme

Get-AzPrivateDnsZone içinden bölge adını atarak bir kaynak grubundaki tüm bölgeleri numaralandırabilirsiniz. Bu işlem, bölge nesnelerinin bir dizisini döndürür.

$zones = Get-AzPrivateDnsZone -ResourceGroupName MyAzureResourceGroup

$zones

Get-AzPrivateDnsZone içinden hem bölge adını hem de kaynak grubunu atarak, Azure aboneliğindeki tüm bölgeleri numaralandırabilirsiniz.

$zones = Get-AzPrivateDnsZone

$zones

Test amaçlı sanal makineleri oluşturma

Şimdi özel DNS bölgenizi test etmek için iki sanal makine oluşturun:

New-AzVm `

-ResourceGroupName "myAzureResourceGroup" `

-Name "myVM01" `

-Location "East US" `

-subnetname backendSubnet `

-VirtualNetworkName "myAzureVnet" `

-addressprefix 10.2.0.0/24 `

-OpenPorts 3389

New-AzVm `

-ResourceGroupName "myAzureResourceGroup" `

-Name "myVM02" `

-Location "East US" `

-subnetname backendSubnet `

-VirtualNetworkName "myAzureVnet" `

-addressprefix 10.2.0.0/24 `

-OpenPorts 3389

Sanal makine oluşturma işleminin tamamlanması birkaç dakika sürer.

Ek bir DNS kaydı oluşturma

New-AzPrivateDnsRecordSet cmdlet’ini kullanarak kayıt kümeleri oluşturabilirsiniz. Aşağıdaki örnek, MyAzureResourceGroup kaynak grubundaki DNS Bölgesi private.contoso.com göreli ad db'sine sahip bir kayıt oluşturur. Kayıt kümesinin tam adı db.private.contoso.com. Kayıt türü "A", IP adresi "10.2.0.4" ve TTL 3600 saniyedir.

New-AzPrivateDnsRecordSet -Name db -RecordType A -ZoneName private.contoso.com `

-ResourceGroupName MyAzureResourceGroup -Ttl 3600 `

-PrivateDnsRecords (New-AzPrivateDnsRecordConfig -IPv4Address "10.2.0.4")

DNS kayıtlarını görüntüleme

Bölgenizdeki DNS kayıtlarını listelemek için şu komutu çalıştırın:

Get-AzPrivateDnsRecordSet -ZoneName private.contoso.com -ResourceGroupName MyAzureResourceGroup

Özel bölgeyi test etme

Artık private.contoso.com özel bölgeniz için ad çözümlemesini test edebilirsiniz.

Sanal makineleri gelen ICMP paketlerine izin verecek şekilde yapılandırma

Ad çözümlemesini test etmek için ping komutunu kullanabilirsiniz. Bunun için iki sanal makinedeki güvenlik duvarını da gelen ICMP paketlerine izin verecek şekilde yapılandırmanız gerekir.

VM'yi oluştururken kullandığınız kullanıcı adını ve parolayı kullanarak myVM01'e bağlanın.

Yönetici ayrıcalıklarıyla bir Windows PowerShell penceresi açın.

Şu komutu çalıştırın:

New-NetFirewallRule –DisplayName "Allow ICMPv4-In" –Protocol ICMPv4

myVM02 için yineleyin.

Sanal makinelere ada göre ping gönderme

myVM02 Windows PowerShell komut isteminden otomatik olarak kaydedilen ana bilgisayar adını kullanarak myVM01 adlı makineye ping gönderin:

ping myVM01.private.contoso.comAşağıda gösterilene benzer bir çıkış görmeniz gerekir:

PS C:\> ping myvm01.private.contoso.com Pinging myvm01.private.contoso.com [10.2.0.4] with 32 bytes of data: Reply from 10.2.0.4: bytes=32 time<1ms TTL=128 Reply from 10.2.0.4: bytes=32 time=1ms TTL=128 Reply from 10.2.0.4: bytes=32 time<1ms TTL=128 Reply from 10.2.0.4: bytes=32 time<1ms TTL=128 Ping statistics for 10.2.0.4: Packets: Sent = 4, Received = 4, Lost = 0 (0% loss), Approximate round trip times in milli-seconds: Minimum = 0ms, Maximum = 1ms, Average = 0ms PS C:\>Şimdi önceden oluşturduğunuz db adına ping gönderin:

ping db.private.contoso.comAşağıda gösterilene benzer bir çıkış görmeniz gerekir:

PS C:\> ping db.private.contoso.com Pinging db.private.contoso.com [10.2.0.4] with 32 bytes of data: Reply from 10.2.0.4: bytes=32 time<1ms TTL=128 Reply from 10.2.0.4: bytes=32 time<1ms TTL=128 Reply from 10.2.0.4: bytes=32 time<1ms TTL=128 Reply from 10.2.0.4: bytes=32 time<1ms TTL=128 Ping statistics for 10.2.0.4: Packets: Sent = 4, Received = 4, Lost = 0 (0% loss), Approximate round trip times in milliseconds: Minimum = 0ms, Maximum = 0ms, Average = 0ms PS C:\>

Kaynakları temizleme

Artık gerekli olmadığında, bu makalede oluşturulan kaynakları silmek için MyAzureResourceGroup kaynak grubunu silin.

Remove-AzResourceGroup -Name MyAzureResourceGroup