Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

Microsoft Entra Domain Services, Windows Server Active Directory ile tam uyumlu etki alanına katılma, grup ilkesi, LDAP, Kerberos/NTLM kimlik doğrulaması gibi yönetilen etki alanı hizmetleri sağlar. Etki alanı denetleyicilerini kendiniz dağıtmadan, yönetmeden ve düzeltme eki uygulamadan bu etki alanı hizmetlerini kullanırsınız. Domain Services, mevcut Microsoft Entra hesabınızla entegre edilir. Bu tümleştirme, kullanıcıların kurumsal kimlik bilgilerini kullanarak oturum açmasına olanak tanır ve kaynaklara erişimin güvenliğini sağlamak için mevcut grupları ve kullanıcı hesaplarını kullanabilirsiniz.

Ağ ve eşitleme için varsayılan yapılandırma seçeneklerini kullanarak yönetilen bir etki alanı oluşturabilir veya bu ayarlarıelle tanımlayabilirsiniz. Bu öğreticide, Microsoft Entra yönetim merkezini kullanarak Etki Alanı Hizmetleri tarafından yönetilen etki alanı oluşturmak ve yapılandırmak için varsayılan seçeneklerin nasıl kullanılacağı gösterilmektedir.

Bu öğreticide şunların nasıl yapılacağını öğreneceksiniz:

- Yönetilen etki alanı için DNS gereksinimlerini anlama

- Yönetilen etki alanı oluşturma

- Parola karması eşitlemesini etkinleştirme

Azure aboneliğiniz yoksa başlamadan önce bir hesap oluşturun.

Önkoşullar

Bu öğreticiyi tamamlamak için aşağıdaki kaynaklara ve ayrıcalıklara ihtiyacınız vardır:

- Etkin bir Azure aboneliği.

- Aboneliğinizle ilişkili bir Microsoft Entra kiracısı, ya şirket içi bir dizinle ya da yalnızca bulut tabanlı bir dizinle eşitlenmiş olabilir.

- Gerekirse, bir Microsoft Entra kiracısı oluşturun veya azure aboneliğini hesabınızlailişkilendirin.

- Kiracınızda Etki Alanı Hizmetleri'ni etkinleştirmek için Uygulama Yöneticisi ve Gruplar Yöneticisi Microsoft Entra rollerine ihtiyacınız vardır.

- Gerekli Etki Alanı Hizmetleri kaynaklarını oluşturmak için Etki Alanı Hizmetleri Katkı Sağlayan Azure rolüne ihtiyacınız vardır.

- Depolama gibi gerekli altyapıyı sorgulayan DNS sunucularına sahip bir sanal ağ. Genel internet sorguları yapamayan DNS sunucuları, yönetilen bir etki alanı oluşturma yeteneğini engelleyebilir.

Etki Alanı Hizmetleri için gerekli olmasa da, Microsoft Entra kiracısı için self servis parola sıfırlama (SSPR) yapılandırmanız önerilir. Kullanıcılar parolalarını SSPR olmadan değiştirebilir, ancak SSPR, parolalarını unuttuklarında ve sıfırlamaları gerektiğinde yardımcı olur.

Önemli

Yönetilen etki alanını oluşturduktan sonra farklı bir aboneliğe, kaynak grubuna veya bölgeye taşıyamazsınız. Yönetilen etki alanını dağıtırken en uygun aboneliği, kaynak grubunu ve bölgeyi seçmeye dikkat edin.

Microsoft Entra yönetim merkezinde oturum açın

Bu öğreticide, Microsoft Entra yönetim merkezini kullanarak yönetilen etki alanını oluşturup yapılandıracaksınız. Başlamak için önce Microsoft Entra yönetim merkezindeoturum açın.

Yönetilen etki alanı oluşturma

Microsoft Entra Domain Services etkinleştirme sihirbazını başlatmak için aşağıdaki adımları tamamlayın:

Microsoft Entra yönetim merkezi menüsünde veya Giriş sayfasında, Etki Alanı Hizmetleriiçin arama yapın ve Microsoft Entra Domain Servicesöğesini seçin.

Microsoft Entra Domain Services sayfasında, Microsoft Entra Domain Services oluşturseçeneğini seçin.

Yönetilen etki alanını oluşturmak istediğiniz Azure Aboneliği'i seçin.

Yönetilen etki alanının ait olması gereken Kaynak grubu seçin. Yeni oluştur seçin veya var olan bir kaynak grubunu seçin.

Yönetilen bir etki alanı oluşturduğunuzda, bir DNS adı belirtirsiniz. Bu DNS adını seçtiğinizde dikkat edilmesi gereken bazı noktalar vardır:

- Yerleşik etki alanı adı: Varsayılan olarak, dizinin yerleşik etki alanı adı kullanılır (.onmicrosoft.com soneki). İnternet üzerinden yönetilen etki alanına güvenli LDAP erişimini etkinleştirmek istiyorsanız, bu varsayılan etki alanıyla bağlantının güvenliğini sağlamak için dijital sertifika oluşturamazsınız. .onmicrosoft.com etki alanının sahibi Microsoft olduğundan Sertifika Yetkilisi (CA) sertifika vermez.

- Özel etki alanı adları: En yaygın yaklaşım, genellikle zaten sahip olduğunuz ve yönlendirilebilir bir özel etki alanı adı belirtmektir. Özel, yönlendirilebilir bir etki alanı kullandığınızda, uygulamalarınızı desteklemek için gereken trafik düzgün bir şekilde akabilir.

- Yönlendirilemeyen etki alanı sonekleri: Genellikle contoso.local gibi yönlendirilebilir olmayan bir etki alanı adı sonekini önlemenizi öneririz. .local soneki yönlendirilebilir değildir ve DNS çözümlemesiyle ilgili sorunlara neden olabilir.

Bahşiş

Özel bir etki alanı adı oluşturursanız mevcut DNS ad alanlarına dikkat edin. Destekleniyor olsa da, mevcut Azure veya şirket içi DNS ad alanından ayrı bir etki alanı adı kullanmak isteyebilirsiniz.

Örneğin, contoso.comDNS ad alanınız varsa, özelleştirilmiş etki alanı adı dscontoso.comolan bir yönetilen etki alanı oluşturun. Güvenli LDAP kullanmanız gerekiyorsa, gerekli sertifikaları oluşturmak için bu özel etki alanı adına kaydolmanız ve sahip olmanız gerekir.

Ortamınızdaki diğer hizmetler için bazı ek DNS kayıtları veya ortamınızdaki mevcut DNS ad alanları arasında koşullu DNS ileticileri oluşturmanız gerekebilir. Örneğin, kök DNS adını kullanarak bir siteyi barındıran bir web sunucusu çalıştırırsanız, ek DNS girişleri gerektiren adlandırma çakışmaları olabilir.

Bu öğreticiler ve nasıl yapılır rehberlerinde, kısa bir örnek olarak dscontoso.com özel alan adı kullanılır. Tüm komutlarda kendi etki alanı adınızı belirtin.

Aşağıdaki DNS adı kısıtlamaları da geçerlidir:

- Etki alanı ön eki kısıtlamaları: 15 karakterden uzun bir ön eke sahip yönetilen etki alanı oluşturamazsınız. Belirttiğiniz etki alanı adındaki önek (dscontoso.com etki alanında dscontoso gibi) 15 veya daha az karakter içermelidir.

-

Ağ adı çakışmaları: Yönetilen etki alanınızın DNS etki alanı adı sanal ağda zaten bulunmamalıdır. Özellikle, ad çakışmasına yol açabilecek aşağıdaki senaryoları denetleyin:

- Azure sanal ağında aynı DNS alan adı ile bir Active Directory etki alanınız zaten varsa.

- Yönetilen etki alanını etkinleştirmeyi planladığınız sanal ağın şirket içi ağınızla vpn bağlantısı varsa. Bu senaryoda, şirket içi ağınızda DNS adının aynı olmadığından emin olun.

- Azure sanal ağında bu ada sahip mevcut bir Azure bulut hizmetiniz varsa.

Yönetilen etki alanı oluşturmak için Microsoft Entra yönetim merkezinin Temel bilgiler penceresindeki alanları tamamlayın:

Önceki noktaları dikkate alarak yönetilen etki alanınız için bir DNS domain adı girin.

Yönetilen etki alanının oluşturulması gereken Azure Bölgesi seçin. Azure Kullanılabilirlik Alanlarını destekleyen bir bölge seçerseniz, ek yedeklilik için Etki Alanı Hizmetleri kaynakları bölgeler arasında dağıtılır.

Bahşiş

Kullanılabilirlik Alanları, bir Azure bölgesi içindeki benzersiz fiziksel konumlardır. Her bölge bağımsız güç, soğutma ve ağ ile donatılmış bir veya daha fazla veri merkezinden oluşur. Dayanıklılığı sağlamak için tüm etkin bölgelerde en az üç ayrı bölge vardır.

Etki Alanı Hizmetleri'nin bölgeler arasında dağıtılması için yapılandırabileceğiniz bir şey yoktur. Azure platformu kaynakların bölge dağıtımını otomatik olarak işler. Daha fazla bilgi edinmek ve bölge kullanılabilirliğini görmek için bkz. Azure'da Kullanılabilirlik Alanları nelerdir?.

SKU performans ve yedekleme sıklığını belirler. İş gereksinimleriniz veya gereksinimleriniz değişirse, yönetilen etki alanı oluşturulduktan sonra SKU'yu değiştirebilirsiniz. Daha fazla bilgi için bkz. Domain Services SKU kavramları.

Bu eğitim için Standart SKU'yu seçin. Temel bilgiler penceresi şu ekran görüntüsüne benzer olmalıdır:

Hızlı bir şekilde yönetilen etki alanı oluşturmak için ek varsayılan yapılandırma seçeneklerini kabul etmek üzere "Gözden geçir + oluştur" seçeneğini belirleyebilirsiniz. Bu oluşturma seçeneğini belirlediğinizde aşağıdaki varsayılanlar yapılandırılır:

- varsayılan olarak ds-vnet adlı ve 10.0.1.0/24IP adres aralığını kullanan bir sanal ağ oluşturur.

- 10.0.1.0/24IP adres aralığını kullanarak ds-subnet adlı bir alt ağ oluşturur.

- Tüm kullanıcılarını Microsoft Entra ID'den yönetilen etki alanına senkronize eder.

Not

Aşağıdaki sorunlardan dolayı sanal ağlar ve alt ağları için genel IP adreslerini kullanmamalısınız:

IP adresinin kıtlığı: IPv4 genel IP adresleri sınırlıdır ve talepleri genellikle kullanılabilir tedarik miktarını aşıyor. Ayrıca, genel uç noktalarla potansiyel olarak çakışan IP'ler de vardır.

Güvenlik riskleri: Sanal ağlar için genel IP'lerin kullanılması, cihazlarınızı doğrudan İnternet'te kullanıma salar ve yetkisiz erişim ve olası saldırı riskini artırır. Uygun güvenlik önlemleri olmadan cihazlarınız çeşitli tehditlere karşı savunmasız hale gelebilir.

Karmaşıklık: Sanal ağı genel IP'lerle yönetmek, dış IP aralıklarıyla ilgilenmeyi ve uygun ağ segmentasyonu ile güvenliği sağlamayı gerektirdiğinden özel IP'leri kullanmaktan daha karmaşık olabilir.

Özel IP adreslerinin kullanılması kesinlikle önerilir. Genel IP kullanıyorsanız, seçtiğiniz genel aralıkta seçilen IP'lerin sahibi/ayrılmış kullanıcısı olduğunuzdan emin olun.

Gözden geçir + oluştur'u seçerek bu varsayılan yapılandırma seçeneklerini kabul edin.

Yönetilen etki alanını dağıtın

Kurulum asistanının Özet sayfasında, yönetilen etki alanınız için yapılandırma ayarlarını gözden geçirin. Değişiklik yapmak için sihirbazın herhangi bir adımına geri dönebilirsiniz. Bu yapılandırma seçeneklerini kullanarak yönetilen etki alanını tutarlı bir şekilde farklı bir Microsoft Entra kiracısına yeniden dağıtmak için Otomasyoniçin şablon indirme seçeneğini de kullanabilirsiniz.

Yönetilen etki alanını oluşturmak için Oluşturöğesini seçin. Yönetilen Etki Alanı Hizmetleri oluşturulduktan sonra DNS adı veya sanal ağ gibi bazı yapılandırma seçeneklerinin değiştirilemeyeceğini belirten bir not görüntülenir. Devam etmek için Tamamöğesini seçin.

Yönetilen etki alanınızı temin etme süreci bir saate kadar sürebilir. Portalda, Etki Alanı Hizmetleri dağıtımınızın ilerleme durumunu gösteren bir bildirim görüntülenir.

Yönetilen etki alanı tam olarak sağlandığında, Genel Bakış sekmesi etki alanı durumunu Çalışıyorolarak gösterir. Sanal ağ ve ağ kaynak grubu gibi kaynaklara bağlantılar için dağıtım ayrıntıları genişletin.

Önemli

Yönetilen etki alanı, Microsoft Entra dizininizle ilişkilendirilir. Sağlama işlemi sırasında, Domain Services, Microsoft Entra dizininde Etki Alanı Denetleyicisi Hizmetleri ve AzureActiveDirectoryDomainControllerServices adlı iki Kurumsal Uygulama oluşturur. Yönetilen etki alanınıza hizmet vermek için bu Kurumsal Uygulamalar gereklidir. Bu uygulamaları silmeyin.

Azure sanal ağı için DNS ayarlarını güncelleştirme

Etki Alanı Hizmetleri başarıyla dağıtıldığında, şimdi sanal ağı diğer bağlı VM'lerin ve uygulamaların yönetilen etki alanını kullanmasına izin verecek şekilde yapılandırın. Bu bağlantıyı sağlamak için, sanal ağınızın DNS sunucusu ayarlarını yönetilen etki alanının dağıtıldığı iki IP adresine işaret eden şekilde güncelleştirin.

Yönetilen etki alanınızın Genel Bakış sekmesi bazıGerekli yapılandırma adımlarını gösterir. İlk yapılandırma adımı, sanal ağınız için DNS sunucusu ayarlarını güncelleştirmektir. DNS ayarları doğru yapılandırıldıktan sonra bu adım artık gösterilmez.

Listelenen adresler, sanal ağda kullanılmak üzere etki alanı denetleyicileridir. Bu örnekte, bu adresler 10.0.1.4 ve 10.0.1.5. Bu IP adreslerini daha sonra Özellikler sekmesinde bulabilirsiniz.

Sanal ağın DNS sunucusu ayarlarını güncelleştirmek için Yapılandır düğmesini seçin. DNS ayarları sanal ağınız için otomatik olarak yapılandırılır.

Bahşiş

Önceki adımlarda mevcut bir sanal ağı seçtiyseniz, ağa bağlı tüm VM'ler yalnızca yeniden başlatma sonrasında yeni DNS ayarlarını alır. Microsoft Entra yönetim merkezini, Microsoft Graph PowerShell'i veya Azure CLI'yı kullanarak VM'leri yeniden başlatabilirsiniz.

Etki Alanı Hizmetleri için kullanıcı hesaplarını etkinleştirme

Yönetilen etki alanındaki kullanıcıların kimliğini doğrulamak için, Etki Alanı Hizmetleri'nin NT LAN Manager (NTLM) ve Kerberos kimlik doğrulaması için uygun bir biçimde parola karmalarına ihtiyacı vardır. Microsoft Entra Id, kiracınız için Etki Alanı Hizmetleri'ni etkinleştirene kadar parola karmalarını NTLM veya Kerberos kimlik doğrulaması için gereken biçimde oluşturmaz veya depolamaz. Güvenlik nedeniyle Microsoft Entra Id, parola kimlik bilgilerini de düz metin biçiminde depolamaz. Bu nedenle Microsoft Entra Id, kullanıcıların mevcut kimlik bilgilerine göre bu NTLM veya Kerberos parola karmalarını otomatik olarak oluşturamaz.

Not

Uygun şekilde yapılandırıldıktan sonra, kullanılabilir parola karmaları yönetilen etki alanında depolanır. Yönetilen etki alanını silerseniz, bu noktada depolanan tüm parola karmaları da silinir.

Microsoft Entra ID'deki eşitlenmiş kimlik bilgileri, daha sonra yönetilen bir etki alanı oluşturduğunuzda yeniden kullanılamaz - parola karmalarını yeniden depolamak için parola karma eşitlemesini yeniden yapılandırmanız gerekir. Daha önce etki alanına katılmış VM'ler veya kullanıcılar hemen kimlik doğrulaması yapamayacak - Microsoft Entra Id'nin parola karmalarını oluşturması ve yeni yönetilen etki alanında depolaması gerekir.

Microsoft Entra Cloud sync, Domain Services ile desteklenmez. Etki alanına katılmış VM'lere erişebilmek için şirket içi kullanıcıların Microsoft Entra Connect eşitlemesi kullanılarak eşitlenmesi gerekir. Bağlanma eşitlemesi Windows Server 2022, Windows Server 2019 veya Windows Server 2016'ya yüklenmelidir. Daha fazla bilgi için Etki Alanı Hizmetleri için parola karması eşitleme işlemi ve Microsoft Entra Connectaçıklamalarına bakınız.

Bu parola karmalarını oluşturma ve depolama adımları, Microsoft Entra Id'de oluşturulan yalnızca bulut kullanıcı hesapları ile Microsoft Entra Connect kullanılarak şirket içi dizininizden eşitlenen kullanıcı hesapları için farklıdır.

Yalnızca bulut kullanıcı hesabı, Microsoft Entra dizininizde Microsoft Entra yönetim merkezi veya PowerShell kullanılarak oluşturulmuş bir hesaptır. Bu kullanıcı hesapları şirket içi dizinden eşitlenmez.

Bu öğreticide, sadece bulut kullanıcı hesabıyla temel olarak çalışalım. Microsoft Entra Connect'i kullanmak için gereken ek adımlar hakkında daha fazla bilgi edinmek için, yönetilen etki alanınıza şirket içi AD'nizden eşitlenen kullanıcı hesaplarının parola karmalarını nasıl eşitleyeceğinizi görmek amacıyla 'a bakın.

Bahşiş

Microsoft Entra dizininiz yalnızca bulut ve eşitlenmiş kullanıcıların birleşimine sahipse her iki adım kümesini de tamamlamanız gerekir.

Yalnızca bulut kullanıcı hesapları için kullanıcıların Etki Alanı Hizmetleri'ni kullanabilmeleri için parolalarını değiştirmeleri gerekir. Bu parola değiştirme işlemi Kerberos ve NTLM kimlik doğrulaması için parola karmalarının oluşturulmasına ve Microsoft Entra Kimliği'nde depolanmasına neden olur. Hesap, parola değiştirilene kadar Microsoft Entra Id'den Domain Services'e eşitlenmez. Kiracıdaki Etki Alanı Hizmetleri'ni kullanması gereken tüm bulut kullanıcılarının parolalarının süresinin dolmasını sağlayın; bu da bir sonraki oturum açmada parola değişikliğini zorlar veya bulut kullanıcılarına parolalarını el ile değiştirmelerini ister. Bu kılavuz için bir kullanıcı parolasını manuel olarak değiştirelim.

Kullanıcının parolasını sıfırlayabilmesi için önce Microsoft Entra kiracısının self servis parola sıfırlamayapılandırılmış olması gerekir.

Yalnızca bulut kullanıcısının parolasını değiştirmek için kullanıcının aşağıdaki adımları tamamlaması gerekir:

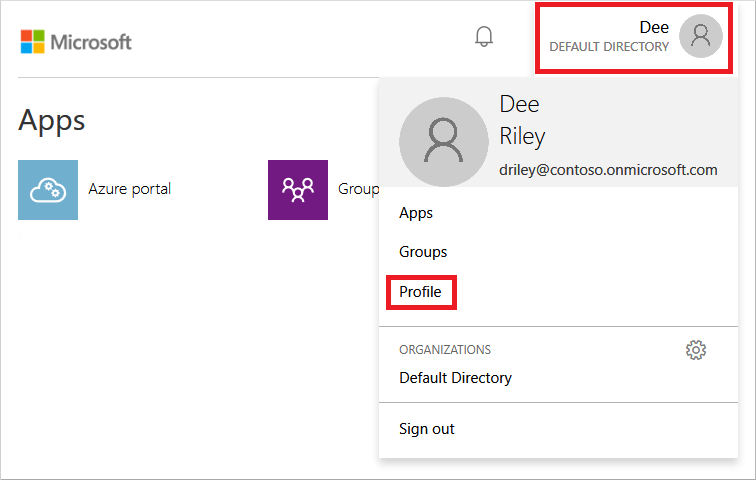

https://myapps.microsoft.comkonumundaki Microsoft Entra ID Erişim Paneli sayfasına gidin.

Sağ üst köşede adınızı seçin ve ardından açılan menüden Profil seçin.

Profil sayfasında Parolayı değiştirseçeneğini seçin.

Parola Değiştirme sayfasında, mevcut (eski) parolanızı girin, ardından yeni bir parola girin ve onaylayın.

Gönderseçin.

Yeni parolanın Etki Alanı Hizmetleri'nde kullanılabilir olması ve yönetilen etki alanına katılmış bilgisayarlarda başarıyla oturum açması için parolanızı değiştirmeniz birkaç dakika sürer.

Sonraki adımlar

Bu öğreticide şunların nasıl yapılacağını öğrendiniz:

- Yönetilen etki alanı için DNS gereksinimlerini anlama

- Yönetilen etki alanı oluşturma

- Etki alanı yönetimine yönetici kullanıcıları ekleme

- Etki Alanı Hizmetleri için kullanıcı hesaplarını etkinleştirme ve parola karmaları oluşturma

VM'leri etki alanına katmadan ve yönetilen etki alanını kullanan uygulamaları dağıtmadan önce, uygulama iş yükleri için bir Azure sanal ağı yapılandırın.