İlke kullanarak yönetilen kimliklerde iş yükü kimlik federasyonunu engelleme

Bu makalede, Azure İlkesi kullanarak kullanıcı tarafından atanan yönetilen kimliklerde federasyon kimlik bilgilerinin oluşturulmasının nasıl engellendiği açıklanır. Federasyon kimliği kimlik bilgilerinin oluşturulmasını engelleyerek, herkesin Microsoft Entra korumalı kaynaklara erişmek için iş yükü kimlik federasyonu kullanmasını engelleyebilirsiniz. Azure İlkesi, Azure kaynaklarınızda belirli iş kurallarını zorunlu kılmaya ve bu kaynakların uyumluluğunu değerlendirmeye yardımcı olur.

İzin verilmeyen kaynak türleri yerleşik ilkesi, kullanıcı tarafından atanan yönetilen kimliklerde federasyon kimlik bilgilerinin oluşturulmasını engellemek için kullanılabilir.

İlke ataması oluşturma

Bahşiş

Bu makaledeki adımlar, başladığınız portala göre biraz değişiklik gösterebilir.

Abonelikte veya kaynak grubunda federasyon kimliği kimlik bilgilerinin oluşturulmasını engelleyen İzin verilmeyen kaynak türleri için bir ilke ataması oluşturmak için:

- Azure Portal oturum açın.

- Azure portalında İlke'ye gidin.

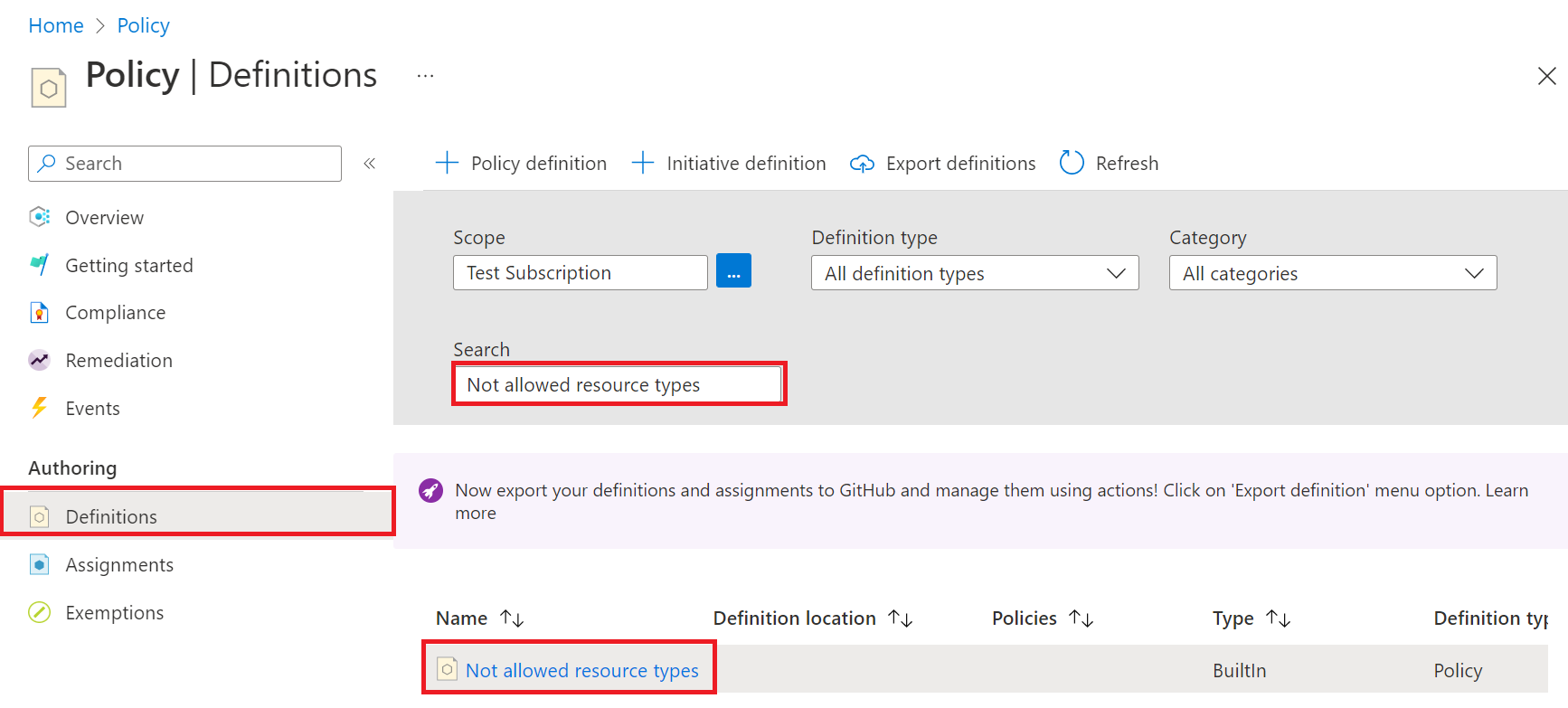

- Tanımlar bölmesine gidin.

- Arama kutusunda "İzin verilmeyen kaynak türleri" için arama yapın ve döndürülen öğeler listesinde İzin verilmeyen kaynak türleri ilkesini seçin.

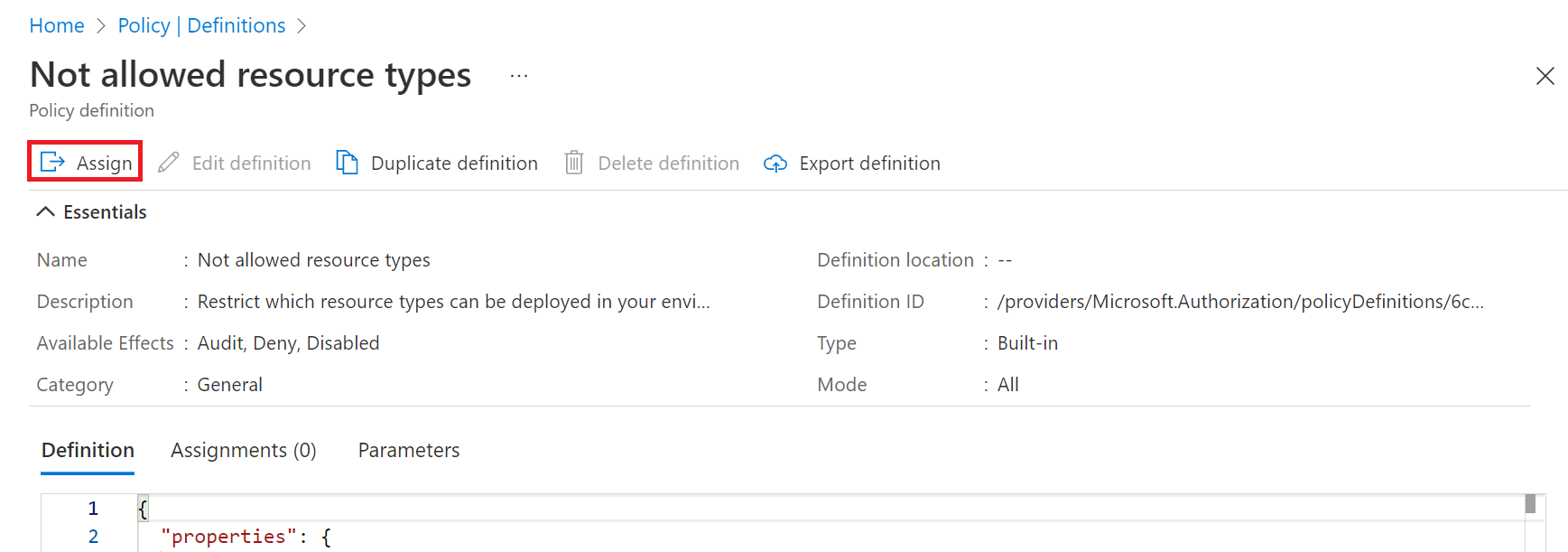

- İlkeyi seçtikten sonra Tanım sekmesini görebilirsiniz.

- Atama oluşturmak için Ata düğmesine tıklayın.

- Temel Bilgiler sekmesinde, Abonelik'i ayarlayarak Kapsam'ı doldurun ve isteğe bağlı olarak Kaynak Grubunu ayarlayın.

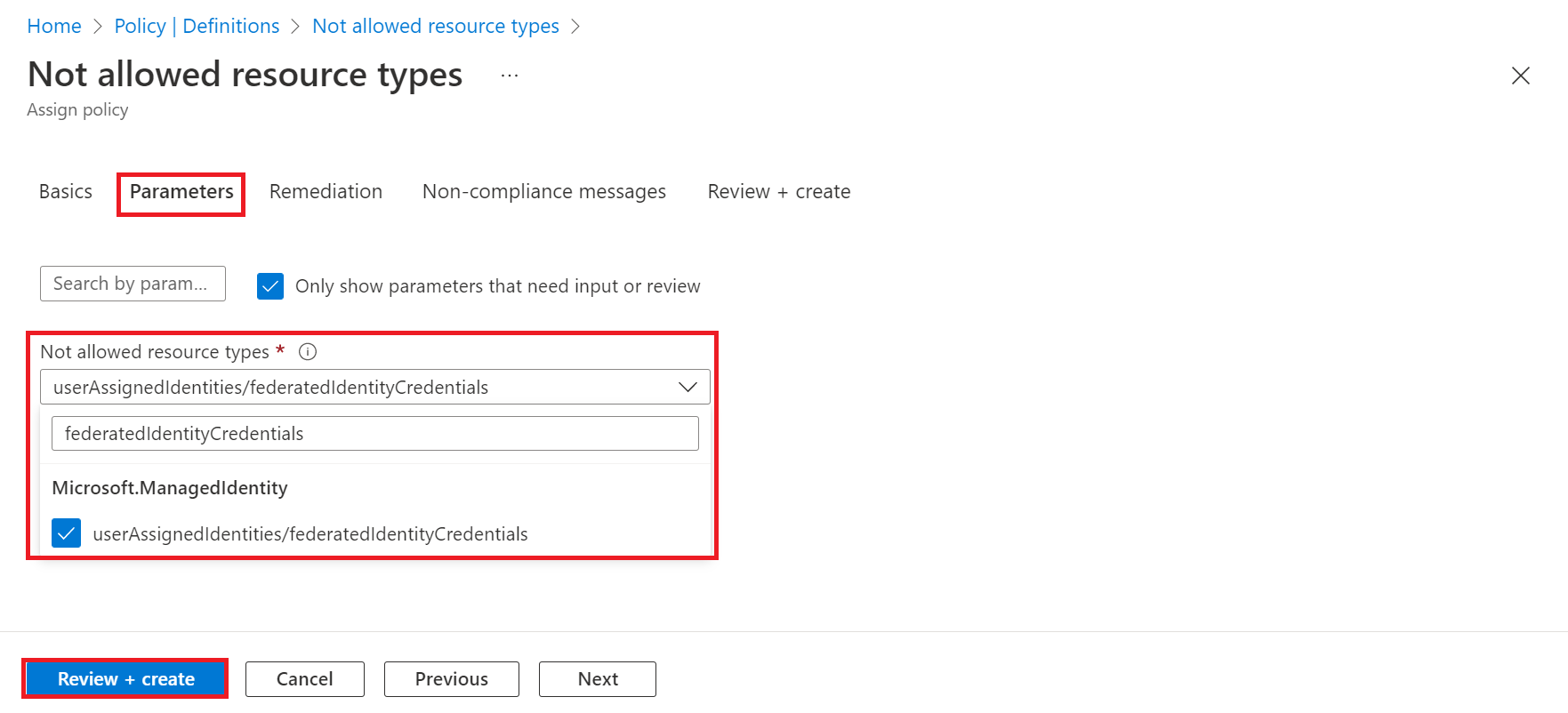

- Parametreler sekmesinde İzin verilmeyen kaynak türleri listesinden userAssignedIdentities/federatedIdentityCredentials öğesini seçin. İncele ve oluştur'u seçin.

- Oluştur'u seçerek Atama'yı uygulayın.

- Atamanızı Tanım'ın yanındaki Ödevler sekmesinde görüntüleyin.

Sonraki adımlar

Microsoft Entra Id'de kullanıcı tarafından atanan yönetilen kimlikte federasyon kimliği kimlik bilgilerini yönetmeyi öğrenin.