Microsoft Entra karma katılımını yapılandırma

Cihazlarınızı Microsoft Entra ID'ye getirmek, bulut ve şirket içi kaynaklarınızda çoklu oturum açma (SSO) aracılığıyla kullanıcı üretkenliğini en üst düzeye çıkarır. Koşullu Erişim ile kaynaklarınıza erişimin güvenliğini aynı anda sağlayabilirsiniz.

Önkoşullar

- Microsoft Entra Connect sürüm 1.1.819.0 veya üzeri.

- Varsayılan cihaz özniteliklerini Microsoft Entra Connect Sync yapılandırmanızdan dışlama. Microsoft Entra Id ile eşitlenen varsayılan cihaz öznitelikleri hakkında daha fazla bilgi edinmek için bkz . Microsoft Entra Connect tarafından eşitlenen öznitelikler.

- Microsoft Entra karma olarak katılmış olmasını istediğiniz cihazların bilgisayar nesneleri belirli kuruluş birimlerine (OU) aitse, Microsoft Entra Connect'te eşitlenecek doğru OU'ları yapılandırın. Microsoft Entra Connect kullanarak bilgisayar nesnelerini eşitleme hakkında daha fazla bilgi edinmek için bkz . Kuruluş birimi tabanlı filtreleme.

- Microsoft Entra kiracınız için Karma Kimlik Yöneticisi kimlik bilgileri.

- şirket içi Active Directory Etki Alanı Hizmetleri ormanlarının her biri için kuruluş yöneticisi kimlik bilgileri.

- (Federasyon etki alanları için) Active Directory Federasyon Hizmetleri (AD FS) yüklü en az Windows Server 2012 R2.

- Kullanıcılar cihazlarını Microsoft Entra Id ile kaydedebilir. Bu ayar hakkında daha fazla bilgi, Cihaz ayarlarını yapılandırma başlığı altında, Cihaz ayarlarını yapılandırma makalesinde bulunabilir.

Ağ bağlantısı gereksinimleri

Microsoft Entra hibrite katılım cihazların kuruluşunuzun ağındaki şu Microsoft kaynaklarına erişim sağlamasını gerektirir:

https://enterpriseregistration.windows.nethttps://login.microsoftonline.comhttps://device.login.microsoftonline.comhttps://autologon.microsoftazuread-sso.com(Sorunsuz SSO kullanıyorsanız veya kullanmayı planlıyorsanız)- Kuruluşunuzun Güvenlik Belirteci Hizmeti (STS) (Federasyon etki alanları için)

Uyarı

Kuruluşunuz, veri kaybı önleme veya Microsoft Entra kiracı kısıtlamaları gibi senaryolar için SSL trafiğini kesen proxy sunucuları kullanıyorsa, trafiğin TLS kesme ve inceleme dışında tutulduğundan https://device.login.microsoftonline.com emin olun. Bu URL'nin dışlanmaması istemci sertifikası kimlik doğrulamasıyla etkileşime neden olabilir, cihaz kaydı ve cihaz tabanlı Koşullu Erişim ile ilgili sorunlara neden olabilir.

Kuruluşunuz giden ara sunucu üzerinden İnternet'e erişim gerektiriyorsa, Windows 10 veya daha yeni bilgisayarları Microsoft Entra Id ile cihaz kaydı için etkinleştirmek üzere Web Proxy Otomatik Bulma'yı (WPAD) kullanabilirsiniz. WPAD'i yapılandırma ve yönetme sorunlarını gidermek için bkz . Otomatik Algılama Sorunlarını Giderme.

WPAD kullanmıyorsanız, Windows 10 1709'la başlayan bir Grup İlkesi Nesnesi (GPO) ile bilgisayarınızda WinHTTP proxy ayarlarını yapılandırabilirsiniz. Daha fazla bilgi için bkz . GPO tarafından dağıtılan WinHTTP Proxy Ayarları.

Not

WinHTTP ayarlarını kullanarak bilgisayarınızda ara sunucu ayarlarını yapılandırdığınızda, yapılandırılan ara sunucuya bağlanabilen bilgisayarlar İnternet'e bağlanamaz.

Kuruluşunuz kimliği doğrulanmış bir giden ara sunucu aracılığıyla İnternet'e erişim gerektiriyorsa, Windows 10 veya daha yeni bilgisayarlarınızın giden proxy'de başarıyla kimlik doğrulaması yapabilmesini sağlayın. Windows 10 veya daha yeni bilgisayarlar cihaz kaydını makine bağlamı kullanarak çalıştırdığından, makine bağlamı kullanarak giden ara sunucu kimlik doğrulamasını yapılandırın. Yapılandırma gereksinimleri için giden bağlantı proxy'si sağlayıcınızı izleyin.

Cihaz Kaydı Bağlantısını Test Et betiğini kullanarak cihazların sistem hesabı altında gerekli Microsoft kaynaklarına erişebildiğini doğrulayın.

Yönetilen etki alanları

Çoğu kuruluşun yönetilen etki alanlarıyla Microsoft Entra karma katılımı dağıtacağını düşünüyoruz. Yönetilen etki alanları, sorunsuz çoklu oturum açma ile parola karması eşitleme (PHS) veya doğrudan kimlik doğrulaması (PTA) kullanır. Yönetilen etki alanı senaryoları için federasyon sunucusunun yapılandırılması gerekmez.

Yönetilen bir etki alanı için Microsoft Entra Connect kullanarak Microsoft Entra karma katılımını yapılandırın:

Microsoft Entra Connect'i açın ve yapılandır'ı seçin.

Ek görevler bölümünde Cihaz seçeneklerini yapılandır'ı ve ardından İleri'yi seçin.

Genel Bakış'ta İleri'yi seçin.

Microsoft Entra Kimliğine Bağlan bölümünde, Microsoft Entra kiracınız için Karma Kimlik Yöneticisi kimlik bilgilerini girin.

Cihaz seçenekleri'nde Microsoft Entra karma katılımını yapılandır'ı ve ardından İleri'yi seçin.

Cihaz işletim sistemleri bölümünde, Active Directory ortamınızdaki cihazların kullandığı işletim sistemlerini seçin ve ardından İleri'yi seçin.

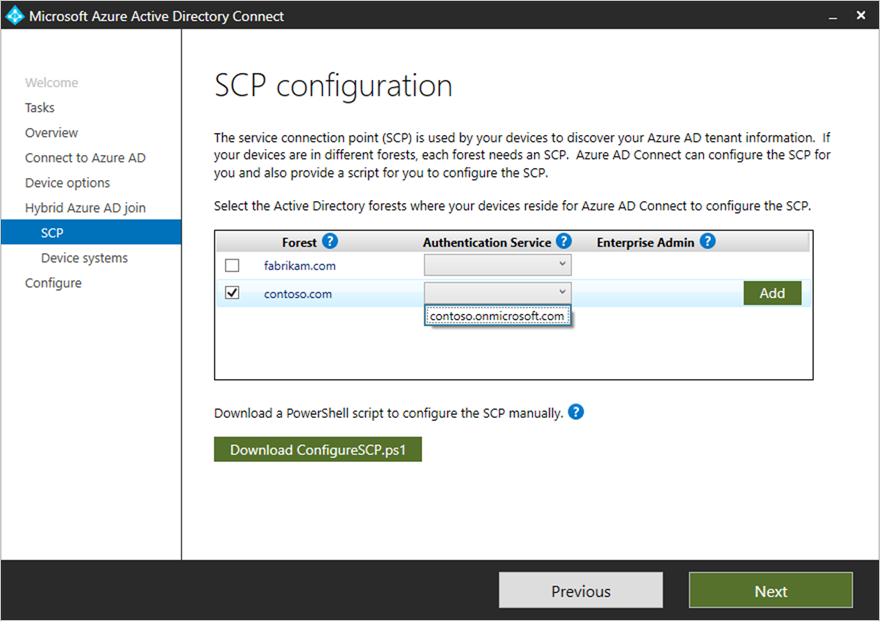

SCP yapılandırmasında, Microsoft Entra Connect'in bir hizmet bağlantı noktası (SCP) yapılandırması istediğiniz her orman için aşağıdaki adımları tamamlayın ve İleri'yi seçin.

- Orman'ı seçin.

- Bir Kimlik Doğrulama Hizmeti seçin.

- Kuruluş yöneticisi kimlik bilgilerini girmek için Ekle'yi seçin.

Yapılandırmaya hazır bölümünde Yapılandır'ı seçin.

Yapılandırma tamamlandı bölümünde Çıkış'ı seçin.

Federasyon etki alanları

Federasyon ortamı, aşağıdaki gereksinimleri destekleyen bir kimlik sağlayıcısına sahip olmalıdır. Active Directory Federasyon Hizmetleri (AD FS) (AD FS) kullanan bir federasyon ortamınız varsa aşağıdaki gereksinimler zaten desteklenir.

- WIAORMULTIAUTHN talebi: Bu talep, Windows alt düzey cihazlar için Microsoft Entra karma katılımı gerçekleştirmek için gereklidir.

- WS-Trust protokolü: Bu protokol, Windows'un geçerli Microsoft Entra karma katılmış cihazlarının kimliğini Microsoft Entra Kimliği ile doğrulamak için gereklidir. AD FS kullanırken aşağıdaki WS-Trust uç noktalarını etkinleştirmeniz gerekir:

/adfs/services/trust/2005/windowstransport/adfs/services/trust/13/windowstransport/adfs/services/trust/2005/usernamemixed/adfs/services/trust/13/usernamemixed/adfs/services/trust/2005/certificatemixed/adfs/services/trust/13/certificatemixed

Uyarı

Hem adfs/services/trust/2005/windowstransport hem de adfs/services/trust/13/windowstransport yalnızca intranet'e yönelik uç noktalar olarak etkinleştirilmelidir ve Web Uygulama Ara Sunucusu aracılığıyla extranet'e yönelik uç noktalar olarak sunulmamalıdır. WS-Trust Windows uç noktalarını devre dışı bırakma hakkında daha fazla bilgi edinmek için bkz . Ara sunucuda WS-Trust Windows uç noktalarını devre dışı bırakma. Hizmet>Uç Noktaları altındaki AD FS yönetim konsolu aracılığıyla hangi uç noktaların etkinleştirildiğini görebilirsiniz.

Federasyon ortamı için Microsoft Entra Connect kullanarak Microsoft Entra karma katılımını yapılandırın:

Microsoft Entra Connect'i açın ve yapılandır'ı seçin.

Ek görevler sayfasında Cihaz seçeneklerini yapılandır'ı ve ardından İleri'yi seçin.

Genel Bakış sayfasında İleri'yi seçin.

Microsoft Entra Kimliğine Bağlan sayfasında, Microsoft Entra kiracınız için Karma Kimlik Yöneticisi'nin kimlik bilgilerini girin ve İleri'yi seçin.

Cihaz seçenekleri sayfasında Microsoft Entra karma katılımını yapılandır'ı ve ardından İleri'yi seçin.

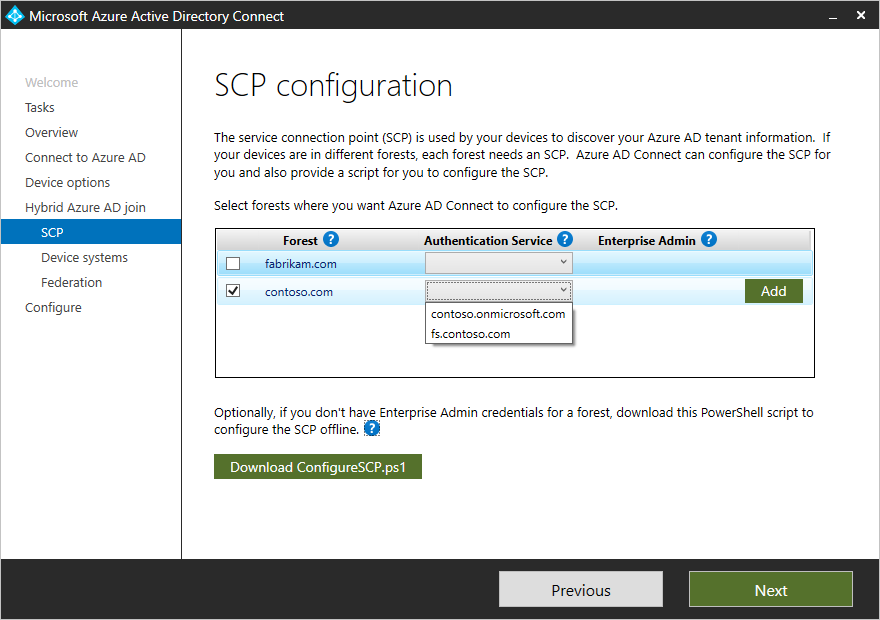

SCP sayfasında aşağıdaki adımları tamamlayın ve İleri'yi seçin:

- Ormanı seçin.

- Kimlik doğrulama hizmetini seçin. Kuruluşunuzda yalnızca Windows 10 veya daha yeni istemciler yoksa ve bilgisayar/cihaz eşitlemeyi yapılandırmadığınız veya kuruluşunuz sorunsuz SSO kullanmıyorsa AD FS sunucusunu seçmeniz gerekir.

- Kuruluş yöneticisi kimlik bilgilerini girmek için Ekle'yi seçin.

Cihaz işletim sistemleri sayfasında, Active Directory ortamınızdaki cihazların kullandığı işletim sistemlerini seçin ve ardından İleri'yi seçin.

Federasyon yapılandırması sayfasında AD FS yöneticinizin kimlik bilgilerini girin ve İleri'yi seçin.

Yapılandırmaya hazır sayfasında Yapılandır'ı seçin.

Yapılandırma tamamlandı sayfasında Çıkış'ı seçin.

Federasyon uyarıları

Windows 10 1803 veya daha yeni bir sürümde AD FS kullanan bir federasyon ortamı için anında Microsoft Entra karma katılımı başarısız olursa Microsoft Entra Connect'i kullanarak Microsoft Entra Id'deki bilgisayar nesnesini eşitler ve Microsoft Entra karma katılımı için cihaz kaydını tamamlarız.

Diğer senaryolar

Kuruluşlar, tam bir dağıtımdan önce Microsoft Entra karma katılımını ortamlarının bir alt kümesinde test edebilir. Hedeflenen dağıtımı tamamlama adımları, Microsoft Entra karma birleştirme hedefli dağıtımı makalesinde bulunabilir. Kuruluşlar, bu pilot gruptaki farklı rollerden ve profillerden bir kullanıcı örneği içermelidir. Hedeflenen dağıtım, tüm kuruluş için etkinleştirmeden önce planınızın giderilmeyebileceği sorunları belirlemenize yardımcı olur.

Bazı kuruluşlar AD FS'yi yapılandırmak için Microsoft Entra Connect'i kullanamayabilir. Talepleri el ile yapılandırma adımları, Microsoft Entra karma katılımını el ile yapılandırma makalesinde bulunabilir.

ABD Kamu bulutu (GCCHigh ve DoD dahil)

Azure Kamu'daki kuruluşlar için Microsoft Entra karma katılımı, cihazların kuruluşunuzun ağı içinden aşağıdaki Microsoft kaynaklarına erişmesini gerektirir:

https://enterpriseregistration.windows.netvehttps://enterpriseregistration.microsoftonline.ushttps://login.microsoftonline.ushttps://device.login.microsoftonline.ushttps://autologon.microsoft.us(Sorunsuz SSO kullanıyorsanız veya kullanmayı planlıyorsanız)

Microsoft Entra karma katılımı sorunlarını giderme

Etki alanına katılmış Windows cihazları için Microsoft Entra karma katılımını tamamlamayla ilgili sorunlarla karşılaşıyorsanız bkz:

- dsregcmd komutunu kullanarak cihaz sorunlarını giderme

- Windows geçerli cihazları için Microsoft Entra karma katılımı sorunlarını giderme

- Windows alt düzey cihazları için Microsoft Entra karma katılımı sorunlarını giderme

- Bekleyen cihaz durumuyla ilgili sorunları giderme

İlgili içerik

Geri Bildirim

Çok yakında: 2024 boyunca, içerik için geri bildirim mekanizması olarak GitHub Sorunları’nı kullanımdan kaldıracak ve yeni bir geri bildirim sistemiyle değiştireceğiz. Daha fazla bilgi için bkz. https://aka.ms/ContentUserFeedback.

Gönderin ve geri bildirimi görüntüleyin