Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

Bu makalede, Microsoft Entra ID için Citrix ADC SAML Bağlayıcısı'nı Microsoft Entra Id ile tümleştirmeyi öğreneceksiniz. Microsoft Entra Id için Citrix ADC SAML Connector'ı Microsoft Entra ID ile tümleştirdiğinizde şunları yapabilirsiniz:

- Microsoft Entra Id'de Microsoft Entra Id için Citrix ADC SAML Bağlayıcısı'na kimlerin erişimi olduğunu denetleyin.

- Kullanıcılarınızın Microsoft Entra id için Citrix ADC SAML Bağlayıcısı'nda Microsoft Entra hesaplarıyla otomatik olarak oturum açmasını sağlayın.

- Hesaplarınızı tek bir merkezi konumda yönetin.

Önkoşullar

Bu makalede özetlenen senaryo, aşağıdaki önkoşullara zaten sahip olduğunuzu varsayar:

- Etkin aboneliği olan bir Microsoft Entra kullanıcı hesabı. Henüz bir hesabınız yoksa, ücretsiz bir hesap oluşturabilirsiniz.

- Aşağıdaki rollerden biri:

- uygulama yöneticisi

- Bulut Uygulaması Yöneticisi

- Uygulama Sahibi.

- Microsoft Entra çoklu oturum açma (SSO) özellikli abonelik için Citrix ADC SAML Bağlayıcısı.

Senaryo açıklaması

Bu makalede Microsoft Entra SSO'larını bir test ortamında yapılandırıp test edebilirsiniz. Makale şu senaryoları içerir:

Microsoft Entra Id için Citrix ADC SAML Bağlayıcısı için SP tarafından başlatılan SSO.

Tam zamanında kullanıcı sağlama için Microsoft Entra ID için Citrix ADC SAML Bağlayıcısı.

Microsoft Entra Id için Citrix ADC SAML Bağlayıcısı için Kerberos tabanlı kimlik doğrulaması.

Microsoft Entra Id için Citrix ADC SAML Bağlayıcısı için üst bilgi tabanlı kimlik doğrulaması.

Galeriden Microsoft Entra Kimliği için Citrix ADC SAML Bağlayıcısı ekleme

Microsoft Entra ID için Citrix ADC SAML Bağlayıcısı'nı Microsoft Entra ID ile tümleştirmek için, önce galeriden yönetilen SaaS uygulamaları listenize Microsoft Entra ID için Citrix ADC SAML Bağlayıcısı ekleyin:

Microsoft Entra yönetim merkezinde en az bir Bulut Uygulaması Yöneticisi olarak oturum açın.

Entra ID>Kurumsal uygulamalar>Yeni uygulama'ya göz atın.

Galeriden ekle bölümünde, arama kutusuna Microsoft Entra Id için Citrix ADC SAML Bağlayıcısı yazın.

Sonuçlarda, Microsoft Entra Id için Citrix ADC SAML Bağlayıcısı'nı seçin ve uygulamayı ekleyin. Uygulama kiracınıza eklenirken birkaç saniye bekleyin.

Alternatif olarak, Kurumsal Uygulama Yapılandırması Sihirbazı'nı da kullanabilirsiniz. Bu sihirbazda, kiracınıza bir uygulama ekleyebilir, uygulamaya kullanıcı/grup ekleyebilir, roller atayabilir ve SSO yapılandırmasında da gezinebilirsiniz. Microsoft 365 sihirbazları hakkında daha fazla bilgi edinin.

Microsoft Entra ID için Citrix ADC SAML Bağlayıcısı için Microsoft Entra SSO'yu yapılandırma ve test edin

B.Simon adlı bir test kullanıcısı kullanarak Microsoft Entra ID için Citrix ADC SAML Bağlayıcısı ile Microsoft Entra SSO'yu yapılandırın ve test edin. SSO'nun çalışması için, Microsoft Entra kimliği için Citrix ADC SAML Bağlayıcısı'nda bir Microsoft Entra kullanıcısı ile ilgili kullanıcı arasında bir bağlantı ilişkisi kurmanız gerekir.

Microsoft Entra Id için Citrix ADC SAML Connector ile Microsoft Entra SSO'yu yapılandırmak ve test etmek için aşağıdaki adımları uygulayın:

Kullanıcılarınızın bu özelliği kullanmasını sağlamak için Microsoft Entra SSO'sını yapılandırın.

B.Simon ile Microsoft Entra SSO test etmek için bir Microsoft Entra test kullanıcısı oluşturun.

B.Simon'un Microsoft Entra SSO kullanmasını sağlamak için Microsoft Entra test kullanıcısını atayın.

Uygulama tarafında SSO ayarlarını yapılandırmak için Microsoft Entra SSO için Citrix ADC SAML Bağlayıcısı'nı yapılandırın.

- Microsoft Entra test kullanıcısı için Citrix ADC SAML Bağlayıcısı oluşturma - Kullanıcının Microsoft Entra gösterimine bağlı Microsoft Entra Kimliği için Citrix ADC SAML Bağlayıcısı'nda B.Simon'ın bir karşılığına sahip olmak için.

Yapılandırmanın çalışıp çalışmadığını doğrulamak için SSO test edin.

Microsoft Entra SSO'sını yapılandırma

Azure portalını kullanarak Microsoft Entra SSO'nun etkinleştirilmesi için şu adımları tamamlayın:

Microsoft Entra yönetim merkezinde en az bir Bulut Uygulaması Yöneticisi olarak oturum açın.

Entra ID>Enterprise uygulamaları>Citrix ADC SAML Connector for Microsoft Entra ID uygulama entegrasyon bölümüne gidin, Yönet altında Tekli oturum açmayı seçin.

Çoklu oturum açma yöntemi seçin bölmesinde SAML'yi seçin.

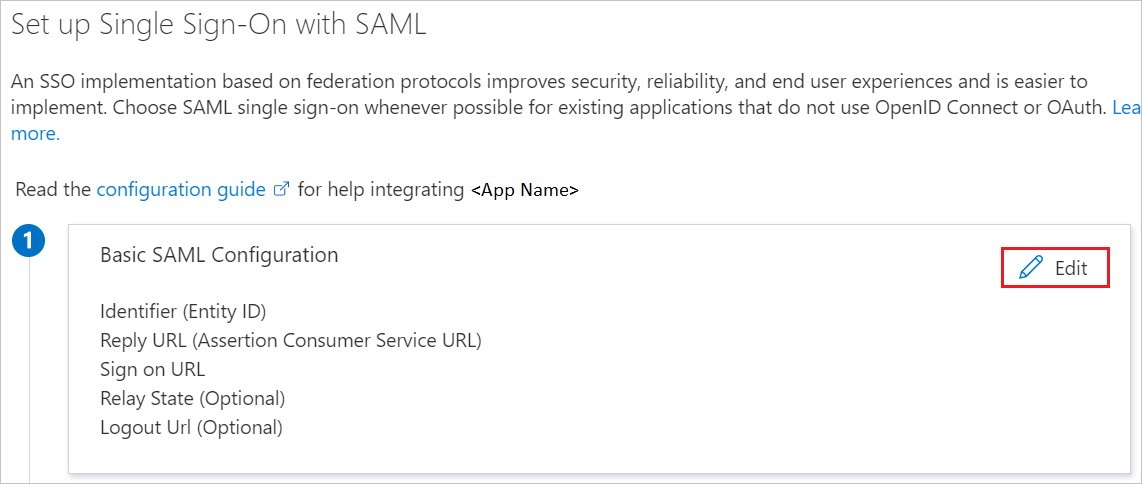

SAML ile Çoklu Oturum Açmayı Ayarla bölmesinde, ayarları düzenlemek için Temel SAML Yapılandırması'nın kalem simgesini seçin.

Temel SAML Yapılandırması bölümünde, uygulamayı IDP tarafından başlatılan modda yapılandırmak için aşağıdaki adımları gerçekleştirin:

Tanımlayıcı metin kutusuna aşağıdaki desene sahip bir URL girin:

https://<YOUR_FQDN>Yanıt URL'si metin kutusuna aşağıdaki desene sahip bir URL girin:

http(s)://<YOUR_FQDN>.of.vserver/cgi/samlauth

Uygulamayı SP ile başlatılan modda yapılandırmak için Ek URL'leri ayarla'yı seçin ve aşağıdaki adımı gerçekleştirin:

-

Oturum açma URL'si metin kutusuna aşağıdaki desene sahip bir URL girin:

https://<YOUR_FQDN>/CitrixAuthService/AuthService.asmx

Not

- Bu bölümde kullanılan URL'ler gerçek değerler değildir. Bu değerleri Tanımlayıcı, Yanıt URL'si ve Oturum Açma URL'si için gerçek değerlerle güncelleştirin. Bu değerleri almak için Microsoft Entra istemci destek ekibi için Citrix ADC SAML Bağlayıcısı'na başvurun. Temel SAML Yapılandırması bölümünde gösterilen desenlere de başvurabilirsiniz.

- SSO'nun ayarlanması için URL'lere genel web sitelerinden erişilebilir olması gerekir. Microsoft Entra Id'nin yapılandırılan URL'de belirteci göndermesini sağlamak için Citrix ADC SAML Connector for Microsoft Entra ID tarafında güvenlik duvarını veya diğer güvenlik ayarlarını etkinleştirmeniz gerekir.

-

Oturum açma URL'si metin kutusuna aşağıdaki desene sahip bir URL girin:

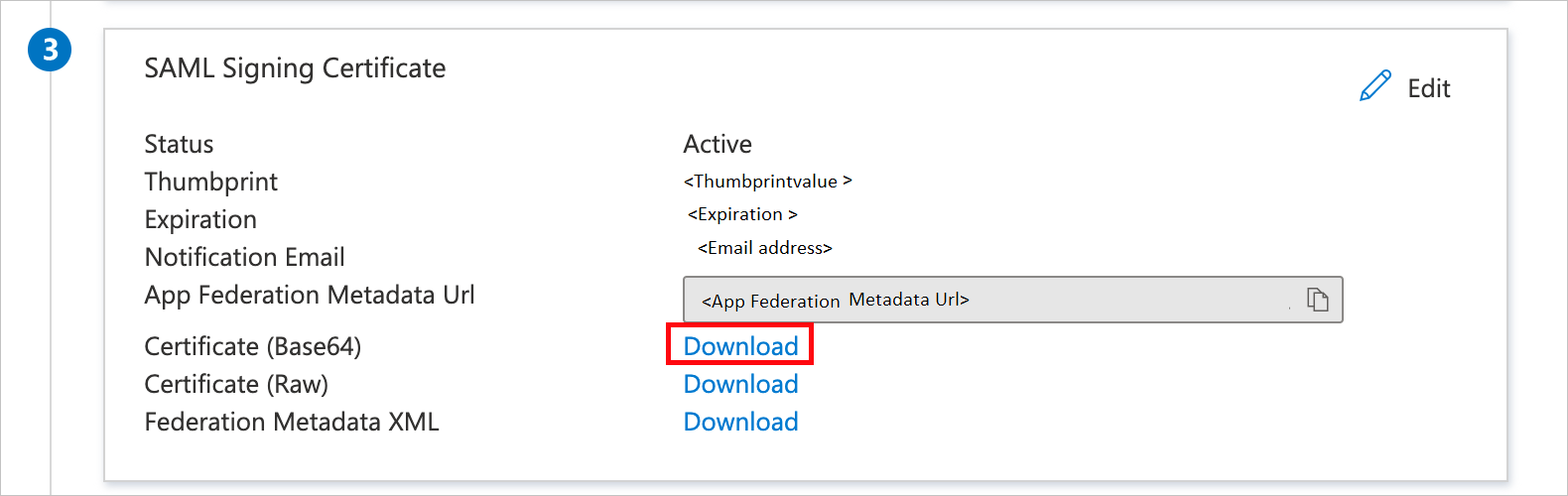

SAML ile Çoklu Oturum Açmayı Ayarla bölmesindeki SAML İmzalama Sertifikası bölümünde, Uygulama Federasyonu Meta Veri Url'si için URL'yi kopyalayın ve Not Defteri'ne kaydedin.

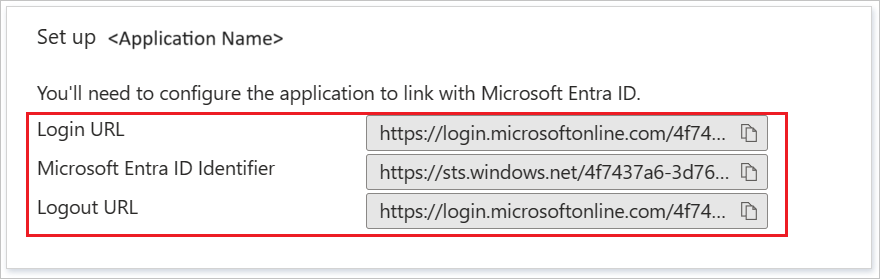

Microsoft Entra Id için Citrix ADC SAML Bağlayıcısını Ayarlama bölümünde, gereksinimlerinize göre ilgili URL'leri kopyalayın.

Microsoft Entra test kullanıcısı oluşturma ve atama

B.Simon adlı bir test kullanıcısı hesabı oluşturmak için kullanıcı hesabı oluşturma ve atama hızlı başlangıcındaki yönergeleri izleyin.

Microsoft Entra SSO için Citrix ADC SAML Bağlayıcısı'nı yapılandırma

Yapılandırmak istediğiniz kimlik doğrulaması türüne yönelik adımlar için bir bağlantı seçin:

Web sunucusunu yayımla

Sanal sunucu oluşturmak için:

Trafik YönetimiYük Dengeleme Hizmetleri'ne>> tıklayın.

Ekle'yi seçin.

Uygulamaları çalıştıran web sunucusu için aşağıdaki değerleri ayarlayın:

- Hizmet Adı

- Sunucu IP'si/ Var Olan Sunucu

- Protokol

- Bağlantı noktası

Yük dengeleyiciyi yapılandırma

Yük dengeleyiciyi yapılandırmak için:

Trafik Yönetimigidin.

Ekle'yi seçin.

Aşağıdaki ekran görüntüsünde açıklandığı gibi aşağıdaki değerleri ayarlayın:

- Ad

- Protokol

- IP Adresi

- Bağlantı noktası

Tamam'ı seçin.

Sanal sunucuyu bağlama

Yük dengeleyiciyi sanal sunucuya bağlamak için:

Hizmetler ve Hizmet Grupları bölmesinde, Yük Dengeleme Yok Sanal Sunucu Hizmeti Bağlama'yı seçin.

Aşağıdaki ekran görüntüsünde gösterildiği gibi ayarları doğrulayın ve kapat'ı seçin.

Sertifikayı bağlama

Bu hizmeti TLS olarak yayımlamak için sunucu sertifikasını bağlayın ve uygulamanızı test edin:

Sertifika altından Sunucu Sertifikası Yok seçin.

Aşağıdaki ekran görüntüsünde gösterildiği gibi ayarları doğrulayın ve kapat'ı seçin.

Microsoft Entra SAML profili için Citrix ADC SAML Bağlayıcısı

Microsoft Entra SAML profili için Citrix ADC SAML Bağlayıcısı'nı yapılandırmak için aşağıdaki bölümleri tamamlayın.

Kimlik doğrulama ilkesi oluşturma

Kimlik doğrulama ilkesi oluşturmak için:

Güvenlik>AAA – Uygulama Trafiği>İlkeleri>Kimlik Doğrulama>Kimlik Doğrulama Politikaları'na gidin.

Ekle'yi seçin.

Kimlik Doğrulama İlkesi Oluştur bölmesinde aşağıdaki değerleri girin veya seçin:

- Ad: Kimlik doğrulama ilkeniz için bir ad girin.

- Eylem: SAML girin ve Ekle'yi seçin.

- İfade: true girin.

Oluştur'u belirleyin.

Kimlik doğrulaması SAML sunucusu oluşturma

Kimlik doğrulaması SAML sunucusu oluşturmak için, Kimlik Doğrulaması SAML Sunucusu Oluştur bölmesine gidin ve aşağıdaki adımları tamamlayın:

Ad alanına, kimlik doğrulaması SAML sunucusu için bir ad girin.

SAML Meta Verilerini Dışarı Aktar altında:

Meta Verileri İçeri Aktar onay kutusunu seçin.

Daha önce kopyaladığınız Azure SAML kullanıcı arabiriminden federasyon meta veri URL'sini girin.

Veren Adı için ilgili URL'yi girin.

Oluştur'u belirleyin.

Kimlik doğrulaması sanal sunucusu oluşturma

Kimlik doğrulaması sanal sunucusu oluşturmak için:

Güvenlik>AAA - Uygulama Trafiğiİlkeleri>Kimlik Doğrulama>Kimlik Doğrulama Sanal Sunucuları'na> gidin.

Ekle'yi seçin ve aşağıdaki adımları tamamlayın:

Ad alanına kimlik doğrulaması sanal sunucusu için bir ad girin.

Adreslenemeyen onay kutusunu seçin.

Protokol için SSL'yi seçin.

Tamam'ı seçin.

Devam'ı seçin.

Kimlik doğrulama sanal sunucusunu Microsoft Entra Id kullanacak şekilde yapılandırma

Kimlik doğrulama sanal sunucusu için iki bölümü değiştirin:

Gelişmiş Kimlik Doğrulama İlkeleri bölmesinde Kimlik Doğrulama İlkesi Yok'u seçin.

İlke Bağlama bölmesinde kimlik doğrulama ilkesini seçin ve ardından Bağla'yı seçin.

Form Tabanlı Sanal Sunucular bölmesinde Yük Dengeleme Sanal Sunucusu Yok'a tıklayın.

Kimlik Doğrulama FQDN için tam etki alanı adını (FQDN) (gerekli) girin.

Microsoft Entra kimlik doğrulaması ile korumak istediğiniz yük dengeleme sanal sunucusunu seçin.

Bağla'yı seçin.

Not

Kimlik Doğrulaması Sanal Sunucu Yapılandırması bölmesinde Bitti'yi seçtiğinizden emin olun.

Değişikliklerinizi doğrulamak için tarayıcıda uygulama URL'sine gidin. Daha önce göreceğiniz kimliği doğrulanmamış erişim yerine kiracı oturum açma sayfanızı görmeniz gerekir.

Kerberos tabanlı kimlik doğrulaması için Microsoft Entra SSO için Citrix ADC SAML Bağlayıcısı'nı yapılandırma

Microsoft Entra Id için Citrix ADC SAML Bağlayıcısı için Kerberos temsilci hesabı oluşturma

Bir kullanıcı hesabı oluşturun (bu örnekte AppDelegation kullanıyoruz).

Bu hesap için bir HOST SPN ayarlayın.

Örnek:

setspn -S HOST/AppDelegation.IDENTT.WORK identt\appdelegationBu örnekte:

-

IDENTT.WORKFQDN etki alanıdır. -

identtetki alanı NetBIOS adıdır. -

appdelegationtemsilci kullanıcı hesabı adıdır.

-

Aşağıdaki ekran görüntüsünde gösterildiği gibi web sunucusu için temsilci seçmeyi yapılandırın:

Not

Ekran görüntüsü örneğinde, Windows Tümleşik Kimlik Doğrulaması (WIA) sitesini çalıştıran iç web sunucusu adı CWEB2'dir.

Microsoft Entra AAA KCD için Citrix ADC SAML Bağlayıcısı (Kerberos temsilci hesapları)

Microsoft Entra AAA KCD hesabı için Citrix ADC SAML Bağlayıcısı'nı yapılandırmak için:

Citrix Gateway>AAA KCD (Kerberos Kısıtlanmış Temsilci) Hesapları'na gidin.

Ekle'yi seçin ve ardından aşağıdaki değerleri girin veya seçin:

Ad: KCD hesabı için bir ad girin.

Bölge: Etki alanını ve uzantıyı büyük harfle girin.

Hizmet SPN:

http/<host/fqdn>@<DOMAIN.COM>.Not

@DOMAIN.COMgereklidir ve büyük harf olmalıdır. Örnek:http/cweb2@IDENTT.WORK.Temsilci Kullanıcı: Temsilci kullanıcı adını girin.

Temsilci Kullanıcı Parolası onay kutusunu seçin ve bir parola girip onaylayın.

Tamam'ı seçin.

Citrix trafik ilkesi ve trafik profili

Citrix trafik ilkesini ve trafik profilini yapılandırmak için:

Güvenlik>AAA - Uygulama Trafiği>İlkeler>Trafik İlkeleri, Profiller ve Form SSO Profilleri'ne gidin.

Trafik Profilleri'ne tıklayın.

Ekle'yi seçin.

Trafik profilini yapılandırmak için aşağıdaki değerleri girin veya seçin.

İsim: Trafik profili için bir isim girin.

Tekli Oturum Açma: Açık olarak seçin.

KCD Hesabı: Önceki bölümde oluşturduğunuz KCD hesabını seçin.

Tamam'ı seçin.

Trafik İlkesi'ni seçin.

Ekle'yi seçin.

Trafik ilkesini yapılandırmak için aşağıdaki değerleri girin veya seçin:

Ad: Trafik ilkesi için bir ad girin.

Profil: Önceki bölümde oluşturduğunuz trafik profilini seçin.

İfade: true girin.

Tamam'ı seçin.

Citrix'te bir trafik ilkesini sanal sunucuya bağlama

GUI kullanarak bir trafik ilkesini sanal sunucuya bağlamak için:

Trafik Yönetimigidin.

Sanal sunucular listesinde, yeniden yazma ilkesini bağlamak istediğiniz sanal sunucuyu seçin ve ardından Aç'ı seçin.

Yük Dengeleme Sanal Sunucusu bölmesinde, Gelişmiş Ayarlar altında, İlkeler'i seçin. NetScaler örneğiniz için yapılandırılan tüm ilkeler listede görünür.

Bu sanal sunucuya bağlamak istediğiniz ilkenin adının yanındaki onay kutusunu seçin.

Tür Seç iletişim kutusunda:

İlkeyi Seç için Trafik'i seçin.

Tür Seç için İstek'i seçin.

Politika bağlandığında Bitti'yi seçin.

WIA web sitesini kullanarak bağlamayı test edin.

Microsoft Entra test kullanıcısı için Citrix ADC SAML Bağlayıcısı oluşturma

Bu bölümde, Microsoft Entra Id için Citrix ADC SAML Bağlayıcısı'nda B.Simon adlı bir kullanıcı oluşturulur. Microsoft Entra ID için Citrix ADC SAML Bağlayıcısı, varsayılan olarak etkin olan tam zamanında kullanıcı sağlamayı destekler. Bu bölümde yapmanız gereken bir işlem yoktur. Microsoft Entra Id için Citrix ADC SAML Bağlayıcısı'nda bir kullanıcı zaten yoksa, kimlik doğrulaması sonrasında yeni bir kullanıcı oluşturulur.

Not

El ile kullanıcı oluşturmanız gerekiyorsa, Microsoft Entra istemci destek ekibi için Citrix ADC SAML Bağlayıcısı'na başvurun.

SSO'ları test edin

Bu bölümde, Microsoft Entra çoklu oturum açma yapılandırmanızı aşağıdaki seçeneklerle test edin.

Bu uygulamayı test et'i seçin, bu seçenek oturum açma akışını başlatabileceğiniz Microsoft Entra Oturum Açma URL'si için Citrix ADC SAML Bağlayıcısı'na yönlendirilir.

Doğrudan Microsoft Entra Oturum Açma URL'si için Citrix ADC SAML Bağlayıcısı'na gidin ve oturum açma akışını buradan başlatın.

Microsoft Uygulamalarım kullanabilirsiniz. Uygulamalarım'da Microsoft Entra Id için Citrix ADC SAML Bağlayıcısı kutucuğunu seçtiğinizde, bu seçenek Microsoft Entra Oturum Açma URL'si için Citrix ADC SAML Bağlayıcısı'na yönlendirilir. Uygulamalarım hakkında daha fazla bilgi için Uygulamalarım'a Giriş kısmına bakın.

İlgili içerik

Microsoft Entra ID için Citrix ADC SAML Bağlayıcısı'nı yapılandırdıktan sonra, kuruluşunuzun hassas verilerine yönelik gerçek zamanlı sızıntı ve sızmayı önleyen oturum denetimini uygulayabilirsiniz. Oturum denetimi, Koşullu Erişim'den genişletilmiştir. Bulut için Microsoft Defender Uygulamaları ile oturum denetimini zorunlu kılmayı öğrenin.