Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

Karşılıklı kimlik doğrulaması veya istemci kimlik doğrulaması, Application Gateway'in istemci gönderme isteklerinin kimliğini doğrulamasını sağlar. Genellikle Application Gateway'de yalnızca istemci kimlik doğrulaması yapar. Karşılıklı kimlik doğrulaması hem istemcinin hem de Application Gateway'in birbirinin kimliğini doğrulamasını sağlar.

Not olarak belirtin

TLS 1.2 gelecekte zorunlu kılınacağından karşılıklı kimlik doğrulaması ile TLS 1.2 kullanmanızı öneririz.

Karşılıklı kimlik doğrulaması

Application Gateway, sertifika tabanlı karşılıklı kimlik doğrulamayı destekler. Güvenilen istemci CA sertifikalarını Application Gateway'e yükleyebilirsiniz ve ağ geçidi istek gönderen istemcilerin kimliğini doğrulamak için bu sertifikaları kullanır. IoT kullanım durumlarının artması ve sektörler arasında artan güvenlik gereksinimleriyle karşılıklı kimlik doğrulaması, Application Gateway'inizle hangi istemcilerin iletişim kurabileceğini yönetmeniz ve denetlemeniz için bir yol sağlar.

Application Gateway, istemci sertifikalarını doğrulamak için aşağıdaki iki seçeneği sağlar:

Karşılıklı TLS geçiş modu

Karşılıklı TLS (mTLS) geçiş modunda, Application Gateway TLS el sıkışması sırasında bir istemci sertifikası ister, ancak sertifika eksik veya geçersizse bağlantıyı sonlandırmaz. Arka uç bağlantısı, sertifikanın varlığından veya geçerliliğinden bağımsız olarak devam eder. Bir sertifika sağlanırsa Application Gateway, uygulamanın gerektirdiği durumlarda sertifikayı arka uçtan iletebilir. Arka uç hizmeti, istemci sertifikasını doğrulamakla sorumludur.

mTLS geçiş modunun avantajları

mTLS geçiş modu aşağıdaki avantajları sağlar:

- Basitleştirilmiş ağ geçidi yapılandırması: Ağ geçidi düzeyinde CA sertifikası yüklemesi gerekmez.

- Esnek kimlik doğrulaması: Bazı istemcilerin sertifikaları, bazılarının ise belirteç tabanlı kimlik doğrulamayı kullandığı karma trafik senaryolarını destekler.

- Arka uç politika uygulaması: Arka uç uygulamanızın özel sertifika doğrulama mantığını ve politikalarını uygulamasına izin verir.

- Azaltılmış ağ geçidi yükü: Sertifika doğrulamasını arka uçtan boşaltarak ağ geçidinde işlemeyi azaltır.

- Aşamalı geçiş desteği: Mevcut trafik desenlerini kesintiye uğratmadan mTLS'nin aşamalı dağıtımını etkinleştirir.

İstemci sertifikalarını arka uça iletmek için sunucu değişkenlerini yapılandırın. Daha fazla bilgi için bkz . Sunucu değişkenleri.

mTLS geçiş modunu yapılandırma

Azure portalını veya ARM şablonlarını kullanarak mTLS geçiş modunu yapılandırabilirsiniz.

- Portal

- ARM şablonu

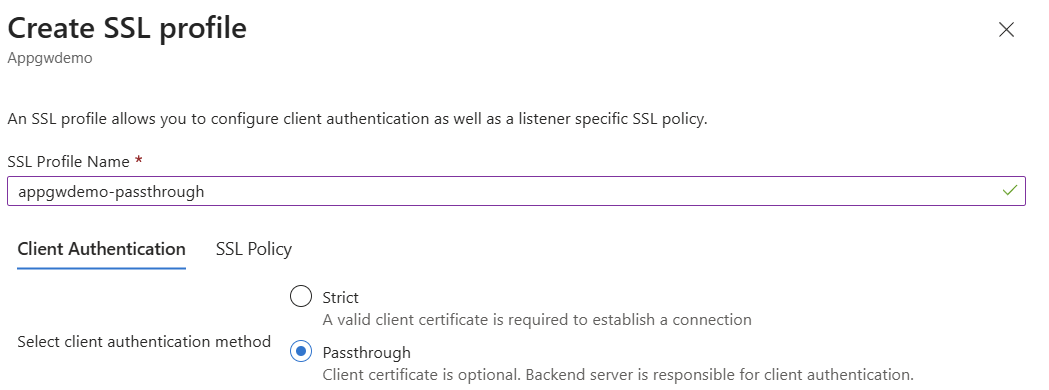

Azure portalında mTLS geçiş modunu yapılandırmak için:

Application Gateway kaynağınıza gidin.

Ayarlar'ın altında SSL profilleri'ne tıklayın.

Yeni bir SSL profili oluşturmak için + Ekle'yi seçin.

SSL profiliniz için bir ad girin.

İstemci Kimlik Doğrulaması sekmesinde Geçiş'i seçin.

Geçiş modunda istemci sertifikası isteğe bağlıdır. Arka uç sunucusu istemci kimlik doğrulamasından sorumludur.

SSL İlkesi ayarlarını gerektiği gibi yapılandırın.

SSL profilini oluşturmak için Ekle'yi seçin.

SSL profilini HTTPS dinleyicinizle ilişkilendirin.

Not olarak belirtin

Geçiş yapılandırması için PowerShell ve CLI desteği şu anda kullanılamıyor.

Karşılıklı TLS katı modu

Karşılıklı TLS katı modunda Application Gateway, geçerli bir istemci sertifikası gerektirerek TLS el sıkışması sırasında istemci sertifikası kimlik doğrulamasını zorlar. Katı modu etkinleştirmek için, SSL profilinin bir parçası olarak kök CA ve isteğe bağlı olarak ara CA'lar içeren güvenilir bir istemci CA sertifikası yükleyin. Karşılıklı kimlik doğrulamasını zorunlu kılmak için bu SSL profilini bir dinleyiciyle ilişkilendirin.

Karşılıklı TLS katı modunu yapılandırma

Karşılıklı kimlik doğrulama katı modunu yapılandırmak için, SSL profilindeki istemci kimlik doğrulama kısmı için güvenilen bir istemci CA sertifikasını yükleyin. Ardından yapılandırmayı tamamlamak için SSL profilini bir dinleyiciyle ilişkilendirin. Yüklediğiniz istemci sertifikası her zaman bir kök CA sertifikası içermelidir. Sertifika zincirini karşıya yükleyebilirsiniz, ancak zincirin herhangi bir ara CA sertifikasına ek olarak bir kök CA sertifikası içermesi gerekir. Karşıya yüklenen her dosyanın boyutu üst sınırı 25 KB veya daha az olmalıdır.

Örneğin, istemci sertifikanız bir kök CA sertifikası, birden çok ara CA sertifikası ve yaprak sertifika içeriyorsa, kök CA sertifikasını ve tüm ara CA sertifikalarını tek bir dosyada Application Gateway'e yükleyin. Güvenilen istemci CA sertifikasını ayıklama hakkında daha fazla bilgi için bkz. Güvenilen istemci CA sertifikalarını ayıklama.

Kök CA ve ara CA sertifikalarına sahip bir sertifika zinciri yüklüyorsanız, sertifika zincirini PEM veya CER dosyası olarak ağ geçidine yükleyin.

Önemli

Karşılıklı kimlik doğrulaması kullandığınızda güvenilen istemci CA sertifika zincirinin tamamını Application Gateway'e yükleyin.

Her SSL profili en fazla 100 güvenilen istemci CA sertifika zincirini destekleyebilir. Tek bir Application Gateway, toplam 200 güvenilen istemci CA sertifika zincirini destekleyebilir.

Not olarak belirtin

- Karşılıklı kimlik doğrulaması yalnızca Standard_v2 ve WAF_v2 SKU'larda kullanılabilir.

- TLS protokolü dinleyicileri için karşılıklı kimlik doğrulaması yapılandırması şu anda REST API, PowerShell ve CLI aracılığıyla kullanılabilir.

Karşılıklı TLS katı mod kimlik doğrulaması için desteklenen sertifikalar

Application Gateway hem genel hem de özel olarak oluşturulmuş sertifika yetkililerinden verilen sertifikaları destekler.

- İyi bilinen sertifika yetkililerinden verilen CA sertifikaları: Ara ve kök sertifikalar genellikle güvenilen sertifika depolarında bulunur ve cihazda çok az veya hiç yapılandırma olmadan güvenilen bağlantıları etkinleştirir.

- Kuruluş tarafından oluşturulan sertifika yetkililerinden verilen CA sertifikaları: Bu sertifikalar genellikle kuruluşunuz aracılığıyla özel olarak verilir ve diğer varlıklar tarafından güvenilir değildir. İstemcilerin zincir güveni oluşturması için ara ve kök sertifikaları güvenilen sertifika depolarına aktar.

Not olarak belirtin

İyi kurulmuş sertifika yetkililerinden istemci sertifikaları verirseniz, kuruluşunuz için bir ara sertifikanın sağlanabilir olup olmadığını görmek için sertifika yetkilisiyle çalışmayı göz önünde bulundurun. Bu yaklaşım istemeden kuruluşlar arası istemci sertifikası kimlik doğrulamasını engeller.

Karşılıklı TLS katı modu için istemci kimlik doğrulamasının doğrulanması

İstemci sertifikası DN'sini doğrula

İstemci sertifikasının doğrudan düzenleyicisini doğrulayabilir ve yalnızca Application Gateway'in bu düzenleyiciye güvenmesine izin verebilirsiniz. Bu seçenek varsayılan olarak kapalıdır, ancak portal, PowerShell veya Azure CLI aracılığıyla etkinleştirebilirsiniz.

Application Gateway'i etkinleştirerek istemci sertifikasının doğrudan verenini doğrularsanız, aşağıdaki senaryolar, istemci sertifikası veren DN'nin karşıya yüklenen sertifikalardan nasıl ayıklandığını açıklamaktadır.

-

Senaryo 1: Sertifika zinciri kök sertifika, ara sertifika ve yaprak sertifika içerir.

- Ara sertifikanın konu adı, istemci sertifikası veren DN olarak ayıklanır.

-

Senaryo 2: Sertifika zinciri kök sertifika, ara1 sertifika, ara2 sertifika ve yaprak sertifika içerir.

- Intermediate2 sertifikasının ilgi adı, istemci sertifikası veren DN olarak ayıklanır.

-

Senaryo 3: Sertifika zinciri kök sertifikayı ve yaprak sertifikayı içerir.

- Kök sertifikasının konu adı, istemci sertifikasının veren DN olarak ayıklanır.

-

Senaryo 4: Aynı dosyada aynı uzunlukta birden çok sertifika zinciri. Zincir 1 kök sertifikayı, ara1 sertifikayı ve yaprak sertifikayı içerir. Zincir 2 kök sertifikası, ara sertifikası 2 ve yaprak sertifikası içerir.

- Ara1 sertifikasının konu adı, istemci sertifikası veren DN olarak ayıklanır.

-

Senaryo 5: Aynı dosyada farklı uzunluklarda birden çok sertifika zinciri. Zincir 1, ana sertifikayı, ara sertifika1'i ve uç sertifikayı içerir. Zincir 2, kök sertifikası, ara 2 sertifikası, ara 3 sertifikası ve yaprak sertifikası içerir.

- Ara3 sertifikasının konu adı, istemci sertifikası veren DN olarak ayıklanır.

Önemli

Dosya başına yalnızca bir sertifika zincirini karşıya yüklemenizi öneririz. bu öneri özellikle istemci sertifikası DN'sini doğrulama seçeneğini etkinleştirirseniz önemlidir. Bir dosyaya birden çok sertifika zincirinin yüklenmesi, dört veya beş numaralı senaryoyla sonuçlanır ve bu durum daha sonra sunulan istemci sertifikası Application Gateway'in zincirlerden ayıkladığı istemci sertifika veren DN ile eşleşmediğinde sorunlara neden olabilir.

Güvenilen istemci CA sertifika zincirlerini ayıklama hakkında daha fazla bilgi için bkz. Güvenilen istemci CA sertifika zincirlerini ayıklama.

Sunucu değişkenleri

Karşılıklı TLS kimlik doğrulamasıyla, istemci sertifikası hakkındaki bilgileri Application Gateway'in arkasındaki arka uç sunucularına geçirmek için ek sunucu değişkenleri kullanabilirsiniz. Hangi sunucu değişkenlerinin kullanılabilir olduğu ve bunların nasıl kullanılacağı hakkında daha fazla bilgi için bkz . Sunucu değişkenleri.

Sertifika iptali

İstemci karşılıklı TLS kimlik doğrulamasıyla yapılandırılmış bir Application Gateway bağlantısı başlattığında, sertifika zinciri ve verenin ayırt edici adı doğrulanabilir. Ayrıca, istemci sertifikasının iptal durumu OCSP (Çevrimiçi Sertifika Durum Protokolü) ile denetlenebilir. Doğrulama sırasında istemci tarafından sunulan sertifika, Yetkili Bilgi Erişimi (AIA) uzantısında tanımlanan OCSP yanıtlayıcısı aracılığıyla aranmaktadır. İstemci sertifikası iptal edildiyse, Application Gateway http 400 durum kodu ve nedeni ile istemciye yanıt verir. Sertifika geçerliyse, istek Application Gateway tarafından işlenip tanımlanan arka uç havuzuna iletilmeye devam eder.

REST API, ARM şablonu, Bicep, CLI veya PowerShell aracılığıyla istemci sertifikası iptalini etkinleştirebilirsiniz.

Azure PowerShell kullanarak mevcut bir Application Gateway'de istemci iptal denetimini yapılandırmak için aşağıdaki komutları kullanın:

# Get Application Gateway configuration

$AppGw = Get-AzApplicationGateway -Name "ApplicationGateway01" -ResourceGroupName "ResourceGroup01"

# Create new SSL Profile

$profile = Get-AzApplicationGatewaySslProfile -Name "SslProfile01" -ApplicationGateway $AppGw

# Verify Client Cert Issuer DN and enable Client Revocation Check

Set-AzApplicationGatewayClientAuthConfiguration -SslProfile $profile -VerifyClientCertIssuerDN -VerifyClientRevocation OCSP

# Update Application Gateway

Set-AzApplicationGateway -ApplicationGateway $AppGw

Application Gateway'de istemci kimlik doğrulaması yapılandırmasına yönelik tüm Azure PowerShell başvurularının listesi için aşağıdaki makalelere bakın:

OCSP iptal durumunun istemci isteği için değerlendirildiğini doğrulamak için erişim günlükleri , OCSP yanıtının durumunu gösteren adlı sslClientVerify bir özellik içerir.

OCSP yanıtlayıcısının yüksek oranda kullanılabilir olması ve Application Gateway ile yanıtlayıcı arasında ağ bağlantısının mümkün olması kritik önem taşır. Application Gateway tanımlı yanıtlayıcının tam etki alanı adını (FQDN) çözümleyemiyorsa veya yanıtlayana veya yanıtlayandan ağ bağlantısı engellenmişse, sertifika iptal durumu başarısız olur ve Application Gateway istekte bulunan istemciye 400 HTTP yanıtı döndürür.

Not olarak belirtin

OCSP denetimleri, önceki bir OCSP yanıtı tarafından tanımlanan zamana göre nextUpdate yerel önbellek aracılığıyla doğrulanır. OCSP önbelleği önceki bir istekten doldurulmadıysa, ilk yanıt başarısız olabilir. İstemci yeniden denendikten sonra yanıt önbellekte bulunmalıdır ve istek beklendiği gibi işlenir.

Notlar

- CRL aracılığıyla iptal denetimi desteklenmez.

- İstemci iptal denetimi API sürüm 2022-05-01'de kullanıma sunulmuştur.

İlgili içerik

Karşılıklı kimlik doğrulaması hakkında bilgi edindikten sonra, karşılıklı kimlik doğrulaması kullanan bir Application Gateway oluşturmak için PowerShell'de Application Gateway'i karşılıklı kimlik doğrulaması ile yapılandırma bölümüne gidin.