Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

Şunlar için geçerlidir:Azure SQL Managed Instance

Bu makale, Azure SQL Managed Instance'ta SQL Server Denetimi ile denetimi nasıl yapılandıracağınızı öğretir. Denetim, veritabanı olaylarını izler ve bunları Azure depolama hesabınızdaki bir denetim günlüğüne yazar.

Örneğiniz için denetimi Azure Storage olarak ayarlama

Aşağıdaki bölümde SQL yönetilen örneğinizde denetimin yapılandırması açıklanmaktadır.

Azure portalına gidin.

Denetim günlüklerinin depolandığı Azure Storage container oluşturun.

Denetim günlüklerinizi depolamak istediğiniz Azure depolama hesabına gidin.

- Bölgeler arası okuma/yazma işlemlerine engel olmak için SQL yönetilen örneğiyle aynı bölgede bir depolama hesabı kullanın.

- Depolama hesabınız bir Sanal Ağ veya Güvenlik Duvarı'nın arkasındaysa, bkz. Sanal ağ üzerinden erişimi ver.

- Bekletme süresini 0 'dan (sınırsız saklama) başka bir değere değiştirirseniz, bekletme yalnızca bekletme değeri değiştirildikten sonra yazılan günlüklere uygulanır. Bekletmenin sınırsız olarak ayarlandığı süre boyunca yazılan günlükler, bekletme etkinleştirildikten sonra bile korunur.

Depolama hesabında Genel Bakış'a gidin ve Bloblar'ı seçin.

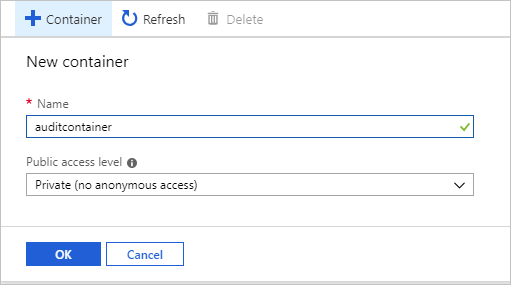

Üstteki menüde + Kapsayıcı'yı seçerek yeni bir kapsayıcı oluşturun.

Kapsayıcı Adı sağlayın, Genel erişim düzeyini Özel olarak ayarlayın ve ardından Tamam'ı seçin.

Önemli

Sunucu veya veritabanı düzeyinde denetim olayları için değişmez bir günlük deposu yapılandırmak isteyen müşteriler, Azure Storage tarafından sağlanan yönergeleri izlemelidir. (Sabit blob depolamayı yapılandırırken Ek eklemelere izin ver'i seçtiğinizden emin olun.)

Denetim günlükleri için kapsayıcıyı oluşturduktan sonra, denetim günlükleri için hedef olarak yapılandırmanın iki yolu vardır: S-SQL veya SQL Server Management Studio (SSMS) kullanıcı arabirimini kullanmak:

T-SQL kullanarak denetim günlükleri için blob depolamayı yapılandırma:

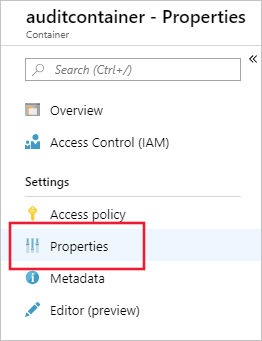

Kapsayıcılar listesinde yeni oluşturulan kapsayıcıyı ve ardından Kapsayıcı özellikleri'ni seçin.

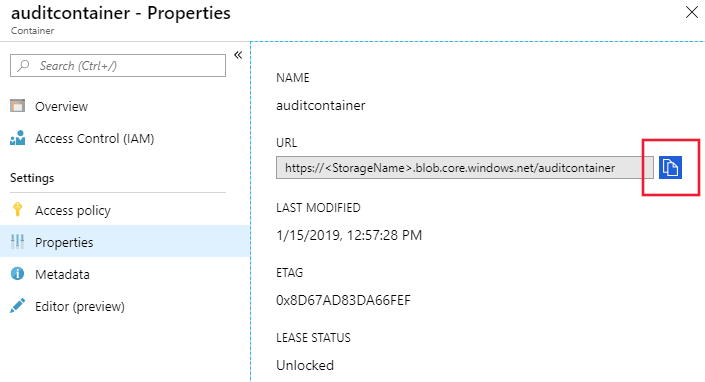

Kopyala simgesini seçerek kapsayıcı URL'sini kopyalayın ve gelecekte kullanmak üzere URL'yi (örneğin, Not Defteri'nde) kaydedin. Kapsayıcı URL'si biçimi

https://<StorageName>.blob.core.windows.net/<ContainerName>

Depolama hesabına SQL yönetilen örneği denetim erişimi hakları vermek için bir Azure Storage SAS belirteci oluşturun:

Önceki adımda kapsayıcıyı oluşturduğunuz Azure depolama hesabına gidin.

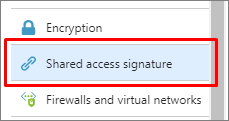

Depolama Ayarları menüsünde Paylaşılan erişim imzası'nı seçin.

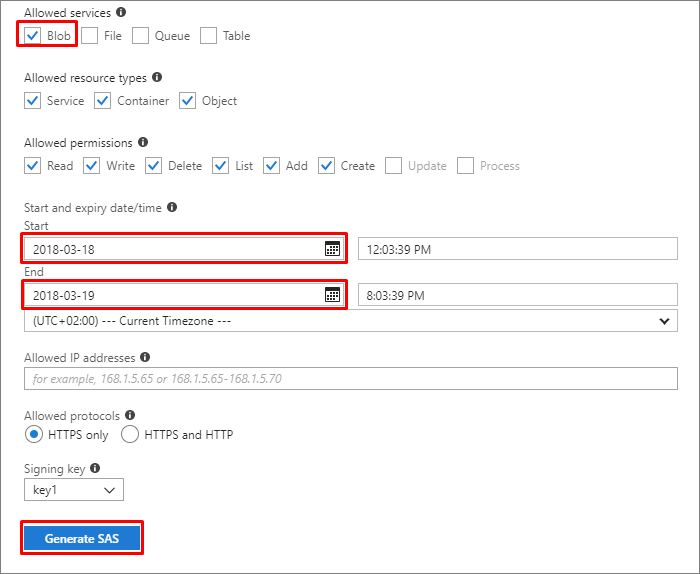

SAS'yi aşağıdaki gibi yapılandırın:

İzin verilen hizmetler: Blob

Başlangıç tarihi: Saat dilimiyle ilgili sorunlardan kaçınmak için dünkü tarihi kullanın

Bitiş tarihi: Bu SAS belirtecinin süresinin dolmasına neden olan tarihi seçin

Not

Denetim hatalarını önlemek için, süresi dolan belirteci yenileyin.

SAS Oluştur'u seçin.

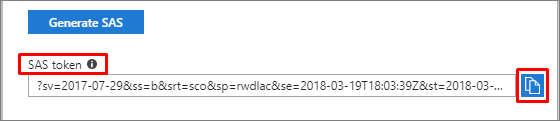

SAS belirteci en altta görünür. Kopyala simgesini seçerek belirteci kopyalayın ve gelecekte kullanmak üzere kaydedin (örneğin, Not Defteri'nde).

Önemli

Belirtecin başından soru işareti (

?) karakterini kaldırın.

SQL Server Management Studio veya desteklenen başka bir araç aracılığıyla SQL yönetilen örneğine bağlanın.

Önceki adımlarda oluşturduğunuz kapsayıcı URL'sini ve SAS belirtecini kullanarak yeni bir kimlik bilgisi oluşturmak için aşağıdaki T-SQL deyimini yürütebilirsiniz:

CREATE CREDENTIAL [<container_url>] WITH IDENTITY='SHARED ACCESS SIGNATURE', SECRET = '<SAS KEY>' GOYeni bir sunucu denetimi oluşturmak için aşağıdaki T-SQL deyimini yürütebilirsiniz (kendi denetim adınızı seçin ve önceki adımlarda oluşturduğunuz kapsayıcı URL'sini kullanın). Belirtilmezse,

RETENTION_DAYSvarsayılan değer 0'dır (sınırsız bekletme):CREATE SERVER AUDIT [<your_audit_name>] TO URL (PATH ='<container_url>', RETENTION_DAYS = <integer>); GOSunucu denetim belirtimi veya veritabanı denetim belirtimi oluşturarak devam edin.

SQL Server Management Studio 18 ve sonraki sürümleri kullanarak blob depolamayı denetim günlükleri için yapılandırın:

SQL Server Management Studio kullanıcı arabirimini kullanarak SQL yönetilen örneğine bağlanın.

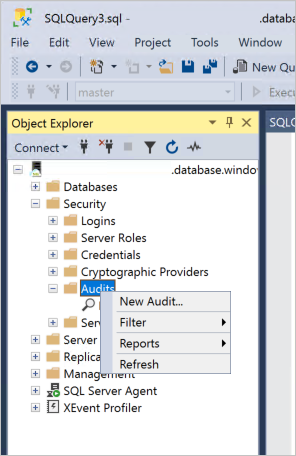

Object Explorer kök notunu genişletin.

Güvenlik düğümünü genişletin, Denetimler düğümüne sağ tıklayın ve Yeni Denetim'i seçin:

Audit hedefinde URL'nin seçili olduğundan emin olun ve Gözat'ı seçin:

Azure Depolama'ya gözatma işlemini gösteren ekran görüntüsü.

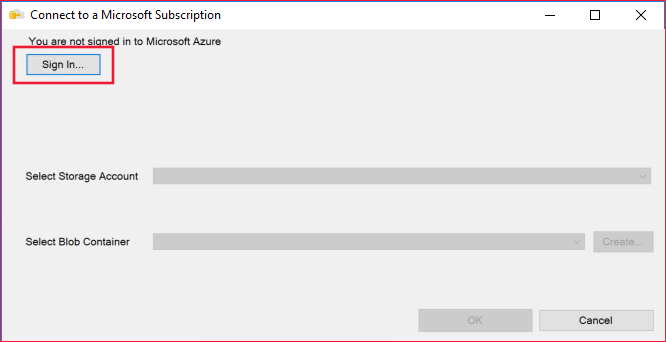

(İsteğe bağlı) Azure hesabınızda oturum açın:

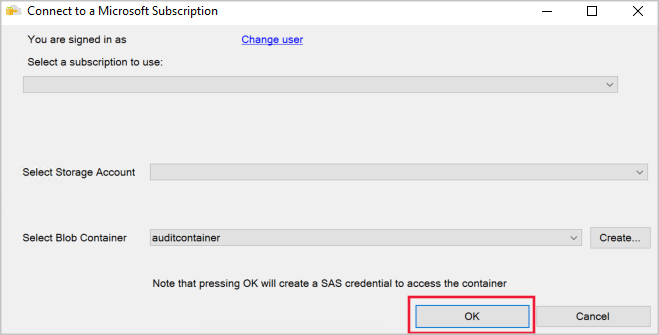

Açılan listelerden bir abonelik, depolama hesabı ve blob kapsayıcısı seçin veya Oluştur'u seçerek kendi kapsayıcınızı oluşturun. İşiniz bittiğinde Tamam'ı seçin:

Denetim Oluştur iletişim kutusunda Tamam'ı seçin.

Not

Denetim oluşturmak için SQL Server Management Studio kullanıcı arabirimi kullanılırken, sas anahtarına sahip kapsayıcı için otomatik olarak bir kimlik bilgisi oluşturulur.

Blob kapsayıcısını denetim günlükleri için hedef olarak yapılandırdıktan sonra, SQL Server için yaptığınız gibi bir sunucu denetim belirtimi veya veritabanı denetim belirtimi oluşturup etkinleştirin:

- Sunucu denetim belirtimi oluşturma T-SQL kılavuzu

- Veritabanı denetim belirtimi oluşturma T-SQL kılavuzu

Sunucu denetimini etkinleştirmek için aşağıdaki T-SQL deyimini kullanın:

ALTER SERVER AUDIT [<your_audit_name>]

WITH (STATE = ON);

GO

Ek bilgi için:

- Azure SQL Managed Instance ile SQL Server'daki bir veritabanı arasındaki farkları denetleme ve analiz etme

- SUNUCU DENETIMI OLUŞTURMA

- Sunucu Denetimini Değiştir

Microsoft Support işlemlerini denetleme

SQL Managed Instance için Microsoft Support işlemlerinin denetlenilmesi, destek isteği sırasında sunucunuza erişmeleri gerektiğinde Microsoft support mühendislerin işlemlerini denetlemenize olanak tanır. Denetiminizle birlikte bu özelliğin kullanımı, işgücünüze yönelik daha fazla şeffaflık sunmanın yanı sıra anomali algılama, eğilim görselleştirme ve veri kaybı önlemeye de olanak verir.

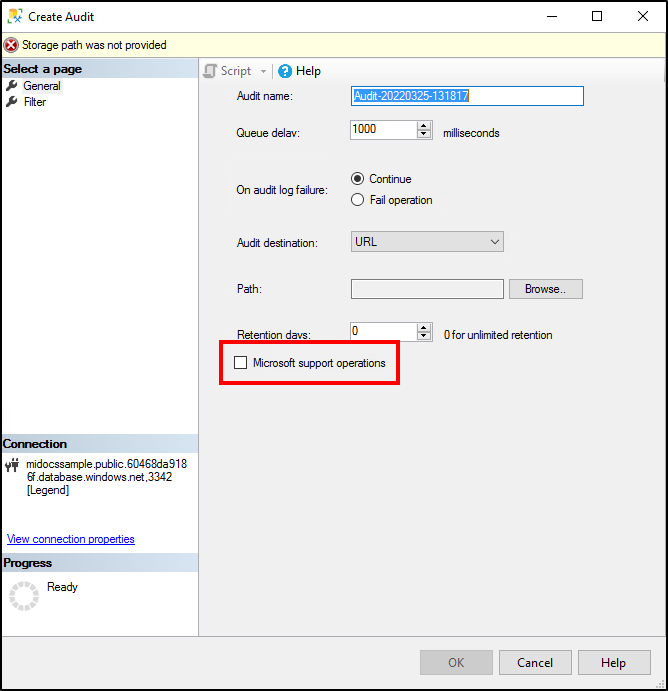

Microsoft Support işlemlerinin denetimini etkinleştirmek için, SQL Yönetim Örneğinizde Create Audit under Security>Audit gidin ve Microsoft support operations öğesini seçin.

Not

Microsoft operasyonlarını denetlemek için ayrı bir sunucu denetimi oluşturmanız gerekir. Bu onay kutusunu mevcut bir denetim için etkinleştirirseniz denetimin üzerine yazılır ve yalnızca destek işlemlerini günlüğe kaydeder.

Sunucunuzdaki denetimi Event Hubs veya Azure Monitor günlüklerine ayarlayın

SQL yönetilen örneğinden denetim günlükleri Azure Event Hubs veya Azure Monitor günlüklerine gönderilebilir. Bu bölümde, bu yapılandırmanın nasıl yapılacağını açıklanmaktadır:

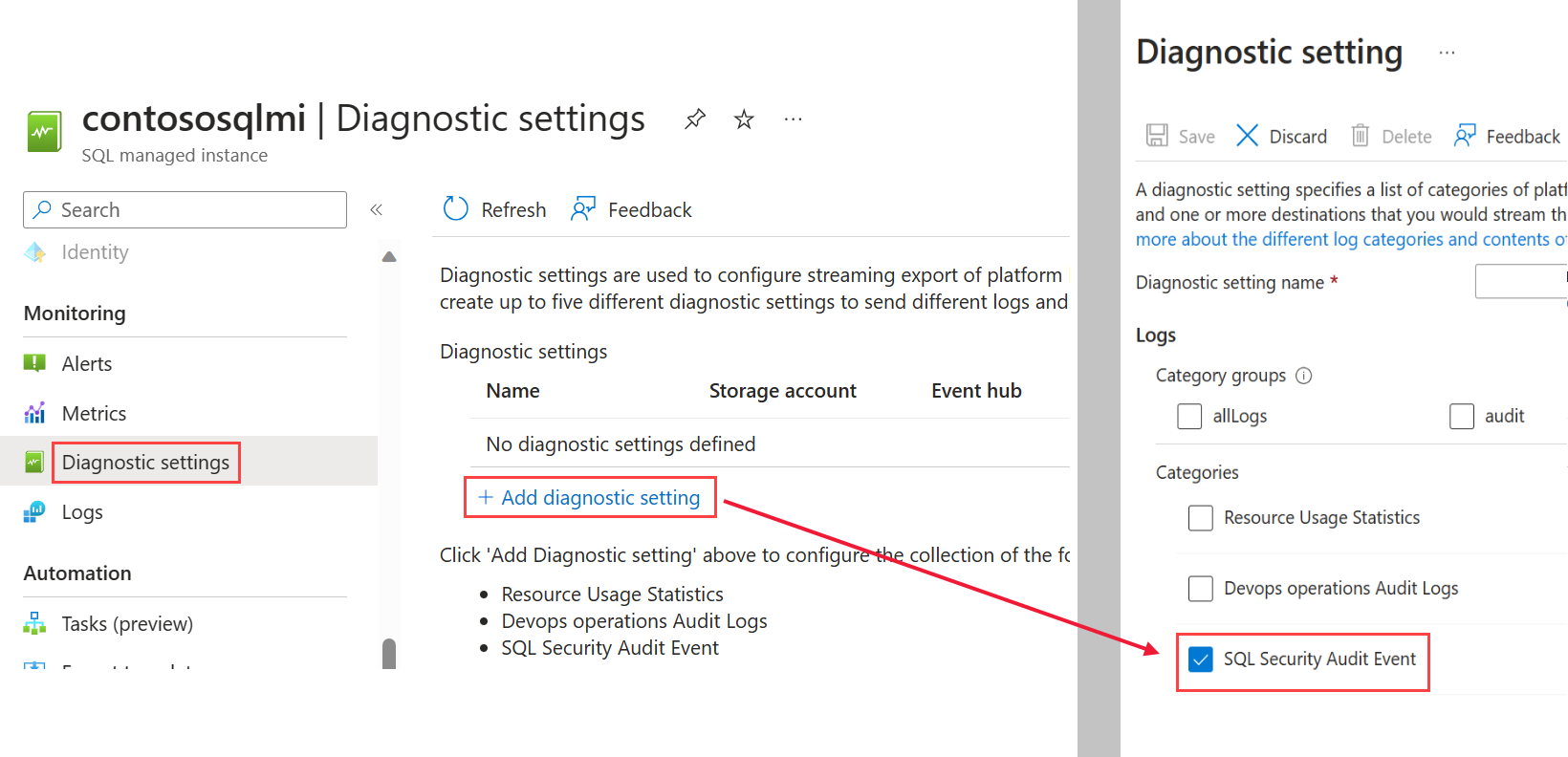

Azure portalında SQL yönetilen örneğine gidin.

Tanılama ayarları'nı seçin.

Tanılamayı aç'ı seçin. Tanılama zaten etkinse bunun yerine +Tanılama ayarı ekle kullanılabilir.

Günlük listesinde SQLSecurityAuditEvents öğesini seçin.

Microsoft destek işlemlerini yapılandırıyorsanız, günlük listesinden DevOps işlemleri Denetim Günlükleri seçin.

Denetim olayları için bir hedef seçin: Event Hubs, Azure Monitor günlükleri veya her ikisi. Her hedef için gerekli parametreleri (örneğin, Log Analytics çalışma alanı) yapılandırın.

Kaydet'i seçin.

SQL Server Management Studio (SSMS) veya desteklenen başka bir istemci kullanarak SQL yönetilen örneğine bağlanın.

Sunucu denetimi oluşturmak için aşağıdaki T-SQL sorgusunu yürütün:

CREATE SERVER AUDIT [<your_audit_name>] TO EXTERNAL_MONITOR; GOSQL Server için yaptığınız gibi bir sunucu denetim belirtimi veya veritabanı denetim belirtimi oluşturun ve etkinleştirin:

8. adımda oluşturulan sunucu denetimini etkinleştirin:

ALTER SERVER AUDIT [<your_audit_name>] WITH (STATE = ON); GO

T-SQL kullanarak denetimi ayarlama

-- Create audit without OPERATOR_AUDIT - Will audit standard SQL Audit events

USE [master];

GO

CREATE SERVER AUDIT testingauditnodevops TO EXTERNAL_MONITOR;

GO

CREATE SERVER AUDIT SPECIFICATION testingaudit_Specification_nodevops

FOR SERVER AUDIT testingauditnodevops ADD (SUCCESSFUL_LOGIN_GROUP),

ADD (BATCH_COMPLETED_GROUP),

ADD (FAILED_LOGIN_GROUP)

WITH (STATE = ON);

GO

ALTER SERVER AUDIT testingauditnodevops

WITH (STATE = ON);

GO

-- Create separate audit without OPERATOR_AUDIT ON - Will audit Microsoft Support Operations

USE [master]

CREATE SERVER AUDIT testingauditdevops TO EXTERNAL_MONITOR

WITH (OPERATOR_AUDIT = ON);

GO

CREATE SERVER AUDIT SPECIFICATION testingaudit_Specification_devops

FOR SERVER AUDIT testingauditdevops ADD (SUCCESSFUL_LOGIN_GROUP),

ADD (BATCH_COMPLETED_GROUP),

ADD (FAILED_LOGIN_GROUP)

WITH (STATE = ON);

GO

ALTER SERVER AUDIT testingauditdevops

WITH (STATE = ON);

GO

Denetim günlüklerini kullanma

Azure Storage'de depolanan günlükleri tüketmek

Blob denetim günlüklerini görüntülemek için kullanabileceğiniz çeşitli yöntemler vardır.

Denetim günlüğü verilerini tablo biçiminde döndürmek için sistem işlevi sys.fn_get_audit_file (T-SQL) kullanabilirsiniz.

Azure Storage Explorer gibi bir araç kullanarak denetim günlüklerini inceleyebilirsiniz. Azure Storage denetim günlükleri, denetim günlüklerini depolamak için tanımlanan bir kapsayıcı içinde blob dosyaları koleksiyonu olarak kaydedilir. Depolama klasörünün hiyerarşisi, adlandırma kuralları ve günlük biçimi hakkında daha fazla bilgi için bkz . Blob Denetim Günlüğü Biçimi Başvurusu.

Denetim günlüğü tüketim yöntemlerinin tam listesi için bkz. Azure SQL Database denetimiyle başlama.

Event Hubs'da depolanan günlükleri tüketme

Event Hubs'dan denetim günlükleri verilerini almak için olayları tüketecek ve bir hedefe yazacak bir akış ayarlamanız gerekir. Daha fazla bilgi için Azure Event Hubs belgelerine bakın.

Azure Monitor günlüklerinde depolanan günlükleri tüketme ve analiz etme

Denetim günlükleri Azure Monitor günlüklere yazılırsa, bunlar denetim verileri üzerinde gelişmiş aramalar çalıştırabileceğiniz Log Analytics çalışma alanında kullanılabilir. Başlangıç noktası olarak Log Analytics çalışma alanına gidin.

Genel bölümünde Günlükler'i seçin ve denetim günlüklerini görüntülemek için: search "SQLSecurityAuditEvents" gibi temel bir sorgu girin.

Azure Monitor günlükleri, tüm iş yükleriniz ve sunucularınız genelinde milyonlarca kaydı kolayca analiz etmek için tümleşik arama ve özel panoları kullanarak gerçek zamanlı operasyonel içgörüler sağlar. Azure Monitor günlük arama dili ve komutları hakkında daha fazla bilgi için bakınız Azure Monitor günlük arama başvuru rehberi.