Azure Kubernetes Service'te (AKS) Intel SGX kuşatmalarıyla gizli kapsayıcılar

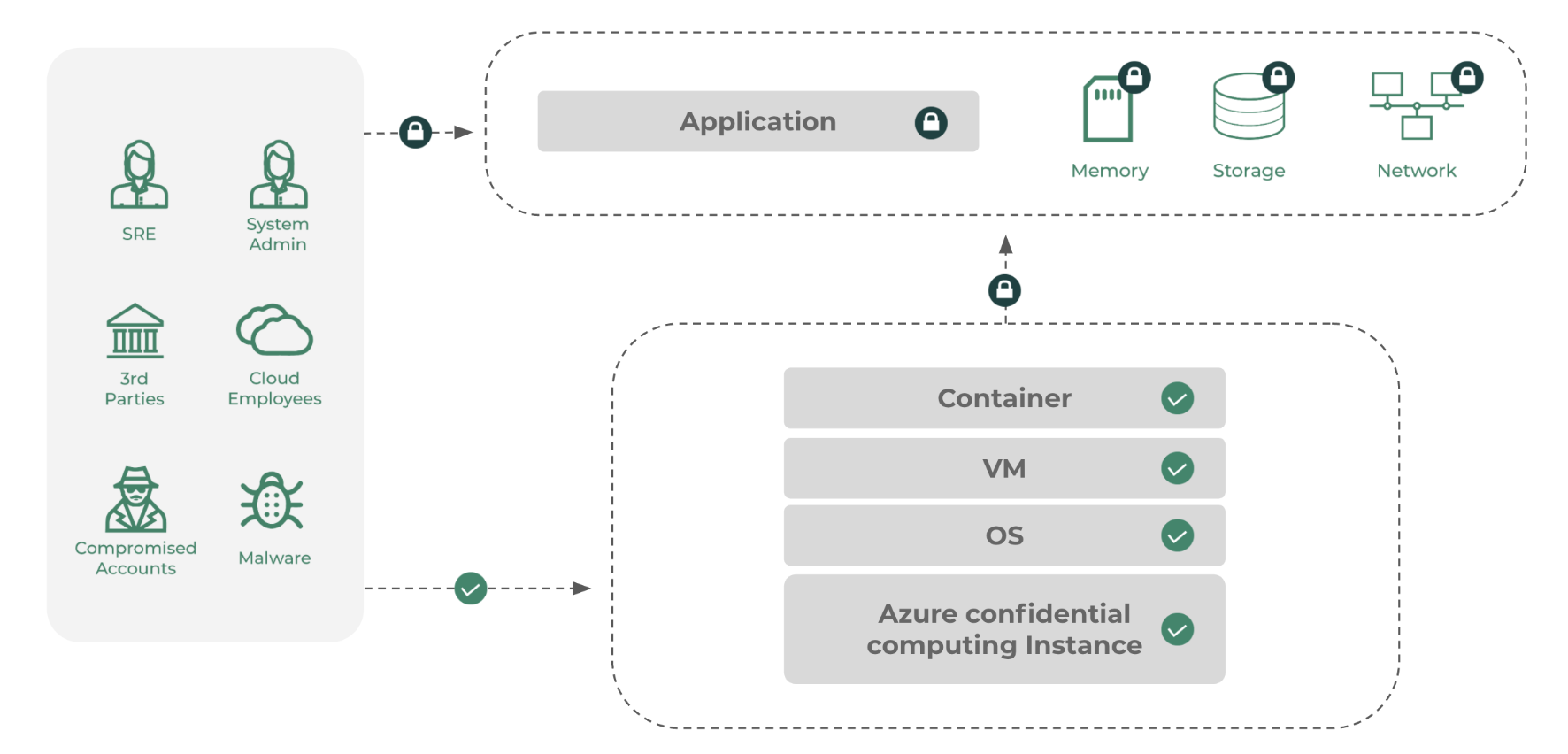

Gizli kapsayıcılar , Intel SGX tabanlı Güvenilen Yürütme Ortamı'nda (TEE) en yaygın programlama dilleri çalışma zamanlarında (Python, Node, Java vb.) mevcut değiştirilmemiş kapsayıcı uygulamalarını çalıştırmanıza yardımcı olur. Bu paketleme modeli genellikle herhangi bir kaynak kodu değişikliğine veya yeniden derlemeye ihtiyaç duymaz ve Intel SGX kuşatmalarında çalıştırılacak en hızlı yöntemdir. Standart docker kapsayıcılarınızı çalıştırmaya yönelik tipik dağıtım işlemi için bir Açık Kaynak SGX Sarmalayıcısı veya Azure İş Ortağı Çözümü gerekir. Bu paketleme ve yürütme modelinde her kapsayıcı uygulaması güvenilir sınıra (kapanım) ve Intel SGX CPU tarafından zorlanan donanım tabanlı yalıtıma yüklenir. Bir kapanımda çalışan her kapsayıcı, Intel SGX CPU'dan teslim edilen kendi bellek şifreleme anahtarını alır. Bu model, piyasada bulunan raf kapsayıcısı uygulamaları veya şu anda genel amaçlı düğümlerde çalışan özel uygulamalar için iyi çalışır. Mevcut bir Docker kapsayıcısını çalıştırmak için, gizli bilgi işlem düğümlerindeki uygulamalar, özel CPU yönerge kümesinin sınırları içinde kapsayıcı yürütmeye yardımcı olacak bir Intel Software Guard Uzantıları (SGX) sarmalayıcı yazılımı gerektirir. SGX, konuk işletim sistemini (OS), konak işletim sistemini veya hiper yöneticiyi güven sınırından kaldırmak için CPU'ya doğrudan yürütme oluşturur. Bu adım, tek bir düğümde işlem düzeyinde yalıtım elde ederken genel yüzey saldırı alanlarını ve güvenlik açıklarını azaltır.

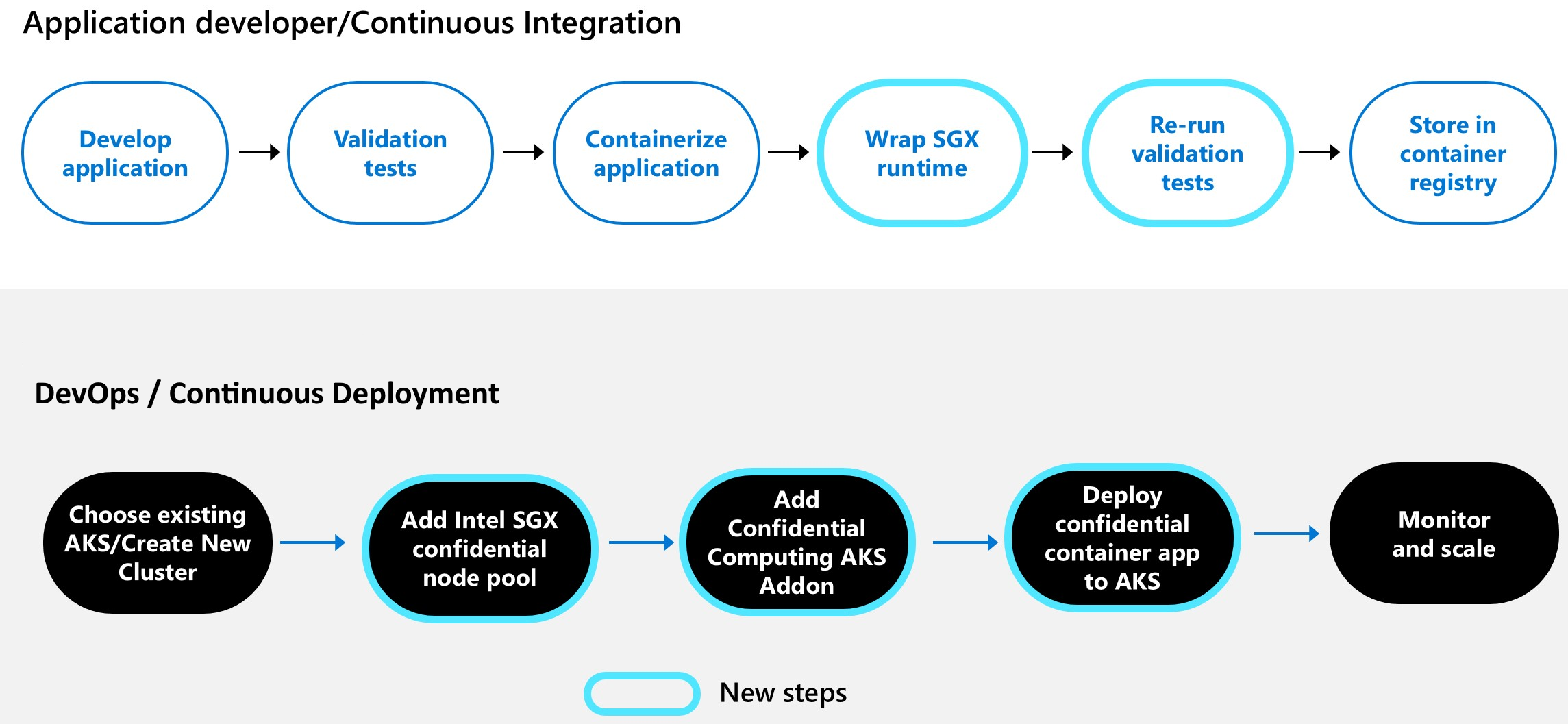

Değiştirilmemiş kapsayıcıları çalıştırmaya yönelik genel süreç, aşağıda açıklandığı gibi kapsayıcınızın bugün nasıl paketlendiğine ilişkin değişiklikleri içerir.

Standart kapsayıcıları çalıştırmaya yardımcı olmak için gereken SGX sarmalayıcı yazılımı, Azure yazılım iş ortakları veya Açık Kaynak Yazılım (OSS) çözümleri tarafından sunulur.

İş ortağı etkinleştiricileri

Geliştiriciler özelliklerine, Azure hizmetleriyle tümleştirmeye ve araç desteğine göre yazılım sağlayıcılarını seçebilir.

Önemli

Azure yazılım iş ortakları genellikle Azure altyapınızın üzerine lisanslama ücretleri ekler. Lütfen tüm iş ortağı yazılım koşullarını bağımsız olarak doğrulayın.

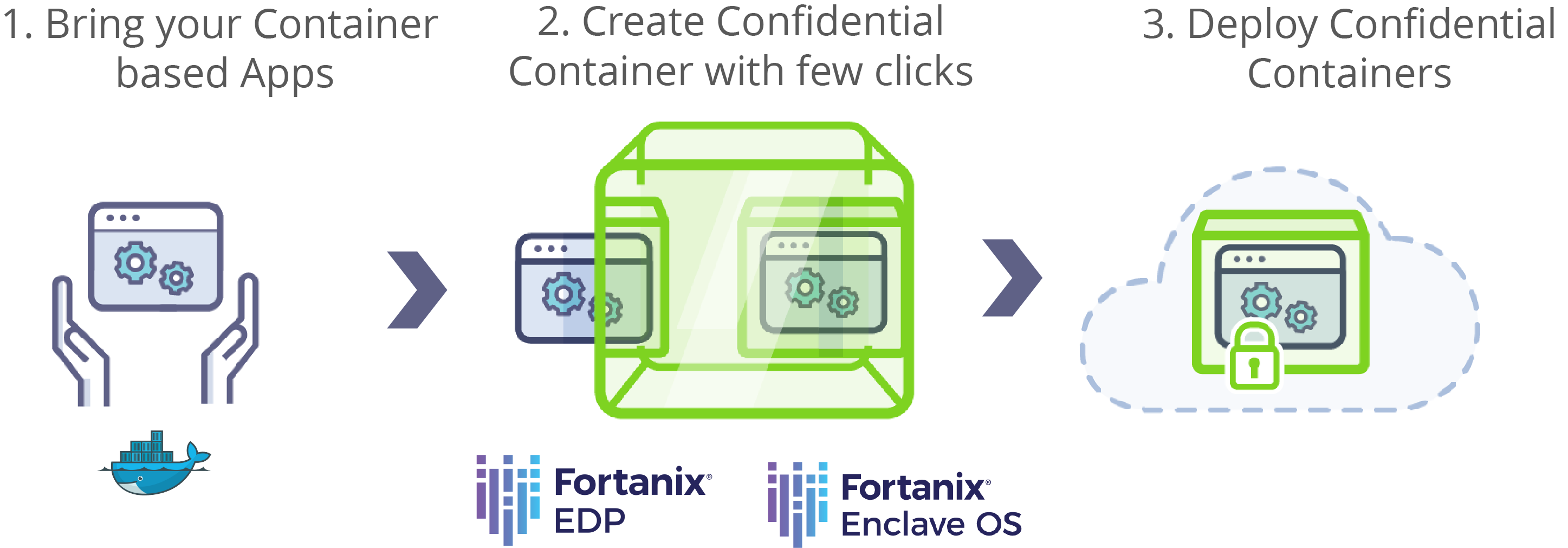

Fortanix

Fortanix , kapsayıcılı uygulamalarını SGX özellikli gizli kapsayıcılara dönüştürmek için portal ve Komut Satırı Arabirimi (CLI) deneyimlerine sahiptir. Uygulamayı değiştirmeniz veya yeniden derlemeniz gerekmez. Fortanix, geniş bir uygulama kümesini çalıştırma ve yönetme esnekliği sağlar. Mevcut uygulamaları, yeni yerel uygulamaları ve önceden paketlenmiş uygulamaları kullanabilirsiniz. Fortanix'in Enclave Manager kullanıcı arabirimi veya REST API'leri ile başlayın. Fortanix'in AKS için hızlı başlangıç kılavuzunu kullanarak gizli kapsayıcılar oluşturun.

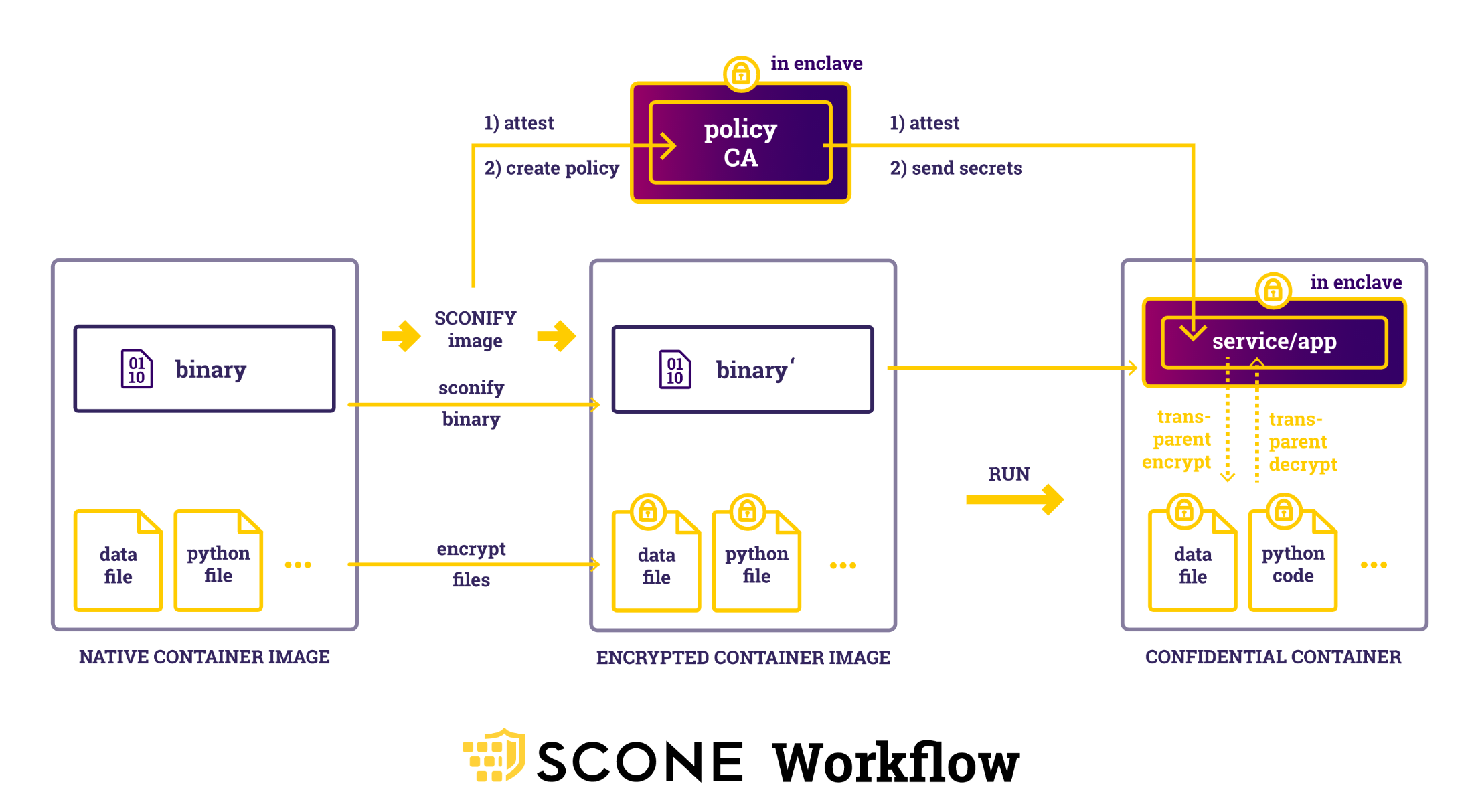

SCONE (Scontain)

SCONE (Scontain) güvenlik ilkeleri sertifikalar, anahtarlar ve gizli diziler oluşturur. Yalnızca bir uygulama için kanıtlamaya sahip hizmetler bu kimlik bilgilerini görür. Uygulama hizmetleri TLS aracılığıyla otomatik olarak birbirleri için kanıtlama yapar. Uygulamaları veya TLS'yi değiştirmeniz gerekmez. Daha fazla açıklama için bkz. SCONE'nin Flask uygulama tanıtımı.

SCONE, mevcut ikili dosyaların çoğunu kuşatmalar içinde çalışan uygulamalara dönüştürebilir. SCONE ayrıca hem veri dosyalarını hem de Python kod dosyalarını şifreleyerek Python gibi yorumlanmış dilleri korur. Şifrelenmiş dosyaları yetkisiz erişime, değişikliklere ve geri almalara karşı korumak için SCONE güvenlik ilkelerini kullanabilirsiniz. Daha fazla bilgi için SCONE'nin mevcut bir Python uygulamasıyla SCONE'yi kullanma belgelerine bakın.

Bu SCONE örnek AKS uygulaması dağıtımından sonra AKS ile Azure gizli bilgi işlem düğümlerine SCONE dağıtabilirsiniz.

Anjuna

Anjuna , AKS üzerinde değiştirilmemiş kapsayıcılar çalıştırmak için SGX platform yazılımı sağlar. Daha fazla bilgi için anjuna'nın işlevsellik ve örnek uygulamalar hakkındaki belgelerine bakın.

Burada örnek bir Redis Cache ve Python Özel Uygulaması ile çalışmaya başlayın

OSS etkinleştiricileri

Dekont

Azure gizli bilgi işlem ve Microsoft bu projelere ve çözümlere doğrudan bağlı değildir.

Gramin

Gramine , minimum konak gereksinimleriyle tek bir Linux uygulamasını çalıştırmak için tasarlanmış basit bir konuk işletim sistemidir. Gramin uygulamaları yalıtılmış bir ortamda çalıştırabilir. Mevcut Docker kapsayıcısını SGX'e hazır kapsayıcılara dönüştürmek için araç desteği vardır.

Daha fazla bilgi için bkz. Aks üzerinde Gramine'in örnek uygulaması ve dağıtımı

Oklum

Occlum , Intel SGX için bellek açısından güvenli, çok işlemli bir kitaplık işletim sistemidir (LibOS). İşletim sistemi, eski uygulamaların kaynak kodda çok az veya hiç değişiklik yapmadan SGX üzerinde çalışmasını sağlar. Occlum, kullanıcı iş yüklerinin gizliliğini şeffaf bir şekilde korurken mevcut Docker uygulamalarına kolay bir "lift and shift" özelliği sağlar.

Daha fazla bilgi için bkz. Occlum'un DAĞıTıM yönergeleri ve AKS'de örnek uygulamalar.

Marblerun

Marblerun , gizli kapsayıcılar için bir düzenleme çerçevesidir. SGX özellikli Kubernetes'te gizli hizmetleri çalıştırabilir ve ölçeklendikleyebilirsiniz. Marblerun, kümenizdeki hizmetleri doğrulama, bunlar için gizli dizileri yönetme ve bunlar arasında kapanımdan kapanıma mTLS bağlantıları kurma gibi ortak görevleri üstlenir. Marblerun ayrıca gizli kapsayıcı kümenizin basit JSON'da tanımlanan bir bildirime uymasını sağlar. Uzak kanıtlama aracılığıyla dış istemcilerle bildirimi doğrulayabilirsiniz.

Bu çerçeve, tek bir kapanımdaki gizlilik, bütünlük ve doğrulanabilirlik özelliklerini bir Kubernetes kümesine genişletir.

Marblerun, Graphene, Occlum ve EGo ile oluşturulan gizli kapsayıcıları destekler ve her SDK için örnekler içerir. Çerçeve, mevcut buluta özel araçlarınızla birlikte Kubernetes üzerinde çalışır. CLI ve helm grafikleri vardır. Marblerun, AKS'de gizli bilgi işlem düğümlerini de destekler. Marblerun'u AKS'de dağıtmak için Marblerun'un kılavuzunu izleyin.

Gizli Kapsayıcılar başvuru mimarileri

- Intel SGX gizli kapsayıcıları ile sağlık hizmetleri başvuru mimarisi ve örneği için gizli veri mesajlaşması.

- Intel SGX gizli kapsayıcıları ile AKS üzerinde Apache Spark ile gizli büyük veri işleme.

İletişim

Uygulamanızla ilgili sorularınız mı var? Gizli kapsayıcılar için etkinleştirici olmak istiyor musunuz? Şu adrese e-posta gönderin: acconaks@microsoft.com.

Sonraki adımlar

Geri Bildirim

Çok yakında: 2024 boyunca, içerik için geri bildirim mekanizması olarak GitHub Sorunları’nı kullanımdan kaldıracak ve yeni bir geri bildirim sistemiyle değiştireceğiz. Daha fazla bilgi için bkz. https://aka.ms/ContentUserFeedback.

Gönderin ve geri bildirimi görüntüleyin