Kullanım alanları

Gizli bilgi işlem teknolojilerini kullanarak sanallaştırılmış ortamınızı konaktan, hiper yöneticiden, konak yöneticisinden ve hatta kendi VM yöneticinizden sağlamlaştırabilirsiniz. Tehdit modelinize bağlı olarak şunları yapmanızı sağlayan çeşitli teknolojiler sunuyoruz:

Yetkisiz erişimi engelleme: Hassas verileri bulutta çalıştırın. Azure'ın mümkün olan en iyi veri korumasını sağladığına ve bugün yapılan işlemlerden çok az veya hiç değişiklik yapmadığına güvenin.

Mevzuat uyumluluğunu karşılayın: Kişisel bilgilerin korunmasına ve kurumsal IP'nin güvenliğinin sağlanmasına yönelik kamu düzenlemelerini karşılamak için buluta geçin ve verilerin tam denetimini koruyun.

Güvenli ve güvenilmeyen bir işbirliği sağlayın: Geniş veri analizi ve daha derin içgörüler elde etmek için kuruluşlar, hatta rakipler arasında verileri tarayarak sektör genelindeki iş ölçeğinde sorunlarla başa çıkın.

İşlemeyi yalıtma: Gizli işleme ile özel verilerde sorumluluğu kaldıran yeni bir ürün dalgası sunun. Kullanıcı verileri hizmet sağlayıcısı tarafından bile alınamaz.

Senaryolar

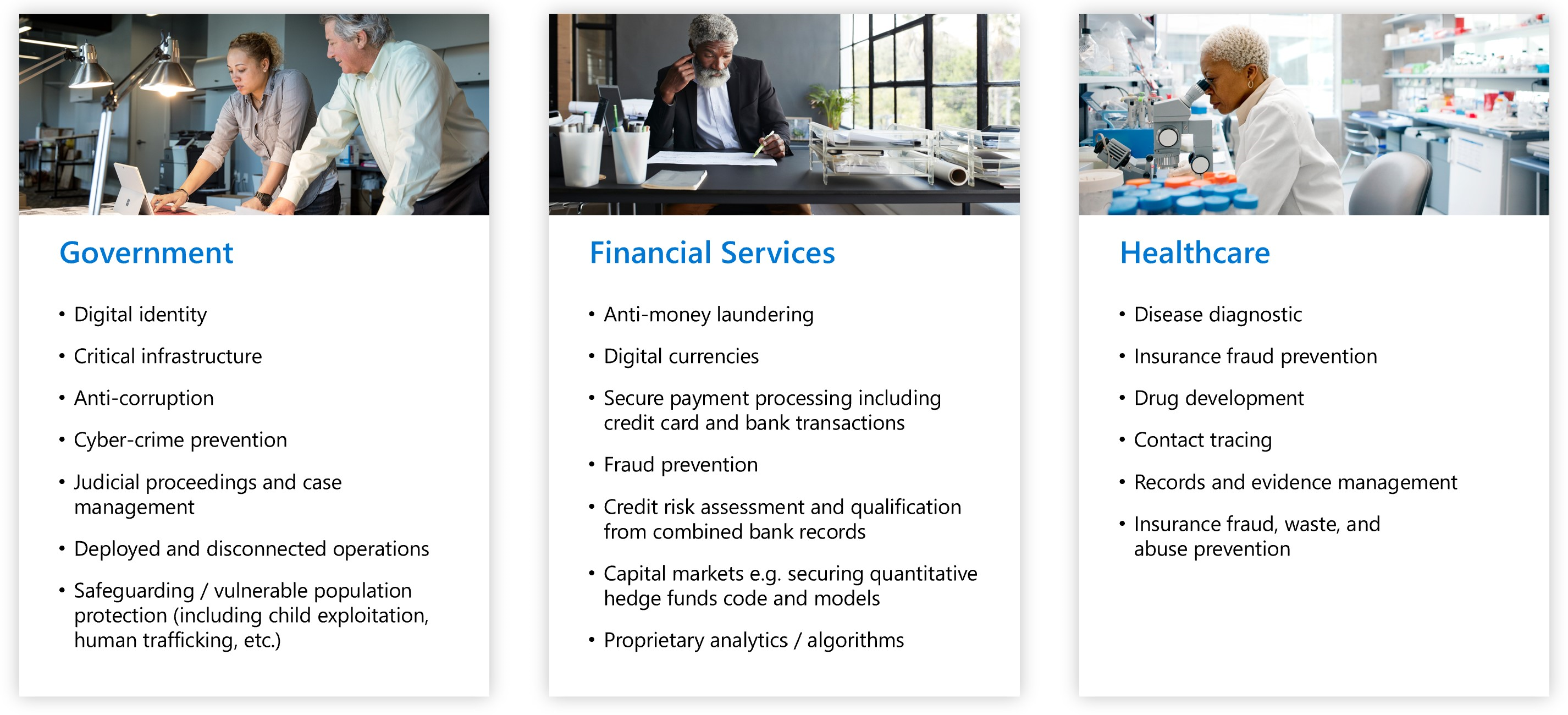

Gizli bilgi işlem, kamu hizmetleri, finansal hizmetler ve sağlık enstitüleri gibi düzenlemeye tabi sektörlerdeki verileri korumaya yönelik çeşitli senaryolar için geçerli olabilir. Örneğin, hassas verilere erişimin engellenmesi, vatandaşların dijital kimliğini depolayan bulut sağlayıcısı da dahil olmak üzere ilgili tüm taraflardan korumaya yardımcı olur. Aynı hassas veriler, bilinen çocuk istismarı görüntülerini bulmak ve kaldırmak, insan kaçakçılığını önlemek ve dijital adli tıp araştırmalarına yardımcı olmak için kullanılan biyometrik veriler içerebilir.

Bu makalede, bazı yaygın senaryolara genel bir bakış sunulmaktadır. Bu makaledeki öneriler, gizli bilgi işlem hizmetleri ve çerçeveleri kullanarak uygulamanızı geliştirirken bir başlangıç noktası görevi görür.

Bu makaleyi okuduktan sonra aşağıdaki soruları yanıtlayabileceksiniz:

- Azure gizli bilgi işlem için bazı senaryolar nelerdir?

- Çok taraflı senaryolar, gelişmiş müşteri veri gizliliği ve blok zinciri ağları için Azure gizli bilgi işlem kullanmanın avantajları nelerdir?

Çok taraflı hesaplamanın güvenliğini sağlama

İş işlemleri ve proje işbirliği için birden çok taraf arasında bilgi paylaşımı gerekir. Genellikle, paylaşılmakta olan veriler gizlidir. Veriler kişisel bilgiler, finansal kayıtlar, tıbbi kayıtlar, özel vatandaş verileri vb. olabilir. Genel ve özel kuruluşlar, verilerinin yetkisiz erişime karşı korunmasını gerektirir. Bazen bu kuruluşlar verileri bilgi işlem altyapısı operatörlerine veya mühendislerine, güvenlik mimarlarına, iş danışmanlarına ve veri bilimcilerine karşı korumak isteyebilir.

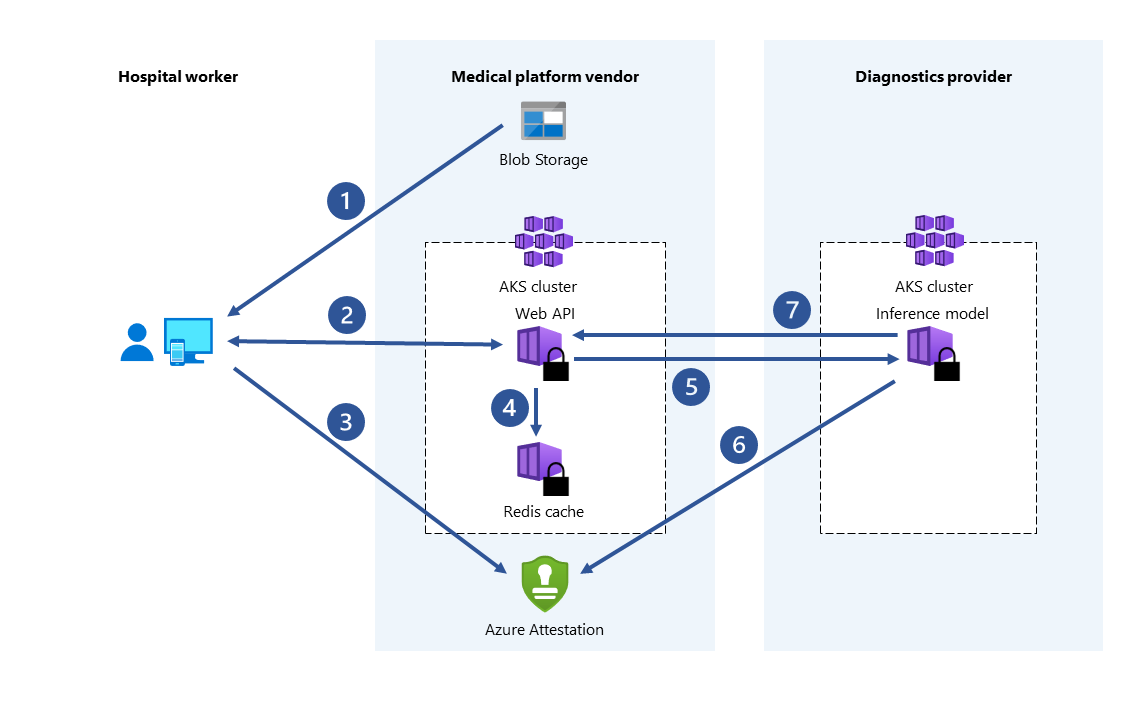

Örneğin, tıbbi cihazlar tarafından yakalanan hastaların daha büyük veri kümelerine ve görüntülerine erişim elde ettiğimizden sağlık hizmetleri için makine öğrenmesi kullanımı büyük ölçüde büyüdü. Hastalık tanılama ve ilaç geliştirme, birden çok veri kaynağından yararlanıyor. Hastaneler ve sağlık enstitüleri, hasta tıbbi kayıtlarını merkezi bir güvenilir yürütme ortamı (TEE) ile paylaşarak işbirliği yapabilir. TEE'de çalışan makine öğrenmesi hizmetleri verileri toplar ve analiz eder. Bu toplu veri analizi, birleştirilmiş veri kümelerindeki eğitim modellerinden dolayı daha yüksek tahmin doğruluğu sağlayabilir. Hastaneler, gizli bilgi işlem sayesinde hastalarının gizliliğini tehlikeye atma risklerini en aza indirgeyebiliyor.

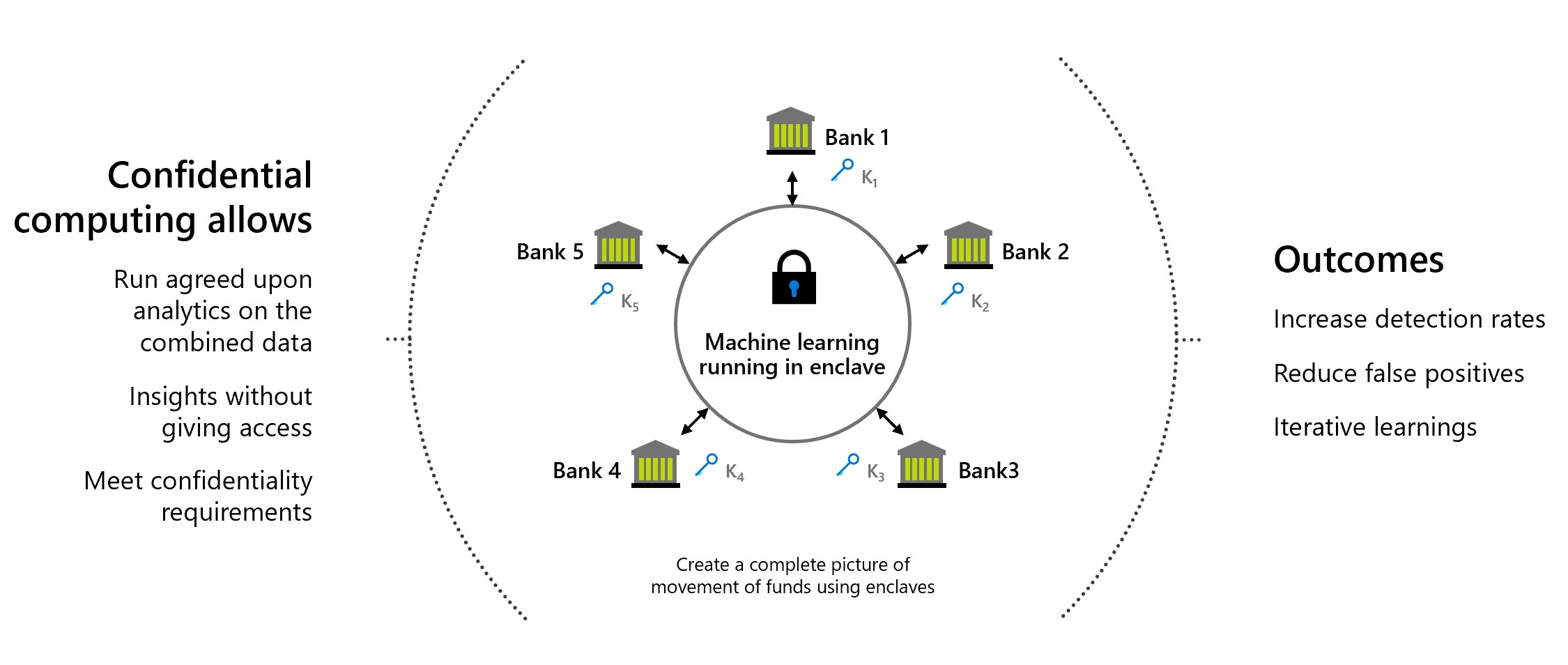

Azure gizli bilgi işlem, giriş verilerini diğer taraflara göstermeden birden çok kaynaktan verileri işlemenize olanak tanır. Bu tür güvenli hesaplamalar, kara para aklamayla mücadele, sahtekarlık algılama ve sağlık verilerinin güvenli analizi gibi senaryolara olanak tanır.

Birden çok kaynak, verilerini bir sanal makinedeki bir kapanıma yükleyebilir. Bir taraf, kapanıma veriler üzerinde hesaplama veya işleme gerçekleştirmesini söyler. Hiçbir taraf (analizi yürüten taraf bile) kapanıma yüklenen başka bir tarafın verilerini göremez.

Güvenli çok taraflı bilgi işlemde şifrelenmiş veriler kapanıma gider. Kapanım bir anahtar kullanarak verilerin şifresini çözer, analiz gerçekleştirir, bir sonuç alır ve bir tarafın belirlenen anahtarla şifresini çözebileceği şifreli bir sonucu geri gönderir.

Kara para aklamayla mücadele

Bu güvenli çok taraflı hesaplama örneğinde, birden çok banka müşterilerinin kişisel verilerini açığa çıkarmadan verileri birbirleriyle paylaşır. Bankalar, birleştirilmiş hassas veri kümesinde üzerinde anlaşmaya varılan analizler çalıştırır. Toplanan veri kümesindeki analizler, bankalar birbirlerinin verilerine erişmeden bir kullanıcının birden çok banka arasındaki para hareketini algılayabilir.

Bu finansal kurumlar gizli bilgi işlem aracılığıyla sahtekarlık algılama oranlarını artırabilir, kara para aklama senaryolarını ele alabilir, hatalı pozitif sonuçları azaltabilir ve daha büyük veri kümelerinden öğrenmeye devam edebilir.

Sağlık hizmetlerinde ilaç geliştirme

İş ortağı sağlık tesisleri, ml modelini eğitmek için özel sağlık veri kümelerine katkıda bulunur. Her tesis yalnızca kendi veri kümesini görebilir. Verileri veya eğitim modelini başka hiçbir tesis veya hatta bulut sağlayıcısı göremez. Tüm tesisler eğitilen modelin kullanılmasından yararlanıyor. Modeli daha fazla veriyle oluşturarak model daha doğru hale geldi. Modeli eğitmeye katkıda bulunan her tesis bunu kullanabilir ve yararlı sonuçlar alabilir.

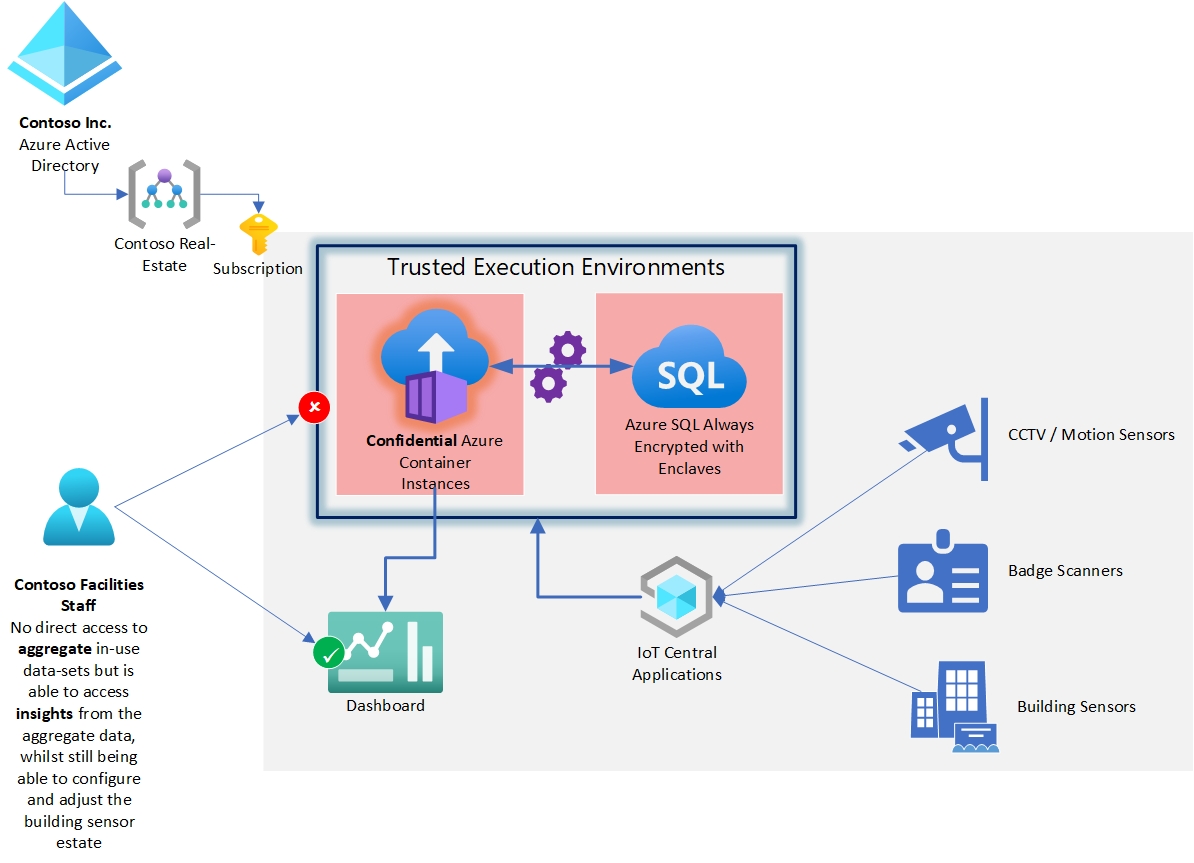

IoT ve akıllı oluşturma çözümleriyle gizliliği koruma

Birçok ülke/bölge, insanların bina içindeki varlığı ve hareketleri hakkında veri toplama ve kullanma konusunda katı gizlilik yasalarına sahiptir. Bu, CCTV veya güvenlik rozeti taramalarından doğrudan kişisel olarak tanımlanabilir veriler içerebilir. Ya da farklı algılayıcı veri kümelerinin birlikte gruplandırıldığında kişisel olarak tanımlanabilir olarak kabul edilebileceği dolaylı olarak tanımlanabilir.

Gizlilik, kuruluşların bir binayı ısıtmak ve aydınlatmak için en verimli enerji kullanımını sağlamak için doluluğu/hareketi anlamaya istekli olduğu maliyet ve çevre ihtiyaçlarıyla dengelenmelidir.

Kurumsal gayrimenkullerin hangi alanlarının bireysel departmanlardan personelin altında veya fazla meşgul olduğunu belirlemek için genellikle bazı kişisel verilerin yanı sıra sıcaklık ve ışık algılayıcıları gibi daha az bireysel verilerin işlenmesi gerekir.

Bu kullanım örneğinde birincil hedef, ham toplama verilerini kimseye göstermeden kullanımı anlamak için cctv hareket izleme algılayıcıları ve rozet çekme verileriyle birlikte işlenecek doluluk verilerinin ve sıcaklık sensörlerinin analiz edilmesine izin vermektir.

Gizli işlem, analiz uygulamasını (bu örnekte Gizli Kapsayıcı Örnekleri üzerinde çalışan) kullanımdaki verilerin şifrelemeyle korunduğu güvenilir bir yürütme ortamına yerleştirerek kullanılır.

Birçok sensör ve veri akışı türünden toplanan veri kümeleri, Azure SQL Always Encrypted with Enclaves veritabanında yönetilir ve bu, kullanım içi sorguları bellek içinde şifreleyerek korur. Bu, sunucu yöneticisinin sorgulanırken ve analiz edilirken toplama veri kümesine erişebilmesini engeller.

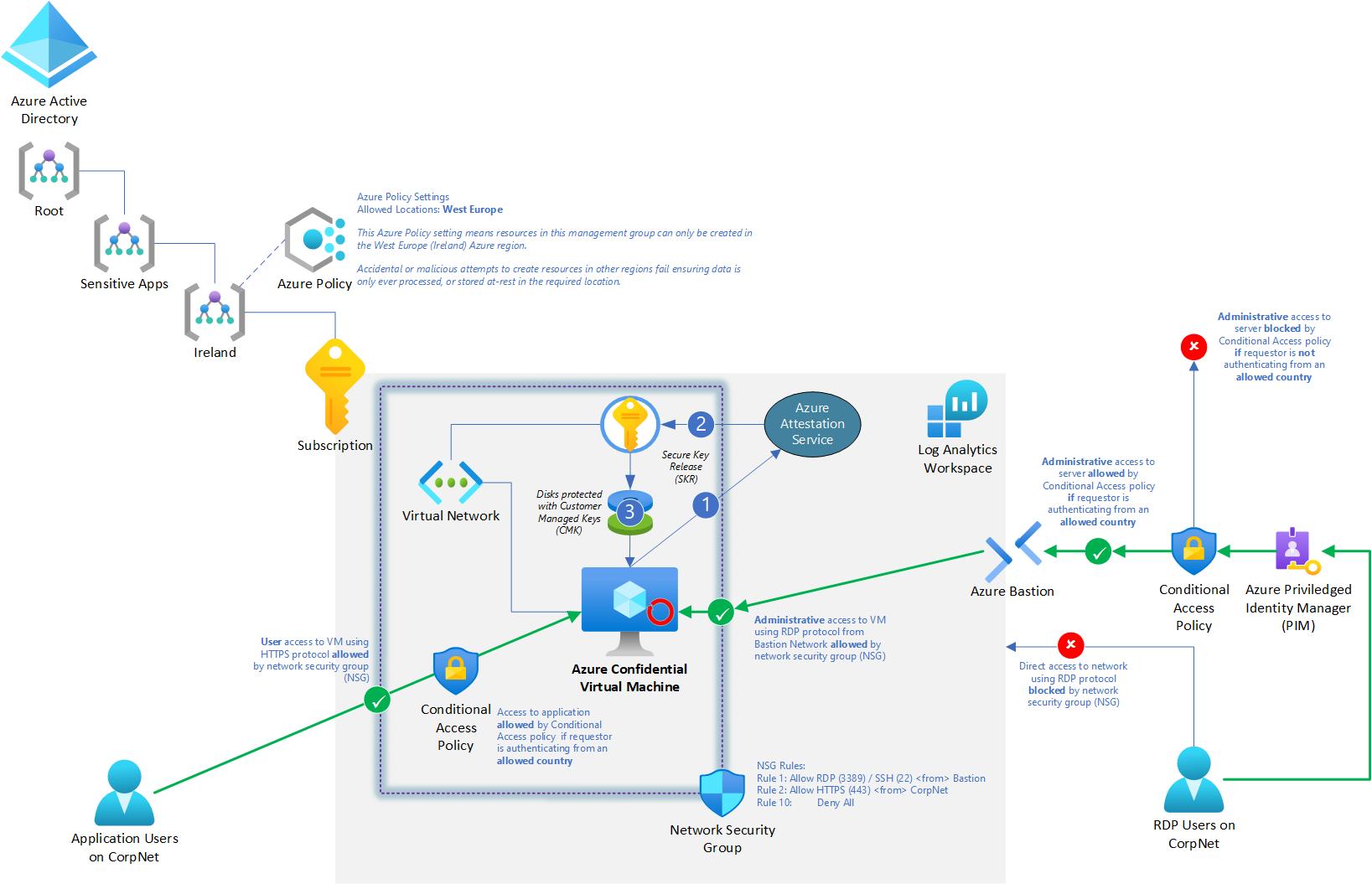

Yasal veya yargı yetkisi gereksinimleri

Belirli iş yüklerinin işlenip bekleyen olarak depolanabileceği yerleri sınırlayan yasal veya mevzuat gereksinimlerinin bulunduğu FSI ve sağlık hizmetleri için yaygın olarak geçerlidir.

Bu kullanım örneğinde, mevcut bir uygulamanın 'lift & shift' için aşağıdaki koruma hedeflerine ulaşıldığından emin olmak için Azure Gizli İşlem teknolojilerinin Azure İlkesi, Ağ Güvenlik Grupları (NSG) ve Microsoft Entra Koşullu Erişim ile bir birleşimini kullanırız:

- Uygulama, Gizli İşlem kullanılarak kullanımdayken bulut operatöründen korunur

- Uygulama kaynakları yalnızca Batı Avrupa Azure bölgesinde dağıtılabilir

- Modern kimlik doğrulama protokolleriyle kimlik doğrulaması yapılan uygulamanın tüketicileri, bağlandıkları bağımsız bölgeye eşlenebilir ve izin verilen bir bölgede olmadığı sürece erişim reddedilebilir.

- Yönetim protokollerini (RDP, SSH vb.) kullanarak erişim, Privileged Identity Management (PIM) ile tümleştirilmiş Azure Bastion hizmetinden erişimle sınırlıdır. PIM ilkesi, yöneticinin hangi bağımsız bölgeden eriştiğini doğrulayan bir Koşullu Erişim İlkesi gerektirir.

- Tüm hizmetler eylemleri Azure İzleyici'de günlüğe kaydeder.

Üretim – IP Koruması

Üretim kuruluşları IP'yi üretim süreçleri ve teknolojileri etrafında korur, genellikle üretim, fiziksel üretim süreçleriyle ilgilenen üçüncü taraflara dış kaynaklıdır ve bu, bu IP'yi çalmak için etkin tehditlerin bulunduğu 'düşmanca' ortamlar olarak kabul edilebilir.

Bu örnekte Tailspin Toys yeni bir oyuncak hattı geliştiriyor, oyuncaklarının özel boyutları ve yenilikçi tasarımları şirkete özeldir ve prototiplerini fiziksel olarak üretmeyi seçtikleri şirket üzerinde esnek olmalarına rağmen onları güvende tutmak istiyorlar.

Yüksek kaliteli bir 3B yazdırma ve test şirketi olan Contoso, prototipleri büyük ölçekte fiziksel olarak yazdıran ve bunları güvenlik onayları için gereken güvenlik testleriyle çalıştıran sistemler sağlar.

Contoso, müşteri tarafından yönetilen kapsayıcılı uygulamaları ve verileri IoT türü api aracılığıyla 3B yazdırma makinelerini kullanan Contoso kiracısına dağıtır.

Contoso, faturalama, zamanlama ve malzeme sipariş sistemlerini yönlendirmek için fiziksel üretim sistemlerinden alınan telemetri verilerini kullanırken Tailspin Toys, oyuncaklarının ne kadar başarılı bir şekilde üretilebileceğini ve hata oranlarını belirlemek için uygulama paketinden telemetri kullanır.

Contoso operatörleri, İnternet üzerinden sağlanan kapsayıcı görüntülerini kullanarak Tailspin Toys uygulama paketini Contoso kiracısına yükleyebilir.

Tailspin Toys yapılandırma ilkesi, Gizli İşlem özellikli donanımda dağıtımı zorunlu kılarak Tüm Tailspin uygulama sunucularının ve veritabanlarının Contoso kiracısında çalışıyor olsalar bile Contoso yöneticileri tarafından kullanımdayken korunmasını sağlar.

Örneğin Contoso'daki düzenbaz bir yönetici Tailspin Toys tarafından sağlanan kapsayıcıları Güvenilir Yürütme Ortamı sağlayamayan genel x86 işlem donanımına taşımayı denerse, bu gizli IP'nin açığa çıkabilecek olduğu anlamına gelebilir.

Bu durumda, kanıtlama çağrısı ilke gereksinimlerinin karşılanmadığını ortaya çıkararak Tailspin Toys IP'sinin kullanımda ve bekleyen olarak korunduğundan emin olunması durumunda Azure Container Instance ilke altyapısı şifre çözme anahtarlarını serbest bırakmayı veya kapsayıcıları başlatmayı reddeder.

Tailspin Toys uygulamasının kendisi, kanıtlama hizmetine düzenli aralıklarla bir çağrı yapmak ve güvenlik durumunun sürekli sinyalini almak için sonuçları İnternet üzerinden Tailspin Toys'a rapor etmek üzere kodlanmıştır.

Kanıtlama hizmeti, iş yükünün beklendiği gibi gizli bir kapanım içinde çalıştığını, kanıtlamanın Contoso yöneticilerinin denetimi dışında olduğunu ve Gizli İşlem'in sağladığı güvenin donanım köküne dayalı olduğunu doğrulamak için Contoso kiracısını destekleyen donanımdan şifreli olarak imzalanmış ayrıntıları döndürür.

Gelişmiş müşteri verileri gizliliği

Microsoft Azure tarafından sağlanan güvenlik düzeyi, bulut bilişimi benimsemenin en önemli etmenlerinden biri haline gelmesine rağmen, müşteriler sağlayıcılarına farklı kapsamlarda güveniyor. Müşteri şunu ister:

- Hassas iş yükleri için minimum donanım, yazılım ve operasyonel TCB'ler (güvenilir bilgi işlem temelleri).

- Yalnızca iş ilkeleri ve süreçleri yerine teknik zorlama.

- Elde ettikleri garantiler, artık riskler ve risk azaltmaları hakkında şeffaflık.

Gizli bilgi işlem, müşterilerin bulut iş yüklerini çalıştırmak için kullanılan TCB üzerinde artımlı denetime olanak tanıyarak bu yönde hareket eder. Azure gizli bilgi işlem, müşterilerin iş yüklerine (veri ve kod) erişimi olan tüm donanım ve yazılımları tam olarak tanımlamasına olanak tanır ve bu garantiyi doğru bir şekilde uygulamak için teknik mekanizmalar sağlar. Kısacası müşteriler gizli dizileri üzerinde tam denetime sahip olur.

Veri egemenliği

Kamu ve kamu kurumlarında Azure gizli bilgi işlem, genel buluttaki veri hakimiyetini koruma becerisine yönelik güven derecesini artırmaya yönelik bir çözümdür. Ayrıca, gizli bilgi işlem özelliklerinin Azure'daki PaaS hizmetlerine giderek daha fazla benimsenmesi sayesinde, genel bulut hizmetlerinin sağladığı yenilik yeteneğine daha az etkiyle daha yüksek bir güven derecesi elde edilebilir. Veri hakimiyetini korumanın, yenilik yeteneğine daha az etkisi olan bu birleşimi, Azure gizli bilişiminin Kamu hizmetlerinin egemenlik ve dijital dönüşüm gereksinimlerine çok etkili bir yanıt olmasını sağlar.

Azaltılmış güven zinciri

Gizli bilgi işlemdeki muazzam yatırım ve devrim niteliğindeki yenilikler, bulut hizmeti sağlayıcısının güven zincirinden daha önce görülmemiş bir dereceye çıkarılmasına olanak sağlamıştır. Azure gizli bilgi işlem, bugün piyasada mevcut olan en yüksek egemenlik düzeyini sunar. Bu sayede müşteri ve hükümetler bugün kendi egemenlik ihtiyaçlarını karşılayıp yarın yenilikten yararlanmaya devam edebilirler.

Gizli bilgi işlem, genel bulut dağıtımı için uygun iş yüklerinin sayısını genişletebilir. Bu, geçişler ve yeni iş yükleri için kamu hizmetlerinin hızlı bir şekilde benimsenmesi, müşterilerin güvenlik duruşunun hızla geliştirilmesi ve yenilikçi senaryoların hızlı bir şekilde etkinleştirilmesine neden olabilir.

KAG (Kendi Anahtarını Getir) senaryoları

Donanım güvenli modüllerinin (HSM) benimsenmesi, bulut hizmeti sağlayıcısının bu tür hassas bilgilere erişmesine izin vermeden anahtarların ve sertifikaların korumalı bir bulut depolama alanına ( Azure Key Vault Yönetilen HSM ) güvenli bir şekilde aktarılmasını sağlar. Aktarılan gizli diziler hiçbir zaman düz metin biçiminde bir HSM'nin dışında bulunmaz ve istemci tarafından oluşturulan ve yönetilen ancak yine de bulut tabanlı güvenli depolama kullanan anahtarların ve sertifikaların bağımsızlığı için senaryolar sağlar.

Güvenli blok zinciri

Blok zinciri ağı, merkezi olmayan bir düğüm ağıdır. Bu düğümler, bütünlüğü sağlamak ve ağın durumu konusunda fikir birliğine varmak isteyen işleçler veya doğrulayıcılar tarafından çalıştırılır ve korunur. Düğümlerin kendileri kayıt defterlerinin çoğaltmalarıdır ve blok zinciri işlemlerini izlemek için kullanılır. Her düğümde işlem geçmişinin tam kopyasının bulunması, dağıtılmış ağın bütünlüğünü ve kullanılabilirliğini güvence altına alır.

Gizli bilgi işlem üzerine kurulan blok zinciri teknolojileri, veri gizliliği ve güvenli hesaplamalar sağlamak için donanım tabanlı gizlilik kullanabilir. Bazı durumlarda, kayıt defterinin tamamı veri erişimini korumak için şifrelenir. Bazen işlemin kendisi düğüm içindeki kapanım içindeki bir işlem modülünde gerçekleşebilir.

Geri Bildirim

Çok yakında: 2024 boyunca, içerik için geri bildirim mekanizması olarak GitHub Sorunları’nı kullanımdan kaldıracak ve yeni bir geri bildirim sistemiyle değiştireceğiz. Daha fazla bilgi için bkz. https://aka.ms/ContentUserFeedback.

Gönderin ve geri bildirimi görüntüleyin