Özel uç nokta sorunlarını giderme

Bu kılavuz, özel uç noktaları kullanarak küme için bağlantı, işletim ve küme oluşturma sorunlarını gidermenize yardımcı olabilir. Özel uç noktalara bağlantı sorunlarıyla karşılaşıyorsanız aşağıdaki sorun giderme kılavuzunu kullanın.

Bağlantı durumunu denetleyin

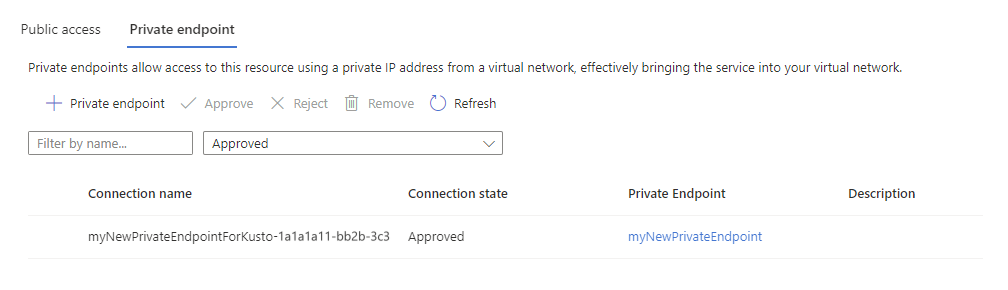

Özel uç noktanın bağlantı durumunun onaylandı olarak ayarlandığından emin olun.

Azure portalında kümenize gidin ve Ağ'ı seçin

Özel uç nokta'ya tıklayın. Tabloda, Bağlantı durumu sütununda özel uç noktanın onaylandığını doğrulayın.

Denetimleri sanal ağ içinden çalıştırma

Aynı sanal ağın içinden bağlantı sorunlarını araştırmak için aşağıdaki denetimleri kullanın. Özel uç noktayı oluşturduğunuz sanal ağda bir sanal makine dağıtmanızı öneririz. Makinede oturum açtıktan sonra aşağıdaki testleri çalıştırabilirsiniz.

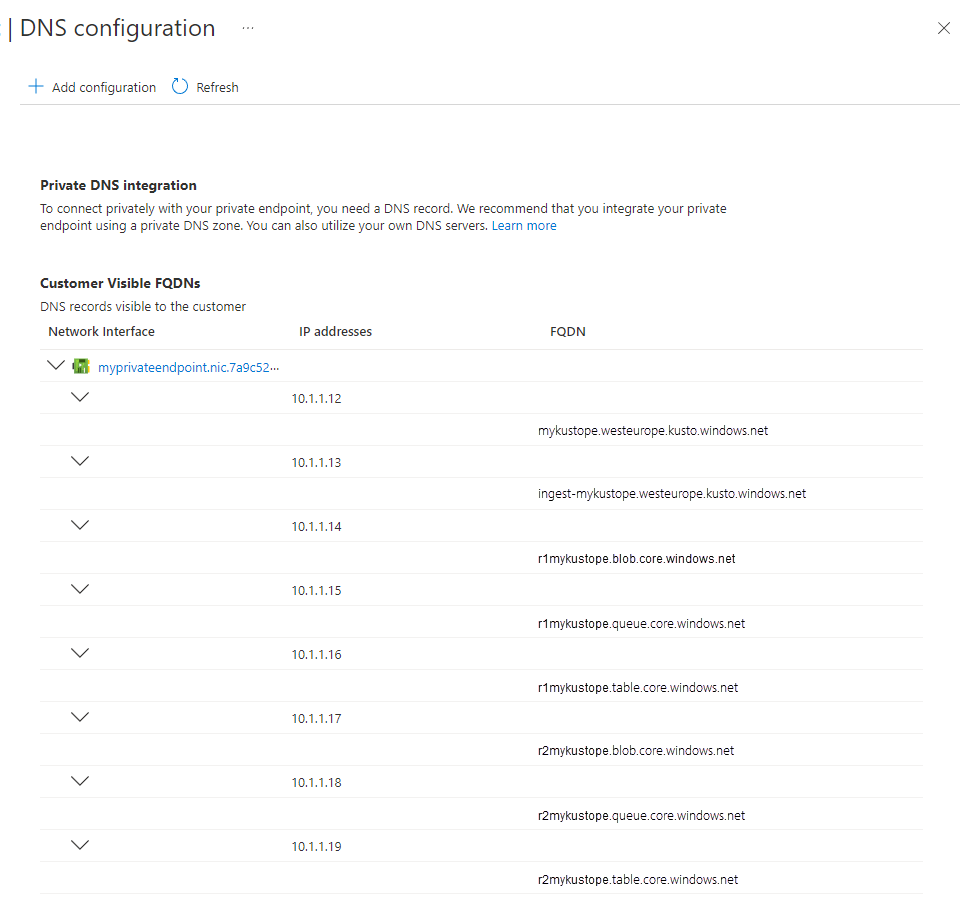

Ad çözümlemeyi denetleme

Ad çözümlemesinin düzgün çalıştığından emin olun.

Özel uç nokta DNS yapılandırmasının tüm FQDN'lerini yineleyin ve her DNS'nin ilgili IP adresiyle eşleştiğini doğrulamak için nslookup, Test-NetConnection veya diğer benzer araçları kullanarak testleri çalıştırın.

DNS çözümlemeyi denetleme

Ayrıca, her FQDN'nin DNS adının ilgili IP adresiyle eşleştiğinden emin olmak için aşağıdaki komutu çalıştırın.

#replace the <...> placeholders with the correct values

nslookup <cluster-name>.<cluster-region>.kusto.windows.net

#Results in the following output:

Server:'Server'

Address:'Address'

Non-authoritative answer:

<cluster-name>.<cluster-region>.kusto.windows.netcanonical name = <cluster-name>.privatelink.<cluster-region>.kusto.windows.net.

Name:<cluster-name>.privatelink.<cluster-region>.kusto.windows.net

Address: 'Address'

İlgili IP adresiyle eşleşmeyen bir FQDN bulursanız özel DNS sunucunuzu düzeltmeniz gerekir. Özel DNS sunucusu kullanmıyorsanız bir destek bileti oluşturun.

Bağlantı denetimleri

Özel uç nokta DNS'sinin her FQDN'sinde tcp bağlantısı kurup kuramadığını denetleyin. Özel uç noktanın DNS yapılandırmasında belirtilen tüm FQDN'lerde aşağıdaki testleri çalıştırın.

#replace the <...> placeholders with the correct values

Test-NetConnection -ComputerName <cluster-name>.<cluster-region>.kusto.windows.net -Port 443

#Results in the following output:

ComputerName : <cluster-name>.<cluster-region>.kusto.windows.net

RemoteAddress : 'RemoteAddress'

RemotePort : 443

InterfaceAlias : Ethernet

SourceAddress : 'SourceAddress'

TcpTestSucceeded : True

Başarılı bir sonuç TcpTestSucceeded : True değerini döndürür. Bu, çağıranın kümeye tcp bağlantısı kurabildiği anlamına gelir.

Kümenin durumunu denetleme

Sorun giderme işleminin son adımı kümenin durumunu test etmektir.

#replace the <...> placeholders with the correct values

#engine

Invoke-RestMethod https://<cluster-name>.<cluster-region>.kusto.windows.net/v1/rest/ping

Pong! IP address: 'IPv6IPaddress1'

#data management

Invoke-RestMethod https://ingest-<cluster-name>.<cluster-region>.kusto.windows.net/v1/rest/ping

Pong! IP address: 'IPv6IPaddress2'

Başarılı bir sonuç Pong! ve bir IPv6 adresi döndürmelidir.

Diğer sorun giderme ipuçları

Tüm bu denetimleri denedikten sonra sorun yaşamaya devam ediyorsanız tanılamak için özel uç nokta sorun giderme kılavuzunu kullanmayı deneyin.

Yönetilen özel uç nokta sorunlarını giderme

Yönetilen özel uç noktalar için, tüm yönetilen özel uç noktanın bağlantı durumunun Onaylandı olduğunu doğrulamak için bunu yapabileceğiniz tek denetimdir. Aksi takdirde küme ilgili hizmetlere bağlanamaz.

Yönetilen özel uç noktanın bağlantı durumunun onaylandı olarak ayarlandığını doğrulamak için aşağıdakileri yapın:

Azure portalında kümenize gidin ve Ağ'ı seçin

Özel uç nokta bağlantıları'nı seçin. Tablodaki Bağlantı durumu sütununda yönetilen özel uç noktanın onaylandığını doğrulayın.

Yönetilen özel uç nokta oluşturamıyorsanız aboneliğin Microsoft.Network kaynak sağlayıcısı için kayıtlı olduğundan emin olun:

Azure portalında aboneliğinize gidin ve Kaynak Sağlayıcıları'nı seçin

Microsoft.Network'u arayın ve kaynak sağlayıcısını kaydedin.

Diğer sorun giderme yönergeleri

Tüm denetimler başarılı olduysa ve hala kümeyle bağlantı kuramıyorsanız, genel olarak güvenlik duvarlarından ve ağdan sorumlu şirket güvenlik ekibinize başvurmanız gerekir.

Başarısızlığın olası nedenleri şunlardır:

- Güvenlik duvarı gerecinin yanlış yapılandırılması

- Azure Sanal Ağ Kullanıcı Tanımlı Yolların Yanlış Yapılandırılması

- İstemci makinesinde yanlış yapılandırılmış bir ara sunucu

- İstemci ile küme arasında yanlış yapılandırılmış bir ara sunucu

Geri Bildirim

Çok yakında: 2024 boyunca, içerik için geri bildirim mekanizması olarak GitHub Sorunları’nı kullanımdan kaldıracak ve yeni bir geri bildirim sistemiyle değiştireceğiz. Daha fazla bilgi için bkz. https://aka.ms/ContentUserFeedback.

Gönderin ve geri bildirimi görüntüleyin