Azure SQL veritabanlarınızdaki güvenlik açıklarını bulma ve düzeltme

Bulut için Microsoft Defender, Azure SQL veritabanlarınız için güvenlik açığı değerlendirmesi sağlar. Güvenlik açığı değerlendirmesi, veritabanlarınızda yazılım güvenlik açıklarını tarar ve bulguların listesini sağlar. Yazılım güvenlik açıklarını düzeltmek ve bulguları devre dışı bırakmak için bulguları kullanabilirsiniz.

Ön koşullar

Devam etmeden önce hızlı veya klasik yapılandırmaları kullanıp kullanmadığınızı bildiğinizden emin olun.

Hangi yapılandırmayı kullandığınızı görmek için:

- Azure portalında belirli bir kaynağı Azure SQL Veritabanı, SQL Yönetilen Örneği Veritabanı veya Azure Synapse'te açın.

- Güvenlik başlığı altında Bulut için Defender'ı seçin.

- Etkinleştirme Durumu'nda Yapılandır'ı seçerek sunucunun tamamı veya yönetilen örneğin SQL için Microsoft Defender ayarları bölmesini açın.

Güvenlik açığı ayarları bir depolama hesabı yapılandırma seçeneğini gösteriyorsa, klasik yapılandırmayı kullanıyorsunuz demektir. Aksi takdirde hızlı yapılandırmayı kullanıyorsunuz demektir.

Azure SQL veritabanlarınızda güvenlik açıklarını bulma

İzinler

Bulut için Microsoft Defender önerisindeki güvenlik açığı değerlendirme sonuçlarını görmek için aşağıdaki izinlerden biri gerekir. SQL veritabanlarında güvenlik açığı bulgularını çözümlenmiş olmalıdır:

- Güvenlik Yöneticisi

- Güvenlik Okuyucusu

Güvenlik açığı değerlendirme ayarlarını değiştirmek için aşağıdaki izinler gereklidir:

- SQL Güvenlik Yöneticisi

Tarama sonuçlarının bağlantılarını içeren otomatik e-postalar alıyorsanız, tarama sonuçlarıyla ilgili bağlantılara erişmek veya tarama sonuçlarını kaynak düzeyinde görüntülemek için aşağıdaki izinler gereklidir:

- SQL Güvenlik Yöneticisi

Veri yerleşimi

SQL güvenlik açığı değerlendirmesi, SQL güvenlik açığı değerlendirmesi için Bulut için Defender öneriler altında genel kullanıma açık sorguları kullanarak SQL sunucusunu sorgular ve sorgu sonuçlarını depolar. SQL güvenlik açığı değerlendirme verileri, yapılandırıldığı mantıksal sunucunun konumunda depolanır. Örneğin, kullanıcı Batı Avrupa'daki bir mantıksal sunucuda güvenlik açığı değerlendirmesini etkinleştirdiyse sonuçlar Batı Avrupa'da depolanır. Bu veriler yalnızca SQL güvenlik açığı değerlendirme çözümü mantıksal sunucuda yapılandırılmışsa toplanır.

İsteğe bağlı güvenlik açığı taramaları

sql güvenlik açığı değerlendirmesi taramalarını isteğe bağlı olarak çalıştırabilirsiniz:

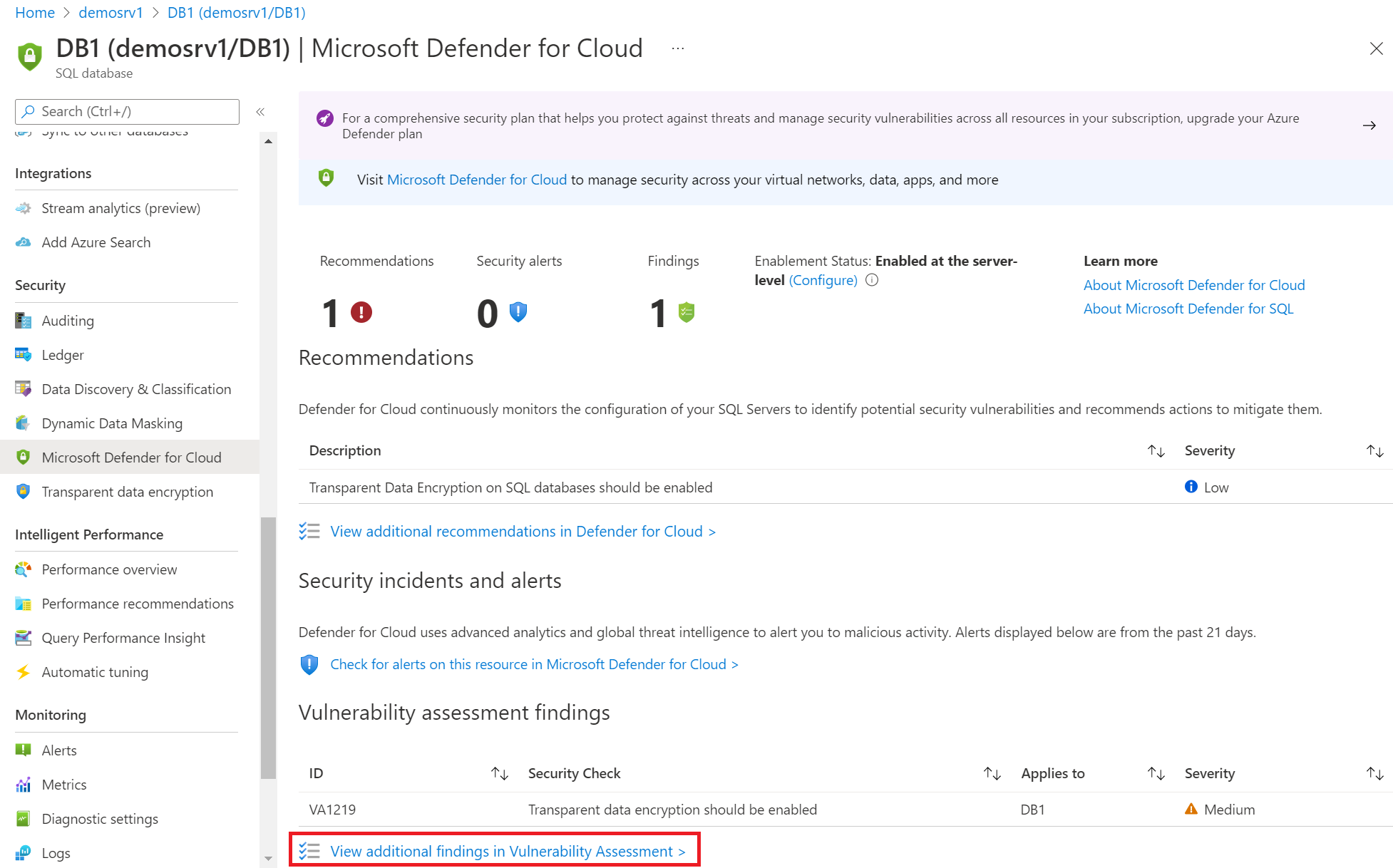

Önceki taramalardan tarama sonuçlarına erişmek için kaynağın Bulut için Defender sayfasında Güvenlik Açığı Değerlendirmesi'nde ek bulguları görüntüle'yi seçin.

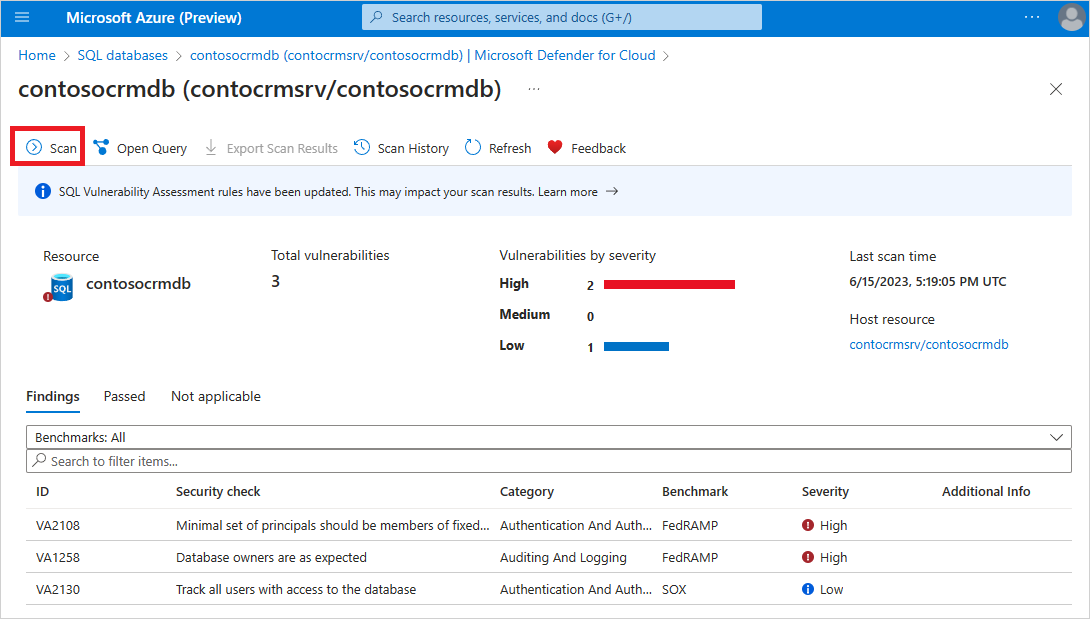

Veritabanınızı güvenlik açıklarına karşı taramak üzere isteğe bağlı tarama çalıştırmak için araç çubuğundan Tara'yı seçin:

Dekont

Tarama hafif ve güvenlidir. Çalıştırılması birkaç saniye sürer ve tamamen salt okunurdur. Veritabanınızda herhangi bir değişiklik yapmaz.

Güvenlik açıklarını düzeltin

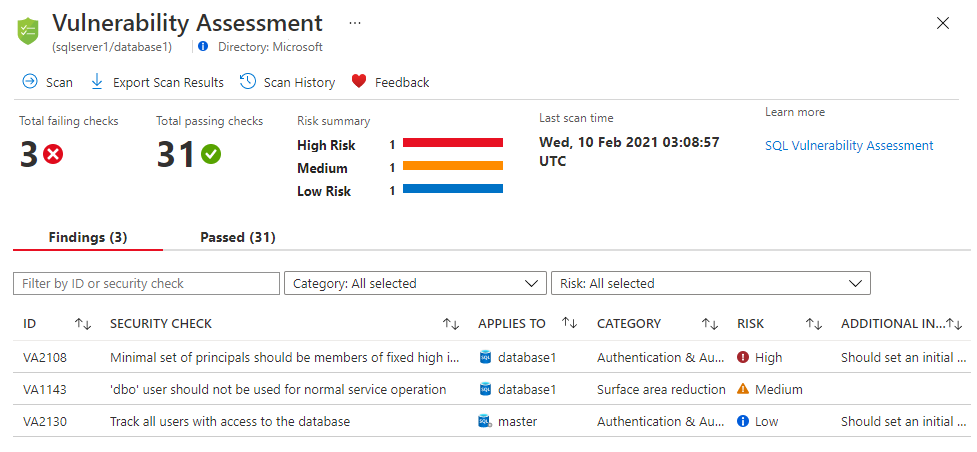

Güvenlik açığı taraması tamamlandığında rapor Azure portalında görüntülenir. Rapor şu şekildedir:

- Güvenlik durumunuzla ilgili genel bakış

- Bulunan sorunların sayısı

- Risklerin önem derecesine göre özet

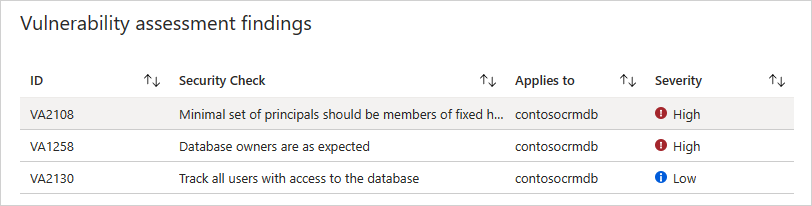

- Daha fazla araştırma için bulguların listesi

Bulunan güvenlik açıklarını düzeltmek için:

Sonuçlarınızı gözden geçirin ve raporun bulgularından hangilerinin ortamınız için gerçek güvenlik sorunları olduğunu belirleyin.

Etkisini ve güvenlik denetiminin neden başarısız olduğunu anlamak için her başarısız sonucu seçin.

Bahşiş

Bulgular ayrıntıları sayfasında sorunun nasıl çözüleceğini açıklayan eyleme dönüştürülebilir düzeltme bilgileri yer alır.

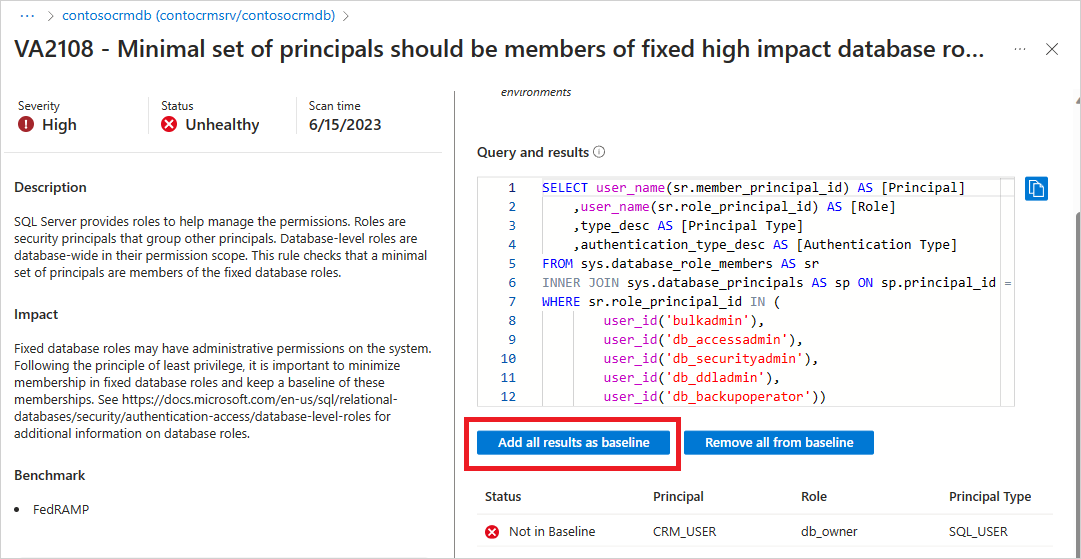

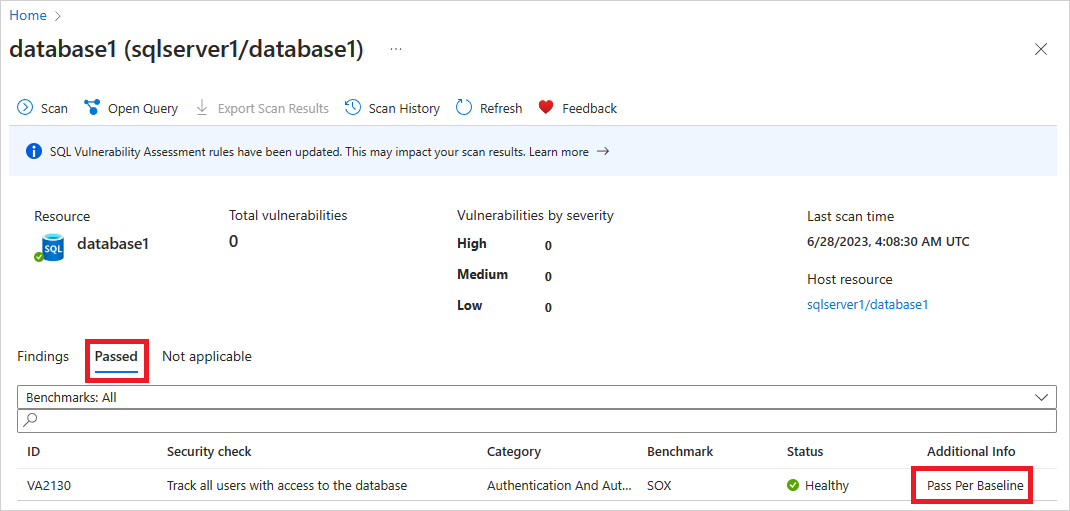

Değerlendirme sonuçlarınızı gözden geçirirken, belirli sonuçları ortamınızda kabul edilebilir bir temel olarak işaretleyebilirsiniz. Temel temelde sonuçların nasıl raporlandığına ilişkin bir özelleştirmedir. Sonraki taramalarda, taban çizgisiyle eşleşen sonuçlar geçiş olarak kabul edilir. Temel güvenlik durumunuzu oluşturduktan sonra, güvenlik açığı değerlendirmesi yalnızca temelden sapmaları bildirir. Bu şekilde, ilginizi ilgili konulara odaklayabilirsiniz.

Temele eklediğiniz tüm bulgular artık, temel değişiklikleri nedeniyle geçirildiğini gösteren bir göstergeyle Geçirildi olarak görünür. Temelin etkili olması için başka bir tarama çalıştırmanız gerekmez.

Güvenlik açığı değerlendirme taramalarınız artık veritabanınızın yüksek düzeyde güvenlik sağladığından ve kuruluş ilkelerinizin karşılandığından emin olmak için kullanılabilir.

Sonraki adımlar

- Azure SQL için Microsoft Defender hakkında daha fazla bilgi edinin.

- Veri bulma ve sınıflandırma hakkında daha fazla bilgi edinin.

- Güvenlik açığı değerlendirmesi tarama sonuçlarını güvenlik duvarlarının ve sanal ağların arkasında erişilebilen bir depolama hesabında depolama hakkında daha fazla bilgi edinin.

Geri Bildirim

Çok yakında: 2024 boyunca, içerik için geri bildirim mekanizması olarak GitHub Sorunları’nı kullanımdan kaldıracak ve yeni bir geri bildirim sistemiyle değiştireceğiz. Daha fazla bilgi için bkz. https://aka.ms/ContentUserFeedback.

Gönderin ve geri bildirimi görüntüleyin