Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

Bu makalede, Azure portalı aracılığıyla Amazon EKS kümelerinizde Kapsayıcılar için Microsoft Defender'ı etkinleştirme adımları gösterilmektedir. Kapsamlı koruma için tüm güvenlik özelliklerini aynı anda etkinleştirmeyi veya gereksinimlerinize göre belirli bileşenleri seçmeli olarak dağıtmayı seçebilirsiniz.

Bu kılavuz ne zaman kullanılır?

Aşağıdakiler için bu kılavuzu kullanın:

- AWS'de Kapsayıcılar için Defender'ın ilk kez ayarlanması

- Kapsamlı koruma için tüm güvenlik özelliklerini etkinleştirme

- Belirli bileşenleri seçmeli olarak dağıtma

- Mevcut bir dağıtıma eksik bileşenleri düzeltme veya ekleme

- Denetimli, seçmeli bir yaklaşım kullanarak dağıtma

- Belirli kümeleri korumanın dışında tutma

Önkoşullar

Ağ gereksinimleri

Genel bulut dağıtımları için aşağıdaki uç noktaların giden erişim için yapılandırıldığını doğrulayın. Bunları giden erişim için yapılandırmak, Defender algılayıcısının güvenlik verilerini ve olaylarını göndermek için Bulut için Microsoft Defender bağlanabilmesine yardımcı olur.

Uyarı

Azure etki alanları *.ods.opinsights.azure.com ve *.oms.opinsights.azure.com artık giden erişim için gerekli değildir. Daha fazla bilgi için bkz. kullanımdan kaldırma duyurusu.

| Azure etki alanı | Azure Kamu etki alanı | 21Vianet etki alanı tarafından sağlanan Azure | Liman |

|---|---|---|---|

| *.cloud.defender.microsoft.com | Mevcut Değil | Mevcut Değil | 443 |

Ayrıca Azure Arc özellikli Kubernetes ağ gereksinimlerini de doğrulamanız gerekir.

AWS'ye özgü gereksinimler:

- Uygun izinlere sahip AWS hesabı

- Etkin EKS kümeleri (sürüm 1.19+)

- Amazon ECR'de container image'leri

- AWS CLI yüklü ve yapılandırılmış

- EKS'den Azure'a giden HTTPS bağlantısı

AWS bağlayıcısı oluşturma

Azure portalınaoturum açın.

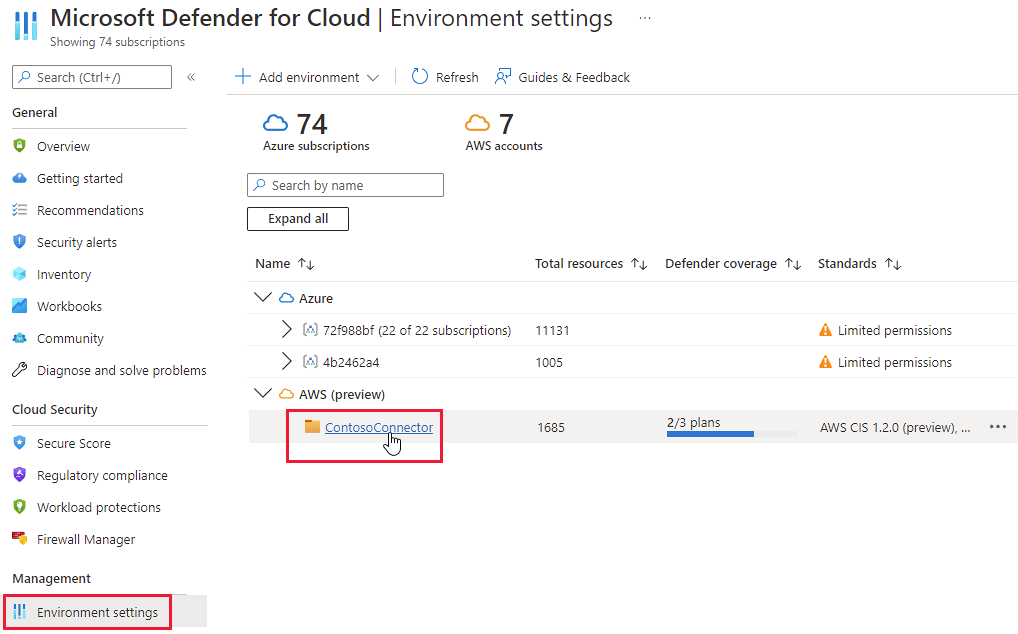

Bulut için Microsoft Defender’a gidin.

Soldaki menüden Ortam ayarları'nı seçin.

Ortam

Bağlayıcı ayrıntılarını yapılandırma

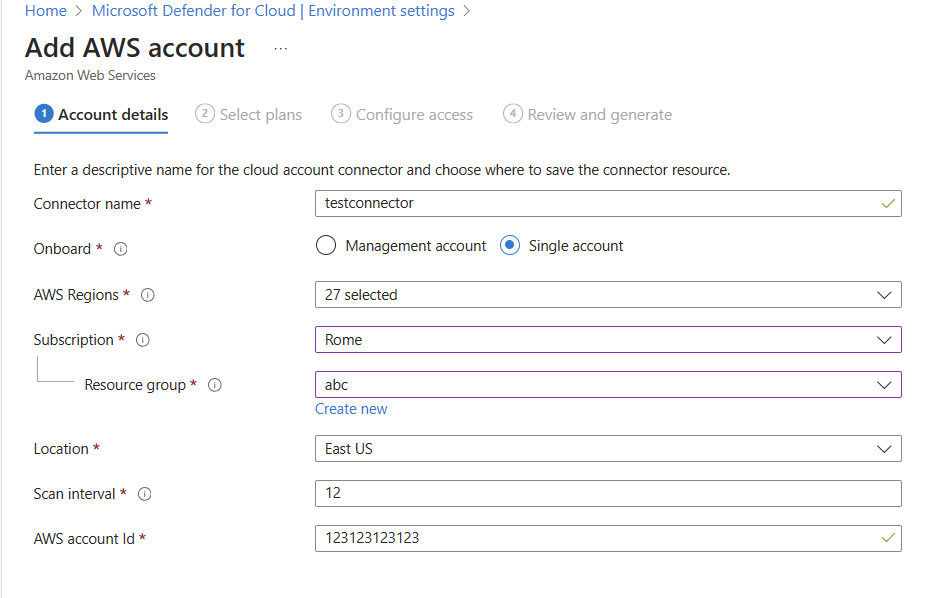

Hesap ayrıntıları bölümüne şunu girin:

- Hesap takma adı: AWS hesabınız için açıklayıcı bir ad

- AWS hesap kimliği: 12 basamaklı AWS hesap tanımlayıcınız

- Kaynak grubu: Kaynak grubu seçme veya oluşturma

İleri: Planları seçin'i seçin.

Kapsayıcılar için Defender özelliklerini etkinleştirme

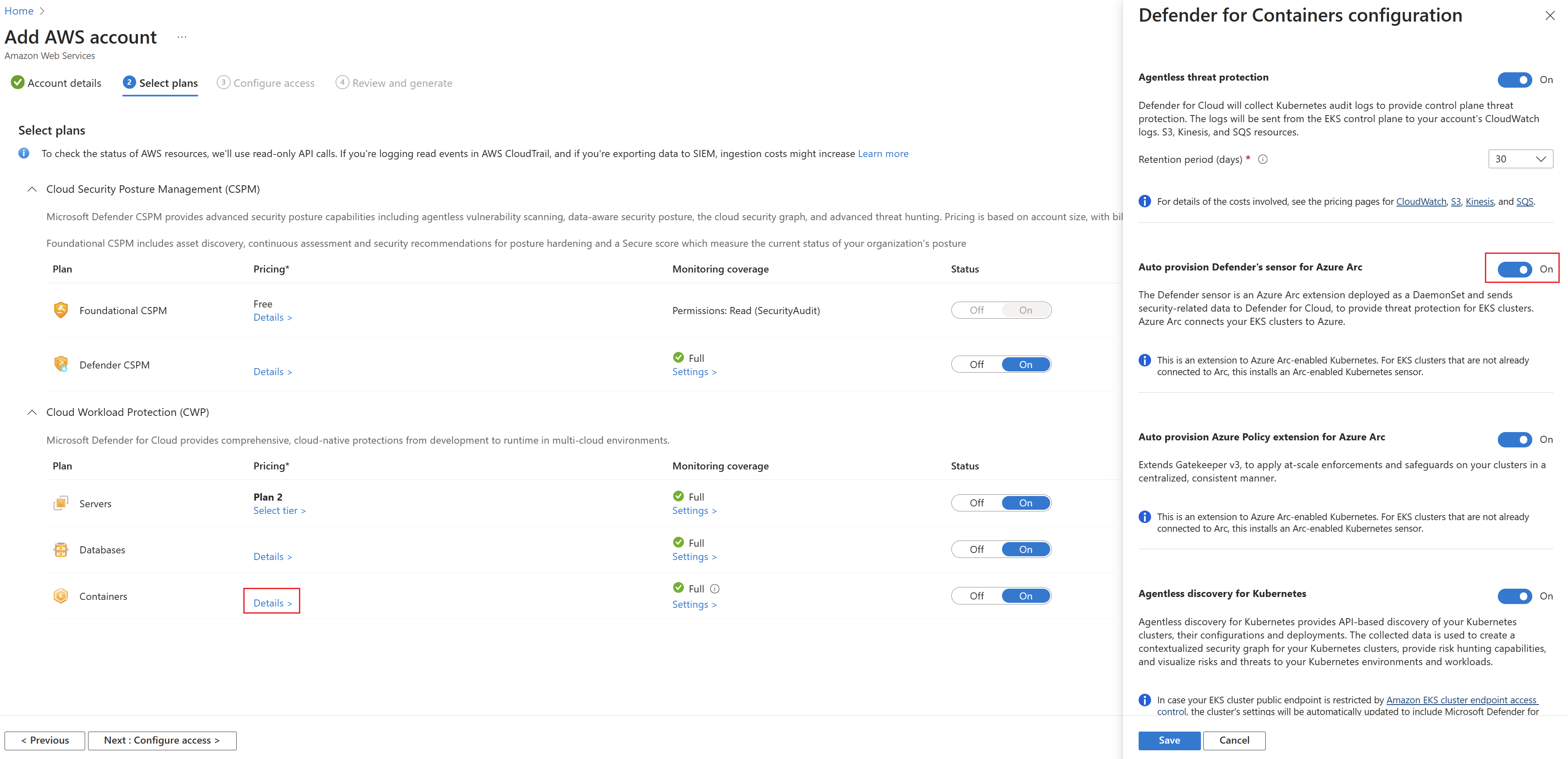

Planları seçin bölümünde Kapsayıcılar'ıAçık konuma getirin.

Plan yapılandırma seçeneklerine erişmek için Ayarlar'ı seçin.

Dağıtım yaklaşımınızı seçin:

Seçenek A: Tüm bileşenleri etkinleştir (önerilen)

Kapsamlı koruma için tüm özellikleri etkinleştirin:

- Tüm anahtarları Açık olarak ayarlayın

- Bu ayar, EKS ortamınız için tam güvenlik kapsamı sağlar

Seçenek B: Belirli bileşenleri etkinleştirme

Gereksinimlerinize göre yalnızca ihtiyacınız olan bileşenleri seçin:

Seçtiğiniz yaklaşıma göre kullanılabilir bileşenleri yapılandırın:

Aracısız tehdit koruması: Kubernetes denetim günlüklerini Microsoft Defender'a göndererek küme kapsayıcılarınıza çalışma zamanı koruması sağlar.

- Etkinleştirmek için, düğmeyi Açık konumuna getirin.

- Denetim günlükleriniz için bekletme süresini yapılandırma

- AWS hesabınızdaki tüm EKS kümelerini bulur

Uyarı

Bu yapılandırmayı devre dışı bırakırsanız denetim düzlemi tehdit algılama devre dışı bırakılır. Özellik kullanılabilirliği hakkında daha fazla bilgi edinin.

Kubernetes API erişimi (Kubernetes için aracısız bulma): Kubernetes kümelerinizin API tabanlı bulunmasına izin vermek için izinleri ayarlar.

- Etkinleştirmek için anahtarı Açık konumuna getirin

- Stok ve güvenlik duruşu değerlendirmesi sağlar

Kayıt defteri erişimi (Aracısız kapsayıcı güvenlik açığı değerlendirmesi): ECR'de depolanan görüntülerin güvenlik açığı değerlendirmesine izin vermek için izinleri ayarlar.

- Etkinleştirmek için anahtarı Açık olarak ayarlayın

- Kapsayıcı görüntülerini bilinen güvenlik açıkları için tarar

Azure Arc için Defender algılayıcısını otomatik sağlama (Defender DaemonSet): Defender algılayıcısını çalışma zamanı tehdit algılaması için Arc özellikli kümelere otomatik olarak dağıtır.

- Anahtarı etkinleştirmek için Açık olarak ayarlayın.

- İş yükü koruması için gerçek zamanlı güvenlik uyarıları sağlar

Tavsiye

- Üretim ortamları için tüm bileşenleri etkinleştirmenizi öneririz.

- Test veya aşamalı dağıtım için belirli bileşenlerle başlayın ve daha sonra daha fazlasını ekleyin.

- Kubernetes için Azure İlkesi, Defender algılayıcısı ile otomatik olarak dağıtılır.

Devam'ı ve sonraki: Erişimi yapılandır'ı seçin.

AWS izinlerini ayarlama

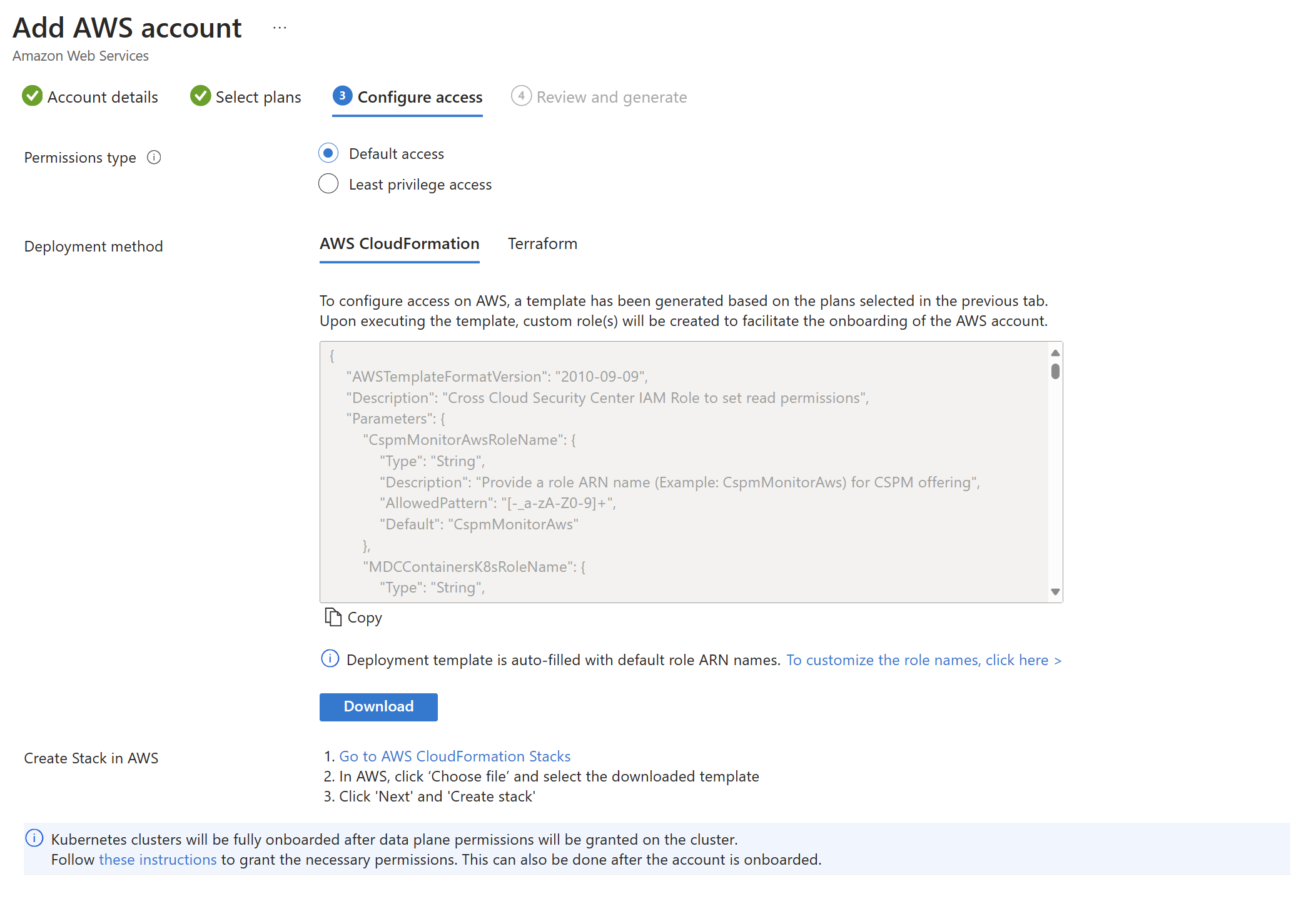

Erişimi yapılandır sayfasındaki yönergeleri izleyin.

CloudFormation şablonunu portaldan indirin.

CloudFormation yığınını AWS'de dağıtma:

- AWS CloudFormation konsolunu açma

- İndirilen şablonla yeni bir yığın oluşturma

- Stack'i gözden geçir ve oluştur.

Yığın oluşturma işlemi tamamlandıktan sonra, yığın çıkışlarından ROL ARN'sini kopyalayın.

Azure portalına dönün ve ARN rolünü yapıştırın.

İleri: Gözden geçir ve oluştur'u seçin.

Yapılandırmanızı gözden geçirin ve Oluştur'u seçin.

Tüm bileşenleri dağıtın

Uyarı

Önceki bölümdeki tüm bileşenleri etkinleştirmeyi seçtiyseniz, bu bölümdeki tüm adımları izleyin. Belirli bileşenleri seçtiyseniz, yalnızca seçtiğiniz özelliklerle ilgili adımları tamamlayın.

Yapılandırmanıza göre korumayı etkinleştirmek için şu adımları izleyin:

Denetim düzlemi izinlerini ver

Etkinleştirdiyseniz gereklidir: Aracısız tehdit koruması veya Kubernetes API erişimi

Kubernetes için Aracısız bulma özelliğini etkinleştirdiyseniz, aşağıdaki yöntemlerden birini kullanarak kümede denetim düzlemi izinleri verin:

1. Seçenek: Python betiğini kullanma

Eklemek istediğiniz EKS kümelerinin Bulut için Defender rolünü

MDCContainersAgentlessDiscoveryK8sRoleeklemek içinaws-auth ConfigMapçalıştırın.Seçenek 2: eksctl kullanma

Her Amazon EKS kümesine şu rolü verin

MDCContainersAgentlessDiscoveryK8sRole:eksctl create iamidentitymapping \ --cluster my-cluster \ --region region-code \ --arn arn:aws:iam::account:role/MDCContainersAgentlessDiscoveryK8sRole \ --group system:masters \ --no-duplicate-arnsDaha fazla bilgi için Amazon EKS kullanıcı kılavuzunda IAM kullanıcılarına EKS erişim girişleri ile Kubernetes erişimi verme bölümüne bakın.

EKS kümelerini Azure Arc'a bağlama

Etkinleştirdiyseniz gerekli: Azure Arc için Defender algılayıcısını otomatik sağlama

EKS kümelerinizde Azure Arc özellikli Kubernetes, Defender algılayıcısı ve Kubernetes için Azure İlkesi'ni yükleyip çalıştırmanız gerekir. Bu uzantıları yüklemek için Defender for Cloud'a özgü bir öneri bulunmaktadır.

Bulut için Microsoft Defendergidin.

Şu öneriyi arayın: EKS kümelerinde Azure Arc için Microsoft Defender uzantısı yüklü olmalıdır.

Öneri tarafından sağlanan düzeltme adımlarını izleyin:

Defender algılayıcısını dağıtma

Önemli

Helm kullanarak Defender algılayıcısını dağıtma: Otomatik olarak sağlanan ve güncelleştirilen diğer seçeneklerden farklı olarak Helm, Defender algılayıcısını esnek bir şekilde dağıtmanızı sağlar. Bu yaklaşım özellikle DevOps ve kod olarak altyapı senaryolarında kullanışlıdır. Helm ile dağıtımı CI/CD işlem hatlarıyla tümleştirebilir ve tüm algılayıcı güncelleştirmelerini denetleyebilirsiniz. Önizleme ve GA sürümlerini almayı da seçebilirsiniz. Helm kullanarak Defender algılayıcısını yükleme yönergeleri için bkz. Helm kullanarak Kapsayıcılar için Defender algılayıcısını yükleme.

Etkinleştirdiyseniz gerekli: Azure Arc için Defender algılayıcısını otomatik sağlama

EKS kümelerinizi Azure Arc'a bağladıktan sonra Defender algılayıcısını dağıtın:

Bulut için Microsoft Defendergidin.

Arc özellikli kümelere Defender uzantısını yükleme hakkında öneriler arayın.

Öneriyi seçin ve düzeltme adımlarını izleyin.

Algılayıcı, kümeleriniz için çalışma zamanı tehdit algılaması sağlar.

Uyarı

Ayrıca, dağıtım yapılandırması üzerinde daha fazla denetim için Helm'i kullanarak Defender algılayıcısını dağıtabilirsiniz. Helm dağıtım yönergeleri için bkz. Helm kullanarak Defender algılayıcısını dağıtma.

ECR güvenlik açığı taramayı yapılandırma

Etkinleştirdiyseniz gerekli: Kayıt defteri erişimi

AWS bağlayıcısı ayarlarınıza gidin.

Kapsayıcılar planının yanındaki Yapılandır'ı seçin.

Kayıt defteri erişiminin etkinleştirildiğini doğrulayın.

ECR'ye gönderilen görüntüler 24 saat içinde otomatik olarak taranır.

Denetim günlüğünü etkinleştirme

Etkinleştirdiyseniz gerekli: Aracısız tehdit koruması

Her EKS kümesi için denetim günlüğünü etkinleştirin:

# Enable audit logs

aws eks update-cluster-config \

--name <cluster-name> \

--logging '{"clusterLogging":[{"types":["audit","authenticator"],"enabled":true}]}'

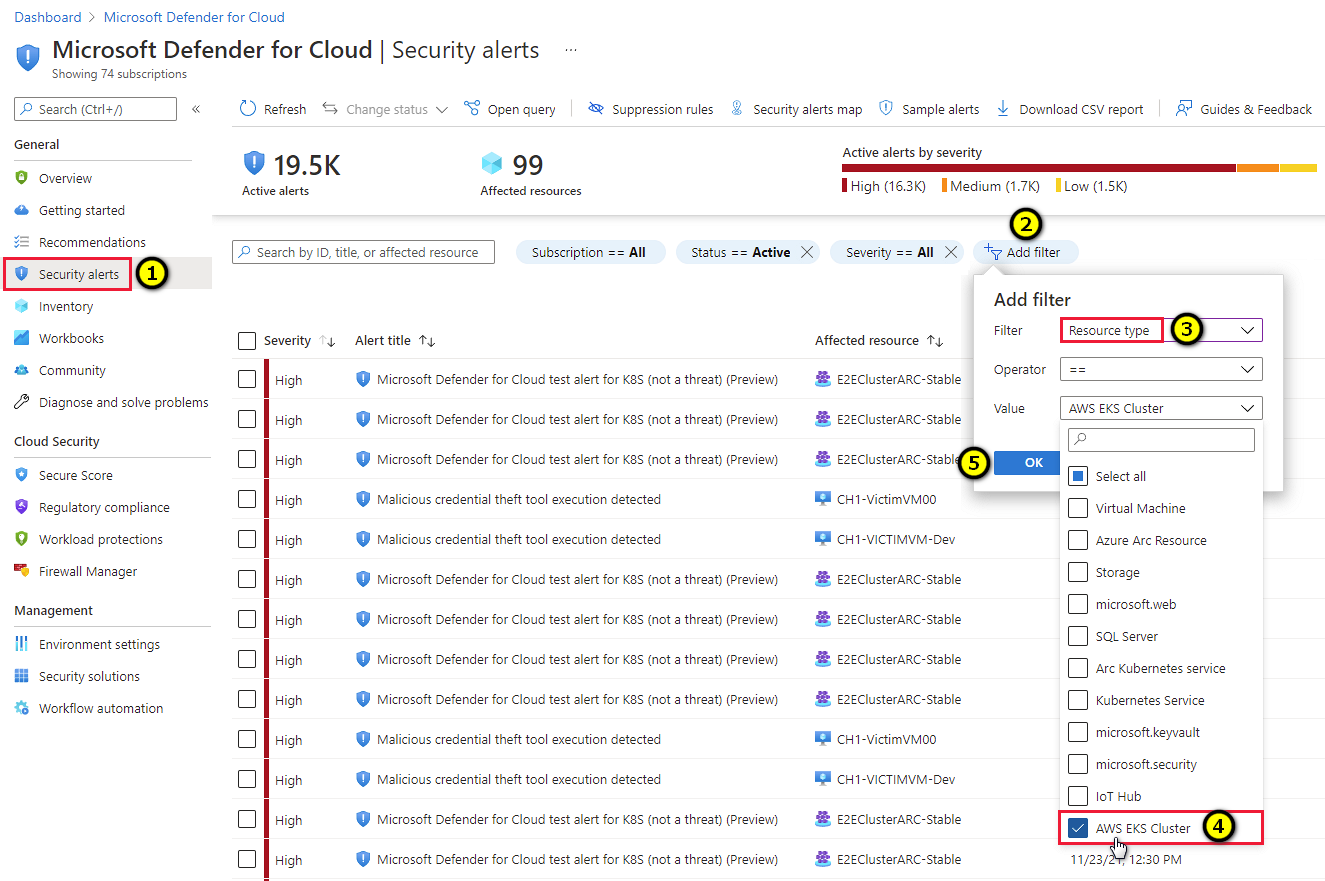

Önerileri ve uyarıları görüntüleme

EKS kümelerinizin uyarılarını ve önerilerini görüntülemek için:

Uyarılar, öneriler veya envanter sayfalarına gidin.

AWS EKS Kümesi kaynak türüne göre filtrelemek için filtreleri kullanın.

Tavsiye

Bu blog gönderisindeki yönergeleri izleyerek kapsayıcı uyarılarının simülasyonunu yapabilirsiniz.

Belirli bileşenleri dağıtma (isteğe bağlı)

Başlangıçta yalnızca belirli bileşenleri etkinleştirmeyi seçtiyseniz ve şimdi daha fazla bileşen eklemek istiyorsanız veya mevcut dağıtımlarla ilgili sorunları düzeltmeniz gerekiyorsa:

Mevcut dağıtıma bileşen ekleme

Ortam ayarları'na gidin ve AWS bağlayıcınızı seçin.

Kapsayıcıların yanındaki Defender planları>Ayarlar'ı seçin.

Eklemek istediğiniz bileşenler için ek geçişleri etkinleştirin:

- Aracısız tehdit koruması: Çalışma zamanı koruması için

- Kubernetes API erişimi: Küme bulma için

- Kayıt defteri erişimi: ECR güvenlik açığı taraması için

- Defender'ın algılayıcısını otomatik sağlama: İş yükü koruması için

Değişikliklerinizi kaydedin ve yeni etkinleştirilen bileşenler için dağıtım adımlarını izleyin.

Uyarı

Belirli bir AWS kümesini otomatik sağlamanın dışında tutabilirsiniz. Algılayıcı dağıtımı için ms_defender_container_exclude_agents , değerine truesahip kaynağa etiketini uygulayın. Aracısız dağıtım için, değerine ms_defender_container_exclude_agentlesssahip kaynağa etiketini uygulayıntrue.

Defender algılayıcısını belirli kümelere dağıtma

Algılayıcıyı yalnızca seçili EKS kümelerine dağıtmak için:

Belirli kümeleri Azure Arc'a (tüm kümelere değil) bağlama.

Öneriler'e gidin ve "Arc özellikli Kubernetes kümelerinde Defender uzantısı yüklü olmalıdır" ifadesini bulun.

Yalnızca algılayıcıyı istediğiniz kümeleri seçin.

Yalnızca seçili kümeler için düzeltme adımlarını izleyin.

Mevcut kümeler için bileşenleri dağıtma

Eksik veya başarısız bileşenlere sahip kümeleriniz varsa şu adımları izleyin:

Bileşen durumunu denetleme

Envanter'e gidin ve AWS kaynaklarına göre filtreleyin.

Her EKS kümesinin aşağıdakiler için denetlenmesi:

- Yay bağlantı durumu

- Defender uzantısı durumu

- Politika uzantısı durumu

Arc bağlantı sorunlarını düzeltme

Bağlantısı kesilmiş olarak gösterilen kümeler için:

Arc bağlantı betiğini yeniden çalıştırın.

Kümeden Azure'a ağ bağlantısını doğrulayın.

Arc aracı günlüklerini denetleyin:

kubectl logs -n azure-arc -l app.kubernetes.io/component=cluster-agent

Algılayıcı dağıtım sorunlarını düzeltme

Defender algılayıcısı eksik kümeler için:

Arc bağlantısının iyi durumda olduğunu doğrulayın.

Çakışan ilkeleri veya erişim denetleyicilerini denetleyin.

Gerekirse el ile dağıtın: Öneriden düzeltmeyi kullanın.

Belirli kayıt defterleri için ECR taramasını yapılandırma

Yalnızca belirli ECR kayıt defterlerini taramak için:

Bağlayıcı yapılandırmasında Aracısız kapsayıcı güvenlik açığı değerlendirmesini etkinleştirin.

Tarayıcı erişimini belirli kayıt defterlerine sınırlamak için AWS IAM ilkelerini kullanın.

Kayıt defterlerini taramaya dahil etmek veya taramadan çıkarmak için etiketleyin.

Azure İlkesi uzantısını seçmeli olarak dağıtma

İlke değerlendirmesini yalnızca belirli kümelere dağıtmak için:

Arc bağlantısı sonrasında İlke>Tanımları'na gidin.

"Arc özellikli Kubernetes'te Azure İlkesi uzantısını yapılandırma" araması yapın.

Kapsamı belirli kaynak gruplarına veya kümelere göre belirlenmiş bir atama oluşturun.

Dağıtımı doğrulayın:

kubectl get pods -n kube-system -l app=azure-policy

Belirli kümeler için denetim günlüğünü yapılandırma

Denetim günlüğünü seçmeli olarak etkinleştirin:

# For specific cluster

aws eks update-cluster-config \

--name <specific-cluster> \

--logging '{"clusterLogging":[{"types":["audit"],"enabled":true}]}'

Dağıtımı doğrulayın

Bağlayıcının sistem durumunu denetleme

Ortam ayarları'na gidin.

AWS bağlayıcınızı seçin.

Doğrulamak:

- Durum: Bağlandı

- Son eşitleme: Son zaman damgası

- Bulunan kaynak sayısı

Bulunan kaynakları görüntüleme

Stok'a gidin.

Ortam = AWS'e göre filtreleyin.

Şunu gördüğünüzden emin olun:

- Tüm EKS kümeleri (veya yalnızca seçmeli olarak dağıtılırsa seçilen kümeler)

- ECR kayıt defterleri

- Konteyner görüntüleri

Güvenlik algılamayı test edin

Bir test güvenlik uyarısı oluşturun:

# Connect to an EKS cluster

aws eks update-kubeconfig --name <cluster-name> --region <region>

# Trigger a test alert

kubectl run test-alert --image=nginx --rm -it --restart=Never -- sh -c "echo test > /etc/shadow"

Defender for Cloud'da uyarıyı 5 ile 10 dakika içinde kontrol edin.

Sorun giderme

Dağıtım sorunları

Bileşenlerin dağıtımı başarısız olursa:

- Arc bağlantısını denetleme: Kümelerin Bağlı olarak göründüğüne emin olun

- IAM rolünü doğrulama: Rolün tüm gerekli izinlere sahip olduğunu onaylayın

- Ağı gözden geçirme: Giden HTTPS bağlantısını denetleme

- Kotaları denetleme: AWS hizmet kotalarının aşılmadığını doğrulama

Algılayıcı podları açılmıyor

# Check pod status

kubectl describe pods -n kube-system -l app=microsoft-defender

# Common issues:

# - Image pull errors: Check network connectivity

# - Permission denied: Verify RBAC settings

# - Resource constraints: Check node resources

Yay uzantısı takıldı

# Check extension status

az k8s-extension show \

--cluster-name <cluster-name> \

--resource-group <rg> \

--cluster-type connectedClusters \

--name microsoft.azuredefender.kubernetes

# If stuck, delete and recreate

az k8s-extension delete \

--cluster-name <cluster-name> \

--resource-group <rg> \

--cluster-type connectedClusters \

--name microsoft.azuredefender.kubernetes

ECR taraması çalışmıyor

IAM rolünün ECR izinlerine sahip olduğunu doğrulayın.

Tarayıcının kayıt defterlerine erişip erişemediğini denetleyin.

Görüntülerin desteklenen bölgelerde olduğundan emin olun.

Log Analytics çalışma alanında tarayıcı günlüklerini gözden geçirin.

Yaygın doğrulama sorunları

- Eksik kaynaklar: Keşif için 15-30 dakika bekleyin.

- Kısmi kapsam: Dışlanan kaynak yapılandırmasını denetleyin.

- Uyarı yok: Denetim günlüğünün etkin olduğunu doğrulayın.

- Tarama hataları: ECR izinlerini ve ağ erişimini denetleyin.

En iyi yöntemler

- Üretim dışı ile başlayın: Seçmeli dağıtım için önce geliştirme/test kümelerinde test edin.

- Düzenli incelemeler: Panoyu haftalık olarak kontrol edin.

- Uyarı yanıtı: Yüksek önem dereceli uyarıları hemen araştırın.

- Görüntü hijyeni: Temel görüntüleri düzenli olarak tarayın ve güncelleştirin.

- Uyumluluk: CIS karşılaştırma hatalarını giderin.

- Erişim denetimi: IAM rollerini ve RBAC izinlerini gözden geçirin.

- Belge dışlamaları: Belirli kümelerin seçmeli dağıtımlarda neden dışlandığını izleyin.

- Artımlı olarak dağıtma: Seçmeli dağıtım kullanırken, bir kerede bir bileşen ekleyin.

- Her adımı izleyin: Sonraki adıma geçmeden önce her bileşeni doğrulayın.

Kaynakları temizle

Kapsayıcılar için Defender'ı devre dışı bırakmak için aşağıdaki adımları tamamlayın:

AWS bağlayıcınıza gidin.

Aşağıdakilerden birini seçin:

- Planı devre dışı bırakmak için Kapsayıcıları Kapat

- Tüm yapılandırmaları kaldırmak için bağlayıcının tamamını silme

AWS kaynaklarını kaldırma:

- CloudFormation yığınını silme

- Kümelerin Arc bağlantısını kesme