Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

Yerel geliştirme sırasında uygulamaların çeşitli Azure hizmetlerine erişmek için Azure kimlik doğrulamasından geçirmesi gerekir. Aşağıdaki yaklaşımlardan birini kullanarak yerel olarak kimlik doğrulaması yapabilirsiniz:

- Azure Kimlik kitaplığı tarafından desteklenen geliştirici araçlarından biriyle bir geliştirici hesabı kullanın.

- Hizmet sorumlusu kullanın. Daha fazla bilgi için bkz. Yerel geliştirme sırasında hizmet sorumlularını kullanarak Java uygulamalarını Azure hizmetlerine kimlik doğrulama.

Bu makalede, Azure Kimlik kitaplığı tarafından desteklenen araçlarla bir geliştirici hesabı kullanarak kimlik doğrulamasının nasıl yapılacağını açıklanmaktadır. Bu makalede şunları öğreneceksiniz:

- Birden çok geliştirici hesabının izinlerini verimli bir şekilde yönetmek için Microsoft Entra gruplarını kullanma.

- Geliştirici hesaplarına roller atayarak izin kapsamını belirleme.

- Desteklenen yerel geliştirme araçlarında oturum açma.

- Uygulama kodunuzdan bir geliştirici hesabı kullanarak kimlik doğrulama.

Kimlik doğrulaması için desteklenen geliştirici araçları

Yerel geliştirme sırasında bir uygulama, Azure kimlik bilgilerinizi kullanarak Azure kimlik doğrulaması yapabilir. Bu kimlik doğrulamasının çalışması için aşağıdakilerden biri gibi bir geliştirici aracından Azure oturum açmanız gerekir:

- Azure CLI

- Azure Geliştirici CLI'sı

- Azure PowerShell

- Visual Studio Code

- IntelliJ IDEA

Azure Kimlik kitaplığı, geliştiricinin bu araçlardan birinde oturum açtığını algılayabilir. Kitaplık, oturum açmış kullanıcı olarak uygulamayı Azure’a kimlik doğrulaması yapmak üzere araç üzerinden Microsoft Entra erişim belirtecini alabilir.

Bu yaklaşım, kimlik doğrulama sürecini kolaylaştırmak için geliştiricinin mevcut Azure hesaplarından yararlanır. Ancak, bir geliştirici hesabının büyük olasılıkla uygulamanın gerektirdiğinden daha fazla izni vardır ve bu nedenle uygulamanın üretim ortamında çalıştırdığı izinleri aşıyor olabilir. Alternatif olarak, yerel geliştirme sırasında kullanmak üzere uygulama hizmet birimleri oluşturabilirsiniz, bu birimler yalnızca uygulamanın ihtiyaç duyduğu erişime sahip olacak şekilde kapsamlandırılabilir.

Yerel geliştirme için Microsoft Entra grubu oluşturma

Rolleri tek tek hizmet sorumlusu nesnelerine atamak yerine yerel geliştirmede uygulamanın ihtiyaç duyduğu rolleri (izinleri) kapsüllemek için bir Microsoft Entra grubu oluşturun. Bu yaklaşım aşağıdaki avantajları sunar:

- Her geliştirici, grup düzeyinde aynı rollere sahiptir.

- Uygulama için yeni bir rol gerekiyorsa, yalnızca uygulamanın grubuna eklenmesi gerekir.

- Ekibe yeni bir geliştirici katılırsa, geliştirici için yeni bir uygulama hizmet sorumlusu oluşturulur ve gruba eklenir ve geliştiricinin uygulama üzerinde çalışmak için doğru izinlere sahip olduğundan emin olun.

Azure portalında Microsoft Entra ID genel bakış sayfasına gidin.

Sol taraftaki menüden Tüm gruplar'ı seçin.

Gruplar sayfasında Yeni grup'a tıklayın.

Yeni grup sayfasında aşağıdaki form alanlarını doldurun:

- Grup türü: Güvenlik'i seçin.

- Grup adı: Uygulama veya ortam adına başvuru içeren grup için bir ad girin.

- Grup açıklaması: Grubun amacını açıklayan bir açıklama girin.

Gruba üye eklemek için Üyeler'in altında Hiçbir üye seçilmedi bağlantısını seçin.

Açılan açılır panelde, daha önce oluşturduğunuz hizmet sorumlusunu arayın ve filtrelenen sonuçlardan seçin. Seçiminizi onaylamak için panelin altındaki Seç düğmesini seçin.

Grubu oluşturmak ve Tüm gruplar sayfasına dönmek için Yeni grup sayfasının alt kısmındaki Oluştur'u seçin. Yeni grubu listede görmüyorsanız, bir dakika bekleyin ve sayfayı yenileyin.

Gruba rol atama

Ardından, uygulamanızın hangi kaynaklar üzerinde hangi rollere (izinlere) ihtiyacı olduğunu belirleyin ve bu rolleri oluşturduğunuz Microsoft Entra grubuna atayın. Gruplara kaynak, kaynak grubu veya abonelik kapsamında bir rol atanabilir. Bu örnekte, çoğu uygulama tüm Azure kaynaklarını tek bir kaynak grubunda gruplandırdığından kaynak grubu kapsamında rollerin nasıl atandığı gösterilmektedir.

Azure portalında, uygulamanızı içeren kaynak grubunun Overview sayfasına gidin.

Sol gezinti bölmesinden Erişim denetimi (IAM) seçin.

Erişim denetimi (IAM) sayfasında + Ekle'yi ve ardından açılan menüden Rol ataması ekle'yi seçin. Rol ataması ekle sayfasında rolleri yapılandırmak ve atamak için birkaç sekme bulunur.

Rol sekmesinde, atamak istediğiniz rolü bulmak için arama kutusunu kullanın. Rolü seçin ve ardından İleri'yi seçin.

Üyeler sekmesinde:

- Değere erişim ata için Kullanıcı, grup veya hizmet sorumlusu öğesini seçin.

- Üyeler değeri için + Üyeleri seç'i seçerek Üyeleri seçin açılır penceresini açın.

- Daha önce oluşturduğunuz Microsoft Entra grubunu arayın ve filtrelenen sonuçlardan seçin. Grubu seçmek ve açılır menü panelini kapatmak için Seç'i seçin.

- Gözden Geçir ve Ata'yı, Üyeler sekmesinin alt kısmında seçin.

Gözden geçir ve ata sekmesinde, sayfanın alt kısmında Gözden geçir ve ata seçeneğini seçin.

Geliştirici araçlarını kullanarak Azure oturum açma

Ardından, geliştirme ortamınızda kimlik doğrulaması gerçekleştirmek için kullanabileceğiniz geliştirici araçlarından birini kullanarak Azure oturum açın. Kimlik doğrulaması yaptığınız hesap, daha önce oluşturup yapılandırdığınız Microsoft Entra grubunda da bulunmalıdır.

- Visual Studio Code

- IntelliJ IDEA

- Azure CLI

- Azure Geliştirici CLI

- Azure PowerShell

Visual Studio Code’u kullanan geliştiriciler, düzenleyici üzerinden kendi geliştirici hesaplarıyla doğrudan kimlik doğrulayabilir. Tekli oturum açma deneyimi aracılığıyla uygulama isteklerinin kimliğini doğrulamak için bu hesabı kullanan DefaultAzureCredential veya VisualStudioCodeCredential kullanan uygulamalar.

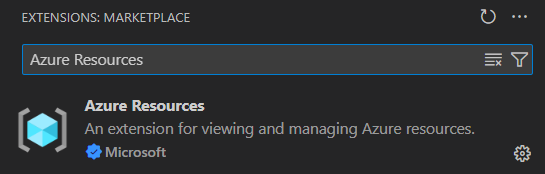

Visual Studio Code Extensions paneline gidin ve Azure Resources uzantısını yükleyin. Bu uzantı, Azure kaynaklarını doğrudan Visual Studio Code görüntülemenize ve yönetmenize olanak tanır. Ayrıca, Azure ile kimlik doğrulaması yapmak için yerleşik Visual Studio Code Microsoft kimlik doğrulama sağlayıcısını kullanır.

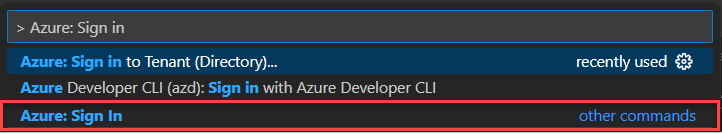

Visual Studio Code'da Komut Paleti'ni açın, ardından Azure: Oturum aç öğesini arayın ve seçin.

Tip

Windows/Linux üzerinde

Ctrl+Shift+Pveya macOS üzerindeCmd+Shift+Pkullanarak Komut Paleti'ni açın.

Uygulamanızdan Azure hizmetleri için kimlik doğrulaması

Azure Identity kitaplığı çeşitli senaryoları ve Microsoft Entra kimlik doğrulama akışlarını destekleyen TokenCredential uygulamalarını sağlar. Aşağıdaki adımlarda, kullanıcı hesaplarıyla yerel olarak çalışırken DefaultAzureCredential veya belirli bir geliştirme aracı kimlik bilgilerinin nasıl kullanılacağı gösterilmektedir.

Kodu uygulama

azure-identityDosyanızapom.xmlbağımlılığı ekleyin:<dependency> <groupId>com.azure</groupId> <artifactId>azure-identity</artifactId> </dependency>Senaryonuza göre kimlik bilgisi uygulamalarından birini seçin.

- Geliştirme aracınıza özgü bir kimlik bilgisi kullanın: Bu seçenek tek kişi veya tek araç senaryoları için en iyisidir.

- Herhangi bir geliştirme aracında kullanılabilen bir kimlik bilgisi kullanın: Bu seçenek açık kaynak projeler ve çeşitli araç ekipleri için en iyisidir.

Geliştirme aracınıza özgü bir kimlik bilgisi kullanma

belirli bir geliştirme aracına karşılık gelen bir TokenCredential örneğini AzureCliCredential gibi Azure hizmet istemcisi oluşturucusna geçirin.

import com.azure.identity.AzureCliCredential;

import com.azure.identity.AzureCliCredentialBuilder;

import com.azure.security.keyvault.secrets.SecretClient;

import com.azure.security.keyvault.secrets.SecretClientBuilder;

AzureCliCredential credential = new AzureCliCredentialBuilder().build();

SecretClient client = new SecretClientBuilder()

.vaultUrl("https://<your-key-vault-name>.vault.azure.net")

.credential(credential)

.buildClient();

Her araç kimlik bilgisi aynı kalıbı takip eder. Kimlik bilgisi türünü ve ilgili oluşturucusunu gerektiği gibi değiştirin:

AzureCliCredential/AzureCliCredentialBuilderAzureDeveloperCliCredential/AzureDeveloperCliCredentialBuilderAzurePowerShellCredential/AzurePowerShellCredentialBuilderIntelliJCredential/IntelliJCredentialBuilderVisualStudioCodeCredential/VisualStudioCodeCredentialBuilder

Herhangi bir geliştirme aracında kullanılabilen bir kimlik bilgisi kullanın

Tüm yerel geliştirme araçları için iyileştirilmiş bir DefaultAzureCredential örnek kullanın. Bu örnek, ortam değişkeninin AZURE_TOKEN_CREDENTIALS olarak ayarlanmasını devgerektirir. Daha fazla bilgi için bkz . Kimlik bilgisi türü kategorisini dışlama.

import com.azure.identity.DefaultAzureCredential;

import com.azure.identity.DefaultAzureCredentialBuilder;

import com.azure.security.keyvault.secrets.SecretClient;

import com.azure.security.keyvault.secrets.SecretClientBuilder;

DefaultAzureCredential credential = new DefaultAzureCredentialBuilder()

.requireEnvVars(AzureIdentityEnvVars.AZURE_TOKEN_CREDENTIALS)

.build();

SecretClient client = new SecretClientBuilder()

.vaultUrl("https://<your-key-vault-name>.vault.azure.net")

.credential(credential)

.buildClient();

Sonraki Adımlar

Bu makalede, bilgisayarınızda bulunan kimlik bilgilerini kullanarak geliştirme sırasında kimlik doğrulaması ele alınmıştır. Bu kimlik doğrulama biçimi, Java için Azure SDK kimlik doğrulaması yapabileceğiniz birden çok yöntemden biridir. Aşağıdaki makalelerde diğer yollar açıklanmaktadır:

- Hizmet sorumlularını kullanarak Java uygulamalarını yerel geliştirme sırasında Azure hizmetlere doğrulayın

- Azure'da barındırılan Java uygulamalarını, sistem tarafından atanan yönetilen kimlik kullanarak Azure kaynaklarına kimlik doğrulaması yapın

- Kullanıcı tarafından atanan yönetilen kimliği kullanarak Azure barındırılan Java uygulamalarını Azure kaynaklara doğrula

Geliştirme ortamı kimlik doğrulamasıyla ilgili sorunlarla karşılaşırsanız bkz. Geliştirme ortamı kimlik doğrulaması sorunlarını giderme.

Kimlik doğrulamayı öğrendikten sonra, Azure SDK ile Java için Günlük Kaydını Yapılandırma bölümüne bakarak SDK tarafından sağlanan günlük kaydı işlevselliği hakkında bilgi edinin.