Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

Bu güncelleştirmeyle, Azure DevOps'ta güvenliği güçlendirmek için iyileştirmeler de dahil ediyoruz. Artık Azure Container Registry için Docker Kayıt Defteri hizmeti bağlantıları oluştururken Sistem tarafından atanan yönetilen kimliği kullanabilirsiniz. Buna ek olarak, yaml işlem hattı içindeki kaynakların kullanımını belirtmenize olanak sağlamak için aracı havuzları için erişim yönetimini geliştirdik. Son olarak, fork edilmiş genel GitHub depoları için GitHub erişim belirtecini salt okunur kapsama sahip olacak şekilde sınırlandırıyoruz.

Ayrıntılar için sürüm notlarına göz atın.

Azure Boards

Azure Pipelines

- Container Registry hizmeti bağlantıları artık Azure Yönetilen Kimlikleri kullanabilir

- İşlem hattı izniyle ilgili denetim günlüğü kayıtları

- Kuruluşunuzun yalnızca YAML işlem hatlarını kullandığına emin olun

- İşlem Hattı Genel Ayarlarını güncellemek için yeni PAT kapsamı gereklidir.

- Aracı havuzları için detaylı erişim yönetimi

- Korumalı kaynaklara tüm işlem hatlarına erişim verilmesini engelleme

- Çatallanmış GitHub depolarından gelen çekme istekleri oluşturulurken güvenliğin iyileştirilmesi

- Macos-latest etiketi macos-12 imajını işaret edecek

- Ubuntu-latest etiketi ubuntu-22.04 görüntüsüne işaret edecek

Azure Boards

Açıklama bağlantılarını kopyalama

Artık bağlantıyı kopyala eylemini kullanarak belirli bir iş öğesi açıklamasına bağlantı kopyalayabilirsiniz. Daha sonra bu bağlantıyı başka bir iş öğesi yorumuna veya açıklamasına yapıştırabilirsiniz. Üzerine tıklandığında, iş öğesi açılır ve açıklama vurgulanır.

Bu özellik, bu topluluk öneri bileti

Not

Bu özellik yalnızca New Boards Hubs önizlemeile kullanılabilir.

Azure Pipelines

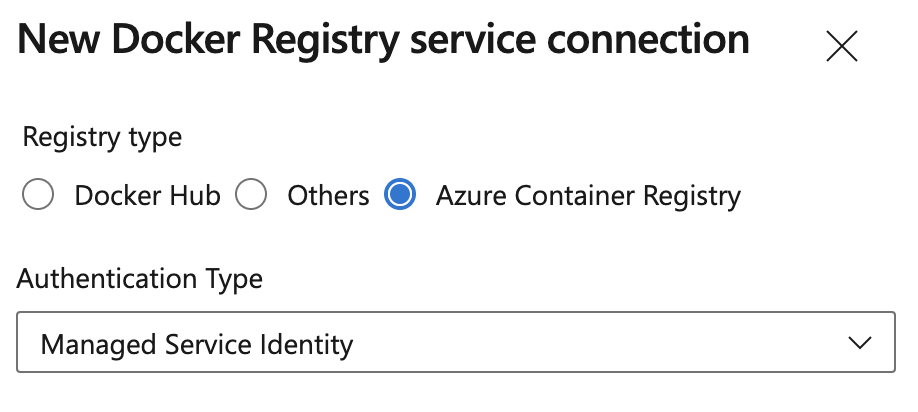

Kapsayıcı Kayıt Defteri hizmet bağlantıları, artık Azure Yönetilen Kimlikleri kullanabiliyor.

Azure Container Registry için Docker Registry hizmet bağlantıları oluştururken Sistem Tarafından Atanan Yönetilen Kimlik kullanabilirsiniz. Bu, şirket içinde barındırılan bir Azure Pipelines aracısı ile ilişkilendirilmiş yönetilen kimliği kullanarak Azure Container Registry'ye erişmenizi sağlayarak kimlik bilgilerini yönetme gereksinimini ortadan kaldırır.

Yeni Docker Kayıt Defteri Hizmeti Bağlantısı için Onaylarda Yapılan Değişiklikler

Not

Azure Container Registry'ye erişmek için kullanılan Yönetilen Kimlik için uygun Azure Rol Tabanlı Erişim Denetimi (RBAC) ataması gerekir; örneğin AcrPull veya AcrPush rolü.

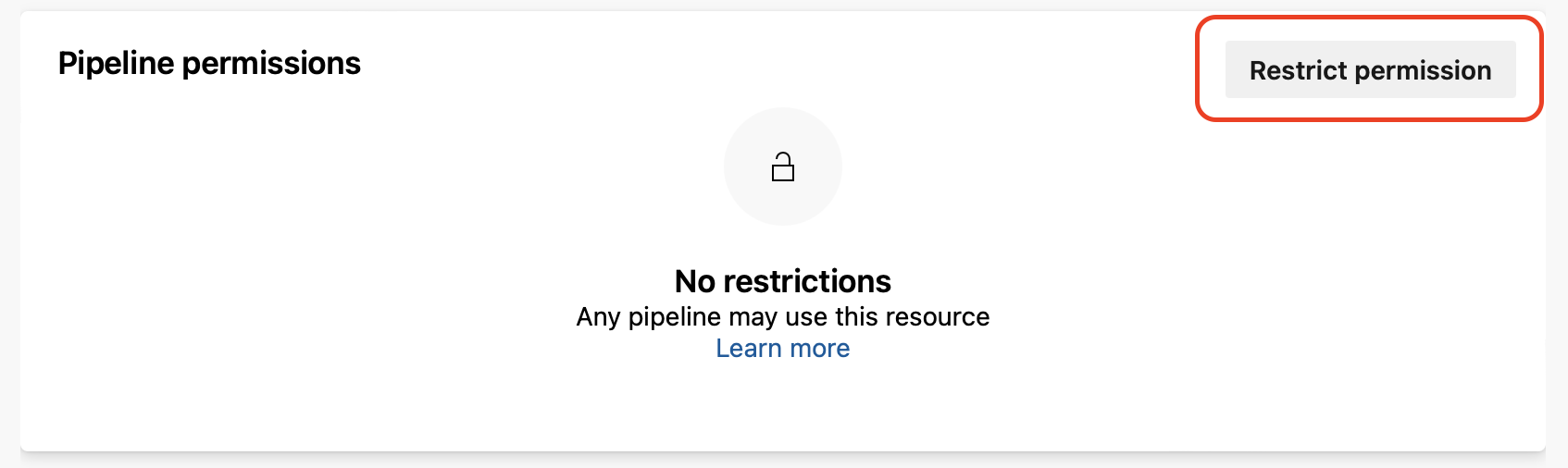

Boru hattı izinleriyle ilgili denetim günlüğü olayları

Hizmet bağlantısı gibi korumalı bir kaynağın işlem hattı izinlerini kısıtladığınızda, ilişkili Denetim Olay Günlüğü artık kaynağın projesi için yetkisiz başarıyla

Onaylarda Yapılan Değişiklikler için Boru Hattı İzinleri

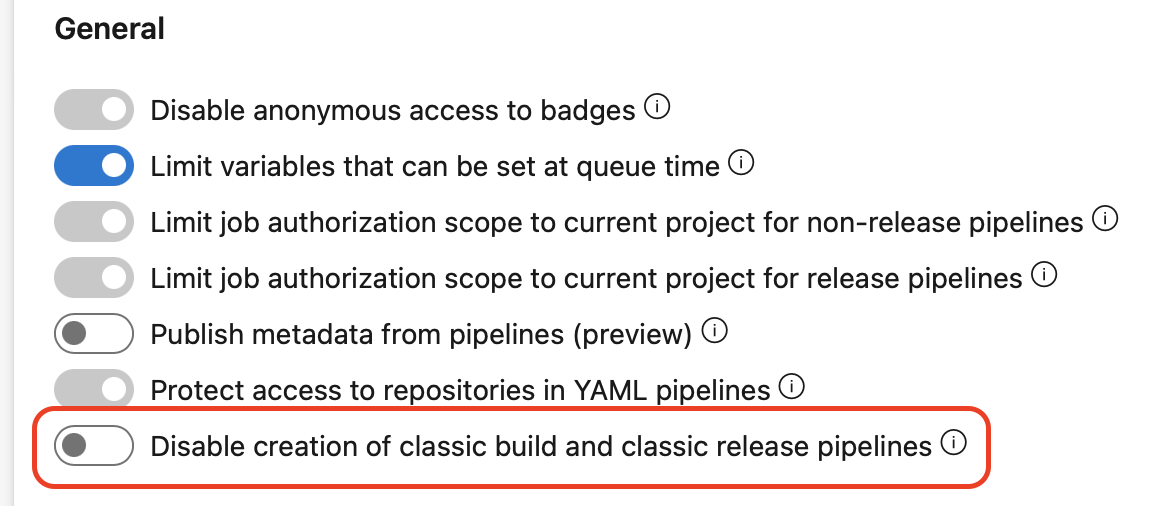

Kuruluşunuzun yalnızca YAML işlem hatlarını kullandığına emin olun

Azure DevOps artık klasik derleme işlem hatlarının, klasik yayın işlem hatlarının, görev gruplarının ve dağıtım gruplarının oluşturulmasını devre dışı bırakarak kuruluşunuzun yalnızca YAML işlem hatlarını kullandığından emin olmanıza olanak tanır. Mevcut klasik işlem hatlarınız çalışmaya devam eder ve bunları düzenleyebilirsiniz, ancak yenilerini oluşturamazsınız.

İlgili iki durumlu düğmeyi açarak kuruluş düzeyinde veya proje düzeyinde klasik işlem hatlarının oluşturulmasını devre dışı bırakabilirsiniz. Geçiş anahtarları Proje / Kuruluş Ayarları -> Hatlar -> Ayarlarıbulunabilir.

Anahtar durumu varsayılan olarak kapalıdır ve durumu değiştirmek için yönetici haklarına ihtiyacınız olacaktır. Kurumsal düzeyde geçiş düğmesi açıksa, devre dışı bırakma tüm projeler için zorunlu kılınır. Aksi takdirde, her proje devre dışı bırakmanın zorunlu kılınıp uygulanmayacağını seçebilir.

Klasik işlem hatlarının oluşturulması devre dışı bırakıldığında klasik işlem hatları, görev grupları ve dağıtım grupları oluşturmayla ilgili REST API'leri başarısız olur. YAML işlem hatları oluşturan REST API'leri çalışır durumda olacaktır.

Mevcut kuruluşlar için klasik işlem hatlarının oluşturulmasını devre dışı bırakma seçeneği isteğe bağlıdır. Yeni kuruluşlar için bu, şimdilik tercihe bağlıdır.

İşlem hattı Genel Ayarlarını güncelleştirmek için yeni PAT kapsamı gerekiyor

Genel Ayarlar'ı kullanma - REST API'sini güncelleme artık proje ve ekip kapsamına sahip bir PAT gerektirir:> Okuma & Yazma.

proje ve ekip

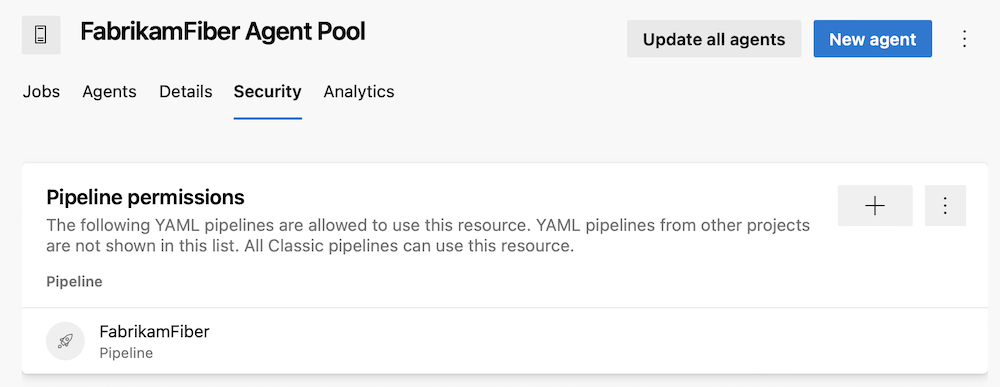

Aracı havuzları için ayrıntılı erişim yönetimi

Aracı havuzları, işlem hatlarınızın çalıştığı makineleri belirtmenize ve yönetmenize olanak sağlar.

Daha önce özel bir aracı havuzu kullandıysanız, hangi işlem hatlarının erişebileceğini yönetmek kaba ayrıntılıydı. Tüm işlem hatlarının bunu kullanmasına izin verebilir veya her işlem hattının izin istemesini isteyebilirsiniz. Ne yazık ki, bir işlem hattı erişim iznini bir aracı havuzuna verdikten sonra işlem hatları kullanıcı arabirimini kullanarak iptal edemezsiniz.

Azure Pipelines artık aracı havuzları için ayrıntılı bir erişim yönetimi sağlar. Bu deneyim, Hizmet Bağlantıları için işlem hattı izinlerini yönetmeye yönelik deneyime benzer.

Onaylarla İlgili Değişiklikler için FabrikamFiber Aracı Havuzu

Tüm işlem hatlarına korumalı kaynaklara erişim verilmesini engelleme

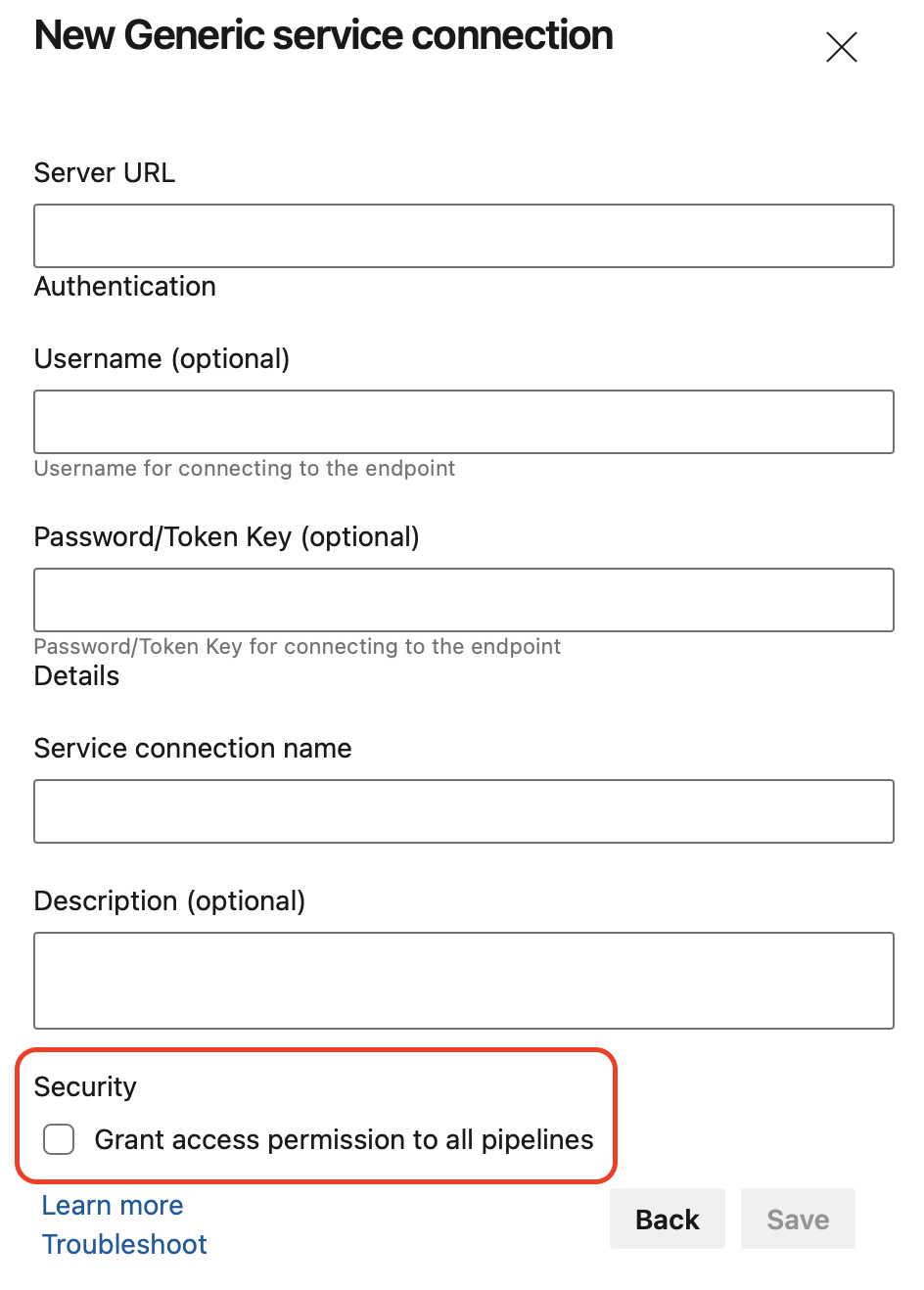

Hizmet bağlantısı veya ortam gibi korumalı bir kaynak oluşturduğunuzda, "Tüm işlem hatlarına erişim izni ver" onay kutusunu seçme seçeneğiniz vardır. Şimdiye kadar bu seçenek varsayılan olarak işaretlendi.

Bir yandan, bu durum işlem hatlarının yeni korumalı kaynakları kullanmasını kolaylaştırırken, diğer yandan da yanlışlıkla gereğinden fazla işlem hattına kaynağa erişim hakkı verilmesine yol açabilir.

Azure DevOps, varsayılan olarak güvenli bir seçeneği yükseltmek için artık onay kutusunu işaretsiz bırakıyor.

Onaylarda Yapılan Değişiklikler için Yeni Genel Hizmet Bağlantısı

Çatallanmış GitHub depolarından çekme istekleri oluştururken geliştirilmiş güvenlik

Genel GitHub deponuzu derlemek ve test etmek için Azure DevOps kullanabilirsiniz. Herkese açık bir GitHub deposuna sahip olmak, dünyanın her yanındaki geliştiricilerle işbirliği yapmanıza olanak tanır, ancak çatallanmış depolardan çekme istekleri (PR) oluşturmayla ilgili güvenlik endişeleriylebirlikte gelir.

PR'lerin fork edilmiş GitHub depolarınız üzerinde istenmeyen değişiklikler yapmasını önlemek için Azure DevOps, artık GitHub erişim belirtecini salt okunur kapsamla sınırladı.

Macos-latest etiketi macos-12 görüntüsünü işaret edecek

macos-12 Monterey görüntüsü, Azure Pipelines Microsoft tarafından barındırılan aracılarda "macos-latest" etiketi için varsayılan sürüm olmaya hazırdır. Şimdiye kadar bu etiket macos-11 Big Sur agenslerini işaret ediyordu.

macos-12 ile macos-11 arasındaki farkların tam listesi için

Ubuntu-latest etiketi ubuntu-22.04 görüntüsünü işaret edecektir

ubuntu-22.04 görüntüsü, Microsoft tarafından barındırılan Azure Pipelines aracılarındaki ubuntu-latest etiketi için varsayılan sürüm olmaya hazırdır. Şimdiye kadar bu etiket ubuntu-20.04 aracılarını işaret etti.

ubuntu-22.04 ile ubuntu-20.04 arasındaki farkların tam listesi için GitHub sorununuziyaret edin. Görüntüde yüklü yazılımların tam listesi için buradandenetleyin.

Sonraki adımlar

Not

Bu özellikler önümüzdeki iki-üç hafta içinde kullanıma sunulacaktır.

Azure DevOps'a gidin ve bir göz atın.

Geri bildirim sağlama

Bu özellikler hakkında düşüncelerinizi duymak isteriz. Bir sorunu bildirmek veya öneri sağlamak için yardım menüsünü kullanın.

Ayrıca Stack Overflowüzerinde topluluk tarafından öneriler ve sorularınıza yanıt alabilirsiniz.

Teşekkürler

Vijay Machiraju