Öğretici: MySQL için Azure Veritabanı - Esnek Sunucu kullanarak denetim günlüklerini yapılandırma

ŞUNLAR IÇIN GEÇERLIDIR:  MySQL için Azure Veritabanı - Esnek Sunucu

MySQL için Azure Veritabanı - Esnek Sunucu

Denetim günlüklerini yapılandırmak için esnek MySQL için Azure Veritabanı sunucu kullanabilirsiniz. Denetim günlükleri, bağlantı, yönetim, veri tanımı dili (DDL) ve veri işleme dili (DML) olayları gibi veritabanı düzeyinde etkinlikleri izlemek için kullanılabilir. Bu tür günlükler genellikle uyumluluk amacıyla kullanılır. Normalde veritabanı denetimini kullanarak şunları yapmak için kullanılır:

- Belirli bir şema, tablo veya satır içinde gerçekleşen veya belirli içeriği etkileyen tüm eylemleri hesaba ekleyin.

- Kullanıcıların (veya başkalarının) sorumluluklarına bağlı olarak uygunsuz eylemler gerçekleştirmesini engelleyin.

- Şüpheli etkinliği araştırın.

- Belirli veritabanı etkinlikleriyle ilgili verileri izleyin ve toplayın.

Bu makalede, MySQL için Azure Veritabanı esnek sunucunun denetim bilgilerini görselleştirmek için MySQL denetim günlüklerinin, Log Analytics araçlarının veya çalışma kitabı şablonunun nasıl kullanılacağı açıklanır.

Bu öğreticide aşağıdakilerin nasıl yapılacağını öğreneceksiniz:

- Azure portalını veya Azure CLI'yi kullanarak denetimi yapılandırma

- Tanılamayı ayarlama

- Log Analytics kullanarak denetim günlüklerini görüntüleme

- Çalışma kitaplarını kullanarak denetim günlüklerini görüntüleme

Önkoşullar

- MySQL için Azure Veritabanı esnek bir sunucu örneği oluşturun.

- Log Analytics çalışma alanı oluşturun.

Azure portalını kullanarak denetimi yapılandırma

Azure Portal’ında oturum açın.

Esnek sunucu örneğinizi seçin.

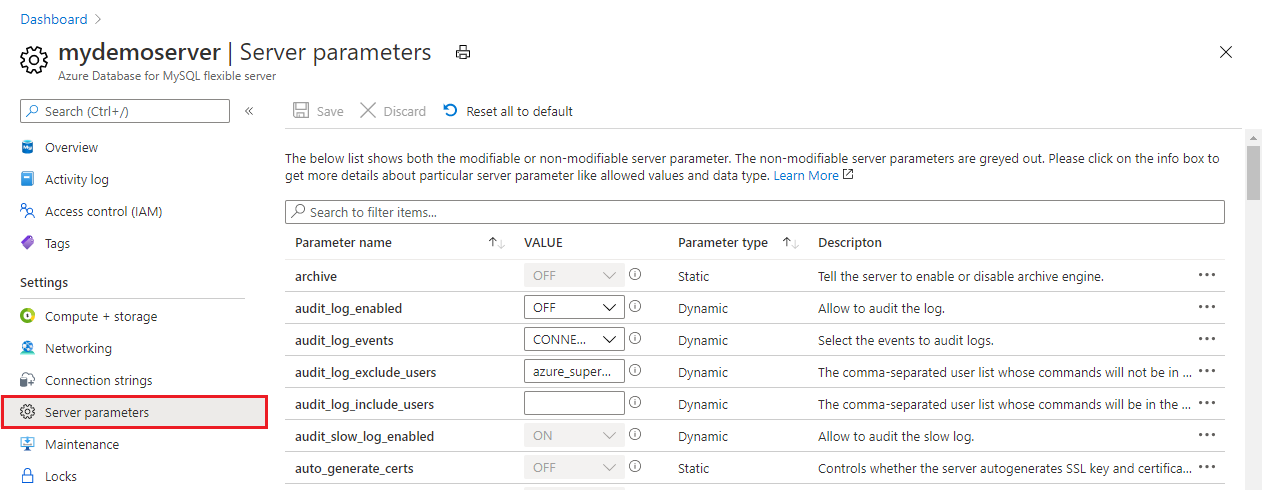

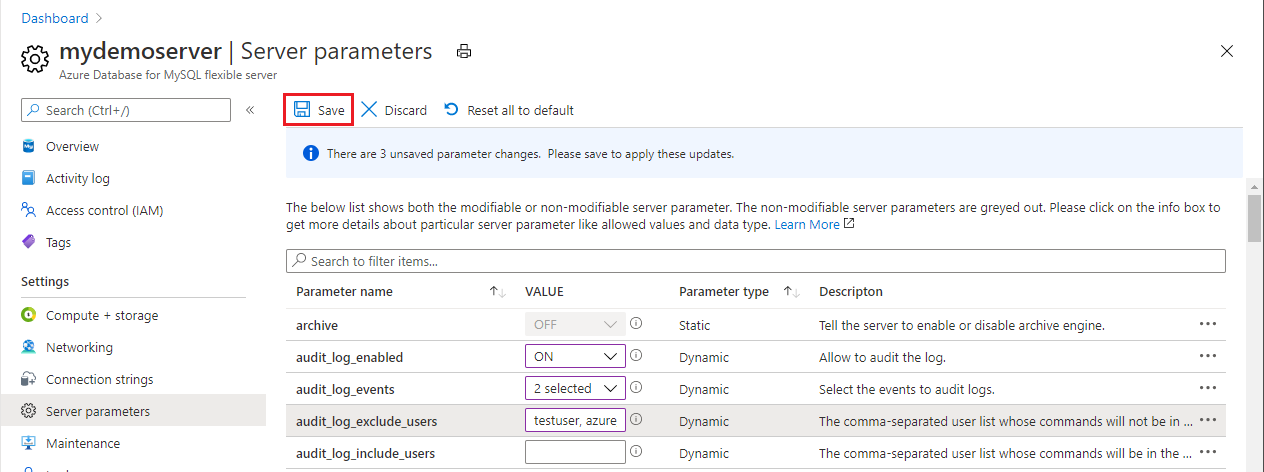

Sol bölmedeki Ayarlar'ın altında Sunucu parametreleri'ni seçin.

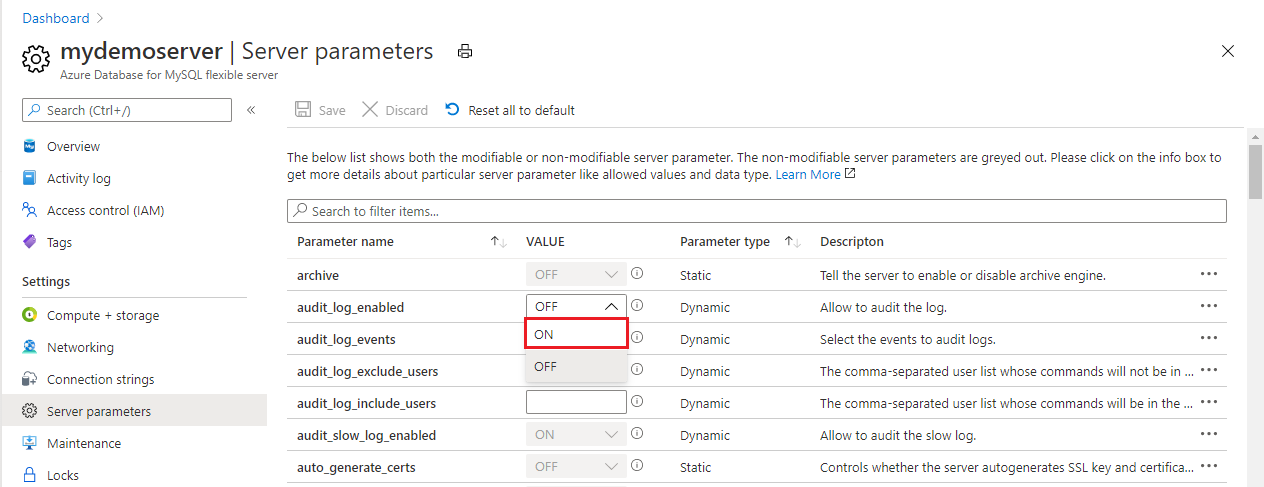

audit_log_enabled parametresi için ON'ı seçin.

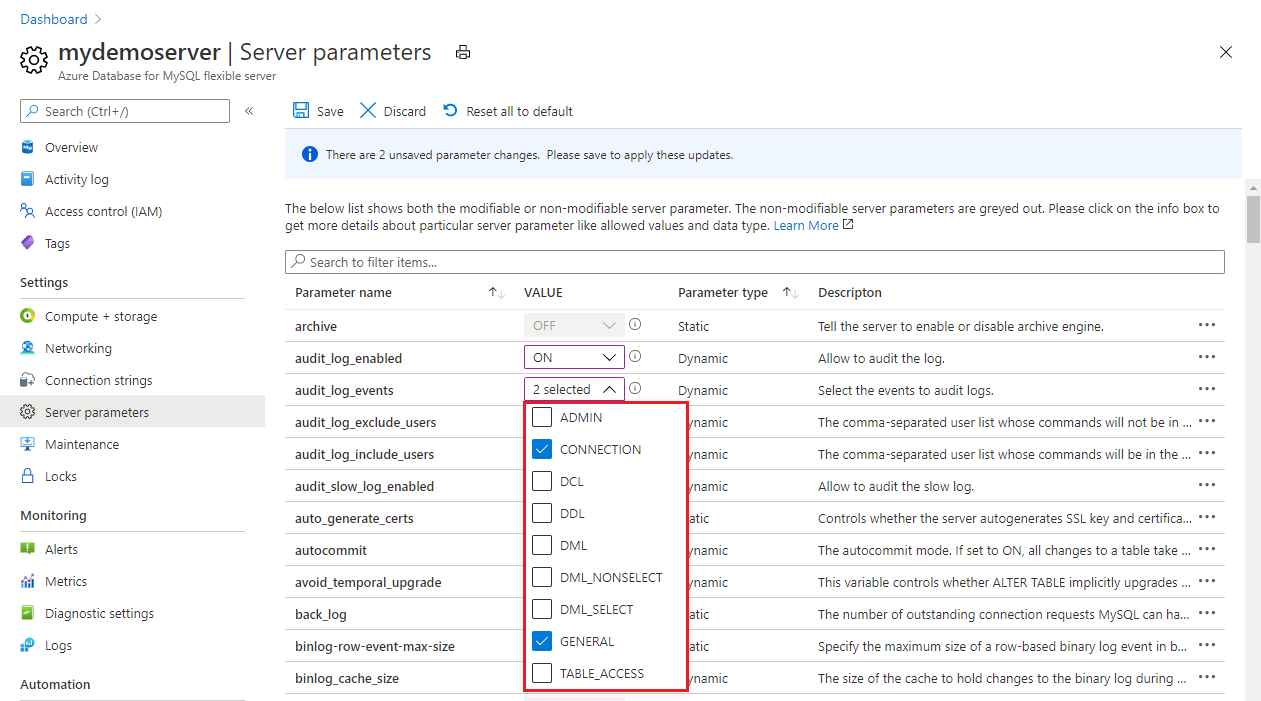

audit_log_events parametresi için açılan listeden günlüğe kaydedilecek olay türlerini seçin.

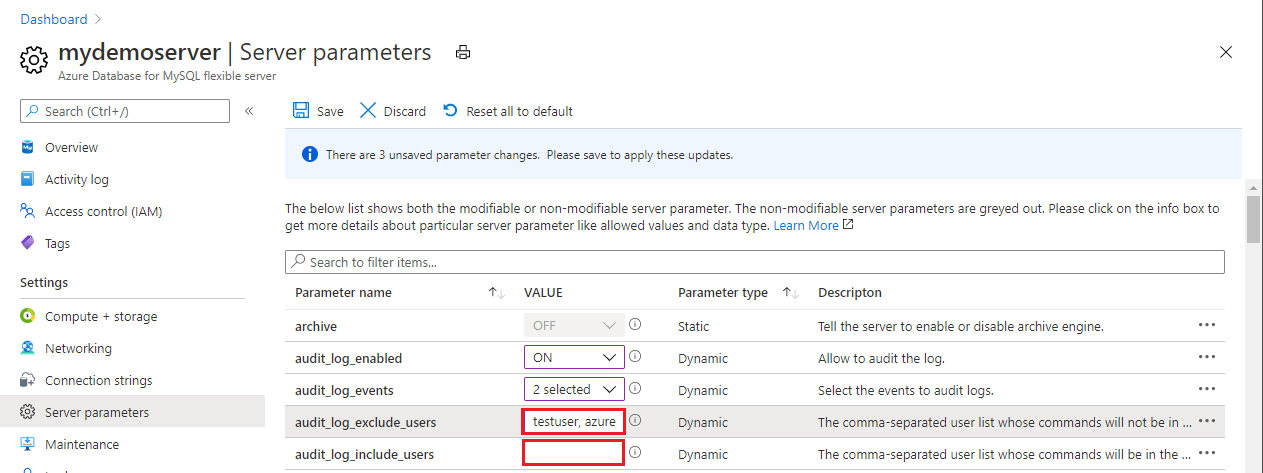

audit_log_exclude_users ve audit_log_include_users parametreleri için, MySQL kullanıcı adlarını sağlayarak günlüğe eklenecek veya günlüğe kaydedilecek tüm MySQL kullanıcılarını belirtin.

Kaydet'i seçin.

Azure CLI kullanarak denetimi yapılandırma

Alternatif olarak, aşağıdaki komutu çalıştırarak Azure CLI'dan esnek sunucunuz için denetimi etkinleştirebilir ve yapılandırabilirsiniz:

# Enable audit logs

az mysql flexible-server parameter set \

--name audit_log_enabled \

--resource-group myresourcegroup \

--server-name mydemoserver \

--value ON

Tanılamayı ayarlama

Denetim günlükleri, günlüklerinizi üç veri havuzuna aktarmanıza olanak sağlamak için Azure İzleyici tanılama ayarlarıyla tümleşiktir:

- Log Analytics çalışma alanı

- Olay hub'ı

- Depolama hesabı

Not

Tanılama ayarlarını yapılandırmadan önce veri havuzlarınızı oluşturmanız gerekir. Yapılandırdığınız veri havuzlarında denetim günlüklerine erişebilirsiniz. Günlüklerin görünmesi 10 dakika kadar sürebilir.

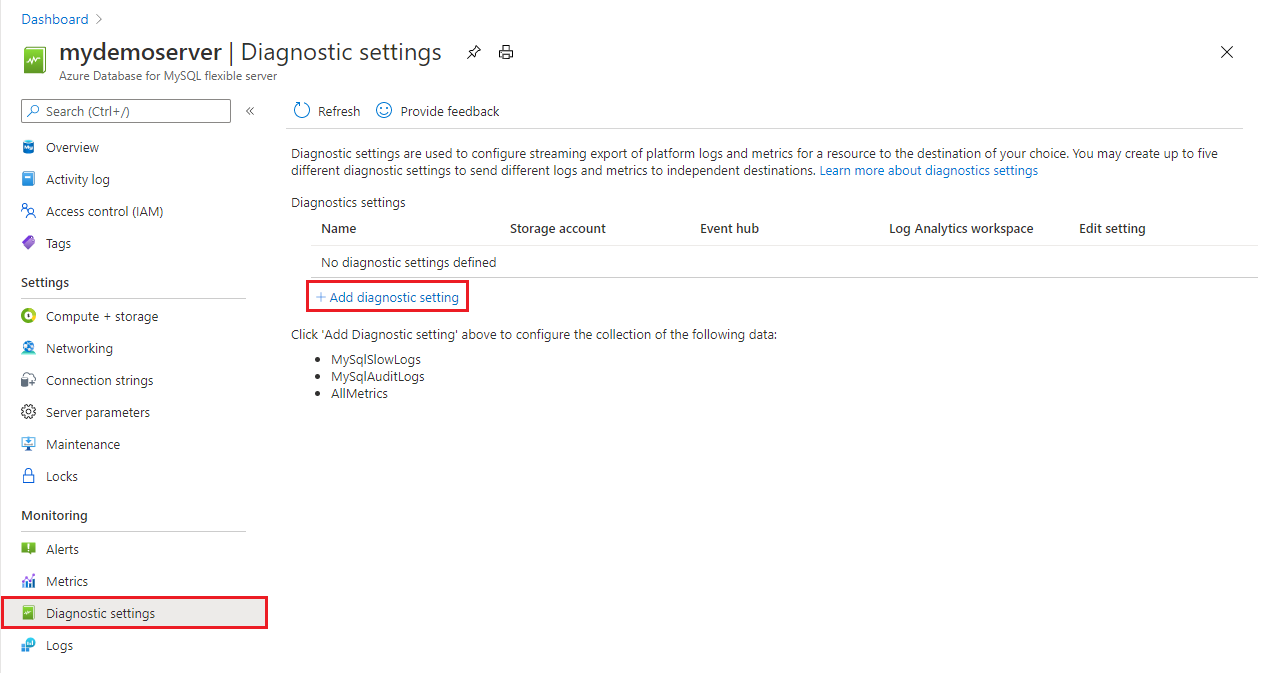

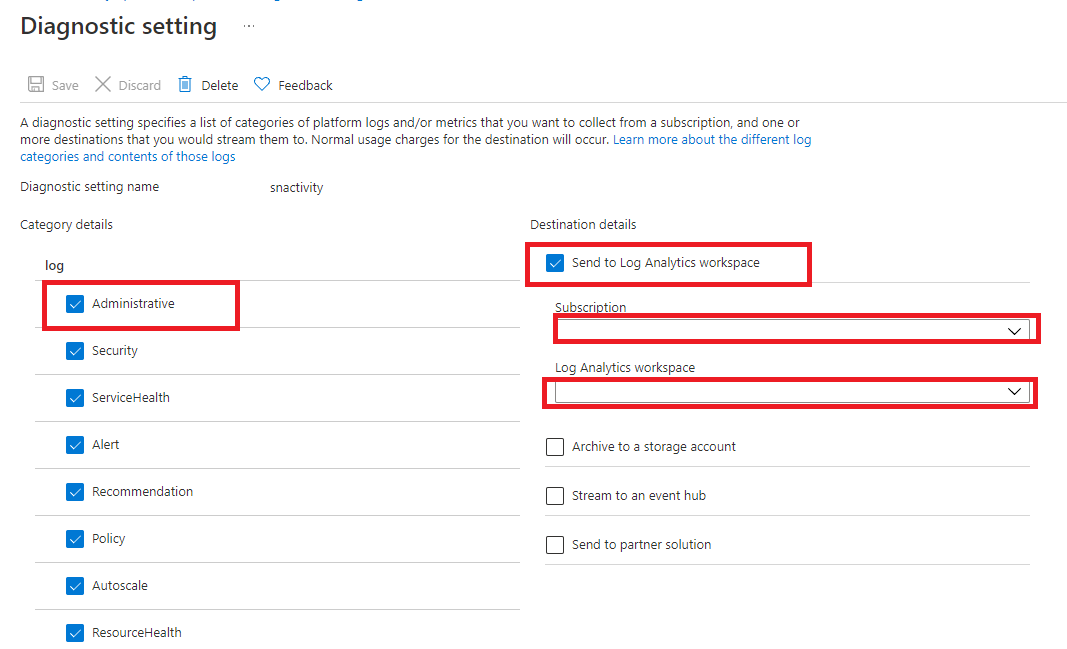

Sol bölmedeki İzleme'nin altında Tanılama ayarları'nı seçin.

Tanılama ayarları bölmesinde Tanılama ayarı ekle'yi seçin.

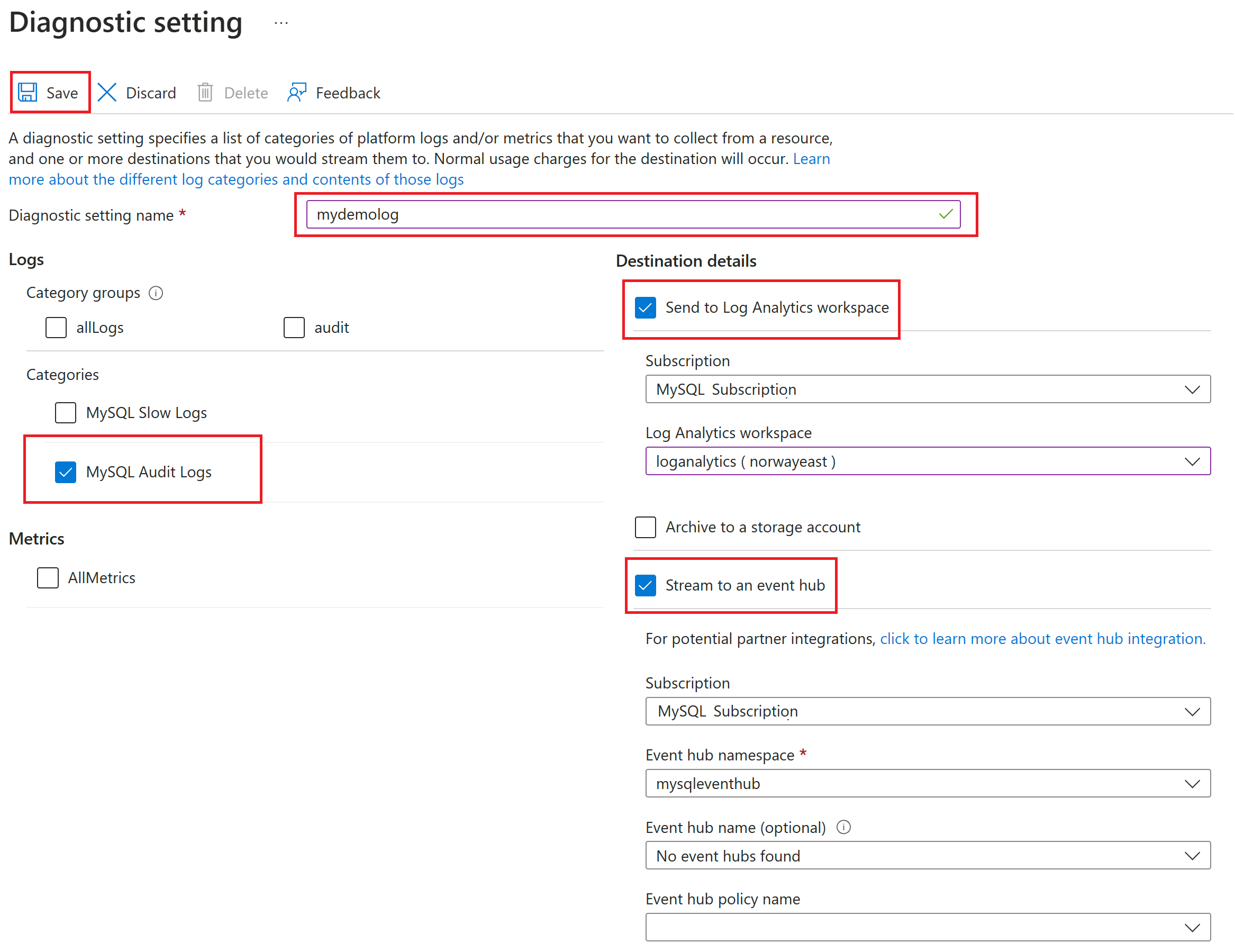

Ad kutusuna tanılama ayarı için bir ad girin.

Denetim günlüklerinin göndereceği hedefleri (Log Analytics çalışma alanı, olay hub'ı veya depolama hesabı) ilgili onay kutularını seçerek belirtin.

Not

Bu öğreticide denetim günlüklerini log analytics çalışma alanına göndereceksiniz.

Günlük altında, günlük türü için MySqlAuditLogs onay kutusunu seçin.

Veri havuzlarını denetim günlüklerine kanal olacak şekilde yapılandırdıktan sonra Kaydet'i seçin.

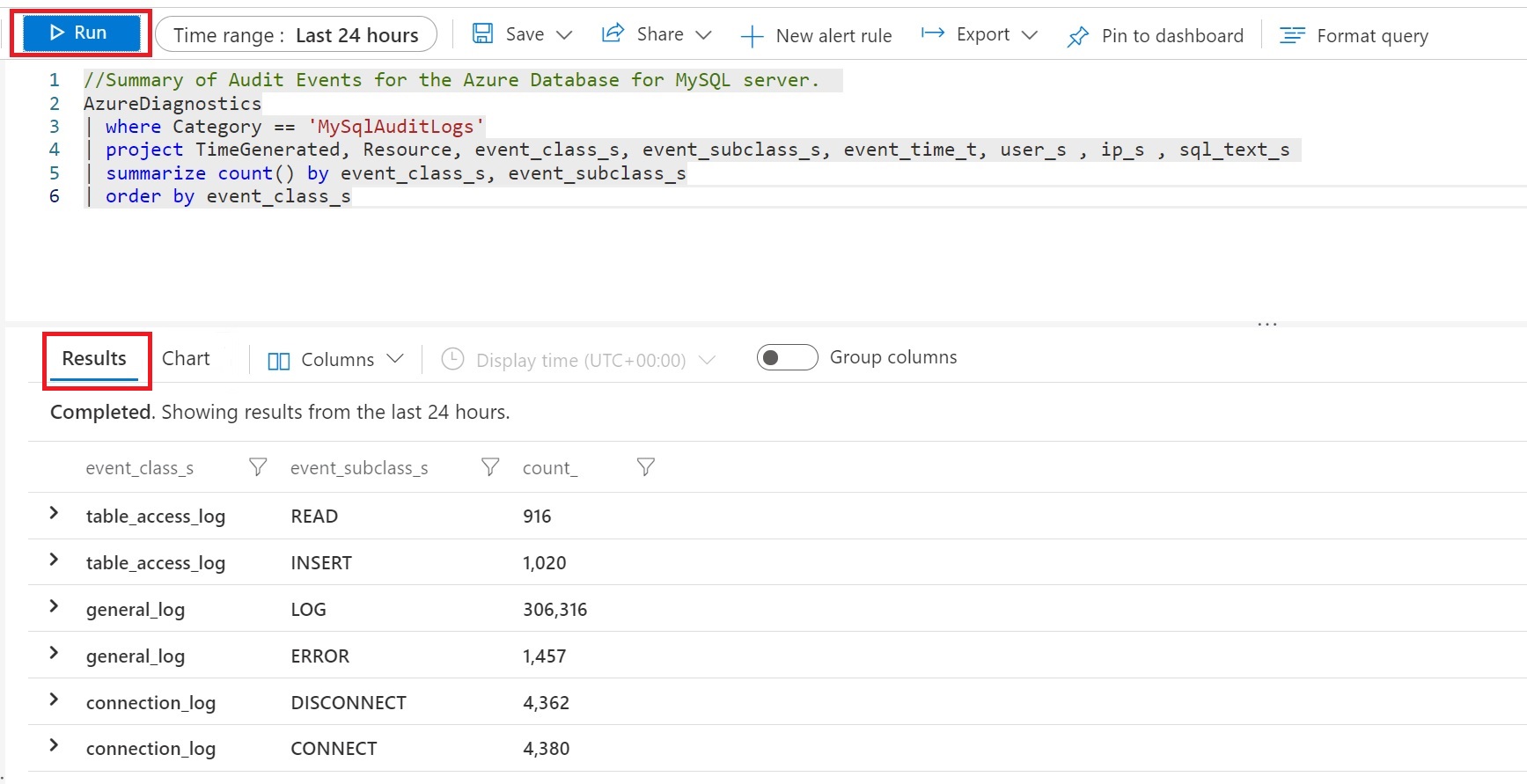

Log Analytics kullanarak denetim günlüklerini görüntüleme

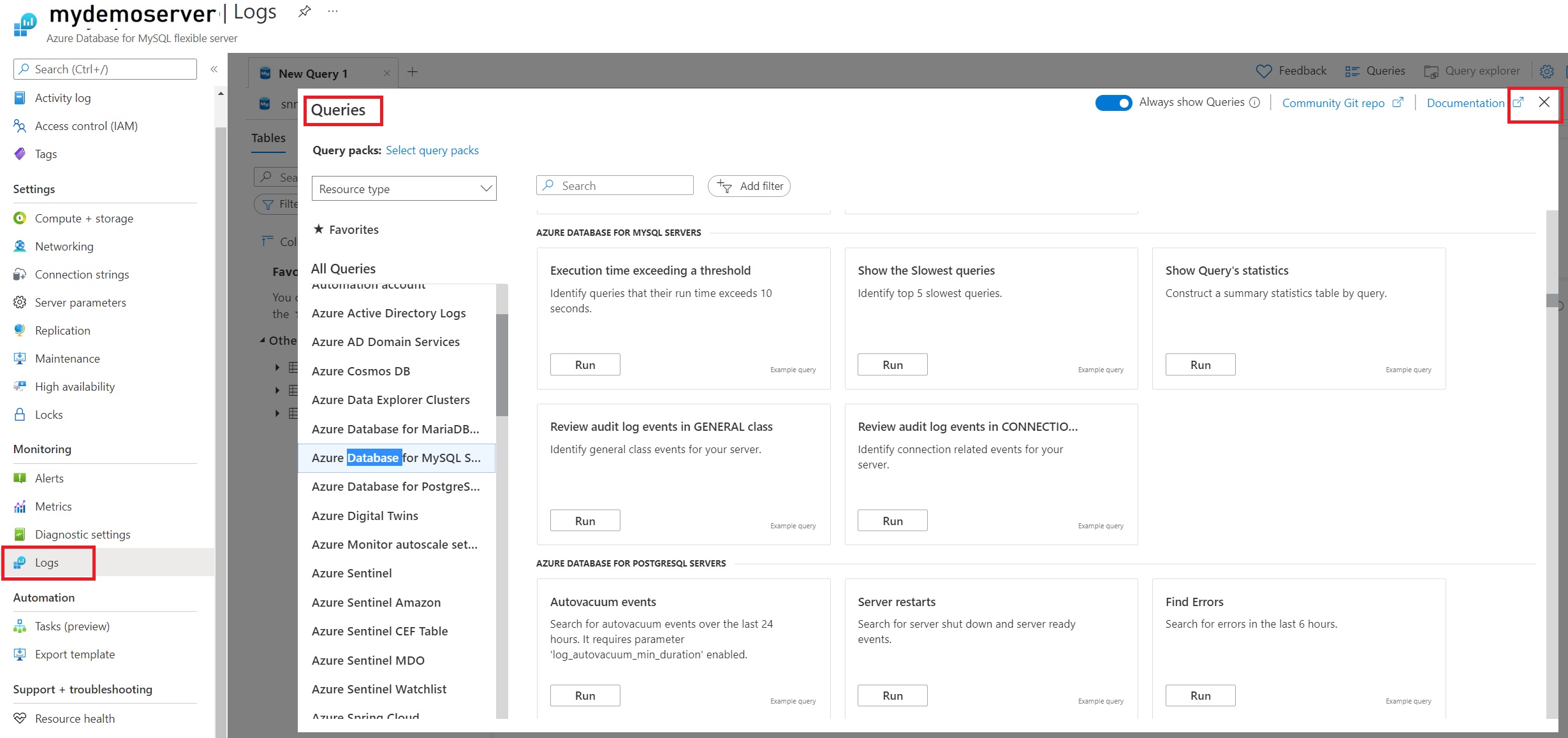

Log Analytics'te, sol bölmedeki İzleme'nin altında Günlükler'i seçin.

Sorgular penceresini kapatın.

Sorgu penceresinde yürütülecek sorguyu yazabilirsiniz. Örneğin, belirli bir sunucudaki denetlenen olayların özetini bulmak için aşağıdaki sorguyu kullandık:

AzureDiagnostics |where Category =='MySqlAuditLogs' |project TimeGenerated, Resource, event_class_s, event_subclass_s, event_time_t, user_s ,ip_s , sql_text_s |summarize count() by event_class_s,event_subclass_s |order by event_class_s

Çalışma kitaplarını kullanarak denetim günlüklerini görüntüleme

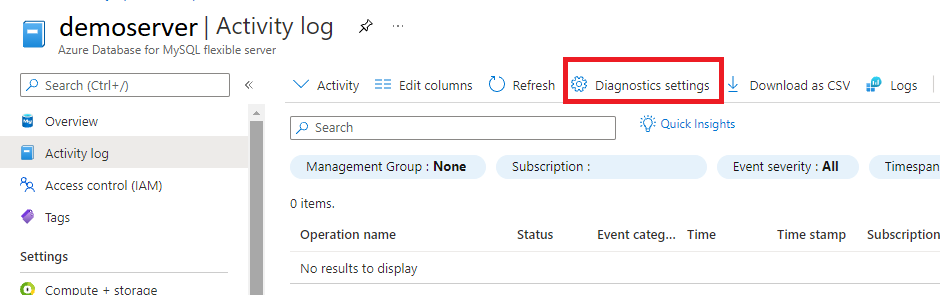

Denetim için kullandığınız çalışma kitabı şablonu, platform günlüklerini göndermek için tanılama ayarları oluşturmanızı gerektirir.

Azure İzleyici'de, sol bölmede Etkinlik günlüğü'nü ve ardından Tanılama ayarları'nı seçin.

Tanılama ayarı bölmesinde yeni bir ayar ekleyebilir veya var olan bir ayarı düzenleyebilirsiniz. Her ayarın her hedef türünden en fazla biri olabilir.

Not

Daha önce yapılandırdığınız veri havuzlarındaki (Log Analytics çalışma alanı, depolama hesabı veya olay hub'ı) yavaş sorgu günlüklerine erişebilirsiniz. Günlüklerin görünmesi 10 dakika kadar sürebilir.

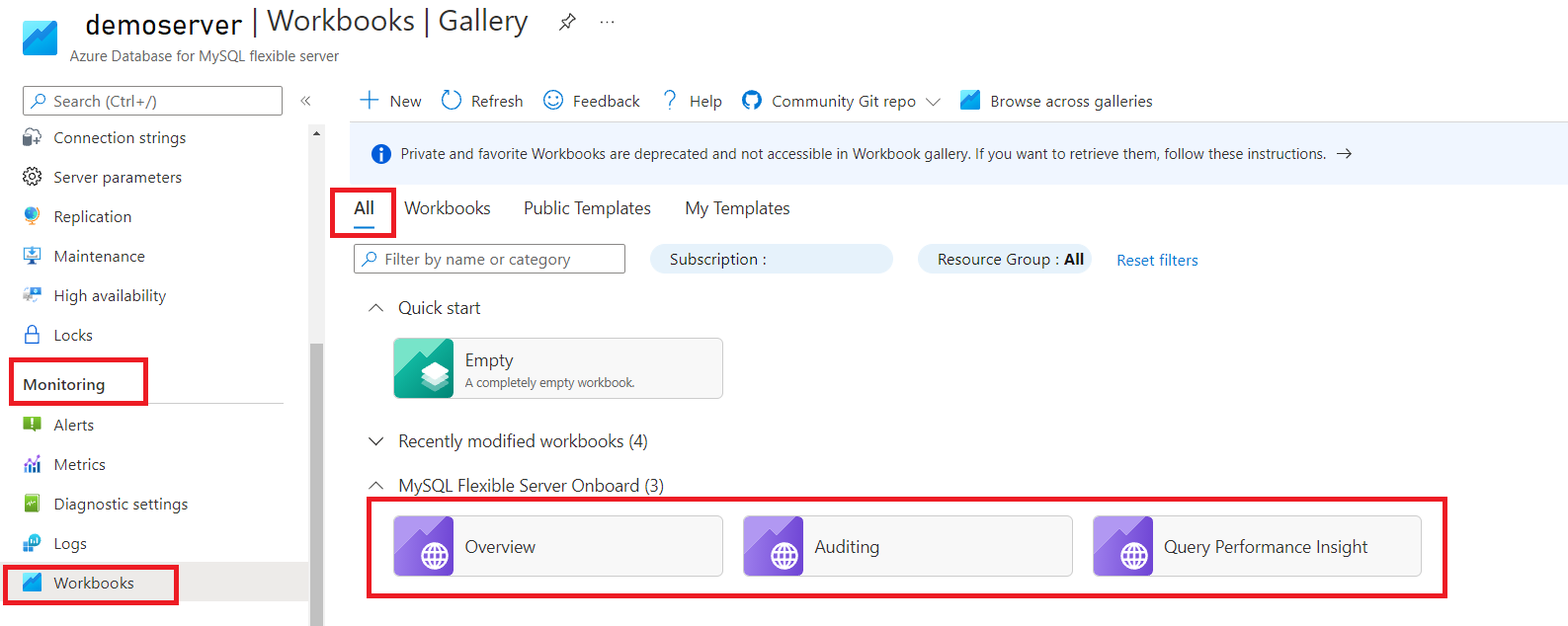

Azure portalının sol bölmesindeki MySQL için Azure Veritabanı esnek sunucu örneğiniz için izleme'nin altında Çalışma Kitapları'nı seçin.

Denetim çalışma kitabını seçin.

Çalışma kitabında aşağıdaki görselleştirmeleri görüntüleyebilirsiniz:

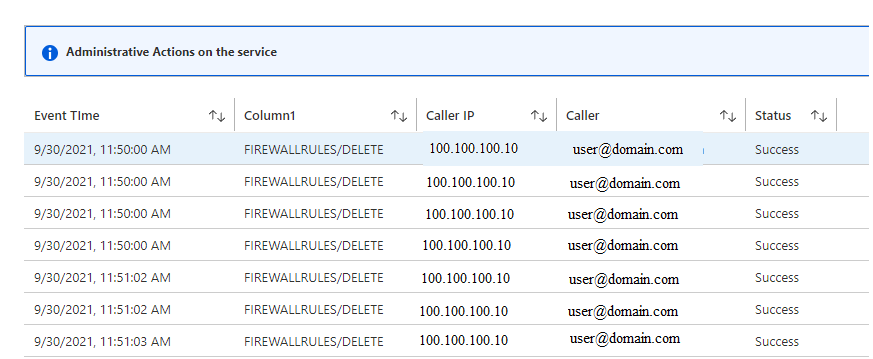

- Hizmette Yönetim Eylemleri

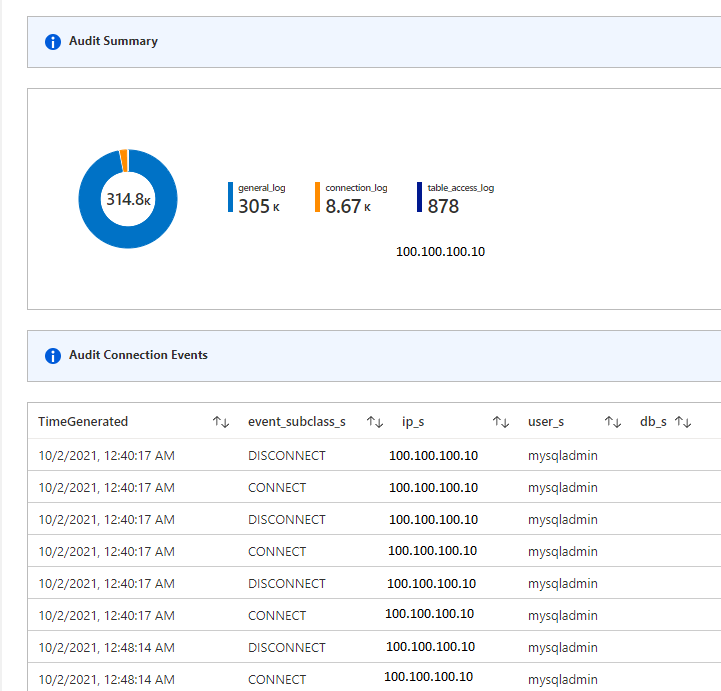

- Denetim Özeti

- Bağlantı Olaylarını Denetle Özeti

- Bağlantı Olaylarını Denetle

- Tablo Erişim Özeti

- Tanımlanan Hatalar

Not

- Ayrıca bu şablonları düzenleyebilir ve gereksinimlerinize göre özelleştirebilirsiniz. Daha fazla bilgi için Azure Çalışma Kitapları'nın "Düzenleme modu" bölümüne bakın.

- Hızlı bir görünüm için çalışma kitaplarını veya Log Analytics sorgusunu panonuza sabitleyebilirsiniz. Daha fazla bilgi için bkz . Azure portalında pano oluşturma.

Hizmet görünümündeki Yönetim Eylemleri, hizmette gerçekleştirilen etkinlikle ilgili ayrıntıları verir. Aboneliğinizdeki kaynaklarda gerçekleştirilen herhangi bir yazma işlemi (PUT, POST, DELETE) için ne, kim ve ne zaman gerçekleştirileceğini belirlemenize yardımcı olur.

Veritabanı etkinliğinin ayrıntılarını anlamanıza yardımcı olması için diğer görselleştirmeleri kullanabilirsiniz. Veritabanı güvenliğinin dört bölümü vardır:

- Sunucu güvenliği: Yetkisiz personelin veritabanına erişimini engellemekten sorumludur.

- Veritabanı bağlantısı: Yönetici, yetkili personel tarafından veritabanı güncelleştirmelerinin gerçekleştirilip gerçekleştirilmediğini denetlemelidir.

- Tablo erişim denetimi: Yetkili kullanıcıların erişim anahtarlarını ve veritabanındaki her birinin işleme yetkisi olan tabloları gösterir.

- Veritabanı erişim kısıtlaması: Özellikle İnternet'e veritabanı yükleyenler için önemlidir ve dış kaynakların veritabanınıza erişmesini önlemeye yardımcı olur.

Sonraki adımlar

- Azure İzleyici çalışma kitapları ve zengin görselleştirme seçenekleri hakkında daha fazla bilgi edinin.

- Denetim günlükleri hakkında daha fazla bilgi edinin.