Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

Bu makalede PostgreSQL için Azure Veritabanı esnek sunucu örneklerine yönelik bağlantı ve ağ kavramları açıklanmaktadır.

PostgreSQL için Azure Veritabanı esnek sunucu örneği oluşturduğunuzda, aşağıdaki ağ seçeneklerinden birini belirlemeniz gerekir:

- Özel erişim (sanal ağ tümleştirmesi)

- Genel erişim (izin verilen IP adresleri) ve özel uç nokta

Bu belgede özel erişim (sanal ağ tümleştirmesi) ağ seçeneği açıklanmaktadır.

Özel erişim (sanal ağ tümleştirmesi)

PostgreSQL için Azure Veritabanı esnek sunucu örneğini sanal ağ ekleme kullanarak Azure sanal ağınıza dağıtabilirsiniz. Azure sanal ağları özel ve güvenli ağ iletişimi sağlar. Sanal ağdaki kaynaklar, bu ağda atadığınız özel IP adresleri aracılığıyla iletişim kurar.

Aşağıdaki özellikleri istiyorsanız bu ağ seçeneğini belirtin:

- Özel IP adreslerini kullanarak aynı sanal ağdaki Azure kaynaklarından PostgreSQL için Azure Veritabanı esnek sunucu örneğine bağlanın.

- Azure dışı kaynaklardan PostgreSQL için Azure Veritabanı esnek sunucu örneğine bağlanmak için VPN veya Azure ExpressRoute kullanın.

- PostgreSQL için Azure Veritabanı esnek sunucu örneğinde İnternet üzerinden erişilebilen genel uç nokta olmadığından emin olun.

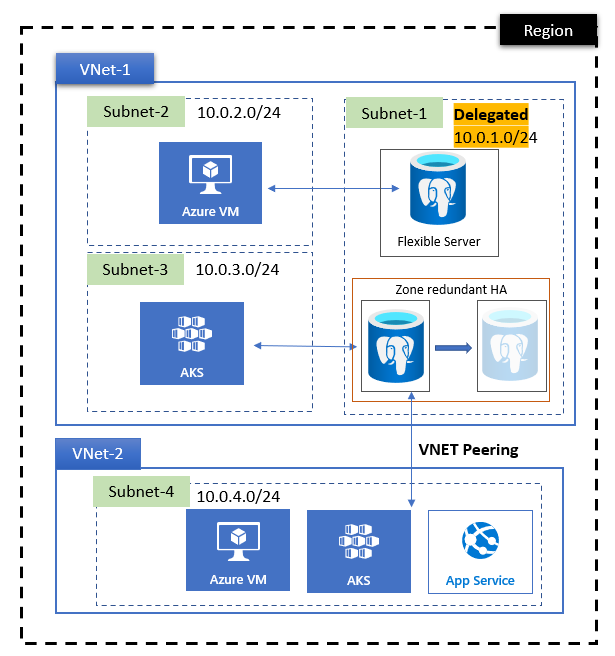

Yukarıdaki diyagramda:

- PostgreSQL için Azure Veritabanı esnek sunucu örnekleri, VNet-1 sanal ağının 10.0.1.0/24 alt ağına eklenir.

- Aynı sanal ağ içindeki farklı alt ağlara dağıtılan uygulamalar PostgreSQL için Azure Veritabanı esnek sunucu örneklerine doğrudan erişebilir.

- Farklı bir sanal ağa (VNet-2) dağıtılan uygulamaların PostgreSQL için Azure Veritabanı esnek sunucu örneklerine doğrudan erişimi yoktur. Esnek sunucu örneğine erişebilmeleri için önce Özel DNS bölgesi için sanal ağ eşlemesi gerçekleştirmeniz gerekir.

Sanal ağ kavramları

Azure sanal ağı, kullanımınız için yapılandırdığınız özel bir IP adresi alanı içerir. Sanal ağınız PostgreSQL için Azure Veritabanı esnek sunucu örneğiniz ile aynı Azure bölgesinde olmalıdır. Sanal ağlar hakkında daha fazla bilgi edinmek için bkz. Azure Sanal Ağ genel bakış.

PostgreSQL için Azure Veritabanı esnek sunucu örnekleriyle kaynakların bir sanal ağa tümleştirildiği sanal ağları kullanırken bu kavramlar hakkında bilgi sahibi olun:

Temsilci alt ağı: Sanal ağ alt ağlar (alt ağlar) içerir. Alt ağlar, sanal ağınızı daha küçük adres alanlarına bölmenizi sağlar. Azure kaynaklarını bir sanal ağ içindeki belirli alt ağlara dağıtırsınız.

Azure Database for PostgreSQL esnek sunucu örneğinizin, bir sanal ağ ile tümleştirildiğinde, devredilen bir alt ağda olması gerekir. Yani yalnızca PostgreSQL için Azure Veritabanı esnek sunucu örnekleri bu alt ağı kullanabilir. Temsilci alt ağında diğer türdeki Azure kaynakları bulunamaz. Bir alt ağın temsilci özelliğini

Microsoft.DBforPostgreSQL/flexibleServersolarak atayarak alt ağı temsilci olarak belirlersiniz.Alt ağ için belirtebileceğiniz en küçük CIDR aralığı 16 IP adresi sağlayan /28 aralığıdır. Herhangi bir ağ veya alt ağdaki ilk ve son adres tek bir konağa atanamaz. Azure, Azure ağı içinde dahili olarak kullanılmak üzere beş IP adresi ayırır, ki bu beş IP'den ikisi, belirtildiği gibi konağa atanamaz. Bu rezervasyon size /28 CIDR aralığı için 11 kullanılabilir IP adresi bırakır. Yüksek kullanılabilirlik özelliklerine sahip tek bir PostgreSQL için Azure Veritabanı esnek sunucu örneği dört adres kullanır.

Çoğaltma ve Microsoft Entra bağlantıları için rota tablolarının trafiği etkilemediğinden emin olun. Yaygın bir desen, tüm giden trafiği bir Azure Güvenlik Duvarı veya özel bir şirket içi ağ filtreleme aleti aracılığıyla yönlendirmektir.

Alt ağda tüm trafiği bir sanal gereci yönlendirme kuralıyla ilişkilendirilmiş bir yönlendirme tablosu varsa:

- Hedef hizmet etiketi

AzureActiveDirectoryve sonraki atlamaInternetile bir kural ekleyin. - Azure Database for PostgreSQL esnek sunucu örneğinin alt ağ aralığıyla aynı hedef IP aralığına ve sonraki atlamaya

Virtual Networksahip bir kural ekleyin.

Önemli

AzureFirewallSubnet,AzureFirewallManagementSubnet,AzureBastionSubnetveGatewaySubnetisimleri Azure içinde ayrılmıştır. Alt ağ adınız olarak bu adlardan hiçbirini kullanmayın. Ayrıca, sanal ağlarda bölgeler arası çoğaltmalar oluşturmak için çakışan adres alanı olmamalıdır.- Hedef hizmet etiketi

Ağ güvenlik grubu (NSG):NSG'lerdeki güvenlik kuralları, sanal ağ alt ağları ve ağ arabirimleri içinde ve dışında akabilen ağ trafiği türünü filtrelemenizi sağlar. Daha fazla bilgi için bkz. NSG'ye genel bakış.

Uygulama güvenlik grupları (ASG' ler), düz ağlar için NSG'leri kullanarak Katman 4 güvenliğini denetlemeyi kolaylaştırır. Şunları hızla yapabilirsiniz:

- Sanal makineleri ASG'ye ekleme veya ASG'den sanal makineleri kaldırma.

- Bu sanal makinelere dinamik olarak kurallar uygulayın veya bu sanal makinelerden kuralları kaldırın.

Daha fazla bilgi için bkz. ASG'ye genel bakış.

Şu anda PostgreSQL için Azure Veritabanı esnek sunucu örnekleri, ASG'nin kuralın bir parçası olduğu NSG'leri desteklemez. NSG'de IP tabanlı kaynak veya hedef filtreleme kullanın.

PostgreSQL için Azure Veritabanı sunucusunun yüksek kullanılabilirliği ve diğer özellikleri, PostgreSQL için Azure Veritabanı esnek sunucu örneğinin dağıtıldığı Azure sanal ağ alt ağı içindeki hedef bağlantı noktası 5432'ye ve günlük arşivleme için Azure Depolama'ya trafik gönderip alabilmesini gerektirir. Dağıtıldığı alt ağ içindeki PostgreSQL için Azure Veritabanı esnek sunucu örneğine gelen veya bu sunucudan gelen trafik akışını reddetmek için NSG'ler oluşturursanız, hedef hedef olarak Depolama hizmet etiketini kullanarak alt ağ içinde hedef bağlantı noktası 5432'ye ve depolamaya giden trafiğe izin verdiğinizden emin olun.

Azure bölgenizi etikete ekleyerek bu özel durum kuralını daha da filtreleyebilirsiniz,

us-east.storagegibi. Ayrıca PostgreSQL için Azure Veritabanı esnek sunucu örneğinizde oturum açma kimlik doğrulaması yapmak için Microsoft Entra kimlik doğrulamasını kullanmayı tercih ederseniz, Microsoft Entra hizmet etiketi kullanarak Microsoft Entra Id'ye giden trafiğe izin verin.İlk sunucu o alt ağda sağlandığında, Microsoft.Storage hizmet uç noktası yetkilendirilmiş alt ağda otomatik olarak yapılandırılır. Bu yapılandırma, trafiğin Önce-Yazma Günlüğü (WAL) dosyalarını karşıya yüklemek için kullanılan Azure Depolama hesaplarına güvenilir bir şekilde yönlendirilmesini sağlar. Bu uç noktanın kaldırılması bağlantıyı kesintiye uğratabilir ve temel hizmet işlemleri için istenmeyen sonuçlara yol açabilir.

Azure bölgeleri arasında Okuma Amaçlı Çoğaltmalar ayarladığınızda, PostgreSQL için Azure Veritabanı esnek sunucu örneğinizin hem birincil hem de çoğaltma sunucularından, birincil ve çoğaltma bölgelerinde, hedef bağlantı noktası 5432'ye ve Azure Depolama'ya trafik gönderip alabilme yeteneğine sahip olması gerekir. Depolama için gerekli hedef TCP bağlantı noktası 443'dür.

Özel DNS bölge tümleştirmesi: Azure Özel DNS bölge tümleştirmesi, geçerli sanal ağ veya Özel DNS bölgesinin bağlı olduğu bölge içi eşlenmiş herhangi bir sanal ağ içinde özel DNS'yi çözümlemenize olanak tanır.

Özel DNS bölgesi kullanma

Azure Özel DNS , sanal ağınız için güvenilir ve güvenli bir DNS hizmeti sağlar. Azure Özel DNS, özel bir DNS çözümü yapılandırmaya gerek kalmadan sanal ağdaki etki alanı adlarını yönetir ve çözümler.

Azure sanal ağıyla özel ağ erişimi kullandığınızda, DNS çözümlemesini etkinleştirmek için Özel DNS bölgesi bilgilerini sağlamanız gerekir . Özel ağ erişimi kullanılarak oluşturulan yeni PostgreSQL için Azure Veritabanı esnek sunucu örnekleri için, özel erişime sahip PostgreSQL için Azure Veritabanı esnek sunucu örneklerini yapılandırırken Özel DNS bölgelerini kullanmanız gerekir.

Önemli

Farklı bir abonelikte özel bir DNS bölgesi kullanırken, bu aboneliğin de Microsoft.DBforPostgreSQL kaynak sağlayıcısının kayıtlı olması gerekir . Aksi takdirde PostgreSQL için Azure Veritabanı esnek sunucu örneği dağıtımınız tamamlanmaz.

API, Azure Resource Manager şablonu (ARM şablonu), Bicep veya Terraform kullanılarak özel ağ erişimiyle oluşturulan yeni PostgreSQL için Azure Veritabanı esnek sunucu örnekleri için özel DNS bölgeleri oluşturun. Ardından bunları PostgreSQL için Azure Veritabanı esnek sunucu örneklerini özel erişimle yapılandırırken kullanın. Daha fazla bilgi için bkz . Azure için REST API belirtimleri.

PostgreSQL için Azure Veritabanı esnek sunucu örnekleri oluşturmak için Azure portalını veya Azure CLI'yı kullanıyorsanız, daha önce aynı veya farklı bir abonelikte oluşturduğunuz bir Özel DNS bölgesi adı sağlayabilirsiniz ya da aboneliğinizde otomatik olarak varsayılan bir Özel DNS bölgesi oluşturulur.

Azure API, ARM şablonu, Bicep veya Terraform kullanıyorsanız ile .postgres.database.azure.combiten Özel DNS bölgeleri oluşturun. PostgreSQL için Azure Veritabanı esnek sunucu örneklerini özel erişimle yapılandırırken bu bölgeleri kullanın. Örneğin, [name1].[name2].postgres.database.azure.com veya [name].postgres.database.azure.com biçimini kullanın. formunu [name].postgres.database.azure.comkullanmayı seçerseniz, ad PostgreSQL için Azure Veritabanları esnek sunucu örneklerinizden biri için kullandığınız ad olamaz ; aksi takdirde sağlama sırasında bir hata iletisi alırsınız. Daha fazla bilgi için bkz. Özel DNS bölgelere genel bakış.

Azure portalını, API'leri, Azure CLI'yı veya ARM şablonunu kullandığınızda, Özel DNS bölgesini PostgreSQL için Azure Veritabanı esnek sunucu örneğinizi oluştururken sağladığınız özel DNS bölgesinden aynı veya farklı abonelikte bulunan başka bir Özel DNS bölgesiyle de değiştirebilirsiniz.

Önemli

PostgreSQL için Azure Veritabanı esnek sunucu örneğinizi oluştururken sağladığınız özel DNS bölgesini başka bir Özel DNS bölgesine değiştirme özelliği, yüksek kullanılabilirlik özelliği etkin olan sunucular için şu anda devre dışı bırakılmıştır.

Azure'da bir Özel DNS bölgesi oluşturduktan sonra bir sanal ağı buna bağlamanız gerekir. Bağlantılı sanal ağda barındırılan kaynaklar daha sonra Özel DNS bölgesine erişebilir.

Önemli

Artık özel ağ ile PostgreSQL için Azure Veritabanı esnek sunucu örnekleri için sunucu oluşturma işleminde sanal ağ bağlantısı varlığını doğrulamayacağız. Portal aracılığıyla bir sunucu oluşturduğunuzda, Azure portalında Özel DNS bölgesini sanal ağınıza bağlama onay kutusu aracılığıyla sunucu oluşturmayla ilgili bir bağlantı oluşturmak için müşteri seçimi sağlarız.

Bölge verileri genel kullanıma sunulduğundan DNS özel bölgeleri bölgesel kesintilere dayanıklıdır . Özel bir bölgedeki kaynak kayıtları bölgeler arasında otomatik olarak çoğaltılır. Azure Özel DNS, kullanılabilirlik alanı temeli olan, alanlar arası yedekli bir hizmettir. Daha fazla bilgi için bkz . Kullanılabilirlik alanı desteğine sahip Azure hizmetleri.

Özel DNS sunucusuyla tümleştirme

Özel bir DNS sunucusu kullanıyorsanız PostgreSQL için Azure Veritabanı esnek sunucu örneğinizin FQDN'sini çözümlemek için bir DNS ileticisi kullanmanız gerekir. İletici IP adresi 168.63.129.16 olmalıdır.

Özel DNS sunucusu sanal ağın içinde olmalıdır veya sanal ağın DNS sunucusu ayarı üzerinden erişilebilir olmalıdır. Daha fazla bilgi için, bkz. Kendi DNS sunucunuzu kullanan ad çözümlemesi.

Önemli

Zamanlanmış bakım yükseltmeleri, özel DNS sunucusu ayarlarınızı otomatik olarak yeniler. Güncelleştirilmiş özel DNS ayarlarını bir sonraki zamanlanmış yükseltmeden önce tanımak ve uygulamak için, bu işlev müşteriye yönelik API'ler veya denetimler aracılığıyla sunulmadığından, Microsoft'un yenilemeyi dahili olarak gerçekleştirmesi gerekir. Değişikliğin daha önce geçerli olması gerekiyorsa Microsoft Desteği'ne başvurun.

Özel DNS bölgesi ve sanal ağ eşlemesi

Özel DNS bölge ayarları ve sanal ağ eşleme birbirinden bağımsızdır. Aynı bölgeden veya farklı bir bölgeden başka bir sanal ağda sağladığınız bir istemciden PostgreSQL için Azure Veritabanı esnek sunucu örneğine bağlanmak istiyorsanız, Özel DNS bölgesini sanal ağa bağlamanız gerekir. Daha fazla bilgi için bkz Sanal ağı bağlama.

Uyarı

Yalnızca ile postgres.database.azure.combiten Özel DNS bölgesi adlarını bağlayabilirsiniz. DNS bölgenizin adı PostgreSQL için Azure Veritabanı esnek sunucu örneklerinizle aynı olamaz. Aksi takdirde ad çözümlemesi başarısız olur.

Bir sunucu adını DNS kaydına eşlemek için nslookup komutunu çalıştırın. Sunucunuzun adını, aşağıdaki örnekteki <server_name> parametresinin yerine kullanın.

nslookup -debug <server_name>.postgres.database.azure.com | grep 'canonical name'

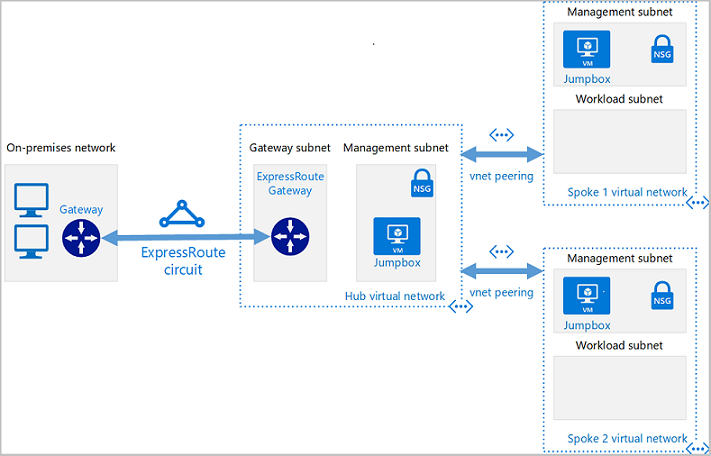

Merkez ve uç noktalar arasındaki özel ağ tasarımını kullanın

Merkez-uç, ortak iletişim veya güvenlik gereksinimlerini verimli bir şekilde yönetmeye yönelik popüler bir ağ modelidir.

Merkez, dış bağlantıyı yönetmek için merkezi bir konum işlevi gören bir sanal ağdır. Ayrıca birden çok iş yükü tarafından kullanılan hizmetleri de barındırıyor. Merkez, uçlara giden ve gelen tüm iletişimi koordine eder. BT kuralları ve güvenlik gibi işlemler trafiği inceleyebilir, yönlendirebilir ve merkezi olarak yönetebilir. Uçlar, iş yüklerini barındıran ve sanal ağ eşlemesi yoluyla merkezi merkeze bağlanan sanal ağlardır. Paylaşılan hizmetler, uçlarla paylaşılmak üzere kendi alt ağlarında barındırılmaktadır. Bir çevre alt ağı daha sonra güvenlik gereci işlevi görür.

Uçlar ayrıca Azure'da tek tek iş yüklerini yalıtmak için kullandığınız sanal ağlardır. Şirket içi merkez ile Azure arasındaki trafik akışı, Azure ExpressRoute veya merkez sanal ağına bağlı siteden siteye VPN aracılığıyla bağlanır. Uçlardan merkeze sanal ağlar eşlenir ve şirket içi kaynaklarla iletişimi etkinleştirir. Merkez ile uçların her birini ayrı aboneliklerde veya kaynak gruplarında bulundurabilirsiniz.

Uç sanal ağlarını birbirine bağlamak için üç ana desen vardır:

- Uçlar birbirine doğrudan bağlanır: Merkez sanal ağından geçmeden doğrudan bağlantı sağlamak için uç sanal ağları arasında sanal ağ eşlemeleri veya VPN tünelleri oluşturursunuz.

- Bağlantı noktaları bir ağ cihazı üzerinden iletişim kurar: Her bağlantı noktası sanal ağının bir sanal WAN veya merkez sanal ağı ile eşleştirmesi vardır. Bir alet trafiği uçtan uca yönlendirir. Alet Microsoft tarafından (sanal WAN ile olduğu gibi) veya sizin tarafınızdan yönetilebilir.

- Merkez ağına bir sanal ağ geçidi eklenir ve kullanıcı tanımlı yolları kullanır: Uçlar arasında iletişimi etkinleştirir.

Bağlantı ve güvenlik denetimlerinin merkezi yönetimi için yeni merkez ve uç sanal ağ topolojileri oluşturmak için Azure Sanal Ağ Yöneticisi'ni kullanın.

Farklı bölgelerdeki özel ağa bağlı istemcilerle iletişim

Müşterilerin sıklıkla farklı Azure bölgelerindeki istemcilere bağlanması gerekir. Daha açık belirtmek gerekirse, bu soru genellikle farklı bölgelerde bulunan iki sanal ağın (birinin PostgreSQL için Azure Veritabanı esnek sunucu örneğine ve başka birinin uygulama istemcisine sahip olan) nasıl bağlandığını açıklar.

Bu tür bir bağlantıyı aşağıdakiler de dahil olmak üzere birden çok yolla elde edebilirsiniz:

- Genel sanal ağ eşlemesi. Bu yöntem, farklı bölgelerdeki ağları birbirine bağlamanın en kolay yolu olduğundan en yaygın yöntemdir. Genel sanal ağ eşlemesi, eşlenmiş iki sanal ağ arasında doğrudan Azure omurgası üzerinden bir bağlantı oluşturur. Bu yöntem, bağlantı için en iyi ağ aktarım hızını ve en düşük gecikme sürelerini sağlar. Sanal ağları eşlerken, Azure yönlendirmeyi sizin için otomatik olarak da işler. Bu sanal ağlar, bir VPN ağ geçidinde oluşturulan eşlenmiş sanal ağdaki tüm kaynaklarla iletişim kurabilir.

- Ağdan ağa bağlantı. Sanal ağlar arasındaki bağlantı (ağdan ağa bağlantı), temelde iki Azure konumu arasındaki bir VPN'dir. Bir VPN ağ geçidinde ağdan ağa bağlantı kurarsınız. Trafiğiniz, genel sanal ağ eşleştirmesine kıyasla iki trafik atlamasına daha uğrar. Ayrıca bu yöntemle karşılaştırıldığında ek gecikme süresi ve daha düşük bant genişliği vardır.

- Merkez-uç mimarisinde ağ gereci aracılığıyla iletişim. Uç sanal ağlarını birbirine doğrudan bağlamak yerine, uçlar arasındaki trafiği iletmek için ağ gereçlerini kullanabilirsiniz. Ağ gereçleri derin paket denetimi ve trafik segmentasyonu veya izleme gibi daha fazla ağ hizmeti sağlar, ancak düzgün boyutlandırılmamaları durumunda gecikme ve performans sorunlarına neden olabilir.

Özel ağ kullanımıyla Azure bölgeleri ve sanal ağlar arasında çoğaltma

Veritabanı çoğaltma, merkezi veya birincil bir sunucudan replika olarak bilinen birden çok sunucuya veri kopyalama işlemidir. Ana sunucu okuma ve yazma işlemlerini kabul eder, ancak replikalar salt okunur işlemlerine hizmet eder. Birincil sunucu ve çoğaltmalar toplu olarak bir veritabanı kümesi oluşturur. Veritabanı çoğaltmanın amacı, özellikle yüksek trafikli, görev açısından kritik uygulamalarda verilerin yedekliliğini, tutarlılığını, yüksek kullanılabilirliğini ve erişilebilirliğini sağlamaktır.

PostgreSQL için Azure Veritabanı, çoğaltmalar için iki yöntem sunar: yerleşik Okuma Amaçlı Çoğaltma özelliği ve mantıksal çoğaltma aracılığıyla fiziksel (akış). Her ikisi de farklı kullanım örnekleri için idealdir ve bitiş hedefinize bağlı olarak birini diğerinin yerine seçebilirsiniz.

Azure bölgeleri arasında, her bölgede ayrı virtüel ağlarla çoğaltma, sanal ağ eşlemesi veya merkez-uç mimarilerdeki ağ cihazı aracılığıyla bölgesel virtüel ağ sınırları arasında bağlantı kurulmasını gerektirir.

Varsayılan olarak, DNS ad çözümlemesi kapsamı bir sanal ağ olarak belirlenmiştir. Bir sanal ağdaki (VNET1) herhangi bir istemci, başka bir sanal ağdaki (VNET2) PostgreSQL için Azure Veritabanı esnek sunucu örneği FQDN'sini çözümleyemez.

Bu sorunu çözmek için VNET1'deki istemcilerin PostgreSQL için Azure Veritabanı esnek sunucu örneği Özel DNS bölgesine erişebildiğinden emin olun. PostgreSQL için Azure Veritabanı esnek sunucu örneğinizin Özel DNS bölgesine bir sanal ağ bağlantısı ekleyin.

Desteklenmeyen sanal ağ senaryoları

Sanal ağ tümleştirmesi aracılığıyla oluşturulan sanal ağlarla çalışmaya yönelik bazı sınırlamalar şunlardır:

- PostgreSQL için Azure Veritabanı esnek sunucu örneğini bir sanal ağa ve alt ağa dağıttığınızda, bunu başka bir sanal ağa veya alt ağa taşıyamazsınız. Sanal ağı başka bir kaynak grubuna veya aboneliğe taşıyamazsınız.

- Alt ağda kaynaklar mevcut olduktan sonra alt ağ boyutunu (adres alanları) artıramazsınız.

- Varsayılan olarak, sanal ağa eklenen kaynaklar Özel Bağlantı ile etkileşim kuramaz. Özel ağ için Özel Bağlantı kullanmak istiyorsanız bkz. Özel Bağlantı ile PostgreSQL için Azure Veritabanı ağı.

- Tüm trafiği Bir Sanal Ağ Gereci (NVA) aracılığıyla Microsoft Azure Depolama'ya yönlendiren özel ağ yapılandırmaları desteklenmez. Örneğin, tüm giden trafiği bir NVA üzerinden yönlendirmek için her şeyi yakala rotası (0.0.0.0/0 → NVA) kullanmak, gerekli platform bağlantısını etkileyebilir. Bu, Yüksek Kullanılabilirlik senaryoları da dahil olmak üzere kritik işlemlerde beklenmeyen hatalara neden olabilir. Varsayılan olarak, temsilci alt ağında ilk sunucu sağlandığında hizmet bir Micosoft.Storage hizmet uç noktası ekler ve bu da Azure omurga ağı üzerinden Azure Depolama'ya güvenli ve doğrudan bağlantı sağlar. Bu uç noktanın kaldırılması, temel hizmet işlemleri için istenmeyen sonuçlara yol açabilir.

Önemli

Azure Resource Manager, kaynakları güvenlik denetimi olarak kilitleme özelliğini destekler. Kaynak kilitleri kaynağa uygulanır ve tüm kullanıcılar ve roller genelinde etkilidir. İki tür kaynak kilidi vardır: CanNotDelete ve ReadOnly. Bu kilit türlerini Özel DNS bölgesine veya tek bir kayıt kümesine uygulayabilirsiniz.

Bir Özel DNS bölgesine veya tek bir kayıt kümesine herhangi bir tür kilit uygulamak, Azure Veritabanı için PostgreSQL esnek sunucu örneğinin DNS kayıtlarını güncelleme yeteneğini etkileyebilir. Ayrıca DNS üzerinde önemli işlemler sırasında, birincilden ikincile yüksek kullanılabilirlik yük devretme gibi sorunlara da neden olabilir. Bu nedenlerden dolayı, PostgreSQL için Azure Veritabanı esnek sunucu örneğiyle yüksek kullanılabilirlik özellikleri kullanırken DNS özel bölgesi veya kayıt kilitleri kullanmadığınızdan emin olun.

Konak adı

Hangi ağ seçeneğini seçerseniz seçin, PostgreSQL için Azure Veritabanı esnek sunucu örneğine bağlanırken her zaman ana bilgisayar adı olarak tam etki alanı adını (FQDN) kullanın. Sunucunun IP adresi değişebilir. FQDN kullanarak bağlantı dizenizi güncelleştirmeniz gerekmez.

Ana bilgisayar adı olarak FQDN kullanan örnek: hostname = servername.postgres.database.azure.com. Mümkünse hostname = 10.0.0.4 (özel adres) veya hostname = 40.2.45.67 (genel adres) kullanmaktan kaçının.