Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

Microsoft Azure, şirketinizin güvenlik ve uyumluluk gereksinimlerine göre verileri korumaya yönelik araçlar içerir. Bu makale şunlara odaklanır:

- Microsoft Azure genelinde durağan verilerin nasıl korunduğu.

- Veri koruma uygulamasında yer alan çeşitli bileşenler.

- Farklı anahtar yönetimi koruma yaklaşımlarının avantajları ve dezavantajları.

Dinlenme halinde şifreleme yaygın bir güvenlik gereksinimidir. Azure'da veriler, platform tarafından yönetilen anahtarlar kullanılarak varsayılan olarak beklemede şifrelenir. Bu yaklaşım, kuruluşlara özel anahtar yönetimi çözümünün riski veya maliyeti olmadan otomatik şifreleme sağlar. Kuruluşlar, platform tarafından yönetilen anahtarları kullanarak bekleyen şifrelemeyi tamamen yönetmek için Azure veya şifreleme anahtarları ve anahtar yönetimi ilkeleri üzerinde ek denetime ihtiyaç duyduklarında müşteri tarafından yönetilen anahtarları kullanabilir.

Dinlenim halindeki şifreleme nedir?

Şifreleme, verilerin gizliliğini korumak için kullanılan verilerin güvenli kodlamasıdır. Azure'deki durağan şifreleme yöntemleri, basit bir kavramsal modele göre büyük miktarda veriyi hızla şifrelemek ve şifresini çözmek için simetrik şifreleme kullanır.

- Simetrik şifreleme anahtarı, verileri depolama alanına yazıldıkçe şifreler.

- Aynı şifreleme anahtarı, bellekte kullanılmak üzere hazır olan verilerin şifresini çözer.

- Veriler bölümlenebilir ve her bölüm için farklı anahtarlar kullanılabilir.

- Anahtarlar, kimlik tabanlı erişim denetimi ve denetim ilkeleriyle güvenli bir konumda depolanmalıdır. Veri şifreleme anahtarları güvenli konumların dışında depolanıyorsa, güvenli bir konumda tutulan bir anahtar şifreleme anahtarı kullanılarak şifrelenir.

Uygulamada, anahtar yönetimi ve denetim senaryolarının yanı sıra ölçek ve kullanılabilirlik güvenceleri ek yapılar gerektirir. Microsoft Azure'un sakin haldeki verilerin şifreleme kavramları ve bileşenleri aşağıdaki bölümlerde açıklanmaktadır.

Dinlenme hâlinde şifrelemenin amacı

Durumda şifreleme, depolanan verileri korur. Bekleyen verilere yönelik saldırılar, verilerin depolandığı donanıma fiziksel erişim elde etme ve ardından kapsanan verilerin güvenliğini aşma girişimlerini içerir. Böyle bir saldırıda, bakım sırasında sunucunun sabit sürücüsü yanlış işlenebilir ve bu da saldırganın sabit sürücüyü kaldırmasına olanak tanır. Saldırgan daha sonra verilere erişmeye çalışmak için sabit sürücüyü kendi denetimindeki bir bilgisayara yerleştirir.

Bekleyen şifreleme, diskteyken verilerin şifrelendiğinden emin olarak saldırganın şifrelenmemiş verilere erişmesini engelleyecek şekilde tasarlanmıştır. Bir saldırgan şifrelenmiş verilerle bir sabit sürücü alır ancak şifreleme anahtarlarını ele vermezse, verilerin okunması için saldırganın şifrelemeyi yenmesi gerekir. Bu saldırı, sabit sürücüdeki şifrelenmemiş verilere erişmekten çok daha karmaşık ve kaynak tüketen bir saldırıdır. Bu nedenle durgun haldeki verilerin şifrelenmesi kesinlikle önerilir ve birçok kuruluş için yüksek öncelikli bir gereksinimdir.

Bir kuruluşun veri yönetimi ve uyumluluk çabaları, durağan halde şifrelemeyi de gerektirebilir. HIPAA, PCI ve FedRAMP gibi sektör ve kamu düzenlemeleri, veri koruma ve şifreleme gereksinimleriyle ilgili belirli korumalar sağlar. Bekleme durumunda şifreleme, bu düzenlemelerden bazılarıyla uyumluluk için gerekli olan zorunlu bir ölçüdür. Microsoft'nin FIPS 140 doğrulama yaklaşımı hakkında daha fazla bilgi için bkz. Federal Information Processing Standard (FIPS) 140.

Uyumluluk ve mevzuat gereksinimlerini karşılamanın yanı sıra durağan veri şifrelemesi, derinlemesine savunma sağlar. Microsoft Azure hizmetler, uygulamalar ve veriler için uyumlu bir platform sağlar. Ayrıca kapsamlı tesis ve fiziksel güvenlik, veri erişim denetimi ve denetim sağlar. Ancak, diğer güvenlik önlemlerinden birinin başarısız olması durumunda ek "çakışan" güvenlik önlemleri sağlamak önemlidir. Bekleyen şifreleme böyle bir güvenlik önlemi sağlar.

Microsoft, bulut hizmetleri genelinde huzurda şifreleme seçeneklerini taahhüt ederek müşterilere şifreleme anahtarları ve anahtar kullanımı günlükleri üzerinde denetimini sağlar. Ayrıca, Microsoft bekleyen tüm müşteri verilerini varsayılan olarak şifrelemek için çalışmaktadır.

Anahtar yönetimi seçenekleri

Azure şifreleme anahtarlarını yönetmek için iki birincil yaklaşım sağlar:

Platform tarafından yönetilen anahtarlar (Varsayılan) (bazen hizmet tarafından yönetilen anahtarlar olarak da adlandırılır): Azure anahtar oluşturma, depolama, döndürme ve yedekleme dahil olmak üzere şifreleme anahtarı yönetiminin tüm yönlerini otomatik olarak işler. Bu yaklaşım, müşterilerden herhangi bir yapılandırma gerektirmeyen durgun veri şifrelemesi sağlar ve Azure hizmetlerinde varsayılan olarak etkin hale getirilmiştir. Platform tarafından yönetilen anahtarlar en yüksek düzeyde kolaylık sunar ve ek maliyet veya yönetim yükü gerektirmez.

Customer tarafından yönetilen anahtarlar (İsteğe bağlı): Şifreleme anahtarları üzerinde daha fazla denetime ihtiyaç duyan müşteriler, Azure Key Vault veya Azure Yönetilen HSM kullanarak kendi anahtarlarını yönetmeyi seçebilir. Bu yaklaşım müşterilerin anahtar yaşam döngüsünü, erişim ilkelerini ve şifreleme işlemlerini denetlemesine olanak tanır. Müşteri tarafından yönetilen anahtarlar, artan yönetim sorumluluğu ve karmaşıklığı karşılığında ek denetim sağlar.

Bu yaklaşımlar arasındaki seçim, kuruluşunuzun güvenlik gereksinimlerine, uyumluluk gereksinimlerine ve operasyonel tercihlerine bağlıdır. Kuruluşların çoğu güçlü şifreleme koruması için platform tarafından yönetilen anahtarlara güvenirken, belirli mevzuat veya güvenlik gereksinimleri olan kuruluşlar müşteri tarafından yönetilen anahtarları tercih edebilir.

Azure'da duruma göre şifreleme bileşenleri

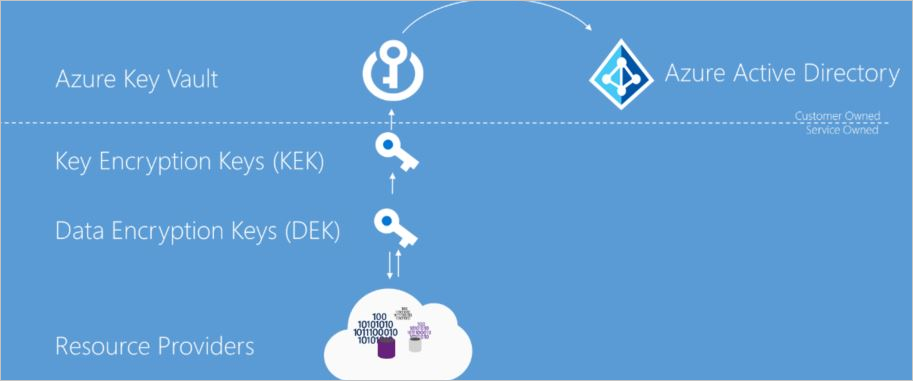

Daha önce açıklandığı gibi, durağan şifrelemenin amacı, diskte saklanan verilerin gizli bir şifreleme anahtarıyla şifrelenmesidir. Bu hedefe ulaşmak için güvenli anahtar oluşturma, depolama, erişim denetimi ve şifreleme anahtarlarının yönetimi sağlanmalıdır. Ayrıntılar farklılık gösterse de, Azure hizmetler için hareketsiz halde şifreleme uygulamaları, aşağıdaki diyagramda gösterildiği gibi açıklanabilir.

Azure Key Vault

Şifreleme anahtarlarının depolama konumu ve bu anahtarlara erişim denetimi, bekleyen bir şifreleme modelinin merkezindedir. Anahtarları yüksek oranda güvenli hale getirmeniz, ancak bunları belirtilen kullanıcılar tarafından yönetilebilir ve belirli hizmetler için kullanılabilir hale getirmeniz gerekir. Azure hizmetleri için önerilen anahtar depolama çözümü Azure Key Vault (Premium katman) veya Azure Yönetilen HSM'dir ve hizmetler arasında ortak bir yönetim deneyimi sağlar. Anahtarları anahtar kasalarında depolayıp yönetirsiniz ve kullanıcılara veya hizmetlere bir anahtar kasasına erişim verebilirsiniz. Azure Key Vault, müşteri tarafından yönetilen şifreleme anahtarı senaryolarında kullanılmak üzere anahtarların müşteri tarafından oluşturulmasını veya müşteri anahtarlarının içeri aktarılmasını destekler.

Microsoft Entra ID

Microsoft Entra hesaplarına, Azure Key Vault'de depolanan anahtarları kullanma izinleri verebilirsiniz. Bunları yönetmek veya Rest şifrelemesi ve şifre çözme için bunlara erişmek için kullanabilirsiniz.

Anahtar hiyerarşisi ile zarf şifrelemesi

Bekleyen bir şifreleme uygulamasında birden fazla şifreleme anahtarı kullanırsınız. Şifreleme anahtarının Azure Key Vault depolanması, güvenli anahtar erişimini ve anahtarların merkezi yönetimini sağlar. Ancak şifreleme anahtarlarına yerel hizmet erişimi, toplu şifreleme ve şifre çözme için her veri işlemi için Key Vault etkileşime geçmekten daha verimlidir ve daha güçlü şifreleme ve daha iyi performans sağlar. Tek bir şifreleme anahtarının kullanımını sınırlamak anahtarın tehlikeye atılması riskini ve bir anahtarın değiştirilmesi gerektiğinde yeniden şifreleme maliyetini azaltır. Azure şifreleme modelleri, bir anahtar şifreleme anahtarının veri şifreleme anahtarını şifrelediği zarf şifrelemesi kullanır. Bu model, performans ve güvenlik gereksinimlerini daha iyi karşılayabilen bir anahtar hiyerarşisi oluşturur:

- Veri Şifreleme Anahtarı (DEK) – Bir veri bölümünü veya veri bloğunu şifrelemek için kullanılan simetrik AES256 anahtarı, bazen yalnızca Veri Anahtarı olarak da adlandırılır. Tek bir kaynak birçok bölüme ve birçok Veri Şifreleme Anahtarına sahip olabilir. Her veri bloğunun farklı bir anahtarla şifrelenmesi, şifreleme analizi saldırılarını daha zor hale getirir. Verilerin şifrelenmesi ve şifresinin çözülmesi işlemlerinde DEK'leri yerel olarak hizmette tutmak, performansı artırır.

- Anahtar Şifreleme Anahtarı (KEK) – Zarf şifrelemesi kullanarak Veri Şifreleme Anahtarlarını şifrelemek için kullanılan ve sarmalama olarak da adlandırılan bir şifreleme anahtarıdır. Key Vault hiçbir zaman ayrılmamış bir Anahtar Şifreleme Anahtarı kullanarak veri şifreleme anahtarlarını şifreleyebilir ve denetleyebilirsiniz. KEK'ye erişimi olan varlık, DEK gerektiren varlıktan farklı olabilir. Her DEK'nin erişimini belirli bir bölümle sınırlamak için bir varlık, DEK'e erişime aracılık edebilir. DEK'lerin şifresini çözmek için KEK gerektiğinden müşteriler KEK'yi devre dışı bırakarak DEK'leri ve verileri şifresel olarak silebilir. KEK'yi devre dışı bırakmanın tüm bağımlı hizmetlere (örneğin, TDE veritabanları Azure SQL, müşteri tarafından yönetilen anahtarlara sahip Azure Storage hesapları ve Azure Disk Encryption korumalı VM'ler) erişilemez hale getirdiğini unutmayın. Devre dışı bırakma, yalnızca anahtarın bulunduğu kasayı etkiler. Anahtar yedeklenip başka bir kasaya geri yüklendiyse, geri yüklenen kopya tamamen işlevsel kalır ve devre dışı bırakma işleminden etkilenmez (bkz . Yedekleme güvenlik konuları).

Kaynak sağlayıcıları ve uygulama örnekleri şifrelenmiş Veri Şifreleme Anahtarlarını meta veri olarak depolar. Yalnızca Anahtar Şifreleme Anahtarına erişimi olan bir varlık bu Veri Şifreleme Anahtarlarının şifresini çözebilir. Farklı anahtar depolama modelleri desteklenir. Daha fazla bilgi için bkz . Veri şifreleme modelleri.

Hizmetler etkin şifreleme işlemleri için DEK'leri yerel olarak önbelleğe aldığında, önbelleğe alınan anahtarlar host düzeyinde işlem yalıtımı ve işlem düzeyi korumaları dahil olmak üzere Azure platform güvenlik denetimleriyle korunur. Önbelleğe alınan işletim anahtarları bir kullanılabilirlik ve performans mekanizmasıdır; Key Vault'daki KEK güvenin kökü olarak kalır ve anahtar iptali şifrelenmiş verilere erişimi yönetir.

Microsoft bulut hizmetlerinde dinlenme halinde şifreleme

Microsoft Cloud hizmetlerini üç bulut modelinde de kullanırsınız: IaaS, PaaS ve SaaS. Aşağıdaki örneklerde bunların her modele nasıl sığdıkları gösterilmektedir:

- Hizmet Olarak Yazılım veya SaaS olarak adlandırılan ve bulut tarafından Microsoft 365 gibi uygulamalar sağlanan yazılım hizmetleri.

- Müşterilerin uygulamalarında depolama, analiz ve service bus işlevselliği gibi şeyler için bulutu kullandığı platform hizmetleri.

- Altyapı hizmetleri veya müşterinin bulutta barındırılan işletim sistemlerini ve uygulamaları dağıttığı ve muhtemelen diğer bulut hizmetlerinden yararlandığı Hizmet Olarak Altyapı (IaaS).

SaaS müşterileri için dinlenme hâlinde şifreleme

Hizmet Olarak Yazılım (SaaS) müşterileri genellikle dinamik olmayan şifrelemeyi etkinleştirmiş veya her hizmette mevcut olarak bulundurur. Microsoft 365 müşterilerin durağan verilerin şifrelenmesini doğrulamaları veya etkinleştirmeleri için çok sayıda seçenek sunar. Microsoft 365 hizmetleri hakkında daha fazla bilgi için bkz. Microsoft 365 içinde şifreleme.

PaaS müşterileri için veri dinlenirken şifreleme

Hizmet Olarak Platform (PaaS) müşterileri genellikle verilerini Blob Storage gibi bir depolama hizmetinde depolar. Ancak, veriler bir sanal makine gibi uygulama yürütme ortamında da önbelleğe alınmış veya depolanmış olabilir. Kullanabileceğiniz beklemede olan şifreleme seçeneklerini görmek için, kullandığınız depolama ve uygulama platformları için Veri şifreleme modellerini inceleyin.

IaaS müşterileri için duran verinin şifrelenmesi

Hizmet Olarak Altyapı (IaaS) müşterileri çeşitli hizmet ve uygulamaları kullanabilir. IaaS hizmetleri, host'ta şifreleme kullanarak kendi Azure barındırılan sanal makinelerinde data at rest şifrelemesini etkinleştirebilir.

Şifrelenmiş depolama

PaaS gibi, IaaS çözümleri de beklerken şifrelenmiş verileri depolayan diğer Azure hizmetlerinden yararlanabilir. Bu gibi durumlarda, kullandığınız her Azure hizmeti tarafından sağlanan dinlenme halindeki şifreleme desteğini etkinleştirebilirsiniz. Veri şifreleme modelleri ana depolama, hizmetler ve uygulama platformlarını ve desteklenen bekleyen şifreleme modelini numaralandırır.

Şifrelenmiş işlem

Tüm Yönetilen Diskler, Anlık Görüntüler ve İmajlar, platform tarafından yönetilen anahtarlarla Depolama Hizmeti Şifrelemesi kullanılarak varsayılan olarak şifrelenir. Bu varsayılan şifreleme için müşteri yapılandırması veya ek maliyet gerekmez. Daha kapsamlı bir şifreleme çözümü, tüm verilerin hiçbir zaman şifrelenmemiş biçimde kalıcı olmamasını sağlar. Sistem, bir sanal makinedeki verileri işlerken verileri Windows sayfa dosyasına veya Linux takas dosyasına, kilitlenme bilgi dökümüne veya uygulama günlüğüne kalıcı hale gelebilir. Bu verilerin uygulama durduğunda da şifrelenmiş olduğundan emin olmak için IaaS uygulamaları, ön tanımlı olarak platform tarafından yönetilen anahtarları kullanan, ancak isteğe bağlı olarak müşteri tarafından yönetilen anahtarlarla yapılandırılabilen Azure IaaS sanal makinelerinde konak şifrelemesi kullanabilir.

Depolama sırasında özel şifreleme

Mümkün olduğunda IaaS uygulamaları, kullanılan Azure hizmetleri tarafından sağlanan konakta şifreleme ve bekleme sırasında şifreleme seçeneklerinden yararlanmalıdır. Bazı durumlarda, örneğin standart dışı şifreleme gereksinimleri veya Azure tabanlı olmayan depolama gibi, bir IaaS uygulaması geliştiricisinin dinamik durumda şifrelemeyi kendisinin uygulaması gerekebilir. IaaS çözümlerinin geliştiricileri, belirli Azure bileşenlerinden yararlanarak Azure yönetimi ve müşteri beklentileriyle daha iyi tümleştirilebilir. Geliştiriciler özellikle güvenli anahtar depolama sağlamak ve müşterilerine Azure platform hizmetleriyle tutarlı anahtar yönetimi seçenekleri sağlamak için Azure Key Vault hizmetini kullanmalıdır. Ayrıca özel çözümler, hizmet hesaplarının şifreleme anahtarlarına erişmesini sağlamak için Azure yönetilen hizmet kimliklerini kullanmalıdır. Azure Key Vault ve Yönetilen Hizmet Kimlikleri hakkında geliştirici bilgileri için ilgili SDK'larına bakın.

Azure kaynak sağlayıcıları şifreleme modeli desteği

Microsoft Azure Hizmetlerinin her biri, veri saklama modellerinde bir veya daha fazla şifreleme destekler. Ancak bazı hizmetler için şifreleme modellerinden biri veya daha fazlası geçerli olmayabilir. Müşteri tarafından yönetilen anahtar senaryolarını destekleyen hizmetler, anahtar şifreleme anahtarları için Azure Key Vault tarafından desteklenen anahtar türlerinin yalnızca bir alt kümesini desteklemektedir. Ayrıca, hizmetler bu senaryolar ve anahtar türleri için farklı zamanlamalarda destek yayınlayabilir. Bu bölümde, bu yazı hazırlanırken ana Azure veri depolama hizmetlerinin her biri için durgun halde şifreleme desteği açıklanmaktadır.

Azure VM disk şifrelemesi

Azure Hizmet Olarak Altyapı (IaaS) özelliklerini kullanan tüm müşteriler, durdurulmuş IaaS VM disklerini ana bilgisayarda şifreleme yoluyla şifreleyebilir. Daha fazla bilgi için Hedefte Şifreleme - VM'niz için uçtan uca şifreleme bölümüne bakın.

Azure depolama

Azure Storage hizmetlerinin tümü (Blob depolama, Kuyruk depolama, Tablo depolama ve Azure Files) sunucu tarafı dinlenirken şifrelemeyi destekler ve bazı hizmetler de istemci tarafı şifrelemeyi destekler.

- Sunucu tarafı (Varsayılan): Tüm Azure Storage Hizmetleri, platform tarafından yönetilen anahtarları kullanarak sunucu tarafı şifrelemeyi varsayılan olarak otomatik olarak etkinleştirir. Bu şifreleme uygulama için saydamdır ve yapılandırma gerektirmez. Daha fazla bilgi için bkz. Azure Storage Bekleyen Veriler için Hizmet Şifrelemesi. Müşteriler isteğe bağlı olarak ek denetim için Azure Key Vault müşteri tarafından yönetilen anahtarları kullanmayı seçebilir. Daha fazla bilgi için bkz. Azure Key Vault'ta müşteri tarafından yönetilen anahtarlar kullanılarak yapılan Depolama Hizmeti Şifrelemesi.

- Client tarafı (İsteğe bağlı): Azure Bloblar, Tablolar ve Kuyruklar, Azure ulaşmadan önce verileri şifrelemesi gereken müşteriler için istemci tarafı şifrelemeyi destekler. müşteriler, istemci tarafı şifreleme kullanırken verileri şifreler ve verileri şifrelenmiş blob olarak karşıya yükler. Anahtar yönetimi müşteri tarafından gerçekleştirilir. Daha fazla bilgi için bakınız: Microsoft Azure Storage için Client-Side Şifreleme ve Azure Key Vault.

Azure SQL Database

Azure SQL Database şu anda platform tarafından yönetilen hizmet ve istemci tarafı şifreleme senaryoları için durağan veriyi şifrelemeyi desteklemektedir.

Sunucu şifreleme desteği şu anda Transparent Data Encryption adlı SQL özelliği aracılığıyla sağlanır. bir Azure SQL Database müşterisi TDE'yi etkinleştirdikten sonra anahtarlar otomatik olarak oluşturulur ve bunlar için yönetilir. Veritabanı ve sunucu düzeylerinde durum hâlinde şifrelemeyi etkinleştirebilirsiniz. Haziran 2017 itibarıyla yeni oluşturulan veritabanlarında Transparent Data Encryption (TDE) varsayılan olarak etkindir. Azure SQL Database, Azure Key Vault'ta müşteri tarafından yönetilen RSA 2048 bit anahtarları destekler. Daha fazla bilgi için bkz. Kendi Anahtarını Getir desteğiyle Azure SQL Database ve Data Warehouse için Transparent Data Encryption.

Azure SQL Database verilerinin istemci tarafı şifrelemesi, Always Encrypted özelliği aracılığıyla desteklenir. Always Encrypted, istemcinin oluşturduğu ve depoladığı bir anahtar kullanır. Müşteriler ana anahtarı bir Windows sertifika deposunda, Azure Key Vault veya yerel donanım güvenlik modülünde depolayabilir. SQL kullanıcıları, SQL Server Management Studio kullanarak hangi sütunu şifrelemek için kullanmak istedikleri anahtarı seçer.

Sonuç

Azure Hizmetlerinde depolanan müşteri verilerinin korunması, Microsoft için çok önemlidir. Azure tarafından barındırılan tüm hizmetler, depolama sırasında şifreleme seçenekleri sunmaya kararlıdır. Azure hizmetleri platform tarafından yönetilen anahtarları, müşteri tarafından yönetilen anahtarları veya istemci tarafı şifrelemeyi destekler. Azure hizmetleri, bekleyen kullanılabilirlik sırasında şifrelemeyi geniş ölçüde geliştirmektedir ve önümüzdeki aylarda önizleme ve genel kullanılabilirlik için yeni seçenekler planlanıyor.

Sonraki adımlar

- Platform tarafından yönetilen anahtarlar ve müşteri tarafından yönetilen anahtarlar hakkında daha fazla bilgi edinmek için bkz. veri şifreleme modelleri .

- Azure'un veri şifrelemenin beraberinde getirdiği tehditleri azaltmak için çift şifrelemeyi nasıl kullandığını öğrenin.

- Microsoft'un donanım ve üretici yazılımı derlemesi, tümleştirme, işletime alma ve onarım işlem hatları boyunca ilerleyen ana bilgisayarların platform bütünlüğü ve güvenliği sağlamak için neler yaptığını öğrenin.