Microsoft Sentinel playbook'larında desteklenen tetikleyiciler ve eylemler

Bu makalede Logic Apps Microsoft Sentinel bağlayıcısı tarafından desteklenen tetikleyiciler ve eylemler açıklanmaktadır. Microsoft Sentinel verilerinizle etkileşime geçmek için Microsoft Sentinel playbook'larında listelenen tetikleyicileri ve eylemleri kullanın.

Önemli

Not edilen işlevler şu anda ÖNİzLEME aşamasındadır. Beta, önizleme veya başka bir şekilde genel kullanıma sunulmamış Azure özellikleri için geçerli olan ek yasal koşullar için Bkz. Microsoft Azure Önizlemeleri için Ek Kullanım Koşulları.

Önkoşullar

Başlamadan önce, Microsoft Sentinel bağlayıcı bileşenlerini kullanmak için gereken aşağıdaki Azure izinlerine sahip olduğunuzdan emin olun:

| Role | Tetikleyicileri kullanma | Kullanılabilir eylemleri alma | Olayı güncelleştirin, açıklama ekleme |

|---|---|---|---|

| Microsoft Sentinel Okuyucusu | ✓ | ✓ | - |

| Microsoft Sentinel Yanıtlayıcı/Katkıda Bulunanı | ✓ | ✓ | ✓ |

Daha fazla bilgi için bkz . Microsoft Sentinel'deki roller ve izinler ve Microsoft Sentinel playbook'larıyla çalışma önkoşulları.

Desteklenen Microsoft Sentinel tetikleyicileri

Microsoft Sentinel bağlayıcısı ve dolayısıyla Microsoft Sentinel playbook'ları aşağıdaki tetikleyicileri destekler:

Microsoft Sentinel olayı. Çoğu olay otomasyonu senaryosu için önerilir.

Playbook, hem varlıklar hem de uyarılar dahil olmak üzere olay nesnelerini alır. Bu tetikleyici, Microsoft Sentinel'de bir olay oluşturulduğunda veya güncelleştirildiğinde tetiklenebilen ve otomasyon kurallarının tüm avantajlarını olaya uygulayan bir otomasyon kuralına playbook eklemenize olanak tanır.

Microsoft Sentinel uyarısı (Önizleme). Uyarılarda el ile çalıştırılması gereken playbook'lar veya uyarıları için olay oluşturmayan zamanlanmış analiz kuralları için önerilir.

- Bu tetikleyici, Microsoft güvenlik analizi kuralları tarafından oluşturulan uyarılara yönelik yanıtları otomatikleştirmek için kullanılamaz.

- Bu tetikleyiciyi kullanan playbook'lar otomasyon kuralları tarafından çağrılamıyor.

Microsoft Sentinel varlığı. Araştırma veya tehdit avcılığı bağlamından belirli varlıklar üzerinde el ile çalıştırılması gereken playbook'lar için önerilir. Bu tetikleyiciyi kullanan playbook'lar otomasyon kuralları tarafından çağrılamıyor.

Bu akışlar tarafından kullanılan şemalar aynı değildir. Çoğu senaryo için Microsoft Sentinel olay tetikleyici akışını kullanmanızı öneririz.

Olay dinamik alanları

Microsoft Sentinel olayından alınan Olay nesnesi aşağıdaki dinamik alanları içerir:

| Alan adı | Açıklama |

|---|---|

| Olay özellikleri | Olay olarak gösterilen: <alan adı> |

| Uyarılar | Uyarı: <alan adı> olarak gösterilen aşağıdaki uyarı özelliklerinden oluşan bir dizi. Her olay birden çok uyarı içerebileceğinden, bir uyarı özelliğinin seçilmesi, olaydaki tüm uyarıları kapsayacak şekilde her döngü için otomatik olarak bir oluşturur. |

| Varlıklar | Uyarının tüm varlıklarından oluşan bir dizi |

| Çalışma alanı bilgi alanları | Olayın oluşturulduğu Microsoft Sentinel çalışma alanıyla ilgili ayrıntılar: - Abonelik Kimliği - Çalışma alanı adı - Çalışma Alanı Kimliği - Kaynak grubu adı |

Desteklenen Microsoft Sentinel eylemleri

Microsoft Sentinel bağlayıcısı ve dolayısıyla Microsoft Sentinel playbook'ları aşağıdaki eylemleri destekler:

| Eylem | Kullanılması gereken durumlar |

|---|---|

| Uyarı - Olay Alma | Uyarı tetikleyicisi ile başlayan playbook'larda. Olay özelliklerini almak veya Olay ARM kimliğini güncelleştirme olayı veya Olay eylemlerine açıklama ekle ile kullanmak için kullanışlıdır. |

| Olay Al | Dış kaynaktan veya Sentinel olmayan bir tetikleyiciyle playbook tetiklerken. Olay ARM Kimliği ile tanımlama. Olay özelliklerini ve açıklamalarını alır. |

| Olayı Güncelleştir | Bir olayın Durumunu değiştirmek için (örneğin, olayı kapatırken), bir Sahip atayın, etiket ekleyin veya kaldırın ya da Önem Derecesi, Başlık veya Açıklama'yı değiştirin. |

| Olaya açıklama ekleme | Olayı dış kaynaklardan toplanan bilgilerle zenginleştirmek; varlıklar üzerinde playbook tarafından yapılan eylemleri denetlemek; olay araştırması için değerli ek bilgiler sağlamak için. |

| Varlıklar - Varlık türünü alma <> | Playbook oluşturma zamanında bilinen belirli bir varlık türü (IP, Hesap, Konak, **URL veya FileHash) üzerinde çalışan playbook'larda bunu ayrıştırabilmeniz ve benzersiz alanları üzerinde çalışabilmeniz gerekir. |

İpucu

Olayı Güncelleştir ve Olaya Açıklama Ekle eylemleri, Olay ARM Kimliğini gerektirir.

Olay ARM kimliğini almak için Önceden Uyarı - Olay Al eylemini kullanın.

Desteklenen varlık türleri

Varlıklar dinamik alanı, her biri bir varlığı temsil eden bir JSON nesneleri dizisidir. Her varlık türünün benzersiz özelliklerine bağlı olarak kendi şeması vardır.

"Varlıklar - Varlık türünü> al<" eylemi şunları yapmanızı sağlar:

- Varlık dizisini istenen türe göre filtreleyin.

- Bu türdeki belirli alanları ayrıştırın, böylece daha fazla eylemde dinamik alanlar olarak kullanılabilirler.

Giriş, Varlıklar dinamik alanıdır.

Yanıt, özel özelliklerin ayrıştırıldığı ve her bir for döngüsünde doğrudan kullanılabildiği bir varlık dizisidir.

Şu anda desteklenen varlık türleri şunlardır:

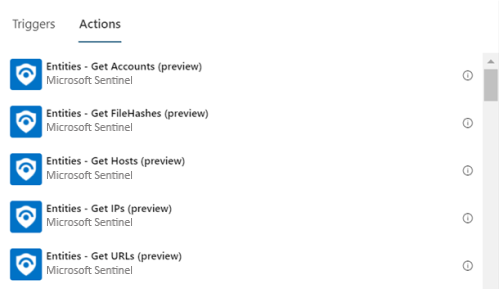

Aşağıdaki görüntüde varlıklar için kullanılabilir eylemlerin bir örneği gösterilmektedir:

Diğer varlık türleri için, Logic Apps'in yerleşik eylemleri kullanılarak benzer işlevler elde edilebilir:

Filtre Dizisi'ni kullanarak varlık dizisini istenen türe göre filtreleyin.

Bu türdeki belirli alanları ayrıştırın, böylece JSON Ayrıştırma kullanılarak diğer eylemlerde dinamik alanlar olarak kullanılabilirler.

İlgili içerik

Daha fazla bilgi için bkz.