Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

Microsoft Sentinel birçok kaynaktan veri alır. Çeşitli veri türleri ve tablolarla birlikte çalışmak için bunların her birini anlamanız ve her tür veya şema için analiz kuralları, çalışma kitapları ve avcılık sorguları için benzersiz veri kümeleri yazmanız ve kullanmanız gerekir.

Bazen, veri türleri güvenlik duvarı cihazları gibi ortak öğeleri paylaştığında bile ayrı kurallara, çalışma kitaplarına ve sorgulara ihtiyaç duyarsınız. Araştırma ve tehdit avcılığı sırasında farklı veri türleri arasında bağıntıyı belirlemek de zor olabilir.

Gelişmiş Güvenlik Bilgileri Modeli (ASIM), bu farklı kaynaklar ile kullanıcı arasında bulunan bir katmandır. ASIM , sağlamlık ilkesini izler: "Gönderdiğiniz şeyde katı olun, kabul ettiğiniz şeyde esnek olun". Tasarım deseni olarak sağlamlık ilkesini kullanan ASIM, değişim ve tümleştirmeyi kolaylaştırmak için Microsoft Sentinel tarafından toplanan özel kaynak telemetri verilerini kullanıcı dostu verilere dönüştürür.

Bu makalede Gelişmiş Güvenlik Bilgi Modeline (ASIM), kullanım örneklerine ve ana bileşenlere genel bir bakış sağlanır.

İpucu

Ayrıca ASIM Web Semineri'ni izleyin veya web semineri slaytlarını gözden geçirin.

Yaygın ASIM kullanımı

ASIM, aşağıdaki işlevleri sağlayarak çeşitli kaynakları tekdüzen, normalleştirilmiş görünümlerde işlemek için sorunsuz bir deneyim sağlar:

Kaynaklar arası algılama. Normalleştirilmiş analiz kuralları kaynaklar, şirket içi ve bulut arasında çalışır ve Deneme yanılma veya Okta, AWS ve Azure gibi sistemler arasında imkansız seyahat gibi saldırıları algılar.

Kaynak belirsiz içerik. ASIM kullanan hem yerleşik hem de özel içeriğin kapsamı, içerik oluşturulduktan sonra eklenmiş olsa bile ASIM'i destekleyen herhangi bir kaynağa otomatik olarak genişletir. Örneğin, işlem olay analizi müşterinin verileri getirmek için kullanabileceği Uç Nokta için Microsoft Defender, Windows Olayları ve Sysmon gibi kaynakları destekler.

Yerleşik analizde özel kaynaklarınız için destek

Kullanım kolaylığı. Bir analist ASIM'i öğrendikte, alan adları her zaman aynı olduğundan sorgu yazmak çok daha basittir.

ASIM ve Açık Kaynak Güvenlik Olayları Meta Verileri

ASIM , Açık Kaynak Güvenlik Olayları Meta Verileri (OSSEM) ortak bilgi modeliyle uyumlu hale getirilerek normalleştirilmiş tablolar arasında tahmin edilebilir varlıkların bağıntısını sağlar.

OSSEM, öncelikle çeşitli veri kaynaklarından ve işletim sistemlerinden gelen güvenlik olay günlüklerinin belgelerine ve standartlaştırılmasına odaklanan topluluk liderliğinde bir projedir. Proje ayrıca, güvenlik analistlerinin farklı veri kaynaklarındaki verileri sorgulamasına ve çözümlemesine olanak sağlamak için veri normalleştirme yordamları sırasında veri mühendisleri için kullanılabilecek bir Ortak Bilgi Modeli (CIM) sağlar.

Daha fazla bilgi için OSSEM başvuru belgelerine bakın.

ASIM bileşenleri

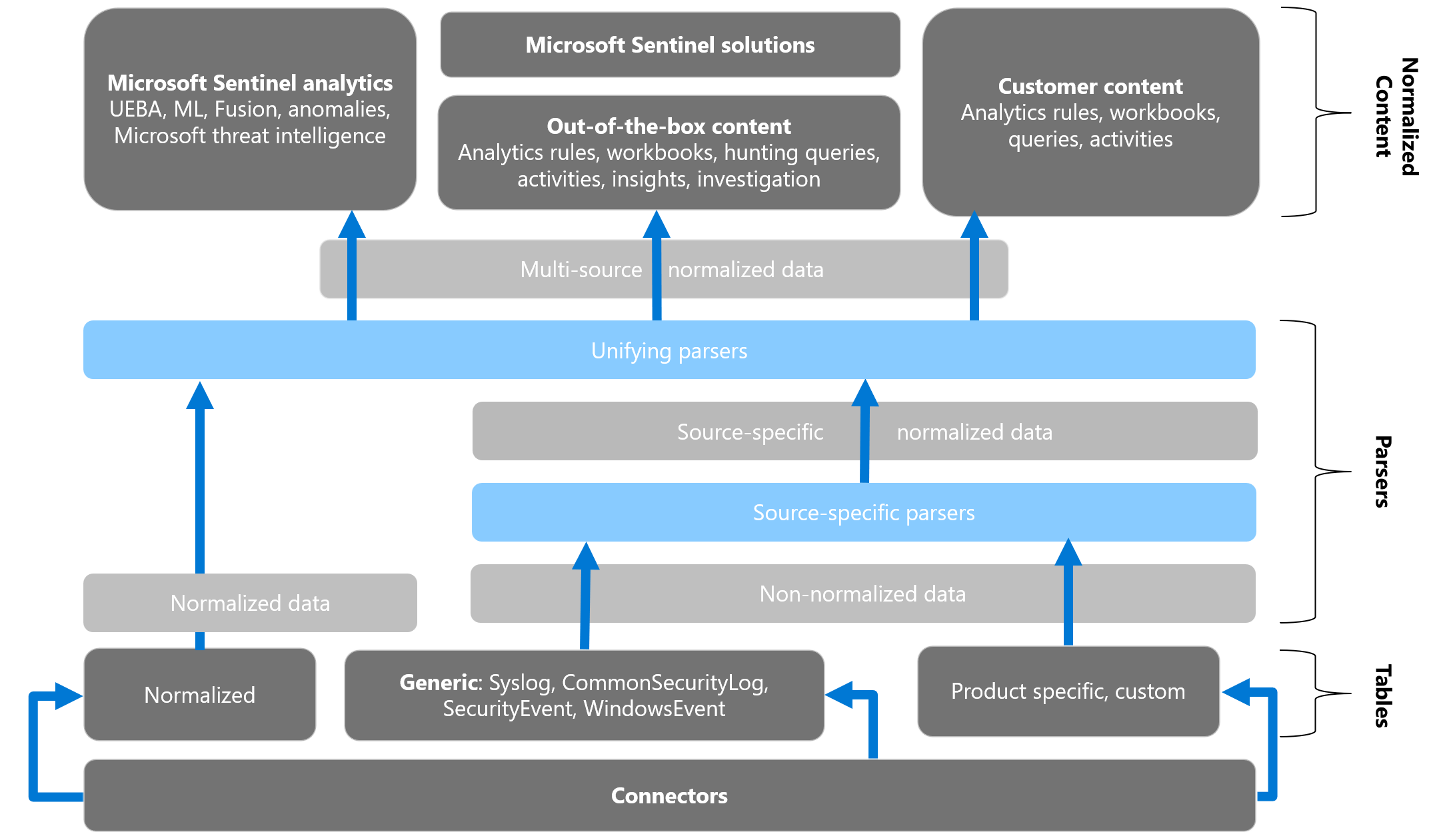

Aşağıdaki görüntüde, normalleştirilmemiş verilerin normalleştirilmiş içeriğe nasıl çevrilebileceği ve Microsoft Sentinel'de nasıl kullanılacağı gösterilmektedir. Örneğin, özel, ürüne özgü, normalleştirilmemiş bir tabloyla başlayabilir ve bu tabloyu normalleştirilmiş verilere dönüştürmek için ayrıştırıcı ve normalleştirme şeması kullanabilirsiniz. Normalleştirilmiş verilerinizi hem Microsoft'ta hem de özel analizlerde, kurallarda, çalışma kitaplarında, sorgularda ve daha fazlasında kullanın.

ASIM aşağıdaki bileşenleri içerir:

Normalleştirilmiş şemalar

Normalleştirilmiş şemalar, birleşik özellikler oluştururken kullanabileceğiniz standart tahmin edilebilir olay türleri kümelerini kapsar. Her şema bir olayı temsil eden alanları, normalleştirilmiş bir sütun adlandırma kuralını ve alan değerleri için standart biçimi tanımlar.

ASIM şu anda aşağıdaki şemaları tanımlar:

- Uyarı Olayı

- Denetim Olayı

- Kimlik Doğrulama Olayı

- DHCP Etkinliği

- DNS Etkinliği

- Dosya Etkinliği

- Ağ Oturumu

- İşlem Olayı

- Kayıt Defteri Olayı

- Kullanıcı Yönetimi

- Web Oturumu

Daha fazla bilgi için bkz. ASIM şemaları.

Sorgu süresi ayrıştırıcıları

ASIM, KQL işlevlerini kullanarak mevcut verileri normalleştirilmiş şemalarla eşlemek için sorgu süresi ayrıştırıcılarını kullanır. Birçok ASIM ayrıştırıcısı, Microsoft Sentinel ile kullanıma hazır olarak kullanılabilir. Microsoft Sentinel GitHub deposundan değiştirilebilen daha fazla ayrıştırıcı ve yerleşik ayrıştırıcı sürümü dağıtılabilir.

Daha fazla bilgi için bkz. ASIM ayrıştırıcıları.

Alma süresi normalleştirmesi

Sorgu süresi ayrıştırıcılarının birçok avantajı vardır:

- Verilerin değiştirilmesini gerektirmediğinden kaynak biçimi korur.

- Verileri değiştirmediklerinden, verilerin bir görünümünü sunduklarından, kolayca geliştirilmeleri kolaydır. Ayrıştırıcı geliştirme, test etme ve düzeltme işlemleri mevcut verilerde gerçekleştirilebilir. Ayrıca, bir sorun bulunduğunda ayrıştırıcılar düzeltilebilir ve düzeltme mevcut verilere uygulanır.

Öte yandan ASIM ayrıştırıcıları iyileştirilmiş olsa da sorgu süresi ayrıştırma, özellikle büyük veri kümelerinde sorguları yavaşlatabilir. Bu sorunu çözmek için Microsoft Sentinel alma zamanı ayrıştırma ile sorgu süresi ayrıştırma işlemini tamamlar. Alma dönüşümü kullanıldığında olaylar normalleştirilmiş tabloya normalleştirilir ve normalleştirilmiş verileri kullanan sorguları hızlandırılır.

ASIM şu anda alma zamanı normalleştirmesi için hedef olarak aşağıdaki yerel normalleştirilmiş tabloları destekler:

- Denetim Olayı şeması için ASimAuditEventLogs.

- Kimlik Doğrulama şeması için ASimAuthenticationEventLogs.

- DHCP Olay şeması için ASimDhcpEventLogs.

- DNS şeması için ASimDnsActivityLogs.

- Dosya Olayı şeması için ASimFileEventLogs.

- Ağ Oturumu şeması için ASimNetworkSessionLogs.

- İşlem Olayı şeması için ASimProcessEventLogs.

- Kayıt Defteri Olay şeması için ASimRegistryEventLogs.

- Kullanıcı Yönetimi şeması için ASimUserManagementActivityLogs.

- Web Oturumu şeması için ASimWebSessionLogs.

Daha fazla bilgi için bkz. Alma Süresi Normalleştirmesi.

Normalleştirilmiş her şema için içerik

ASIM kullanan içerik çözümler, analiz kuralları, çalışma kitapları, avcılık sorguları ve daha fazlasını içerir. Her normalleştirilmiş şemanın içeriği, kaynağa özgü içerik oluşturmaya gerek kalmadan normalleştirilmiş verilerde çalışır.

Daha fazla bilgi için bkz. ASIM içeriği.

ASIM'i kullanmaya başlama

ASIM kullanmaya başlamak için:

Network Threat Protection Essentials etki alanı çözümü gibi ASIM tabanlı bir etki alanı çözümü dağıtın.

ASIM kullanan analiz kuralı şablonlarını etkinleştirin. Daha fazla bilgi için asim içerik listesine bakın.

Microsoft Sentinel Günlükleri sayfasındaki KQL'deki günlükleri sorgularken Microsoft Sentinel GitHub deposundaki ASIM tehdit avcılığı sorgularını kullanın. Daha fazla bilgi için asim içerik listesine bakın.

ASIM kullanarak kendi analiz kurallarınızı yazın veya mevcut kuralları dönüştürün.

Özel kaynaklarınız için ayrıştırıcılar yazıp bunları ilgili kaynak belirsiz ayrıştırıcısına ekleyerek özel verilerinizin yerleşik analiz kullanmasını sağlayın.

İlgili içerik

Bu makalede, Microsoft Sentinel ve ASIM'de normalleştirmeye genel bir bakış sağlanır.

Daha fazla bilgi için bkz.: