Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

Tüm güvenlik izleme kullanım örnekleri için SIEM'inizi Microsoft Sentinel'e geçirin. SIEM Geçişi deneyiminden otomatik yardım, geçişinizi basitleştirir.

Bu özellikler şu anda SIEM geçişi deneyimine dahildir:

Kıymık

- Deneyim, Splunk güvenlik izlemesini Microsoft Sentinel'e geçirmeye ve mümkün olduğunca hazır (OOTB) analiz kurallarını eşlemeye odaklanır.

- Bu deneyim, Splunk veri kaynaklarını ve aramalarını eşleme de dahil olmak üzere Splunk algılamalarının Microsoft Sentinel analiz kurallarına geçirilmesini destekler.

Önkoşullar

Kaynak SIEM'den aşağıdakilere ihtiyacınız vardır:

Kıymık

- Geçiş deneyimi hem Splunk Enterprise hem de Splunk Cloud sürümleriyle uyumludur.

- Tüm Splunk uyarılarını dışarı aktarmak için splunk yönetici rolü gereklidir. Daha fazla bilgi için bkz. Splunk rol tabanlı kullanıcı erişimi.

- Geçmiş verilerini Splunk'tan Log Analytics çalışma alanında ilgili tablolara aktarın. Daha fazla bilgi için bkz . Splunk'tan geçmiş verileri dışarı aktarma.

Hedefte aşağıdakilere ihtiyacınız vardır: Microsoft Sentinel:

SIEM geçiş deneyimi analiz kurallarını dağıtır. Bu özellik Microsoft Sentinel Katılımcı rolünü gerektirir. Daha fazla bilgi için bkz. Microsoft Sentinel'de izinler.

Daha önce kaynak SIEM'inizde kullanılan güvenlik verilerini Microsoft Sentinel'e alın. Bir analiz kuralı çevrilip etkinleştirilmeden önce, kuralın veri kaynağı Log Analytics çalışma alanında bulunmalıdır. Content hub'da yerleşik (OOTB) veri bağlayıcılarını yükleyip etkinleştirerek kaynak SIEM'inizdeki güvenlik izleme sisteminize uygun hale getirin. Veri bağlayıcısı yoksa özel bir alım işlem hattı oluşturun.

Daha fazla bilgi için aşağıdaki makaleleri inceleyin:

Kullanılan alanların çevrilen analiz kurallarıyla eşlenmesi için Splunk aramalarınızdan Microsoft Sentinel izleme listeleri oluşturun.

Splunk algılama kurallarını çevirme

Splunk algılama kurallarının merkezinde Arama İşleme Dili (SPL) yer alır. SIEM geçiş deneyimi, her Splunk kuralı için SPL'yi sistematik olarak Kusto sorgu diline (KQL) çevirir. Geçirilen kuralların Microsoft Sentinel çalışma alanınızda amaçlandığı gibi çalıştığından emin olmak için çevirileri dikkatle gözden geçirin ve ayarlamalar yapın. Algılama kurallarını çevirme konusunda önemli kavramlar hakkında daha fazla bilgi için bkz. Splunk algılama kurallarını geçirme.

Geçerli özellikler:

- Splunk algılamalarını OOTB Microsoft Sentinel analiz kurallarıyla eşleyin.

- Basit sorguları tek bir veri kaynağıyla çevirin.

- Splunk to Kusto bilgi sayfası makalesinde listelenen eşlemeler için SPL'nin KQL'ye otomatik çevirisi.

- Şema Eşlemesi (Önizleme), Splunk veri kaynaklarını Microsoft Sentinel tablolarına ve Splunk aramalarını izleme listelerine eşleyerek çevrilen kurallar için mantıksal bağlantılar oluşturur.

- Çevrilmiş sorgu incelemesi, algılama kuralı çevirisi işleminde zaman kazanmak için düzenleme özelliğiyle hata geri bildirimi sağlar.

- Tamamen SPL söz diziminin dil bilgisi düzeyinde KQL'ye nasıl çevrildiğini gösteren Çeviri Durumu.

- SPL sorguları içinde satır içi değiştirme makro tanımı kullanılarak Splunk makro çevirisi desteği.

- Microsoft Sentinel'in Gelişmiş Güvenlik Bilgileri Modeli (ASIM) çeviri desteğine Splunk Ortak Bilgi Modeli (CIM).

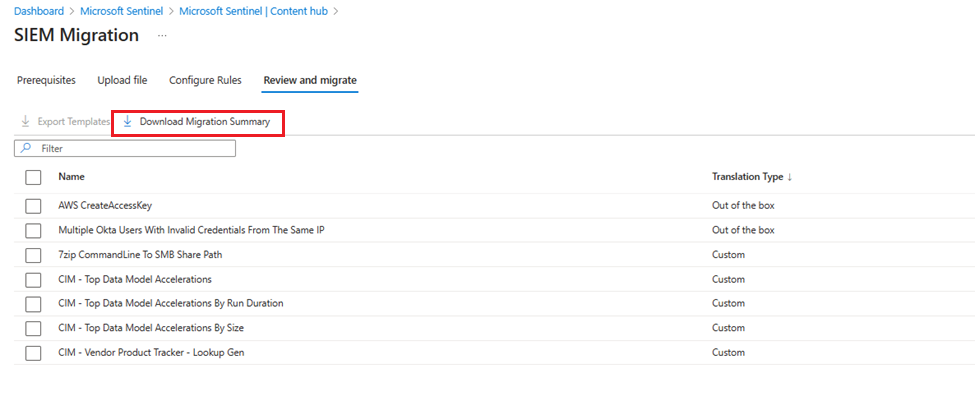

- İndirilebilir geçiş öncesi ve geçiş sonrası özeti.

SIEM geçiş deneyimini başlatma

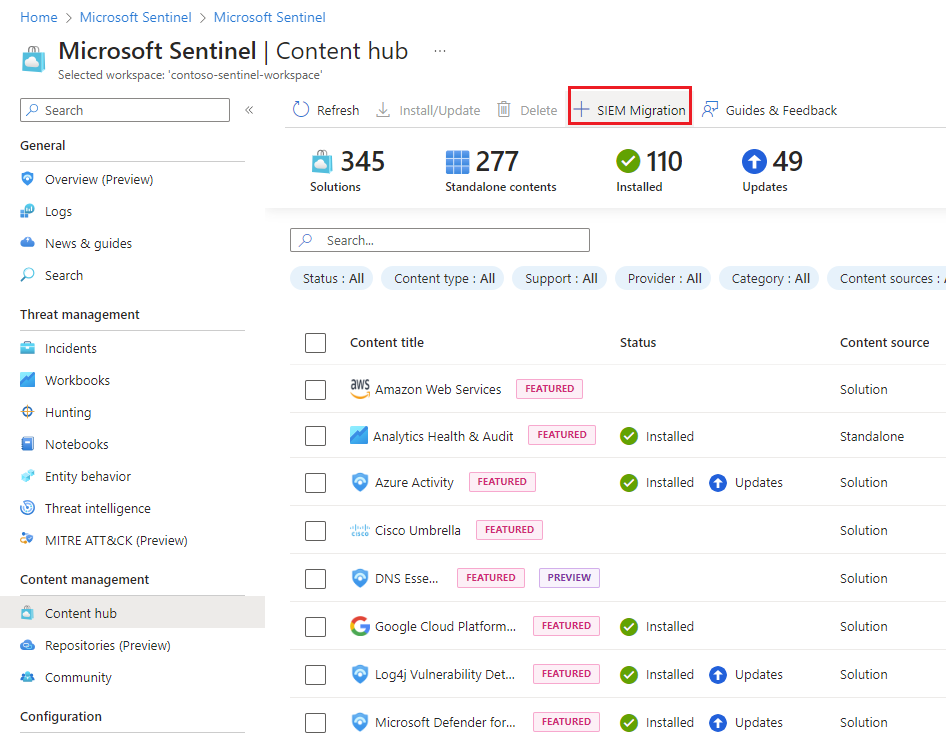

Microsoft Sentinel'de SIEM geçiş deneyimini Defender portalından veya Azure portalındanİçerik yönetimi>İçerik hub'ı altında bulabilirsiniz.

SIEM Geçişi'ne tıklayın.

Splunk algılamalarını karşıya yükleme

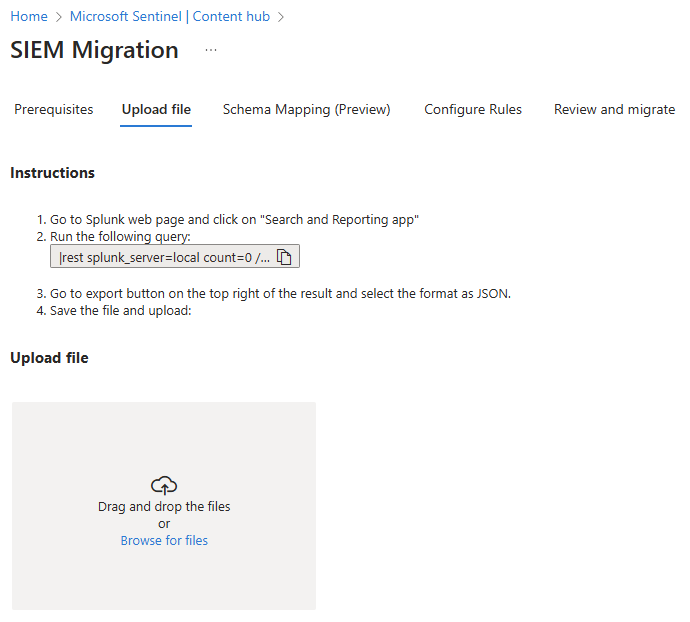

Splunk Web'den Uygulamalar panelinde Ara ve Raporlama'yı seçin.

Aşağıdaki sorguyu çalıştırın:

|rest splunk_server=local count=0 /servicesNS/-/-/saved/searches |search disabled=0 |search alert_threshold != "" |table title,search,description,cron_schedule,dispatch.earliest_time,alert.severity,alert_comparator,alert_threshold,alert.suppress.period,id |tojson|table _raw |rename _raw as alertrules|mvcombine delim=", " alertrules |append [| rest splunk_server=local count=0 /servicesNS/-/-/admin/macros|table title,definition,args,iseval|tojson|table _raw |rename _raw as macros|mvcombine delim=", " macros] |filldown alertrules |tail 1Dışarı aktar düğmesini seçin ve biçim olarak JSON'u seçin.

Dosyayı kaydedin.

Dışarı aktarılan Splunk JSON dosyasını karşıya yükleyin.

Not

Splunk dışarı aktarma geçerli bir JSON dosyası olmalıdır ve karşıya yükleme boyutu 50 MB ile sınırlıdır.

Şema eşleme

Analiz kuralı mantığındaki veri türlerinin ve alanlarının SPL sorgularından Microsoft Sentinel tablolarına ayıklanan kaynaklara göre nasıl eşlendiğini tam olarak tanımlamak için Şema eşlemesini kullanın.

Veri kaynakları

Splunk CIM şemaları ve veri modelleri gibi bilinen kaynaklar uygun olduğunda asim şemalarına otomatik olarak eşlenir. Splunk algılamasında kullanılan diğer kaynaklar Microsoft Sentinel veya Log Analytics tablolarına el ile eşlenmelidir. Eşleme şemaları hiyerarşik olduğundan Splunk kaynakları 1:1'i Microsoft Sentinel tabloları ve bu kaynaklardaki alanlarla eşler.

Şema eşlemesi tamamlandıktan sonra, el ile yapılan tüm güncelleştirmeler Eşleme Durumu'na "El ile eşlendi" olarak yansıtılır. Kurallar çevrildiğinde, sonraki adımda değişiklikler dikkate alınır. Eşleme çalışma alanı başına kaydedilir, bu nedenle yinelemeniz gerekmez.

Aramalar

Splunk aramaları, Microsoft Sentinel ortamınızdaki olaylarla bağıntılı olmak üzere seçilmiş alan değeri birleşimlerinin listesi olan Microsoft Sentinel izleme listeleriyle karşılaştırılır. Splunk aramaları SPL sorgularının sınırları dışında tanımlanıp kullanılabildiğinden, eşdeğer Microsoft Sentinel izleme listesi önkoşul olarak oluşturulmalıdır. Şema eşlemesi daha sonra karşıya yüklenen Splunk sorgularından otomatik olarak tanımlanan aramaları alır ve bunları Sentinel İzleme Listelerine eşler.

Daha fazla bilgi için bkz. İzleme listesi oluşturma.

SPL sorguları, , lookupve inputlookup anahtar sözcükleriyle outputlookuparamalara başvurur. İşlem outputlookup bir aramaya veri yazar ve çeviride desteklenmez. SIEM geçiş çeviri altyapısı _GetWatchlist() , KQL işlevini kullanarak kural mantığını tamamlamak için diğer KQL işlevleriyle birlikte doğru Sentinel izleme listesine eşler.

Splunk aramasının eşlenmiş bir izleme listesi olmadığında, çeviri altyapısı hem izleme listesi hem de alanları için Splunk araması ve alanlarıyla aynı adı korur.

Kuralları yapılandırma

Kuralları Yapılandır'ı seçin.

Splunk dışarı aktarma analizini gözden geçirin.

- Ad özgün Splunk algılama kuralı adıdır.

- Çeviri Türü , Bir Sentinel OOTB analiz kuralının Splunk algılama mantığıyla eşleşip eşleşmediğini gösterir.

-

Çeviri Durumu , Splunk algılama söz diziminin KQL'ye nasıl tamamen çevrildiği hakkında geri bildirimde bulunur. Çeviri durumu kuralı test etmez veya veri kaynağını doğrulamaz.

- Tamamen Çevrildi - Bu kuraldaki sorgular KQL'ye tamamen çevrildi, ancak kural mantığı ve veri kaynağı doğrulanamadı.

- Kısmen Çevrildi - Bu kuraldaki sorgular KQL'ye tam olarak çevrilemedi.

- Çevrilmedi - Çevirideki bir hatayı gösterir.

- El ile Çevrildi - Herhangi bir kural düzenlendiğinde ve kaydedildiğinde bu durum ayarlanır.

Çeviriyi çözmek için bir kuralı vurgulayın ve Düzenle'yi seçin. Sonuçlardan memnun olduğunuzda Değişiklikleri Kaydet'i seçin.

Dağıtmak istediğiniz analiz kuralları için Dağıt anahtarını açın.

Gözden geçirme tamamlandığında Gözden geçir ve taşı'yı seçin.

Analiz kurallarını dağıtma

Dağıt'ı seçin.

Çeviri Türü Dağıtılan kaynak Kutudan çıktı Eşleşen analiz kuralı şablonlarını içeren İçerik hub'ından ilgili çözümler yüklenir. Eşleşen kurallar devre dışı durumunda etkin analiz kuralları olarak dağıtılır.

Daha fazla bilgi için bkz. Analiz kuralı şablonlarını yönetme.Özel Kurallar devre dışı durumunda etkin analiz kuralları olarak dağıtılır. (İsteğe bağlı) Çevrilen tüm kuralları CI/CD veya özel dağıtım işlemlerinizde kullanılmak üzere ARM şablonları olarak indirmek için Şablonları Dışarı Aktar'ı seçin.

SIEM Geçişi deneyiminden çıkmadan önce, Analytics dağıtımının özetini tutmak için Geçiş Özetini İndir'i seçin.

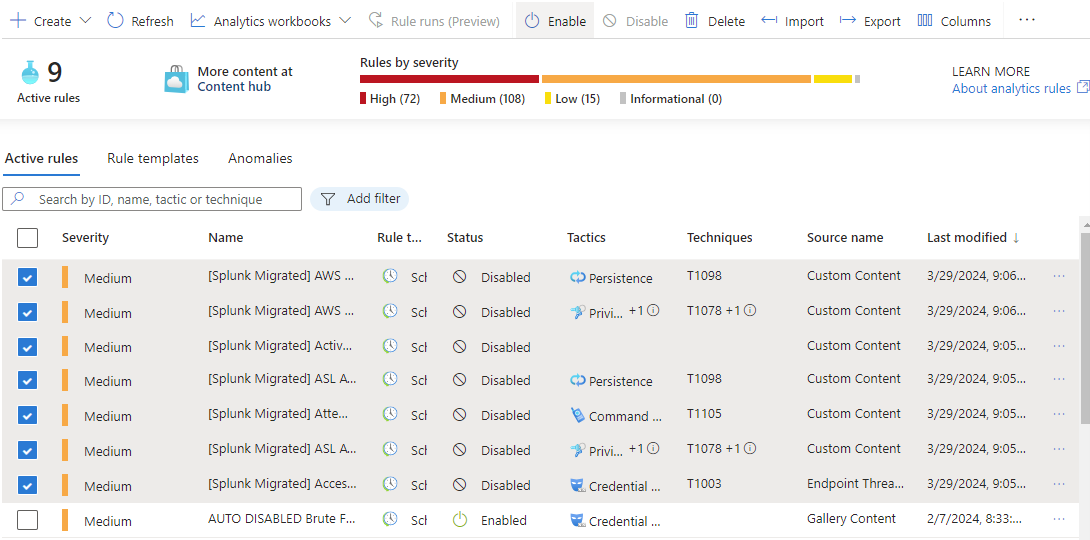

Kuralları doğrulama ve etkinleştirme

Microsoft Sentinel Analytics'ten dağıtılan kuralların özelliklerini görüntüleyin.

- Geçirilen tüm kurallar [Splunk Geçirilen] ön eki ile dağıtılır.

- Geçirilen tüm kurallar devre dışı olarak ayarlanır.

- Aşağıdaki özellikler, mümkün olan her yerde Splunk dışarı aktarmasından korunur:

Severity

queryFrequency

queryPeriod

triggerOperator

triggerThreshold

suppressionDuration

Kuralları gözden geçirip doğruladıktan sonra etkinleştirin.

İlgili içerik

Bu makalede, SIEM geçiş deneyimini kullanmayı öğrendiniz.

SIEM geçiş deneyimi hakkında daha fazla bilgi için aşağıdaki makalelere bakın: