S2S VPN ve VNet-VNet için özel IPsec/IKE bağlantı ilkelerini yapılandırma: Azure portalı

Bu makalede, Azure portalını kullanarak VPN Gateway Siteden Siteye VPN veya Sanal Ağdan Sanal Ağa bağlantılar için IPsec/IKE ilkesini yapılandırma adımlarında size yol gösterilir. Aşağıdaki bölümler bir IPsec/IKE ilkesi oluşturup yapılandırmanıza ve ilkeyi yeni veya var olan bir bağlantıya uygulamanıza yardımcı olur.

İş Akışı

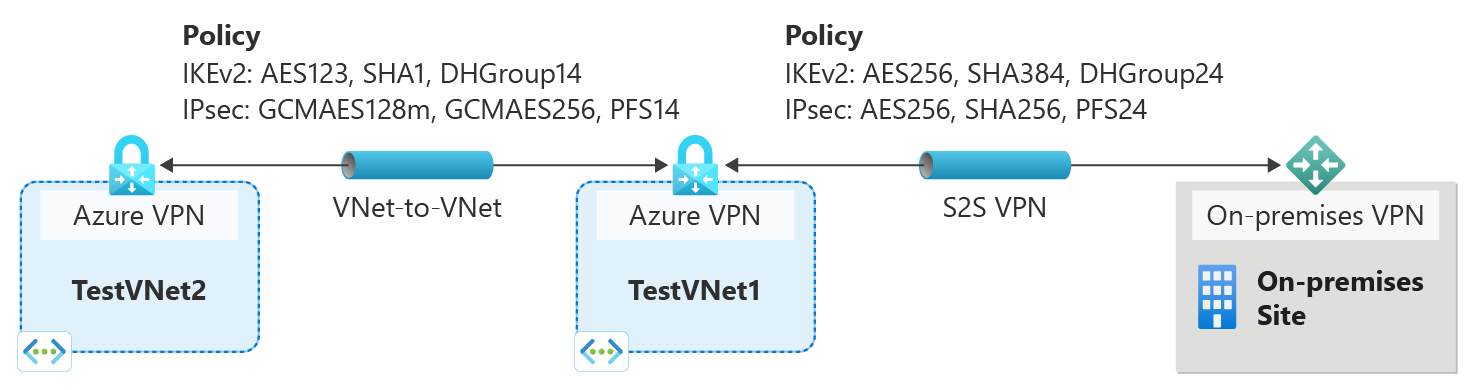

Bu makaledeki yönergeler, aşağıdaki diyagramda gösterildiği gibi IPsec/IKE ilkelerini ayarlamanıza ve yapılandırmanıza yardımcı olur.

- Sanal ağ ve VPN ağ geçidi oluşturma.

- Şirket içi bağlantılar için yerel bir ağ geçidi veya sanal ağdan sanal ağa bağlantı için başka bir sanal ağ ve ağ geçidi oluşturun.

- Bağlantı oluşturun (IPsec veya VNet2VNet).

- Bağlantı kaynaklarında IPsec/IKE ilkesini yapılandırın/güncelleştirin/kaldırın.

İlke parametreleri

IPsec ve IKE protokol standardı, çeşitli kombinasyonlarda çok çeşitli şifreleme algoritmalarını destekler. Bunun uyumluluk veya güvenlik gereksinimlerinizi karşılamak için şirket içi ve sanal ağdan sanal ağa bağlantı sağlamaya nasıl yardımcı olabileceğini görmek için Şifreleme gereksinimleri ve Azure VPN ağ geçitleri hakkında konusuna bakın. Aşağıdaki önemli noktalara dikkat edin:

- IPsec/IKE ilkesi yalnızca aşağıdaki ağ geçidi SKU'larında çalışır:

- VpnGw1~5 ve VpnGw1AZ~5AZ

- Standart ve Yüksek Performans

- Belirli bir bağlantı için yalnızca bir ilke birleşimi belirtebilirsiniz.

- Hem IKE (Ana Mod) hem de IPsec (Hızlı Mod) için tüm algoritmaları ve parametreleri belirtmeniz gerekir. Kısmi ilke belirtimine izin verilmez.

- İlkenin şirket içi VPN cihazlarınızda desteklendiğinden emin olmak için VPN cihazı satıcı belirtimlerinize başvurun. İlkeler uyumsuzsa S2S veya Sanal Ağdan Sanal Ağa bağlantılar kurulamaz.

Şifreleme algoritmaları ve anahtar güçlü yönleri

Aşağıdaki tabloda desteklenen yapılandırılabilir şifreleme algoritmaları ve anahtar güçlü yönleri listelenmektedir.

| IPsec/IKEv2 | Seçenekler |

|---|---|

| IKEv2 şifrelemesi | GCMAES256, GCMAES128, AES256, AES192, AES128 |

| IKEv2 bütünlüğü | SHA384, SHA256, SHA1, MD5 |

| DH grubu | DHGroup24, ECP384, ECP256, DHGroup14, DHGroup2048, DHGroup2, DHGroup1, None |

| IPsec şifrelemesi | GCMAES256, GCMAES192, GCMAES128, AES256, AES192, AES128, DES3, DES, None |

| IPsec bütünlüğü | GCMAES256, GCMAES192, GCMAES128, SHA256, SHA1, MD5 |

| PFS grubu | PFS24, ECP384, ECP256, PFS2048, PFS2, PFS1, Hiçbiri |

| Hızlı Mod SA ömrü | (İsteğe bağlı; belirtilmezse varsayılan değerler) Saniye (tamsayı; en az 300, varsayılan 27.000) Kilobayt (tamsayı; en az 1.024, varsayılan 10.2400.000) |

| Trafik seçici | UsePolicyBasedTrafficSelectors ($True veya $False, ancak isteğe bağlı; belirtilmezse varsayılan $False ) |

| DPD zaman aşımı | Saniye (tamsayı; en az 9, en fazla 3.600, varsayılan 45) |

Şirket içi VPN cihaz yapılandırmanız, Azure IPsec veya IKE ilkesinde belirttiğiniz aşağıdaki algoritmalar ve parametrelerle eşleşmeli veya bu algoritmaları içermelidir:

- IKE şifreleme algoritması (Ana Mod, 1. Aşama)

- IKE bütünlük algoritması (Ana Mod, 1. Aşama)

- DH grubu (Ana Mod, 1. Aşama)

- IPsec şifreleme algoritması (Hızlı Mod, 2. Aşama)

- IPsec bütünlük algoritması (Hızlı Mod, 2. Aşama)

- PFS grubu (Hızlı Mod, 2. Aşama)

- Trafik seçici (kullanıyorsanız

UsePolicyBasedTrafficSelectors) - SA yaşam süreleri (eşleşmesi gerekmeyen yerel belirtimler)

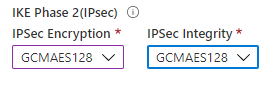

IPsec şifreleme algoritması için GCMAES kullanıyorsanız, IPsec bütünlüğü için aynı GCMAES algoritmasını ve anahtar uzunluğunu seçmeniz gerekir. Örneğin, her ikisi için de GCMAES128 kullanın.

Algoritmalar ve anahtarlar tablosunda:

- IKE, Ana Moda veya 1. Aşamaya karşılık gelir.

- IPsec, Hızlı Moda veya 2. Aşamaya karşılık gelir.

- DH grubu, Ana Modda veya 1. Aşamada kullanılan Diffie-Hellman grubunu belirtir.

- PFS grubu, Hızlı Modda veya 2. Aşamada kullanılan Diffie-Hellman grubunu belirtir.

IKE Ana Mod SA ömrü, Azure VPN ağ geçitlerinde 28.800 saniyede sabittir.

UsePolicyBasedTrafficSelectors, bağlantıda isteğe bağlı bir parametredir. Bir bağlantıda olarak$TrueayarlarsanızUsePolicyBasedTrafficSelectors, VPN ağ geçidini şirket içi ilke tabanlı vpn güvenlik duvarına bağlanacak şekilde yapılandırılır.'yi etkinleştirirseniz

UsePolicyBasedTrafficSelectors, VPN cihazınızın herhangi bir yerine Azure sanal ağ ön eklerine veya Azure sanal ağ ön eklerinden gelen tüm şirket içi ağ (yerel ağ geçidi) ön eklerinin tüm birleşimleriyle tanımlanan eşleşen trafik seçicilerine sahip olduğundan emin olun. VPN ağ geçidi, VPN ağ geçidinde yapılandırılanlardan bağımsız olarak uzak VPN ağ geçidinin önerdiği trafik seçiciyi kabul eder.Örneğin, şirket içi ağınızın ön ekleri 10.1.0.0/16 ve 10.2.0.0/16; sanal ağınızın ön ekleriyse 192.168.0.0/16 ve 172.16.0.0/16 şeklindeyse, aşağıdaki trafik seçicileri belirtmeniz gerekir:

- 10.1.0.0/16 <====> 192.168.0.0/16

- 10.1.0.0/16 <====> 172.16.0.0/16

- 10.2.0.0/16 <====> 192.168.0.0/16

- 10.2.0.0/16 <====> 172.16.0.0/16

İlke tabanlı trafik seçicileri hakkında daha fazla bilgi için bkz . Vpn ağ geçidini birden çok şirket içi ilke tabanlı VPN cihazına bağlama.

Zaman aşımının daha kısa sürelere ayarlanması, IKE'nin daha agresif bir şekilde yeniden anahtarlar açmasına neden olur. Daha sonra bazı durumlarda bağlantı kesiliyor gibi görünebilir. Şirket içi konumlarınız VPN ağ geçidinin bulunduğu Azure bölgesinden uzaktaysa veya fiziksel bağlantı koşulu paket kaybına neden olabilirse bu durum istenmeyebilir. Zaman aşımını genellikle 30 ile 45 saniye arasında ayarlamanızı öneririz.

Not

IKEv2 Bütünlük, hem Bütünlük hem de PRF (sahte-rastgele işlev) için kullanılır. Belirtilen IKEv2 Şifreleme algoritması GCM* ise, IKEv2 Bütünlüğü'nde geçirilen değer yalnızca PRF için kullanılır ve örtük olarak IKEv2 Bütünlüğünü GCM* olarak ayarlarız. Diğer tüm durumlarda, IKEv2 Bütünlüğü'nde geçirilen değer hem IKEv2 Bütünlüğü hem de PRF için kullanılır.

Diffie-Hellman grupları

Aşağıdaki tabloda, özel ilke tarafından desteklenen ilgili Diffie-Hellman grupları listelenmektedir:

| Diffie-Hellman grubu | DHGroup | PFSGroup | Anahtar uzunluğu |

|---|---|---|---|

| 1 | DHGroup1 | PFS1 | 768 bit MODP |

| 2 | DHGroup2 | PFS2 | 1024 bit MODP |

| 14 | DHGroup14 DHGroup2048 |

PFS2048 | 2048 bit MODP |

| 19 | ECP256 | ECP256 | 256 bit ECP |

| 20 | ECP384 | ECP384 | 384 bit ECP |

| 24 | DHGroup24 | PFS24 | 2048 bit MODP |

Daha fazla bilgi için bkz. RFC3526 ve RFC5114.

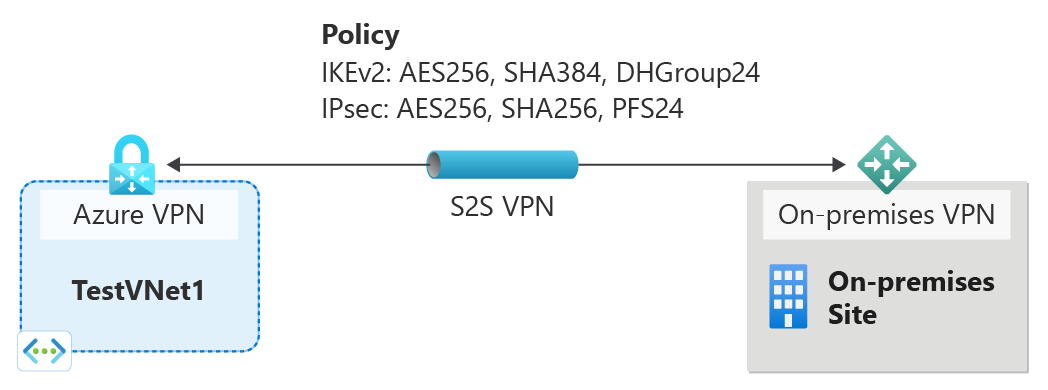

Özel ilke ile S2S VPN bağlantısı oluşturma

Bu bölümde, IPsec/IKE ilkesiyle Siteden Siteye VPN bağlantısı oluşturma adımları açıklanmıştır. Aşağıdaki adımlar, aşağıdaki diyagramda gösterildiği gibi bağlantıyı oluşturur. Bu diyagramdaki şirket içi site Site6'yi temsil eder.

1. Adım: TestVNet1 için sanal ağ, VPN ağ geçidi ve yerel ağ geçidi oluşturma

Aşağıdaki kaynakları oluşturun. Adımlar için bkz . Siteden Siteye VPN bağlantısı oluşturma.

Aşağıdaki değerleri kullanarak TestVNet1 sanal ağını oluşturun.

- Kaynak grubu: TestRG1

- Ad: TestVNet1

- Bölge: (ABD) Doğu ABD

- IPv4 adres alanı: 10.1.0.0/16

- Alt ağ 1 adı: FrontEnd

- Alt ağ 1 adres aralığı: 10.1.0.0/24

- Alt ağ 2 adı: Arka Uç

- Alt ağ 2 adres aralığı: 10.1.1.0/24

Aşağıdaki değerleri kullanarak sanal ağ geçidi VNet1GW'sini oluşturun.

- Ad: VNet1GW

- Bölge: Doğu ABD

- Ağ geçidi türü: VPN

- VPN türü: Rota tabanlı

- SKU: VpnGw2

- Nesil: 2. Nesil

- Sanal ağ: VNet1

- Ağ geçidi alt ağ adres aralığı: 10.1.255.0/27

- Genel IP adresi türü: Temel veya Standart

- Genel IP adresi: Yeni oluştur

- Genel IP adresi adı: VNet1GWpip

- Etkin-etkin modu etkinleştir: Devre dışı

- BGP'yi yapılandırma: Devre dışı

2. Adım: Yerel ağ geçidini ve bağlantı kaynaklarını yapılandırma

Aşağıdaki değerleri kullanarak Site6 yerel ağ geçidi kaynağını oluşturun.

- Ad: Site6

- Kaynak Grubu: TestRG1

- Konum: Doğu ABD

- Yerel ağ geçidi IP adresi: 5.4.3.2 (yalnızca örnek değer - şirket içi cihazınızın IP adresini kullanın)

- Adres Alanları 10.61.0.0/16, 10.62.0.0/16 (yalnızca örnek değer)

Sanal ağ geçidinden aşağıdaki değerleri kullanarak yerel ağ geçidine bir bağlantı ekleyin.

- Bağlantı adı: VNet1toSite6

- Bağlantı türü: IPsec

- Yerel ağ geçidi: Site6

- Paylaşılan anahtar: abc123 (örnek değer - kullanılan şirket içi cihaz anahtarıyla eşleşmelidir)

- IKE protokolü: IKEv2

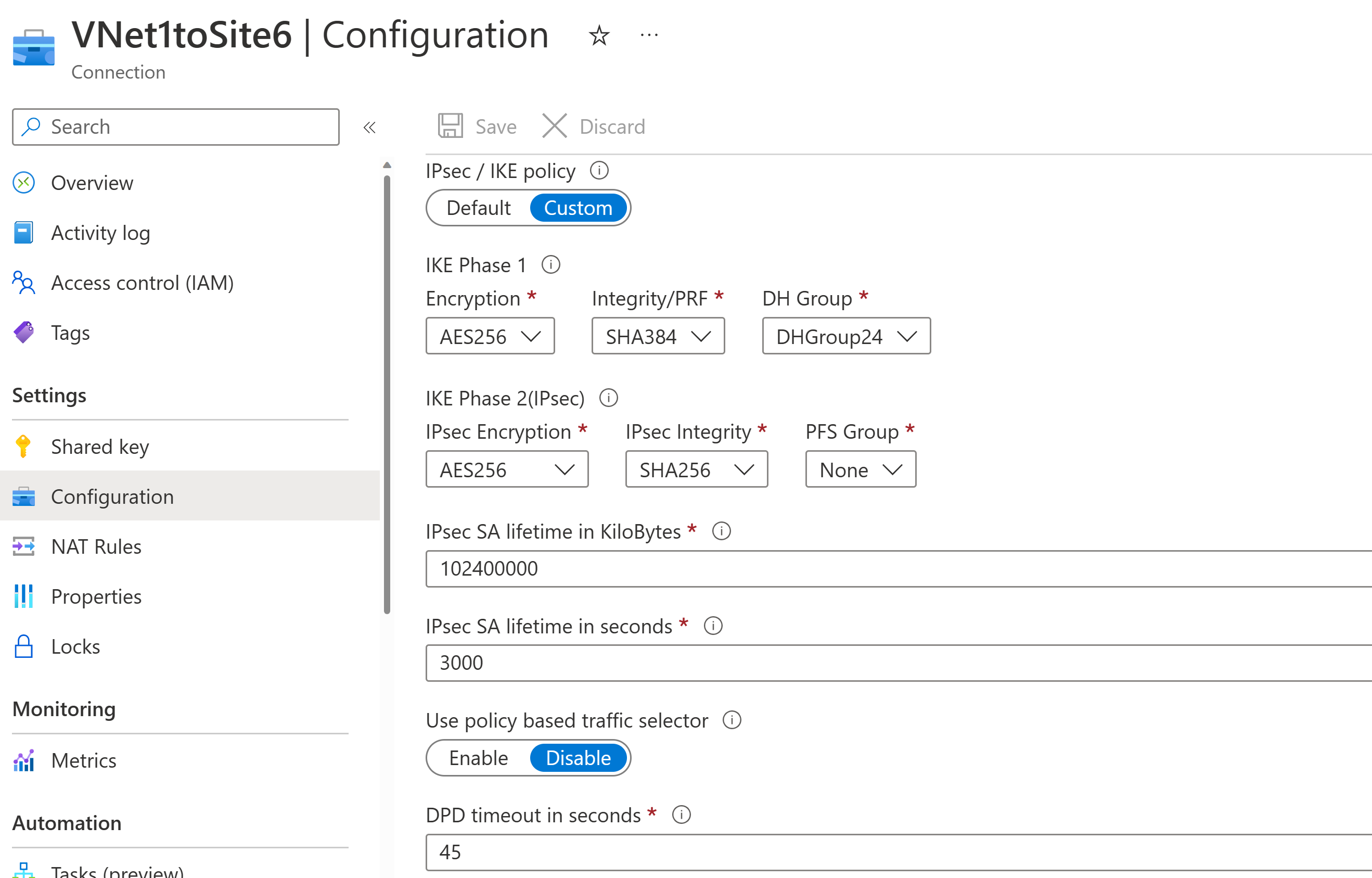

3. Adım: S2S VPN bağlantısında özel bir IPsec/IKE ilkesi yapılandırma

Aşağıdaki algoritmalar ve parametrelerle özel bir IPsec/IKE ilkesi yapılandırın:

- IKE Aşama 1: AES256, SHA384, DHGroup24

- IKE Aşama 2 (IPsec): AES256, SHA256, PFS Yok

- KB olarak IPsec SA Ömrü: 102400000

- Saniyeler içinde IPsec SA ömrü: 30000

- DPD zaman aşımı: 45 saniye

Oluşturduğunuz Bağlantı kaynağı olan VNet1toSite6'ya gidin. Yapılandırma sayfasını açın. Tüm yapılandırma seçeneklerini göstermek için Özel IPsec/IKE ilkesi'ni seçin. Aşağıdaki ekran görüntüsünde, listeye göre yapılandırma gösterilmektedir:

IPsec için GCMAES kullanıyorsanız, hem IPsec şifrelemesi hem de bütünlüğü için aynı GCMAES algoritmasını ve anahtar uzunluğunu kullanmanız gerekir. Örneğin, aşağıdaki ekran görüntüsü hem IPsec şifrelemesi hem de IPsec bütünlüğü için GCMAES128 belirtir:

Azure VPN ağ geçidinin ilke tabanlı şirket içi VPN cihazlarına bağlanması için etkinleştirmek istiyorsanız İlke tabanlı trafik seçicilerini kullan seçeneği için Etkinleştir'i seçebilirsiniz.

Tüm seçenekler belirlendikten sonra, değişiklikleri bağlantı kaynağına kaydetmek için Kaydet'i seçin. İlke yaklaşık bir dakika içinde uygulanır.

Önemli

Bir bağlantıda bir IPsec/IKE ilkesi belirtildiğinde, Azure VPN ağ geçidi yalnızca belirli bir bağlantıda belirtilen şifreleme algoritmaları ve anahtar güçlü yönleriyle IPsec/IKE teklifini gönderir veya kabul eder. Bağlantı için şirket içi VPN cihazınızın tam ilke bileşimini kullandığından veya kabuldiğinden emin olun; aksi takdirde S2S VPN tüneli kurulmayacaktır.

İlke tabanlı trafik seçici ve DPD zaman aşımı seçenekleri, özel IPsec/IKE ilkesi olmadan Varsayılan ilke ile belirtilebilir.

Özel ilke ile sanal ağdan sanal ağa bağlantı oluşturma

IPsec/IKE ilkesiyle sanal ağdan sanal ağa bağlantı oluşturma adımları, S2S VPN bağlantısına benzer. TestVNet1 ve VPN ağ geçidini oluşturmak ve yapılandırmak için S2S vpn bağlantısı oluşturma bölümündeki önceki bölümleri tamamlamanız gerekir.

1. Adım: TestVNet2 için sanal ağ, VPN ağ geçidi ve yerel ağ geçidi oluşturma

TestVNet2 oluşturmak ve TestVNet1 ile sanal ağdan sanal ağa bağlantı oluşturmak için Sanal Ağdan Sanal Ağa bağlantı oluşturma makalesindeki adımları kullanın.

Örnek değerler:

Sanal ağ TestVNet2

- Kaynak grubu: TestRG2

- Ad: TestVNet2

- Bölge: (ABD) Batı ABD

- IPv4 adres alanı: 10.2.0.0/16

- Alt ağ 1 adı: FrontEnd

- Alt ağ 1 adres aralığı: 10.2.0.0/24

- Alt ağ 2 adı: Arka Uç

- Alt ağ 2 adres aralığı: 10.2.1.0/24

VPN ağ geçidi: VNet2GW

- Ad: VNet2GW

- Bölge: Batı ABD

- Ağ geçidi türü: VPN

- VPN türü: Rota tabanlı

- SKU: VpnGw2

- Nesil: 2. Nesil

- Sanal ağ: TestVNet2

- Ağ geçidi alt ağ adres aralığı: 10.2.255.0/27

- Genel IP adresi türü: Temel veya Standart

- Genel IP adresi: Yeni oluştur

- Genel IP adresi adı: VNet2GWpip

- Etkin-etkin modu etkinleştir: Devre dışı

- BGP'yi yapılandırma: Devre dışı

2. Adım: Sanal ağdan sanal ağa bağlantıyı yapılandırma

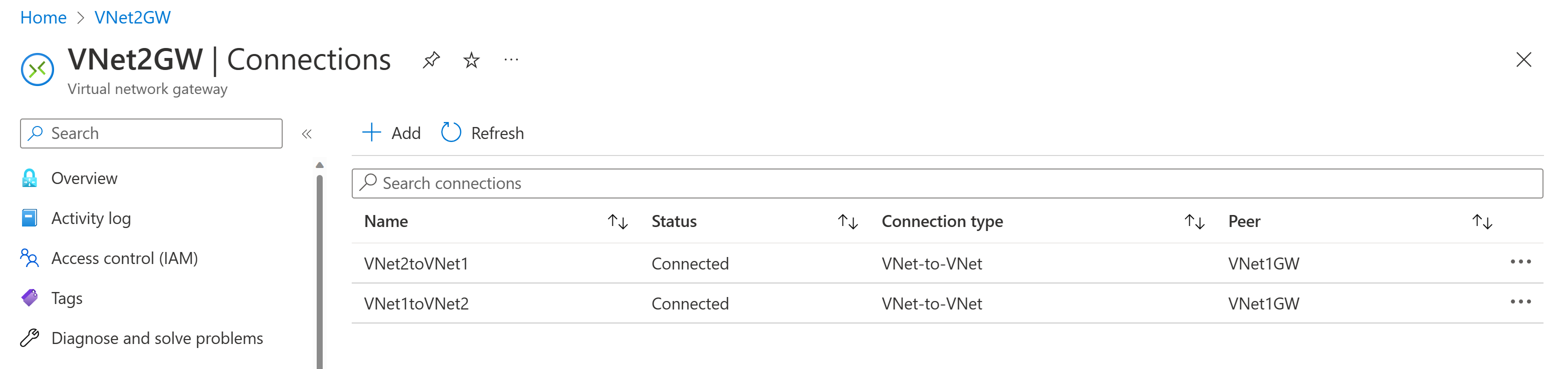

VNet1GW ağ geçidinden VNet1toVNet2 adlı VNet2GW'ye sanal ağdan sanal ağa bağlantı ekleyin.

Ardından VNet2GW'den VNet2toVNet1 adlı VNet1GW'ye sanal ağdan sanal ağa bağlantı ekleyin.

Bağlantıları ekledikten sonra, VNet2GW kaynağının aşağıdaki ekran görüntüsünde gösterildiği gibi sanal ağdan sanal ağa bağlantıları görürsünüz:

3. Adım: VNet1toVNet2 üzerinde özel bir IPsec/IKE ilkesi yapılandırma

VNet1toVNet2 bağlantı kaynağından Yapılandırma sayfasına gidin.

Özel ilke seçeneklerini göstermek için IPsec / IKE ilkesi için Özel'i seçin. İlgili anahtar uzunluklarına sahip şifreleme algoritmalarını seçin. Bu ilkenin VNet1toSite6 bağlantısı için oluşturduğunuz önceki ilkeyle eşleşmesi gerekmez.

Örnek değerler:

- IKE Aşama 1: AES128, SHA1, DHGroup14

- IKE 2. Aşama (IPsec): GCMAES128, GCMAES128 PFS2048

- KB olarak IPsec SA Ömrü: 102400000

- Saniyeler içinde IPsec SA ömrü: 14400

- DPD zaman aşımı: 45 saniye

İlke değişikliklerini bağlantı kaynağına uygulamak için sayfanın üst kısmındaki Kaydet'i seçin.

4. Adım: VNet2toVNet1 üzerinde özel bir IPsec/IKE ilkesi yapılandırma

Aynı ilkeyi VNet2toVNet1 bağlantısı olan VNet2toVNet1'e uygulayın. Aksi takdirde, ilke uyuşmazlığı nedeniyle IPsec/IKE VPN tüneli bağlanamaz.

Önemli

Bir bağlantıda bir IPsec/IKE ilkesi belirtildiğinde, Azure VPN ağ geçidi yalnızca belirli bir bağlantıda belirtilen şifreleme algoritmaları ve anahtar güçlü yönleriyle IPsec/IKE teklifini gönderir veya kabul eder. Her iki bağlantı için de IPsec ilkelerinin aynı olduğundan emin olun, aksi takdirde sanal ağdan sanal ağa bağlantı kurulmayacak.

Bu adımları tamamladıktan sonra bağlantı birkaç dakika içinde kurulur ve aşağıdaki ağ topolojisine sahip olursunuz.

Bağlantıdan özel ilkeyi kaldırmak için

- Bir bağlantıdan özel ilkeyi kaldırmak için bağlantı kaynağına gidin.

- Yapılandırma sayfasında, IPse /IKE ilkesini Özel olan Varsayılan olarak değiştirin. Bu, daha önce bağlantıda belirtilen tüm özel ilkeyi kaldırır ve bu bağlantıda Varsayılan IPsec/IKE ayarlarını geri yükler.

- Özel ilkeyi kaldırmak ve bağlantıdaki varsayılan IPsec/IKE ayarlarını geri yüklemek için Kaydet'i seçin.

IPsec/IKE ilkesi hakkında SSS

Sık sorulan soruları görüntülemek için VPN Gateway SSS'nin IPsec/IKE ilkesi bölümüne gidin.

Sonraki adımlar

İlke tabanlı trafik seçicileri hakkında daha fazla bilgi için bkz . Birden çok şirket içi ilke tabanlı VPN cihazını bağlama.