Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

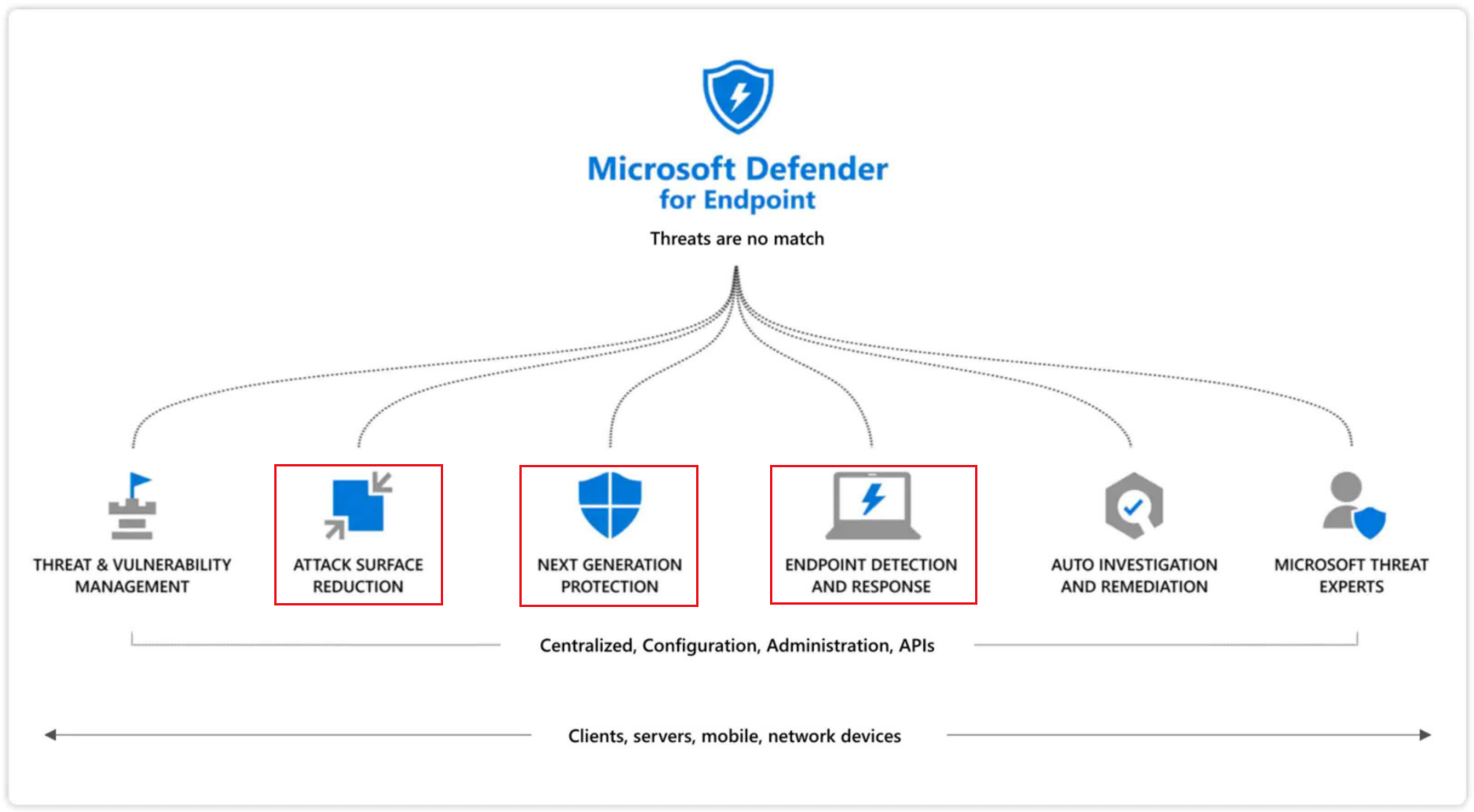

Tanıtım senaryoları Windows, Mac ve Linux'daki Uç Nokta için Microsoft Defender özellikleri hakkında bilgi edinmenize yardımcı olur. Aşağıdaki Uç Nokta için Microsoft Defender koruma alanları için gösterim senaryoları sağlanır:

- Saldırı yüzeyi azaltma koruması (ASR)

- Yeni Nesil Koruma (NGP)

- Uç nokta algılama ve yanıt (EDR)

Not

Bu koleksiyonda sağlanan örnek dosyaların veya şüpheli bağlantıların hiçbiri aslında kötü amaçlı değil; tüm bağlantılar ve tanıtım dosyaları zararsızdır.

Microsoft Defender Virüsten Koruma belgelerini okumanızı ve Değerlendirme kılavuzunu indirmenizi öneririz.

Gösteri

Aşağıdaki tabloda kullanılabilir gösterimler, ilişkili koruma alanlarıyla birlikte alfabetik olarak listelemektedir.

| Tanıtım adı | Koruma alanı | Açıklama |

|---|---|---|

| AMSI tanıtımları | NGP | AMSI betiğinin algılandığını ve engellendiğini onaylayın. |

| Kötü amaçlı yazılımdan koruma doğrulaması | NGP | Virüsten koruma/kötü amaçlı yazılımdan koruma yazılımının kötü amaçlı yazılımları algıladığını ve engellediğini onaylayın. |

| Saldırı yüzeyi azaltma kuralları tanıtımları | ASR | Her ASR kuralını tetikleyen örnek dosyaları indirin. |

| Uygulama saygınlığı tanıtımı | NGP | Microsoft Edge kullanarak tanıtım senaryolarını görmek için uygulama saygınlığı sayfasına gidin. |

| Davranış İzleme gösterimi | NGP | Davranış izlemenin kötü amaçlı yazılımları algıladığını ve engellediğini onaylayın. |

| Bulut tabanlı koruma tanıtımı | NGP | Bilgisayarınızda bulut tabanlı korumanın düzgün çalıştığını onaylayın. |

| Denetimli klasör erişimi (CFA) gösterimi (blok betiği) | ASR | CFA test aracını indirin. |

| Denetimli klasör erişimi (CFA) tanıtımları (fidye yazılımını engelle) | ASR | CFA fidye yazılımı korumasını tetikleme amacıyla örnek bir dosya indirin ve yürütin. |

| Uç Nokta Algılama ve Yanıt (EDR) algılamaları | EDR | EDR'nin kötü amaçlı yazılım gibi siber tehditleri algıladığını onaylayın. |

| Açıklardan yararlanma koruması (EP) tanıtımları | ASR | Özel yararlanma koruması ayarlarını uygulayın. |

| Ağ koruma tanıtımları | ASR | Ağ korumasını tetikleme amacıyla şüpheli bir URL'ye gidin. |

| İstenmeyebilecek uygulamalar (PUA) gösterimi | NGP | Sahte (güvenli) bir PUA dosyası indirerek ağınızda istenmeyebilecek uygulamaların (PUA) engellendiğini onaylayın. |

| URL saygınlığı tanıtımları | NGP | Microsoft Edge kullanarak tanıtım senaryolarını görmek için URL Saygınlığı sayfasına gidin. |

Ayrıca bkz.

Saldırı yüzeyi korumasına genel bakışSaldırı yüzeyi azaltma (ASR) kuralları dağıtımına genel bakışYeni Nesil Koruma'ya genel bakışUç nokta algılama ve yanıta genel bakışUç Nokta için Microsoft Defender güvenlik blogu