Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

Bu makale , Saldırı yüzeyi azaltma kuralları dağıtım kılavuzunun bir parçasıdır.

Saldırı yüzeyini azaltma (ASR) kurallarını test etme, dağıtımınızda kritik bir adımdır. Herhangi bir ASR kuralının iş kolu uygulamalarınızı engelleyecek olup olmadığını belirlemeniz gerekir. Küçük, denetimli bir grupla başlayarak, dağıtımı kuruluşunuz genelinde genişletirken olası iş kesintilerini sınırlayabilirsiniz.

Not

ASR kuralları dağıtımınızın test aşamasına başlamadan önce, şu anda Engelle veya Uyar modunda etkin olan tüm ilgili ASR kurallarını devre dışı bırakın (varsa). Etkin ASR kurallarını bulmak için raporu kullanma hakkında bilgi için bkz . Saldırı yüzeyi azaltma kuralları raporları.

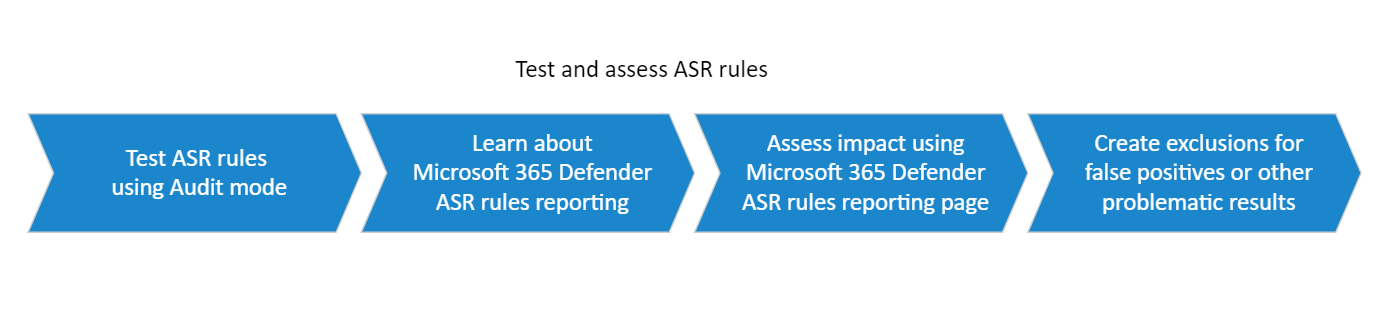

Aşağıdaki diyagramda gösterildiği gibi ASR kuralları dağıtımınıza halka 1 ile başlayın.

Dağıtımdan önce kuralları değerlendirme ve değerlendirme

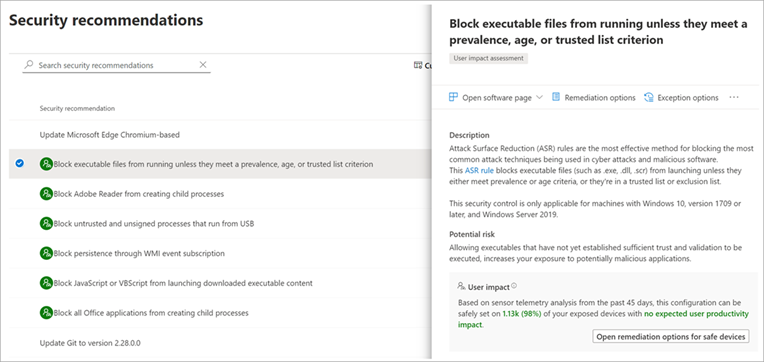

Uç Nokta Için Defender Plan 2'de Microsoft Defender Güvenlik Açığı Yönetimi, üst düzey etki göstergeleri (örneğin, cihazlar arasında denetim etkinliğinin gözlemlenip gözlemlenmediği) sağlayabilen ASR kuralıyla ilgili güvenlik önerilerini ortaya getirir.

konumundaki Microsoft Defender portalında https://security.microsoft.comPozlama yönetimi>Önerileri'ne gidin (veya doğrudan konumundaki https://security.microsoft.com/exposure-recommendationsGüvenlik önerileri sayfasına gidin). Güvenlik önerileri sayfasında, ayrıntılar açılır öğesini açmak için bir ASR kuralı seçin ve ardından Cihazlar sekmesini seçin. Kullanıcı etki değeri, üretkenliği olumsuz etkilemeden kuralı blok modunda etkinleştiren yeni bir ilkeyi kabul edebilen cihazların yüzdesini gösterir.

Not

AsR kuralını Engelleme veya Uyarı modunda etkinleştirmeden önce olası etkisini doğru bir şekilde değerlendirmek için, Saldırı yüzeyi azaltma kuralı raporu veya Gelişmiş tehdit avcılığı verileri gibi Denetim modu verilerini ve ayrıntılı raporlamayı gözden geçirmeniz gerekir.

1. Adım: Denetim modunda tüm ASR kurallarını test edin

Not

Daha önce açıklandığı gibi, standart koruma kurallarını genellikle test etmeden Engelle veya Uyar modunda etkinleştirebilirsiniz.

Genellikle, günlük iş etkinlikleri tarafından tetiklenen kuralları belirleyebilmeniz için tüm ASR kurallarını Denetim modunda aynı anda etkinleştirin. 1. halkadaki ASR kural şampiyonlarınızla veya cihazlarınızla başlayın.

Denetim modundaki ASR kuralları kullanıcıları etkilemez. Ancak kurallar, değerlendirebileceğiniz günlüğe kaydedilmiş olaylar oluşturur.

Kuruluşunuzda Microsoft Intune varsa (Microsoft 365 E5 gibi aboneliklere dahil veya eklenti olarak kullanılabilir), ASR kurallarını Denetim modunda yapılandırmak ve dağıtmak için Intune saldırı yüzeyi azaltma uç noktası güvenlik ilkesini kullanın. Yönergeler için bkz. Uç nokta güvenlik ilkelerini kullanarak Intune asr kurallarını ve dışlamalarını yapılandırma.

Intune yoksa, diğer ASR kuralı dağıtım yöntemleri kullanılabilir:

- Microsoft Configuration Manager

- İlke CSP'sini kullanan herhangi bir MDM çözümü

- Grup İlkesi

- PowerShell

İpucu

CIHAZLAR Uç Nokta için Defender'a kayıtlı olduğu sürece ASR kuralları için kullandığınız dağıtım yöntemi raporlama verilerini etkilemez.

2. Adım: ASR kural verilerini gözden geçirme ve etkisini değerlendirme

ASR kuralları Denetim modunda dağıtıldıktan sonra, tetiklenen olayları gözden geçirerek etkilerini değerlendirin ve aşağıdaki yöntemlerin bazılarını veya tümünü kullanarak olası dışlamaları belirleyin:

Uç Nokta Planı 2 veya İş için Microsoft Defender için Defender'da, Microsoft Defender portalındaki Saldırı yüzeyi azaltma kuralları raporunu kullanın. Tam bilgi için bkz . Saldırı yüzeyi azaltma (ASR) kuralları raporu.

Uç Nokta Planı 2 için Defender'da ASR kural olaylarını bulmak için Gelişmiş avcılık'ı kullanın. Daha fazla bilgi için bkz. Gelişmiş Avcılık'ta ASR kuralı olayları.

Uç Nokta için Defender Plan 2'de veya İş için Defender Uç Nokta için Defender cihaz zaman çizelgesini kullanın. Daha fazla bilgi için bkz. Uç Nokta için Microsoft Defender cihaz zaman çizelgesi.

Aksi takdirde ASR kuralı olayları yalnızca yerel cihazdaki Windows Olay Görüntüleyicisi kullanılabilir. Ancak ASR kuralı veri toplamayı merkezileştirmek için Windows Olay İletme'yi kullanabilirsiniz.

Özellikle, Uygulama ve Hizmet Günlükleri>Microsoft>Windows Windows>Defender>İşletim günlüğünde (Denetim modundaki kurallar için olaylar) Olay Kimliği 1122'yi arayın. ASR kuralı olay kimliklerinin tam listesi ve ayrıntılı adımlar için bkz. Windows Olay Görüntüleyicisi'de saldırı yüzeyi azaltma olaylarını görüntüleme.

3. Adım: ASR kuralı dışlamalarını yapılandırma

Denetim modundan ASR kural verilerini gözden geçirdikten sonra, bazı ASR kurallarının meşru iş uygulamalarını veya etkinliğini (hatalı pozitifler olarak bilinir) engellediğini görebilirsiniz. ASR kurallarının etkilenen dosyaları veya klasörleri değerlendirmesini önlemek için dışlamalar ekleyebilirsiniz.

ASR kuralları için desteklenen dışlama türlerine genel bakış için bkz. ASR kuralları için dosya ve klasör dışlamaları.

ASR kurallarını dağıtmak için Microsoft Intune'da bir Saldırı yüzeyi azaltma uç noktası güvenlik ilkesi kullandıysanız, ASR kuralı dışlamalarını yapılandırmak için aynı ilkeyi kullanın. Yönergeler için bkz. Uç nokta güvenlik ilkelerini kullanarak Intune asr kurallarını ve dışlamalarını yapılandırma.

ASR kurallarını dağıtmak için farklı bir yöntem kullandıysanız, ASR kuralı dışlamalarını yapılandırmak için aynı yöntemi kullanın:

- Microsoft Configuration Manager

- Grup İlkesi

- İlke CSP'sini kullanan herhangi bir MDM çözümü

- PowerShell

İpucu

Kural dışlamaları, kuralları kapatmaktan veya denetim moduna geri döndürmekten daha iyidir. Kuralı tamamen devre dışı bırakmadan kesintileri sınırlamak için kullanılabilir kurallarda Uyarı modundan yararlanın. Daha fazla bilgi için bkz . ASR kuralları modları.

İlgili içerik

- Saldırı yüzeyini azaltma (ASR) kuralları dağıtım kılavuzu

- Saldırı yüzeyi azaltma (ASR) kuralları dağıtımınızı planlama

- Saldırı yüzeyini azaltma (ASR) kurallarını etkinleştirme

- Saldırı yüzeyi azaltma (ASR) kuralları dağıtımınızı yönetme ve izleme

- Saldırı yüzeyi azaltma (ASR) kuralları raporu

- Saldırı yüzeyi azaltma kurallarıyla ilgili sorunları giderme

- Saldırı yüzeyini azaltma (ASR) kuralları başvurusu