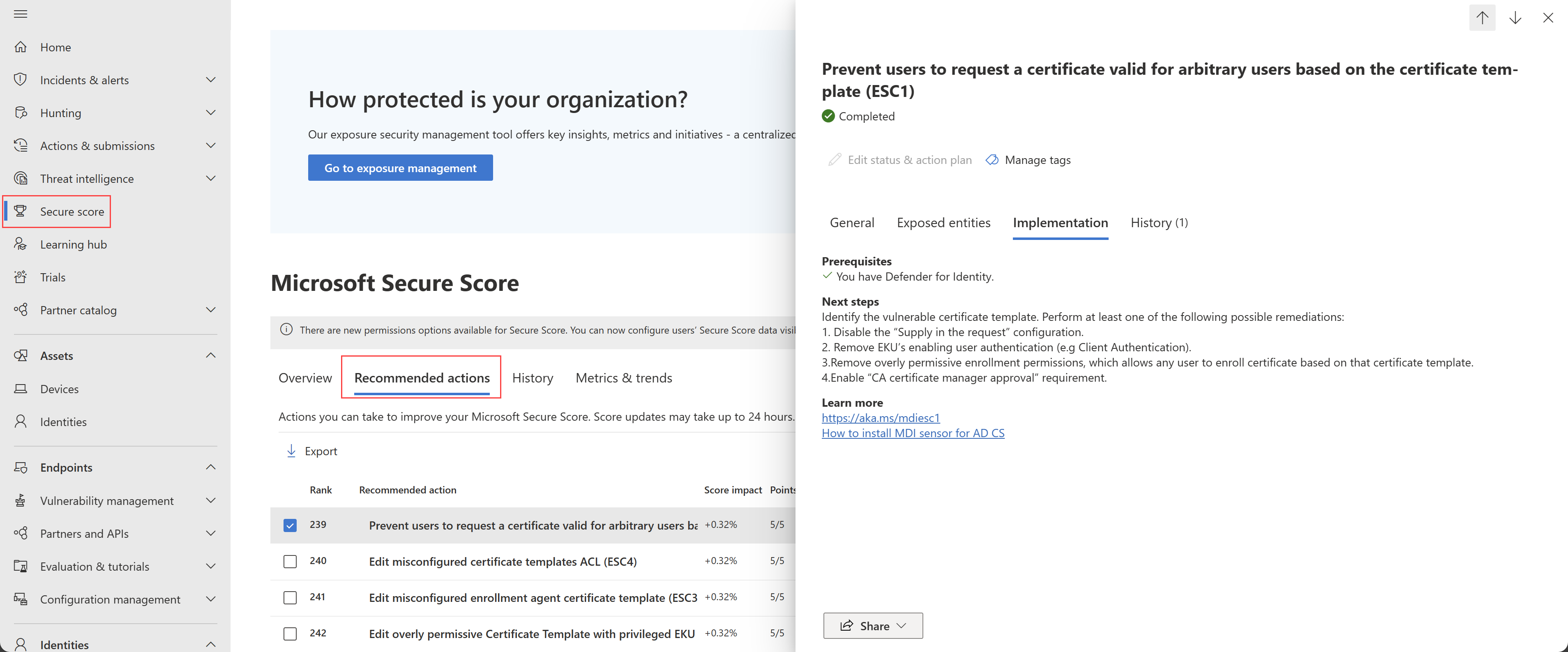

Güvenlik değerlendirmesi: Kullanıcıların sertifika şablonu (ESC1) (Önizleme) temelinde rastgele kullanıcılar için geçerli bir sertifika istemesini engelleme

Bu makalede, Kimlik için Microsoft Defender'nin Sertifika şablonu (ESC1) kimlik güvenlik duruşu değerlendirme raporuna göre kullanıcıların rastgele kullanıcılar için geçerli bir sertifika istemesini engellemesi açıklanmaktadır.

Rastgele kullanıcılar için sertifika istekleri nelerdir?

Her sertifika, konu alanı aracılığıyla bir varlıkla ilişkilendirilir. Ancak sertifikalar, sertifikanın birden çok varlık için geçerli olmasını sağlayan bir Konu Alternatif Adı (SAN) alanı da içerir.

SAN alanı genellikle aynı sunucuda barındırılan web hizmetleri için kullanılır ve her hizmet için ayrı sertifikalar yerine tek bir HTTPS sertifikası kullanılmasını destekler. Belirli bir sertifika kimlik doğrulaması için de geçerli olduğunda, İstemci Kimlik Doğrulaması gibi uygun bir EKU içerdiğinde, birkaç farklı hesabın kimliğini doğrulamak için kullanılabilir.

Sertifika şablonunda İstekte sağla seçeneği açıksa, şablon savunmasızdır ve saldırganlar rastgele kullanıcılar için geçerli bir sertifika kaydedebilir.

Önemli

Sertifikaya kimlik doğrulaması için de izin verilirse ve Yönetici onayı veya gerekli yetkili imzalar gibi herhangi bir risk azaltma önlemi uygulanmadıysa, sertifika şablonu ayrıcalıksız kullanıcıların etki alanı yöneticisi kullanıcı da dahil olmak üzere herhangi bir rastgele kullanıcıyı devralmasına izin verdiğinden tehlikelidir.

Bu özel ayar en yaygın yanlış yapılandırmalardan biridir.

Kurumsal güvenlik duruşumu geliştirmek için bu güvenlik değerlendirmesini Nasıl yaparım? kullanın?

Rastgele kullanıcılara yönelik sertifika istekleri için adresinde önerilen eylemi https://security.microsoft.com/securescore?viewid=actions gözden geçirin. Örneğin:

Rastgele kullanıcılara yönelik sertifika isteklerini düzeltmek için aşağıdaki adımlardan en az birini gerçekleştirin:

İstek yapılandırmasında Tedarik'i kapatın.

İstemci Kimlik Doğrulaması, Smartcard oturum açma, PKINIT istemci kimlik doğrulaması veya Herhangi bir amaç gibi kullanıcı kimlik doğrulamasını etkinleştiren EKU'ları kaldırın.

Herhangi bir kullanıcının bu sertifika şablonuna göre sertifika kaydetmesine izin veren fazla izin verilen kayıt izinlerini kaldırın.

Kimlik için Defender tarafından güvenlik açığı olarak işaretlenen sertifika şablonlarının yerleşik, ayrıcalıksız bir grup için kaydı destekleyen en az bir erişim listesi girdisi vardır ve bu da bunu herhangi bir kullanıcı tarafından kötüye kullanılabilir hale getirir. Yerleşik ve ayrıcalıksız gruplara örnek olarak Kimliği Doğrulanmış Kullanıcılar veya Herkes verilebilir.

CA sertifika Yöneticisi onay gereksinimini açın.

Sertifika şablonunun herhangi bir CA tarafından yayımlanmasını kaldırın. Yayımlanmamış şablonlar istenemez ve bu nedenle yararlanılamaz.

Ayarlarınızı üretim ortamında açmadan önce denetimli bir ortamda test edin.

Dekont

Değerlendirmeler neredeyse gerçek zamanlı olarak güncelleştirilirken, puanlar ve durumlar 24 saatte bir güncelleştirilir. Etkilenen varlıkların listesi, önerileri uyguladıktan sonra birkaç dakika içinde güncelleştirilse de, durum Tamamlandı olarak işaretlenmesi yine de zaman alabilir.

Raporlar, son 30 güne ait etkilenen varlıkları gösterir. Bu süreden sonra, bundan etkilenmeyecek varlıklar kullanıma sunulan varlıklar listesinden kaldırılacaktır.