Microsoft Graph güvenlik API'sini ve Power BI'ı kullanarak özel Microsoft Defender XDR raporları İçerik Oluşturucu

Şunlar için geçerlidir:

Güvenlik uzmanlarının verilerini görselleştirmesini sağlamak, karmaşık desenleri, anomalileri ve aksi takdirde gürültü altında gizlenen eğilimleri hızla tanımalarını sağlar. Görselleştirmelerle SOC ekipleri tehditleri hızla tanımlayabilir, bilinçli kararlar alabilir ve içgörüleri kuruluş genelinde etkili bir şekilde iletebilir.

Microsoft Defender güvenlik verilerini görselleştirmenin birden çok yolu vardır:

- Microsoft Defender portalında yerleşik raporlarda gezinme.

- Microsoft Sentinel çalışma kitaplarını her Defender ürünü için önceden oluşturulmuş şablonlarla kullanma (Microsoft Sentinel ile tümleştirme gerektirir).

- Gelişmiş Avcılık'ta işleme işlevini uygulama.

- Mevcut raporlama özelliklerini genişletmek için Power BI kullanma.

Bu makalede, Microsoft Graph güvenlik API'sini kullanarak Power BI'da örnek bir Güvenlik İşlemleri Merkezi (SOC) verimlilik panosu oluşturacağız. Kullanıcı bağlamında erişiyoruz, bu nedenle kullanıcının uyarıları ve olay verilerini görüntüleyebilmesi için ilgili izinlere sahip olması gerekir.

Not

Aşağıdaki örnek, yeni MS Graph güvenlik API'mizi temel alır. Daha fazla bilgi için bkz. Microsoft Graph güvenlik API'sini kullanma.

Power BI'a veri aktarma

Bu bölümde, örnek olarak Uyarılar verilerini kullanarak Microsoft Defender XDR verileri Power BI'a almak için gereken adımları inceleyeceğiz.

Microsoft Power BI Desktop'i açın.

Boş Veri > Al Sorgu'yu seçin.

Gelişmiş Düzenleyici'ı seçin.

Sorguya Yapıştır:

let Source = OData.Feed("https://graph.microsoft.com/v1.0/security/alerts_v2", null, [Implementation="2.0"]) in SourceBitti'yi seçin.

Kimlik bilgileri istendiğinde Kimlik Bilgilerini Düzenle'yi seçin:

Kuruluş hesabı > Oturum aç'ı seçin.

Microsoft Defender XDR olay verilerine erişimi olan hesabın kimlik bilgilerini girin.

Bağlan'ı seçin.

Artık sorgunuzun sonuçları bir tablo olarak görünür ve üzerine görselleştirmeler oluşturmaya başlayabilirsiniz.

İpucu

Olaylar, Gelişmiş Tehdit Avcılığı, Güvenli Puan vb. gibi diğer Microsoft Graph güvenlik verilerini görselleştirmek istiyorsanız bkz. Microsoft Graph güvenlik API'sine Genel Bakış.

Verileri filtreleme

Microsoft Graph API, kullanıcıların sayfalandırma konusunda endişelenmemesi veya bir sonraki veri kümesini istememesi için OData protokollerini destekler. Ancak yoğun bir ortamdaki yük sürelerini iyileştirmek için verileri filtrelemek çok önemlidir.

Microsoft Graph API sorgu parametrelerini destekler. Raporda kullanılan filtrelere birkaç örnek aşağıda verilmiştir:

Aşağıdaki sorgu, son üç gün içinde oluşturulan uyarıların listesini döndürür. Bu sorgunun yüksek hacimli veri içeren ortamlarda kullanılması, yüklenmesi biraz zaman alabilen yüzlerce megabaytlık veriye neden olabilir. Bu sabit kodlanmış yaklaşımı kullanarak, raporu açar açmaz son üç gün içindeki en son uyarılarınızı hızla görebilirsiniz.

let AlertDays = "3", TIME = "" & Date.ToText(Date.AddDays(Date.From(DateTime.LocalNow()), -AlertDays), "yyyy-MM-dd") & "", Source = OData.Feed("https://graph.microsoft.com/v1.0/security/alerts_v2?$filter=createdDateTime ge " & TIME & "", null, [Implementation="2.0"]) in SourceBir tarih aralığında veri toplamak yerine, YYYY-AA-GG biçimini kullanarak bir tarih ekleyerek daha kesin tarihler arasında uyarılar toplayabiliriz.

let StartDate = "YYYY-MM-DD", EndDate = "YYYY-MM-DD", Source = OData.Feed("https://graph.microsoft.com/v1.0/security/ alerts_v2?$filter=createdDateTime ge " & StartDate & " and createdDateTime lt " & EndDate & "", null, [Implementation="2.0"]) in SourceGeçmiş verileri gerektiğinde (örneğin, aylık olay sayısını karşılaştırmak), tarihe göre filtreleme bir seçenek değildir (mümkün olduğunca geri gitmek istediğimiz için). Bu durumda, aşağıdaki örnekte gösterildiği gibi birkaç seçili alanı çekmemiz gerekir:

let Source = OData.Feed("https://graph.microsoft.com/v1.0/security/alerts_v2?$filter=createdDateTime ge " & StartLookbackDate & " and createdDateTime lt " & EndLookbackDate & "&$select=id,title,severity,createdDateTime", null, [Implementation="2.0"]) in Source

Parametrelere giriş

Zaman çerçevesini ayarlamak için kodu sürekli sorgulamak yerine, raporu her açtığınızda Başlangıç ve Bitiş Tarihi ayarlamak için parametreleri kullanın.

Sorgu Düzenleyicisi gidin.

Parametreleri> YönetYeni Parametre'yi seçin.

İstenen parametreleri ayarlayın.

Aşağıdaki örnekte Başlangıç ve Bitiş tarihleri olarak iki farklı zaman çerçevesi kullanacağız.

Sorgulardan sabit kodlanmış değerleri kaldırın ve StartDate ve EndDate değişken adlarının parametre adlarına karşılık olduğundan emin olun:

let Source = OData.Feed("https://graph.microsoft.com/v1.0/security/incidents?$filter=createdDateTime ge " & StartDate & " and createdDateTime lt " & EndDate & "", null, [Implementation="2.0"]) in Source

Raporu gözden geçirme

Veriler sorgulandıktan ve parametreler ayarlandıktan sonra raporu gözden geçirebiliriz. PBIT rapor dosyasının ilk başlatılması sırasında, daha önce belirttiğimiz parametreleri sağlamanız istenir:

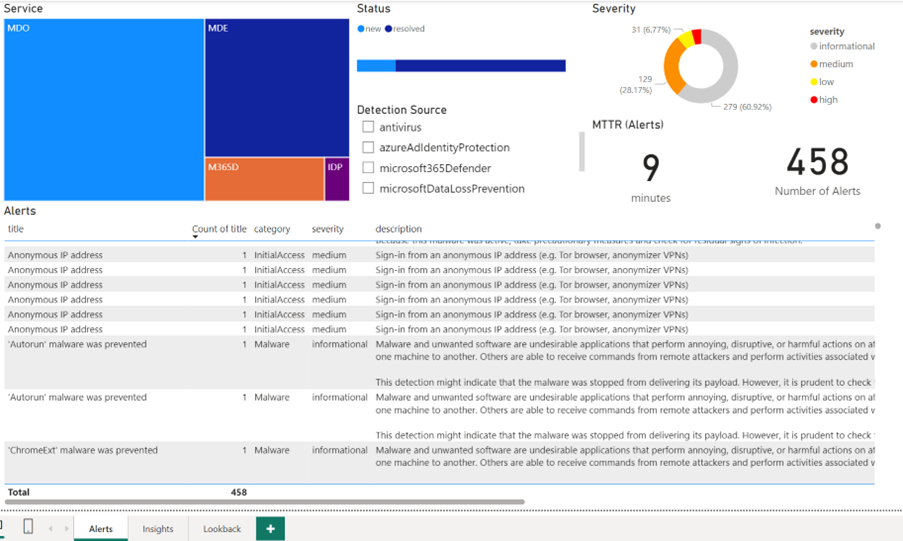

Pano, SOC içgörüleri sağlamaya yönelik üç sekme sunar. İlk sekme tüm son uyarıların özetini sağlar (seçilen zaman çerçevesine bağlı olarak). Bu sekme, analistlerin algılama kaynağına, önem derecesine, toplam uyarı sayısına ve ortalama çözümleme süresine göre ayrılmış uyarı ayrıntılarını kullanarak ortamları üzerindeki güvenlik durumunu net bir şekilde anlamasına yardımcı olur.

İkinci sekme, olaylar ve uyarılar arasında toplanan saldırı verileri hakkında daha fazla içgörü sunar. Bu görünüm analistlere yürütülen saldırı türlerine ve MITRE ATT&CK çerçevesine nasıl eşlendiklerine daha fazla bakış açısı sağlayabilir.

Power BI pano örnekleri

Daha fazla bilgi için bkz. Power BI rapor şablonları örnek dosyası.

İlgili makaleler

Geri Bildirim

Çok yakında: 2024 boyunca, içerik için geri bildirim mekanizması olarak GitHub Sorunları’nı kullanımdan kaldıracak ve yeni bir geri bildirim sistemiyle değiştireceğiz. Daha fazla bilgi için bkz. https://aka.ms/ContentUserFeedback.

Gönderin ve geri bildirimi görüntüleyin