Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

Microsoft Sentinel kapsamı, çalışma alanı ayrımı gerektirmeden ayrıntılı, satır düzeyi erişim sağlayan satır düzeyi rol tabanlı erişim denetimi (RBAC) sağlar. Bu özellik, tablolar ve deneyimler arasında tutarlı ve yeniden kullanılabilir kapsam tanımları kullanırken birden çok ekibin paylaşılan Microsoft Sentinel ortamında güvenli bir şekilde çalışmasını sağlar.

Kapsam belirleme, Microsoft Defender portalında yapılandırılır.

Microsoft Sentinel kapsamı nedir?

Microsoft Sentinel kapsamı, yöneticinin Sentinel tablolardaki belirli veri alt kümelerine izin verebilmesi için Defender portalında izin yönetimini genişletir. Kapsam oluşturmak için aşağıdakileri yapın:

- Mantıksal kapsamları tanımlama: Kurumsal yapınızla uyumlu kapsam tanımları oluşturma (iş birimine, bölgeye veya veri duyarlılığına göre)

- Kapsamlara kullanıcı veya grup atama: Birleşik RBAC kullanarak belirli kullanıcıları veya grupları bir veya daha fazla kapsama atama

- Veri satırlarını alma zamanında etiketleme: Tablo Yönetimi'yi kullanarak tablolardaki satırlara kapsam etiketleri uygulayarak yeni alınan verileri otomatik olarak etiketleyen kurallar oluşturmanıza olanak sağlar

- Kapsama göre erişimi kısıtlama: Kullanıcı erişimini atanan kapsam temelinde uyarılara, olaylara, avcılık sorgularına ve veri gölü keşfine sınırlama

Not

Kapsamlar eklenebilir. Birden çok rol atanan kullanıcılar, tüm atamalarından kendilerine sağlanan en geniş izinleri alır. Örneğin, hem Entra genel okuyucu rolüne hem de Sistem tablolarında kapsamlı izinler sağlayan Defender XDR BIR URBAC rolüne sahipseniz, Entra rolünden dolayı Sistem tablolarındaki kapsamlara göre kısıtlanmamış olursunuz. Başka bir örnek, çalışma alanı için Microsoft Defender XDR aynı rol izinlerine sahipseniz ve iki farklı kapsama sahipseniz, her iki kapsam için de bu izne sahip olmanızdır.

Kapsamlar, alım zamanı dönüşümlerini destekleyen Sentinel tablolara uygulanır.

Kullanım örnekleri

- Dağıtılmış/Federasyon SOC Ekipleri: Büyük kuruluşlar ve MSSP'ler genellikle farklı ekiplerin belirli bölgelerden, iş birimlerinden veya müşterilerden sorumlu olduğu federasyon SOC modellerini çalıştırır. Kapsam belirleme, her SOC ekibinin paylaşılan bir Sentinel çalışma alanında bağımsız olarak çalışmasını sağlayarak, etki alanları içindeki tehditleri ilişkili olmayan verilere erişmeden araştırıp yanıt vermelerini sağlar.

- Dış, Güvenlikle İlgili Olmayan Ekipler için Kapsamlı Erişim: Ağ, BT işlemleri veya uyumluluk gibi ekipler genellikle daha geniş güvenlik içeriğine görünürlük gerektirmeden belirli ham veri kaynaklarına erişim gerektirir. Satır düzeyi kapsam belirleme, bu dış ekiplerin yalnızca işlevleriyle ilgili verilere güvenli bir şekilde erişmesini sağlar.

- Hassas Veri Koruması: Hassas bilgilerin yalnızca yetkili kullanıcılar tarafından erişilebilir olmasını sağlamak için en az ayrıcalıklı veri erişim yaklaşımını uygulayarak belirli verileri/tabloları koruyun.

Önkoşullar

Başlamadan önce aşağıdaki önkoşulları doğrulayın:

-

Microsoft Defender portalına erişim:

https://security.microsoft.com - Defender portalına eklenen çalışma alanlarını Microsoft Sentinel: roller ve izinlerin atanabilmesi için önce Sentinel çalışma alanlarının Defender portalında kullanılabilir olması gerekir

- Sentinel Birleşik RBAC'de etkinleştirildi: Bu özelliği kullanmadan önce URBAC'de Microsoft Sentinel etkinleştirmeniz gerekir.

- Kapsam ve etiketleme tabloları atayan kişi için gerekli izinler:

- Kapsamlar ve atamalar oluşturmak için Güvenlik Yetkilendirmesi (Yönetme) izni (URBAC)

- Tablo Yönetimi için Veri İşlemleri (Yönetme) izni (URBAC)

-

Abonelik sahibi veya Veri Toplama Kuralları (DCR) oluşturma izniyle

Microsoft.Insights/DataCollectionRules/Writeatanmış

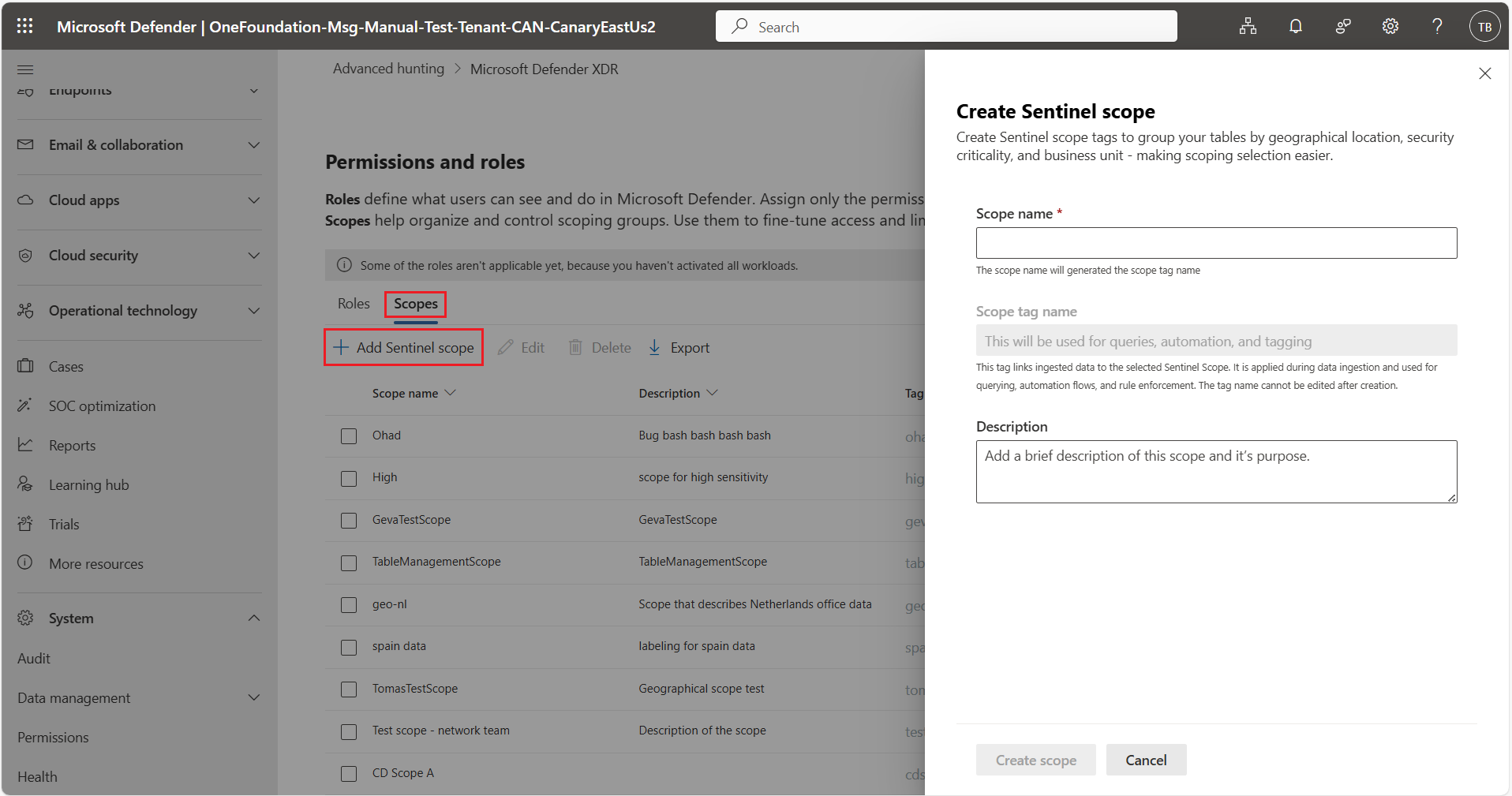

1. Adım: Sentinel kapsamı oluşturma

- Microsoft Defender portalında Sistem>İzinleri'ne gidin.

- Microsoft Defender XDR'ı seçin.

- Kapsamlar sekmesini açın.

- Sentinel kapsamı ekle'yi seçin.

- Kapsam adı ve isteğe bağlı bir açıklama girin.

- Kapsam oluştur'u seçin.

Kuruluş yapınızı ve ilkelerinizi yansıtacak şekilde birden çok kapsam oluşturabilir ve her kapsam için kendi değerlerinizi tanımlayabilirsiniz.

Not

Kiracı başına en fazla 100 benzersiz Sentinel kapsamı oluşturabilirsiniz.

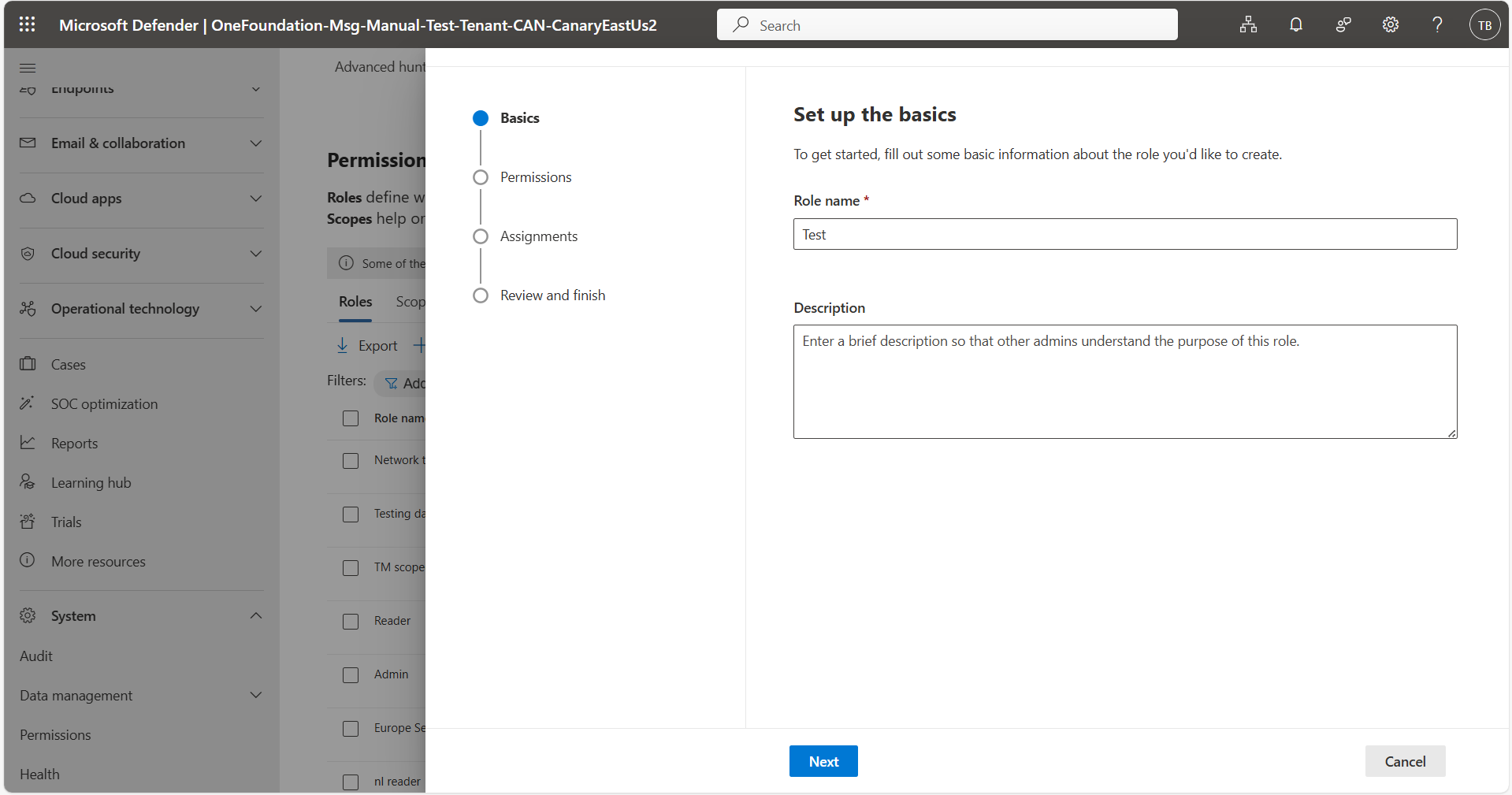

2. Adım: Kullanıcılara veya gruplara kapsam etiketleri atama

İzinler'deRoller sekmesini açın.

Özel rol oluştur'u seçin.

Rol adını ve açıklamasını yapılandırın ve İleri'yi seçin.

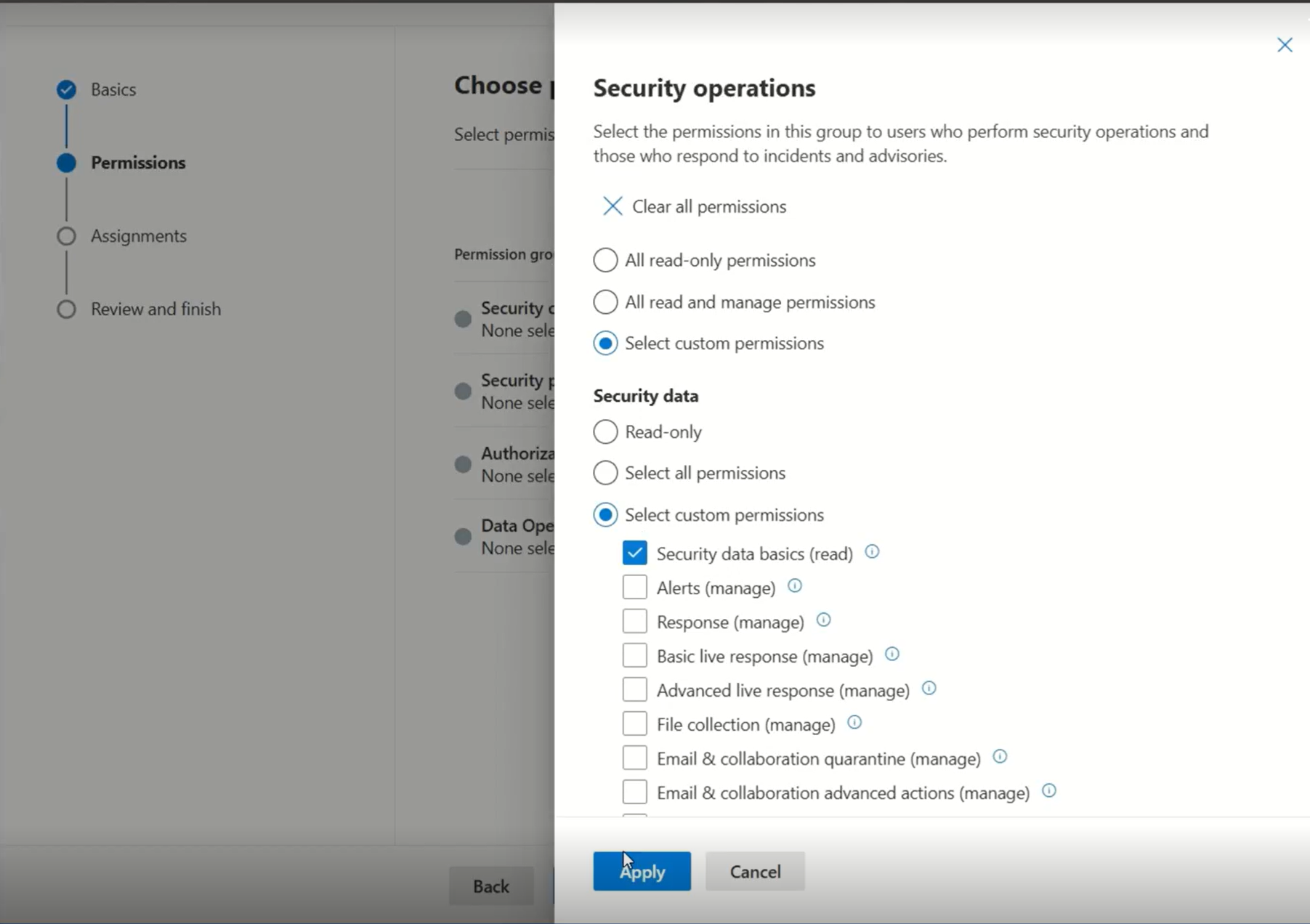

Role gerekli izinleri atayın ve Uygula'yı seçin.

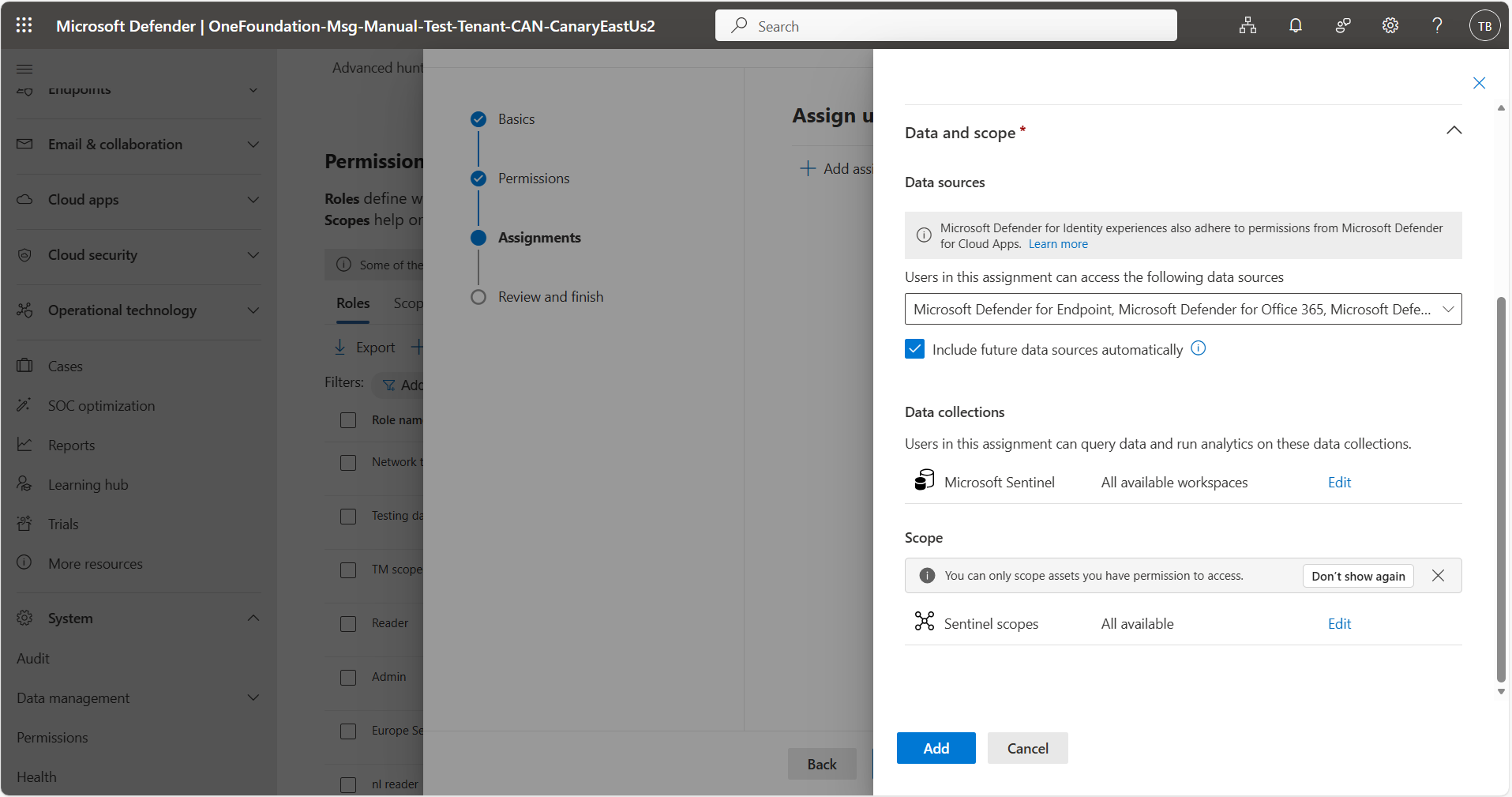

Ödevler'de buna bir ad verin ve şunları seçin:

- Kullanıcılar veya kullanıcı grupları (Azure AD grupları)

- Veri kaynakları ve veri koleksiyonları (Sentinel çalışma alanları)

Kapsam'ın altında Düzenle'yi seçin.

Bu role atamak için bir veya daha fazla kapsam seçin.

Rolü kaydedin.

Kullanıcılar birden çok çalışma alanı üzerinde aynı anda birden çok kapsama atanabilir ve erişim hakları atanan tüm kapsamlar arasında toplanır. Kısıtlı kullanıcılar yalnızca atanan kapsamlarıyla ilişkili SIEM verilerine erişebilir.

3. Adım: Kapsam içeren tabloları etiketleme

Alma sırasında verileri etiketleyerek kapsamları zorunlu kılmanız gerekir. Bu etiketleme, yeni alınan verilere kapsam etiketleri uygulayan bir Veri Toplama Kuralı (DCR) oluşturur.

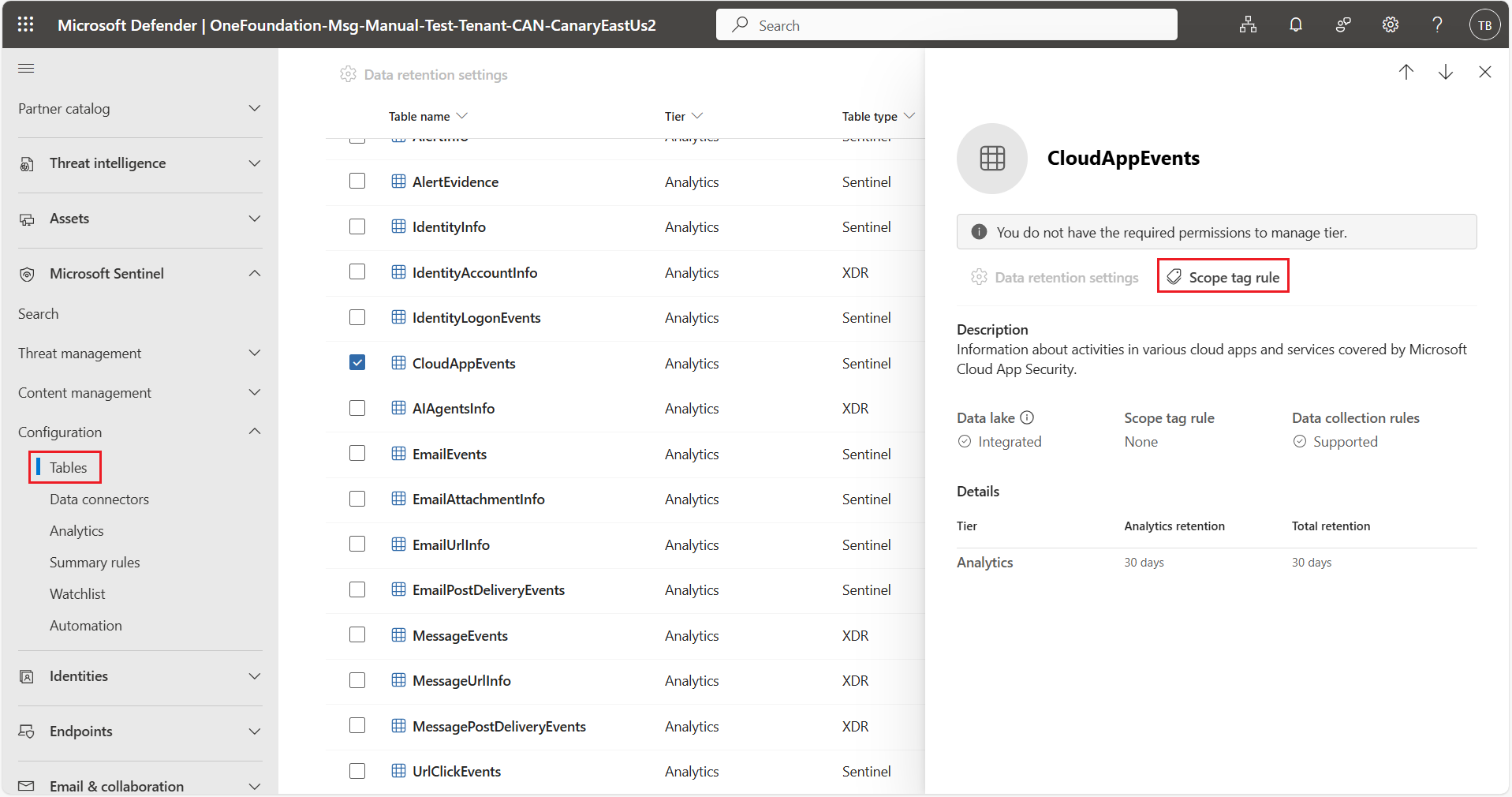

Microsoft Sentinel'da Yapılandırma>Tabloları'na gidin.

Alma zamanı dönüştürmelerini destekleyen bir tablo seçin.

Kapsam etiketi kuralı'nı seçin.

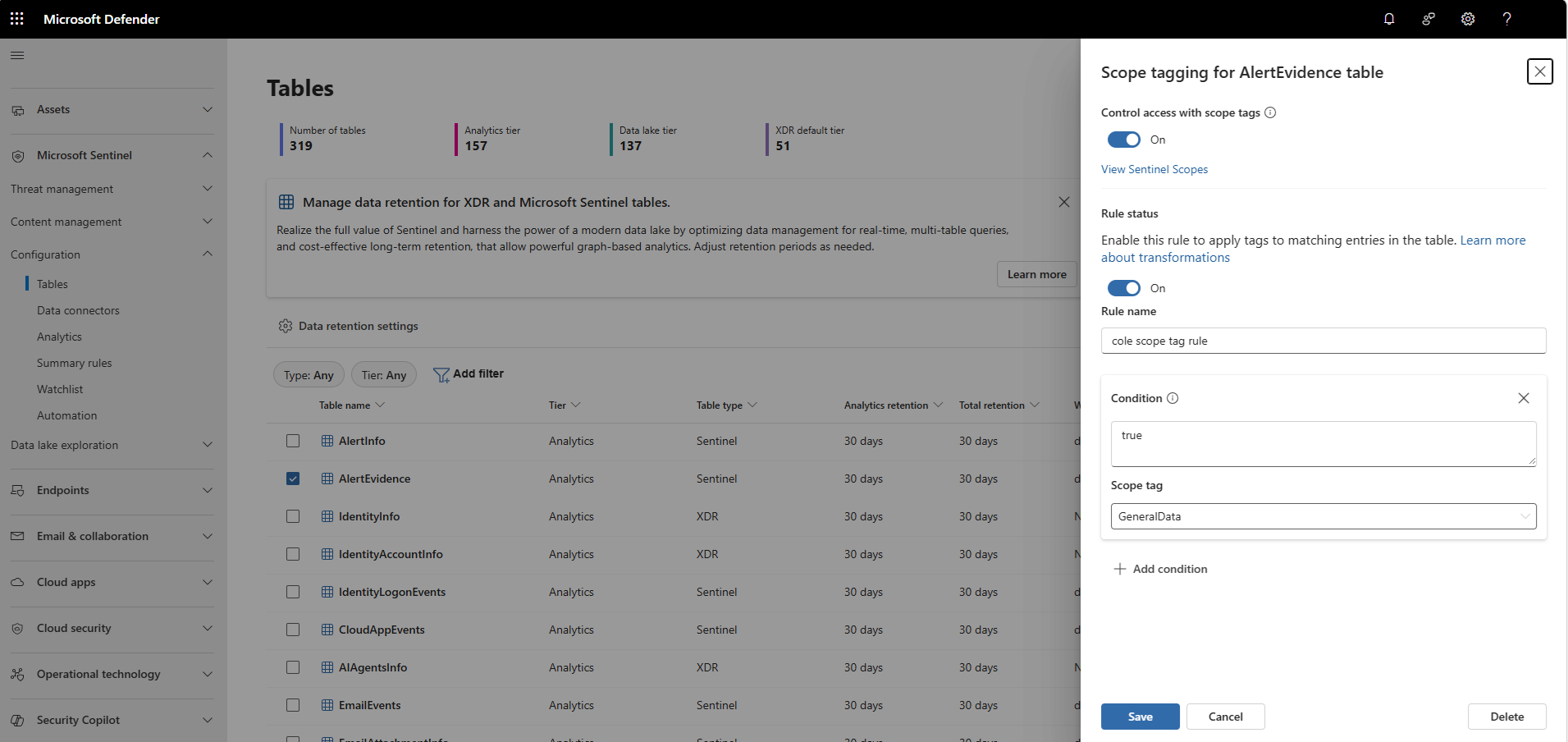

RBAC için kapsam etiketlerinin kullanılmasına izin ver iki durumlu düğmesini etkinleştirin.

Kapsam etiketi kuralı iki durumlu düğmesini etkinleştirin.

transformKQL tarafından desteklenen işleçleri ve sınırları kullanarak satırları seçen bir KQL ifadesi tanımlayın.

Konuma göre kapsam için örnek:

Location == 'Spain'İfadeyle eşleşen satırlara uygulanacak kapsamı seçin.

Kuralı kaydedin.

Yalnızca yeni alınan veriler etiketlenmiştir. Daha önce alınan veriler dahil değildir. Etiketlemeden sonra yeni kuralın geçerli olması bir saat kadar sürebilir.

İpucu

Farklı kapsamlara sahip farklı satırları etiketlemek için aynı tabloda birden çok kapsam etiketi kuralı oluşturabilirsiniz. Kayıtlar aynı anda birden çok kapsama ait olabilir.

4. Adım: Kapsamlı verilere erişme

Kapsamlar oluşturulduktan, atandıktan ve tablolara uygulandıktan sonra, kapsamı belirlenmiş kullanıcılar atanan kapsamlarına göre Sentinel deneyimlere erişebilir. Yeni alınan tüm veriler otomatik olarak kapsamla etiketlenir. Geçmiş (daha önce alınan) veriler dahil değildir. Kapsamı açık olmayan veriler kapsamı belirlenmiş kullanıcılar tarafından görülemez. Kapsamsız kullanıcılar çalışma alanı içindeki tüm veriler üzerinde görünürlüğe sahiptir

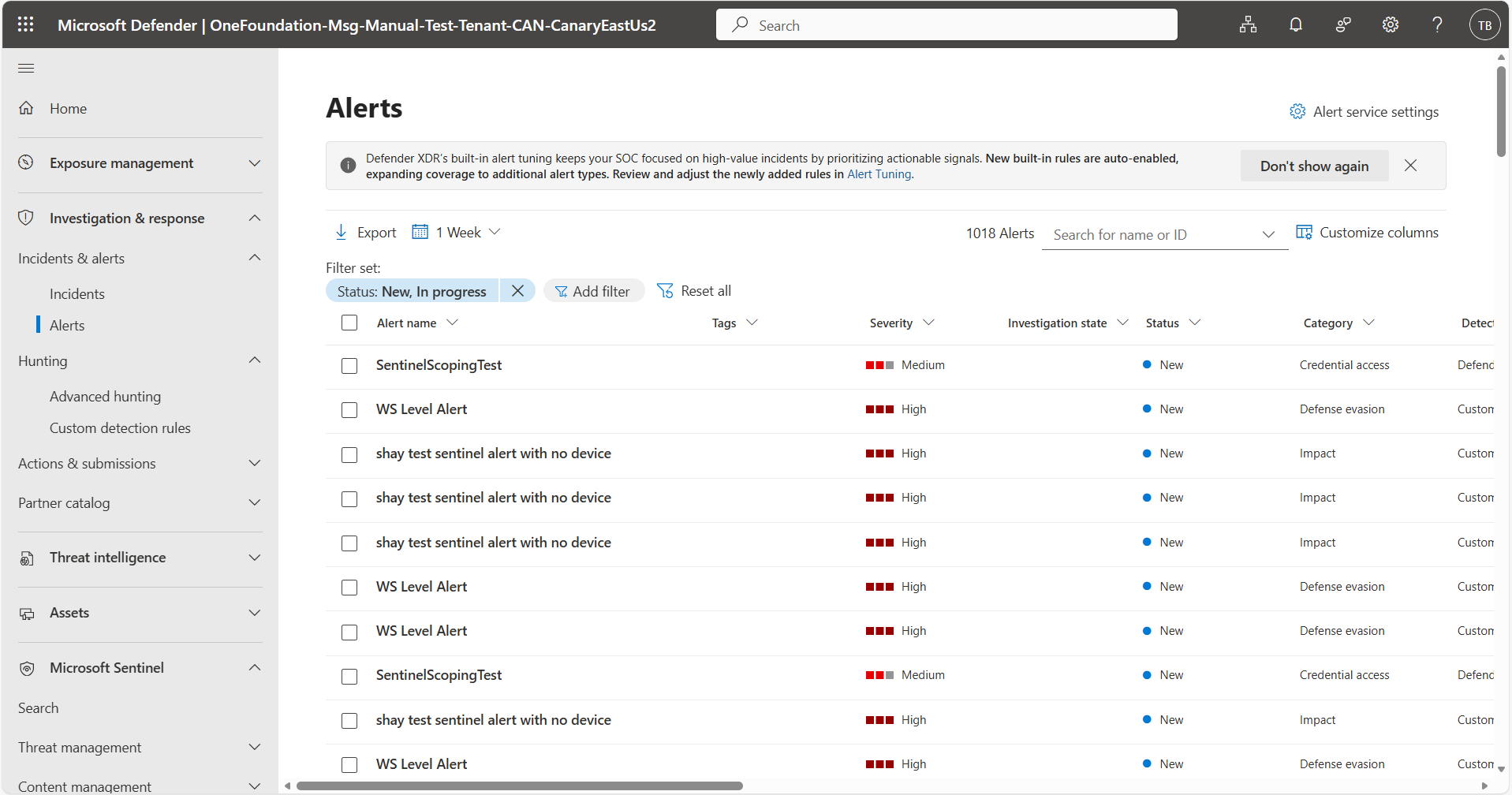

Kapsamı belirlenmiş kullanıcılar:

- Kapsamlı verilerden oluşturulan uyarıları görüntüleme

- Bu uyarıya bağlı tüm olaylara erişimleri varsa uyarıları yönetme

- En az bir kapsamlı uyarı içeren olayları görüntüleme

- Tüm temel alınan uyarılara erişimi varsa ve gerekli izne sahipse olayları yönetme

- Yalnızca kapsamlı satırlar üzerinde gelişmiş tehdit avcılığı sorguları çalıştırma

- Sentinel gölündeki verileri sorgulama ve keşfetme (kapsamı olan tablolar)

- Uyarıları ve olayları Sentinel Kapsamına göre filtreleme

Uyarılar kapsamı temel alınan verilerden devralır. Kapsam içinde en az bir uyarı varsa olaylar görünür.

Özel SentinelScope_CF alan, analizinizdeki kapsama başvurmak için sorgularda ve algılama kurallarında kullanılabilir.

Not

Özel algılamalar ve analiz kuralları oluşturduğunuzda, tetiklenen uyarıların SentinelScope_CF kapsamlı analistler tarafından görülebilmesi için sütunu KQL'lerinde yansıtmanız gerekir. Bu sütunu yansıtmazsanız uyarılar kapsam dışıdır ve kapsamı belirlenmiş kullanıcılardan gizlenir.

Sınırlamalar

Aşağıdaki sınırlamalar geçerlidir:

- Geçmiş veriler: Yalnızca yeni alınan verilerin kapsamı belirlenmiştir. Daha önce alınan veriler dahil değildir ve geriye dönük olarak kapsamlandırılamaz.

- Tablo desteği: Yalnızca alım zamanı dönüşümlerini destekleyen tablolar etiketlenebilir. Özel tablolar (CLv1) desteklenmez. CLv2 Tabloları desteklenir.

- Dönüştürme yerleşimi: Dönüştürmeler yalnızca kullanıcının aboneliğiyle aynı aboneliğe eklenebilir.

- Maksimum kapsamlar: Kiracı başına en fazla 100 benzersiz Sentinel kapsamı oluşturabilirsiniz.

- Yalnızca Defender portalı: Azure portal (Ibiza) içindeki Sentinel kapsam belirlemeyi desteklemez. Bunun yerine Defender portalını kullanın.

- XDR tabloları desteklenmiyor: XDR tabloları desteklenmez. Bu, XDR tablolarının gölde genişletilmiş saklamayı içerir.

-

Otomatik kapsam devralma yok: Log Analytics tabloları

SecurityAlertsveSecurityIncidentskapsamı, oluşturuldukları ham verilerden/tablolardan otomatik olarak devralmaz. Bu nedenle, kapsamı belirlenmiş kullanıcılar varsayılan olarak bunlara erişemez. Geçici bir çözüm olarak aşağıdaki eylemlerden birini yapabilirsiniz:- Kapsamın otomatik olarak devralındığı XDR

AlertsInfoveAlertsEvidencetabloları kullanın veya - Bu Log Analytics tablolarına kapsamı el ile uygulayın (bu yöntem tablodaki özniteliklerle sınırlıdır ve bu uyarıları oluşturan veri tablolarının devralmasıyla eşdeğer olmayabilir).

- Kapsamın otomatik olarak devralındığı XDR

- Desteklenen deneyimler: Sentinel kapsamları yalnızca Defender XDR RBAC rollerine atanabilir. Çalışma alanlarında Azure RBAC izinleri veya Entra genel rol izinleri desteklenmez. Jupyter Notebooks gibi satır düzeyi RBAC'yi kullanamayan deneyimler, kapsamla kısıtlanmış kullanıcıların ilgili çalışma alanlarının verilerini görüntülemesine izin vermez.

İzinler ve erişim

- Kullanıcılar, olaydaki en az bir uyarıya erişimleri varsa bir olayı görüntüleyebilir. Olayı yönetebilmeleri için olaydaki tüm uyarılara erişmeleri ve gerekli izinlere sahip olmaları gerekir.

- Kapsamı belirlenmiş kullanıcı yalnızca kapsamıyla ilişkili verileri görebilir. Uyarı, kullanıcının erişimi olmayan varlıklar içeriyorsa, bunları göremez. Kullanıcının ilişkili varlıklardan en az birine erişimi varsa uyarının kendisini görebilir.

- Tablonun tamamını kapsamak için, tüm satırlar ile eşleşen bir kural kullanın (örneğin, her zaman doğru olan bir koşul kullanın). Daha önce alınan veriler geriye dönük olarak kapsamlandırılamaz.

- Kapsamı belirlenmiş kullanıcılar, ayrı bir rol atamasında izin atanmadığı sürece kaynakları (algılama kuralları, playbook'lar, otomasyon kuralları gibi) yönetemez.

Sonraki adımlar

- Alma zamanı dönüştürmelerini destekleyen tabloların listesini gözden geçirin

- Verileri etiketlemeden önce kapsam adlarını ve mantığını planlama

- Küçük bir ekip veya veri alt kümesi için pilot kapsamla başlayın

- Microsoft Defender XDR'da Birleşik RBAC hakkında daha fazla bilgi edinin