Geliştirici hesaplarını kullanarak yerel geliştirme sırasında Azure hizmetlerinde .NET uygulamalarının kimliğini doğrulama

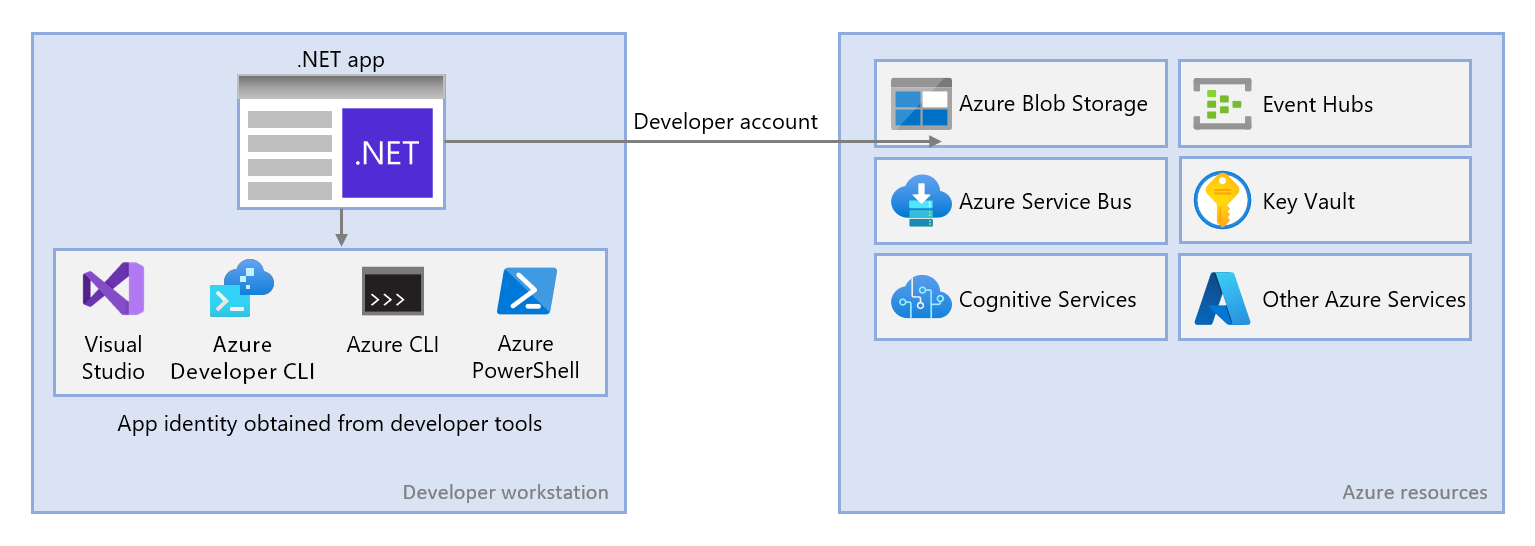

Bulut uygulamaları oluştururken geliştiricilerin yerel iş istasyonlarında uygulamaların hatalarını ayıklaması ve test etmeleri gerekir. Yerel geliştirme sırasında bir uygulama geliştiricinin iş istasyonunda çalıştırıldığında, yine de uygulama tarafından kullanılan tüm Azure hizmetlerinde kimlik doğrulaması yapması gerekir. Bu makalede, yerel geliştirme sırasında uygulamanın Kimliğini Azure'da doğrulamak için bir geliştiricinin Azure kimlik bilgilerinin nasıl kullanılacağı ele alınır.

Bir uygulamanın yerel geliştirme sırasında geliştiricinin Azure kimlik bilgilerini kullanarak Azure'da kimlik doğrulaması yapması için geliştiricinin VS Code Azure Araçları uzantısı, Azure CLI veya Azure PowerShell'den Azure'da oturum açmış olması gerekir. .NET için Azure SDK, geliştiricinin bu araçlardan birinde oturum açtığını algılayabilir ve ardından uygulamanın oturum açmış kullanıcı olarak Azure'da kimliğini doğrulamak için gerekli kimlik bilgilerini kimlik bilgileri önbelleğinden alabilir.

Geliştiricilerin mevcut Azure hesaplarından yararlandığından, geliştirme ekibi için bu yaklaşımı ayarlamak en kolay yöntemdir. Ancak, bir geliştirici hesabının büyük olasılıkla uygulamanın gerektirdiğinden daha fazla izni olacaktır, bu nedenle uygulamanın üretimde çalıştırılacağı izinleri aşacaktır. Alternatif olarak, yerel geliştirme sırasında kullanmak üzere uygulama hizmet sorumluları oluşturabilirsiniz. Bu ilkeler yalnızca uygulamanın ihtiyaç duyduğu erişime sahip olacak şekilde değiştirilebilir.

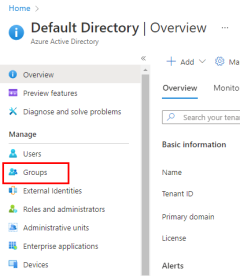

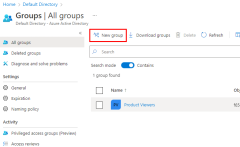

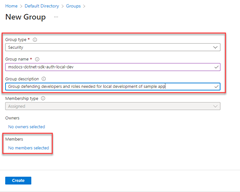

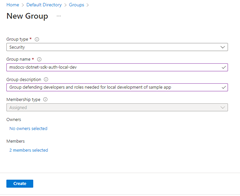

1 - Yerel geliştirme için Azure AD grubu oluşturma

Bir uygulama üzerinde çalışan neredeyse her zaman birden çok geliştirici olduğundan, önce yerel geliştirmede uygulamanın ihtiyaç duyduğu rolleri (izinleri) kapsüllemek için bir Azure AD grubu oluşturmanız önerilir. Bu, aşağıdaki avantajları sunar.

- Roller grup düzeyinde atandığından her geliştiricinin aynı rollere atandığından emin olur.

- Uygulama için yeni bir rol gerekiyorsa, yalnızca uygulama için Azure AD grubuna eklenmesi gerekir.

- Ekibe yeni bir geliştirici katılırsa, uygulama üzerinde çalışmak için doğru izinleri almak için doğru Azure AD grubuna eklenmesi yeterlidir.

Geliştirme ekibiniz için mevcut bir Azure AD grubunuz varsa bu grubu kullanabilirsiniz. Aksi takdirde, bir Azure AD grubu oluşturmak için aşağıdaki adımları tamamlayın.

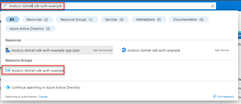

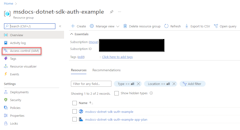

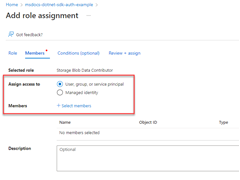

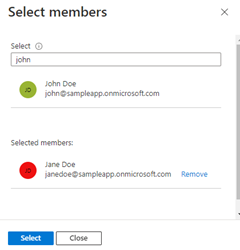

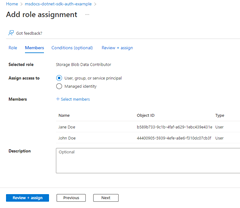

2 - Azure AD grubuna rol atama

Ardından, uygulamanızın hangi kaynaklar üzerinde hangi rollere (izinlere) ihtiyacı olduğunu belirlemeniz ve bu rolleri uygulamanıza atamanız gerekir. Bu örnekte roller, 1. adımda oluşturulan Azure Active Directory grubuna atanır. Rollere kaynak, kaynak grubu veya abonelik kapsamında bir rol atanabilir. Bu örnekte, çoğu uygulama tüm Azure kaynaklarını tek bir kaynak grubunda gruplandırdığından kaynak grubu kapsamında rollerin nasıl atanacağı gösterilir.

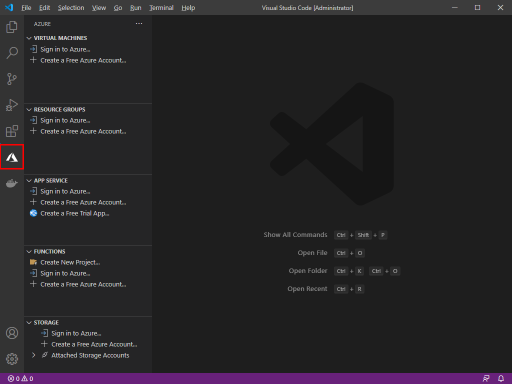

3 - .NET Tooling kullanarak Azure'da oturum açma

Ardından çeşitli .NET araç seçeneklerinden birini kullanarak Azure'da oturum açmanız gerekir. Oturum açmış olduğunuz hesap, daha önce oluşturup yapılandırdığınız Azure Active Directory grubunda da bulunmalıdır.

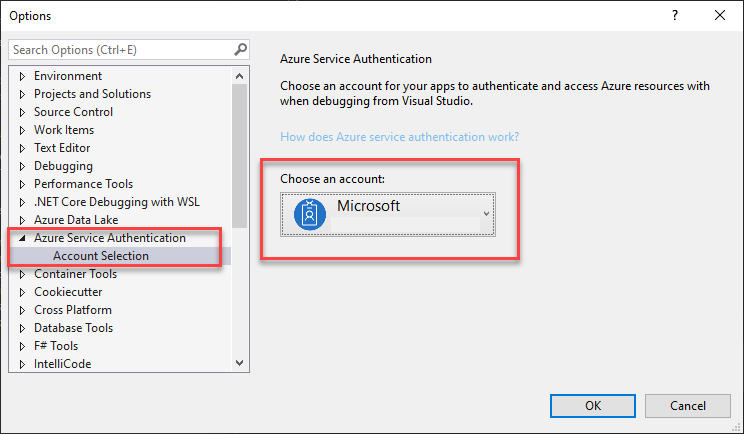

Visual Studio'nun üst menüsünde Araçlar>Seçenekler'e gidip seçenekler iletişim kutusunu açın. Seçenekleri filtrelemek için sol üstteki arama çubuğuna Azure yazın. Azure Hizmet Kimlik Doğrulaması'nın altında Hesap Seçimi'ni seçin.

Hesap seçin altındaki açılan menüyü seçin ve bir Microsoft Hesabı eklemeyi seçin. Bir hesap seçmenizi isteyen bir pencere açılır. İstediğiniz Azure hesabınızın kimlik bilgilerini girin ve ardından onayı seçin.

4 - Uygulamanızda DefaultAzureCredential uygulama

DefaultAzureCredential birden çok kimlik doğrulama yöntemini destekler ve çalışma zamanında kullanılan kimlik doğrulama yöntemini belirler. Bu şekilde uygulamanız, ortama özgü kod uygulamadan farklı ortamlarda farklı kimlik doğrulama yöntemleri kullanabilir.

Kimlik bilgilerinin arandığı DefaultAzureCredential sıra ve konumlar DefaultAzureCredential konumunda bulunur.

uygulamasını uygulamak DefaultAzureCredentialiçin önce ve isteğe bağlı olarak Microsoft.Extensions.Azure paketlerini uygulamanıza ekleyinAzure.Identity. Bunu komut satırını veya NuGet Paket Yöneticisi kullanarak yapabilirsiniz.

Uygulama projesi dizininde tercihinize göre bir terminal ortamı açın ve aşağıdaki komutu girin.

dotnet add package Azure.Identity

dotnet add package Microsoft.Extensions.Azure

Azure hizmetlerine genellikle SDK'dan karşılık gelen istemci sınıfları kullanılarak erişilir. Bu sınıflar ve kendi özel hizmetleriniz, uygulamanıza bağımlılık ekleme yoluyla erişilebilmeleri için dosyaya kaydedilmelidir Program.cs . Program.csiçinde, ve hizmetinizi DefaultAzureCredentialdoğru şekilde ayarlamak için aşağıdaki adımları izleyin.

Azure.IdentityveMicrosoft.Extensions.Azuread alanlarını birusingyönergeye ekleyin.- İlgili yardımcı yöntemleri kullanarak Azure hizmetini kaydedin.

- yöntemine nesnesinin

DefaultAzureCredentialbir örneğiniUseCredentialgeçirin.

Bunun bir örneği aşağıdaki kod kesiminde gösterilmiştir.

using Microsoft.Extensions.Azure;

using Azure.Identity;

// Inside of Program.cs

builder.Services.AddAzureClients(x =>

{

x.AddBlobServiceClient(new Uri("https://<account-name>.blob.core.windows.net"));

x.UseCredential(new DefaultAzureCredential());

});

Alternatif olarak, aşağıda görüldüğü gibi ek Azure kayıt yöntemlerinin yardımı olmadan hizmetlerinizde daha doğrudan kullanabilirsiniz DefaultAzureCredential .

using Azure.Identity;

// Inside of Program.cs

builder.Services.AddSingleton<BlobServiceClient>(x =>

new BlobServiceClient(

new Uri("https://<account-name>.blob.core.windows.net"),

new DefaultAzureCredential()));

Yukarıdaki kod yerel geliştirme sırasında yerel iş istasyonunuzda çalıştırıldığında, yerel geliştirme sırasında uygulamanın Kimliğini Azure kaynaklarına doğrulamak için kullanılabilen bir geliştirici kimlik bilgileri kümesi için bir uygulama hizmet sorumlusunun veya Visual Studio, VS Code, Azure CLI veya Azure PowerShell'in ortam değişkenlerine bakar.

Azure'a dağıtıldığında bu kod uygulamanızın kimliğini diğer Azure kaynaklarda da doğrulayabilir. DefaultAzureCredential diğer hizmetlerde otomatik olarak kimlik doğrulaması yapmak için ortam ayarlarını ve yönetilen kimlik yapılandırmalarını alabilir.

Geri Bildirim

Çok yakında: 2024 boyunca, içerik için geri bildirim mekanizması olarak GitHub Sorunları’nı kullanımdan kaldıracak ve yeni bir geri bildirim sistemiyle değiştireceğiz. Daha fazla bilgi için bkz. https://aka.ms/ContentUserFeedback.

Gönderin ve geri bildirimi görüntüleyin