Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

Aracılar, Federasyon Kimliği Kimlik Bilgileri (FIC) tarafından etkinleştirilen özel belirteç değişim desenleriyle OAuth 2.0 protokollerini kullanır. Tüm aracı kimlik doğrulama akışları, aracı kimliği şablonunun işlemleri gerçekleştirmek üzere aracı kimliğine büründüğü çok aşamalı belirteç değişimlerini içerir. Bu makalede aracılar tarafından kullanılan kimlik doğrulama protokolleri ve belirteç akışları açıklanmaktadır. Yetkilendirme senaryolarını, otonom işlemleri ve federasyon kimlik bilgisi kalıplarını kapsar. Microsoft Microsoft Entra SDK for Agent ID gibi SDK'larımızı kullanmanızı önerir çünkü bu protokol adımlarını uygulamak kolay değildir.

Tüm aracı varlıklar, On-Behalf-Of senaryoları için API olarak da hizmet veren gizli müşterilerdir. Etkileşimli akışlar herhangi bir aracı varlık türü için desteklenmez ve tüm kimlik doğrulamasının kullanıcı etkileşim akışları yerine programlı belirteç değişimleri aracılığıyla gerçekleşmesini sağlar.

Uyarı

Microsoft, Microsoft.Identity.Web ve Microsoft Agent ID SDK kitaplıkları gibi onaylı SDK'ları bu protokolleri uygulamak için kullanmanızı önerir. Bu protokollerin el ile uygulanması karmaşıktır ve hataya açıktır ve SDK'ları kullanmak en iyi yöntemlerle güvenliğin ve uyumluluğun sağlanmasına yardımcı olur.

Önkoşullar

Henüz aşina değilseniz aşağıdaki protokol belgelerini inceleyin.

- Microsoft kimlik platformu ve OAuth 2.0 Adına Hareket Etme akışı

- Microsoft kimlik platformu ve OAuth 2.0 istemci kimlik bilgileri akışı

Desteklenen izin türleri

Aracı uygulamaları için desteklenen izin türleri aşağıdadır.

Aracı kimliği taslağı

Aracı kimliği planları, kimliğe bürünme senaryoları için güvenli token edinimini etkinleştirmeyi destekler client_credentials.

jwt-bearer Verme türü, Adına Hareket Eden senaryolarda token değişimlerini kolaylaştırarak temsilci desenlerine olanak sağlar.

refresh_token grants, kullanıcı yetkilendirmesini koruyan uzun süre çalışan işlemleri destekleyen kullanıcı bağlamı ile arka plan işlemlerini etkinleştirir.

Ajan kimliği

Yalnız uygulama için ajan kimlikleri otonom işlemler için client_credentials kullanır, kullanıcı bağlamı olmadan bağımsız işlevselliği etkinleştirir ve bir kullanıcı ajan kimliği için kimliğe bürünmeyi sağlar.

jwt-bearer Verme türü hem istemci kimlik bilgisi akışını hem de Temsil desenlerinde esneklik sağlayan Adına (OBO) akışını destekler.

refresh_token grants, kullanıcı tarafından atanan arka plan işlemlerini kolaylaştırarak aracı kimliklerinin genişletilmiş işlemler arasında kullanıcı bağlamını korumasını sağlar.

Desteklenmeyen akışlar

Aracı uygulama modeli, güvenlik sınırlarını korumak için belirli kimlik doğrulama desenlerini açıkça dışlar. Uç noktayı kullanan /authorize OBO akışları hiçbir aracı varlığı için desteklenmez ve tüm kimlik doğrulamasının program aracılığıyla gerçekleşmesini sağlar.

Genel istemci özellikleri kullanılamaz ve tüm aracıların gizli istemciler olarak çalışması gerekir. Yeniden yönlendirme URL'leri desteklenmez.

Çekirdek protokol desenleri

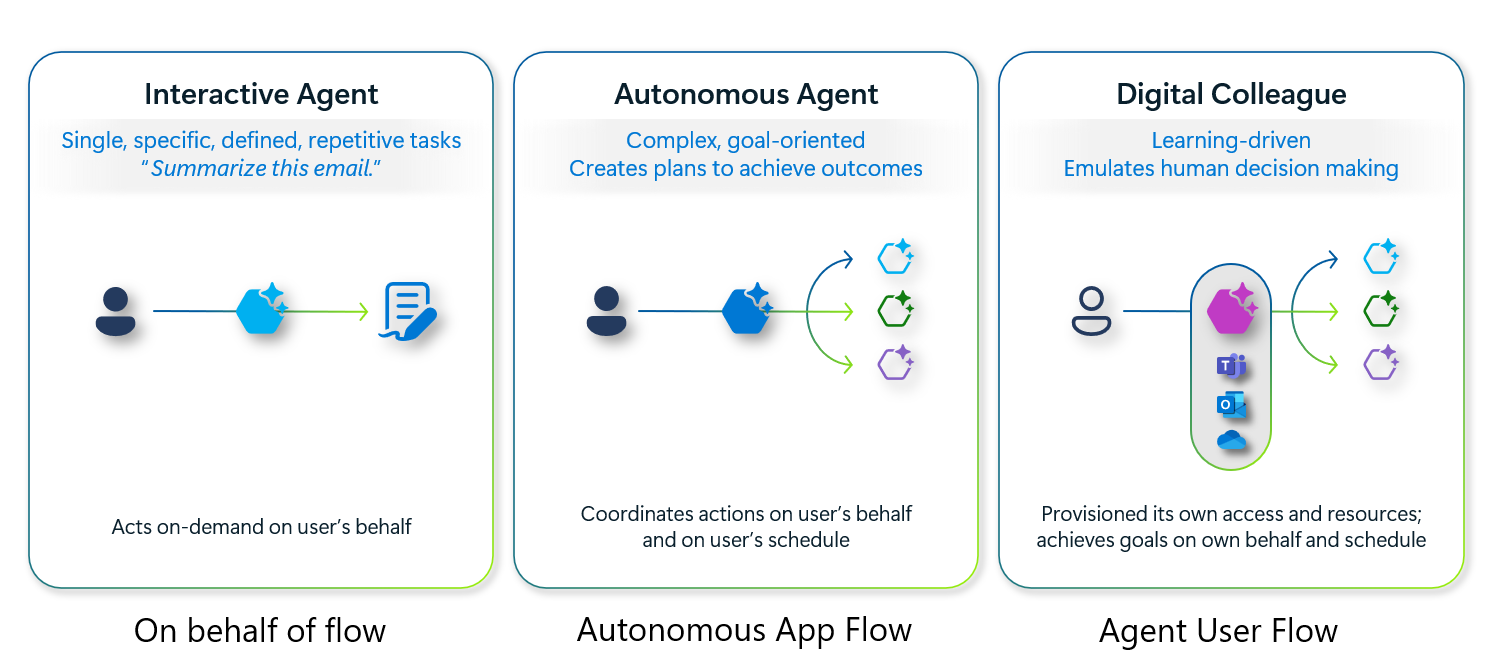

Ajanlar üç temel modda çalışabilir.

- Microsoft Entra ID(etkileşimli aracılar) içinde normal kullanıcılar adına çalışan aracılar. Bu, düzenli bir adına akıştır.

- Kendi adına çalışan ajanlar, ajanlar için oluşturulan hizmet ilkesini kullanır (otonom).

- Aracılar, özellikle bu aracı için oluşturulan kullanıcı ilkelerini kullanarak kendi adlarına çalışır (örneğin, kendi posta kutularına sahip aracılar).

Yönetilen kimlikler entegrasyonu

Yönetilen kimlikler tercih edilen kimlik bilgisi türüdür. Bu yapılandırmada, yönetilen kimlik belirteci ana aracının kimlik taslağı için kimlik bilgisi olarak görev yaparken, kimlik bilgisi alımı için standart MSI protokolleri geçerlidir. Bu tümleştirme, ajan kimliğinin otomatik kimlik bilgisi yenileme ve güvenli depolama dahil olmak üzere MSI güvenlik ve yönetiminin tüm avantajlarını almasını sağlar.

Uyarı

Güvenlik risklerinden dolayı istemci sırları, ajan kimlik planları için üretim ortamlarında istemci kimlik bilgileri olarak kullanılmamalıdır. Bunun yerine, yönetilen kimliklerle veya istemci sertifikalarıyla federasyon kimlik bilgileri (FIC) gibi daha güvenli kimlik doğrulama yöntemleri kullanın. Bu yöntemler, hassas gizli dizileri doğrudan uygulama yapılandırmanızda depolama gereksinimini ortadan kaldırarak gelişmiş güvenlik sağlar.

Oauth protokolleri

Üç vekil OAuth akışı vardır.

- Vekil akışındaki ajan: Normal kullanıcılar (etkileşimli aracılar) adına çalışan ajanlar.

- Otonom uygulama akışı: Yalnızca uygulama işlemleri, aracı kimliklerinin kullanıcı bağlamı olmadan otonom olarak davranmasını sağlar.

- Aracının kullanıcı hesabı akışı: Aracılar için özel olarak oluşturulan kullanıcı ilkelerini kullanarak kendi adına işlem yapan aracılar.