Microsoft Entra hizmet hesaplarını yönetme

Microsoft Entra Id'de üç tür hizmet hesabı vardır: yönetilen kimlikler, hizmet sorumluları ve hizmet hesabı olarak kullanılan kullanıcı hesapları. Otomatik kullanım için hizmet hesapları oluşturduğunuzda, bunlara Azure ve Microsoft Entra Id'deki kaynaklara erişim izinleri verilir. Kaynaklar Microsoft 365 hizmetlerini, hizmet olarak yazılım (SaaS) uygulamalarını, özel uygulamaları, veritabanlarını, İk sistemlerini vb. içerebilir. Microsoft Entra hizmet hesabını yönetmek, güvenlik ve süreklilik sağlamak için oluşturma, izin ve yaşam döngüsünü yönetir.

Daha fazla bilgi edinin:

Not

Kullanıcı hesaplarının daha az güvenli olduğundan hizmet hesabı olarak kullanılması önerilmez. Bu, hizmet sorumlularına dönüştürülmedikleri için Microsoft Entra Id ile eşitlenen şirket içi hizmet hesaplarını içerir. Bunun yerine, yönetilen kimliklerin veya hizmet sorumlularının ve Koşullu Erişim'in kullanılmasını öneririz.

Daha fazla bilgi edinin: Koşullu Erişim nedir?

Hizmet hesabınızı planlama

Hizmet hesabı oluşturmadan veya uygulamayı kaydetmeden önce hizmet hesabı anahtarı bilgilerini belgeleyin. Hesabı izlemek ve yönetmek için bu bilgileri kullanın. Aşağıdaki verileri toplamanızı ve merkezi Yapılandırma Yönetimi Veritabanınızda (CMDB) izlemenizi öneririz.

| Veriler | Açıklama | Ayrıntılar |

|---|---|---|

| Sahip | Hizmet hesabını yönetmek ve izlemek için sorumlu olan kullanıcı veya grup | Hesabı izlemek ve sorunları azaltmak için bir yol uygulamak için sahip izinlerini verin. Sorun azaltma, sahibi tarafından veya bir BT ekibine istekte bulunarak gerçekleştirilir. |

| Purpose | Hesap nasıl kullanılır? | Hizmet hesabını bir hizmet, uygulama veya betikle eşleyin. Çok amaçlı hizmet hesapları oluşturmaktan kaçının. |

| İzinler (Kapsamlar) | Beklenen izin kümesi | Eriştiği kaynakları ve bu kaynaklar için izinleri belgeleyin |

| CMDB Bağlantısı | Hizmet hesabının kullanıldığı erişilen kaynaklara ve betiklere bağlantı | Değişikliğin etkilerini iletmek için kaynak ve betik sahiplerini belgele |

| Risk değerlendirmesi | Hesabın gizliliğinin ihlal edilmiş olması durumunda risk ve iş etkisi | İzinlerin kapsamını daraltmak ve bilgilere erişimi belirlemek için bilgileri kullanın |

| Gözden geçirme dönemi | Hizmet hesabı incelemelerinin temposu, sahibi tarafından | İletişimleri ve incelemeleri gözden geçirin. Zamanlanan gözden geçirme döneminden sonra bir gözden geçirme gerçekleştirilirse ne olacağını belgele. |

| Yaşam süresi | Beklenen hesap ömrü üst sınırı | Sahiple iletişim zamanlamak, hesapları devre dışı bırakmak ve silmek için bu ölçümü kullanın. Kimlik bilgilerinin otomatik olarak teslim edilmesini engelleyen bir son kullanma tarihi ayarlayın. |

| Veri Akışı Adı | Standartlaştırılmış hesap adı | Hizmet hesaplarını aramak, sıralamak ve filtrelemek için bir adlandırma kuralı oluşturma |

En az ayrıcalık ilkesi

Görevleri gerçekleştirmek için gereken hizmet hesabı izinlerini verin ve artık vermeyin. Bir hizmet hesabının üst düzey izinlere ihtiyacı varsa, bunun nedenini değerlendirin ve izinleri azaltmayı deneyin.

Hizmet hesabı ayrıcalıkları için aşağıdaki uygulamaları öneririz.

İzinler

- Hizmet hesaplarına yerleşik roller atama

- Hizmet sorumlusuna ayrıcalıklı bir rol atanır

- Hizmet hesaplarını yükseltilmiş izinlere sahip grupların üyesi olarak eklemeyin

Get-MgDirectoryRoleMemberve objectType "Hizmet Sorumlusu" için filtreleyin veyaGet-MgServicePrincipal | % { Get-MgServicePrincipalAppRoleAssignment -ObjectId $_ }

- Bkz. Bir hizmet hesabının kaynakta erişebileceği işlevselliği sınırlamak için izinlere giriş ve onay

- Hizmet sorumluları ve yönetilen kimlikler, oturum açmış bir kullanıcının kimliğine bürünen temsilci bağlamında veya uygulama bağlamında hizmet hesabı olarak Açık Yetkilendirme (OAuth) 2.0 kapsamlarını kullanabilir. Uygulama bağlamında hiç kimse oturum açmaz.

- Kaynaklar için kapsamlar hizmet hesapları isteğini onaylayın

- Bir hesap Files.ReadWrite.All isteğinde bulunursa File.Read.All gerekip gerekmediğini değerlendirin

- Microsoft Graph izinleri başvurusu

- İstenen erişimle uygulama geliştiricisine veya API'ye güvendiğinizden emin olun

Süre

- Hizmet hesabı kimlik bilgilerini (istemci gizli anahtarı, sertifika) beklenen kullanım süresiyle sınırlama

- Hizmet hesabı kullanımı ve amacının düzenli gözden geçirmelerini zamanlama

- Gözden geçirmelerin hesap süresi dolmadan önce oluştuğundan emin olun

Amacı, kapsamı ve izinleri anladıktan sonra hizmet hesabınızı oluşturun, aşağıdaki makalelerdeki yönergeleri kullanın.

- App Service ve Azure İşlevleri için yönetilen kimlikleri kullanma

- Kaynaklara erişebilen bir Microsoft Entra uygulaması ve hizmet sorumlusu oluşturma

Mümkün olduğunda yönetilen kimlik kullanın. Yönetilen kimlik kullanamıyorsanız hizmet sorumlusu kullanın. Hizmet sorumlusu kullanamıyorsanız Microsoft Entra kullanıcı hesabını kullanın.

Yaşam döngüsü süreci oluşturma

Hizmet hesabı yaşam döngüsü planlamayla başlar ve kalıcı silme ile biter. Aşağıdaki bölümlerde izleme, izinleri gözden geçirme, devam eden hesap kullanımını belirleme ve sonuçta hesabın sağlamasını kaldırma işlemleri ele alınıyor.

Hizmet hesaplarını izleme

Kullanım düzenlerinin doğru olduğundan ve hizmet hesabının kullanıldığından emin olmak için hizmet hesaplarınızı izleyin.

Hizmet hesabı oturum açma bilgilerini toplama ve izleme

Aşağıdaki izleme yöntemlerinden birini kullanın:

- Azure portalında Microsoft Entra oturum açma günlükleri

- Microsoft Entra oturum açma günlüklerini

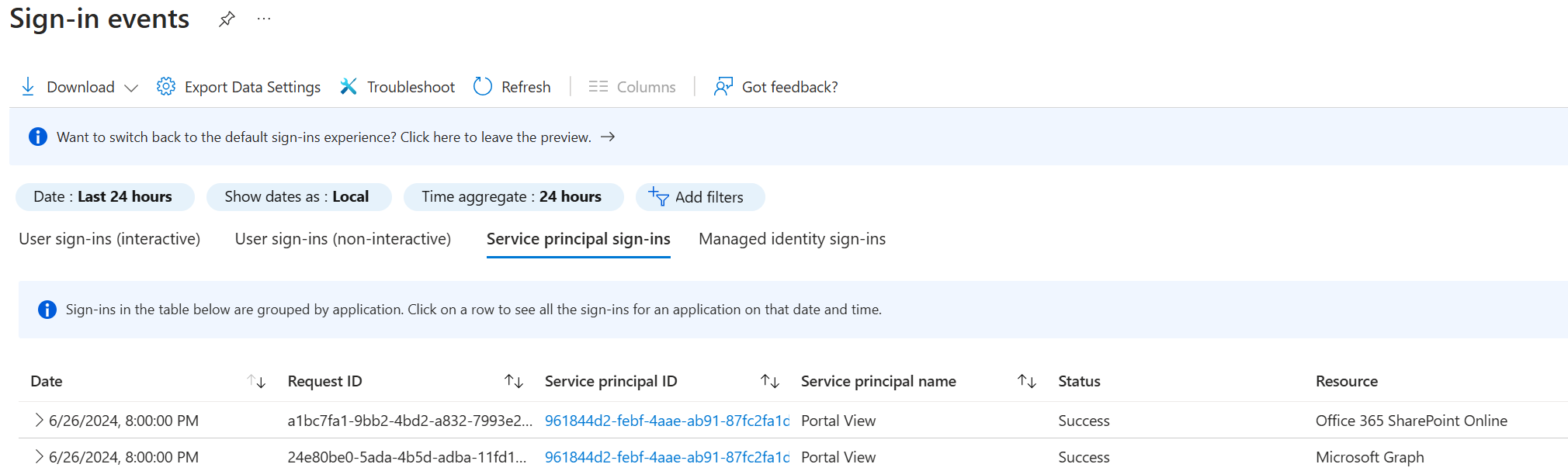

Hizmet sorumlusu oturum açmalarını görmek için aşağıdaki ekran görüntüsünü kullanın.

Oturum açma günlüğü ayrıntıları

Oturum açma günlüklerinde aşağıdaki ayrıntıları arayın.

- Hizmet hesapları kiracıda oturum açmamış

- Oturum açma hizmeti hesap desenlerindeki değişiklikler

Microsoft Entra oturum açma günlüklerini dışarı aktarmanızı ve ardından bunları Microsoft Sentinel gibi bir güvenlik bilgilerine ve olay yönetimi (SIEM) aracına aktarmanızı öneririz. Uyarılar ve panolar oluşturmak için SIEM aracını kullanın.

Hizmet hesabı izinlerini gözden geçirme

Hizmet hesabı izinlerini ve erişilen kapsamları düzenli olarak gözden geçirerek bunların azaltılıp azaltılamayacağını veya ortadan kaldırılıp kaldırılamayacağını denetleyin.

- Bkz. Get-MgServicePrincipalOauth2PermissionGrant

AzureADAssessmentGeçerliliği görme ve onaylama- Hizmet sorumlusu kimlik bilgilerini Hiçbir zaman süresi dolmaz olarak ayarlama

- Mümkün olduğunda Azure Key Vault'ta depolanan sertifikaları veya kimlik bilgilerini kullanma

Hizmet hesabı kullanımını yeniden onaylama

Hizmet hesaplarının sahipler, güvenlik ekibi veya BT ekibi tarafından düzenli olarak gözden geçirildiğinden emin olmak için düzenli bir gözden geçirme süreci oluşturun.

İşlem şunları içerir:

- Hizmet hesabı gözden geçirme döngüsünü belirleme ve CMDB'nizde belgele

- İncelemeden önce sahip, güvenlik ekibi, BT ekibiyle iletişim

- Gözden geçirmenin yanıtsız olması durumunda uyarı iletişimlerini ve bunların zamanlamasını belirleme

- Sahipler gözden geçiremediğinde veya yanıt veremediğinde yönergeler

- Gözden geçirme tamamlanana kadar hesabı devre dışı bırakın, ancak silmeyin

- Bağımlılıkları belirleme yönergeleri. Kaynak sahiplerine etkileri bildirme

Gözden geçirme, sahibini ve BT iş ortağını içerir ve şunları onaylar:

- Hesap gereklidir

- Hesaba yönelik izinler yeterli ve gerekli veya bir değişiklik isteniyor

- Hesaba ve kimlik bilgilerine erişim denetleniyor

- Hesap kimlik bilgileri doğrudur: kimlik bilgisi türü ve ömrü

- Önceki yeniden onaylamadan bu yana hesap risk puanı değişmedi

- Beklenen hesap ömrünü ve sonraki yeniden onaylama tarihini güncelleştirme

Hizmet hesaplarının sağlamasını kaldırma

Aşağıdaki koşullarda hizmet hesaplarının sağlamasını kaldırın:

- Hesap betiği veya uygulama kullanımdan kaldırıldı

- Hesap betiği veya uygulama işlevi kullanımdan kaldırıldı. Örneğin, bir kaynağa erişim.

- Hizmet hesabı başka bir hizmet hesabıyla değiştirildi

- Kimlik bilgilerinin süresi doldu veya hesap işlevsel değil ve şikayet yok

Sağlamayı kaldırma aşağıdaki görevleri içerir:

İlişkili uygulama veya betiğin sağlamasını kaldırdıktan sonra:

- Microsoft Entra Kimliği'nde oturum açma günlükleri ve hizmet hesabı tarafından kaynak erişimi

- Hesap etkinse devam etmeden önce nasıl kullanıldığını belirleyin

- Yönetilen hizmet kimliği için hizmet hesabı oturum açmayı devre dışı bırakın, ancak dizinden kaldırmayın

- Hizmet hesabı rol atamalarını ve OAuth2 onay vermelerini iptal etme

- Tanımlı bir dönemden ve sahiplere uyarıdan sonra hizmet hesabını dizinden silin

Sonraki adımlar

Geri Bildirim

Çok yakında: 2024 boyunca, içerik için geri bildirim mekanizması olarak GitHub Sorunları’nı kullanımdan kaldıracak ve yeni bir geri bildirim sistemiyle değiştireceğiz. Daha fazla bilgi için bkz. https://aka.ms/ContentUserFeedback.

Gönderin ve geri bildirimi görüntüleyin