Sürekli Erişim Değerlendirmesi'ni kullanarak dayanıklılık oluşturma

Sürekli Erişim Değerlendirmesi (CAE), Microsoft Entra uygulamalarının daha sonra değerlendirilip uygulanabilecek kritik olaylara abone olmasını sağlar. CAE aşağıdaki olayların değerlendirilmesini içerir:

- Kullanıcı hesabı silindi veya devre dışı bırakıldı

- Değiştirilen kullanıcının parolası

- Kullanıcı için MFA etkinleştirildi

- Yönetici belirteci açıkça iptal eder

- Yükseltilmiş kullanıcı riski algılandı

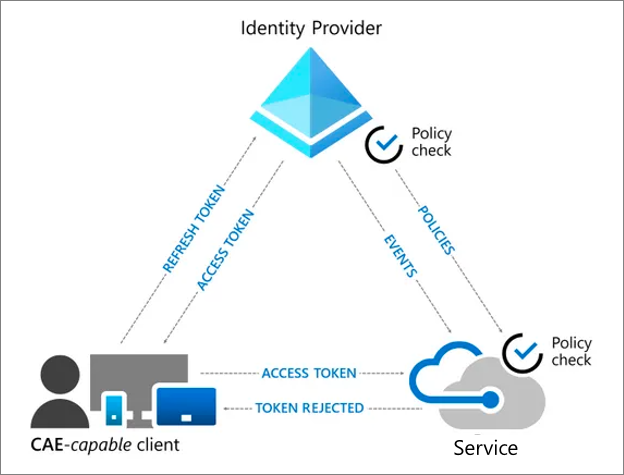

Sonuç olarak, uygulamalar aşağıdaki diyagramda gösterildiği gibi Microsoft Entra ID tarafından sinyallenen olaylara bağlı olarak, beklenmeyen belirteçleri reddedebilir.

CAE nasıl yardımcı olur?

CAE mekanizması, Microsoft Entra Id'nin daha uzun süreli belirteçler vermesine olanak tanırken uygulamaların erişimi iptal etmesini ve yalnızca gerektiğinde yeniden kimlik doğrulamayı zorlamasını sağlar. Bu düzenin net sonucu, belirteçleri almak için daha az çağrıdır ve bu da uçtan uca akışın daha dayanıklı olduğu anlamına gelir.

CAE'yi kullanmak için hem hizmetin hem de istemcinin CAE özellikli olması gerekir. Exchange Online, Teams ve SharePoint Online gibi Microsoft 365 hizmetleri CAE'yi destekler. İstemci tarafında, bu Office 365 hizmetlerini (Outlook Web App gibi) ve Office 365 yerel istemcilerinin belirli sürümlerini kullanan tarayıcı tabanlı deneyimler CAE özelliklidir. Daha fazla Microsoft bulut hizmeti CAE özellikli olacak.

Microsoft, üçüncü taraf uygulamaların CAE özelliğini kullanmasına olanak sağlayacak standartlar oluşturmak için sektörle birlikte çalışmaktadır. CAE özellikli uygulamalar da geliştirebilirsiniz. CAE özellikli uygulama geliştirme hakkında daha fazla bilgi için bkz . Uygulamanızda dayanıklılık oluşturma.

CAE'Nasıl yaparım? uygulansın mı?

- KODUNUZU CAE özellikli API'leri kullanacak şekilde güncelleştirin.

- Microsoft Entra Güvenlik Yapılandırması'nda CAE'yi etkinleştirin.

- Kuruluşunuzun Microsoft Office yerel uygulamalarının uyumlu sürümlerini kullandığından emin olun.

- Yeniden kimlik doğrulama istemlerinizi iyileştirin.

Sonraki adımlar

Yöneticiler ve mimarlar için dayanıklılık kaynakları

- Kimlik bilgisi yönetimi ile dayanıklılık oluşturma

- Cihaz durumlarıyla dayanıklılık oluşturma

- Dış kullanıcı kimlik doğrulamasında dayanıklılık oluşturma

- Karma kimlik doğrulamanızda dayanıklılık oluşturma

- Uygulama Ara Sunucusu ile uygulama erişiminde dayanıklılık oluşturma