Geliştirdiğiniz uygulamalarda FIDO2 anahtarlarıyla parolasız kimlik doğrulamasını destekleme

Bu yapılandırmalar ve en iyi yöntemler, FIDO2 parolasız kimlik doğrulamasının uygulamalarınızın kullanıcılarına sunulmasını engelleyen yaygın senaryolardan kaçınmanıza yardımcı olur.

Genel en iyi uygulamalar

Etki alanı ipuçları

Giriş bölgesi bulmayı atlamak için etki alanı ipucu kullanmayın. Bu özellik, oturum açma işlemlerinizi daha kolay hale getirmek içindir, ancak federasyon kimlik sağlayıcısı parolasız kimlik doğrulamasını desteklemeyebilir.

Belirli kimlik bilgileri gerektirme

SAML kullanıyorsanız RequestedAuthnContext öğesini kullanarak parola gerektiğini belirtmeyin.

RequestedAuthnContext öğesi isteğe bağlıdır, bu nedenle bu sorunu çözmek için SAML kimlik doğrulama isteklerinizden kaldırabilirsiniz. Bu öğeyi kullanmak, çok faktörlü kimlik doğrulaması gibi diğer kimlik doğrulama seçeneklerinin düzgün çalışmasını da önleyeebildiği için bu genel bir en iyi yöntemdir.

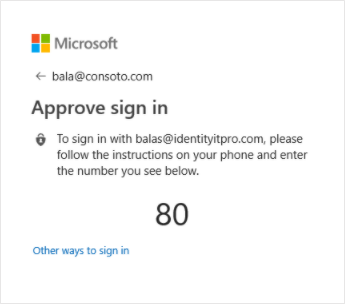

En son kullanılan kimlik doğrulama yöntemini kullanma

Bir kullanıcı tarafından en son kullanılan oturum açma yöntemi önce bu kullanıcıya sunulacaktır. Bu, kullanıcılar sunulan ilk seçeneği kullanmaları gerektiğine inandığında karışıklığa neden olabilir. Ancak, aşağıda gösterildiği gibi "Diğer oturum açma yolları" seçeneğini belirleyerek başka bir seçenek belirleyebilirler.

Platforma özgü en iyi yöntemler

Masaüstü

Kimlik doğrulamasını uygulamak için önerilen seçenekler şunlardır:

- Microsoft Authentication Library (MSAL) kullanan .NET masaüstü uygulamaları Windows Authentication Manager'ı (WAM) kullanmalıdır. Bu tümleştirme ve avantajları GitHub'da belgelenmiştir.

- Ekli tarayıcıda FIDO2'yi desteklemek için WebView2 kullanın.

- Sistem tarayıcısını kullanın. Masaüstü platformları için MSAL kitaplıkları varsayılan olarak bu yöntemi kullanır. Kullandığınız tarayıcının FIDO2 kimlik doğrulamasını desteklediğinden emin olmak için FIDO2 tarayıcı uyumluluğu sayfamıza başvurabilirsiniz.

Mobil

FIDO2, ASWebAuthenticationSession veya aracı tümleştirmesi ile MSAL kullanan yerel iOS uygulamaları için desteklenir. Aracı, iOS üzerinde Microsoft Authenticator ve macOS üzerinde Microsoft Intune Şirket Portalı gönderilir.

Ağ proxy'nizin Apple tarafından ilişkili etki alanı doğrulamasını engellemediğinden emin olun. FIDO2 kimlik doğrulaması, Apple'ın ilişkili etki alanı doğrulamasının başarılı olmasını gerektirir ve bu da belirli Apple etki alanlarının ağ proxy'lerinin dışında tutulmasını gerektirir. Daha fazla bilgi için bkz . Kurumsal ağlarda Apple ürünlerini kullanma.

Yerel Android uygulamaları için FIDO2 desteği şu anda geliştirme aşamasındadır.

MSAL kullanmıyorsanız kimlik doğrulaması için sistem web tarayıcısını kullanmanız gerekir. Çoklu oturum açma ve Koşullu Erişim gibi özellikler, sistem web tarayıcısı tarafından sağlanan paylaşılan bir web yüzeyine dayanır. Bu, Chrome Özel Sekmeleri (Android) kullanmak veya Web Hizmeti Aracılığıyla Bir Kullanıcının Kimliğini Doğrulama | Apple Geliştirici Belgeleri (iOS).

Web ve tek sayfalı uygulamalar

Bir web tarayıcısında çalışan uygulamalar için FIDO2 parolasız kimlik doğrulamasının kullanılabilirliği, tarayıcı ve platformun birleşimine bağlıdır. Kullanıcılarınızın karşılaşacağı bileşimin desteklenip desteklenmediğini denetlemek için FIDO2 uyumluluk matrisimize bakabilirsiniz.

Sonraki adımlar

Microsoft Entra Kimliği için parolasız kimlik doğrulaması seçenekleri

Geri Bildirim

Çok yakında: 2024 boyunca, içerik için geri bildirim mekanizması olarak GitHub Sorunları’nı kullanımdan kaldıracak ve yeni bir geri bildirim sistemiyle değiştireceğiz. Daha fazla bilgi için bkz. https://aka.ms/ContentUserFeedback.

Gönderin ve geri bildirimi görüntüleyin