Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

Bu makalede GitHub Enterprise Server'ı Microsoft Entra Id ile tümleştirmeyi öğreneceksiniz. GitHub Enterprise Server'ı Microsoft Entra ID ile tümleştirdiğinizde şunları yapabilirsiniz:

- Microsoft Entra Id'de GitHub Enterprise Server'a kimlerin erişimi olduğunu denetleyin.

- Kullanıcılarınızın Microsoft Entra hesaplarıyla GitHub Enterprise Server'da otomatik olarak oturum açmasını sağlayın.

- Hesaplarınızı tek bir merkezi konumda yönetin.

Önkoşullar

Başlamak için aşağıdaki öğelere ihtiyacınız vardır:

- Microsoft Entra aboneliği. Aboneliğiniz yoksa ücretsiz bir hesap alabilirsiniz.

- GitHub Enterprise Server, başlatılması için hazır.

- Uygulama Yöneticisi, Bulut Uygulama Yöneticisi ile birlikte Microsoft Entra Id'de uygulama ekleyebilir veya yönetebilir. Daha fazla bilgi için Azure yerleşik rollerine bakınız .

Senaryo açıklaması

Bu makalede Microsoft Entra SSO'larını bir test ortamında yapılandırıp test edebilirsiniz.

- GitHub Enterprise Server , SP ve IDP tarafından başlatılan SSO'ları destekler.

- GitHub Enterprise Server Tam Zamanında kullanıcı sağlamayı destekler.

- GitHub Enterprise Server , Otomatik kullanıcı sağlamayı destekler.

Galeriden GitHub Enterprise Server ekleme

GitHub Enterprise Server'ın Microsoft Entra Id ile tümleştirmesini yapılandırmak için galerideki GitHub Enterprise Server'ı yönetilen SaaS uygulamaları listenize eklemeniz gerekir.

- Microsoft Entra yönetim merkezinde en az Bir Bulut Uygulaması Yöneticisi olarak oturum açın.

- Entra ID>Kurumsal uygulamalar>Yeni uygulama'ya göz atın.

- Galeriden ekle bölümünde, arama kutusuna GitHub Enterprise Server yazın.

- Sonuçlar panelinden GitHub Enterprise Server seçin ve uygulamayı ekleyin. Uygulama kiracınıza eklenirken birkaç saniye bekleyin.

Alternatif olarak,

GitHub Enterprise Server için Microsoft Entra SSO yapılandırma ve test

B.Simon adlı bir test kullanıcısını kullanarak GitHub Enterprise Server ile Microsoft Entra SSO'sunu yapılandırın ve test edin. SSO'nun çalışması için Microsoft Entra kullanıcısı ile GitHub Enterprise Server'daki ilgili kullanıcı arasında bir bağlantı ilişkisi kurmanız gerekir.

GitHub Enterprise Server ile Microsoft Entra SSO'sunu yapılandırmak ve test etmek için aşağıdaki adımları gerçekleştirin:

- Kullanıcılarınızın bu özelliği kullanmasını sağlamak için Microsoft Entra SSO'sını yapılandırın.

- B.Simon ile Microsoft Entra çoklu oturum açmayı test etmek için bir Microsoft Entra test kullanıcısı oluşturun.

- B.Simon'un Microsoft Entra çoklu oturum açma özelliğini kullanmasını sağlamak için Microsoft Entra test kullanıcısını atayın.

- Uygulama tarafında çoklu oturum açma ayarlarını yapılandırmak için GitHub Enterprise Server SSO'sunu yapılandırın.

- GitHub Enterprise Server test kullanıcısı oluşturma - GitHub Enterprise Server'da, Microsoft Entra'daki kullanıcının temsil ettiği B.Simon'un bir benzerine sahip olmak için.

- Yapılandırmanın çalışıp çalışmadığını doğrulamak için SSO test edin.

Microsoft Entra SSO'sını yapılandırma

Microsoft Entra SSO'nun etkinleştirilmesi için bu adımları izleyin.

Microsoft Entra yönetim merkezinde en az Bir Bulut Uygulaması Yöneticisi olarak oturum açın.

Entra ID>Enterprise uygulamaları>GitHub Enterprise Server>Çoklu oturum açma'ya göz atın.

Çoklu oturum açma yöntemi seçin sayfasında SAML'yi seçin.

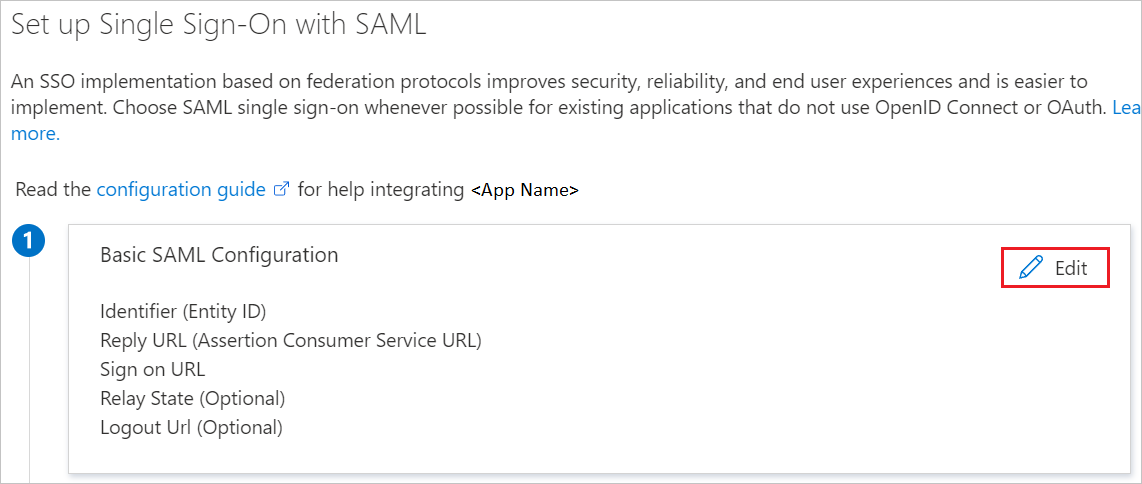

SamL ile çoklu oturum açmayı ayarla sayfasında, ayarları düzenlemek için Temel SAML Yapılandırması'nın kalem simgesini seçin.

Temel SAML Yapılandırması bölümünde, uygulamayı IDP tarafından başlatılan modda yapılandırmak istiyorsanız aşağıdaki adımları gerçekleştirin:

a. Tanımlayıcı (Varlık Kimliği) metin kutusuna aşağıdaki deseni kullanarak bir URL yazın:

https://<YOUR-GITHUB-ENTERPRISE-SERVER-HOSTNAME>b. Yanıt URL'si metin kutusuna aşağıdaki deseni kullanarak bir URL yazın:

https://<YOUR-GITHUB-ENTERPRISE-SERVER-HOSTNAME>/saml/consumeEk URL'leri ayarla'yı seçin ve uygulamayı SP tarafından başlatılan modda yapılandırmak istiyorsanız aşağıdaki adımı gerçekleştirin:

Oturum açma URL'si metin kutusuna aşağıdaki deseni kullanarak bir URL yazın:

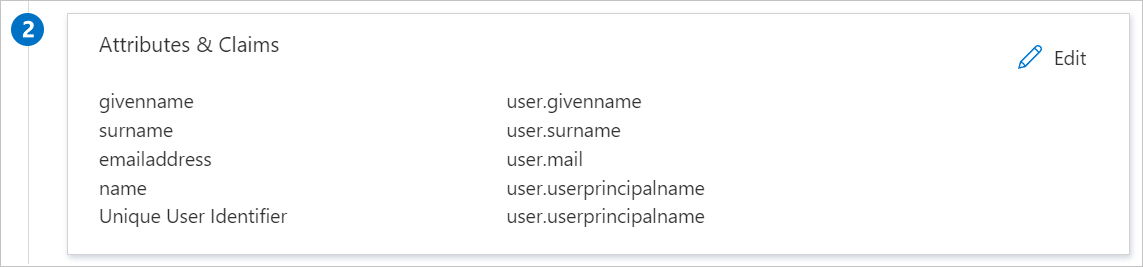

https://<YOUR-GITHUB-ENTERPRISE-SERVER-HOSTNAME>/ssoGitHub Enterprise Server uygulaması SAML onaylarını belirli bir biçimde bekler ve bu da SAML belirteç öznitelikleri yapılandırmanıza özel öznitelik eşlemeleri eklemenizi gerektirir. Aşağıdaki ekran görüntüsünde varsayılan özniteliklerin listesi gösterilmektedir.

Kullanıcı Özniteliklerini ve Beyanlarını Düzenleyin.

Yeni talep ekle'yi seçin ve adı metin kutusuna yönetici olarak girin (yönetici değeri büyük/küçük harfe duyarlıdır).

Talep koşulları'nı genişletin ve Kullanıcı türündenÜyeler'i seçin.

Grupları seç'i seçin ve üyelerin GHES yöneticisi olması gereken bu talebi dahil etmek istediğiniz Grubu arayın.

Kaynak için Öznitelik'i seçin ve Değer için true (tırnak işaretleri olmadan) girin.

Kaydet'i seçin.

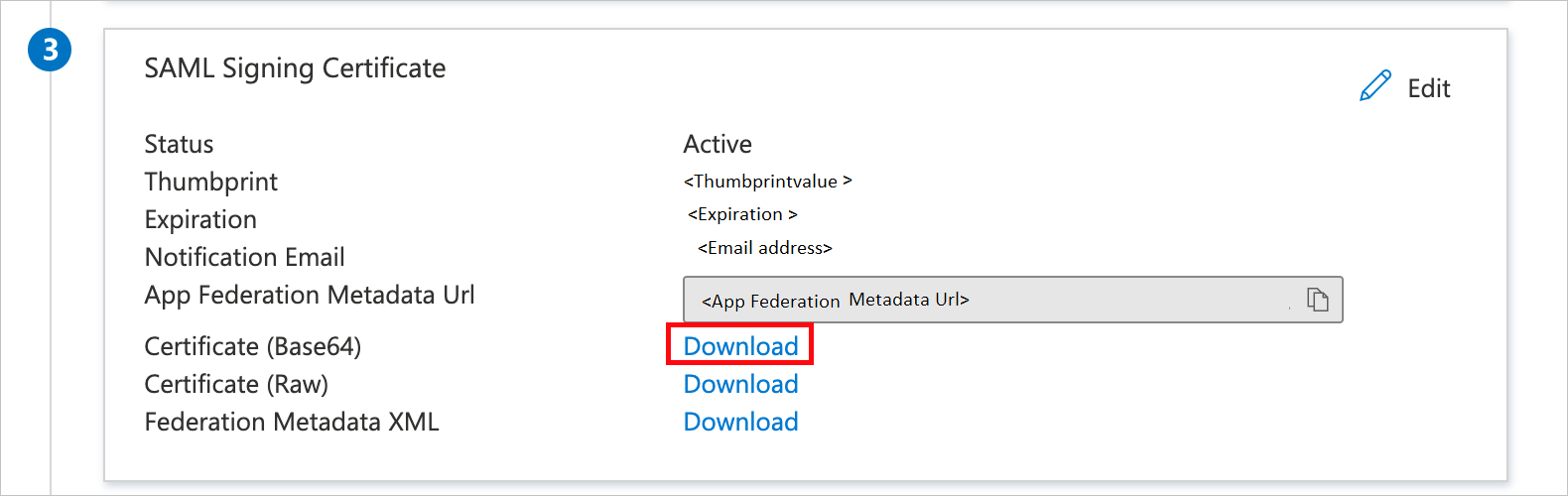

SAML ile çoklu oturum açmayı ayarla sayfasındaki SAML İmzalama Sertifikası bölümünde Sertifika (Base64) öğesini bulun ve İndir'i seçerek sertifikayı indirip bilgisayarınıza kaydedin.

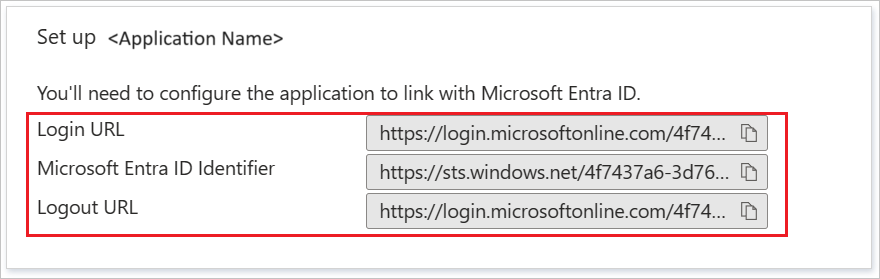

GitHub Enterprise Server'ı ayarlama bölümünde, gereksinimlerinize göre uygun URL'leri kopyalayın.

Microsoft Entra test kullanıcısı oluşturma ve atama

B.Simon adlı bir test kullanıcısı hesabı oluşturmak için kullanıcı hesabı oluşturma ve atama hızlı başlangıcındaki yönergeleri izleyin.

GitHub Enterprise Server SSO'sunu yapılandırma

GitHub Enterprise Server tarafında SSO yapılandırmak için, burada belirtilen yönergeleri izlemeniz gerekir.

GitHub Enterprise Server test kullanıcısı oluşturma

Bu bölümde, GitHub Enterprise Server'da B.Simon adlı bir kullanıcı oluşturulur. GitHub Enterprise Server, varsayılan olarak etkin olan tam zamanında kullanıcı sağlamayı destekler. Bu bölümde sizin için eylem öğesi yok. GitHub Enterprise Server'da henüz bir kullanıcı yoksa, kimlik doğrulaması sonrasında yeni bir kullanıcı oluşturulur.

GitHub Enterprise Server otomatik kullanıcı sağlamayı da destekler. Burada otomatik kullanıcı sağlamayı yapılandırma hakkında daha fazla ayrıntı bulabilirsiniz.

SSO'ları test edin

Bu bölümde, Microsoft Entra çoklu oturum açma yapılandırmanızı aşağıdaki seçeneklerle test edin.

SP tarafından başlatıldı.

Bu uygulamayı test et'i seçin, bu seçenek oturum açma akışını başlatabileceğiniz GitHub Enterprise Server Oturum Açma URL'sine yönlendirilir.

GitHub Enterprise Server Oturum Açma URL'sine doğrudan gidin ve oturum açma akışını buradan başlatın.

IDP (İç Göçmen Programı) başlatıldı:

- Bu uygulamayı test et'i seçtiğinizde SSO'nun ayarlandığı GitHub Enterprise Server'da otomatik olarak oturum açmanız gerekir.

Uygulamayı herhangi bir modda test etmek için Microsoft Uygulamalarım'ı da kullanabilirsiniz. Uygulamalarım'da GitHub Enterprise Server kutucuğunu seçtiğinizde, SP modunda yapılandırıldıysa oturum açma akışını başlatmaya yönelik uygulama oturum açma sayfasına yönlendirilirsiniz ve IDP modunda yapılandırıldıysanız, SSO'nun ayarlandığı GitHub Enterprise Server'da otomatik olarak oturum açmanız gerekir. Daha fazla bilgi için bkz. Microsoft Entra My Apps.

İlgili içerik

GitHub Enterprise Server'ı yapılandırdıktan sonra, kuruluşunuzun hassas verilerini anında sızdırmalara ve sızmalara karşı koruma sağlayacak şekilde oturum denetimini etkinleştirebilirsiniz. Oturum denetimi, Koşullu Erişim'in bir uzantısıdır. Cloud Apps için Microsoft Defender ile oturum denetimini zorunlu kılmayı öğrenin.