Öğretici: GitHub Enterprise Cloud ile Microsoft Entra SSO tümleştirmesi - Kurumsal Hesap

Bu öğreticide GitHub Enterprise Cloud - Enterprise Hesabı ile Microsoft Entra SAML tümleştirmesi ayarlamayı öğreneceksiniz. GitHub Enterprise Cloud - Enterprise Hesabını Microsoft Entra ID ile tümleştirdiğinizde şunları yapabilirsiniz:

- GitHub Kurumsal Hesabına ve Kurumsal Hesap içindeki tüm kuruluşlara kimlerin erişimi olduğunu Microsoft Entra Id'de kontrol edin.

Ön koşullar

Başlamak için aşağıdaki öğelere ihtiyacınız vardır:

- Microsoft Entra aboneliği. Aboneliğiniz yoksa ücretsiz bir hesap alabilirsiniz.

- GitHub Enterprise Hesabı.

- Kurumsal Hesap sahibi olan bir GitHub kullanıcı hesabı.

Senaryo açıklaması

Bu öğreticide GitHub Enterprise Hesabı için SAML tümleştirmesi yapılandıracak ve kurumsal hesap sahibini ve kuruluş/kuruluş üyesi kimlik doğrulaması ve erişimini test edeceksiniz.

Dekont

GitHub Enterprise Cloud - Enterprise Account uygulaması otomatik SCIM sağlamayı etkinleştirmeyi desteklemez. GitHub Enterprise Cloud ortamınız için sağlamayı ayarlamanız gerekiyorsa, SAML'nin kuruluş düzeyinde yapılandırılması ve bunun yerine Microsoft Entra uygulamasının GitHub Enterprise Cloud - Organization kullanılması gerekir. Kurumsal Yönetilen Kullanıcılar (EMU) için etkinleştirilmiş bir kuruluş için SAML ve SCIM sağlama tümleştirmesi ayarlanıyorsa, SAML/Sağlama tümleştirmeleri için Microsoft Entra uygulamasını veya GitHub Enterprise Managed User (OIDC) OIDC/Sağlama tümleştirmeleri için Microsoft Entra uygulamasını kullanmanız GitHub Enterprise Managed User gerekir.

- GitHub Enterprise Cloud - Kurumsal Hesap, SP ve IDP tarafından başlatılan SSO'ları destekler.

Galeriden GitHub Enterprise Cloud - Kurumsal Hesap ekleme

GitHub Enterprise Cloud - Enterprise Hesabı'nın Microsoft Entra Id ile tümleştirilmesini yapılandırmak için galeriden yönetilen SaaS uygulamaları listenize GitHub Enterprise Cloud - Enterprise Account eklemeniz gerekir.

- Microsoft Entra yönetim merkezinde en az Bulut Uygulaması Yönetici istrator olarak oturum açın.

- Kimlik>Uygulamaları>Kurumsal uygulamaları>Yeni uygulama'ya göz atın.

- Galeriden ekle bölümünde, arama kutusuna GitHub Enterprise Cloud - Enterprise Account yazın.

- Sonuçlar panelinden GitHub Enterprise Cloud - Kurumsal Hesap'ı seçin ve uygulamayı ekleyin. Uygulama kiracınıza eklenirken birkaç saniye bekleyin.

Alternatif olarak, Kurumsal Uygulama Yapılandırması Sihirbazı'nı da kullanabilirsiniz. Bu sihirbazda, kiracınıza bir uygulama ekleyebilir, uygulamaya kullanıcı/grup ekleyebilir, roller atayabilir ve SSO yapılandırmasında da gezinebilirsiniz. Microsoft 365 sihirbazları hakkında daha fazla bilgi edinin.

GitHub Enterprise Cloud için Microsoft Entra SSO yapılandırma ve test - Kurumsal Hesap

B.Simon adlı test kullanıcısını kullanarak GitHub Enterprise Cloud - Enterprise Account ile Microsoft Entra SSO'sunu yapılandırın ve test edin. SSO'nun çalışması için Microsoft Entra kullanıcısı ile GitHub Enterprise Cloud - Enterprise Hesabı'ndaki ilgili kullanıcı arasında bir bağlantı ilişkisi kurmanız gerekir.

Microsoft Entra SSO'sunu GitHub Enterprise Cloud - Enterprise Hesabı ile yapılandırmak ve test etmek için aşağıdaki adımları gerçekleştirin:

- Kullanıcılarınızın bu özelliği kullanmasını sağlamak için Microsoft Entra SSO'sını yapılandırın.

- B.Simon ile Microsoft Entra çoklu oturum açmayı test etmek için bir Microsoft Entra test kullanıcısı oluşturun.

- Kullanıcı hesabınızın ve test kullanıcınızın Microsoft Entra çoklu oturum açma özelliğini kullanmasını sağlamak için Microsoft Entra kullanıcınızı ve test kullanıcı

B.Simonhesabınızı GitHub uygulamasına atayın.

- Uygulama tarafında çoklu oturum açma ayarlarını yapılandırmak için Kurumsal Hesap ve kuruluşları için SAML'yi etkinleştirin ve test edin.

Microsoft Entra SSO'sını yapılandırma

Microsoft Entra SSO'nun etkinleştirilmesi için bu adımları izleyin.

Microsoft Entra yönetim merkezinde en az Bulut Uygulaması Yönetici istrator olarak oturum açın.

Kimlik>Uygulamaları>Kurumsal uygulamaları>GitHub Enterprise Cloud - Kurumsal Hesap>Çoklu oturum açma'ya göz atın.

Çoklu oturum açma yöntemi seçin sayfasında SAML'yi seçin.

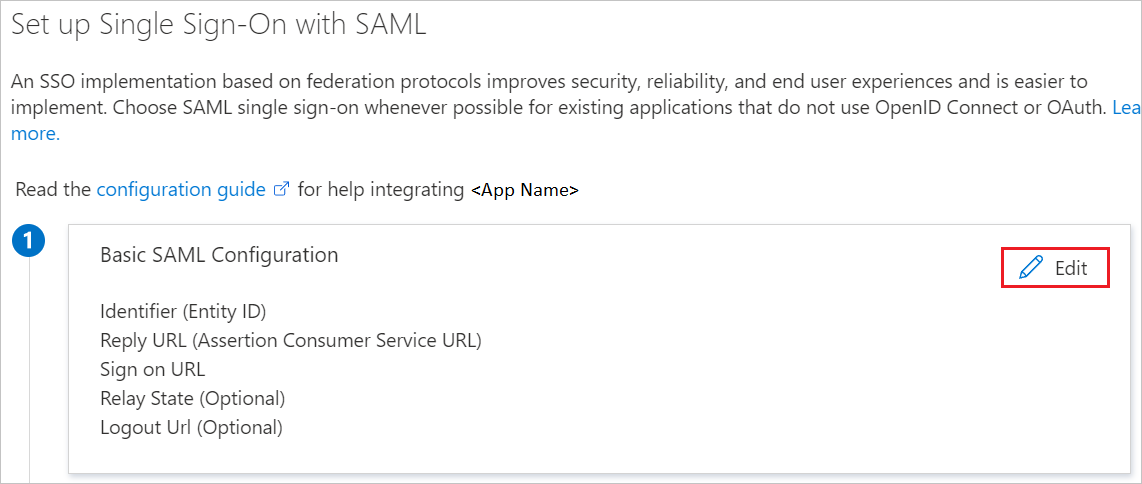

SAML ile çoklu oturum açmayı ayarla sayfasında, ayarları düzenlemek için Temel SAML Yapılandırması'nın kalem simgesine tıklayın.

Temel SAML Yapılandırması bölümünde aşağıdaki adımları gerçekleştirin:

a. Tanımlayıcı (Varlık Kimliği) metin kutusuna aşağıdaki deseni kullanarak bir URL yazın:

https://github.com/enterprises/<ENTERPRISE-SLUG>b. Yanıt URL'si metin kutusuna aşağıdaki deseni kullanarak bir URL yazın:

https://github.com/enterprises/<ENTERPRISE-SLUG>/saml/consumeUygulamayı SP tarafından başlatılan modda yapılandırmak istiyorsanız aşağıdaki adımı gerçekleştirin:

Oturum açma URL'si metin kutusuna aşağıdaki deseni kullanarak bir URL yazın:

https://github.com/enterprises/<ENTERPRISE-SLUG>/ssoDekont

değerini GitHub Enterprise Hesabınızın gerçek adıyla değiştirin

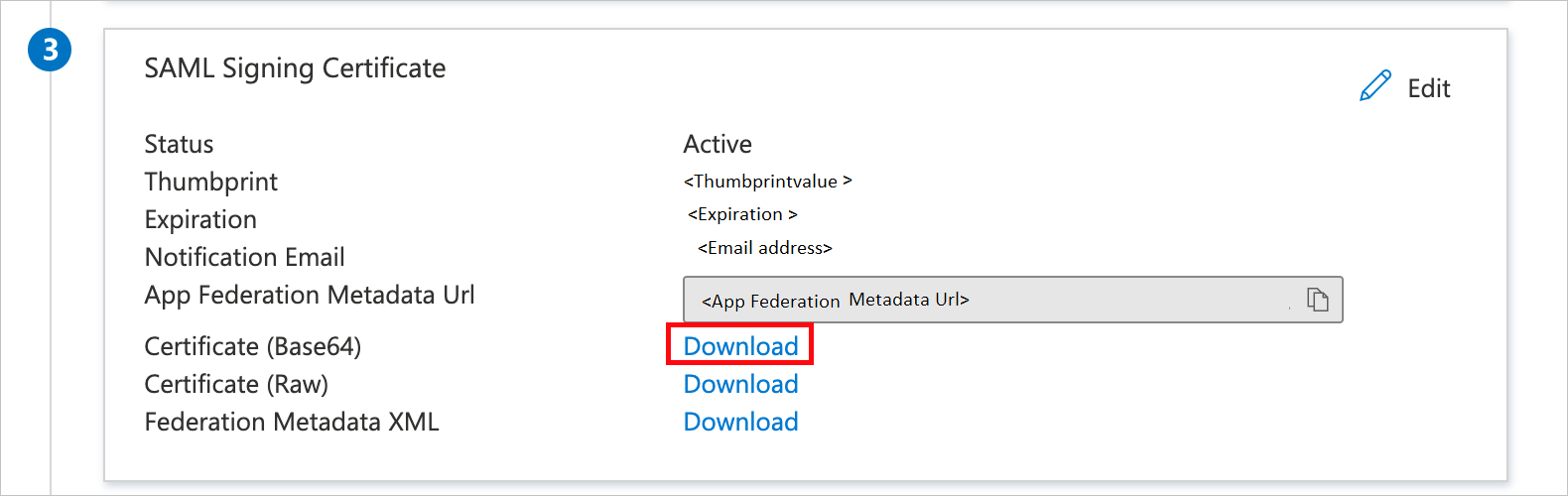

<ENTERPRISE-SLUG>.SAML ile çoklu oturum açmayı ayarla sayfasındaki SAML İmzalama Sertifikası bölümünde Sertifika (Base64) öğesini bulun ve İndir'i seçerek sertifikayı indirip bilgisayarınıza kaydedin.

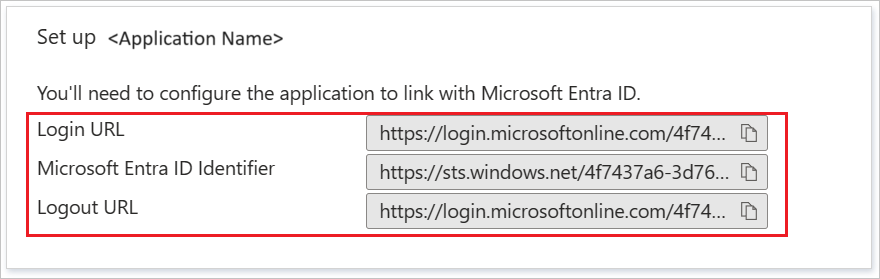

GitHub Enterprise Cloud - Enterprise Hesabı Ayarlama bölümünde, gereksinimlerinize göre uygun URL'leri kopyalayın.

Microsoft Entra test kullanıcısı oluşturma

Bu bölümde, Azure portalında adlı B.Simonbir test kullanıcısı oluşturacaksınız.

- Microsoft Entra yönetim merkezinde en az Kullanıcı Yönetici istrator olarak oturum açın.

- Kimlik>Kullanıcıları Tüm kullanıcılar'a> göz atın.

- Ekranın üst kısmındaki Yeni kullanıcı>Yeni kullanıcı oluştur'u seçin.

- Kullanıcı özellikleri bölümünde şu adımları izleyin:

- Görünen ad alanına girin

B.Simon. - Kullanıcı asıl adı alanına girinusername@companydomain.extension. Örneğin,

B.Simon@contoso.com. - Parolayı göster onay kutusunu seçin ve ardından Parola kutusunda görüntülenen değeri not edin.

- Gözden geçir ve oluştur’u seçin.

- Görünen ad alanına girin

- Oluştur seçeneğini belirleyin.

Microsoft Entra kullanıcınızı ve test kullanıcısı hesabınızı GitHub uygulamasına atama

Bu bölümde, GitHub Enterprise Cloud - Enterprise Hesabı'na erişim vererek azure çoklu oturum açma özelliğini ve kullanıcı hesabınızı etkinleştireceksiniz B.Simon .

- Microsoft Entra yönetim merkezinde en az Bulut Uygulaması Yönetici istrator olarak oturum açın.

- Kimlik>Uygulamaları>Kurumsal uygulamaları>GitHub Enterprise Cloud - Kurumsal Hesap'a göz atın.

- Uygulamanın genel bakış sayfasında Yönet bölümünü bulun ve Kullanıcılar ve gruplar'ı seçin.

- Kullanıcı ekle'yi ve ardından Atama Ekle iletişim kutusunda Kullanıcılar ve gruplar'ıseçin.

- Kullanıcılar ve gruplar iletişim kutusunda, Kullanıcılar listesinden B.Simon'ı ve kullanıcı hesabınızı seçin, ardından ekranın en altındaki Seç düğmesine tıklayın.

- Kullanıcılara atanacak bir rol bekliyorsanız Rol seçin açılan listesinden bu rolü seçebilirsiniz. Bu uygulama için hiçbir rol ayarlanmamışsa, "Varsayılan Erişim" rolünün seçili olduğunu görürsünüz.

- Atama Ekle iletişim kutusunda Ata düğmesine tıklayın.

Kurumsal Hesap ve kuruluşları için SAML'yi etkinleştirme ve test edin

GitHub Enterprise Cloud - Enterprise Account tarafında çoklu oturum açmayı yapılandırmak için bu GitHub belgelerinde listelenen adımları izleyin.

- Kurumsal hesap sahibi olan bir kullanıcı hesabıyla GitHub.com oturum açın.

- Uygulamadaki alandan

Login URLdeğeri kopyalayın ve GitHub Kurumsal Hesabı SAML ayarlarındaki alana yapıştırınSign on URL. - Uygulamadaki alandan

Azure AD Identifierdeğeri kopyalayın ve GitHub Kurumsal Hesabı SAML ayarlarındaki alana yapıştırınIssuer. - Yukarıdaki Adımlarda Azure portalından indirdiğiniz Sertifika (Base64) dosyasının içeriğini kopyalayın ve GitHub Kurumsal Hesabı SAML ayarlarındaki uygun alana yapıştırın.

Test SAML configurationöğesine tıklayın ve GitHub Enterprise Hesabı'ndan Microsoft Entra Id'ye başarıyla kimlik doğrulaması yapabildiğinizi onaylayın.- Test başarılı olduktan sonra ayarları kaydedin.

- GitHub kurumsal hesabından SAML aracılığıyla ilk kez kimlik doğrulaması yaptıktan sonra, GitHub kurumsal hesabında oturum açmış GitHub kullanıcı hesabını Microsoft Entra kullanıcı hesabıyla ilişkilendiren bağlantılı bir dış kimlik oluşturulur.

GitHub Kurumsal Hesabınız için SAML SSO'yu etkinleştirdikten sonra, Kurumsal Hesabınıza ait tüm kuruluşlar için SAML SSO varsayılan olarak etkinleştirilir. Tüm üyelerin üye oldukları kuruluşlara erişim elde etmek için SAML SSO kullanarak kimlik doğrulamasından geçirmeleri ve kuruluş sahiplerinin bir Kurumsal Hesaba erişirken SAML SSO kullanarak kimlik doğrulamasından geçirmeleri gerekir.

SSO'ya başka bir kurumsal hesap sahibi veya kuruluş üyesi hesabıyla test edin

GitHub kurumsal hesabı için SAML tümleştirmesi ayarlandıktan sonra (kurumsal hesaptaki GitHub kuruluşları için de geçerlidir), Microsoft Entra ID'de uygulamaya atanan diğer kurumsal hesap sahipleri GitHub kurumsal hesabı URL'sine ()https://github.com/enterprises/<enterprise account> gidebilir, SAML aracılığıyla kimlik doğrulaması yapabilir ve GitHub kurumsal hesabı altındaki ilkelere ve ayarlara erişebilir.

Kuruluş hesabındaki bir kuruluşun kuruluş sahibi, kullanıcıyı GitHub kuruluşuna katılmaya davet edebilmelidir. Kuruluş sahibi hesabıyla GitHub.com oturum açın ve kuruluşa davet B.Simon etmek için makaledeki adımları izleyin. Henüz mevcut değilse için B.Simon bir GitHub kullanıcı hesabının oluşturulması gerekir.

Kurumsal Hesap altındaki GitHub kuruluş erişimini test kullanıcı hesabıyla B.Simon test etmek için:

- Kuruluş hesabı altındaki bir kuruluşa kuruluş sahibi olarak davet edin

B.Simon. - Microsoft Entra kullanıcı hesabına bağlamak

B.Simonistediğiniz kullanıcı hesabını kullanarak GitHub.com oturum açın. - Kullanıcı hesabını kullanarak Microsoft Entra Id'de

B.Simonoturum açın. - GitHub kuruluşuna gidin. Kullanıcıdan SAML aracılığıyla kimlik doğrulaması yapması istenmelidir. SAML kimlik doğrulaması başarılı olduktan sonra kuruluş

B.Simonkaynaklarına erişebilmelidir.

Sonraki adımlar

GitHub Enterprise Cloud - Kurumsal Hesap'ı yapılandırdıktan sonra, kuruluşunuzun hassas verilerini gerçek zamanlı olarak sızdırmayı ve sızmayı koruyan oturum denetimini zorunlu kılabilirsiniz. Oturum denetimi Koşullu Erişim'den genişletir. Bulut için Microsoft Defender Uygulamaları ile oturum denetimini zorunlu kılmayı öğrenin.

Geri Bildirim

Çok yakında: 2024 boyunca, içerik için geri bildirim mekanizması olarak GitHub Sorunları’nı kullanımdan kaldıracak ve yeni bir geri bildirim sistemiyle değiştireceğiz. Daha fazla bilgi için bkz. https://aka.ms/ContentUserFeedback.

Gönderin ve geri bildirimi görüntüleyin