Öğretici: Pulse Secure Virtual Traffic Manager ile Microsoft Entra çoklu oturum açma (SSO) tümleştirmesi

Bu öğreticide Pulse Secure Virtual Traffic Manager'ı Microsoft Entra ID ile tümleştirmeyi öğreneceksiniz. Pulse Secure Virtual Traffic Manager'ı Microsoft Entra ID ile tümleştirdiğinizde şunları yapabilirsiniz:

- Pulse Secure Virtual Traffic Manager'a kimlerin erişimi olduğunu Microsoft Entra Id'de denetleyin.

- Kullanıcılarınızın Microsoft Entra hesaplarıyla Pulse Secure Virtual Traffic Manager'da otomatik olarak oturum açmasını sağlayın.

- Hesaplarınızı tek bir merkezi konumda yönetin.

Ön koşullar

Başlamak için aşağıdaki öğelere ihtiyacınız vardır:

- Microsoft Entra aboneliği. Aboneliğiniz yoksa ücretsiz bir hesap alabilirsiniz.

- Pulse Secure Virtual Traffic Manager çoklu oturum açma (SSO) özellikli abonelik.

Senaryo açıklaması

Bu öğreticide, Microsoft Entra SSO'sunu bir test ortamında yapılandırıp test edin.

- Pulse Secure Virtual Traffic Manager, SP tarafından başlatılan SSO'ları destekler.

Galeriden Pulse Secure Virtual Traffic Manager ekleme

Pulse Secure Virtual Traffic Manager'ın Microsoft Entra ID ile tümleştirilmesini yapılandırmak için galeriden Yönetilen SaaS uygulamaları listenize Pulse Secure Virtual Traffic Manager eklemeniz gerekir.

- Microsoft Entra yönetim merkezinde en az Bulut Uygulaması Yönetici istrator olarak oturum açın.

- Kimlik>Uygulamaları>Kurumsal uygulamaları>Yeni uygulama'ya göz atın.

- Galeriden ekle bölümünde, arama kutusuna Pulse Secure Virtual Traffic Manager yazın.

- Sonuç panelinden Pulse Secure Virtual Traffic Manager'ı seçin ve uygulamayı ekleyin. Uygulama kiracınıza eklenirken birkaç saniye bekleyin.

Alternatif olarak, Kurumsal Uygulama Yapılandırması Sihirbazı'nı da kullanabilirsiniz. Bu sihirbazda, kiracınıza bir uygulama ekleyebilir, uygulamaya kullanıcı/grup ekleyebilir, roller atayabilir ve SSO yapılandırmasında da gezinebilirsiniz. Microsoft 365 sihirbazları hakkında daha fazla bilgi edinin.

Pulse Secure Virtual Traffic Manager için Microsoft Entra SSO yapılandırma ve test

B.Simon adlı bir test kullanıcısını kullanarak Pulse Secure Virtual Traffic Manager ile Microsoft Entra SSO'yi yapılandırın ve test edin. SSO'nun çalışması için, Bir Microsoft Entra kullanıcısı ile Pulse Secure Virtual Traffic Manager'daki ilgili kullanıcı arasında bir bağlantı ilişkisi kurmanız gerekir.

Pulse Secure Virtual Traffic Manager ile Microsoft Entra SSO'yı yapılandırmak ve test etmek için aşağıdaki adımları gerçekleştirin:

- Kullanıcılarınızın bu özelliği kullanmasını sağlamak için Microsoft Entra SSO'sını yapılandırın.

- Uygulama tarafında çoklu oturum açma ayarlarını yapılandırmak için Pulse Secure Virtual Traffic Manager SSO'sunu yapılandırın.

- Pulse Secure Virtual Traffic Manager test kullanıcısı oluşturma - Kullanıcının Microsoft Entra gösterimine bağlı Pulse Secure Virtual Traffic Manager'da B.Simon'ın bir karşılığına sahip olmak.

- Yapılandırmanın çalışıp çalışmadığını doğrulamak için SSO test edin.

Microsoft Entra SSO'sını yapılandırma

Microsoft Entra SSO'nun etkinleştirilmesi için bu adımları izleyin.

Microsoft Entra yönetim merkezinde en az Bulut Uygulaması Yönetici istrator olarak oturum açın.

Kimlik>Uygulamaları>Kurumsal uygulamaları>Pulse Secure Virtual Traffic Manager>Çoklu oturum açma'ya göz atın.

Çoklu oturum açma yöntemi seçin sayfasında SAML'yi seçin.

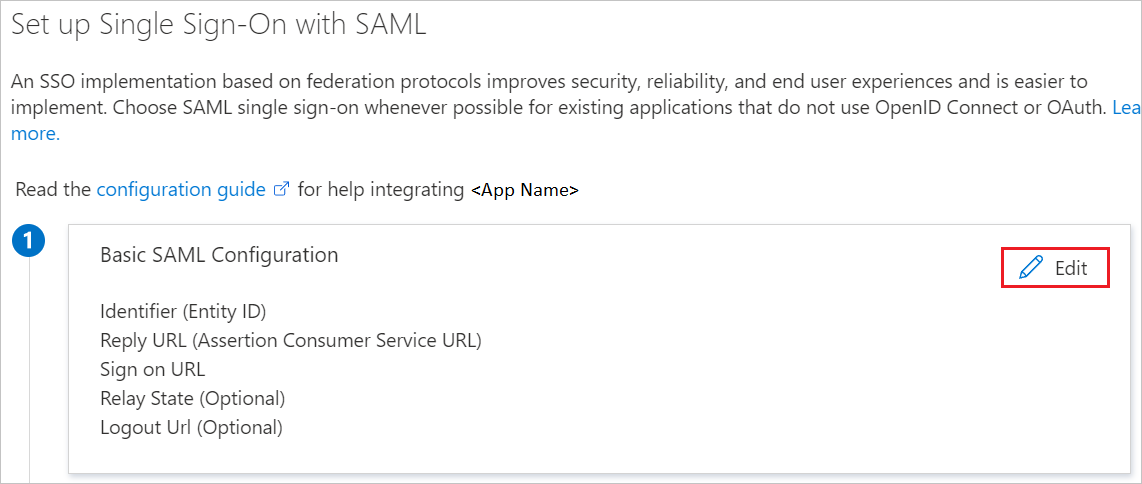

SAML ile çoklu oturum açmayı ayarla sayfasında, ayarları düzenlemek için Temel SAML Yapılandırması'nın kalem simgesine tıklayın.

Temel SAML Yapılandırması bölümünde aşağıdaki adımları gerçekleştirin:

a. Oturum açma URL'si metin kutusuna aşağıdaki deseni kullanarak bir URL yazın:

https://<PUBLISHED VIRTUAL SERVER FQDN>/saml/consumeb. Tanımlayıcı (Varlık Kimliği) metin kutusuna aşağıdaki deseni kullanarak bir URL yazın:

https://<PUBLISHED VIRTUAL SERVER FQDN>/saml/metadatac. Yanıt URL'si metin kutusuna aşağıdaki deseni kullanarak bir URL yazın:

https://<PUBLISHED VIRTUAL SERVER FQDN>/saml/consumeDekont

Bu değerler gerçek değildir. Bu değerleri gerçek Oturum Açma URL'si, Yanıt URL'si ve Tanımlayıcı ile güncelleştirin. Bu değerleri almak için Pulse Secure Virtual Traffic Manager İstemcisi destek ekibine başvurun. Temel SAML Yapılandırması bölümünde gösterilen desenlere de başvurabilirsiniz.

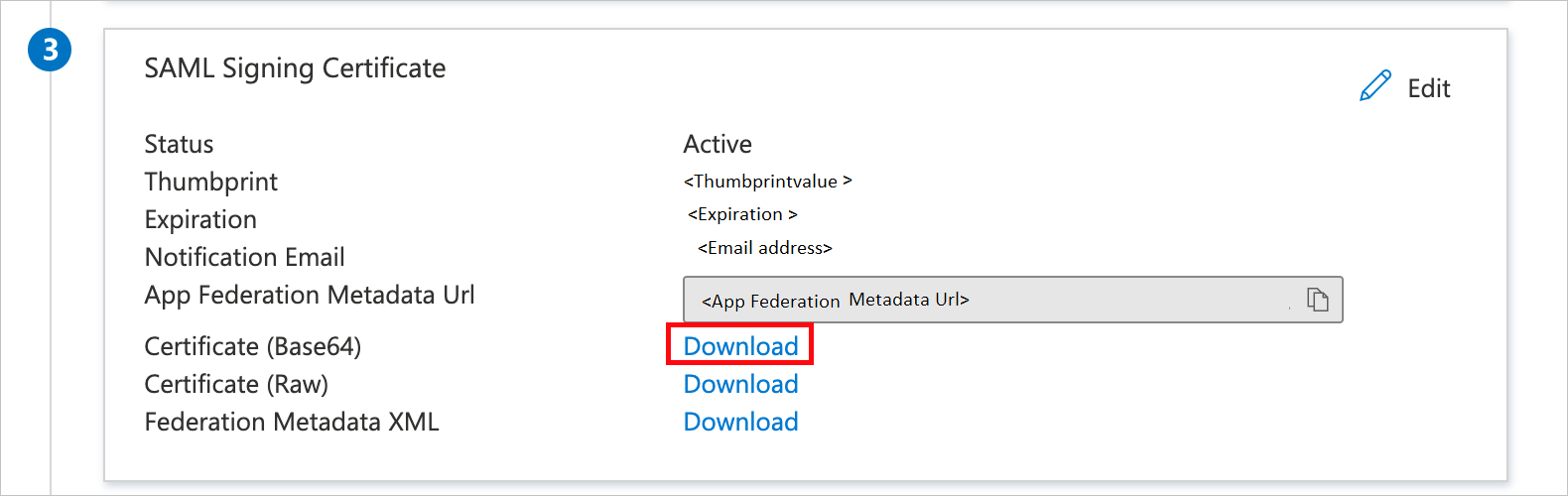

SAML ile çoklu oturum açmayı ayarla sayfasındaki SAML İmzalama Sertifikası bölümünde Sertifika (Base64) öğesini bulun ve İndir'i seçerek sertifikayı indirip bilgisayarınıza kaydedin.

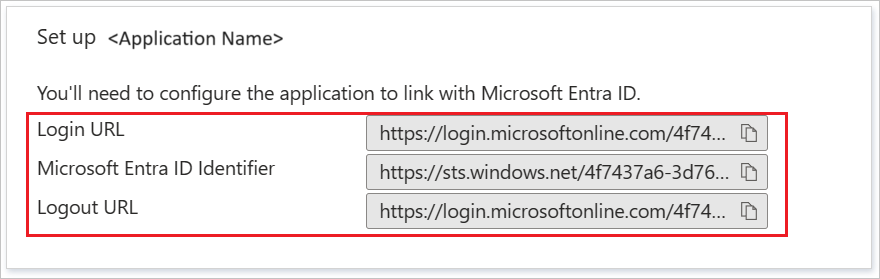

Pulse Secure Virtual Traffic Manager'ı ayarlama bölümünde, gereksinimlerinize göre uygun URL'leri kopyalayın.

Microsoft Entra test kullanıcısı oluşturma

Bu bölümde B.Simon adlı bir test kullanıcısı oluşturacaksınız.

- Microsoft Entra yönetim merkezinde en az Kullanıcı Yönetici istrator olarak oturum açın.

- Kimlik>Kullanıcıları Tüm kullanıcılar'a> göz atın.

- Ekranın üst kısmındaki Yeni kullanıcı>Yeni kullanıcı oluştur'u seçin.

- Kullanıcı özellikleri bölümünde şu adımları izleyin:

- Görünen ad alanına girin

B.Simon. - Kullanıcı asıl adı alanına girinusername@companydomain.extension. Örneğin,

B.Simon@contoso.com. - Parolayı göster onay kutusunu seçin ve ardından Parola kutusunda görüntülenen değeri not edin.

- Gözden geçir ve oluştur’u seçin.

- Görünen ad alanına girin

- Oluştur seçeneğini belirleyin.

Microsoft Entra test kullanıcısını atama

Bu bölümde, Pulse Secure Virtual Traffic Manager'a erişim vererek B.Simon'un çoklu oturum açma özelliğini kullanmasını sağlayacaksınız.

- Microsoft Entra yönetim merkezinde en az Bulut Uygulaması Yönetici istrator olarak oturum açın.

- Kimlik>Uygulamaları>Kurumsal uygulamaları>Pulse Secure Virtual Traffic Manager'a göz atın.

- Uygulamanın genel bakış sayfasında Kullanıcılar ve gruplar'ı seçin.

- Kullanıcı/grup ekle'yi ve ardından Atama Ekle iletişim kutusunda Kullanıcılar ve gruplar'ı seçin.

- Kullanıcılar ve gruplar iletişim kutusunda, Kullanıcılar listesinden B.Simon'ı seçin, ardından ekranın en altındaki Seç düğmesine tıklayın.

- Kullanıcılara atanacak bir rol bekliyorsanız Rol seçin açılan listesinden bu rolü seçebilirsiniz. Bu uygulama için hiçbir rol ayarlanmamışsa, "Varsayılan Erişim" rolünün seçili olduğunu görürsünüz.

- Atama Ekle iletişim kutusunda Ata düğmesine tıklayın.

Pulse Secure Virtual Traffic Manager SSO'sını yapılandırma

Bu bölüm, Pulse Virtual Traffic Manager'da Microsoft Entra SAML kimlik doğrulamasını etkinleştirmek için gereken yapılandırmayı kapsar. Tüm yapılandırma değişiklikleri, Yönetici web kullanıcı arabirimi kullanılarak Pulse Virtual Traffic Manager'da yapılır.

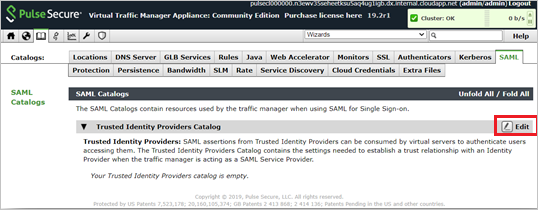

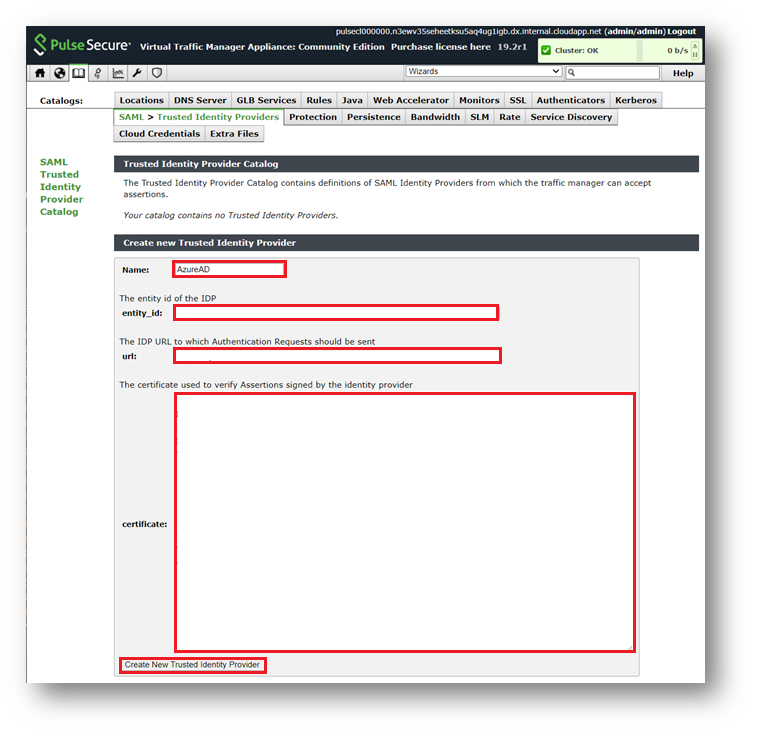

SAML Güvenilen Kimlik Sağlayıcısı oluşturma

a. Pulse Virtual Traffic Manager Aleti Yönetici KULLANıCı Arabirimi > Kataloğu > SAML > Güvenilen Kimlik Sağlayıcıları Kataloğu sayfasına gidin ve Düzenle'ye tıklayın.

b. Çoklu oturum açma ayarları sayfasının altındaki Microsoft Entra Enterprise uygulamasından bilgileri kopyalayarak yeni SAML Güvenilen Kimlik Sağlayıcısının ayrıntılarını ekleyin ve ardından Yeni Güvenilen Kimlik Sağlayıcısı Oluştur'a tıklayın.

Ad metin kutusuna güvenilen kimlik sağlayıcısı için bir ad girin.

Entity_id metin kutusuna, daha önce kopyaladığınız Microsoft Entra Identifier değerini girin.

Url metin kutusuna, daha önce kopyaladığınız Oturum Açma URL'si değerini girin.

İndirilen Sertifikayı Not Defteri açın ve içeriği Sertifika metin kutusuna yapıştırın.

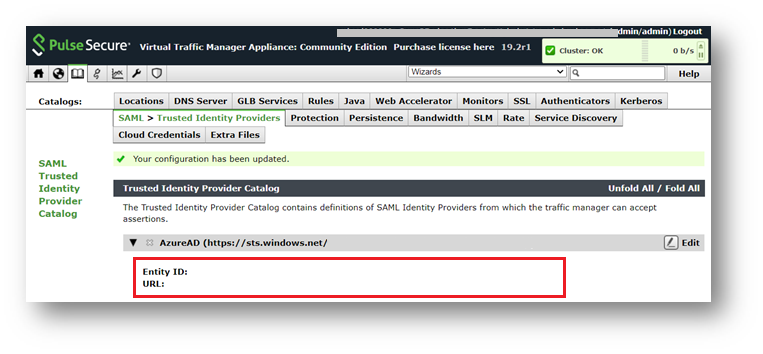

c. Yeni SAML Kimlik Sağlayıcısının başarıyla oluşturulduğunu doğrulayın.

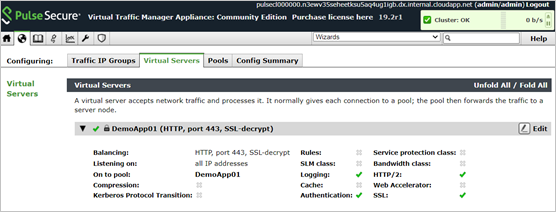

Sanal Sunucuyu Microsoft Entra kimlik doğrulamasını kullanacak şekilde yapılandırma

a. Pulse Virtual Traffic Manager Aleti Yönetici UI > Hizmetleri > Sanal Sunucuları sayfasına gidin ve daha önce oluşturulan Sanal sunucunun yanındaki Düzenle'ye tıklayın.

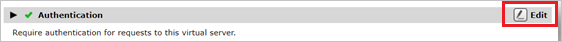

b. Kimlik Doğrulaması bölümünde Düzenle'ye tıklayın.

c. Sanal sunucu için aşağıdaki kimlik doğrulama ayarlarını yapılandırın:

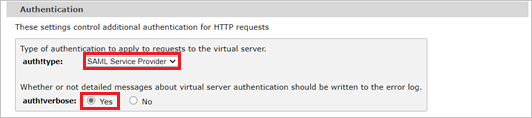

Kimlik doğrulama-

a. Auth!type içinde SAML Hizmet Sağlayıcısı'nı seçin.

b. Kimlik doğrulama sorunlarını gidermek için Auth!verbose içinde "Evet" olarak ayarlayın, aksi takdirde varsayılan değeri "Hayır" olarak bırakın.

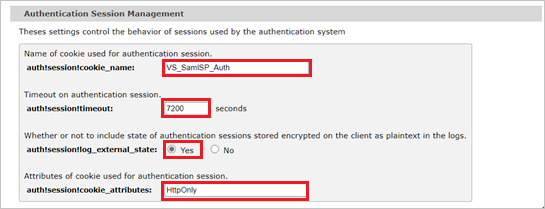

Kimlik Doğrulama Oturumu Yönetimi -

a. Auth!session!cookie_name için varsayılan değeri "VS_SamlSP_Auth" olarak bırakın.

b. auth!session!timeout için varsayılan değeri "7200" olarak bırakın.

c. auth!session!log_external_state kimlik doğrulaması sorunlarını gidermek için "Evet" olarak ayarlayın, aksi takdirde varsayılan değeri "Hayır" olarak bırakın.

d. auth!session!cookie_attributes içinde "HTTPOnly" olarak değiştirin.

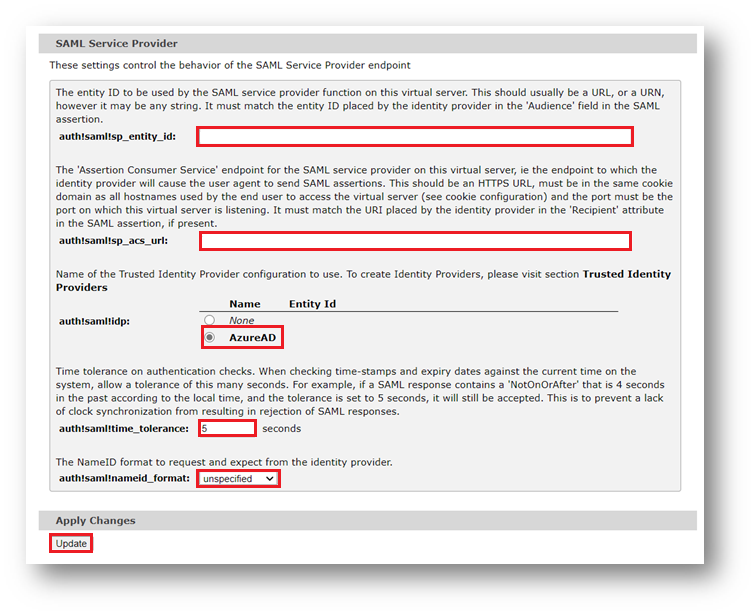

SAML Hizmet Sağlayıcısı -

a. auth!saml!sp_entity_id metin kutusunda, Microsoft Entra Çoklu oturum açma yapılandırma Tanımlayıcısı (Varlık Kimliği) ile aynı URL'ye ayarlayın. Gibi

https://pulseweb.labb.info/saml/metadata.b. auth!saml!sp_acs_url, Microsoft Entra Çoklu oturum açma yapılandırması Yeniden Yürütme URL'si (Onay Tüketici Hizmeti URL'si) ile aynı URL'ye ayarlayın. Gibi

https://pulseweb.labb.info/saml/consume.c. auth!saml!idp içinde, önceki adımda oluşturduğunuz Güvenilen Kimlik Sağlayıcısı'nı seçin.

d. auth!saml!time_tolerance içinde varsayılan değeri "5" saniye olarak bırakın.

e. auth!saml!nameid_format belirtilmemiş'i seçin.

f. Sayfanın alt kısmındaki Güncelleştir'e tıklayarak değişiklikleri uygulayın.

Pulse Secure Virtual Traffic Manager test kullanıcısı oluşturma

Bu bölümde Pulse Secure Virtual Traffic Manager'da Britta Simon adlı bir kullanıcı oluşturacaksınız. Pulse Secure Virtual Traffic Manager destek ekibiyle birlikte çalışarak kullanıcıları Pulse Secure Virtual Traffic Manager platformuna ekleyin. Çoklu oturum açma özelliğini kullanmadan önce kullanıcıların oluşturulması ve etkinleştirilmesi gerekir.

SSO'ları test edin

Bu bölümde, Microsoft Entra çoklu oturum açma yapılandırmanızı aşağıdaki seçeneklerle test edin.

Bu uygulamayı test et'e tıklayın, bu, oturum açma akışını başlatabileceğiniz Pulse Secure Virtual Traffic Manager Oturum Açma URL'sine yönlendirilir.

Pulse Secure Virtual Traffic Manager Oturum Açma URL'sine doğrudan gidin ve buradan oturum açma akışını başlatın.

Microsoft Uygulamalarım kullanabilirsiniz. Uygulamalarım Pulse Secure Virtual Traffic Manager kutucuğuna tıkladığınızda, bu işlem Pulse Secure Virtual Traffic Manager Oturum Açma URL'sine yönlendirilir. Uygulamalarım hakkında daha fazla bilgi için bkz. Uygulamalarım giriş.

Sonraki adımlar

Pulse Secure Virtual Traffic Manager'ı yapılandırdıktan sonra, kuruluşunuzun hassas verilerini gerçek zamanlı olarak sızdırmayı ve sızmayı koruyan oturum denetimini zorunlu kılabilirsiniz. Oturum denetimi Koşullu Erişim'den genişletir. Bulut için Microsoft Defender Uygulamaları ile oturum denetimini zorunlu kılmayı öğrenin.