Microsoft Cloud for Sovereignty uygulamasındaki AI ve LLM yapılandırmalarına genel bakış (önizleme)

Önemli

Bu, bir önizleme özelliğidir. Bu bilgiler, yayınlanmadan önce büyük ölçüde değiştirilebilecek bir yayın öncesi özelliğe ilişkindir. Burada verilen bilgilerle ilgili olarak Microsoft açık veya zımni hiçbir garanti vermez.

Kamu Kesimi kuruluşları, Microsoft Cloud for Sovereignty yardımıyla verilerini yerel ilkeleri ve yasal gereksinimleri doğrultusunda yönetirken, ortak buluttaki en yeni yapay zeka yeniliklerinden yararlanabilirler.

Microsoft Cloud for Sovereignty, dijital dönüşümü ve temel kamu hizmetlerinin dağıtımını hızlandırmak için çeviklik ve esneklik, gelişmiş siber güvenlik özellikleri ve Azure OpenAI gibi en son yeniliklere erişim sunar. Müşterilerin, Microsoft Cloud'da iş yükleri oluşturmalarına ve dijital olarak taşımalarına yardımcı olurken aynı zamanda spesifik uyumluluk, güvenlik ve politika gereksinimlerine uymalarına yardımcı olur.

Azure OpenAI Hizmeti, GPT-4, GPT-3.5 (ChatGPT), Codex ve Embeddings model serisi gibi OpenAI'nın en güçlü dil modellerine erişim sağlar. Bu temel dil modelleri içerik oluşturma, özetleme, semantik arama ve çeviriyi kodlamak için doğal dil gibi görevleri gerçekleştirmek için çok miktarda veri üzerinde önceden eğitilir. Kurumsal ölçekli yönetim denetimleri ve bulut mimarisi ile uyumluluk, güvenlik ve ilke gereksinimlerini uygulamak için Microsoft Cloud for Sovereignty kullanılırken, yapay zeka destekli uygulamaları daha hızlı ve en az çabayla oluşturmak için önceden eğitim uygulanmış modellere erişmek için Azure OpenAI Hizmeti'ni kullanabilirsiniz.

Kazançlar

Verilerinizde Azure OpenAI hizmetlerini şunlar için kullanabilirsiniz:

Kuruluşunuzun kolektif bilgi tabanında kritik bilgileri bulmak için ihtiyaç duydukları süreyi azaltarak çalışanların verimliliğini artırın.

Karmaşık düzenleme veya program gereksinimlerini basitleştirerek mevcut memnuniyeti artırın.

Örnek kullanım durumu

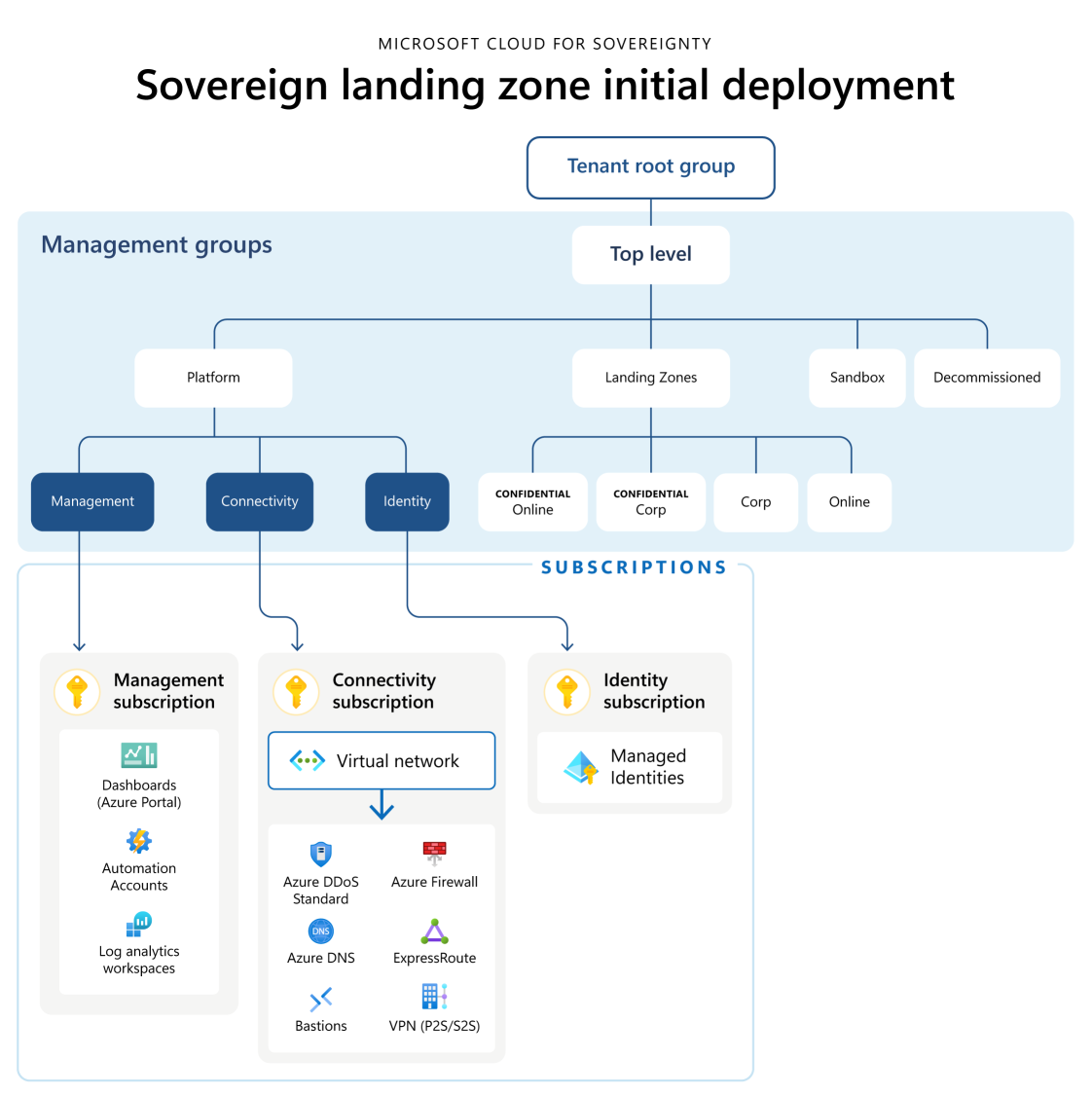

Egemen kullanım talepleri en iyi, Hakimiyet Giriş Bölgesi (SLZ) temel alınarak uygulanır. SLZ, gösterildiği gibi ağ oluşturma, günlüğe kaydetme ve yönetilen servis kimliklerini kullanmak için ortak platform kaynaklarıyla bir yönetim grubu hiyerarşisinden oluşur. Aşağıdaki diyagramda, bağımsız AI ve LLM yapılandırmalarının başvuru mimarisi gösterilmektedir.

SLZ kök yönetim grubu genellikle iniş bölgesi veya kurumsal ölçekli iniş bölgesi olarak adlandırılır. Ana grubun altındaki alt yönetim gruplarından birinde bulunan bağımsız abonelikler genellikle uygulama iniş bölgeleri veya iş yükü iniş bölgeleri olarak anılır. Uygulama iş yükleri varsayılan dört iniş bölgesinden birinde SLZ ortamında dağıtılabilir:

Corp (şirket) - İnternete yönelik olmayan, tarafsız iş yükleri

Çevrimiçi - İnternete yönelik, tarafsız iş yükleri

Gizli şirket - İnternete yönelik olmayan, gizli iş yükleri (yalnızca gizli bilgi işlem kaynaklarının kullanılmasına izin verir)

Gizli çevrimiçi - İnternete yönelik, gizli iş yükleri (yalnızca gizli bilgi işlem kaynaklarının kullanılmasına izin verir)

Corp ve Online yönetim grupları arasındaki en büyük fark, ortak bitiş noktalarını nasıl işledikleridir. Çevrimiçi ortam ortak bitiş noktalarının kullanılmasına izin verirken Corp ortamı tarafından izin vermez. SLZ mimarisi hakkında daha fazla bilgi edinin.

SLZ ortamında, LLM tabanlı çözümler en iyi Corp veya Çevrimiçi yönetim grubu hiyerarşisi içinde kendi aboneliklerinde özel iş yükleri olarak dağıtılmalıdır.

Corp ortamı, dahili organizasyon kullanımına yönelik yardımcı pilotlar gibi LLM RAG tabanlı uygulamalar uygulamak için güvenli standart desen olarak öneririz. Azure AI hizmetlerine bağlanan ve son kullanıcılara veya tüketicilere geri llM özellikleri sunan ön uç API'lerine veya kullanıcı arabirimlerine erişebilmesi için ExpressRoute veya VPN tabanlı bağlantılar gereklidir.

LLM veya RAG tabanlı uygulamaları herkese sunmak için, Çevrimiçi yönetim grubu hiyerarşisinde iş yükü iniş bölgelerini kullanın. Ancak uygulama için gerekli tüm servislere sanal ağdaki özel bitiş noktaları üzerinden güvenli bir şekilde erişmeniz gerekir. API veya ön uç web uygulamasını yalnızca son kullanıcılara veya tüketicilere açık bir uç nokta üzerinden sağlayın.

Bu durumda, ortak uç nokta bir Web Uygulaması Güvenlik Duvarıyla korumanız gerekir. Ayrıca uygun DDoS ve diğer güvenlik hizmetlerini de uygulamanız ve yapılandırmanız gerekir. Tercihlerinize bağlı olarak bu yapılandırma, hub sanal ağında merkezi olarak veya iş yükünün sanal ağında merkezi olmayan bir şekilde gerçekleşebilir.

Gizli giriş bölgelerindeki verileri Yüksek Lisans tabanlı iş yükleriyle entegre etmeniz gerekiyorsa, verileri Gizli giriş bölgesinde Azure AI Arama veya Azure OpenAI gibi Azure AI hizmetleri gibi hizmetlerde işleyen ve depolayan dönüşüm süreçlerini çalıştırmanız gerekir. Ayrıca bu süreçler, kullanımda şifrelenmesi gereken gizli verilerin gizli olmayan hizmetlere ve iş yüklerine gönderilmesini önlemek için verileri etkin bir şekilde filtrelemeli ve yönetmelidir Özel iş mantığında bu filtrelemeyi servis talebi temelinde uygulamanız gerekir.

Verilerin LLM tabanlı iş yükleri tarafından alınması, dönüştürülmesi ve tüketilmesi gerekiyorsa, veri etki alanlarına uyumlu bir veri giriş bölgesidağıtmanızı öneririz. Veri giriş bölgesi, hizmet veren veri tümleştirmeleri ve içerdiği veri ürünleri için çevikliği sağlayan birkaç katman içerir.

Veri giriş alanının verileri alma ve çözümlemeye başlamasını sağlayan standart bir servis kümesiyle yeni bir veri giriş bölgesi dağıtabilirsiniz. Veri giriş bölgesi LLM veri iniş bölgesine ve sanal ağ eşlemesiyle diğer tüm veri iniş alanlarına bağlanabilir. Bu mekanizma, hub'a kıyasla daha düşük gecikme süresi ve daha yüksek verim elde ederken Azure dahili ağı üzerinden verilerin güvenli bir şekilde paylaşılmasına olanak tanır.

Bazı uygulamalar, gizli bilgi işlemle kullanılabilen, kullanılmak üzere şifreleme gerektiren hassas veya gizli verilerin kullanılmasını gerektirebilir. Bu senaryo için, Gizli Yönetim Grubu altındaki iniş alanlarında sanal makine tabanlı veri çözümleri çalıştırmak mümkündür. Bazı PaaS veri servisleri gizli sanal makinelerde çalışamayabilir.